Guida alla convalida pre-migrazione

Questo documento descrive un approccio diagnostico sistematico e passo passo per convalidare l'istanza di Google Security Operations e la configurazione dell'autenticazione prima della migrazione di SOAR. Questa guida si concentra sullo standard SAML e OIDC utilizzato per l'autenticazione e l'autorizzazione degli utenti.

Convalida della configurazione dell'API Chronicle

Per verificare se l'API Chronicle è configurata correttamente nel tuo Google Cloud progetto, segui questi passaggi:

- Accedi alla Google Cloud console e seleziona il progetto corretto dall'elenco progetto nella barra di navigazione in alto. Google Cloud

- Apri il menu di navigazione (≡) e vai ad API e servizi > API e servizi abilitati.

- Vai all'elenco API e servizi abilitati per trovare

Chronicle API. Se è presente nell'elenco:l'API è abilitata.

Se NON è presente nell'elenco:fai clic su + ABILITA API E SERVIZI in alto, cerca

Chronicle APIe fai clic su Abilita.

Per verificare se l'account di servizio è stato creato:

- Vai alla pagina IAM nella Google Cloud console.

- Mostra gli account nascosti (passaggio fondamentale): devi selezionare la casella sul lato destro della barra dei filtri con la dicitura Includi concessioni di ruoli fornite da Google.

- Cerca l'agente:nella barra dei filtri, digita

chronicle. Stai cercando un indirizzo email che corrisponda a questo pattern specifico:service-[PROJECT_NUMBER]@gcp-sa-chronicle.iam.gserviceaccount.com - Verifica le autorizzazioni:assicurati che abbia il ruolo di Agente di servizio Chronicle. Se il ruolo non è presente, fai clic su Modifica Modifica e aggiungilo di nuovo.

Convalida della configurazione di Google SecOps

- Nella Google Cloud console, seleziona il progetto corretto Google Cloud dall'elenco.

- Vai a Sicurezza > Google SecOps e viene visualizzata la scheda Single Sign-On.

- Se Google SecOps è abilitato, dovresti visualizzare una scheda denominata Single Sign-On. In caso contrario, l'avvio del potenziale cliente non è completo. Fornisci l'ID progetto nel modulo Google che trovi nella notifica in-product. Google Cloud Conferma la data e la fascia oraria della migrazione, quindi invia il modulo. Se non ricevi una risposta entro 72 ore dall'invio, contatta soar-migration-to-gcom@google.com.

- Se la scheda esiste, fai clic su Vai a SecOps. L'accesso riuscito conferma che la configurazione dell'autenticazione è corretta. Se l'accesso non riesce, utilizza la sezione successiva per eseguire il debug della configurazione. Se l'accesso non riesce, utilizza la sezione successiva per eseguire il debug della configurazione.

Flusso SAML e risoluzione dei problemi

Questa sezione fornisce una panoramica della procedura di autenticazione SAML e descrive un approccio sistematico per diagnosticare e risolvere i problemi di configurazione comuni.

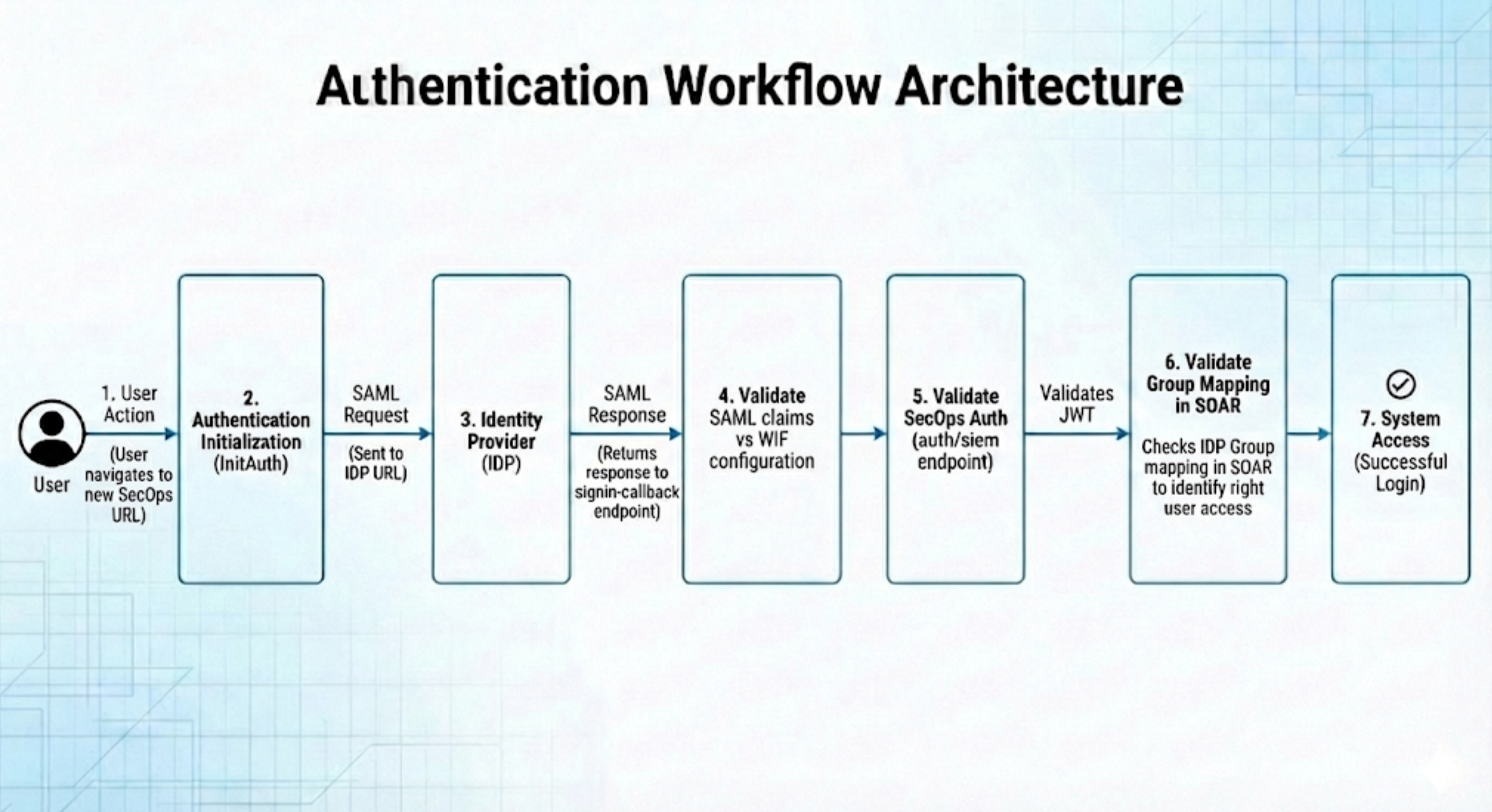

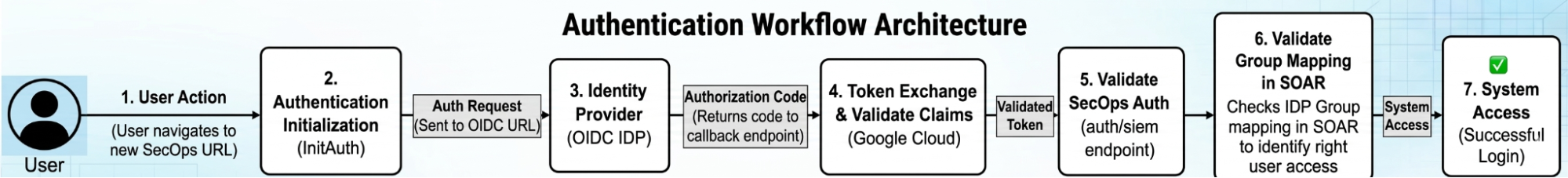

Architettura del flusso di lavoro di autenticazione

Comprendere il flusso delle richieste è fondamentale per isolare eventuali punti di errore. Il seguente diagramma illustra il percorso sequenziale di un accesso riuscito.

Procedura dettagliata per la risoluzione dei problemi

Per diagnosticare e tracciare in modo efficace la procedura di autenticazione SAML, puoi utilizzare le utilità basate sul web elencate nelle sezioni seguenti.

Sebbene Google non approvi alcun prodotto in particolare, è noto che i seguenti strumenti aiutano a risolvere i problemi relativi alla procedura:

- Convalida SAML: https://www.samltool.io/

- Scopo: utilizzato per decodificare e convalidare le richieste e le risposte SAML non elaborate.

- Ispezione JWT: https://www.jwt.io/

- Scopo: utilizzato per ispezionare le attestazioni e i contenuti dei token web JSON (JWT).

Fase 1: preparazione dell'ambiente

Prima di iniziare, assicurati che l'ambiente del browser sia pronto per acquisire il traffico di rete completando i seguenti passaggi:

- Apri una nuova scheda del browser o utilizza una finestra Incognito.

Apri gli Strumenti per sviluppatori utilizzando la scorciatoia per il tuo sistema operativo:

- Windows: premi F12

- Linux: premi Ctrl + Shift + I

- macOS: premi Cmd + Opzione + I

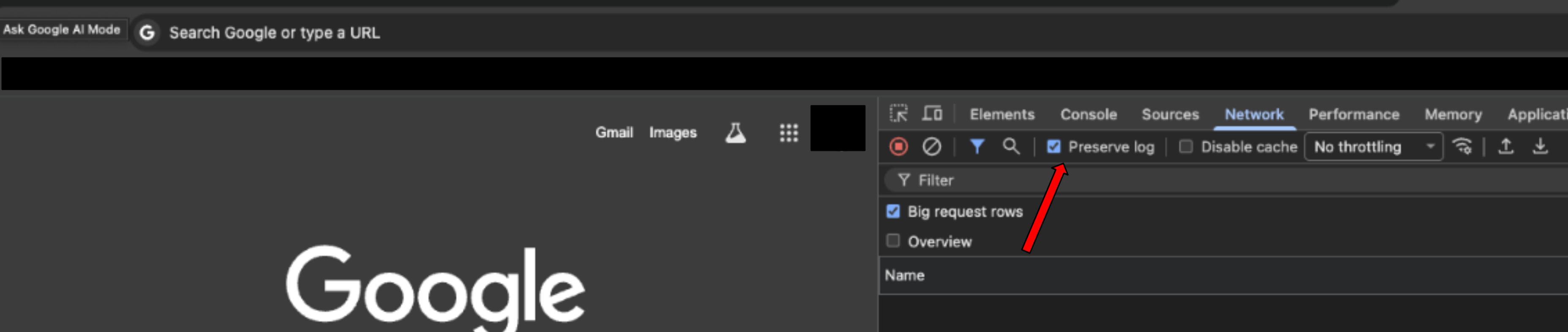

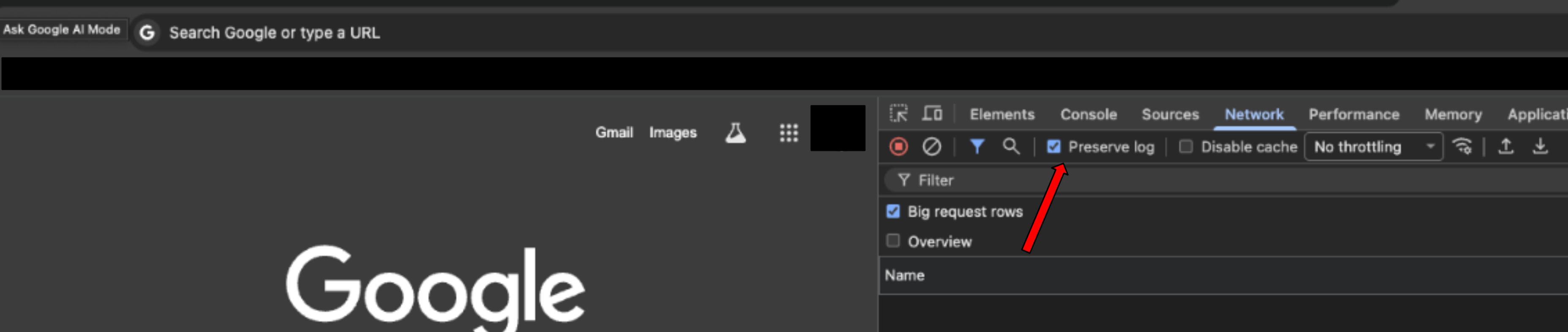

Vai alla scheda Rete.

Seleziona la casella Conserva log per assicurarti che nessun dato venga perso durante i reindirizzamenti.

Vai all'URL dell'ambiente Google SecOps per avviare il flusso di accesso. Riceverai questo URL via email dopo aver completato la configurazione di Google SecOps nel passaggio 5 della fase 1 della migrazione per i clienti SOAR standalone. L'oggetto dell'email è

Your Google SecOps instance is ready.

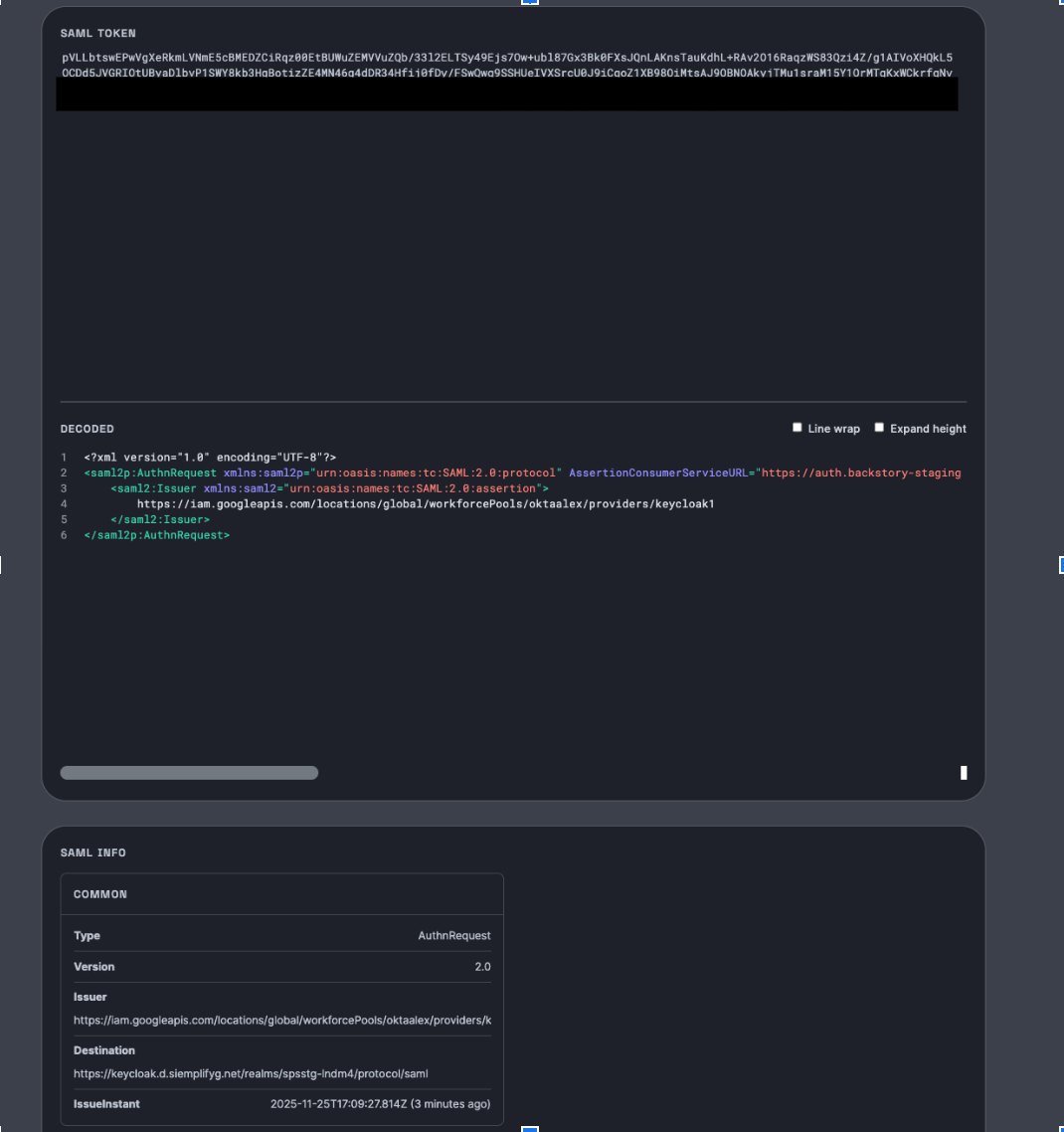

Fase 2: convalida la richiesta SAML all'IdP

Questo passaggio verifica il messaggio iniziale inviato da Google Cloud al tuo provider di identità (IdP).

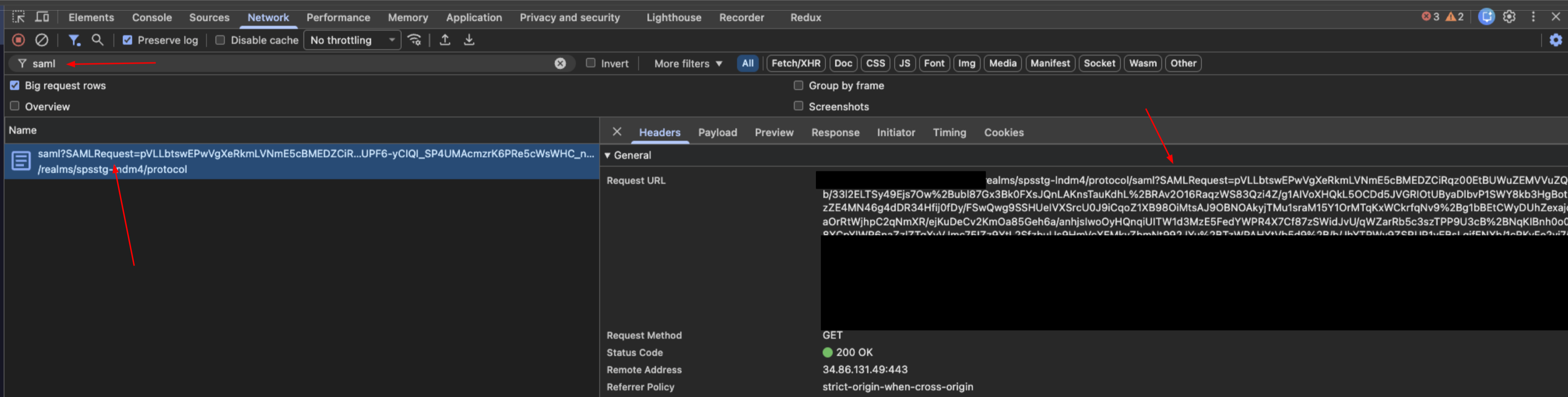

Individua la richiesta:nella barra dei filtri della scheda Rete, cerca

saml.

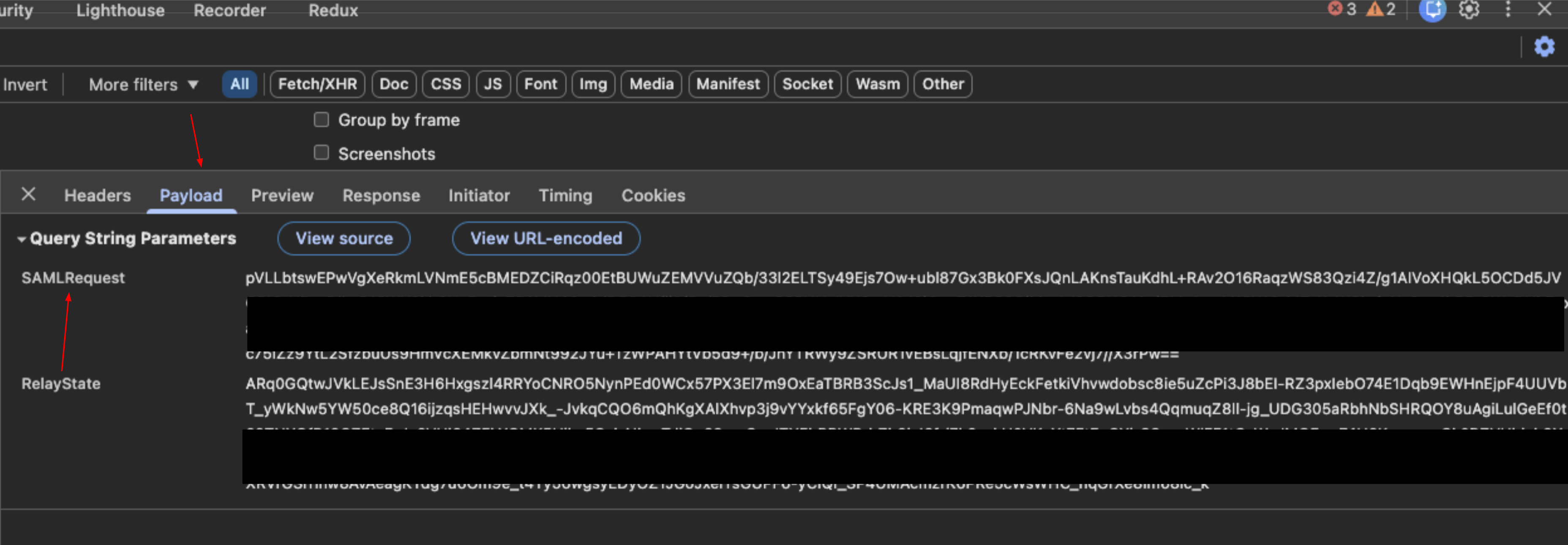

Estrai i dati:seleziona la richiesta e fai clic sulla scheda Payload. Individua il parametro della stringa di query con l'etichetta

SAMLRequest.

Decodifica:copia il valore della richiesta e incollalo nello strumento Convalida SAML (

samltool.io) per decodificarlo.

Verifica :

- Controlla la destinazione della richiesta.

- Verifica che questo URL corrisponda alle impostazioni di configurazione all'interno del tuo IdP.

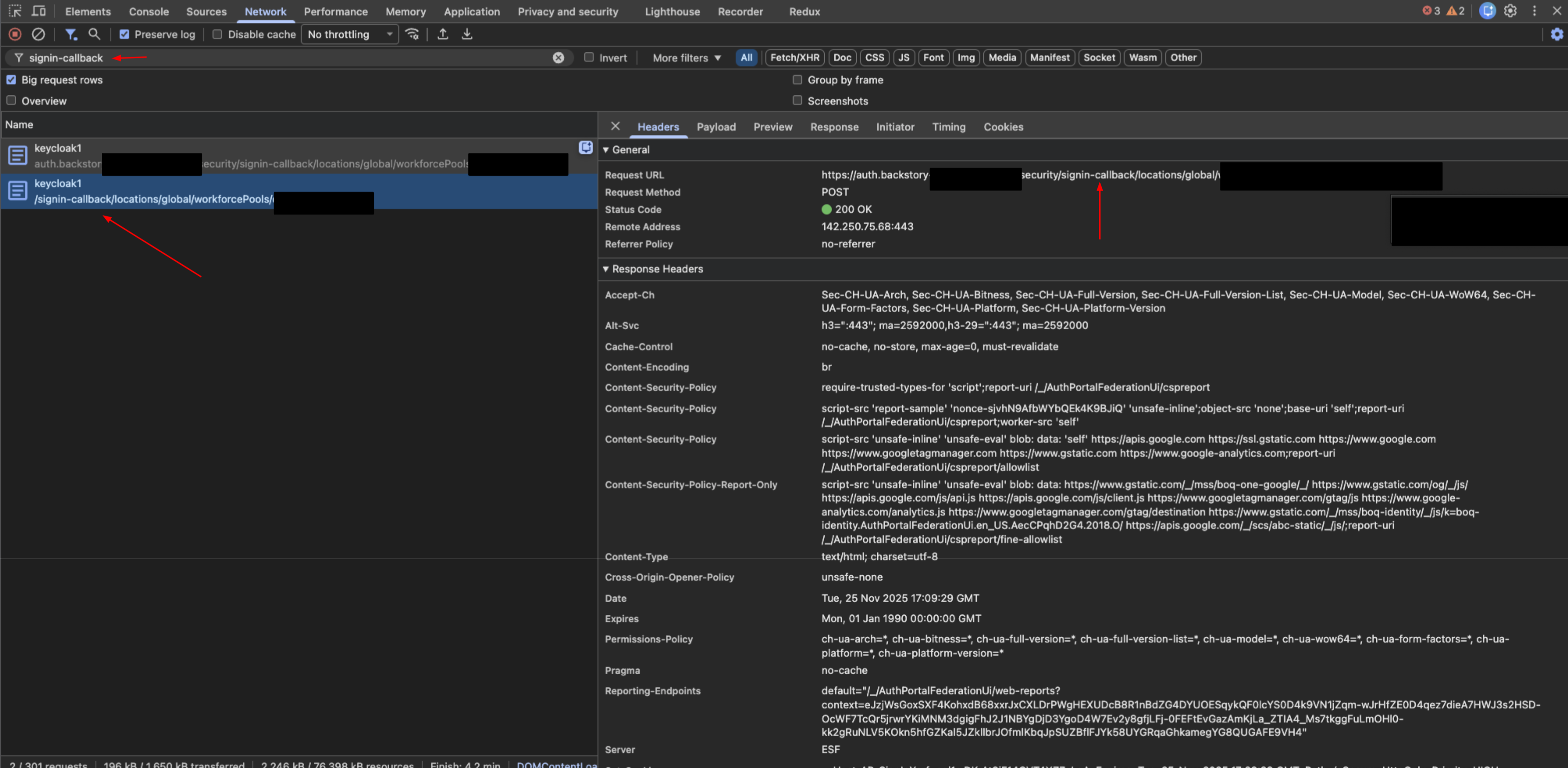

Fase 3: convalida la risposta SAML dall'IdP

Questo passaggio verifica gli attributi restituiti dall'IdP Google Cloud dopo l'autenticazione.

Individua la risposta:nella barra dei filtri della scheda Rete, cerca

signin-callback.

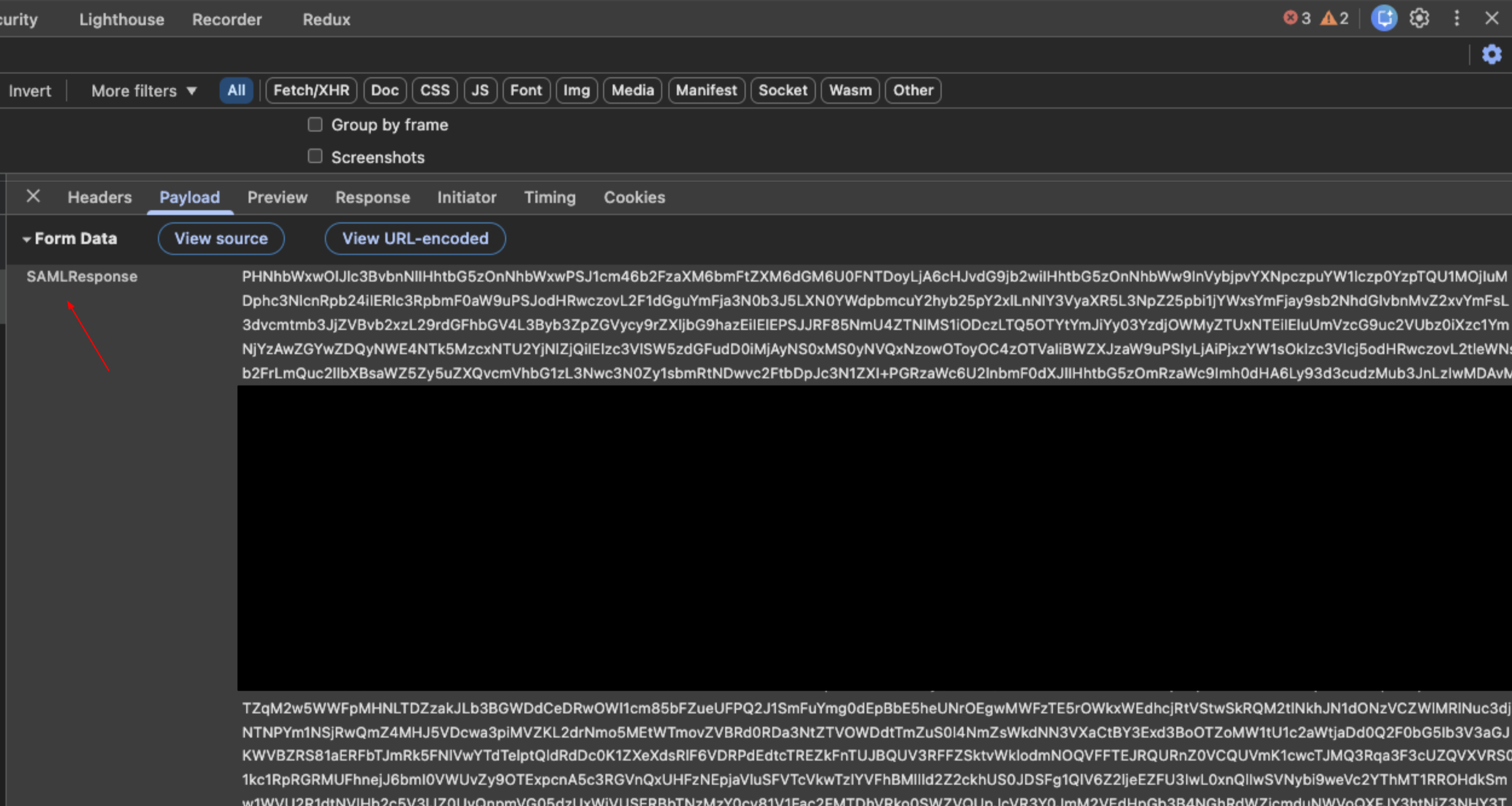

Estrai i dati:seleziona la richiesta e fai clic sulla scheda Payload. Individua i dati

SAMLResponse.

Decodifica:copia il valore della risposta e incollalo nello strumento Convalida SAML.

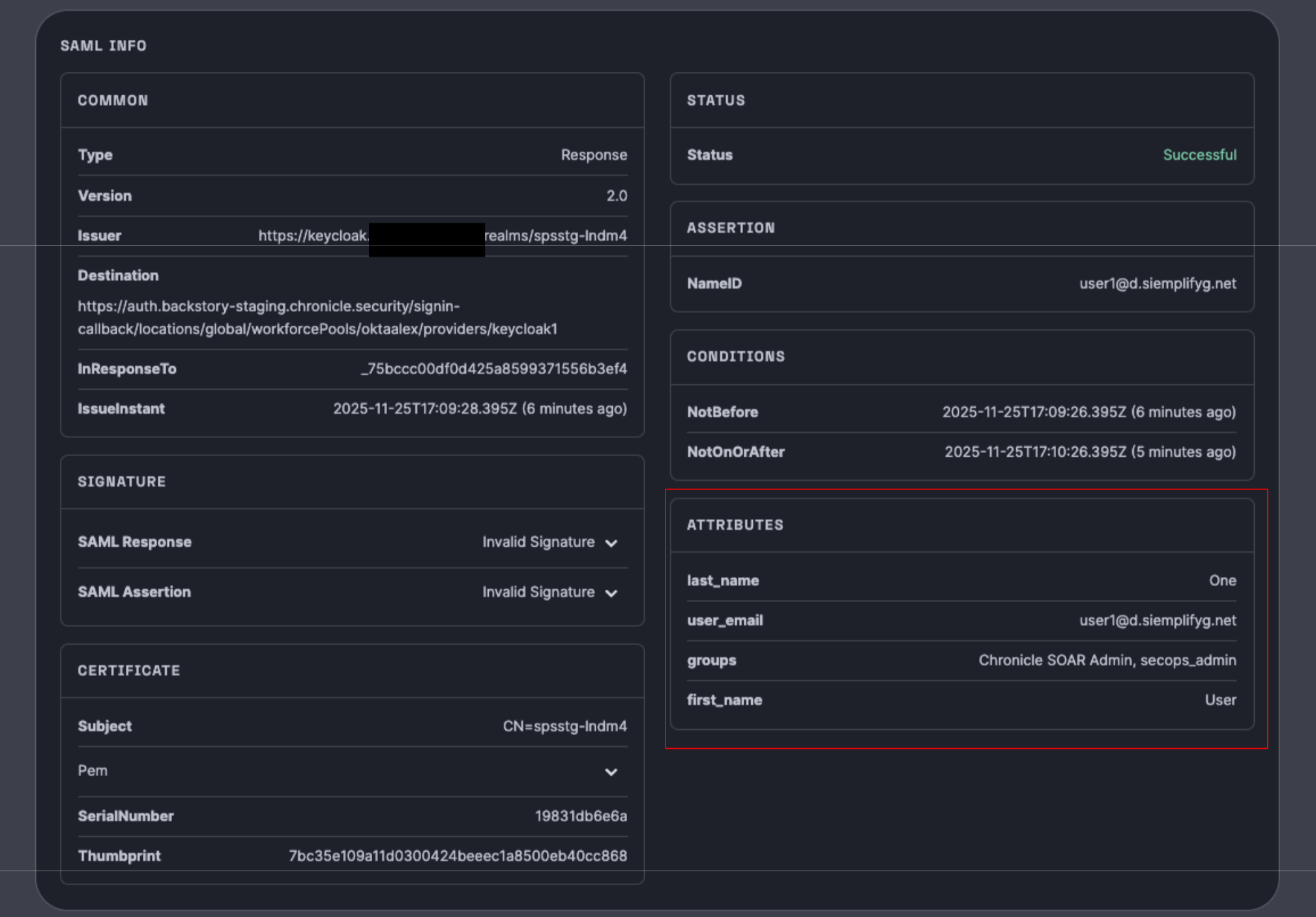

Verifica :

- Esamina le attestazioni (attributi) restituite, ad esempio

groups,first name,last nameeemail. - Importante: assicurati che questi attributi corrispondano alla configurazione nelle impostazioni del pool di forza lavoro in Google Cloud.

Verifica che i valori siano corretti per l'utente specifico che tenta di accedere.

- Esamina le attestazioni (attributi) restituite, ad esempio

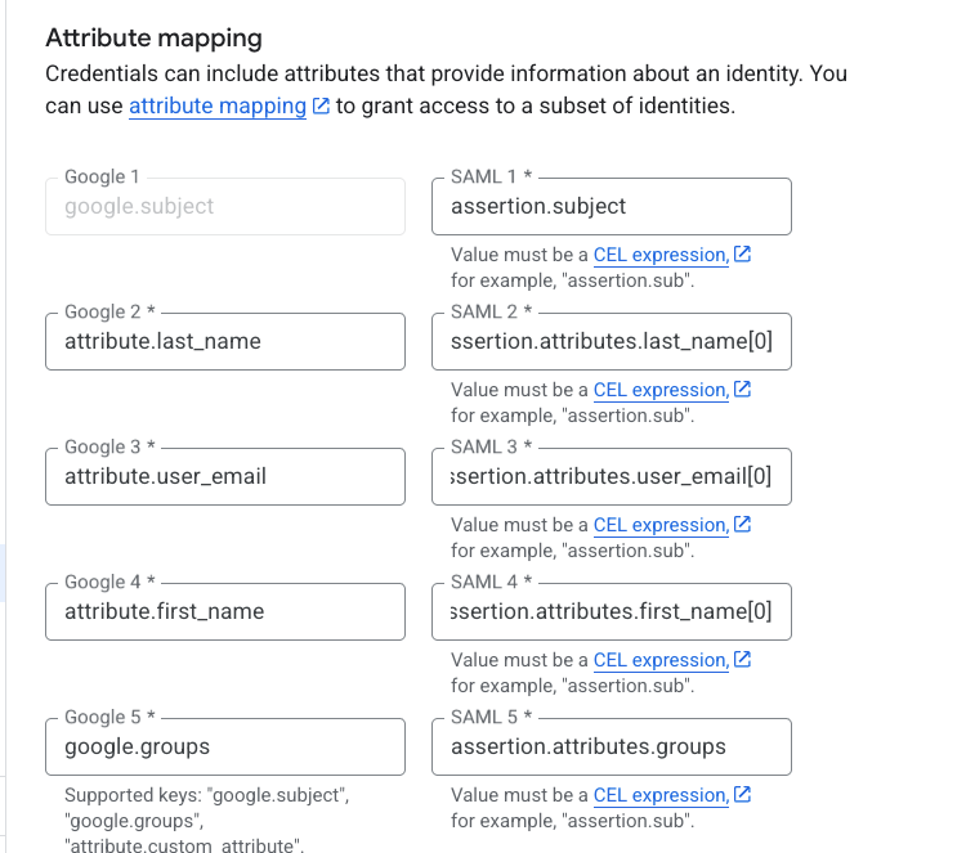

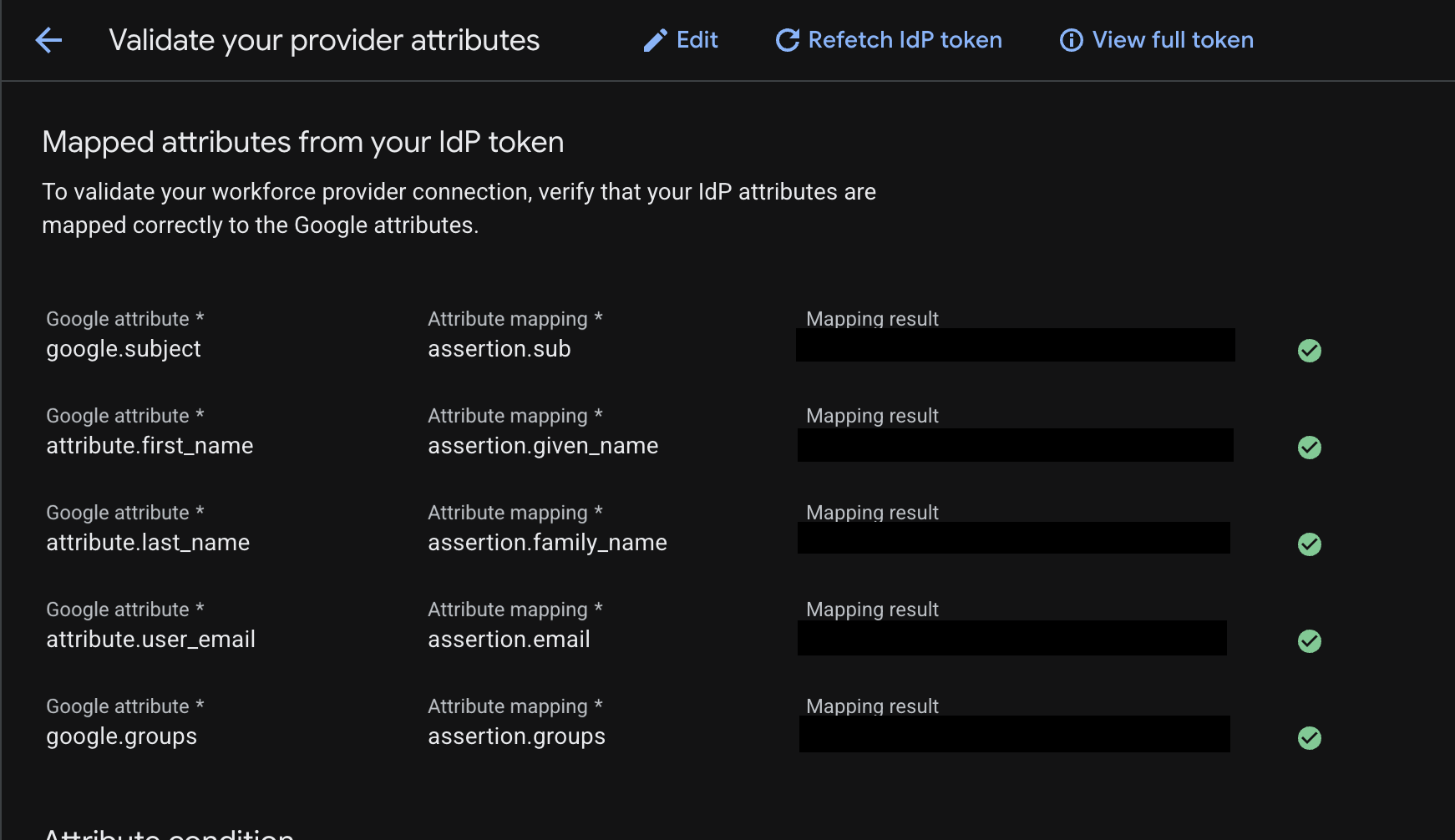

L'immagine seguente mostra una mappatura degli attributi:

La mappatura nell'immagine è la seguente:

google.subject = assertion.subjectattribute.last_name = assertion.attributes.last_name[0]attribute.user_email = assertion.attributes.user_email[0]attribute.first_name = assertion.attributes.first_name[0]google.groups = assertion.attributes.groups

La parte sinistra è sempre la stessa: è la sintassi di Google. La parte destra è in base alle chiavi degli attributi delle attestazioni mostrate nella risposta SAML.

[0] è fondamentale per gli attributi specifici indicati (last_name, user_email , first_name) e non è pertinente per subject e groups.

Fase 4: convalida l'autenticazione di Google SecOps

Questo passaggio verifica se Google Cloud autentica l'utente per accedere a Google SecOps SOAR.

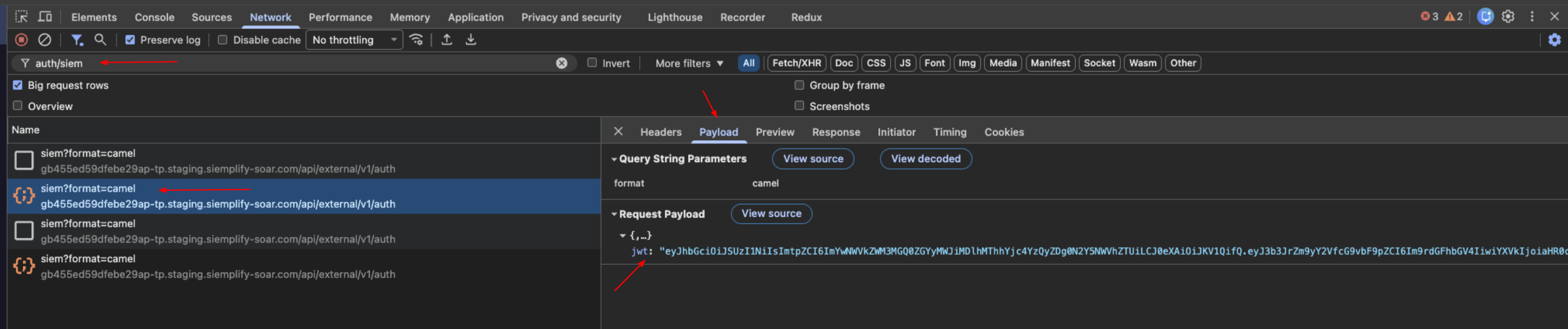

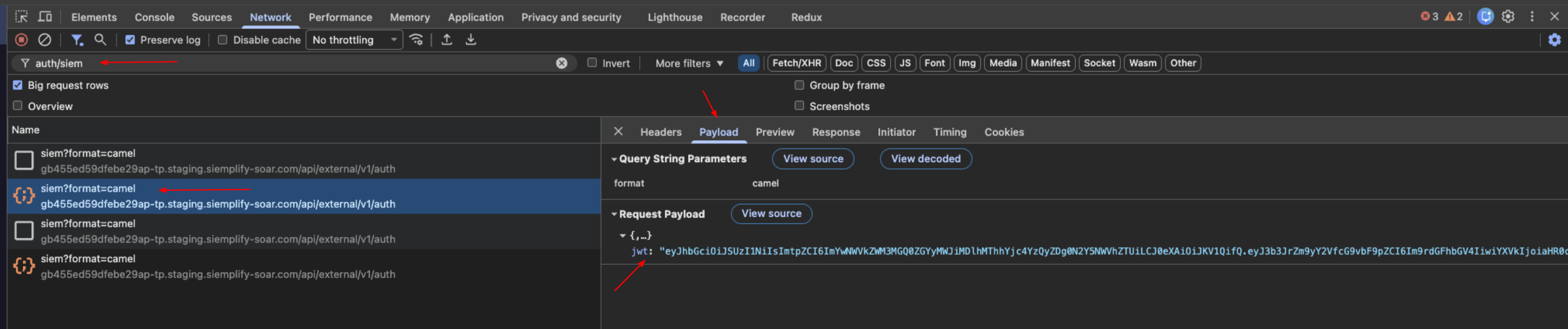

Individua il token nel browser dell'utente: Nella barra dei filtri della scheda Rete, cerca l'endpoint

auth/siem.

Estrai i dati:seleziona la richiesta e visualizza la scheda Payload. Individua la stringa

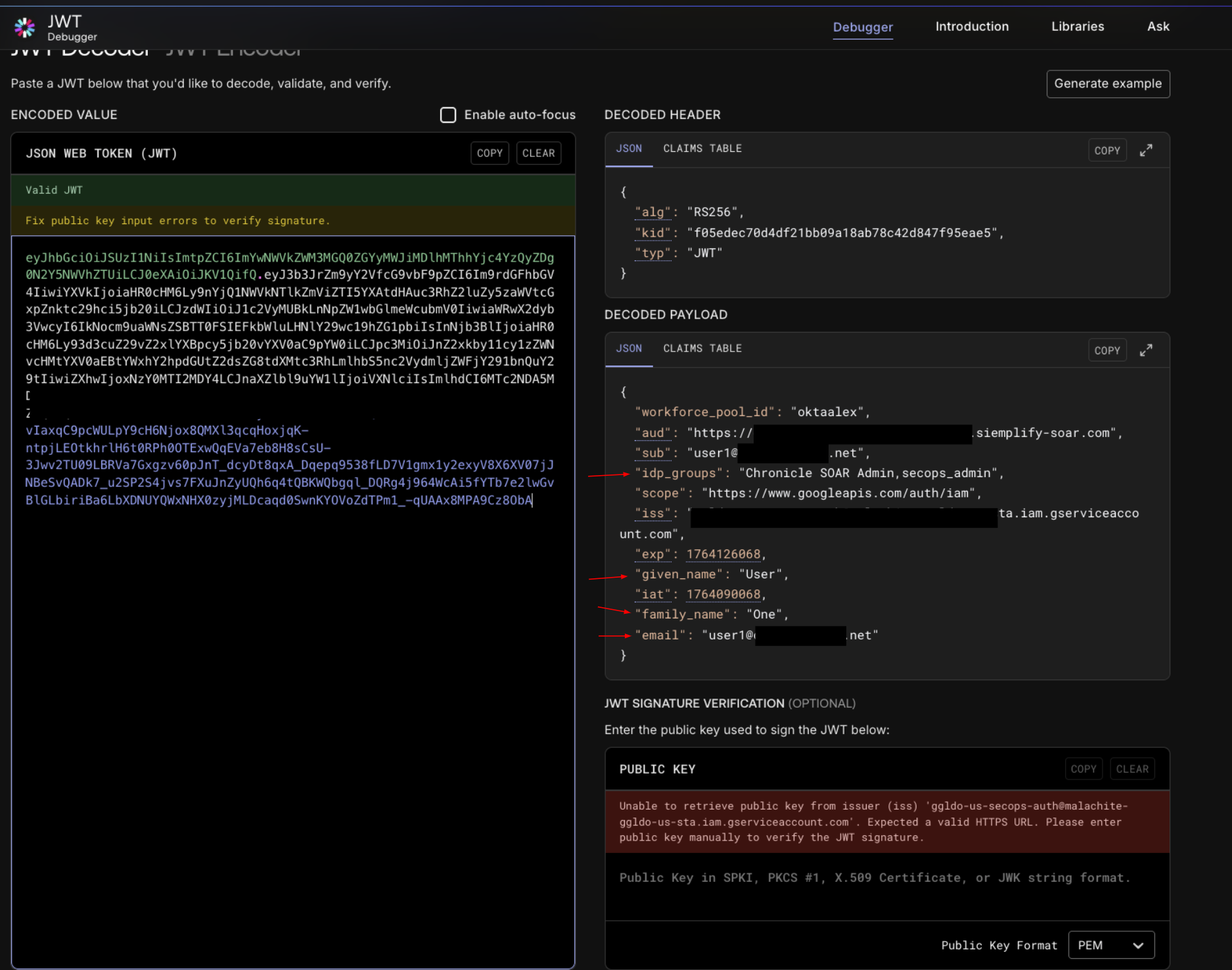

jwt.Decodifica: copia la stringa JWT e incollala nello strumento Ispezione JWT (jwt.io).

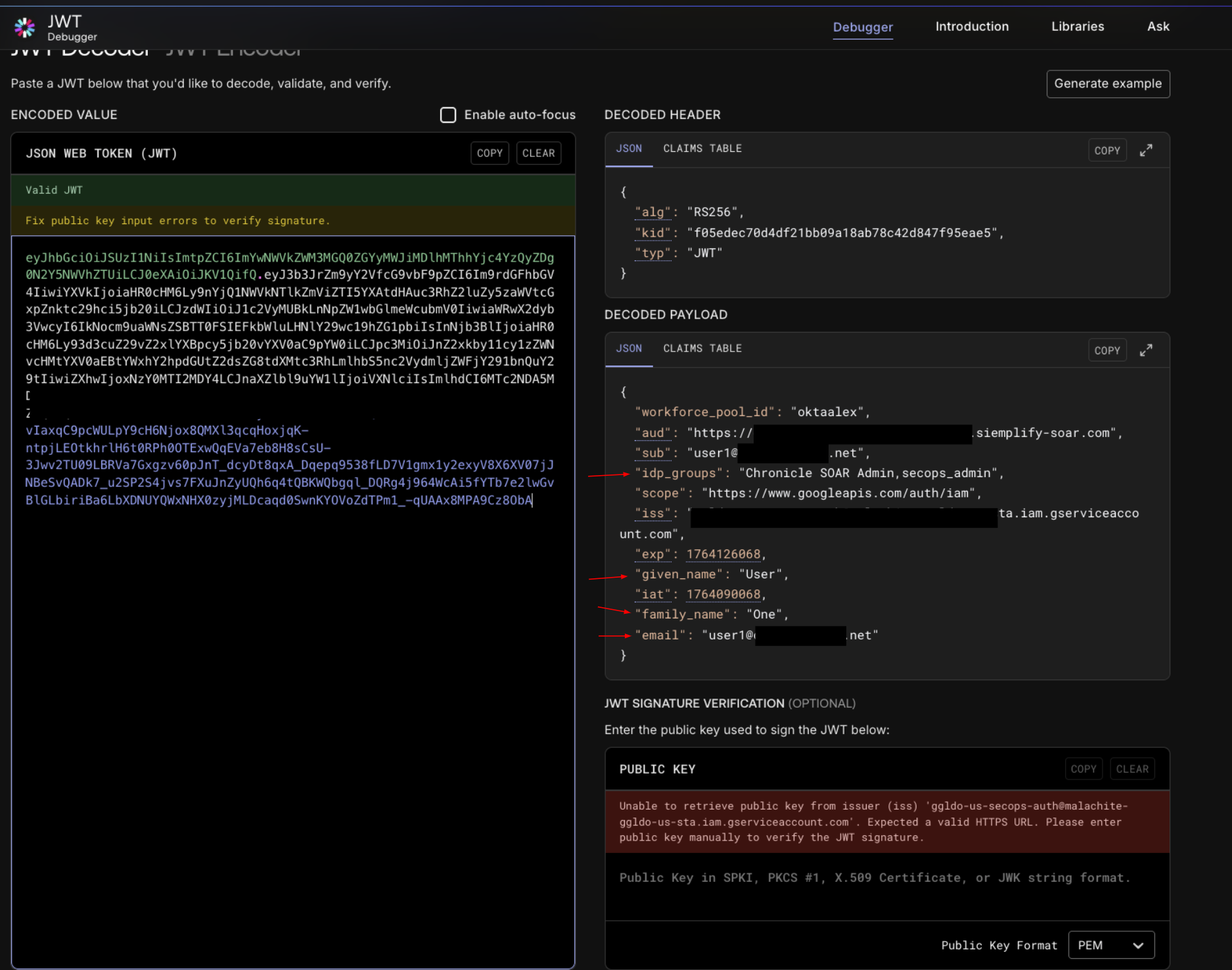

Verifica :

- Confronta le attestazioni decodificate per

given_name,family_name,emaileidpgroups. - Conferma della corrispondenza:questi valori devono corrispondere esattamente agli attributi convalidati nella fase 3 (risposta SAML).

- Se i valori corrispondono e non hai ancora accesso, controlla l'assegnazione dei ruoli in IAM. Assicurati che a tutti gli utenti sia assegnato uno dei ruoli predefiniti di Chronicle utilizzando il formato principale corretto per la configurazione dell'identità (federazione delle identità per la forza lavoro o Cloud Identity per gli account gestiti da Google).

- Confronta le attestazioni decodificate per

Fase 5: convalida l'accesso alle autorizzazioni SOAR

Questo passaggio conferma che il sistema assegna correttamente le autorizzazioni in SOAR tramite la pagina Mappatura gruppi della piattaforma.

Gli amministratori accedono automaticamente a SOAR perché la pagina Mappatura gruppi consente l'accesso predefinito.

Puoi convalidare l'accesso ai gruppi per i tuoi utenti aggiungendo alcune mappature di gruppi IdP in questa nuova istanza SOAR. Per impostazione predefinita, le nuove istanze hanno una pagina Mappatura gruppi vuota. Per convalidare l'accesso ai gruppi per altri utenti, aggiungi le mappature di gruppi IdP alla nuova istanza SOAR e completa i seguenti passaggi:

- Copia le mappature di gruppi dalla pagina Mappatura gruppi nell'istanza SOAR esistente.

- Chiedi a un utente del gruppo IdP di accedere al nuovo URL di Google SecOps.

Se l'utente non riesce ad accedere a SOAR, segui questi passaggi per la risoluzione dei problemi:

a. Esamina la risposta:apri la richiesta

auth/siemdalla fase 4 e seleziona la scheda Anteprima.b. Controlla le autorizzazioni:individua l'oggetto

permissionsall'interno della risposta JSON.

(Facoltativo) Per risparmiare tempo, copia queste mappature nell'istanza Google SecOps esistente in Impostazioni > Avanzate > Mappatura gruppi.

Flusso OIDC e risoluzione dei problemi

Questa sezione fornisce una panoramica della procedura di autenticazione OIDC e descrive un approccio sistematico per diagnosticare e risolvere i problemi di integrazione comuni.

Architettura del flusso di lavoro di autenticazione

Comprendere il flusso delle richieste è fondamentale per isolare eventuali punti di errore. Il seguente diagramma illustra il percorso sequenziale di un accesso riuscito.

Procedura dettagliata per la risoluzione dei problemi OIDC

Per diagnosticare e tracciare in modo efficace la procedura di autenticazione OIDC, puoi utilizzare gli strumenti per sviluppatori del browser e i decodificatori JWT online.

- Ispezione JWT: https://www.jwt.io/

- Scopo:utilizzato per ispezionare le attestazioni e i contenuti dei token web JSON (JWT).

Fase 1: preparazione dell'ambiente

Prima di iniziare, assicurati che l'ambiente del browser sia pronto per acquisire la rete completando i seguenti passaggi:

- Apri una nuova scheda del browser vuota o in una finestra di navigazione in incognito.

Apri gli Strumenti per sviluppatori utilizzando la scorciatoia per il tuo sistema operativo:

- Windows: premi F12

- Linux: premi Ctrl + Shift + I

- macOS: premi Cmd + Opzione + I

Vai alla scheda Rete.

Seleziona la casella Conserva log per assicurarti che nessun dato venga perso durante i reindirizzamenti.

Vai all'URL dell'ambiente Google SecOps per avviare il flusso di accesso. Riceverai questo URL via email dopo aver completato la configurazione di Google SecOps nel passaggio 5 della fase 1 della migrazione per i clienti SOAR standalone. L'oggetto dell'email è

YourGoogle SecOps instance is ready.

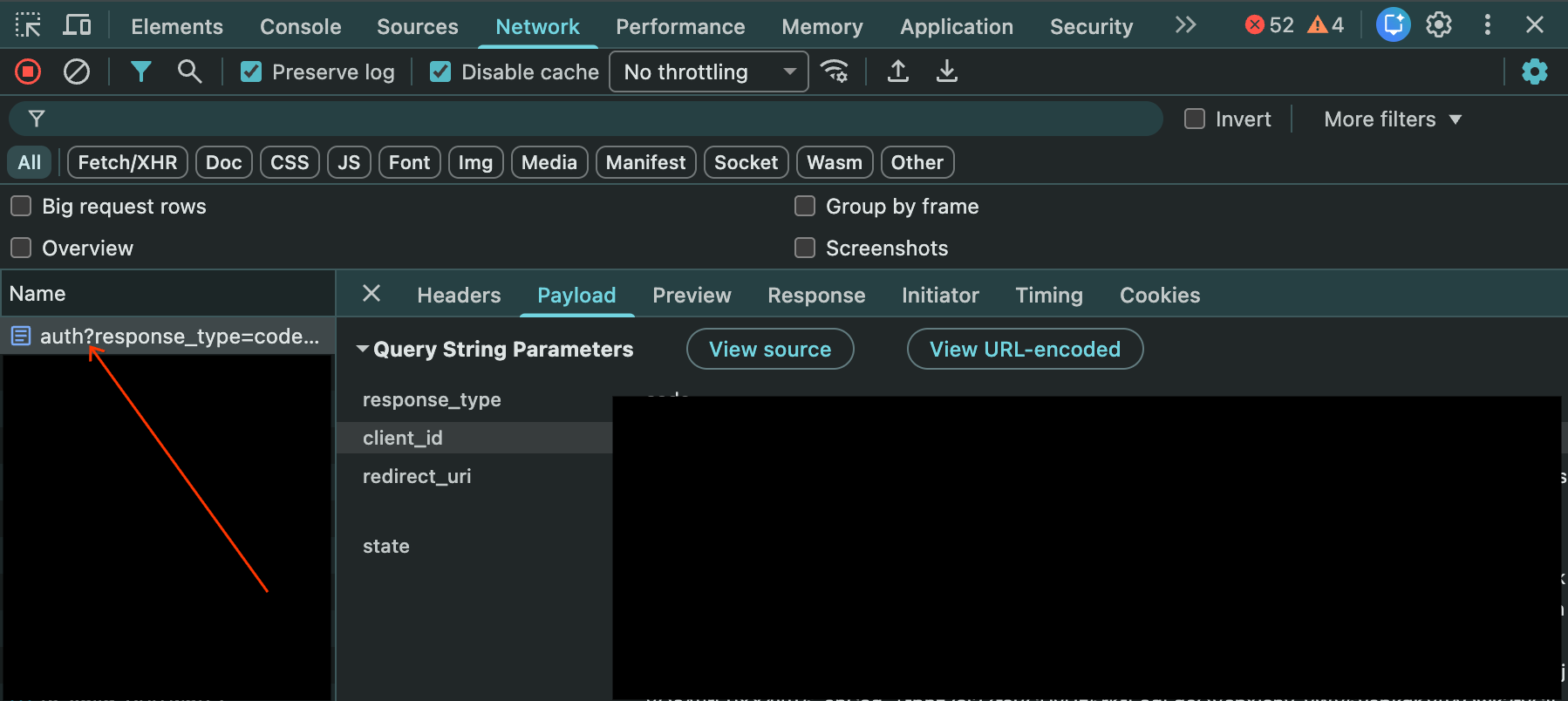

Fase 2: convalida la richiesta di autorizzazione a un provider OIDC

Questo passaggio verifica il reindirizzamento iniziale da Google Cloud al tuo provider OpenID Connect (IdP).

Individua la richiesta:nella scheda Rete, cerca il reindirizzamento iniziale all'endpoint di autorizzazione del tuo provider OIDC. In genere, l'URL contiene parametri come

client_id,redirect_uri,scope,response_typeestate.

Verifica :

- Verifica che

client_idcorrisponda a quello configurato nel tuo provider OIDC. - Assicurati che

redirect_uricorrisponda esattamente ahttps://auth.backstory.chronicle.security/signin-callback/locations/global/workforcePools/POOL_ID/provider/PROVIDER_IDsostituendoPOOL_IDePROVIDER_IDcon il pool e il provider della federazione delle identità per la forza lavoro. - Verifica che

response_typesia impostato su code. - Prendi nota del parametro scope, che deve includere openid e tutti gli altri ambiti necessari per rilasciare le attestazioni necessarie (ad esempio, email, profilo).

- Verifica che

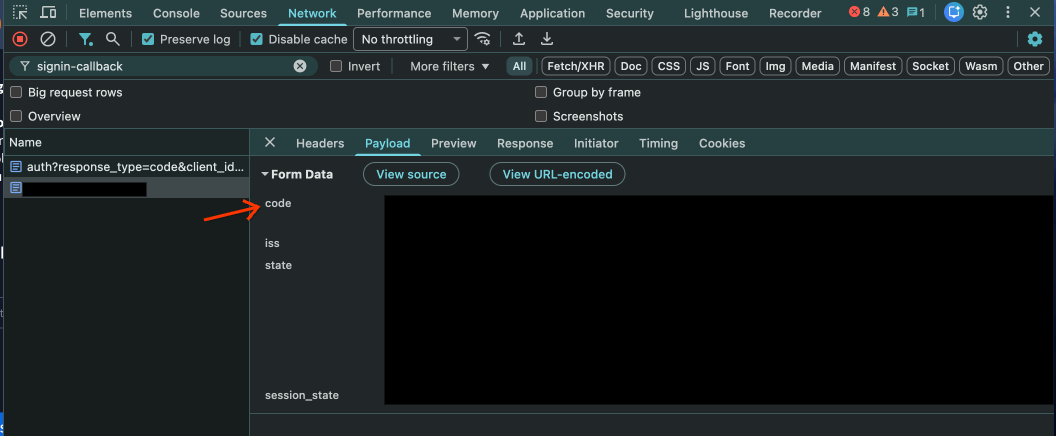

Fase 3: convalida il callback e lo scambio di token

Questo passaggio verifica la risposta dell'IdP a Google Cloud.

Individua il callback:nella scheda Rete, trova la richiesta all'URL di signin-callback: (

.../signin-callback/...).

Controlla i dati:controlla i parametri URL di questa richiesta. Deve contenere un parametro code fornito dal tuo IdP OIDC.

Dietro le quinte:la federazione delle identità per la forza lavoro scambia questo codice con i token (token ID, token di accesso) dall'endpoint del token del provider OIDC. Gli errori in questa fase sono spesso visibili in Cloud Logging per la federazione delle identità per la forza lavoro.

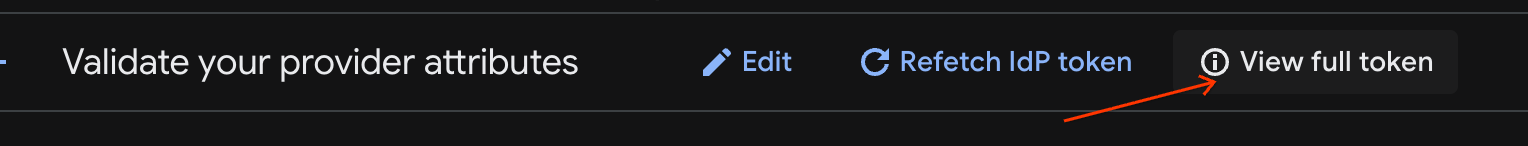

- Verifica la propagazione degli attributi e il token completo:per verificare che la mappatura degli attributi nella federazione delle identità per la forza lavoro produca i risultati previsti:

- Aggiungi l'URI di reindirizzamento, fornito nella configurazione del provider della federazione delle identità per la forza lavoro, agli URI di reindirizzamento del provider (ad esempio, https://auth.cloud.google/signin-callback/locations/global/workforcePools/POOL_ID/providers/PROVIDER_ID).

- Vai al provider della federazione delle identità per la forza lavoro per eseguire il debug del token IdP. Puoi anche controllare il token completo. Per ulteriori informazioni, consulta la sezione Verificare la configurazione del prodotto.

- Verifica la propagazione degli attributi e il token completo:per verificare che la mappatura degli attributi nella federazione delle identità per la forza lavoro produca i risultati previsti:

Fase 4: convalida l'autenticazione di Google SecOps

Questo passaggio verifica se Google Cloud autentica l'utente per accedere a Google SecOps SOAR.

Individua il token nel browser dell'utente: Nella barra dei filtri della scheda Rete, cerca l'endpoint

auth/siem.

Estrai i dati:seleziona la richiesta e visualizza la scheda Payload. Individua la stringa

jwt.Decodifica: copia la stringa JWT e incollala nello strumento Ispezione JWT (jwt.io).

Verifica :

- Confronta le attestazioni decodificate per

sub,given_name,family_name,emaileidpgroups. - Conferma della corrispondenza: questi valori devono corrispondere agli attributi

rilasciati dal tuo provider OIDC e al modo in cui sono mappati nelle mappature degli attributi della federazione delle identità per la forza lavoro. Ad esempio,

attribute.first_namein Google Cloud deve essere mappato agiven_namenel JWT. - Ruoli IAM: se le attestazioni sono corrette, ma l'accesso viene negato con un messaggio

come

Cannot Authenticate user, because user does not have access to the GCP project...,controlla le assegnazioni dei ruoli IAM. Assicurati che ai gruppi dell'utente (idp_groupsnel JWT) siano concessi i ruoli necessari utilizzando il formatoprincipalSetcorretto (ad esempio,principalSet://iam.googleapis.com/locations/global/workforcePools/POOL_ID/group/IDP_GROUP_NAME).

- Confronta le attestazioni decodificate per

Fase 5: convalida l'accesso alle autorizzazioni SOAR

Questo passaggio conferma che il sistema assegna correttamente le autorizzazioni in SOAR tramite la pagina Mappatura gruppi della piattaforma.

Gli amministratori accedono automaticamente a SOAR perché la pagina Mappatura gruppi consente l'accesso predefinito.

Puoi convalidare l'accesso ai gruppi per i tuoi utenti aggiungendo alcune mappature di gruppi IdP in questa nuova istanza SOAR. Per impostazione predefinita, le nuove istanze hanno una pagina Mappatura gruppi vuota. Per convalidare l'accesso ai gruppi per altri utenti, aggiungi le mappature di gruppi IdP alla nuova istanza SOAR e completa i seguenti passaggi:

- Copia le mappature di gruppi dalla pagina Mappatura gruppi nell'istanza SOAR esistente.

- Chiedi a un utente del gruppo IdP di accedere al nuovo URL di Google SecOps.

Se l'utente non riesce ad accedere a SOAR, segui questi passaggi per la risoluzione dei problemi:

a. Esamina la risposta:apri la richiesta

auth/siemdalla fase 4 e seleziona la scheda Anteprima.b. Controlla le autorizzazioni:individua l'oggetto

permissionsall'interno della risposta JSON.

(Facoltativo) Per risparmiare tempo, copia queste mappature nell'istanza Google SecOps esistente in Impostazioni > Avanzate > Mappatura gruppi.

Errori OIDC comuni :

invalid_redirect_uridall'IdP: assicurati che l'URI di reindirizzamento configurato nel tuo IdP corrisponda esattamente a:https://auth.backstory.chronicle.security/signin-callback/locations/global/workforcePools/POOL_ID/provider/PROVIDER_IDsostituendoPOOL_IDePROVIDER_IDcon il pool e il provider della federazione delle identità per la forza lavoro. Anche una barra finale o una mancata corrispondenza trahttpehttpsattiverà questo errore.Attestazioni mancanti nel JWT :

Lato IdP:verifica che il client OIDC sia configurato per rilasciare le attestazioni richieste (mappate nel WIF, ad esempio

sub,groups,email,given_name,family_name) nel token ID.Lato WIF:assicurati che queste attestazioni in entrata siano mappate correttamente nella sezione Mappatura degli attributi WIF (ad esempio, google.groups=assertion.groups). Se un'attestazione è presente nel token ma non è mappata nel WIF, la piattaforma SOAR potrebbe non riuscire ad autorizzare l'utente. Per verificare che la mappatura degli attributi produca i risultati previsti, consulta la sezione Verificare la configurazione del provider.

Mappature di gruppi dopo la migrazione

La mappatura dei gruppi rimane fondamentale in Google SecOps dopo il completamento della migrazione

Dopo la migrazione, l'istanza migrata conserva le mappature di gruppi. Queste fungono da base per determinare l'accesso degli utenti a SOAR. Per accedere a Google SecOps, devi assicurarti che ogni utente sia mappato in questa pagina. Per ulteriori informazioni, consulta la sezione Accedere a un'istanza.

Hai bisogno di ulteriore assistenza? Ricevi risposte dai membri della community e dai professionisti di Google SecOps.