Mengumpulkan log Google SecOps SOAR

Anda dapat mengelola dan memantau log Google Security Operations SOAR di Google Cloud Logs Explorer. Anda juga dapat menggunakan alat untuk menyiapkan metrik dan pemberitahuan khusus yang dipicu oleh peristiwa tertentu dalam log operasi SOAR. Google Cloud

Log ini menangkap data penting dari fungsi Ekstrak, Transformasi, Pemuatan (ETL), playbook, dan Python SOAR. Log ini menangkap jenis data termasuk menjalankan skrip Python, penyerapan pemberitahuan, dan performa playbook.

Mengaktifkan pengumpulan log SOAR

Google SecOps menyediakan log operasional untuk aktivitas SOAR, termasuk eksekusi playbook, menjalankan konektor, dan output skrip Python.

Google SecOps (SIEM + SOAR Terpadu): Secara default, sistem mengaktifkan pengumpulan log SOAR. Platform ini secara otomatis mengonfigurasi sink log untuk merutekan log ini ke Cloud Logging di project Anda Google Cloud . Anda tidak perlu melakukan konfigurasi manual.

SOAR Standalone: Anda harus mengonfigurasi akun layanan secara manual dan memberikan kredensial ke Dukungan Google SecOps untuk mengaktifkan ekspor log. Lihat bagian berikut untuk mengetahui petunjuknya.

Sistem secara otomatis merutekan log SOAR ke bucket Cloud Logging _Default. Karena hal ini menimbulkan biaya, Google merekomendasikan untuk menyiapkan filter pengecualian untuk menghapus log bernilai rendah atau menyesuaikan periode retensi. Untuk mengetahui informasi selengkapnya tentang pengumpulan

log dan menyiapkan filter, lihat Ringkasan Logging.

Menyiapkan log SOAR untuk SOAR Standalone

Untuk menyiapkan pengumpulan log SOAR untuk SOAR Standalone, ikuti langkah-langkah berikut:

Buat Akun Layanan di Google Cloud project tempat Anda berencana melihat log. Untuk mengetahui detailnya, lihat Membuat akun layanan.

Di konsol, buka IAM & Admin > IAM. Google Cloud

Temukan Akun Layanan yang Anda buat, lalu klik edit Edit akun utama.

Di bagian Assign Roles, tambahkan peran Logs Writer. Untuk mengetahui informasi selengkapnya, lihat peran Logs Writer yang telah ditentukan.

Klik Simpan.

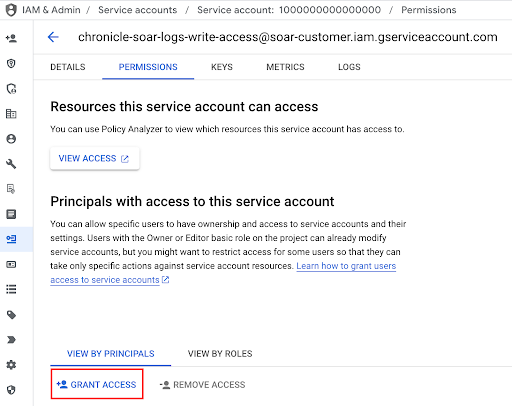

Buka IAM & Admin > Service Accounts.

Pilih akun layanan yang Anda buat.

Klik Lainnya , lalu pilih Manage Permissions.

Di bagian Permissions, klik Grant Access.

Di kolom New principals, tambahkan akun utama berikut:

gke-init-backgroundservices@{SOAR-GCP-Project-Id}.iam.gserviceaccount.comGanti

{SOAR-GCP-Project-Id}dengan SOAR Google Cloud Project ID Anda. Jika Anda tidak mengetahuiSOAR-GCP-Project-Id, kirim tiket melalui Dukungan Google.Di Assign Roles, pilih Service Account Token Creator. Untuk mengetahui informasi selengkapnya, lihat Service Account Token Creator.

Klik Simpan.

Berikan nama Akun Layanan yang dikonfigurasi kepada tim dukungan Google SecOps.

Mengakses log Google SecOps SOAR

Google SecOps menulis log SOAR di namespace terpisah yang disebut chronicle-soar dan mengategorikannya berdasarkan layanan yang menghasilkan log.

Untuk mengakses log Google SecOps SOAR, lakukan hal berikut:

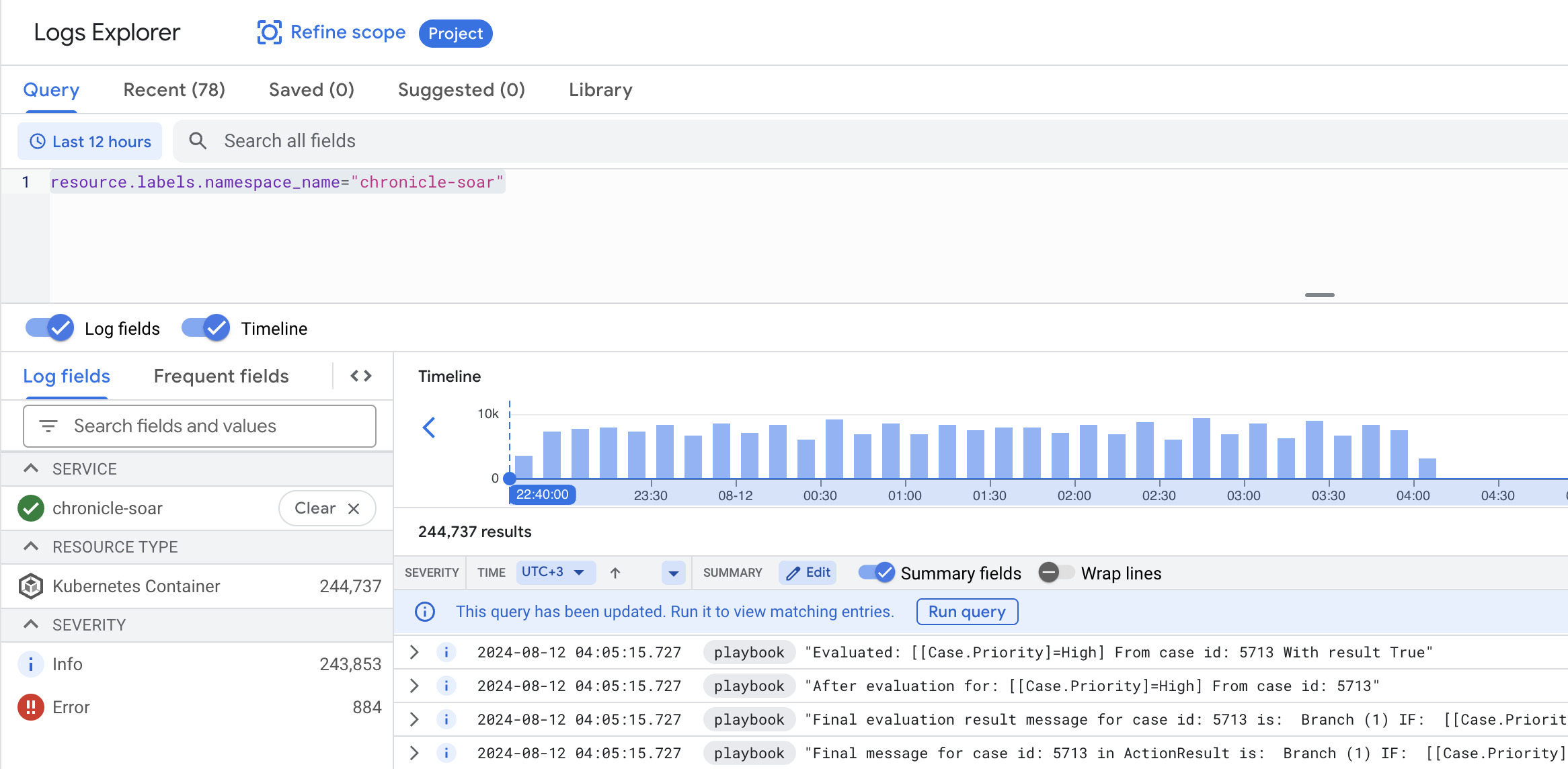

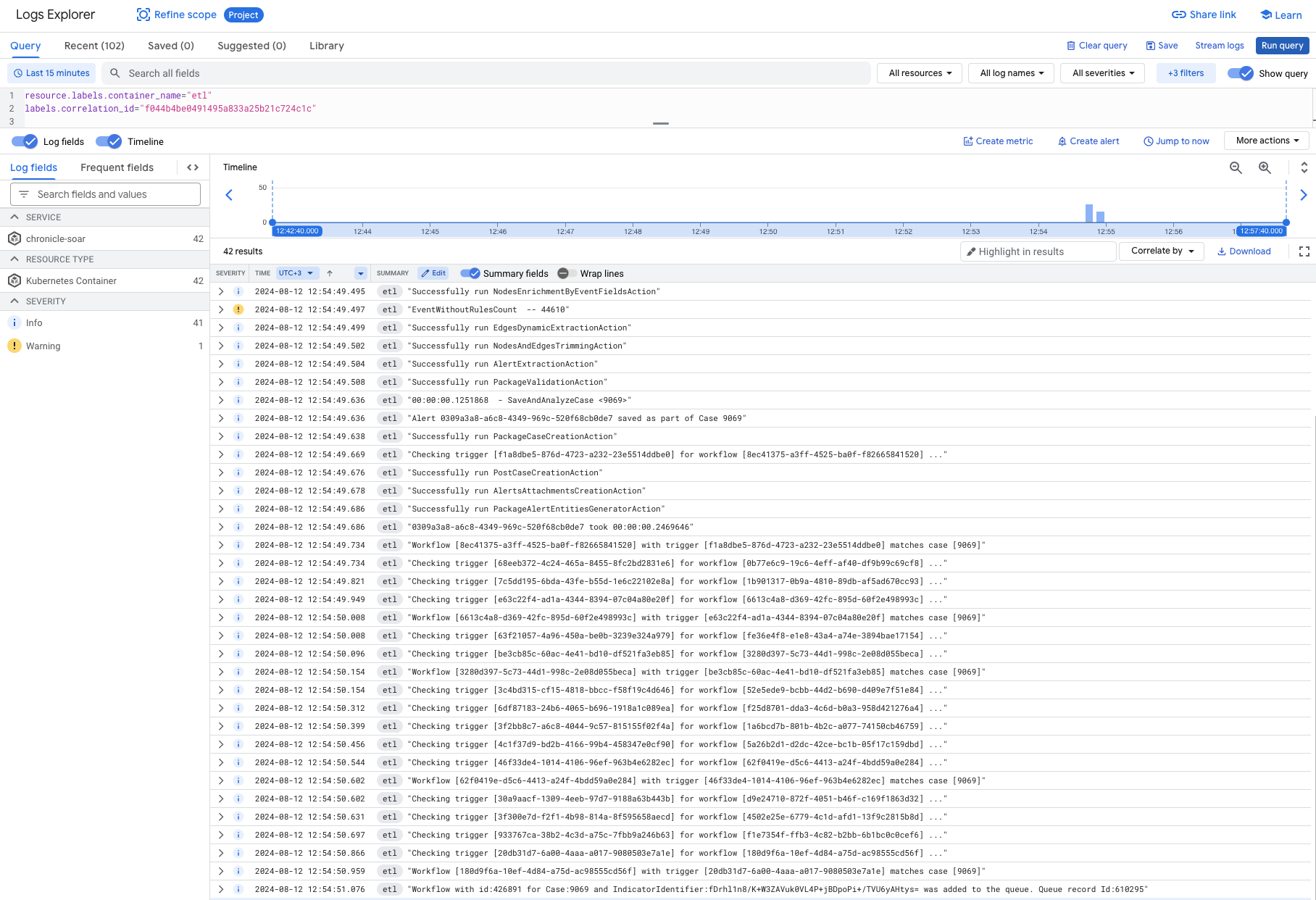

Di Google Cloud konsol, buka Logging > Logs Explorer.

Pilih project Google SecOps Google Cloud .

Masukkan filter berikut di kolom kueri, lalu klik Run Query:

resource.labels.namespace_name="chronicle-soar"

Untuk memfilter log dari layanan tertentu, masukkan filter berikut di kolom kueri, lalu klik Run Query:

resource.labels.namespace_name="chronicle-soar" resource.labels.container_name="<CONTAINER_NAME>"Ganti

<CONTAINER_NAME>dengan container layanan yang relevan:playbook,python, atauetl.

Men-debug langkah playbook

Anda dapat melihat log eksekusi untuk setiap langkah playbook langsung dari tab Playbook di halaman Cases. Hal ini memungkinkan Anda memeriksa logika dan hasil setiap langkah, terlepas dari status eksekusinya.

Untuk melihat log langkah tertentu:

- Di Case View, buka tab Playbook.

- Pilih langkah untuk melihat hasilnya.

Klik View Logs Explorer.

Link ini akan membuka Logs Explorer di Google Cloud konsol dengan filter yang telah dikonfigurasi sebelumnya untuk ID eksekusi tertentu dari langkah tersebut.

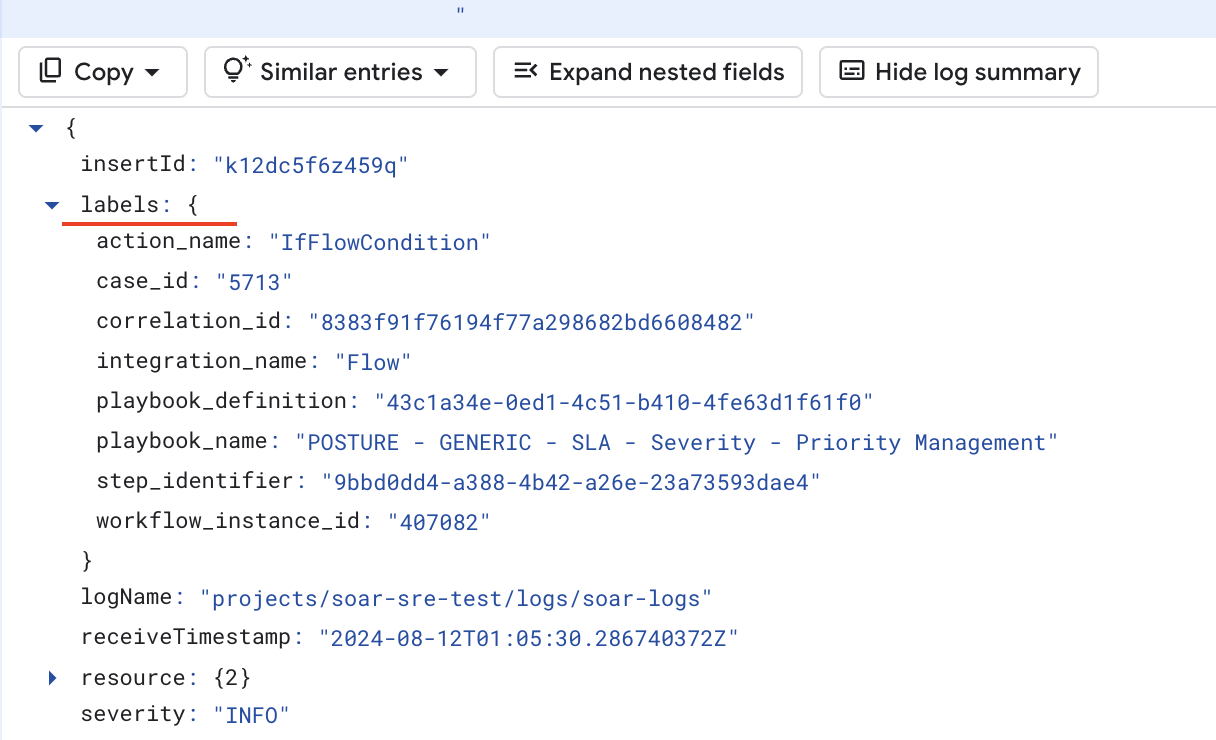

Memfilter log menggunakan label

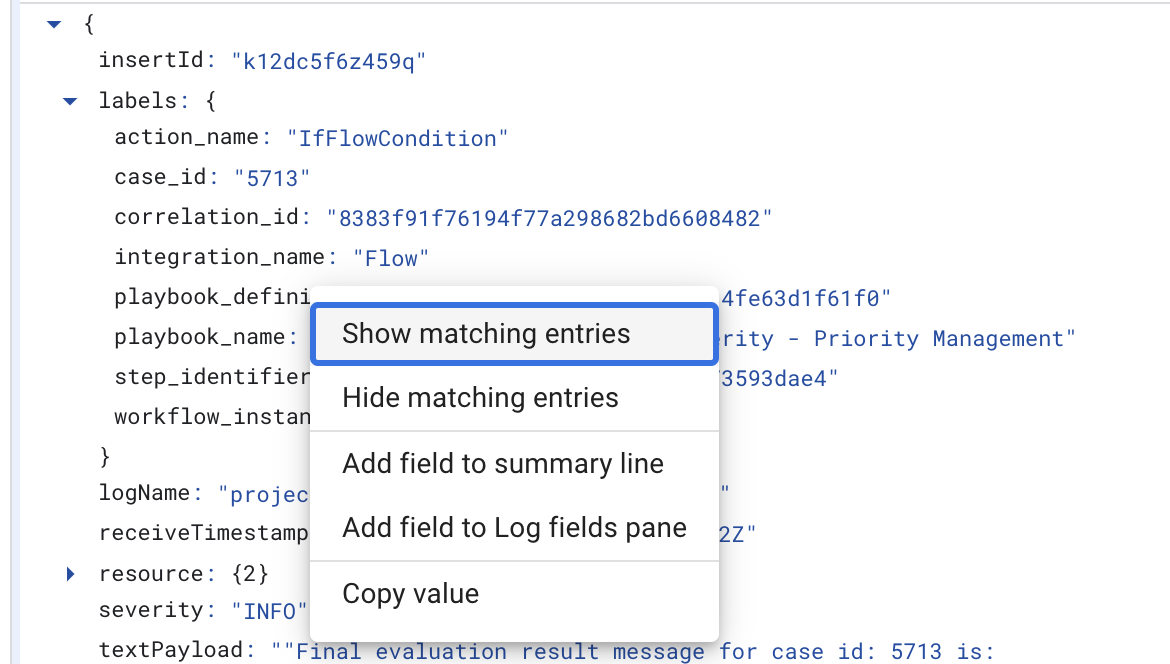

Label log memberikan cara yang efisien dan mudah untuk mempersempit cakupan kueri. Anda dapat menemukan semua label di bagian labels dari setiap pesan log.

Untuk mempersempit cakupan log, luaskan pesan log, klik kanan setiap label, lalu sembunyikan atau tampilkan log tertentu:

Label log playbook

Label berikut tersedia untuk playbook:

playbook_definitionplaybook_nameblock_nameblock_definitioncase_idcorrelation_idintegration_nameaction_name

Label log Python

Label berikut tersedia untuk layanan Python, yang difilter menurut resource.labels.container_name="python":

Label Integrasi dan Konektor

integration_nameintegration_versionconnector_nameconnector_instance

Label tugas

integration_nameintegration_versionjob_name

Label tindakan

integration_nameintegration_versionintegration_instancecorrelation_idaction_name

Label log ETL

Label berikut tersedia untuk layanan ETL, yang difilter menurut resource.labels.container_name="etl":

correlation_id

Misalnya, untuk melacak alur penyerapan pemberitahuan, filter menurut correlation_id:

Perlu bantuan lain? Dapatkan jawaban dari anggota Komunitas dan profesional Google SecOps.