Configurer un fournisseur d'identité tiers

Ce guide s'adresse aux administrateurs Google Security Operations qui souhaitent authentifier leurs employés (utilisateurs et groupes) sur Google SecOps à l'aide d'un fournisseur d'identité (IdP) tiers. Ce processus est possible grâce à laGoogle Cloud fédération des identités des employés.

La fédération des identités des employés est compatible avec tout fournisseur d'identité utilisant Security Assertion Markup Language (SAML 2.0) ou OpenID Connect (OIDC), comme Okta, Microsoft Entra ID et Microsoft Active Directory Federation Services (AD FS).

Ce document décrit les étapes générales à suivre pour configurer l'authentification via un fournisseur d'identité basé sur SAML à l'aide de la fédération d'identité des employés.

- Planifiez les ressources dont vous avez besoin. Déterminez les informations sur votre pool et votre fournisseur d'identités de personnel, et identifiez les attributs et les groupes d'utilisateurs nécessaires pour configurer l'accès aux fonctionnalités de Google SecOps.

- Configurez l'application IdP tierce. Créez une application SAML de fournisseur d'identité à intégrer à la fédération des identités des employés et à Google SecOps.

- Configurer la fédération des identités des employés Configurez votre pool et votre fournisseur d'identités des employés, puis accordez des rôles Identity and Access Management (IAM) aux groupes et utilisateurs IdP. Google Cloud

- Configurez l'authentification unique (SSO) à l'aide du fournisseur nouvellement créé.

Une fois ces étapes effectuées, vous pouvez vous connecter à Google SecOps avec votre fournisseur d'identité et gérer l'accès des utilisateurs grâce au contrôle des accès basé sur les rôles (RBAC) des fonctionnalités à l'aide d'IAM.

Cas d'utilisation courants

Google SecOps nécessite l'utilisation de la fédération des identités des employés comme courtier SSO pour un ensemble varié de cas d'utilisation.

Respecter des normes de sécurité strictes

- Objectif : respecter des normes réglementaires strictes pour l'accès au système et au cloud.

- Valeur : permet de respecter les exigences de conformité FedRAMP High (ou supérieures) en assurant l'intermédiation sécurisée de l'authentification unique.

Gérer le contrôle des accès pour les entreprises

- Objectif : contrôler l'accès aux fonctionnalités et aux données de manière centralisée dans toute l'organisation.

- Valeur : permet d'activer le RBAC de niveau Enterprise dans Google SecOps à l'aide d'IAM.

Automatiser l'accès programmatique aux API

- Objectif : Fournir des méthodes en libre-service pour interagir de manière sécurisée avec les API Chronicle.

- Valeur : réduit les frais administratifs manuels en permettant aux clients de gérer leurs identifiants de manière programmatique.

Terminologie clé

- Pool d'employés : ressource Google Cloud unique au niveau mondial, définie au niveau de l'organisation, qui accorde à vos employés l'accès à Google SecOps.

- Fournisseur de personnel : sous-ressource du pool d'identités de personnel qui stocke les détails de configuration d'un seul IdP externe.

- Mappage des attributs : processus de traduction des attributs d'assertion fournis par votre IdP en attributs Google Cloud à l'aide du CEL (Common Expression Language).

- URL ACS (Assertion Consumer Service) : URL spécifique (parfois appelée URL d'authentification unique selon le fournisseur) utilisée pour configurer une application SAML afin qu'elle communique avec Google SecOps.

- ID d'entité : URL d'identifiant unique global qui identifie une application ou un service spécifique, tel que Google SecOps, et configure l'application SAML dans votre IdP.

Présentation du processus

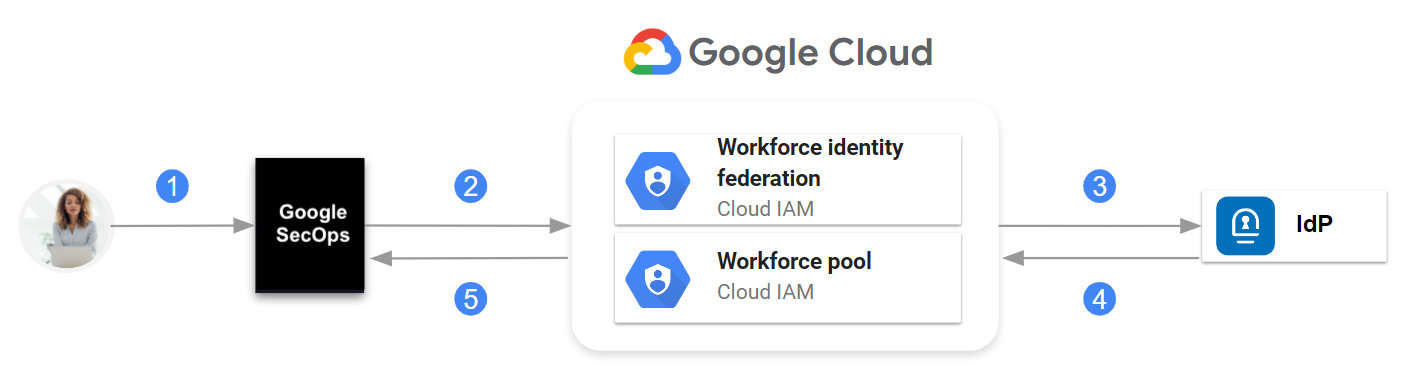

Google SecOps est compatible avec l'authentification unique SAML initiée par le fournisseur de services (SP) pour les utilisateurs. Cette fonctionnalité permet aux utilisateurs d'accéder directement à Google SecOps. Google SecOps envoie une requête via la fédération des identités des employés IAM au fournisseur d'identité tiers.

Une fois l'identité de l'utilisateur authentifiée par le fournisseur d'identité, l'utilisateur est redirigé vers Google SecOps avec une assertion d'authentification. Google Cloud La fédération des identités des employés sert d'intermédiaire dans le flux d'authentification.

Communication entre Google SecOps, la fédération des identités des employés IAM et le fournisseur d'identité

Voici les grandes lignes de la communication :

- L'utilisateur accède à Google SecOps.

- Google SecOps recherche les informations du fournisseur d'identité dans le pool d'identités de personnel Google Cloud.

- Une demande est envoyée à l'IdP.

- L'assertion SAML est envoyée au pool d'identités de personnel Google Cloud .

- Si l'authentification réussit, Google SecOps ne reçoit que les attributs SAML définis lorsque vous avez configuré le fournisseur d'employés dans le pool d'identités des employés.

Les administrateurs Google SecOps créent des groupes dans leur fournisseur d'identité, configurent l'application SAML pour transmettre les informations sur l'appartenance à un groupe dans l'assertion, et associent les utilisateurs et les groupes aux rôles prédéfinis dans IAM ou aux rôles personnalisés qu'ils ont créés dans Google SecOps.

Avant de commencer

- Familiarisez-vous avec Cloud Shell, la commande

gcloudet la console Google Cloud . - Configurez un projet Google Cloud pour Google SecOps afin de configurer un projet qui se lie à Google SecOps.

- Consultez Google Cloud Fédération des identités des employés.

- Assurez-vous de disposer des autorisations nécessaires pour effectuer les étapes décrites dans ce document. Pour en savoir plus sur les autorisations requises pour chaque phase du processus d'intégration, consultez Rôles requis.

Planifier l'implémentation

Cette section décrit les décisions que vous devez prendre et les informations que vous devez définir avant d'effectuer les étapes décrites dans ce document.

Définir le pool d'identités de personnel et le fournisseur de personnel

Pour configurer l'authentification via un IdP, vous devez configurer la fédération des identités des employés comme intermédiaire dans le flux d'authentification. Avant de configurer la fédération des identités des employés, définissez les ressourcesGoogle Cloud suivantes :

- Pool d'employés : un pool d'identités des employés accorde à vos employés (par exemple) l'accès à Google SecOps.

- Fournisseur de personnel : sous-ressource du pool d'identités de personnel qui stocke les informations sur un seul IdP.

La relation entre un pool d'identités de personnel, des fournisseurs de personnel et une instance Google SecOps, identifiée par un seul sous-domaine client, est la suivante :

- Un pool d'identités de personnel est défini au niveau de l'organisation.

- Chaque instance Google SecOps est configurée et associée à un pool d'identités d'employés.

- Un pool d'identités de personnel peut comporter plusieurs fournisseurs de personnel.

Chaque fournisseur de personnel intègre un IdP tiers au pool d'identités du personnel.

Le pool d'identités de personnel doit être dédié à Google SecOps. Vous ne pouvez pas partager le pool créé pour Google SecOps à d'autres fins.

Vous devez utiliser le pool d'identités de personnel dans la même organisationGoogle Cloud que celle contenant le projet lié à Google SecOps.

Vous trouverez ci-dessous les consignes à suivre pour définir les valeurs des identifiants clés du pool et du fournisseur de personnel :

- ID du pool de personnel (

WORKFORCE_POOL_ID) : définissez une valeur qui indique le champ d'application ou l'objectif du pool d'identités de personnel. La valeur doit répondre aux exigences suivantes :- Il doit être unique.

- Ne doit contenir que des lettres minuscules [a-z], des chiffres [0-9] et des tirets [-].

- Doit commencer par une lettre minuscule [a-z].

- Doit se terminer par un caractère minuscule [a-z] ou un chiffre [0-9].

- Le nom doit comprendre entre 4 et 61 caractères.

- Nom à afficher du pool de personnel (

WORKFORCE_POOL_DISPLAY_NAME) : définissez un nom convivial pour le pool d'identités de personnel. - Description du pool de personnel (

WORKFORCE_POOL_DESCRIPTION) : définissez une description détaillée du pool d'identités de personnel. - ID du fournisseur de personnel (

WORKFORCE_PROVIDER_ID) : définissez une valeur qui indique le fournisseur d'identité qu'il représente. La valeur doit répondre aux exigences suivantes :- Ne doit contenir que des lettres minuscules [a-z], des chiffres [0-9] et des tirets [-].

- Le nom doit comprendre entre 4 et 32 caractères.

- Nom à afficher du fournisseur pour le personnel (

WORKFORCE_PROVIDER_DISPLAY_NAME) : définissez un nom convivial pour le fournisseur pour le personnel. Il doit comporter moins de 32 caractères. - Description du fournisseur de personnel (

WORKFORCE_PROVIDER_DESCRIPTION) : définissez une description détaillée du fournisseur de personnel.

Définir des attributs et des groupes d'utilisateurs dans le fournisseur d'identité

Avant de créer l'application SAML dans le fournisseur d'identité, identifiez les attributs et les groupes d'utilisateurs nécessaires pour configurer l'accès aux fonctionnalités de Google SecOps. Voici les attributs utilisateur standards :

- Objet

- Prénom

- Nom

- Nom à afficher

Vous aurez besoin d'informations sur les groupes et les attributs d'utilisateurs lors des phases suivantes de ce processus :

Lorsque vous configurez l'application SAML, vous créez les groupes définis lors de la planification. Vous configurez l'application SAML du fournisseur d'identité pour qu'elle transmette les appartenances aux groupes dans l'assertion.

Lorsque vous créez le fournisseur de personnel, vous mappez les attributs et les groupes d'assertion sur les attributsGoogle Cloud . Ces informations sont envoyées dans la revendication d'assertion et font partie de l'identité d'un utilisateur.

Configurer l'application IdP

Cette section décrit uniquement la configuration spécifique requise dans une application SAML de fournisseur d'identité pour l'intégration à la fédération des identités des employés Google Cloud et à Google SecOps. Consultez la documentation de votre IdP pour connaître la procédure détaillée.

Créez des groupes dans votre IdP, si ce n'est pas déjà fait.

Nous vous recommandons d'utiliser des groupes plutôt que des comptes utilisateur individuels pour gérer l'accès à votre instance Google SecOps. Google recommande de créer des groupes dans votre IdP qui correspondent directement aux rôles Google SecOps par défaut.

Reportez-vous à l'exemple suivant :

Rôle Google SecOps Groupe IdP (suggéré) Administrateur de l'API Chronicle chronicle_secops_admins Éditeur de l'API Chronicle chronicle_secops_editor Lecteur de l'API Chronicle chronicle_secops_viewer Créez une application SAML dans votre IdP.

Configurez l'application avec les éléments suivants :

Spécifiez l'URL ACS (Assertion Consumer Service), également appelée URL d'authentification unique selon le fournisseur de services.

https://auth.backstory.chronicle.security/signin-callback/locations/global/workforcePools/WORKFORCE_POOL_ID/providers/WORKFORCE_PROVIDER_IDRemplacez les éléments suivants :

WORKFORCE_POOL_ID: identifiant que vous avez défini pour le pool d'identités de personnel.WORKFORCE_PROVIDER_ID: identifiant que vous avez défini pour le fournisseur de personnel.

Pour obtenir des descriptions des valeurs, consultez Définir le pool d'identités de personnel et le fournisseur de personnel.

Spécifiez l'ID d'entité suivant (également appelé ID d'entité SP).

https://iam.googleapis.com/locations/global/workforcePools/WORKFORCE_POOL_ID/providers/WORKFORCE_PROVIDER_IDConfigurez l'identifiant de nom dans votre IdP pour vous assurer que le champ

NameIDest renvoyé dans la réponse SAML.Vous pouvez définir une valeur qui respecte les règles de votre organisation, comme une adresse e-mail ou un nom d'utilisateur. Consultez la documentation de votre IdP pour savoir comment configurer cette valeur. Pour en savoir plus sur cette exigence, consultez Résoudre les problèmes liés à la fédération des identités des employés.

Ajoutez les instructions d'attribut qui vous permettent de transmettre les informations utilisateur de l'IdP à vos intégrations d'applications. Vous avez défini les attributs lorsque vous avez planifié l'implémentation de l'IdP.

Par exemple, le tableau suivant liste les instructions d'attributs utilisateur que vous pouvez ajouter dans les IdP couramment utilisés, tels qu'Okta, Microsoft AD FS ou Entra ID :

Nom de l'attribut Valeur Okta (expression) AD FS / Entra ID (attribut source) subjectuser.emailuser.mailouuser.userprincipalnameemailaddressuser.emailuser.mailfirst_nameuser.firstNameuser.givennamelast_nameuser.lastNameuser.surnamedisplay_nameuser.displayNameuser.displaynameSi vous configurez une application Okta IdP, veillez à sélectionner Non spécifié comme format lorsque vous ajoutez les attributs. Laissez l'espace de noms vide lorsque vous utilisez Microsoft AD FS ou Entra ID comme IdP.

Vous pouvez également ajouter les attributs de groupe, tels que

groups, dans l'application du fournisseur d'identité.Attribuez les groupes et utilisateurs appropriés à l'application dans votre IdP.

Ces groupes et utilisateurs seront autorisés à accéder à Google SecOps.

Téléchargez le fichier XML de métadonnées de l'application.

Dans la section suivante, vous utiliserez ce fichier de métadonnées lors de la configuration de votre fournisseur d'identité des employés. Si vous utilisez la Google Cloud CLI, vous devez importer ce fichier depuis votre système local vers votre Google Cloud répertoire personnel à l'aide de Cloud Shell.

Configurer la fédération des identités des employés

Cette section décrit uniquement les étapes spécifiques nécessaires pour configurer la fédération des identités des employés avec l'application SAML de l'IdP que vous avez créée dans la section précédente. Pour en savoir plus sur la gestion des pools d'identités de personnel, consultez Gérer les fournisseurs de pools d'identités de personnel.

Définir le projet de facturation et de quota

Ouvrez la console Google Cloud en tant qu'utilisateur disposant des autorisations requises sur le projet Google lié à SecOps. Vous avez identifié ou créé cet utilisateur précédemment. Consultez la section Avant de commencer.

Lancez une session Cloud Shell.

Définissez le projet Google Cloud pour lequel les opérations effectuées à l'aide de la gcloud CLI sont facturées et pour lequel les quotas sont appliqués. Utilisez la commande

gcloudsuivante comme exemple :gcloud config set billing/quota_project PROJECT_IDRemplacez

PROJECT_IDpar l'ID du projet lié à Google SecOps que vous avez créé dans Configurer un projet Google Cloud pour Google SecOps. Pour obtenir une description des champs permettant d'identifier un projet, consultez Créer et gérer des projets.Pour en savoir plus sur les quotas, consultez les documents suivants :

Si vous rencontrez une erreur, consultez Résoudre les problèmes liés aux erreurs de quota.

Créer et configurer un pool d'identités de personnel

Vous pouvez configurer un pool d'identités d'employés pour l'intégrer à un fournisseur d'identité (IdP) externe, ou à Google Workspace ou Cloud Identity.

Console

Pour créer le pool d'identités de personnel, procédez comme suit :

Dans la console Google Cloud , accédez à la page Pools d'identités de personnel :

Sélectionnez l'organisation pour votre pool d'identités d'employés. Les pools d'identités Workforce sont disponibles pour tous les projets et dossiers d'une organisation.

Cliquez sur Créer un pool et procédez comme suit :

Dans le champ Nom, saisissez le nom à afficher du pool. L'ID du pool est automatiquement dérivé du nom au fur et à mesure de la saisie, et s'affiche sous le champ Nom. Vous pouvez modifier l'ID du pool en cliquant sur Modifier à côté de l'ID du pool.

Facultatif : Dans le champ Description, saisissez une description du pool.

Cliquez sur Suivant.

La durée de la session du pool d'identités de personnel est définie par défaut sur une heure. Cette durée détermine la validité des jetons d'accès Google Cloud , de la console de fédération des identités des employés et des sessions de connexion à gcloud CLI.Google Cloud Vous pouvez mettre à jour le pool pour définir une durée de la session personnalisée comprise entre 15 minutes et 12 heures.

gcloud

Créez un pool d'identités de personnel.

Utilisez la commande

gcloudsuivante comme exemple :gcloud iam workforce-pools create WORKFORCE_POOL_ID\ --location="global" \ --organization=ORGANIZATION_ID \ --description="WORKFORCE_POOL_DESCRIPTION" \ --display-name="WORKFORCE_POOL_DISPLAY_NAME" \ --session-duration=SESSION_DURATIONRemplacez les éléments suivants :

WORKFORCE_POOL_ID: valeur que vous avez définie pour l'ID du pool d'identités d'employés.ORGANIZATION_ID: ID numérique d'organisation.WORKFORCE_POOL_DESCRIPTION: description facultative du pool d'identités de personnel.WORKFORCE_POOL_DISPLAY_NAME: nom facultatif et convivial pour le pool d'identités de personnel.SESSION_DURATION: valeur facultative pour la durée de la session, exprimée sous la forme d'un nombre suivi des(par exemple,3600s). Cette durée détermine la validité des jetons d'accès Google Cloud, de la console de fédération des identités des employés et des sessions de connexion à gcloud CLI.Google Cloud Vous pouvez mettre à jour le pool pour définir une durée de la session personnalisée comprise entre 15 minutes et 12 heures.

Pour utiliser Google Workspace ou Cloud Identity pour vous connecter à Google SecOps, ajoutez les indicateurs

--allowed-services domain=backstory.chronicle.securityet--disable-programmatic-signinà la commande.gcloud iam workforce-pools create WORKFORCE_POOL_ID\ --location="global" \ --organization="ORGANIZATION_ID" \ --description="WORKFORCE_POOL_DESCRIPTION" \ --display-name="WORKFORCE_POOL_DISPLAY_NAME" \ --session-duration=SESSION_DURATION \ --allowed-services domain=backstory.chronicle.security \ --disable-programmatic-signinCette commande crée un pool d'identités de personnel qui n'est pas compatible avec la connexion à Google Cloud. Pour activer la fonctionnalité de connexion, vous devez utiliser les indicateurs appropriés pour chaque scénario.

Si vous êtes invité à activer l'API Chronicle, saisissez

Yes.

Créer un fournisseur de pools d'identités de personnel

Un fournisseur de pools d'identités des employés décrit une relation entre votre organisationGoogle Cloud et votre IdP.

Console

Pour configurer le fournisseur de pools d'identités de personnel, procédez comme suit :

Dans la console Google Cloud , accédez à la page Pools d'identités de personnel :

Dans le tableau Pools d'identités de personnel, sélectionnez le pool pour lequel vous souhaitez créer le fournisseur.

Dans la section Fournisseurs, cliquez sur Ajouter un fournisseur.

Dans Sélectionner un fournisseur, sélectionnez votre IdP.

Si votre IdP ne figure pas dans la liste, sélectionnez Fournisseur d'identité générique.

Dans Sélectionner un protocole d'authentification, sélectionnez SAML.

Dans la section Créer un fournisseur, procédez comme suit :

Dans Nom, saisissez un nom pour le fournisseur.

Facultatif : Dans le champ Description, saisissez une description du fournisseur.

Dans Fichier de métadonnées IdP (XML), sélectionnez le fichier XML de métadonnées que vous avez généré précédemment dans ce guide.

Assurez-vous que l'option Activer le fournisseur est activée.

Cliquez sur Continuer.

Dans la section Partagez les informations sur votre fournisseur, copiez les URL. Dans votre IdP, configurez la première URL comme ID d'entité, qui identifie votre application auprès de l'IdP. Configurez l'autre URL comme URI de redirection, qui indique à votre IdP où envoyer le jeton d'assertion après la connexion.

Cliquez sur Continuer.

Dans la section Configurer le fournisseur, procédez comme suit :

Dans Mappage des attributs, saisissez les mappages dans les champs correspondants. Exemple :

Google X (où X est un nombre) SAML X (où X est un nombre) google.subjectassertion.subjectgoogle.groupsassertion.attributes.groupsgoogle.display_nameassertion.attributes.display_name[0]attribute.first_nameassertion.attributes.first_name[0]attribute.last_nameassertion.attributes.last_name[0]attribute.user_emailassertion.attributes.emailaddress[0]Facultatif : Si vous avez sélectionné Microsoft Entra ID comme IdP, vous pouvez augmenter le nombre de groupes en procédant comme suit :

- Sélectionnez Utiliser des attributs supplémentaires.

- Dans le champ URI de l'émetteur des attributs supplémentaires, saisissez l'URL de l'émetteur.

- Dans le champ ID client des attributs supplémentaires, saisissez l'ID client.

- Dans le champ Code secret du client pour les attributs supplémentaires, saisissez le code secret du client.

- Dans la liste Type d'attributs supplémentaires, sélectionnez un type d'attribut pour les attributs supplémentaires.

- Dans le champ Filtre d'attributs supplémentaires, saisissez une expression de filtre utilisée pour rechercher des groupes avec l'API Microsoft Graph.

Facultatif : pour ajouter une condition d'attribut, cliquez sur Ajouter une condition, puis saisissez une expression CEL représentant une condition d'attribut. Par exemple, pour limiter l'attribut

ipaddrà une certaine plage d'adresses IP, vous pouvez définir la conditionassertion.attributes.ipaddr.startsWith('98.11.12.'). Cet exemple de condition garantit que seuls les utilisateurs dont l'adresse IP commence par98.11.12.peuvent se connecter en utilisant ce fournisseur de personnel.Pour activer la journalisation d'audit détaillée, dans Journalisation détaillée, cliquez sur le bouton Activer la journalisation d'audit des valeurs d'attribut.

Pour créer le fournisseur, cliquez sur Envoyer.

gcloud

Pour configurer le fournisseur de pools d'identités de personnel :

Importez le fichier de métadonnées de l'application SAML dans votre répertoire d'accueil Cloud Shell en cliquant sur Plus >. Les fichiers ne peuvent être importés que dans votre répertoire d'accueil. Pour découvrir d'autres options de transfert de fichiers entre Cloud Shell et votre poste de travail local, consultez Importer et télécharger des fichiers et des dossiers depuis Cloud Shell.

Notez le chemin d'accès au répertoire dans lequel vous avez importé le fichier XML de métadonnées de l'application SAML dans Cloud Shell. Vous aurez besoin de ce chemin d'accès à l'étape suivante.

Créez un fournisseur de pools d'identités de personnel et spécifiez les informations sur l'IdP.

Utilisez la commande

gcloudsuivante comme exemple :gcloud iam workforce-pools providers create-saml WORKFORCE_PROVIDER_ID \ --workforce-pool="WORKFORCE_POOL_ID" \ --location="global" \ --display-name="WORKFORCE_PROVIDER_DISPLAY_NAME" \ --description="WORKFORCE_PROVIDER_DESCRIPTION" \ --idp-metadata-path=PATH_TO_METADATA_XML \ --attribute-mapping="ATTRIBUTE_MAPPINGS"Consultez Planifier l'implémentation pour obtenir une description des valeurs.

Remplacez les éléments suivants :

WORKFORCE_PROVIDER_ID: valeur que vous avez définie pour l'ID du fournisseur de personnel.WORKFORCE_POOL_ID: valeur que vous avez définie pour l'ID du pool d'identités de personnel.WORKFORCE_PROVIDER_DISPLAY_NAME: nom convivial facultatif pour le fournisseur de personnel. Il doit comporter moins de 32 caractères.WORKFORCE_PROVIDER_DESCRIPTION: description facultative du fournisseur de personnel.PATH_TO_METADATA_XML: emplacement du répertoire Cloud Shell du fichier XML de métadonnées de l'application que vous avez importé à l'aide de Cloud Shell, par exemple :/path/to/sso_metadata.xml.ATTRIBUTE_MAPPINGS: définition de la façon de mapper les attributs d'assertion aux attributsGoogle Cloud . Le Common Expression Language est utilisé pour interpréter ces mappages. Exemple :google.subject=assertion.subject,google.display_name=assertion.attributes.name[0],google.groups=assertion.attributes.groups

L'exemple précédent mappe les attributs suivants :

assertion.subjectàgoogle.subject. Il s'agit d'une exigence minimale.assertion.attributes.name[0]àgoogle.display_name.assertion.attributes.groupsà l'attributgoogle.groups.

Si vous effectuez cette configuration pour Google Security Operations, qui inclut Google Security Operations SIEM et Google SecOps SOAR, vous devez également mapper les attributs suivants requis par Google SecOps SOAR :

attribute.first_nameattribute.last_nameattribute.user_emailgoogle.groupsgoogle.display_name

Le mappage complet est donc le suivant :

google.subject=assertion.subject,google.groups=assertion.attributes.groups,attribute.first_name=assertion.attributes.first_name[0],attribute.last_name=assertion.attributes.last_name[0],attribute.user_email=assertion.attributes.emailaddress[0],google.display_name=assertion.attributes.display_name[0]Pour en savoir plus, consultez Provisionner et mapper des utilisateurs pour Google SecOps SOAR.

Par défaut, Google SecOps lit les informations sur les groupes à partir des noms d'attributs d'assertion suivants (non sensibles à la casse) :

_assertion.attributes.groups_,_assertion.attributes.idpGroup_et_assertion.attributes.memberOf_.Lorsque vous configurez l'application SAML pour qu'elle transmette les informations d'appartenance à un groupe dans l'assertion, définissez le nom de l'attribut de groupe sur

_group_,_idpGroup_ou_memberOf_.Dans l'exemple de commande, vous pouvez remplacer

assertion.attributes.groupsparassertion.attributes.idpGroupouassertion.attributes.memberOf, qui représente le nom de l'attribut de groupe que vous avez configuré dans l'application SAML du fournisseur d'identité et qui contient des informations sur l'appartenance à un groupe dans l'assertion.L'exemple suivant mappe plusieurs groupes à l'attribut

google.groups:google.groups="(has(assertion.attributes.idpGroup) ? assertion.attributes.idpGroup : []) + (has(assertion.attributes.groups) ? assertion.attributes.groups : []) + (has(assertion.attributes.memberof) ? assertion.attributes.memberof : [])"L'exemple suivant mappe le groupe

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/groupcontenant des caractères spéciaux surgoogle.groups:google.groups="assertion.attributes['http://schemas.xmlsoap.org/ws/2005/05/identity/claims/group']"Pour en savoir plus sur le mappage des attributs, consultez Mappages d'attributs.

Attribuer un rôle pour permettre la connexion à Google SecOps

Les étapes suivantes décrivent comment attribuer un rôle spécifique à l'aide d'IAM afin que les groupes et les utilisateurs de votre pool d'identités de personnel puissent se connecter à Google SecOps. Effectuez la configuration à l'aide du projet Google Cloud Google SecOps que vous avez créé précédemment.

Console

Dans la console Google Cloud , accédez à la page IAM.

Sélectionnez le projet Google Cloud lié à Google SecOps.

Dans l'onglet Afficher par compte principal, cliquez sur Accorder l'accès.

Dans la section Ajouter des comptes principaux, saisissez un identifiant de compte principal dans le champ Nouveaux comptes principaux.

Exemple :

Pour ajouter toutes les identités gérées à l'aide du pool d'identités de personnel et du fournisseur de personnel que vous avez créés précédemment, saisissez ce qui suit :

principalSet://iam.googleapis.com/locations/global/workforcePools/WORKFORCE_POOL_IDPour ajouter un groupe spécifique en tant que compte principal, saisissez la commande suivante :

principalSet://iam.googleapis.com/locations/global/workforcePools/WORKFORCE_POOL_ID/group/GROUP_ID

Remplacez les éléments suivants :

WORKFORCE_POOL_ID: valeur que vous avez définie pour l'ID du pool d'identités de personnel.GROUP_ID: groupe de la revendicationgoogle.groupsmappée. Vous devez avoir créé ce groupe dans votre fournisseur d'identité.

Dans la section Attribuer des rôles, sélectionnez ou recherchez un rôle d'API Chronicle applicable, tel que Lecteur de l'API Chronicle (

roles/chronicle.viewer).Cliquez sur Enregistrer.

Répétez les étapes 3 à 5 pour chaque compte principal auquel vous souhaitez attribuer des rôles.

gcloud

Attribuez le rôle Lecteur de l'API Chronicle (

roles/chronicle.viewer) aux utilisateurs ou groupes qui doivent avoir accès à l'application Google SecOps.- L'exemple suivant accorde le rôle Lecteur de l'API Chronicle aux identités gérées à l'aide du pool d'identités de personnel et du fournisseur de personnel que vous avez créés précédemment.

gcloud projects add-iam-policy-binding PROJECT_ID \ --role roles/chronicle.viewer \ --member "principalSet://iam.googleapis.com/locations/global/workforcePools/WORKFORCE_POOL_ID/*"Remplacez les éléments suivants :

PROJECT_IDpar l'ID du projet Google SecOps que vous avez configuré dans Configurer un projet Google Cloud pour Google SecOps. Pour obtenir une description des champs permettant d'identifier un projet, consultez Créer et gérer des projets.WORKFORCE_POOL_ID: valeur que vous avez définie pour l'ID du pool d'identités de personnel.Pour attribuer le rôle de lecteur de l'API Chronicle à un groupe spécifique, exécutez la commande suivante :

gcloud projects add-iam-policy-binding PROJECT_ID \ --role roles/chronicle.viewer \ --member "principalSet://iam.googleapis.com/locations/global/workforcePools/WORKFORCE_POOL_ID/group/GROUP_ID"Remplacez

GROUP_IDpar le groupe de la revendicationgoogle.groupsmappée Vous devez avoir créé ce groupe dans votre fournisseur d'identité.Configurez d'autres stratégies IAM pour répondre aux exigences de votre organisation.

Obligatoire : Pour finaliser l'authentification et permettre aux utilisateurs d'accéder à la plate-forme Google SecOps, vous devez configurer l'accès utilisateur depuis le côté SOAR de Google SecOps. Pour en savoir plus, consultez Mapper les utilisateurs dans la plate-forme Google SecOps.

Répétez les étapes précédentes pour accorder d'autres rôles.

Configurer le SSO pour votre instance Google SecOps

La dernière étape de l'intégration de votre IdP tiers à Google SecOps consiste à configurer l'authentification unique. Une fois cette étape terminée, les utilisateurs pourront se connecter à Google SecOps à l'aide de leurs identifiants IdP.

Voici les étapes à suivre pour configurer l'authentification unique :

- Dans la console Google Cloud , accédez à la page Sécurité > Google SecOps.

- Cliquez sur l'onglet Authentification unique, puis sélectionnez Fédération des identités des employés.

- Dans la liste des fournisseurs disponibles, sélectionnez le fournisseur de fédération des identités des employés que vous avez créé dans Créer un fournisseur de pools d'identité de personnel.

- Cliquez sur Enregistrer.

Gérer la configuration de la fédération des identités des employés

Cette section explique comment mettre à jour les paramètres de votre fournisseur et vérifier que les niveaux d'accès des utilisateurs sont correctement configurés.

Valider ou configurer le contrôle des accès aux fonctionnalités Google SecOps

Si vous avez configuré la fédération d'identité des employés avec des attributs ou des groupes mappés à l'attribut google.groups, ces informations sont transmises à Google SecOps afin que vous puissiez configurer le contrôle des accès basé sur les rôles pour les fonctionnalités Google SecOps.

Si l'instance Google SecOps dispose d'une configuration RBAC existante, vérifiez que la configuration d'origine fonctionne comme prévu.

Si vous n'avez pas encore configuré le contrôle des accès, consultez Configurer le contrôle des accès aux fonctionnalités à l'aide d'IAM pour savoir comment contrôler l'accès aux fonctionnalités.

Modifier la configuration de la fédération des identités des employés

Si vous devez mettre à jour le pool d'identités de personnel ou le fournisseur de personnel, consultez Gérer les fournisseurs de pools d'identités de personnel pour savoir comment mettre à jour la configuration.

La section Gestion des clés de Créer un fournisseur de pools d'identité de personnel SAML explique comment mettre à jour les clés de signature IdP, puis la configuration du fournisseur de personnel avec le dernier fichier XML de métadonnées de l'application.

Console

Pour mettre à jour un pool de personnel spécifique :

Accédez à la page Pools d'identités de personnel:

Dans le tableau, sélectionnez le pool.

Mettez à jour les paramètres du pool.

Cliquez sur Enregistrer le pool.

Pour modifier un fournisseur :

Accédez à la page Pools d'identités de personnel:

Dans le tableau, sélectionnez le pool pour lequel vous souhaitez mettre à jour le fournisseur.

Dans le tableau Fournisseurs, cliquez sur Modifier.

Mettez à jour les informations sur le fournisseur.

Pour enregistrer les informations mises à jour du fournisseur, cliquez sur Enregistrer.

gcloud

Voici un exemple de commande gcloud qui met à jour la configuration du fournisseur de personnel :

gcloud iam workforce-pools providers update-saml WORKFORCE_PROVIDER_ID \

--workforce-pool=WORKFORCE_POOL_ID \

--location="global" \

--display-name="WORKFORCE_PROVIDER_DISPLAY_NAME" \

--description="WORKFORCE_PROVIDER_DESCRIPTION" \

--idp-metadata-path=PATH_TO_METADATA_XML \

--attribute-mapping="ATTRIBUTE_MAPPINGS"

Remplacez les éléments suivants :

WORKFORCE_PROVIDER_ID: valeur que vous avez définie pour l'ID du fournisseur de personnel.WORKFORCE_POOL_ID: valeur que vous avez définie pour l'ID du pool d'identités de personnel.WORKFORCE_PROVIDER_DISPLAY_NAME: nom convivial pour le fournisseur de personnel. La valeur doit comporter moins de 32 caractères.WORKFORCE_PROVIDER_DESCRIPTION: description du fournisseur de personnel.PATH_TO_METADATA_XML: emplacement du fichier XML de métadonnées de l'application mis à jour, par exemple/path/to/sso_metadata_updated.xml.ATTRIBUTE_MAPPINGS: attributs d'assertion mappés sur Google Cloud attributes. Exemple :

google.subject=assertion.subject,google.display_name=assertion.attributes.name[0],google.groups=assertion.attributes.memberOf

Résoudre les problèmes de configuration

Si vous rencontrez des erreurs au cours de ce processus, consultez Résoudre les problèmes liés à la fédération d'identités des employés pour résoudre les problèmes courants. La section suivante fournit des informations sur les problèmes courants rencontrés lors de l'exécution des étapes décrites dans ce document.

Si vous rencontrez toujours des problèmes, contactez votre représentant Google SecOps et fournissez votre fichier de journaux réseau Chrome.

Commande introuvable

Lorsque vous créez un fournisseur de pool d'identités de personnel et que vous spécifiez les informations sur l'IdP, l'erreur suivante s'affiche :

Error: bash: --attribute-mapping=google.subject=assertion.subject,

google.display_name=assertion.attributes.name[0],

google.groups=assertion.attributes.groups: command not found

Vérifiez que PATH_TO_METADATA_XML correspond à l'emplacement où vous avez importé le fichier XML de métadonnées de l'application SAML dans le répertoire d'accueil de Cloud Shell.

L'appelant n'a pas l'autorisation requise

Lorsque vous exécutez la commande gcloud projects add-iam-policy-binding pour attribuer des rôles à des utilisateurs ou à des groupes, l'erreur suivante s'affiche :

ERROR: (gcloud.organizations.add-iam-policy-binding) User [ ] does not have

permission to access organizations instance [538073083963:getIamPolicy]

(or it may not exist): The caller does not have permission

Vérifiez que vous disposez des autorisations requises. Pour en savoir plus, consultez la section Rôles requis.

Échec de la validation : ID de session manquant dans la demande

Lorsque vous essayez de vous authentifier, l'erreur suivante s'affiche dans le navigateur :

Verification failure: missing session ID in request

Vérifiez que les URL de base de l'ACS et de l'ID d'entité sont correctes. Pour en savoir plus, consultez Configurer l'application IdP.

Étapes suivantes

Une fois les étapes de ce document effectuées, procédez comme suit :

Suivez les étapes pour associer une instance Google SecOps à des services. Google Cloud

Si vous n'avez pas encore configuré la journalisation des audits, passez à l'activation de la journalisation des audits Google SecOps.

Si vous configurez Google Security Operations, effectuez des étapes supplémentaires dans Provisionner, authentifier et mapper des utilisateurs dans Google Security Operations.

Pour configurer l'accès aux fonctionnalités, suivez les étapes supplémentaires décrites dans Configurer le contrôle des accès aux fonctionnalités à l'aide d'IAM et Autorisations Google SecOps dans IAM.

Vous avez encore besoin d'aide ? Obtenez des réponses de membres de la communauté et de professionnels Google SecOps.