Google SecOps 数据注入

Google Security Operations 会提取客户日志、将数据标准化,并检测安全提醒。它提供自助式功能,用于数据注入、威胁检测、提醒和案例管理。Google SecOps 还可以接收来自其他 SIEM 系统的提醒并对其进行分析。

数据注入架构概览

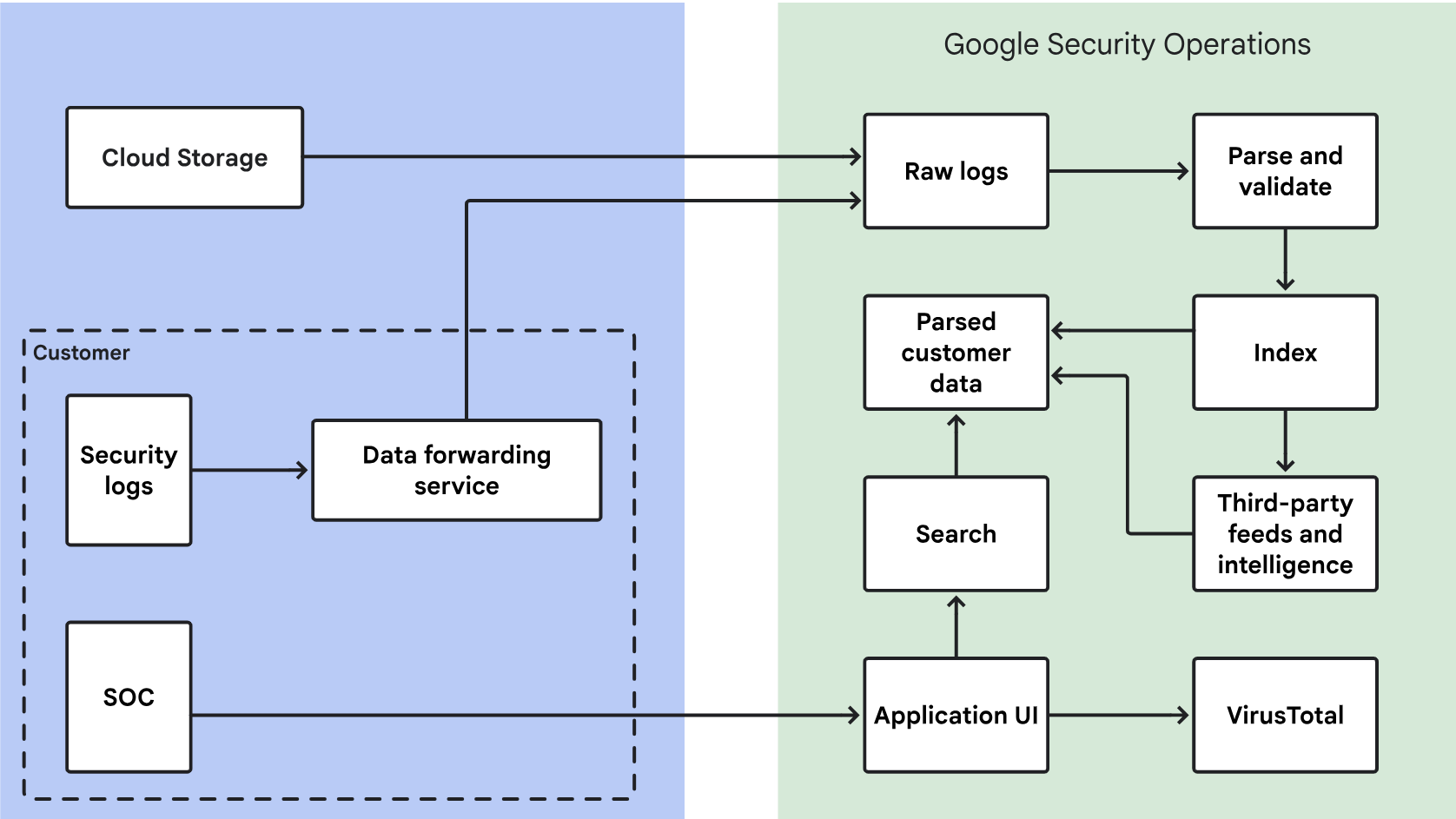

下图说明了安全数据如何流入 Google SecOps,以及系统如何在界面中处理这些数据以供分析。

数据注入涉及的关键步骤

Google SecOps 会按如下方式处理您的安全数据:

- 从 Amazon S3 或Google Cloud等云服务检索安全数据。Google SecOps 会在传输过程中对这些数据进行加密。

- 将您的加密安全数据分离并存储到您的账号中。只有您和少数 Google 员工有权访问这些数据,以便进行产品支持、开发和维护。

- 解析并验证原始安全数据,使其更易于处理和查看。

- 为数据编制索引,以便快速搜索。

- 在您的账号中存储解析的数据和编入索引的数据。

- 为用户提供安全访问权限,以便用户搜索和查看自己的安全数据。

- 将您的安全数据与 VirusTotal 恶意软件数据库进行比较,以识别匹配项。在 Google SecOps 事件视图(例如“资产”视图)中,点击 VT 上下文即可查看 VirusTotal 信息。 Google SecOps 不会与 VirusTotal 共享您的安全数据。

数据注入方法概览

Google SecOps 提取服务充当所有数据的网关。

Google SecOps 使用以下系统注入数据:

Google Cloud:Google SecOps 直接从您的 Google Cloud 组织检索数据,这是所有标准 Google Cloud 日志(例如审核日志、VPC 流日志、DNS 日志和防火墙日志)的主要方法。 这是将 Google Cloud 遥测数据引入 Google SecOps 的最具成本效益且性能最高的方式。 如需了解详情,请参阅将 Google Cloud 数据注入 Google SecOps。

Bindplane 代理:这是一种用于从本地环境和服务器(Windows 或 Linux)收集日志的受管代理。Bindplane 是一种遥测流水线,可从任何来源收集、优化日志并将其导出到 Google SecOps,因此在收集不适用于其他方法的不同类型的日志方面具有灵活性。 您可以将它用于本地数据(例如防火墙日志、Windows 和 Linux 日志),也可以用于您想在注入到 Google SecOps 之前进行预处理(例如细化或过滤)的云数据。您还可以使用 Bindplane OP 管理控制台来管理此代理。如需了解详情,请参阅使用 Bindplane 代理。

数据 Feed:数据 Feed 主要用于基于云的日志,其中第三方日志已汇总到对象存储区(例如 Cloud Storage 或 Amazon S3)中,或者第三方支持基于“推送”的方法(例如 Webhook)。 数据 Feed 还为一组预定义的基于 API 的集成提供开箱即用的支持。将数据 Feed 用于基于云的日志(例如 EDR)或任何 SaaS 应用,以及预定义为直接 API 的特定集成。数据 Feed 会将日志直接发送到 Google SecOps 提取服务。如需了解详情,请参阅Feed 管理文档。数据 Feed 支持大小不超过 4 MB 的日志行。

提取 API:对于不适合其他方法的自定义应用、大容量应用或自研应用,请使用提取 API。与其他提取方法相比,此方法的使用稍微复杂一些。如需了解详情,请参阅 Ingestion API。

转发器:转发器现已服务终止。Google 建议您改用 Bindplane 代理。

解析器会将客户系统中的日志转换为统一数据模型 (UDM)。Google SecOps 中的下游系统使用 UDM 提供其他功能,包括规则和 UDM 搜索。

如需详细了解数据注入生命周期(包括端到端数据传输和延迟时间),以及这些因素如何影响最近注入的数据是否可用于查询和分析,请参阅了解搜索的数据可用性。

规格:

在注入文件时,文件内容格式必须与文件扩展名中的预期格式一致,才能成功注入日志。

大文件(5-10 GB 或更大)可能会大幅延迟数据注入。

提取仅支持 UTF-8 编码。

需要更多帮助?获得社区成员和 Google SecOps 专业人士的解答。