Mengonfigurasi penyedia identitas pihak ketiga

Panduan ini ditujukan bagi administrator Google Security Operations yang ingin mengautentikasi tenaga kerja (pengguna dan grup) mereka di Google SecOps dengan menggunakan penyedia identitas (IdP) pihak ketiga. Proses ini dapat dilakukan dengan memanfaatkan Google Cloud Workforce Identity Federation.

Workforce Identity Federation mendukung IdP apa pun yang menggunakan Security Assertion Markup Language (SAML 2.0) atau OpenID Connect (OIDC), seperti Okta, Microsoft Entra ID, dan Microsoft Active Directory Federation Services (AD FS).

Dokumen ini menjelaskan langkah-langkah umum untuk menyiapkan autentikasi melalui IdP berbasis SAML menggunakan Workforce Identity Federation.

- Rencanakan resource yang Anda perlukan. Tentukan detail penyedia dan kumpulan identitas tenaga kerja Anda, lalu identifikasi atribut pengguna dan grup yang diperlukan untuk mengonfigurasi akses ke fitur di Google SecOps.

- Konfigurasi aplikasi IdP pihak ketiga. Buat aplikasi SAML IdP untuk diintegrasikan dengan Workforce Identity Federation dan Google SecOps.

- Mengonfigurasi Workforce Identity Federation. Konfigurasi pool dan penyedia identitas tenaga kerja Anda, serta berikan peran Identity and Access Management (IAM) kepada grup dan pengguna IdP. Google Cloud

- Konfigurasi Single Sign-On (SSO) menggunakan penyedia yang baru dibuat.

Setelah menyelesaikan langkah-langkah ini, Anda dapat login ke Google SecOps dengan penyedia identitas Anda dan mengelola akses pengguna melalui kontrol akses berbasis peran (RBAC) fitur menggunakan IAM.

Kasus penggunaan umum

Google SecOps mewajibkan penggunaan Workforce Identity Federation sebagai broker SSO untuk berbagai kasus penggunaan.

Mematuhi standar keamanan yang ketat

- Tujuan: Memenuhi standar peraturan yang ketat untuk akses sistem dan cloud.

- Nilai: Membantu mematuhi persyaratan kepatuhan FedRAMP High (atau yang lebih tinggi) dengan memediasi SSO secara aman.

Mengelola kontrol akses perusahaan

- Tujuan: Mengontrol akses data dan fitur secara terpusat di seluruh organisasi.

- Nilai: Mengaktifkan RBAC tingkat perusahaan di Google SecOps dengan menggunakan IAM.

Mengotomatiskan akses terprogram API

- Tujuan: Menyediakan metode layanan mandiri untuk berinteraksi dengan aman dengan Chronicle API.

- Nilai: Mengurangi overhead administratif manual dengan memungkinkan pelanggan mengelola kredensial mereka secara terprogram.

Terminologi utama

- Kumpulan tenaga kerja: Resource Google Cloud yang unik secara global dan ditentukan di tingkat organisasi yang memberikan akses tenaga kerja Anda ke Google SecOps.

- Penyedia tenaga kerja: Sub-resource workforce identity pool yang menyimpan detail konfigurasi untuk satu IdP eksternal.

- Pemetaan atribut: Proses menerjemahkan atribut pernyataan yang disediakan oleh IdP Anda menjadi atribut Google Cloud menggunakan Common Expression Language (CEL).

- URL Assertion Consumer Service (ACS): URL tertentu (terkadang disebut sebagai URL single sign-on, bergantung pada penyedia) yang digunakan untuk mengonfigurasi aplikasi SAML agar dapat berkomunikasi dengan Google SecOps.

- ID Entitas: URL ID unik global yang mengidentifikasi aplikasi atau layanan tertentu, seperti Google SecOps, dan mengonfigurasi aplikasi SAML dalam IdP Anda.

Ringkasan proses

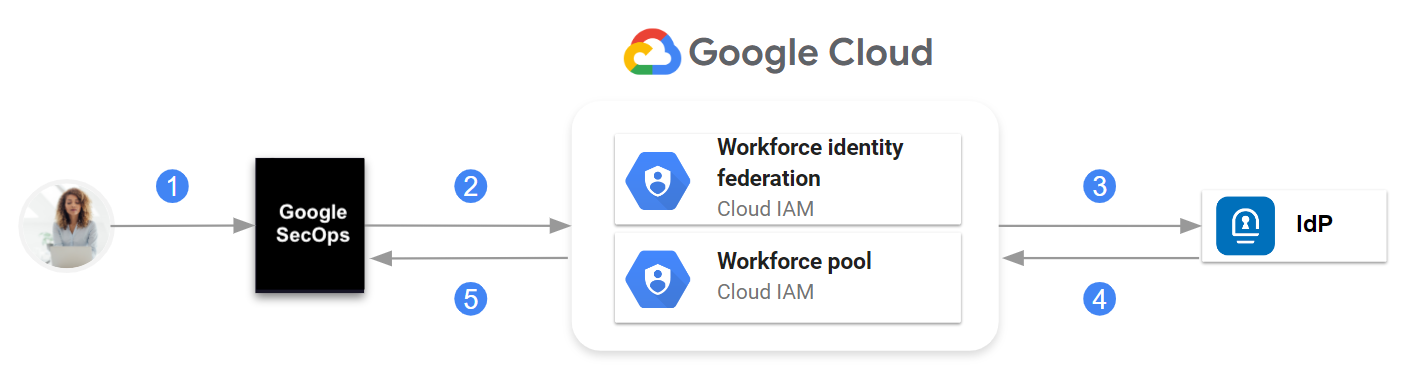

Google SecOps mendukung SSO SAML yang Dimulai Penyedia Layanan (SP-initiated) untuk pengguna. Dengan kemampuan ini, pengguna dapat langsung membuka Google SecOps. SecOps Google mengeluarkan permintaan melalui IAM Workforce Identity Federation ke IdP pihak ketiga.

Setelah IdP mengautentikasi identitas pengguna, pengguna akan dikembalikan ke Google SecOps dengan pernyataan autentikasi. Google Cloud Workforce Identity Federation bertindak sebagai perantara dalam alur autentikasi.

Komunikasi antara Google SecOps, IAM Workforce Identity Federation, dan IdP

Pada tingkat tinggi, komunikasinya adalah sebagai berikut:

- Pengguna membuka Google SecOps.

- Google SecOps mencari informasi IdP di Google Cloud workforce identity pool.

- Permintaan dikirim ke IdP.

- Pernyataan SAML dikirim ke workforce identity pool Google Cloud .

- Jika autentikasi berhasil, Google SecOps hanya menerima atribut SAML yang ditentukan saat Anda mengonfigurasi penyedia tenaga kerja di pool identitas tenaga kerja.

Administrator Google SecOps membuat grup di penyedia identitas mereka, mengonfigurasi aplikasi SAML untuk meneruskan informasi keanggotaan grup dalam pernyataan, dan mengaitkan pengguna dan grup dengan peran standar di IAM Google SecOps atau dengan peran khusus yang mereka buat.

Sebelum memulai

- Pahami Cloud Shell,

perintah

gcloud, dan konsol Google Cloud . - Konfigurasi project Google Cloud untuk Google SecOps guna menyiapkan project yang terikat ke Google SecOps.

- Tinjau Google Cloud Workforce Identity Federation.

- Pastikan Anda memiliki izin untuk melakukan langkah-langkah dalam dokumen ini. Untuk mengetahui informasi tentang izin yang diperlukan untuk setiap fase proses orientasi, lihat Peran yang diperlukan.

Merencanakan penerapan

Bagian ini menjelaskan keputusan yang harus Anda buat dan informasi yang Anda tentukan sebelum melakukan langkah-langkah dalam dokumen ini.

Tentukan workforce identity pool dan penyedia tenaga kerja

Untuk menyiapkan autentikasi melalui IdP, Anda harus mengonfigurasi Workforce Identity Federation sebagai perantara dalam alur autentikasi. Sebelum mengonfigurasi Workforce Identity Federation, tentukanGoogle Cloud resource berikut:

- Kumpulan tenaga kerja: Kumpulan identitas tenaga kerja memberikan akses kepada tenaga kerja Anda (seperti karyawan) ke Google SecOps.

- Penyedia tenaga kerja: Sub-resource dari workforce identity pool yang menyimpan detail tentang satu IdP.

Hubungan antara workforce identity pool, penyedia tenaga kerja, dan instance Google SecOps, yang diidentifikasi oleh satu subdomain pelanggan, adalah sebagai berikut:

- Workforce identity pool ditentukan di tingkat organisasi.

- Setiap instance Google SecOps memiliki kumpulan identitas tenaga kerja yang dikonfigurasi dan dikaitkan dengannya.

- Workforce identity pool dapat memiliki beberapa penyedia tenaga kerja.

Setiap penyedia tenaga kerja mengintegrasikan IdP pihak ketiga dengan workforce identity pool.

Workforce identity pool harus dikhususkan untuk Google SecOps. Anda tidak dapat membagikan kumpulan yang dibuat untuk Google SecOps untuk tujuan lain.

Anda harus membuat workforce identity pool di Google Cloud organisasi yang sama dengan project yang terikat ke Google SecOps.

Berikut adalah panduan untuk menentukan nilai ID utama workforce pool dan penyedia workforce:

- ID kumpulan tenaga kerja (

WORKFORCE_POOL_ID): tentukan nilai yang menunjukkan cakupan atau tujuan workforce identity pool. Nilai harus memenuhi persyaratan berikut:- Harus unik secara global.

- Hanya boleh menggunakan karakter huruf kecil [a-z], digit [0-9], dan tanda hubung [-].

- Harus dimulai dengan karakter huruf kecil [a-z].

- Harus diakhiri dengan karakter huruf kecil [a-z] atau digit [0-9].

- Dapat terdiri dari 4 hingga 61 karakter.

- Nama tampilan kumpulan tenaga kerja (

WORKFORCE_POOL_DISPLAY_NAME): tentukan nama yang mudah digunakan untuk workforce identity pool. - Deskripsi kumpulan tenaga kerja (

WORKFORCE_POOL_DESCRIPTION): tentukan deskripsi mendetail tentang workforce identity pool. - ID penyedia tenaga kerja (

WORKFORCE_PROVIDER_ID): tentukan nilai yang menunjukkan IdP yang diwakilinya. Nilai harus memenuhi persyaratan berikut:- Hanya boleh menggunakan karakter huruf kecil [a-z], digit [0-9], dan tanda hubung [-].

- Panjangnya bisa antara 4 hingga 32 karakter.

- Nama tampilan penyedia tenaga kerja (

WORKFORCE_PROVIDER_DISPLAY_NAME): tentukan nama yang mudah digunakan untuk penyedia tenaga kerja. Panjangnya harus kurang dari 32 karakter. - Deskripsi penyedia tenaga kerja (

WORKFORCE_PROVIDER_DESCRIPTION): tentukan deskripsi mendetail penyedia tenaga kerja.

Menentukan atribut dan grup pengguna di IdP

Sebelum membuat aplikasi SAML di IdP, identifikasi atribut pengguna dan grup yang diperlukan untuk mengonfigurasi akses ke fitur di Google SecOps. Atribut pengguna umum mencakup hal berikut:

- Subjek

- Nama depan

- Nama belakang

- Nama tampilan

Anda memerlukan informasi tentang grup dan atribut pengguna selama fase berikut dalam proses ini:

Saat mengonfigurasi aplikasi SAML, Anda membuat grup yang ditentukan selama perencanaan. Anda mengonfigurasi aplikasi SAML IdP untuk meneruskan keanggotaan grup dalam pernyataan.

Saat membuat penyedia tenaga kerja, Anda memetakan atribut dan grup pernyataan ke atributGoogle Cloud . Informasi ini dikirim dalam klaim pernyataan sebagai bagian dari identitas pengguna.

Mengonfigurasi aplikasi IdP

Bagian ini hanya menjelaskan konfigurasi spesifik yang diperlukan dalam aplikasi SAML IdP untuk berintegrasi dengan Google Cloud Workforce Identity Federation dan Google SecOps. Lihat dokumentasi IdP Anda untuk mengetahui langkah-langkah terperinci.

Buat grup di IdP Anda, jika belum dibuat.

Sebagai praktik terbaik, gunakan grup, bukan akun pengguna perorangan untuk mengelola akses ke instance Google SecOps Anda. Google merekomendasikan pembuatan grup di IdP yang sesuai langsung dengan peran Google SecOps default.

Lihat contoh berikut:

Peran Google SecOps Grup IdP (Disarankan) Admin Chronicle API chronicle_secops_admins Chronicle API Editor chronicle_secops_editor Chronicle API Viewer chronicle_secops_viewer Buat aplikasi SAML baru di IdP Anda.

Konfigurasi aplikasi dengan hal berikut:

Tentukan URL Assertion Consumer Service (ACS), yang juga disebut sebagai URL single sign-on, bergantung pada penyedia layanan.

https://auth.backstory.chronicle.security/signin-callback/locations/global/workforcePools/WORKFORCE_POOL_ID/providers/WORKFORCE_PROVIDER_IDGanti kode berikut:

WORKFORCE_POOL_ID: ID yang Anda tentukan untuk workforce identity pool.WORKFORCE_PROVIDER_ID: ID yang Anda tentukan untuk penyedia tenaga kerja.

Untuk mengetahui deskripsi nilai, lihat Menentukan pool workforce identity dan penyedia workforce identity.

Tentukan ID Entitas berikut (juga disebut, ID Entitas SP).

https://iam.googleapis.com/locations/global/workforcePools/WORKFORCE_POOL_ID/providers/WORKFORCE_PROVIDER_IDKonfigurasi ID nama di IdP Anda untuk memastikan kolom

NameIDditampilkan dalam respons SAML.Anda dapat menyetelnya ke nilai yang mendukung kebijakan organisasi Anda, seperti alamat email atau nama pengguna. Lihat dokumentasi IdP Anda untuk mengetahui informasi tentang cara mengonfigurasi nilai ini. Untuk mengetahui informasi selengkapnya tentang persyaratan ini, lihat Memecahkan masalah workforce identity federation.

Tambahkan pernyataan atribut yang memungkinkan Anda meneruskan informasi pengguna dari IdP ke integrasi aplikasi Anda. Anda menentukan atribut saat merencanakan penerapan IdP.

Misalnya, tabel berikut mencantumkan pernyataan atribut pengguna yang dapat Anda tambahkan di IdP yang umum digunakan, seperti Okta, Microsoft AD FS, atau Entra ID:

Nama atribut Nilai Okta (Ekspresi) AD FS / Entra ID (Atribut sumber) subjectuser.emailuser.mailatauuser.userprincipalnameemailaddressuser.emailuser.mailfirst_nameuser.firstNameuser.givennamelast_nameuser.lastNameuser.surnamedisplay_nameuser.displayNameuser.displaynameJika Anda mengonfigurasi aplikasi IdP Okta, pastikan Anda memilih Tidak Ditentukan sebagai format saat menambahkan atribut. Biarkan namespace kosong saat menggunakan Microsoft AD FS atau Entra ID sebagai IdP Anda.

Secara opsional, tambahkan atribut grup, seperti

groups, di aplikasi IdP.Tetapkan grup dan pengguna yang sesuai ke aplikasi dalam IdP Anda.

Grup dan pengguna ini akan diizinkan untuk mengakses Google SecOps.

Download file XML metadata aplikasi.

Di bagian berikutnya, Anda akan menggunakan file metadata ini saat mengonfigurasi penyedia identitas tenaga kerja. Jika menggunakan Google Cloud CLI, Anda perlu mengupload file ini dari sistem lokal ke direktori beranda Google Cloud menggunakan Cloud Shell.

Mengonfigurasi Workforce Identity Federation

Bagian ini hanya menjelaskan langkah-langkah khusus yang diperlukan untuk mengonfigurasi Workforce Identity Federation dengan aplikasi SAML IdP yang Anda buat di bagian sebelumnya. Untuk mengetahui informasi selengkapnya tentang cara mengelola workforce identity pool, lihat Mengelola penyedia workforce identity pool

Menetapkan project penagihan dan kuota

Buka konsol Google Cloud sebagai pengguna dengan izin yang diperlukan di project yang terikat dengan Google SecOps. Anda telah mengidentifikasi atau membuat pengguna ini sebelumnya. Lihat bagian Sebelum memulai.

Luncurkan sesi Cloud Shell.

Tetapkan project Google Cloud yang ditagih dan dikenai biaya kuota untuk operasi yang dilakukan menggunakan gcloud CLI. Gunakan perintah

gcloudberikut sebagai contoh:gcloud config set billing/quota_project PROJECT_IDGanti

PROJECT_IDdengan project ID dari project yang terikat dengan Google SecOps yang Anda buat di Mengonfigurasi project untuk Google SecOps. Google Cloud Untuk deskripsi kolom yang mengidentifikasi project, lihat Membuat dan mengelola project.Untuk mengetahui informasi tentang kuota, lihat dokumen berikut:

Jika Anda mengalami error, lihat Memecahkan masalah error kuota.

Membuat dan mengonfigurasi workforce identity pool

Anda dapat mengonfigurasi pool identitas tenaga kerja untuk berintegrasi dengan penyedia identitas (IdP) eksternal atau dengan Google Workspace atau Cloud Identity.

Konsol

Untuk membuat workforce identity pool, lakukan hal berikut:

Di konsol Google Cloud , buka halaman Workforce Identity Pools:

Pilih organisasi untuk workforce identity pool Anda. Kumpulan identitas tenaga kerja tersedia di semua project dan folder dalam organisasi.

Klik Buat pool dan lakukan tindakan berikut:

Di kolom Name, masukkan nama tampilan pool. ID pool diambil secara otomatis dari nama saat Anda mengetik, dan ID tersebut ditampilkan di bawah kolom Nama. Anda dapat memperbarui ID pool dengan mengklik Edit di samping ID pool.

Opsional: Di Deskripsi, masukkan deskripsi pool.

Klik Berikutnya.

Durasi sesi workforce identity pool secara default adalah satu jam. Durasi ini menentukan validitas token akses Google Cloud , Google Cloud konsol Workforce Identity Federation, dan sesi login gcloud CLI. Anda dapat memperbarui kumpulan untuk menetapkan durasi sesi kustom antara 15 menit dan 12 jam.

gcloud

Buat workforce identity pool.

Gunakan perintah

gcloudberikut sebagai contoh:gcloud iam workforce-pools create WORKFORCE_POOL_ID\ --location="global" \ --organization=ORGANIZATION_ID \ --description="WORKFORCE_POOL_DESCRIPTION" \ --display-name="WORKFORCE_POOL_DISPLAY_NAME" \ --session-duration=SESSION_DURATIONGanti kode berikut:

WORKFORCE_POOL_ID: nilai yang Anda tentukan untuk ID workforce identity pool.ORGANIZATION_ID: ID organisasi numerik.WORKFORCE_POOL_DESCRIPTION: deskripsi opsional dari workforce identity pool.WORKFORCE_POOL_DISPLAY_NAME: nama yang mudah digunakan dan opsional untuk workforce identity pool.SESSION_DURATION: nilai opsional untuk durasi sesi, dinyatakan sebagai angka yang ditambahkan dengans—misalnya,3600s. Durasi ini menentukan validitas token akses Google Cloud, Google Cloud konsol Workforce Identity Federation, dan sesi login gcloud CLI. Anda dapat memperbarui kumpulan untuk menetapkan durasi sesi kustom antara 15 menit dan 12 jam.

Untuk menggunakan Google Workspace atau Cloud Identity untuk login ke Google SecOps, tambahkan tanda

--allowed-services domain=backstory.chronicle.securitydan--disable-programmatic-signinke perintah.gcloud iam workforce-pools create WORKFORCE_POOL_ID\ --location="global" \ --organization="ORGANIZATION_ID" \ --description="WORKFORCE_POOL_DESCRIPTION" \ --display-name="WORKFORCE_POOL_DISPLAY_NAME" \ --session-duration=SESSION_DURATION \ --allowed-services domain=backstory.chronicle.security \ --disable-programmatic-signinPerintah ini membuat workforce identity pool yang tidak mendukung login ke Google Cloud. Untuk mengaktifkan fungsi login, Anda harus menggunakan tanda yang sesuai untuk setiap skenario.

Jika diminta untuk mengaktifkan Chronicle API, masukkan

Yes.

Membuat penyedia workforce identity pool

Penyedia kumpulan identitas tenaga kerja menjelaskan hubungan antara Google Cloud organisasi dan IdP Anda.

Konsol

Untuk mengonfigurasi penyedia workforce identity pool, lakukan hal berikut:

Di konsol Google Cloud , buka halaman Workforce Identity Pools:

Di tabel Workforce Identity Pool, pilih pool yang ingin Anda buatkan penyedia.

Di bagian Penyedia, klik Tambahkan Penyedia.

Di Pilih vendor Penyedia, pilih IdP Anda.

Jika IdP Anda tidak tercantum, pilih Generic Identity Provider.

Di bagian Pilih protokol autentikasi, pilih SAML.

Di bagian Buat penyedia, lakukan hal berikut:

Di bagian Nama, masukkan nama penyedia.

Opsional: Di bagian Deskripsi, masukkan deskripsi penyedia.

Di file metadata IDP (XML), pilih file XML metadata yang Anda buat sebelumnya dalam panduan ini.

Pastikan Aktifkan penyedia sudah aktif.

Klik Lanjutkan.

Di bagian Bagikan informasi penyedia Anda, salin URL. Di IdP Anda, konfigurasi URL pertama sebagai ID entitas, yang mengidentifikasi aplikasi Anda ke IdP. Konfigurasi URL lainnya sebagai URI pengalihan, yang memberi tahu IdP Anda ke mana harus mengirim token pernyataan setelah login.

Klik Lanjutkan.

Di bagian Konfigurasi penyedia, lakukan hal berikut:

Di Pemetaan atribut, masukkan pemetaan di kotak masing-masing. Contoh:

Google X (dengan X adalah angka) SAML X (dengan X adalah angka) google.subjectassertion.subjectgoogle.groupsassertion.attributes.groupsgoogle.display_nameassertion.attributes.display_name[0]attribute.first_nameassertion.attributes.first_name[0]attribute.last_nameassertion.attributes.last_name[0]attribute.user_emailassertion.attributes.emailaddress[0]Opsional: Jika Anda memilih Microsoft Entra ID sebagai IdP, Anda dapat menambah jumlah grup dengan melakukan hal berikut:

- Pilih Gunakan Atribut Tambahan.

- Di kolom Extra Attributes Issuer URI, masukkan URL penerbit.

- Di kolom ID Klien Atribut Tambahan, masukkan ID klien.

- Di kolom Extra Attributes Client Secret, masukkan rahasia klien.

- Di daftar Jenis Atribut Tambahan, pilih jenis atribut untuk atribut tambahan.

- Di kolom Filter Atribut Tambahan, masukkan ekspresi filter yang digunakan saat membuat kueri Microsoft Graph API untuk grup.

Opsional: Untuk menambahkan kondisi atribut, klik Tambahkan kondisi, lalu masukkan ekspresi CEL yang mewakili kondisi atribut. Misalnya, untuk membatasi atribut

ipaddrke rentang IP tertentu, Anda dapat menetapkan kondisiassertion.attributes.ipaddr.startsWith('98.11.12.'). Contoh kondisi ini memastikan bahwa hanya pengguna dengan alamat IP yang diawali dengan98.11.12.yang dapat login menggunakan penyedia workforce ini.Untuk mengaktifkan logging audit mendetail, di Logging mendetail, klik tombol Aktifkan logging audit nilai atribut.

Untuk membuat penyedia, klik Kirim.

gcloud

Untuk mengonfigurasi penyedia workforce identity pool:

Upload file metadata aplikasi SAML ke direktori beranda Cloud Shell dengan mengklik More >. File hanya dapat diupload ke direktori beranda Anda. Untuk opsi lainnya dalam mentransfer file antara Cloud Shell dan workstation lokal, lihat Mengupload dan mendownload file dan folder dari Cloud Shell.

Catat jalur direktori tempat Anda mengupload file XML metadata aplikasi SAML di Cloud Shell. Anda akan memerlukan jalur ini pada langkah berikutnya.

Buat penyedia workforce identity pool dan tentukan detail IdP.

Gunakan perintah

gcloudberikut sebagai contoh:gcloud iam workforce-pools providers create-saml WORKFORCE_PROVIDER_ID \ --workforce-pool="WORKFORCE_POOL_ID" \ --location="global" \ --display-name="WORKFORCE_PROVIDER_DISPLAY_NAME" \ --description="WORKFORCE_PROVIDER_DESCRIPTION" \ --idp-metadata-path=PATH_TO_METADATA_XML \ --attribute-mapping="ATTRIBUTE_MAPPINGS"Tinjau Rencanakan penerapan untuk mengetahui deskripsi nilai.

Ganti kode berikut:

WORKFORCE_PROVIDER_ID: nilai yang Anda tentukan untuk ID penyedia tenaga kerja.WORKFORCE_POOL_ID: nilai yang Anda tentukan untuk ID workforce identity pool.WORKFORCE_PROVIDER_DISPLAY_NAME: nama yang mudah digunakan opsional untuk penyedia workforce. Panjangnya harus kurang dari 32 karakter.WORKFORCE_PROVIDER_DESCRIPTION: deskripsi opsional untuk penyedia tenaga kerja.PATH_TO_METADATA_XML: lokasi direktori Cloud Shell dari file XML metadata aplikasi yang Anda upload menggunakan Cloud Shell, misalnya:/path/to/sso_metadata.xml.ATTRIBUTE_MAPPINGS: definisi cara memetakan atribut pernyataan ke atributGoogle Cloud . Common Expression Language digunakan untuk menafsirkan pemetaan ini. Contoh:google.subject=assertion.subject,google.display_name=assertion.attributes.name[0],google.groups=assertion.attributes.groups

Contoh sebelumnya memetakan atribut berikut:

assertion.subjectkegoogle.subject. Ini adalah persyaratan minimum.assertion.attributes.name[0]kegoogle.display_name.assertion.attributes.groupske atributgoogle.groups.

Jika Anda melakukan konfigurasi ini untuk Google Security Operations, yang mencakup Google Security Operations SIEM dan Google SecOps SOAR, Anda juga harus memetakan atribut berikut yang diperlukan oleh Google SecOps SOAR:

attribute.first_nameattribute.last_nameattribute.user_emailgoogle.groupsgoogle.display_name

Jadi, pemetaan lengkapnya adalah sebagai berikut:

google.subject=assertion.subject,google.groups=assertion.attributes.groups,attribute.first_name=assertion.attributes.first_name[0],attribute.last_name=assertion.attributes.last_name[0],attribute.user_email=assertion.attributes.emailaddress[0],google.display_name=assertion.attributes.display_name[0]Untuk mengetahui informasi selengkapnya, lihat Menyediakan dan memetakan pengguna untuk Google SecOps SOAR.

Secara default, Google SecOps membaca informasi grup dari nama atribut pernyataan yang tidak peka huruf besar/kecil berikut:

_assertion.attributes.groups_,_assertion.attributes.idpGroup_, dan_assertion.attributes.memberOf_.Saat mengonfigurasi aplikasi SAML untuk meneruskan informasi keanggotaan grup dalam pernyataan, tetapkan nama atribut grup ke

_group_,_idpGroup_, atau_memberOf_.Dalam contoh perintah, Anda dapat mengganti

assertion.attributes.groupsdenganassertion.attributes.idpGroupatauassertion.attributes.memberOf, yang mewakili nama atribut grup yang Anda konfigurasi di aplikasi SAML IdP dan yang berisi informasi keanggotaan grup dalam pernyataan.Contoh berikut memetakan beberapa grup ke atribut

google.groups:google.groups="(has(assertion.attributes.idpGroup) ? assertion.attributes.idpGroup : []) + (has(assertion.attributes.groups) ? assertion.attributes.groups : []) + (has(assertion.attributes.memberof) ? assertion.attributes.memberof : [])"Contoh berikut memetakan grup

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/groupyang berisi karakter khusus kegoogle.groups:google.groups="assertion.attributes['http://schemas.xmlsoap.org/ws/2005/05/identity/claims/group']"Untuk mengetahui informasi selengkapnya tentang pemetaan atribut, lihat Pemetaan Atribut.

Memberikan peran untuk mengaktifkan login ke Google SecOps

Langkah-langkah berikut menjelaskan cara memberikan peran tertentu menggunakan IAM agar grup dan pengguna di workforce identity pool Anda dapat login ke Google SecOps. Lakukan konfigurasi menggunakan project Google Cloud yang terikat dengan SecOps Google yang Anda buat sebelumnya.

Konsol

Di konsol Google Cloud , buka halaman IAM.

Pilih project yang terikat dengan Google SecOps Google Cloud .

Di tab View by principals, klik Grant Access.

Di bagian Add principals, masukkan ID akun utama di kolom New principals.

Contoh:

Untuk menambahkan semua identitas yang dikelola menggunakan workforce identity pool dan penyedia tenaga kerja yang Anda buat sebelumnya, masukkan yang berikut:

principalSet://iam.googleapis.com/locations/global/workforcePools/WORKFORCE_POOL_IDUntuk menambahkan grup tertentu sebagai prinsipal, masukkan perintah berikut:

principalSet://iam.googleapis.com/locations/global/workforcePools/WORKFORCE_POOL_ID/group/GROUP_ID

Ganti kode berikut:

WORKFORCE_POOL_ID: nilai yang Anda tentukan untuk ID workforce identity pool.GROUP_ID: grup dalam klaimgoogle.groupsyang dipetakan. Anda harus membuat grup ini di IdP Anda.

Di bagian Tetapkan peran, pilih atau cari peran Chronicle API yang sesuai, seperti Pelihat Chronicle API (

roles/chronicle.viewer).Klik Simpan.

Ulangi langkah 3 hingga 5 untuk setiap akun utama yang ingin Anda beri peran.

gcloud

Berikan peran Chronicle API Viewer (

roles/chronicle.viewer) kepada pengguna atau grup yang harus memiliki akses ke aplikasi Google SecOps.- Contoh berikut memberikan peran Pelihat API Chronicle kepada identitas yang dikelola menggunakan workforce identity pool dan penyedia tenaga kerja yang Anda buat sebelumnya.

gcloud projects add-iam-policy-binding PROJECT_ID \ --role roles/chronicle.viewer \ --member "principalSet://iam.googleapis.com/locations/global/workforcePools/WORKFORCE_POOL_ID/*"Ganti kode berikut:

PROJECT_ID: dengan project ID project yang terikat dengan Google SecOps yang Anda konfigurasi di Mengonfigurasi project untuk Google SecOps. Google Cloud Untuk mengetahui deskripsi kolom yang mengidentifikasi project, lihat Membuat dan mengelola project.WORKFORCE_POOL_ID: nilai yang Anda tentukan untuk ID workforce identity pool.Untuk memberikan peran Pelihat API Chronicle kepada grup tertentu, jalankan perintah berikut:

gcloud projects add-iam-policy-binding PROJECT_ID \ --role roles/chronicle.viewer \ --member "principalSet://iam.googleapis.com/locations/global/workforcePools/WORKFORCE_POOL_ID/group/GROUP_ID"Ganti

GROUP_ID: grup dalam klaimgoogle.groupsyang dipetakan. Anda harus membuat grup ini di IdP Anda.Konfigurasi kebijakan IAM tambahan untuk memenuhi persyaratan organisasi Anda.

Wajib: Untuk menyelesaikan autentikasi dan mengaktifkan akses pengguna ke platform Google SecOps, Anda perlu mengonfigurasi akses pengguna dari sisi SOAR Google SecOps. Untuk mengetahui informasi selengkapnya, lihat artikel Memetakan pengguna di platform Google SecOps.

Ulangi langkah-langkah sebelumnya untuk memberikan peran lainnya.

Mengonfigurasi SSO ke instance Google SecOps Anda

Tugas terakhir untuk mengintegrasikan IdP pihak ketiga Anda dengan Google SecOps adalah mengonfigurasi SSO. Setelah menyelesaikan langkah ini, pengguna akan dapat login ke Google SecOps menggunakan kredensial IdP mereka.

Berikut adalah langkah-langkah untuk mengonfigurasi SSO:

- Di konsol Google Cloud , buka halaman Security > Google SecOps.

- Klik tab Single Sign-On, lalu pilih Workforce Identity Federation.

- Dari daftar penyedia yang tersedia, pilih penyedia Workforce Identity Federation yang Anda buat di Membuat penyedia workforce identity pool.

- Klik Simpan.

Mengelola konfigurasi Workforce Identity Federation

Bagian ini menjelaskan cara memperbarui setelan penyedia dan memverifikasi bahwa tingkat akses pengguna dikonfigurasi dengan benar.

Memverifikasi atau mengonfigurasi kontrol akses fitur Google SecOps

Jika Anda mengonfigurasi Workforce Identity Federation dengan atribut atau grup yang dipetakan ke atribut google.groups, informasi ini akan diteruskan ke Google SecOps sehingga Anda dapat mengonfigurasi RBAC ke fitur Google SecOps.

Jika instance Google SecOps memiliki konfigurasi RBAC yang ada, verifikasi bahwa konfigurasi asli berfungsi seperti yang diharapkan.

Jika Anda belum pernah mengonfigurasi kontrol akses, lihat Mengonfigurasi kontrol akses fitur menggunakan IAM untuk mengetahui informasi tentang cara mengontrol akses ke fitur.

Mengubah konfigurasi Workforce Identity Federation

Jika Anda perlu memperbarui penyedia workforce identity pool atau penyedia tenaga kerja, lihat Mengelola penyedia workforce identity pool untuk mengetahui informasi tentang cara memperbarui konfigurasi.

Bagian Key management di Create a SAML workforce pool provider menjelaskan cara memperbarui kunci penandatanganan IdP, lalu memperbarui konfigurasi penyedia workforce dengan file XML metadata aplikasi terbaru.

Konsol

Untuk memperbarui workforce pool tertentu:

Buka halaman Workforce Identity Pool:

Pada tabel, pilih pool.

Perbarui parameter pool.

Klik Simpan Pool.

Untuk memperbarui penyedia:

Buka halaman Workforce Identity Pool:

Di tabel, pilih pool tempat Anda ingin memperbarui penyedia.

Di tabel Penyedia, klik Edit.

Perbarui detail penyedia.

Untuk menyimpan detail penyedia yang diperbarui, klik Simpan.

gcloud

Berikut adalah contoh perintah gcloud yang memperbarui konfigurasi penyedia tenaga kerja:

gcloud iam workforce-pools providers update-saml WORKFORCE_PROVIDER_ID \

--workforce-pool=WORKFORCE_POOL_ID \

--location="global" \

--display-name="WORKFORCE_PROVIDER_DISPLAY_NAME" \

--description="WORKFORCE_PROVIDER_DESCRIPTION" \

--idp-metadata-path=PATH_TO_METADATA_XML \

--attribute-mapping="ATTRIBUTE_MAPPINGS"

Ganti kode berikut:

WORKFORCE_PROVIDER_ID: nilai yang Anda tentukan untuk ID penyedia tenaga kerja.WORKFORCE_POOL_ID: nilai yang Anda tentukan untuk ID workforce identity pool.WORKFORCE_PROVIDER_DISPLAY_NAME: nama yang mudah digunakan untuk penyedia tenaga kerja. Nilai harus kurang dari 32 karakter.WORKFORCE_PROVIDER_DESCRIPTION: deskripsi penyedia workforce.PATH_TO_METADATA_XML: lokasi file XML metadata aplikasi yang diperbarui, misalnya:/path/to/sso_metadata_updated.xml.ATTRIBUTE_MAPPINGS: atribut pernyataan yang dipetakan ke atributGoogle Cloud . Contoh:

google.subject=assertion.subject,google.display_name=assertion.attributes.name[0],google.groups=assertion.attributes.memberOf

Memecahkan masalah terkait konfigurasi

Jika Anda mengalami error selama proses ini, tinjau Memecahkan masalah workforce identity federation untuk mengatasi masalah umum. Bagian berikut memberikan informasi tentang masalah umum yang terjadi saat melakukan langkah-langkah dalam dokumen ini.

Jika Anda masih mengalami masalah, hubungi perwakilan Google SecOps Anda dan berikan File Log Jaringan Chrome Anda.

Perintah tidak ditemukan

Saat membuat penyedia workforce identity pool dan menentukan detail IdP, Anda akan mendapatkan error berikut:

Error: bash: --attribute-mapping=google.subject=assertion.subject,

google.display_name=assertion.attributes.name[0],

google.groups=assertion.attributes.groups: command not found

Pastikan PATH_TO_METADATA_XML adalah lokasi tempat Anda mengupload file XML metadata aplikasi SAML ke direktori beranda Cloud Shell.

Pemanggil tidak memiliki izin

Saat menjalankan perintah gcloud projects add-iam-policy-binding untuk memberikan peran kepada pengguna atau grup, Anda akan mendapatkan error berikut:

ERROR: (gcloud.organizations.add-iam-policy-binding) User [ ] does not have

permission to access organizations instance [538073083963:getIamPolicy]

(or it may not exist): The caller does not have permission

Pastikan Anda memiliki izin yang diperlukan. Untuk mengetahui informasi selengkapnya, lihat Peran yang diperlukan.

Kegagalan verifikasi: ID sesi tidak ada dalam permintaan

Saat mencoba mengautentikasi, Anda mendapatkan error berikut di browser:

Verification failure: missing session ID in request

Pastikan URL dasar ACS dan ID Entitas sudah benar. Untuk mengetahui informasi selengkapnya, lihat Mengonfigurasi aplikasi IdP.

Langkah berikutnya

Setelah menyelesaikan langkah-langkah dalam dokumen ini, lakukan hal berikut:

Lakukan langkah-langkah untuk Menautkan instance Google SecOps ke Google Cloud layanan.

Jika Anda belum menyiapkan audit logging, lanjutkan dengan mengaktifkan audit logging Google SecOps.

Jika Anda mengonfigurasi Google Security Operations, lakukan langkah-langkah tambahan di Menyediakan, mengautentikasi, dan memetakan pengguna di Google Security Operations.

Untuk mengonfigurasi akses ke fitur, lakukan langkah-langkah tambahan di Mengonfigurasi kontrol akses fitur menggunakan IAM dan Izin Google SecOps di IAM.

Perlu bantuan lain? Dapatkan jawaban dari anggota Komunitas dan profesional Google SecOps.