Configurare un provider di identità di terze parti

Questa guida è destinata agli amministratori di Google Security Operations che vogliono autenticare la propria forza lavoro (utenti e gruppi) su Google SecOps utilizzando un provider di identità (IdP) di terze parti. Questo processo è possibile sfruttando laGoogle Cloud federazione delle identità per la forza lavoro.

La federazione delle identità per la forza lavoro supporta qualsiasi IdP che utilizza SAML (Security Assertion Markup Language) 2.0 o OpenID Connect (OIDC), come Okta, Microsoft Entra ID e Microsoft Active Directory Federation Services (AD FS).

Questo documento descrive i passaggi di alto livello per configurare l'autenticazione tramite un IdP basato su SAML utilizzando la federazione delle identità per la forza lavoro.

- Pianifica le risorse necessarie. Decidi i dettagli del pool di identità della forza lavoro e del provider e identifica gli attributi e i gruppi utente necessari per configurare l'accesso alle funzionalità di Google SecOps.

- Configura l'applicazione IdP di terze parti. Crea un'applicazione SAML IdP da integrare con la federazione delle identità per la forza lavoro e Google SecOps.

- Configura la federazione delle identità per la forza lavoro. Configura il pool e il provider di identità della forza lavoro e concedi i ruoli Identity and Access Management (IAM) ai gruppi e agli utenti del provider di identità. Google Cloud

- Configura Single Sign-On (SSO) utilizzando il provider appena creato.

Dopo aver completato questi passaggi, puoi accedere a Google SecOps con il tuo provider di identità e gestire l'accesso degli utenti tramite il controllo dell'controllo dell'accesso basato sui ruoli (RBAC) utilizzando IAM.

Casi d'uso comuni

Google SecOps richiede l'utilizzo della federazione delle identità per la forza lavoro come broker SSO per un insieme variegato di casi d'uso.

Rispettare standard di sicurezza rigorosi

- Obiettivo: soddisfare standard normativi rigorosi per l'accesso al sistema e al cloud.

- Valore: consente di rispettare i requisiti di conformità FedRAMP High (o superiore) mediante il brokering sicuro dell'SSO.

Gestire controllo dell'accesso aziendale

- Obiettivo: controllare centralmente l'accesso a funzionalità e dati in tutta l'organizzazione.

- Valore: consente il controllo degli accessi basato sui ruoli (RBAC) a livello aziendale in Google SecOps utilizzando IAM.

Automatizzare l'accesso programmatico all'API

- Obiettivo: fornire metodi self-service per interagire in modo sicuro con le API Chronicle.

- Valore: riduce l'overhead amministrativo manuale consentendo ai clienti di gestire le proprie credenziali in modo programmatico.

Terminologia chiave

- Pool di forza lavoro:una risorsa Google Cloud univoca a livello globale definita a livello di organizzazione che concede alla tua forza lavoro l'accesso a Google SecOps.

- Provider di forza lavoro:una risorsa secondaria del pool di identità per la forza lavoro che memorizza i dettagli di configurazione per un singolo IdP esterno.

- Mappatura degli attributi: il processo di traduzione degli attributi di asserzione forniti dal tuo IdP in attributi Google Cloud utilizzando Common Expression Language (CEL).

- URL ACS (Assertion Consumer Service):un URL specifico (a volte chiamato URL Single Sign-On a seconda del provider) utilizzato per configurare un'applicazione SAML per comunicare con Google SecOps.

- ID entità:un URL identificatore univoco a livello globale che identifica un'applicazione o un servizio specifico, ad esempio Google SecOps, e configura l'applicazione SAML all'interno dell'IdP.

Panoramica della procedura

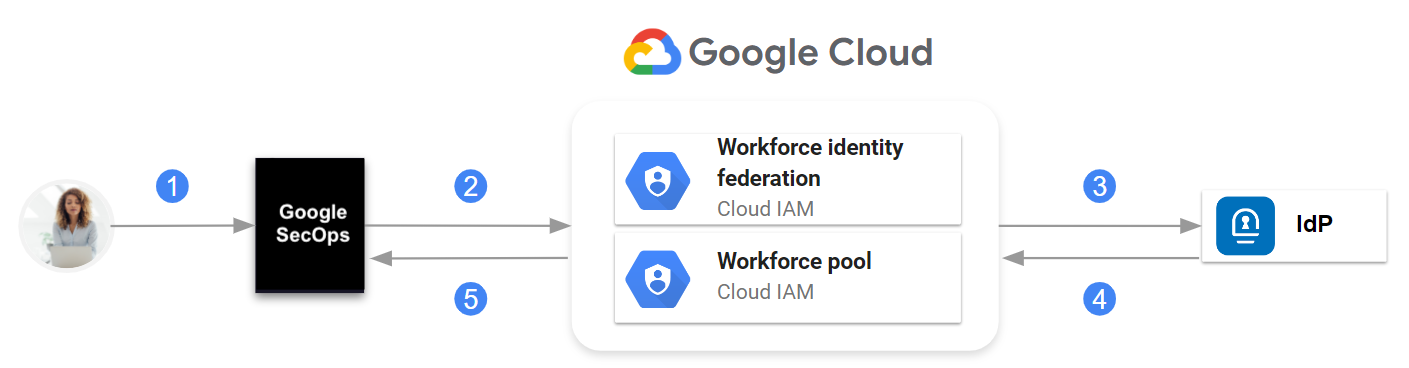

Google SecOps supporta il servizio SSO SAML avviato dal service provider (SP) per gli utenti. Con questa funzionalità, gli utenti accedono direttamente a Google SecOps. Google SecOps invia una richiesta tramite la federazione delle identità per la forza lavoro IAM all'IdP di terze parti.

Dopo che l'IdP autentica l'identità dell'utente, quest'ultimo viene restituito a Google SecOps con un'asserzione di autenticazione. Google Cloud La federazione delle identità per la forza lavoro funge da intermediario nel flusso di autenticazione.

Comunicazione tra Google SecOps, la federazione delle identità per la forza lavoro IAM e l'IdP

A livello generale, la comunicazione è la seguente:

- L'utente accede a Google SecOps.

- Google SecOps cerca le informazioni dell'IdP nel pool di identità della forza lavoro. Google Cloud

- Viene inviata una richiesta al provider di identità.

- L'asserzione SAML viene inviata al Google Cloud pool di identità della forza lavoro.

- Se l'autenticazione ha esito positivo, Google SecOps riceve solo gli attributi SAML definiti durante la configurazione del provider di forza lavoro nel pool di identità del workforce.

Gli amministratori di Google SecOps creano gruppi nel proprio provider di identità, configurano l'applicazione SAML per trasmettere le informazioni sull'iscrizione al gruppo nell'asserzione e associano utenti e gruppi ai ruoli predefiniti di IAM di Google SecOps o a ruoli personalizzati creati.

Prima di iniziare

- Acquisisci familiarità con Cloud Shell,

il comando

gcloude la console Google Cloud . - Configura un progetto Google Cloud per Google SecOps per configurare un progetto che si associa a Google SecOps.

- Consulta Google Cloud Federazione delle identità per la forza lavoro.

- Assicurati di disporre delle autorizzazioni per eseguire i passaggi descritti in questo documento. Per informazioni sulle autorizzazioni richieste per ogni fase della procedura di onboarding, consulta la sezione Ruoli richiesti.

Pianificare l'implementazione

Questa sezione descrive le decisioni che devi prendere e le informazioni che devi definire prima di eseguire i passaggi descritti in questo documento.

Definisci il pool di identità per la forza lavoro e il provider della forza lavoro

Per configurare l'autenticazione tramite un IdP, devi configurare la federazione delle identità per la forza lavoro come intermediario nel flusso di autenticazione. Prima di configurare la federazione delle identità per la forza lavoro, definisci le seguenti risorseGoogle Cloud :

- Pool di forza lavoro: Un pool di identità della forza lavoro concede alla tua forza lavoro (ad esempio i dipendenti) l'accesso a Google SecOps.

- Provider della forza lavoro: Una risorsa secondaria del pool di identità della forza lavoro che archivia i dettagli di un singolo IdP.

La relazione tra il pool di identità della forza lavoro, i provider della forza lavoro e un'istanza Google SecOps, identificata da un singolo sottodominio cliente, è la seguente:

- Un pool di identità della forza lavoro è definito a livello di organizzazione.

- A ogni istanza di Google SecOps è associato e configurato un pool di identità della forza lavoro.

- Un pool di identità per la forza lavoro può avere più provider di forza lavoro.

Ogni provider di forza lavoro integra un IdP di terze parti con il pool di identità della forza lavoro.

Il pool di identità della forza lavoro deve essere dedicato a Google SecOps. Non puoi condividere il pool creato per Google SecOps per altri scopi.

Devi creare il pool di identità della forza lavoro nella stessa organizzazioneGoogle Cloud che contiene il progetto associato a Google SecOps.

Di seguito sono riportate le linee guida per la definizione dei valori degli identificatori chiave del pool di forza lavoro e del provider di forza lavoro:

- ID pool di forza lavoro (

WORKFORCE_POOL_ID): definisci un valore che indichi l'ambito o lo scopo del pool di identità della forza lavoro. Il valore deve soddisfare i seguenti requisiti:- Deve essere univoco a livello globale.

- Deve utilizzare solo caratteri minuscoli [a-z], cifre [0-9] e trattini [-].

- Deve iniziare con un carattere minuscolo [a-z].

- Deve terminare con un carattere minuscolo [a-z] o una cifra [0-9].

- Può avere una lunghezza compresa tra 4 e 61 caratteri.

- Nome visualizzato del pool di forza lavoro (

WORKFORCE_POOL_DISPLAY_NAME): definisci un nome intuitivo per il pool di identità della forza lavoro. - Descrizione del pool di forza lavoro (

WORKFORCE_POOL_DESCRIPTION): definisci una descrizione dettagliata del pool di identità della forza lavoro. - ID provider forza lavoro (

WORKFORCE_PROVIDER_ID): definisci un valore che indichi l'IdP che rappresenta. Il valore deve soddisfare i seguenti requisiti:- Deve utilizzare solo caratteri minuscoli [a-z], cifre [0-9] e trattini [-].

- Può avere una lunghezza compresa tra 4 e 32 caratteri.

- Nome visualizzato del provider di forza lavoro (

WORKFORCE_PROVIDER_DISPLAY_NAME): definisci un nome intuitivo per il provider di forza lavoro. Deve contenere meno di 32 caratteri. - Descrizione del provider di forza lavoro (

WORKFORCE_PROVIDER_DESCRIPTION): definisci una descrizione dettagliata del provider di forza lavoro.

Definisci gli attributi e i gruppi utente nel provider di identità

Prima di creare l'applicazione SAML nell'IdP, identifica gli attributi utente e i gruppi necessari per configurare l'accesso alle funzionalità di Google SecOps. Gli attributi utente tipici includono:

- Oggetto

- Nome

- Cognome

- Nome visualizzato

Hai bisogno delle informazioni su gruppi e attributi utente durante le seguenti fasi di questo processo:

Quando configuri l'applicazione SAML, crei i gruppi definiti durante la pianificazione. Configura l'applicazione SAML IdP per trasmettere le appartenenze ai gruppi nell'asserzione.

Quando crei il provider di forza lavoro, esegui la mappatura degli attributi e dei gruppi di asserzione agli Google Cloud attributi. Queste informazioni vengono inviate nella rivendicazione dell'asserzione come parte dell'identità di un utente.

Configurare l'applicazione IdP

Questa sezione descrive solo la configurazione specifica necessaria in un'applicazione SAML IdP per l'integrazione con Google Cloud la federazione delle identità per la forza lavoro e Google SecOps. Per la procedura dettagliata, consulta la documentazione del tuo IdP.

Crea gruppi nel tuo IdP, se non sono già stati creati.

Come best practice, utilizza i gruppi anziché i singoli account utente per gestire l'accesso alla tua istanza di Google SecOps. Google consiglia di creare gruppi nel tuo IdP che corrispondano direttamente ai ruoli Google SecOps predefiniti.

Fai riferimento all'esempio seguente:

Ruolo Google SecOps Gruppo IdP (suggerito) Chronicle API Admin chronicle_secops_admins Chronicle API Editor chronicle_secops_editor Chronicle API Viewer chronicle_secops_viewer Crea una nuova applicazione SAML nel tuo IdP.

Configura l'applicazione con quanto segue:

Specifica l'URL ACS (Assertion Consumer Service), chiamato anche URL Single Sign-On a seconda del fornitore di servizi.

https://auth.backstory.chronicle.security/signin-callback/locations/global/workforcePools/WORKFORCE_POOL_ID/providers/WORKFORCE_PROVIDER_IDSostituisci quanto segue:

WORKFORCE_POOL_ID: l'identificatore che hai definito per il pool di identità della forza lavoro.WORKFORCE_PROVIDER_ID: l'identificatore che hai definito per il provider della forza lavoro.

Per le descrizioni dei valori, vedi Definisci il pool di identità per la forza lavoro e il provider di forza lavoro.

Specifica il seguente ID entità (chiamato anche ID entità fornitore di servizi).

https://iam.googleapis.com/locations/global/workforcePools/WORKFORCE_POOL_ID/providers/WORKFORCE_PROVIDER_IDConfigura l'identificatore del nome nel tuo IdP per assicurarti che il campo

NameIDvenga restituito nella risposta SAML.Puoi impostare questo valore in modo che supporti le policy dell'organizzazione, ad esempio indirizzo email o nome utente. Consulta la documentazione del tuo IdP per informazioni sulla configurazione di questo valore. Per ulteriori informazioni su questo requisito, consulta Risolvere i problemi relativi alla federazione delle identità per la forza lavoro.

Aggiungi le istruzioni degli attributi che ti consentono di trasferire le informazioni utente dal provider di identità alle integrazioni delle applicazioni. Hai definito gli attributi quando hai pianificato l'implementazione del provider di identità.

Ad esempio, la seguente tabella elenca le istruzioni degli attributi utente che puoi aggiungere nei provider di identità di uso comune, come Okta, Microsoft AD FS o Entra ID:

Nome attributo Valore Okta (espressione) AD FS / Entra ID (attributo origine) subjectuser.emailuser.mailouser.userprincipalnameemailaddressuser.emailuser.mailfirst_nameuser.firstNameuser.givennamelast_nameuser.lastNameuser.surnamedisplay_nameuser.displayNameuser.displaynameSe stai configurando un'applicazione IdP Okta, assicurati di selezionare Non specificato come formato quando aggiungi gli attributi. Lascia lo spazio dei nomi vuoto quando utilizzi Microsoft AD FS o Entra ID come IdP.

Se vuoi, aggiungi gli attributi del gruppo, ad esempio

groups, nell'applicazione IdP.Assegna all'applicazione i gruppi e gli utenti appropriati all'interno del tuo IdP.

Questi gruppi e utenti saranno autorizzati ad accedere a Google SecOps.

Scarica il file XML dei metadati dell'applicazione.

Nella sezione successiva, utilizzerai questo file di metadati durante la configurazione del provider di identità per la forza lavoro. Se utilizzi Google Cloud CLI, devi caricare questo file dal tuo sistema locale alla tua directory home di Google Cloud utilizzando Cloud Shell.

Configura la federazione delle identità per la forza lavoro

Questa sezione descrive solo i passaggi specifici necessari per configurare la federazione delle identità per la forza lavoro con l'applicazione SAML IdP che hai creato nella sezione precedente. Per saperne di più sulla gestione dei pool di identità per la forza lavoro, consulta Gestire i provider di pool di identità per la forza lavoro.

Imposta il progetto di fatturazione e quota

Apri la console Google Cloud come utente con le autorizzazioni richieste nel progetto associato a Google SecOps. Hai identificato o creato questo utente in precedenza. Consulta la sezione Prima di iniziare.

Avvia una sessione di Cloud Shell.

Imposta il progetto Google Cloud a cui viene fatturata e addebitata la quota per le operazioni eseguite utilizzando gcloud CLI. Utilizza il seguente comando

gcloudcome esempio:gcloud config set billing/quota_project PROJECT_IDSostituisci

PROJECT_IDcon l'ID progetto del progetto Google SecOps che hai creato in Configura un progetto Google Cloud per Google SecOps. Per una descrizione dei campi che identificano un progetto, consulta Creare e gestire progetti.Per informazioni sulle quote, consulta i seguenti documenti:

Se si verifica un errore, consulta l'articolo Risolvere i problemi relativi agli errori di quota.

Crea e configura un pool di identità per la forza lavoro

Puoi configurare un pool di identità della forza lavoro da integrare con un provider di identità (IdP) esterno o con Google Workspace o Cloud Identity.

Console

Per creare il pool di identità per la forza lavoro:

Nella console Google Cloud , vai alla pagina Pool di identità per la forza lavoro:

Seleziona l'organizzazione per il pool di identità della forza lavoro. I pool di identità del personale sono disponibili in tutti i progetti e le cartelle di un'organizzazione.

Fai clic su Crea pool e segui questi passaggi:

Nel campo Nome, inserisci il nome visualizzato del pool. L'ID pool viene derivato automaticamente dal nome durante la digitazione e viene visualizzato nel campo Nome. Puoi aggiornare l'ID pool facendo clic su Modifica accanto all'ID pool.

(Facoltativo) In Descrizione, inserisci una descrizione del pool.

Fai clic su Avanti.

La durata della sessione del pool di identità della forza lavoro è impostata su un'ora per impostazione predefinita. Questa durata determina la validità dei Google Cloud token di accesso, Google Cloud della console della federazione delle identità per la forza lavoro e delle sessioni di accesso di gcloud CLI. Puoi aggiornare il pool per impostare una durata della sessione personalizzata compresa tra 15 minuti e 12 ore.

gcloud

Crea un pool di identità per la forza lavoro.

Utilizza il seguente comando

gcloudcome esempio:gcloud iam workforce-pools create WORKFORCE_POOL_ID\ --location="global" \ --organization=ORGANIZATION_ID \ --description="WORKFORCE_POOL_DESCRIPTION" \ --display-name="WORKFORCE_POOL_DISPLAY_NAME" \ --session-duration=SESSION_DURATIONSostituisci quanto segue:

WORKFORCE_POOL_ID: il valore che hai definito per l'ID del pool di identità della forza lavoro.ORGANIZATION_ID: l'ID numerico dell'organizzazione.WORKFORCE_POOL_DESCRIPTION: una descrizione facoltativa del pool di identità della forza lavoro.WORKFORCE_POOL_DISPLAY_NAME: un nome facoltativo intuitivo per il pool di identità della forza lavoro.SESSION_DURATION: un valore facoltativo per la durata della sessione, espresso come numero a cui è aggiuntos, ad esempio3600s. Questa durata determina la validità dei Google Cloud token di accesso, della Google Cloud console della federazione delle identità per la forza lavoro e delle sessioni di accesso di gcloud CLI. Puoi aggiornare il pool per impostare una durata della sessione personalizzata compresa tra 15 minuti e 12 ore.

Per utilizzare Google Workspace o Cloud Identity per accedere a Google SecOps, aggiungi i flag

--allowed-services domain=backstory.chronicle.securitye--disable-programmatic-signinal comando.gcloud iam workforce-pools create WORKFORCE_POOL_ID\ --location="global" \ --organization="ORGANIZATION_ID" \ --description="WORKFORCE_POOL_DESCRIPTION" \ --display-name="WORKFORCE_POOL_DISPLAY_NAME" \ --session-duration=SESSION_DURATION \ --allowed-services domain=backstory.chronicle.security \ --disable-programmatic-signinQuesto comando crea un pool di identità per la forza lavoro che non supporta l'accesso a Google Cloud. Per attivare la funzionalità di accesso, devi utilizzare i flag appropriati per ogni scenario.

Se ti viene richiesto di abilitare l'API Chronicle, inserisci

Yes.

Crea un provider di pool di identità per la forza lavoro

Un provider di pool di identità della forza lavoro descrive una relazione tra la tua organizzazioneGoogle Cloud e il tuo IdP.

Console

Per configurare il fornitore del pool di identità per la forza lavoro:

Nella console Google Cloud , vai alla pagina Pool di identità per la forza lavoro:

Nella tabella Pool di identità per la forza lavoro, seleziona il pool per cui vuoi creare il provider.

Nella sezione Fornitori, fai clic su Aggiungi fornitore.

In Seleziona un fornitore provider, seleziona il tuo IdP.

Se il tuo IdP non è elencato, seleziona Provider di identità generico.

In Select an authentication protocol (Seleziona un protocollo di autenticazione), seleziona SAML.

Nella sezione Crea un fornitore, segui questi passaggi:

In Nome, inserisci un nome per il provider.

(Facoltativo) In Descrizione, inserisci una descrizione del fornitore.

In IDP metadata file (XML) (File di metadati IDP (XML)), seleziona il file XML di metadati che hai generato in precedenza in questa guida.

Assicurati che l'opzione Attiva fornitore sia attiva.

Fai clic su Continua.

Nella sezione Condividi le informazioni del provider, copia gli URL. Nel tuo IdP, configura il primo URL come ID entità, che identifica la tua applicazione per l'IdP. Configura l'altro URL come URI di reindirizzamento, che indica all'IdP dove inviare il token di asserzione dopo l'accesso.

Fai clic su Continua.

Nella sezione Configura provider, segui questi passaggi:

In Mappatura attributi, inserisci le mappature nelle rispettive caselle. Ad esempio:

Google X (dove X è un numero) SAML X (dove X è un numero) google.subjectassertion.subjectgoogle.groupsassertion.attributes.groupsgoogle.display_nameassertion.attributes.display_name[0]attribute.first_nameassertion.attributes.first_name[0]attribute.last_nameassertion.attributes.last_name[0]attribute.user_emailassertion.attributes.emailaddress[0](Facoltativo) Se hai selezionato Microsoft Entra ID come IdP, puoi aumentare il numero di gruppi procedendo nel seguente modo:

- Seleziona Usa attributi aggiuntivi.

- Nel campo URI emittente attributi aggiuntivi, inserisci l'URL dell'emittente.

- Nel campo ID client attributi aggiuntivi, inserisci l'ID client.

- Nel campo Client secret attributi aggiuntivi, inserisci il client secret.

- Nell'elenco Tipo di attributi aggiuntivi, seleziona un tipo di attributo per gli attributi aggiuntivi.

- Nel campo Filtro attributi aggiuntivi, inserisci un'espressione di filtro utilizzata quando si esegue una query sull'API Microsoft Graph per i gruppi.

(Facoltativo) Per aggiungere una condizione per attributo, fai clic su Aggiungi condizione e inserisci un'espressione CEL che rappresenta una condizione per attributo. Ad esempio, per limitare l'attributo

ipaddra un determinato intervallo IP, puoi impostare la condizioneassertion.attributes.ipaddr.startsWith('98.11.12.'). Questa condizione di esempio garantisce che solo gli utenti con un indirizzo IP che inizia con98.11.12.possano accedere utilizzando questo provider di forza lavoro.Per attivare il logging dettagliato degli audit, in Logging dettagliato, fai clic sul pulsante di attivazione/disattivazione Abilita l'audit logging dei valori degli attributi.

Per creare il fornitore, fai clic su Invia.

gcloud

Per configurare il provider di pool di identità per la forza lavoro:

Carica il file dei metadati dell'applicazione SAML nella directory home di Cloud Shell facendo clic su Altro >. I file possono essere caricati solo nella directory home. Per altre opzioni di trasferimento dei file tra Cloud Shell e la tua workstation locale, vedi Caricare e scaricare file e cartelle da Cloud Shell.

Prendi nota del percorso della directory in cui hai caricato il file XML dei metadati dell'applicazione SAML in Cloud Shell. Ti servirà questo percorso nel passaggio successivo.

Crea un provider del pool di identità per la forza lavoro e specifica i dettagli dell'IdP.

Utilizza il seguente comando

gcloudcome esempio:gcloud iam workforce-pools providers create-saml WORKFORCE_PROVIDER_ID \ --workforce-pool="WORKFORCE_POOL_ID" \ --location="global" \ --display-name="WORKFORCE_PROVIDER_DISPLAY_NAME" \ --description="WORKFORCE_PROVIDER_DESCRIPTION" \ --idp-metadata-path=PATH_TO_METADATA_XML \ --attribute-mapping="ATTRIBUTE_MAPPINGS"Consulta Pianificare l'implementazione per le descrizioni dei valori.

Sostituisci quanto segue:

WORKFORCE_PROVIDER_ID: il valore che hai definito per l'ID fornitore della forza lavoro.WORKFORCE_POOL_ID: il valore che hai definito per l'ID del pool di identità della forza lavoro.WORKFORCE_PROVIDER_DISPLAY_NAME: un nome facoltativo facile da ricordare per il provider di forza lavoro. Deve contenere meno di 32 caratteri.WORKFORCE_PROVIDER_DESCRIPTION: una descrizione facoltativa del fornitore della forza lavoro.PATH_TO_METADATA_XML: la posizione della directory Cloud Shell del file XML dei metadati dell'applicazione che hai caricato utilizzando Cloud Shell, ad esempio:/path/to/sso_metadata.xml.ATTRIBUTE_MAPPINGS: definizione di come mappare gli attributi dell'asserzione agli attributiGoogle Cloud . Per interpretare queste mappature viene utilizzato Common Expression Language. Ad esempio:google.subject=assertion.subject,google.display_name=assertion.attributes.name[0],google.groups=assertion.attributes.groups

L'esempio precedente mappa i seguenti attributi:

assertion.subjectagoogle.subject. Questo è un requisito minimo.assertion.attributes.name[0]agoogle.display_name.assertion.attributes.groupsall'attributogoogle.groups.

Se esegui questa configurazione per Google Security Operations, che include Google Security Operations SIEM e Google SecOps SOAR, devi anche mappare i seguenti attributi richiesti da Google SecOps SOAR:

attribute.first_nameattribute.last_nameattribute.user_emailgoogle.groupsgoogle.display_name

Pertanto, la mappatura completa è la seguente:

google.subject=assertion.subject,google.groups=assertion.attributes.groups,attribute.first_name=assertion.attributes.first_name[0],attribute.last_name=assertion.attributes.last_name[0],attribute.user_email=assertion.attributes.emailaddress[0],google.display_name=assertion.attributes.display_name[0]Per saperne di più, consulta Provisioning e mappatura degli utenti per Google SecOps SOAR.

Per impostazione predefinita, Google SecOps legge le informazioni sui gruppi dai seguenti nomi degli attributi di asserzione senza distinzione tra maiuscole e minuscole:

_assertion.attributes.groups_,_assertion.attributes.idpGroup_e_assertion.attributes.memberOf_.Quando configuri l'applicazione SAML per trasmettere le informazioni sull'iscrizione al gruppo nell'asserzione, imposta il nome dell'attributo del gruppo su

_group_,_idpGroup_o_memberOf_.Nel comando di esempio, puoi sostituire

assertion.attributes.groupsconassertion.attributes.idpGroupoassertion.attributes.memberOf, che rappresenta il nome dell'attributo del gruppo configurato nell'applicazione SAML dell'IdP e che contiene informazioni sull'iscrizione al gruppo nell'asserzione.L'esempio seguente mappa più gruppi all'attributo

google.groups:google.groups="(has(assertion.attributes.idpGroup) ? assertion.attributes.idpGroup : []) + (has(assertion.attributes.groups) ? assertion.attributes.groups : []) + (has(assertion.attributes.memberof) ? assertion.attributes.memberof : [])"Il seguente esempio mappa il gruppo

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/groupcontenente caratteri speciali agoogle.groups:google.groups="assertion.attributes['http://schemas.xmlsoap.org/ws/2005/05/identity/claims/group']"Per saperne di più sulla mappatura degli attributi, consulta Mappature degli attributi.

Concedere un ruolo per attivare l'accesso a Google SecOps

I seguenti passaggi descrivono come concedere un ruolo specifico utilizzando IAM in modo che i gruppi e gli utenti nel tuo pool di identità della forza lavoro possano accedere a Google SecOps. Esegui la configurazione utilizzando il progetto Google Cloud vincolato a Google SecOps che hai creato in precedenza.

Console

Nella console Google Cloud vai alla pagina IAM.

Seleziona il progetto Google Cloud vincolato a Google SecOps.

Nella scheda Visualizza per entità, fai clic su Concedi l'accesso.

Nella sezione Aggiungi entità, inserisci un identificatore dell'entità nel campo Nuove entità.

Ad esempio:

Per aggiungere tutte le identità gestite utilizzando il pool di identità della forza lavoro e il provider della forza lavoro che hai creato in precedenza, inserisci quanto segue:

principalSet://iam.googleapis.com/locations/global/workforcePools/WORKFORCE_POOL_IDPer aggiungere un gruppo specifico come entità, inserisci quanto segue:

principalSet://iam.googleapis.com/locations/global/workforcePools/WORKFORCE_POOL_ID/group/GROUP_ID

Sostituisci quanto segue:

WORKFORCE_POOL_ID: il valore che hai definito per l'ID del pool di identità della forza lavoro.GROUP_ID: un gruppo nell'attestazionegoogle.groupsmappata. Devi aver creato questo gruppo nel tuo IdP.

Nella sezione Assegna ruoli, seleziona o cerca un ruolo API Chronicle applicabile, ad esempio Visualizzatore API Chronicle (

roles/chronicle.viewer).Fai clic su Salva.

Ripeti i passaggi da 3 a 5 per ogni entità a cui vuoi concedere ruoli.

gcloud

Assegna il ruolo Visualizzatore API Chronicle (

roles/chronicle.viewer) a utenti o gruppi che devono avere accesso all'applicazione Google SecOps.- L'esempio seguente concede il ruolo Visualizzatore API Chronicle alle identità gestite utilizzando il pool di identità della forza lavoro e il provider della forza lavoro che hai creato in precedenza.

gcloud projects add-iam-policy-binding PROJECT_ID \ --role roles/chronicle.viewer \ --member "principalSet://iam.googleapis.com/locations/global/workforcePools/WORKFORCE_POOL_ID/*"Sostituisci quanto segue:

PROJECT_ID: con l'ID progetto del progetto vincolato a Google SecOps che hai configurato in Configura un Google Cloud progetto per Google SecOps. Per una descrizione dei campi che identificano un progetto, vedi Creazione e gestione dei progetti.WORKFORCE_POOL_ID: il valore che hai definito per l'ID del pool di identità della forza lavoro.Per concedere il ruolo Visualizzatore API Chronicle a un gruppo specifico, esegui questo comando:

gcloud projects add-iam-policy-binding PROJECT_ID \ --role roles/chronicle.viewer \ --member "principalSet://iam.googleapis.com/locations/global/workforcePools/WORKFORCE_POOL_ID/group/GROUP_ID"Sostituisci

GROUP_ID: un gruppo nella rivendicazionegoogle.groupsmappata. Devi aver creato questo gruppo nel tuo IdP.Configura criteri IAM aggiuntivi per soddisfare i requisiti della tua organizzazione.

Obbligatorio: per completare l'autenticazione e consentire l'accesso degli utenti alla piattaforma Google SecOps, devi configurare l'accesso utente dal lato SOAR di Google SecOps. Per ulteriori informazioni, consulta Mappa gli utenti nella piattaforma Google SecOps.

Ripeti i passaggi precedenti per concedere altri ruoli.

Configura SSO per la tua istanza Google SecOps

L'ultima attività di integrazione dell'IdP di terze parti con Google SecOps è la configurazione del servizio SSO. Dopo aver completato questo passaggio, gli utenti potranno accedere a Google SecOps utilizzando le credenziali IdP.

Di seguito sono riportati i passaggi per configurare il servizio SSO:

- Nella console Google Cloud , vai alla pagina Sicurezza > Google SecOps.

- Fai clic sulla scheda Single Sign-On e poi seleziona Federazione delle identità per la forza lavoro.

- Dall'elenco dei provider disponibili, seleziona il provider di federazione delle identità per la forza lavoro che hai creato in Crea un provider di pool di identità per la forza lavoro.

- Fai clic su Salva.

Gestire la configurazione della federazione delle identità per la forza lavoro

Questa sezione spiega come aggiornare le impostazioni del fornitore e verificare che i livelli di accesso degli utenti siano configurati correttamente.

Verificare o configurare il controllo dell'accesso funzionalità di Google SecOps

Se hai configurato la federazione delle identità per la forza lavoro con attributi o gruppi mappati

all'attributo google.groups, queste informazioni vengono trasmesse a Google SecOps

in modo da poter configurare il controllo dell'accesso basato sui ruoli per le funzionalità di Google SecOps.

Se l'istanza Google SecOps ha una configurazione RBAC esistente, verifica che la configurazione originale funzioni come previsto.

Se non hai mai configurato controllo dell'accesso dell'accesso, consulta Configurare il controllo dell'accesso dell'accesso alle funzionalità utilizzando IAM per informazioni sul controllo dell'accesso alle funzionalità.

Modifica la configurazione della federazione delle identità per la forza lavoro

Se devi aggiornare il pool di identità per la forza lavoro o il provider di forza lavoro, consulta Gestire i provider di pool di identità per la forza lavoro per informazioni sull'aggiornamento della configurazione.

La sezione Gestione delle chiavi in Crea un provider del pool di identità della forza lavoro SAML descrive come aggiornare le chiavi di firma IdP e poi aggiornare la configurazione del provider di identità della forza lavoro con il file XML dei metadati dell'applicazione più recente.

Console

Per aggiornare un pool di forza lavoro specifico:

Vai alla pagina Pool di identità per la forza lavoro:

Nella tabella, seleziona il pool.

Aggiorna i parametri del pool.

Fai clic su Save pool (Salva pool).

Per aggiornare un fornitore:

Vai alla pagina Pool di identità per la forza lavoro:

Nella tabella, seleziona il pool per cui vuoi aggiornare il fornitore.

Nella tabella Provider, fai clic su Modifica.

Aggiorna i dettagli del fornitore.

Per salvare i dettagli aggiornati del fornitore, fai clic su Salva.

gcloud

Di seguito è riportato un esempio di comando gcloud che aggiorna la configurazione del provider di forza lavoro:

gcloud iam workforce-pools providers update-saml WORKFORCE_PROVIDER_ID \

--workforce-pool=WORKFORCE_POOL_ID \

--location="global" \

--display-name="WORKFORCE_PROVIDER_DISPLAY_NAME" \

--description="WORKFORCE_PROVIDER_DESCRIPTION" \

--idp-metadata-path=PATH_TO_METADATA_XML \

--attribute-mapping="ATTRIBUTE_MAPPINGS"

Sostituisci quanto segue:

WORKFORCE_PROVIDER_ID: il valore che hai definito per l'ID fornitore della forza lavoro.WORKFORCE_POOL_ID: il valore che hai definito per l'ID del pool di identità della forza lavoro.WORKFORCE_PROVIDER_DISPLAY_NAME: un nome facile da ricordare per il fornitore di forza lavoro. Il valore deve contenere meno di 32 caratteri.WORKFORCE_PROVIDER_DESCRIPTION: la descrizione del fornitore di forza lavoro.PATH_TO_METADATA_XML: la posizione del file XML dei metadati dell'applicazione aggiornato, ad esempio/path/to/sso_metadata_updated.xml.ATTRIBUTE_MAPPINGS: gli attributi dell'asserzione mappati agli attributiGoogle Cloud . Ad esempio:

google.subject=assertion.subject,google.display_name=assertion.attributes.name[0],google.groups=assertion.attributes.memberOf

Risolvere i problemi di configurazione

Se si verificano errori durante questo processo, consulta la sezione Risoluzione dei problemi della federazione delle identità per la forza lavoro per risolvere i problemi comuni. La sezione seguente fornisce informazioni sui problemi comuni riscontrati durante l'esecuzione dei passaggi descritti in questo documento.

Se i problemi persistono, contatta il tuo rappresentante di Google SecOps e fornisci il file di log di rete di Chrome.

Comando non trovato

Quando crei un provider del pool di identità per la forza lavoro e specifichi i dettagli dell'IdP, viene visualizzato il seguente errore:

Error: bash: --attribute-mapping=google.subject=assertion.subject,

google.display_name=assertion.attributes.name[0],

google.groups=assertion.attributes.groups: command not found

Verifica che PATH_TO_METADATA_XML sia la posizione in cui hai caricato il file XML dei metadati dell'applicazione SAML nella home directory di Cloud Shell.

Il chiamante non dispone dell'autorizzazione

Quando esegui il comando gcloud projects add-iam-policy-binding per concedere ruoli a utenti o gruppi, viene visualizzato il seguente errore:

ERROR: (gcloud.organizations.add-iam-policy-binding) User [ ] does not have

permission to access organizations instance [538073083963:getIamPolicy]

(or it may not exist): The caller does not have permission

Verifica di disporre delle autorizzazioni necessarie. Per saperne di più, consulta Ruoli richiesti.

Verifica non riuscita: ID sessione mancante nella richiesta

Quando tenti di autenticarti, nel browser viene visualizzato il seguente errore:

Verification failure: missing session ID in request

Verifica che gli URL di base ACS e ID entità siano corretti. Per ulteriori informazioni, vedi Configurare l'applicazione IdP.

Passaggi successivi

Dopo aver completato i passaggi descritti in questo documento, esegui le seguenti operazioni:

Segui i passaggi per collegare un'istanza Google SecOps a Google Cloud servizi.

Se non hai ancora configurato la registrazione degli audit, continua con l'attivazione della registrazione degli audit di Google SecOps.

Se esegui la configurazione per Google Security Operations, esegui passaggi aggiuntivi in Provisioning, autenticazione e mappatura degli utenti in Google Security Operations.

Per configurare l'accesso alle funzionalità, esegui passaggi aggiuntivi in Configura il controllo dell'accesso dell'accesso alle funzionalità utilizzando IAM e Autorizzazioni Google SecOps in IAM.

Hai bisogno di ulteriore assistenza? Ricevi risposte dai membri della community e dai professionisti di Google SecOps.