Externen Identitätsanbieter konfigurieren

Dieser Leitfaden richtet sich an Google Security Operations-Administratoren, die ihre Mitarbeiter (Nutzer und Gruppen) in Google SecOps mit einem Drittanbieter-Identitätsanbieter (IdP) authentifizieren möchten. Dieser Vorgang ist durch die Nutzung derGoogle Cloud Mitarbeiteridentitätsföderation möglich.

Die Mitarbeiteridentitätsföderation unterstützt jeden IdP, der Security Assertion Markup Language (SAML 2.0) oder OpenID Connect (OIDC) verwendet, z. B. Okta, Microsoft Entra ID und Microsoft Active Directory Federation Services (AD FS).

In diesem Dokument werden die allgemeinen Schritte zum Einrichten der Authentifizierung über einen SAML-basierten IdP mithilfe der Mitarbeiteridentitätsföderation beschrieben.

- Erforderliche Ressourcen planen Legen Sie die Details für Ihren Personalidentitätspool und -anbieter fest und ermitteln Sie die Nutzerattribute und Gruppen, die zum Konfigurieren des Zugriffs auf Funktionen in Google SecOps erforderlich sind.

- Drittanbieter-IdP-Anwendung konfigurieren Erstellen Sie eine IdP-SAML-Anwendung, um sie in die Mitarbeiteridentitätsföderation und Google SecOps einzubinden.

- Mitarbeiteridentitätsföderation konfigurieren. Konfigurieren Sie Ihren Workforce Identity-Pool und -Anbieter und weisen Sie IdP-Gruppen und ‑Nutzern Google Cloud IAM-Rollen (Identity and Access Management) zu.

- Einmalanmeldung (SSO) mit dem neu erstellten Anbieter konfigurieren

Nachdem Sie diese Schritte ausgeführt haben, können Sie sich mit Ihrem Identitätsanbieter in Google SecOps anmelden und den Nutzerzugriff über die funktionsrollenbasierte Zugriffssteuerung (RBAC) mit IAM verwalten.

Gängige Anwendungsfälle

Für Google SecOps ist die Verwendung der Mitarbeiteridentitätsföderation als SSO-Broker für eine Vielzahl von Anwendungsfällen erforderlich.

Strenge Sicherheitsstandards einhalten

- Ziel: Strenge behördliche Standards für den System- und Cloudzugriff erfüllen.

- Wert: Hilft bei der Einhaltung der Compliance-Anforderungen von FedRAMP High (oder höher), indem SSO sicher vermittelt wird.

Zugriffssteuerung für Unternehmen verwalten

- Ziel: Funktionen- und Datenzugriff zentral in der gesamten Organisation steuern.

- Wert: Ermöglicht RBAC auf Unternehmensniveau in Google SecOps durch Verwendung von IAM.

Programmatischen API-Zugriff automatisieren

- Ziel: Selfservice-Methoden für die sichere Interaktion mit den Chronicle-APIs bereitstellen.

- Wert: Reduziert den manuellen Verwaltungsaufwand, da Kunden ihre Anmeldedaten programmatisch verwalten können.

Schlüsselterminologie

- Personalpool:Eine global eindeutige Google Cloud Ressource, die auf Organisationsebene definiert wird und Ihren Mitarbeitern Zugriff auf Google SecOps gewährt.

- Workforce-Anbieter:Eine untergeordnete Ressource des Workforce Identity-Pools, in der Konfigurationsdetails für einen einzelnen externen IdP gespeichert werden.

- Attributzuordnung:Der Prozess, bei dem von Ihrem IdP bereitgestellte Assertion-Attribute mithilfe der Common Expression Language (CEL) in Google Cloud Attribute übersetzt werden.

- ACS-URL (Assertion Consumer Service):Eine bestimmte URL (je nach Bereitsteller manchmal auch als Einmalanmeldung-URL bezeichnet), die zum Konfigurieren einer SAML-Anwendung für die Kommunikation mit Google SecOps verwendet wird.

- Entitäts-ID:Eine global eindeutige Kennzeichnungs-URL, die eine bestimmte Anwendung oder einen bestimmten Dienst wie Google SecOps identifiziert und die SAML-Anwendung in Ihrem IdP konfiguriert.

Prozessübersicht

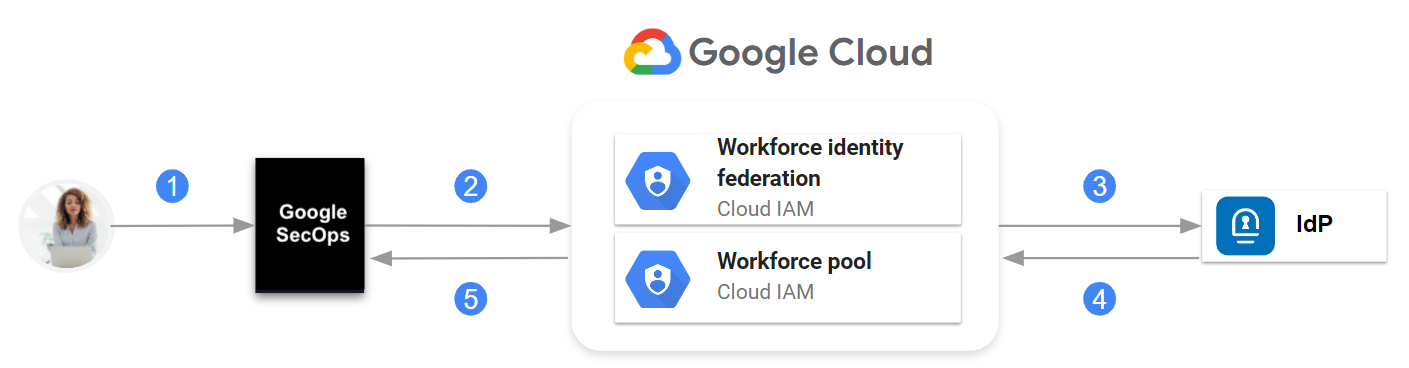

Google SecOps unterstützt die vom Dienstanbieter (SP) initiierte SAML-SSO für Nutzer. Mit dieser Funktion können Nutzer direkt zu Google SecOps navigieren. Google SecOps sendet über die IAM Mitarbeiteridentitätsföderation eine Anfrage an den Drittanbieter-IdP.

Nachdem der IdP die Nutzeridentität authentifiziert hat, wird der Nutzer mit einer Authentifizierungsassertion an Google SecOps zurückgegeben. Google Cloud Die Mitarbeiteridentitätsföderation fungiert als Vermittler im Authentifizierungsablauf.

Kommunikation zwischen Google SecOps, IAM Mitarbeiteridentitätsföderation und IdP

Auf übergeordneter Ebene sieht die Kommunikation so aus:

- Der Nutzer ruft Google SecOps auf.

- Google SecOps ruft IdP-Informationen im Google Cloud-Mitarbeiteridentitätspool ab.

- Eine Anfrage wird an den Identitätsanbieter gesendet.

- Die SAML-Assertion wird an den Google Cloud Workforce Identity-Pool gesendet.

- Wenn die Authentifizierung erfolgreich ist, empfängt Google SecOps nur die SAML-Attribute, die beim Konfigurieren des Workforce-Anbieters im Workforce Identity-Pool definiert wurden.

Google SecOps-Administratoren erstellen Gruppen in ihrem Identitätsanbieter, konfigurieren die SAML-Anwendung so, dass Gruppenmitgliedschaftsinformationen in der Assertion übergeben werden, und verknüpfen Nutzer und Gruppen mit vordefinierten Rollen in IAM oder mit benutzerdefinierten Rollen, die sie erstellt haben.

Hinweis

- Machen Sie sich mit Cloud Shell, dem

gcloud-Befehl und der Google Cloud -Konsole vertraut. - Konfigurieren Sie ein Google Cloud Projekt für Google SecOps, um ein Projekt einzurichten, das an Google SecOps gebunden ist.

- Google Cloud Mitarbeiteridentitätsföderation

- Prüfen Sie, ob Sie die Berechtigungen zum Ausführen der Schritte in diesem Dokument haben. Informationen zu den erforderlichen Berechtigungen für die einzelnen Phasen des Onboarding-Prozesses finden Sie unter Erforderliche Rollen.

Implementierung planen

In diesem Abschnitt werden die Entscheidungen beschrieben, die Sie treffen müssen, und die Informationen, die Sie definieren müssen, bevor Sie die Schritte in diesem Dokument ausführen.

Workforce Identity-Pool und Workforce-Anbieter definieren

Wenn Sie die Authentifizierung über einen IdP einrichten möchten, müssen Sie die Mitarbeiteridentitätsföderation als Vermittler im Authentifizierungsablauf konfigurieren. Bevor Sie die Mitarbeiteridentitätsföderation konfigurieren, müssen Sie die folgendenGoogle Cloud -Ressourcen definieren:

- Personalpool: Ein Mitarbeiteridentitätspool gewährt Ihren Mitarbeitern Zugriff auf Google SecOps.

- Workforce-Anbieter: Eine untergeordnete Ressource des Workforce Identity-Pools, in der Details zu einem einzelnen IdP gespeichert werden.

Die Beziehung zwischen Mitarbeiteridentitätspool, Mitarbeiteranbietern und einer Google SecOps-Instanz, die durch eine einzelne Kundensubdomain identifiziert wird, ist wie folgt:

- Ein Workforce Identity-Pool wird auf Organisationsebene definiert.

- Für jede Google SecOps-Instanz ist ein Mitarbeiteridentitätspool konfiguriert und ihr zugeordnet.

- Ein Workforce Identity-Pool kann mehrere Workforce-Anbieter haben.

Jeder Mitarbeiteridentitätsanbieter integriert einen externen IdP in den Mitarbeiteridentitäts-Pool.

Der Workforce Identity-Pool muss für Google SecOps vorgesehen sein. Sie können den Pool, der für Google SecOps erstellt wurde, nicht für andere Zwecke freigeben.

Sie müssen den Mitarbeiteridentitätspool in derselbenGoogle Cloud Organisation erstellen, die das an Google SecOps gebundene Projekt enthält.

Im Folgenden finden Sie die Richtlinien zum Definieren der Werte für die Schlüsselkennungen des Personalpools und des Personalanbieters:

- Mitarbeiterpool-ID (

WORKFORCE_POOL_ID): Definieren Sie einen Wert, der den Umfang oder Zweck des Mitarbeiteridentitätspools angibt. Der Wert muss die folgenden Anforderungen erfüllen:- Muss global eindeutig sein.

- Darf nur Kleinbuchstaben [a–z], Ziffern [0–9] und Bindestriche [–] enthalten.

- Muss mit einem Kleinbuchstaben [a–z] beginnen.

- Muss mit einem Kleinbuchstaben [a–z] oder einer Ziffer [0–9] enden.

- Kann zwischen 4 und 61 Zeichen lang sein.

- Anzeigename des Personalpools (

WORKFORCE_POOL_DISPLAY_NAME): Definieren Sie einen nutzerfreundlichen Namen für den Personalpool. - Beschreibung des Mitarbeiterpools (

WORKFORCE_POOL_DESCRIPTION): Geben Sie eine detaillierte Beschreibung des Mitarbeiteridentitätspools an. - Workforce-Anbieter-ID (

WORKFORCE_PROVIDER_ID): Definieren Sie einen Wert, der den IdP angibt, den er darstellt. Der Wert muss die folgenden Anforderungen erfüllen:- Darf nur Kleinbuchstaben [a–z], Ziffern [0–9] und Bindestriche [–] enthalten.

- Kann 4 bis 32 Zeichen lang sein.

- Anzeigename des Personalanbieters (

WORKFORCE_PROVIDER_DISPLAY_NAME): Legen Sie einen nutzerfreundlichen Namen für den Personalanbieter fest. Er darf nicht länger als 32 Zeichen sein. - Beschreibung des Personalanbieters (

WORKFORCE_PROVIDER_DESCRIPTION): Geben Sie eine detaillierte Beschreibung des Personalanbieters an.

Nutzerattribute und Gruppen im IdP definieren

Bevor Sie die SAML-Anwendung im IdP erstellen, müssen Sie die Nutzerattribute und Gruppen ermitteln, die zum Konfigurieren des Zugriffs auf Funktionen in Google SecOps erforderlich sind. Zu den typischen Nutzerattributen gehören:

- Betreff

- Vorname

- Nachname

- Anzeigename

Sie benötigen die Informationen zu Nutzergruppen und Attributen in den folgenden Phasen dieses Prozesses:

Beim Konfigurieren der SAML-Anwendung erstellen Sie die Gruppen, die während der Planung definiert wurden. Sie konfigurieren die IdP-SAML-Anwendung so, dass Gruppenmitgliedschaften in der Assertion übergeben werden.

Wenn Sie den Mitarbeiteridentitätsanbieter erstellen, ordnen Sie Assertion-Attribute und -Gruppen Google Cloud -Attributen zu. Diese Informationen werden im Assertion-Claim als Teil der Identität eines Nutzers gesendet.

IdP-Anwendung konfigurieren

In diesem Abschnitt wird nur die spezifische Konfiguration beschrieben, die in einer IdP-SAML-Anwendung für die Integration mit der Google Cloud Mitarbeiteridentitätsföderation und Google SecOps erforderlich ist. Eine detaillierte Anleitung finden Sie in der Dokumentation Ihres IdP.

Erstellen Sie Gruppen in Ihrem IdP, falls noch nicht geschehen.

Als Best Practice sollten Sie Gruppen anstelle von einzelnen Nutzerkonten verwenden, um den Zugriff auf Ihre Google SecOps-Instanz zu verwalten. Google empfiehlt, in Ihrem IdP Gruppen zu erstellen, die direkt den standardmäßigen Google SecOps-Rollen entsprechen.

Sehen Sie sich folgendes Beispiel an:

Google SecOps-Rolle IdP-Gruppe (empfohlen) Chronicle API-Administrator chronicle_secops_admins Chronicle API Editor chronicle_secops_editor Chronicle API-Betrachter chronicle_secops_viewer Erstellen Sie eine neue SAML-Anwendung in Ihrem IdP.

Konfigurieren Sie die Anwendung mit den folgenden Einstellungen:

Geben Sie die ACS-URL (Assertion Consumer Service) an, die je nach Dienstanbieter auch als SSO-URL (Single Sign-On) bezeichnet wird.

https://auth.backstory.chronicle.security/signin-callback/locations/global/workforcePools/WORKFORCE_POOL_ID/providers/WORKFORCE_PROVIDER_IDErsetzen Sie Folgendes:

WORKFORCE_POOL_ID: Die Kennung, die Sie für den Workforce Identity-Pool definiert haben.WORKFORCE_PROVIDER_ID: die Kennung, die Sie für den Mitarbeiteranbieter definiert haben.

Beschreibungen der Werte finden Sie unter Workforce Identity-Pool und Workforce-Anbieter definieren.

Geben Sie die folgende Entitäts-ID (auch SP-Entitäts-ID genannt) an.

https://iam.googleapis.com/locations/global/workforcePools/WORKFORCE_POOL_ID/providers/WORKFORCE_PROVIDER_IDKonfigurieren Sie die Namenskennung in Ihrem IdP so, dass das Feld

NameIDin der SAML-Antwort zurückgegeben wird.Sie können hier einen Wert festlegen, der den Organisationsrichtlinien entspricht, z. B. eine E-Mail-Adresse oder einen Nutzernamen. Informationen zum Konfigurieren dieses Werts finden Sie in der Dokumentation Ihres IdP. Weitere Informationen zu dieser Anforderung finden Sie unter Fehlerbehebung bei der Mitarbeiteridentitätsföderation.

Fügen Sie die Attributanweisungen hinzu, mit denen Sie Nutzerinformationen vom IdP an Ihre Anwendungsintegrationen übergeben können. Sie haben die Attribute beim Planen der IdP-Implementierung definiert.

In der folgenden Tabelle sind beispielsweise die Anweisungen für Nutzerattribute aufgeführt, die Sie in den häufig verwendeten IdPs wie Okta, Microsoft AD FS oder Entra ID hinzufügen können:

Attributname Okta-Wert (Ausdruck) AD FS / Entra ID (Quellattribut) subjectuser.emailuser.mailoderuser.userprincipalnameemailaddressuser.emailuser.mailfirst_nameuser.firstNameuser.givennamelast_nameuser.lastNameuser.surnamedisplay_nameuser.displayNameuser.displaynameWenn Sie eine Okta-IdP-Anwendung konfigurieren, wählen Sie beim Hinzufügen der Attribute das Format Unspecified (Nicht angegeben) aus. Lassen Sie den Namespace leer, wenn Sie Microsoft AD FS oder Entra ID als IdP verwenden.

Fügen Sie optional die Gruppenattribute wie

groupsin der IdP-Anwendung hinzu.Weisen Sie der Anwendung in Ihrem IdP die entsprechenden Gruppen und Nutzer zu.

Diese Gruppen und Nutzer sind berechtigt, auf Google SecOps zuzugreifen.

Laden Sie die XML-Datei mit den Anwendungsmetadaten herunter.

Im nächsten Abschnitt verwenden Sie diese Metadatendatei, wenn Sie Ihren Workforce Identity-Anbieter konfigurieren. Wenn Sie die Google Cloud CLI verwenden, müssen Sie diese Datei von Ihrem lokalen System in Ihr Google Cloud Home-Verzeichnis Google Cloud mit Cloud Shell hochladen.

Identitätsföderation von Arbeitslasten konfigurieren

In diesem Abschnitt werden nur die spezifischen Schritte beschrieben, die zum Konfigurieren der Mitarbeiteridentitätsföderation mit der IdP-SAML-Anwendung erforderlich sind, die Sie im vorherigen Abschnitt erstellt haben. Weitere Informationen zum Verwalten von Mitarbeiteridentitätspools finden Sie unter Workforce Identity-Pool-Anbieter verwalten.

Abrechnungs- und Kontingentprojekt festlegen

Öffnen Sie die Google Cloud -Konsole als Nutzer mit den erforderlichen Berechtigungen für das an Google SecOps gebundene Projekt. Sie haben diesen Nutzer bereits identifiziert oder erstellt. Weitere Informationen finden Sie im Abschnitt Vorbereitung.

Starten Sie eine Cloud Shell-Sitzung.

Legen Sie das Google Cloud Projekt fest, das für die mit der gcloud CLI durchgeführten Vorgänge in Rechnung gestellt und mit einem Kontingent belastet wird. Verwenden Sie den folgenden

gcloud-Befehl als Beispiel:gcloud config set billing/quota_project PROJECT_IDErsetzen Sie

PROJECT_IDdurch die Projekt-ID des Google SecOps-gebundenen Projekts, das Sie unter Google SecOps-Projekt konfigurieren erstellt haben. Google Cloud Eine Beschreibung der Felder, die ein Projekt identifizieren, finden Sie unter Projekte erstellen und verwalten.Informationen zu Kontingenten finden Sie in den folgenden Dokumenten:

Wenn ein Fehler auftritt, lesen Sie den Abschnitt Kontingentfehler beheben.

Workforce Identity-Pool erstellen und konfigurieren

Sie können einen Personalidentitätspool so konfigurieren, dass er in einen externen Identitätsanbieter (IdP) oder in Google Workspace oder Cloud Identity eingebunden wird.

Console

So erstellen Sie den Workforce Identity-Pool:

Rufen Sie in der Google Cloud Console die Seite Workforce Identity-Pools auf:

Wählen Sie die Organisation für Ihren Pool der Mitarbeiteridentitätsföderation aus. Workforce Identity-Pools sind in allen Projekten und Ordnern einer Organisation verfügbar.

Klicken Sie auf Pool erstellen und gehen Sie so vor:

Geben Sie im Feld Name den Anzeigenamen des Pools ein. Die Pool-ID wird während der Eingabe automatisch aus dem Namen abgeleitet und unter dem Feld Name angezeigt. Sie können die Pool-ID aktualisieren, indem Sie neben der Pool-ID auf Bearbeiten klicken.

Optional: Geben Sie unter Beschreibung eine Beschreibung des Pools ein.

Klicken Sie auf Weiter.

Die Sitzungsdauer des Workforce Identity-Pools ist standardmäßig auf eine Stunde festgelegt. Diese Dauer bestimmt die Gültigkeit von Google Cloud Zugriffstokens, der Google Cloud Console für die Mitarbeiteridentitätsföderation und der gcloud CLI-Anmeldesitzungen. Sie können den Pool aktualisieren, um eine benutzerdefinierte Sitzungsdauer zwischen 15 Minuten und 12 Stunden festzulegen.

gcloud

Erstellen Sie einen Workforce Identity-Pool.

Verwenden Sie beispielsweise den folgenden

gcloud-Befehl:gcloud iam workforce-pools create WORKFORCE_POOL_ID\ --location="global" \ --organization=ORGANIZATION_ID \ --description="WORKFORCE_POOL_DESCRIPTION" \ --display-name="WORKFORCE_POOL_DISPLAY_NAME" \ --session-duration=SESSION_DURATIONErsetzen Sie Folgendes:

WORKFORCE_POOL_ID: Der Wert, den Sie für die ID des Mitarbeiteridentitätspools definiert haben.ORGANIZATION_ID: die numerische Organisations-ID.WORKFORCE_POOL_DESCRIPTION: eine optionale Beschreibung des Workforce Identity-Pools.WORKFORCE_POOL_DISPLAY_NAME: ein optionaler benutzerfreundlicher Name für den Mitarbeiteridentitätspool.SESSION_DURATION: ein optionaler Wert für die Sitzungsdauer, ausgedrückt als Zahl mit dem Suffixs, z. B.3600s. Diese Dauer bestimmt die Gültigkeit von Google Cloud-Zugriffstokens, Google Cloud Console für die Mitarbeiteridentitätsföderation und gcloud CLI-Anmeldesitzungen. Sie können den Pool aktualisieren, um eine benutzerdefinierte Sitzungsdauer zwischen 15 Minuten und 12 Stunden festzulegen.

Wenn Sie sich mit Google Workspace oder Cloud Identity in Google SecOps anmelden möchten, fügen Sie dem Befehl die Flags

--allowed-services domain=backstory.chronicle.securityund--disable-programmatic-signinhinzu.gcloud iam workforce-pools create WORKFORCE_POOL_ID\ --location="global" \ --organization="ORGANIZATION_ID" \ --description="WORKFORCE_POOL_DESCRIPTION" \ --display-name="WORKFORCE_POOL_DISPLAY_NAME" \ --session-duration=SESSION_DURATION \ --allowed-services domain=backstory.chronicle.security \ --disable-programmatic-signinMit diesem Befehl wird ein Mitarbeiteridentitätspool erstellt, der die Anmeldung bei Google Cloudnicht unterstützt. Damit die Anmeldefunktion aktiviert wird, müssen Sie für jedes Szenario die entsprechenden Flags verwenden.

Wenn Sie aufgefordert werden, die Chronicle API zu aktivieren, geben Sie

Yesein.

Workforce Identity-Anbieter erstellen

Ein Anbieter von Pools für Workforce Identity beschreibt eine Beziehung zwischen IhrerGoogle Cloud -Organisation und Ihrem IdP.

Console

So konfigurieren Sie den Anbieter des Workforce Identity-Pools:

Rufen Sie in der Google Cloud Console die Seite Workforce Identity-Pools auf:

Wählen Sie in der Tabelle Workforce Identity-Pools den Pool aus, für den Sie den Anbieter erstellen möchten.

Klicken Sie im Bereich Anbieter auf Anbieter hinzufügen.

Wählen Sie unter Anbieter auswählen Ihren IdP aus.

Wenn Ihr IdP nicht aufgeführt ist, wählen Sie Generic Identity Provider (Allgemeiner Identitätsanbieter) aus.

Wählen Sie unter Authentifizierungsprotokoll auswählen die Option SAML aus.

Führen Sie im Abschnitt Anbieter erstellen die folgenden Schritte aus:

Geben Sie unter Name einen Namen für den Anbieter ein.

Optional: Geben Sie unter Beschreibung eine Beschreibung für den Anbieter ein.

Wählen Sie in der IdP-Metadatendatei (XML) die XML-Metadatendatei aus, die Sie zuvor in dieser Anleitung generiert haben.

Prüfen Sie, ob Anbieter aktivieren aktiviert ist.

Klicken Sie auf Weiter.

Kopieren Sie im Abschnitt Share your provider information (Informationen zum Anbieter freigeben) die URLs. Konfigurieren Sie in Ihrem IdP die erste URL als Entitäts-ID, mit der Ihre Anwendung für den IdP identifiziert wird. Konfigurieren Sie die andere URL als Weiterleitungs-URI, damit Ihr IdP weiß, wohin das Assertion-Token nach der Anmeldung gesendet werden soll.

Klicken Sie auf Weiter.

Führen Sie im Abschnitt Anbieter konfigurieren die folgenden Schritte aus:

Geben Sie unter Attributzuordnung die Zuordnungen in die entsprechenden Felder ein. Beispiel:

Google X (wobei X eine Zahl ist) SAML X (wobei X eine Zahl ist) google.subjectassertion.subjectgoogle.groupsassertion.attributes.groupsgoogle.display_nameassertion.attributes.display_name[0]attribute.first_nameassertion.attributes.first_name[0]attribute.last_nameassertion.attributes.last_name[0]attribute.user_emailassertion.attributes.emailaddress[0]Optional: Wenn Sie Microsoft Entra ID als IdP ausgewählt haben, können Sie die Anzahl der Gruppen erhöhen. Gehen Sie dazu so vor:

- Wählen Sie Zusätzliche Attribute verwenden aus.

- Geben Sie im Feld Aussteller-URI für zusätzliche Attribute die Aussteller-URL ein.

- Geben Sie im Feld Client-ID für zusätzliche Attribute die Client-ID ein.

- Geben Sie im Feld Clientschlüssel für zusätzliche Attribute den Clientschlüssel ein.

- Wählen Sie in der Liste Typ für zusätzliche Attribute einen Attributtyp für zusätzliche Attribute aus.

- Geben Sie im Feld Filter für zusätzliche Attribute einen Filterausdruck ein, mit dem die Microsoft Graph API nach Gruppen abgefragt wird.

Optional: Klicken Sie auf Bedingung hinzufügen und geben Sie einen CEL-Ausdruck ein, der eine Attributbedingung darstellt, um eine Attributbedingung hinzuzufügen. Wenn Sie beispielsweise das Attribut

ipaddrauf einen bestimmten IP-Bereich beschränken möchten, können Sie die Bedingungassertion.attributes.ipaddr.startsWith('98.11.12.')festlegen. Durch diese Beispielbedingung wird gewährleistet, dass sich nur Nutzer mit einer IP-Adresse, die mit98.11.12.beginnt, über diesen Workforce-Anbieter anmelden können.Wenn Sie die detaillierte Audit-Protokollierung aktivieren möchten, klicken Sie unter Detaillierte Protokollierung auf den Schieberegler Audit-Protokollierung für Attributwerte aktivieren.

Klicken Sie auf Senden, um den Anbieter zu erstellen.

gcloud

So konfigurieren Sie den Workforce Identity-Pool-Anbieter:

Laden Sie die Metadatendatei der SAML-Anwendung in Ihr Cloud Shell-Basisverzeichnis hoch. Klicken Sie dazu auf Mehr >. Dateien können nur in Ihr Basisverzeichnis hochgeladen werden. Weitere Optionen zum Übertragen von Dateien zwischen Cloud Shell und Ihrer lokalen Workstation finden Sie unter Dateien und Ordner in Cloud Shell hoch- und herunterladen.

Notieren Sie sich den Verzeichnispfad, in den Sie die XML-Datei mit den SAML-Anwendungsmetadaten in Cloud Shell hochgeladen haben. Sie benötigen diesen Pfad im nächsten Schritt.

Erstellen Sie einen Anbieter von Mitarbeiteridentitätspools und geben Sie die IdP-Details an.

Verwenden Sie beispielsweise den folgenden

gcloud-Befehl:gcloud iam workforce-pools providers create-saml WORKFORCE_PROVIDER_ID \ --workforce-pool="WORKFORCE_POOL_ID" \ --location="global" \ --display-name="WORKFORCE_PROVIDER_DISPLAY_NAME" \ --description="WORKFORCE_PROVIDER_DESCRIPTION" \ --idp-metadata-path=PATH_TO_METADATA_XML \ --attribute-mapping="ATTRIBUTE_MAPPINGS"Hier finden Sie eine Beschreibung der Werte.

Ersetzen Sie Folgendes:

WORKFORCE_PROVIDER_ID: Der Wert, den Sie für die ID des Mitarbeiter-Anbieters definiert haben.WORKFORCE_POOL_ID: der Wert, den Sie für die ID des Mitarbeiteridentitätspools definiert haben.WORKFORCE_PROVIDER_DISPLAY_NAME: ein optionaler nutzerfreundlicher Name für den Mitarbeiter-Anbieter. Er darf nicht länger als 32 Zeichen sein.WORKFORCE_PROVIDER_DESCRIPTION: eine optionale Beschreibung des Workforce-Anbieters.PATH_TO_METADATA_XML: der Cloud Shell-Verzeichnispfad der XML-Datei mit den Anwendungsmetadaten, die Sie mit Cloud Shell hochgeladen haben, z. B./path/to/sso_metadata.xml.ATTRIBUTE_MAPPINGS: Definition der Zuordnung von Assertion-Attributen zu Google Cloud -Attributen. Common Expression Language wird verwendet, um diese Zuordnungen zu interpretieren. Beispiel:google.subject=assertion.subject,google.display_name=assertion.attributes.name[0],google.groups=assertion.attributes.groups

Im vorherigen Beispiel werden die folgenden Attribute zugeordnet:

assertion.subjectzugoogle.subject. Dies ist eine Mindestanforderung.assertion.attributes.name[0]zugoogle.display_name.assertion.attributes.groupszum Attributgoogle.groups.

Wenn Sie diese Konfiguration für Google Security Operations vornehmen, das Google Security Operations SIEM und Google SecOps SOAR umfasst, müssen Sie auch die folgenden Attribute zuordnen, die für Google SecOps SOAR erforderlich sind:

attribute.first_nameattribute.last_nameattribute.user_emailgoogle.groupsgoogle.display_name

Die vollständige Zuordnung sieht so aus:

google.subject=assertion.subject,google.groups=assertion.attributes.groups,attribute.first_name=assertion.attributes.first_name[0],attribute.last_name=assertion.attributes.last_name[0],attribute.user_email=assertion.attributes.emailaddress[0],google.display_name=assertion.attributes.display_name[0]Weitere Informationen finden Sie unter Nutzer für Google SecOps SOAR bereitstellen und zuordnen.

Standardmäßig liest Google SecOps Gruppeninformationen aus den folgenden nicht zwischen Groß- und Kleinschreibung unterscheidenden Attributnamen für Zusicherungen:

_assertion.attributes.groups_,_assertion.attributes.idpGroup_und_assertion.attributes.memberOf_.Wenn Sie die SAML-Anwendung so konfigurieren, dass Informationen zur Gruppenmitgliedschaft in der Assertion übergeben werden, legen Sie den Attributnamen der Gruppe auf

_group_,_idpGroup_oder_memberOf_fest.Im Beispielbefehl können Sie

assertion.attributes.groupsdurchassertion.attributes.idpGroupoderassertion.attributes.memberOfersetzen. Dies steht für den Namen des Gruppenattributs, das Sie in der SAML-Anwendung des Identitätsanbieters konfiguriert haben und das Informationen zur Gruppenmitgliedschaft in der Assertion enthält.Im folgenden Beispiel werden mehrere Gruppen dem Attribut

google.groupszugeordnet:google.groups="(has(assertion.attributes.idpGroup) ? assertion.attributes.idpGroup : []) + (has(assertion.attributes.groups) ? assertion.attributes.groups : []) + (has(assertion.attributes.memberof) ? assertion.attributes.memberof : [])"Im folgenden Beispiel wird die Gruppe

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/group, die Sonderzeichen enthält, der Gruppegoogle.groupszugeordnet:google.groups="assertion.attributes['http://schemas.xmlsoap.org/ws/2005/05/identity/claims/group']"Weitere Informationen zum Zuordnen von Attributen finden Sie unter Attributzuordnungen.

Rolle zuweisen, um die Anmeldung bei Google SecOps zu ermöglichen

In den folgenden Schritten wird beschrieben, wie Sie mit IAM eine bestimmte Rolle zuweisen, damit sich Gruppen und Nutzer in Ihrem Workforce-Identitätspool in Google SecOps anmelden können. Führen Sie die Konfiguration mit dem Google SecOps-gebundenen Google Cloud Projekt aus, das Sie zuvor erstellt haben.

Console

Rufen Sie in der Google Cloud Console die Seite IAM auf.

Wählen Sie das Google Cloud -Projekt aus, das an Google SecOps gebunden ist.

Klicken Sie auf dem Tab Nach Hauptkonten ansehen auf Zugriff gewähren.

Geben Sie im Abschnitt Hauptkonten hinzufügen im Feld Neue Hauptkonten eine Prinzipal-ID ein.

Beispiel:

Wenn Sie alle Identitäten hinzufügen möchten, die mit dem zuvor erstellten Workforce Identity-Pool und Workforce-Anbieter verwaltet werden, geben Sie Folgendes ein:

principalSet://iam.googleapis.com/locations/global/workforcePools/WORKFORCE_POOL_IDGeben Sie Folgendes ein, um eine bestimmte Gruppe als Prinzipal hinzuzufügen:

principalSet://iam.googleapis.com/locations/global/workforcePools/WORKFORCE_POOL_ID/group/GROUP_ID

Ersetzen Sie Folgendes:

WORKFORCE_POOL_ID: der Wert, den Sie für die ID des Mitarbeiteridentitätspools definiert haben.GROUP_ID: eine Gruppe im zugeordnetengoogle.groups-Anspruch. Diese Gruppe muss in Ihrem IdP erstellt sein.

Wählen Sie im Abschnitt Rollen zuweisen eine geeignete Chronicle API-Rolle aus, z. B. Chronicle API Viewer (

roles/chronicle.viewer), oder suchen Sie danach.Klicken Sie auf Speichern.

Wiederholen Sie die Schritte 3 bis 5 für jedes Konto, dem Sie Rollen zuweisen möchten.

gcloud

Weisen Sie Nutzern oder Gruppen, die Zugriff auf die Google SecOps-Anwendung haben sollen, die Rolle Chronicle API Viewer (

roles/chronicle.viewer) zu.- Im folgenden Beispiel wird die Rolle „Chronicle API Viewer“ Identitäten zugewiesen, die mit dem zuvor erstellten Personalpool und Personalpoolanbieter verwaltet werden.

gcloud projects add-iam-policy-binding PROJECT_ID \ --role roles/chronicle.viewer \ --member "principalSet://iam.googleapis.com/locations/global/workforcePools/WORKFORCE_POOL_ID/*"Ersetzen Sie Folgendes:

PROJECT_ID: mit der Projekt-ID des Google SecOps-gebundenen Projekts, das Sie unter Google SecOps-Projekt konfigurieren konfiguriert haben. Google Cloud Eine Beschreibung der Felder, die ein Projekt identifizieren, finden Sie unter Projekte erstellen und verwalten.WORKFORCE_POOL_ID: der Wert, den Sie für die ID des Mitarbeiteridentitätspools definiert haben.Führen Sie den folgenden Befehl aus, um einer bestimmten Gruppe die Rolle „Chronicle API Viewer“ zuzuweisen:

gcloud projects add-iam-policy-binding PROJECT_ID \ --role roles/chronicle.viewer \ --member "principalSet://iam.googleapis.com/locations/global/workforcePools/WORKFORCE_POOL_ID/group/GROUP_ID"Ersetzen Sie

GROUP_ID: eine Gruppe im zugeordnetengoogle.groups-Anspruch. Diese Gruppe muss in Ihrem IdP erstellt sein.Konfigurieren Sie zusätzliche IAM-Richtlinien, um die Anforderungen Ihrer Organisation zu erfüllen.

Erforderlich: Um die Authentifizierung abzuschließen und den Nutzerzugriff auf die Google SecOps-Plattform zu ermöglichen, müssen Sie den Nutzerzugriff über die SOAR-Seite von Google SecOps konfigurieren. Weitere Informationen finden Sie unter Nutzer in der Google SecOps-Plattform zuordnen.

Wiederholen Sie die vorherigen Schritte, um andere Rollen zuzuweisen.

SSO für Ihre Google SecOps-Instanz konfigurieren

Die letzte Aufgabe bei der Integration Ihres Drittanbieter-IdP in Google SecOps ist die Konfiguration der SSO. Nach Abschluss dieses Schritts können sich Nutzer mit ihren IdP-Anmeldedaten bei Google SecOps anmelden.

So konfigurieren Sie SSO:

- Rufen Sie in der Google Cloud Console die Seite Sicherheit > Google SecOps auf.

- Klicken Sie auf den Tab Single Sign-On (Einmalanmeldung) und wählen Sie dann Mitarbeiteridentitätsföderation aus.

- Wählen Sie in der Liste der verfügbaren Anbieter den Anbieter für die Mitarbeiteridentitätsföderation aus, den Sie unter Anbieter von Workforce Identity-Pools erstellen erstellt haben.

- Klicken Sie auf Speichern.

Konfiguration für Mitarbeiteridentitätsföderation verwalten

In diesem Abschnitt wird beschrieben, wie Sie Ihre Anbietereinstellungen aktualisieren und prüfen, ob die Nutzerzugriffsebenen richtig konfiguriert sind.

Zugriffssteuerung für Google SecOps-Funktionen überprüfen oder konfigurieren

Wenn Sie die Mitarbeiteridentitätsföderation mit Attributen oder Gruppen konfiguriert haben, die dem Attribut google.groups zugeordnet sind, werden diese Informationen an Google SecOps übergeben, damit Sie die rollenbasierte Zugriffssteuerung für Google SecOps-Funktionen konfigurieren können.

Wenn für die Google SecOps-Instanz bereits eine RBAC-Konfiguration vorhanden ist, prüfen Sie, ob die ursprüngliche Konfiguration wie erwartet funktioniert.

Wenn Sie die Zugriffssteuerung noch nicht konfiguriert haben, finden Sie unter Funktionszugriffssteuerung mit IAM konfigurieren Informationen zum Steuern des Zugriffs auf Funktionen.

Konfiguration für Mitarbeiteridentitätsföderation ändern

Wenn Sie den Workforce Identity-Pool oder den Workforce-Anbieter aktualisieren müssen, finden Sie unter Workforce Identity-Pool-Anbieter verwalten Informationen zum Aktualisieren der Konfiguration.

Im Abschnitt Schlüsselverwaltung unter SAML-Anbieter für Mitarbeiteridentitätspools erstellen wird beschrieben, wie Sie IdP-Signierschlüssel aktualisieren und dann die Konfiguration des Mitarbeiteranbieters mit der neuesten XML-Datei der Anwendungsmetadaten aktualisieren.

Console

So aktualisieren Sie einen bestimmten Workforce-Pool:

Rufen Sie die Seite Mitarbeiteridentitätspools auf.

Wählen Sie in der Tabelle den Pool aus.

Aktualisieren Sie die Poolparameter.

Klicken Sie auf Pool speichern.

So aktualisieren Sie einen Anbieter:

Rufen Sie die Seite Mitarbeiteridentitätspools auf.

Wählen Sie in der Tabelle den Pool aus, für den Sie den Anbieter aktualisieren möchten.

In der Tabelle Anbieter, klicken Sie auf Bearbeiten.

Aktualisieren Sie die Anbieterdetails.

Klicken Sie auf Speichern, um die aktualisierten Anbieterdetails zu speichern.

gcloud

Das folgende Beispiel zeigt einen gcloud-Befehl, mit dem die Konfiguration des Workforce-Anbieters aktualisiert wird:

gcloud iam workforce-pools providers update-saml WORKFORCE_PROVIDER_ID \

--workforce-pool=WORKFORCE_POOL_ID \

--location="global" \

--display-name="WORKFORCE_PROVIDER_DISPLAY_NAME" \

--description="WORKFORCE_PROVIDER_DESCRIPTION" \

--idp-metadata-path=PATH_TO_METADATA_XML \

--attribute-mapping="ATTRIBUTE_MAPPINGS"

Ersetzen Sie Folgendes:

WORKFORCE_PROVIDER_ID: Der Wert, den Sie für die ID des Mitarbeiter-Anbieters definiert haben.WORKFORCE_POOL_ID: der Wert, den Sie für die ID des Mitarbeiteridentitätspools definiert haben.WORKFORCE_PROVIDER_DISPLAY_NAME: ein nutzerfreundlicher Name für den Mitarbeiter-Anbieter. Der Wert muss weniger als 32 Zeichen umfassen.WORKFORCE_PROVIDER_DESCRIPTION: die Beschreibung des Mitarbeiter-Anbieters.PATH_TO_METADATA_XML: Der Speicherort der aktualisierten XML-Datei mit Anwendungsmetadaten, z. B./path/to/sso_metadata_updated.xml.ATTRIBUTE_MAPPINGS: die zugeordneten Zusicherungsattribute zu Google Cloud -Attributen. Beispiel:

google.subject=assertion.subject,google.display_name=assertion.attributes.name[0],google.groups=assertion.attributes.memberOf

Probleme mit der Konfiguration beheben

Wenn bei diesem Vorgang Fehler auftreten, lesen Sie den Abschnitt Fehlerbehebung bei der Mitarbeiteridentitätsföderation, um häufige Probleme zu beheben. Im folgenden Abschnitt finden Sie Informationen zu häufigen Problemen, die bei der Ausführung der Schritte in diesem Dokument auftreten können.

Sollten weiterhin Probleme auftreten, wenden Sie sich an Ihren Google SecOps-Ansprechpartner und stellen Sie die Chrome-Netzwerkprotokolldatei zur Verfügung.

Befehl nicht gefunden

Wenn Sie einen Anbieter von Mitarbeiteridentitätspools erstellen und die IdP-Details angeben, erhalten Sie den folgenden Fehler:

Error: bash: --attribute-mapping=google.subject=assertion.subject,

google.display_name=assertion.attributes.name[0],

google.groups=assertion.attributes.groups: command not found

Prüfen Sie, ob PATH_TO_METADATA_XML der Speicherort ist, an dem Sie die XML-Datei mit den SAML-Anwendungsmetadaten in Ihr Cloud Shell-Basisverzeichnis hochgeladen haben.

Das Dienstkonto hat keine Berechtigung.

Wenn Sie den Befehl gcloud projects add-iam-policy-binding ausführen, um Nutzern oder Gruppen Rollen zuzuweisen, erhalten Sie den folgenden Fehler:

ERROR: (gcloud.organizations.add-iam-policy-binding) User [ ] does not have

permission to access organizations instance [538073083963:getIamPolicy]

(or it may not exist): The caller does not have permission

Prüfen Sie, ob Sie die erforderlichen Berechtigungen haben. Weitere Informationen finden Sie unter Erforderliche Rollen.

Bestätigung fehlgeschlagen: Fehlende Sitzungs-ID in der Anfrage

Beim Versuch, sich zu authentifizieren, erhalten Sie im Browser die folgende Fehlermeldung:

Verification failure: missing session ID in request

Prüfen Sie, ob die Basis-URLs für ACS und Entitäts-ID korrekt sind. Weitere Informationen finden Sie unter IdP-Anwendung konfigurieren.

Nächste Schritte

Führen Sie nach Abschluss der Schritte in diesem Dokument Folgendes aus:

Führen Sie die Schritte aus, um eine Google SecOps-Instanz mit Google Cloud -Diensten zu verknüpfen.

Wenn Sie die Audit-Log-Funktion noch nicht eingerichtet haben, aktivieren Sie die Google SecOps-Audit-Log-Funktion.

Wenn Sie die Konfiguration für Google Security Operations vornehmen, führen Sie zusätzliche Schritte unter Nutzer in Google Security Operations bereitstellen, authentifizieren und zuordnen aus.

Wenn Sie den Zugriff auf Funktionen konfigurieren möchten, führen Sie zusätzliche Schritte unter Funktionszugriffssteuerung mit IAM konfigurieren und Google SecOps-Berechtigungen in IAM aus.

Benötigen Sie weitere Hilfe? Antworten von Community-Mitgliedern und Google SecOps-Experten erhalten