הדף הזה רלוונטי ל-Apigee ול-Apigee Hybrid.

ארגונים רבים רוצים לשלב את Apigee עם פתרונות לניהול אירועים ופרטי אבטחה (SIEM). השילוב הזה מאפשר לבצע קורלציה בין נתוני Apigee לבין יומנים של מוצרי אבטחה ורשת אחרים, וכך לזהות איומים מתקדמים, לבצע רישום מקיף ביומן וליצור דוחות תאימות. במסמך הזה מוסבר על גישות שונות לשילוב, שמתאימות לתרחישים שבהם יש תוסף Advanced API Security וגם לתרחישים שבהם אין תוסף כזה.

קהל

הקהל שאליו מיועד המסמך הזה כולל:

- אדמינים של ממשקי API שאחראים לוודא שממשקי ה-API מאובטחים, לנהל את הגדרות הפלטפורמה, לתמוך ביעילות תפעולית ולעמוד בדרישות של תאימות לאבטחה.

- אנליסטים של אבטחה שמתמקדים בזיהוי פרואקטיבי של תקריות אבטחה שקשורות ל-API ובחקירתן, כדי למזער את הסיכון ולשמור על נתונים רגישים.

אפשרויות להגדרות אישיות

ב-Apigee יש שתי שיטות עיקריות לשליחת פרטי יומן ל-SIEM:

| אפשרות | תיאור |

|---|---|

| יומנים של פלטפורמת Google Cloud | מספק נתוני יומן בסיסיים של API, כולל יומנים ספציפיים לשירות שעוזרים בניפוי באגים ובפתרון בעיות. |

| המדיניות בנושא רישום הודעות ב-Apigee | המדיניות בנושא רישום הודעות ביומן מציעה גמישות ושליטה רבות יותר, ומאפשרת לכם לשלוח ל-SIEM מגוון רחב של נתוני יומן של Apigee, כולל משתני זרימה ספציפיים. |

שילוב של Apigee עם מערכת SIEM

הגמישות של Apigee מאפשרת שילוב חלק עם פתרון ה-SIEM שבחרתם. אלה השלבים הכלליים להטמעה:

- בחירת שיטת השילוב. בוחרים ביומני הפלטפורמה של Google Cloud או במדיניות רישום ההודעות של Apigee, בהתאם לדרישות הנתונים וליכולות של מערכת ה-SIEM.

- הגדרת העברת נתונים כדי להגדיר העברת נתונים, צריך להגדיר את Apigee כך שישלח את נתוני היומן הרצויים למערכת SIEM. אלה השלבים הבסיסיים להגדרה הזו.

השלבים המדויקים תלויים בהגדרות ובפרטי התצורה של מערכת ה-SIEM:

- הגדרת חיבור או שילוב בין Apigee לבין מערכת SIEM.

- מציינים בהגדרת ה-SIEM אילו יומנים או אירועים של Apigee להעביר ל-SIEM.

- נותנים את ההרשאות הנדרשות ב-SIEM כדי לקבל ולעבד את הנתונים של Apigee.

- יישור מבני נתונים. ממפים את שדות היומן של Apigee ומשתני הזרימה

(כמו

client.ip,request.uriוכו') לשדות המתאימים במודל הנתונים של מערכת SIEM. ההתאמה הזו מבטיחה שמערכת ה-SIEM תוכל לפרש ולסווג את נתוני Apigee בצורה נכונה, כדי שתוכלו לנתח אותם ביעילות ולקשר אותם לאירועי אבטחה אחרים.

רישום נתונים של Advanced API Security

אם רוצים לרשום ביומן נתונים שזוהו על ידי זיהוי שימוש לרעה של אבטחת API מתקדמת, אפשר להשתמש בפעולות עם המדיניות של Apigee Message Logging.

איך לעשות את זה?

- משתמשים בAdvanced API Security כדי לסמן כלל שרוצים לרשום ביומן.

- משתמשים בכותרת שנוספה על ידי הפעולה כדי להפעיל את מדיניות רישום ההודעות ביומן, כדי לרשום ביומן את הבקשה שסומנה.

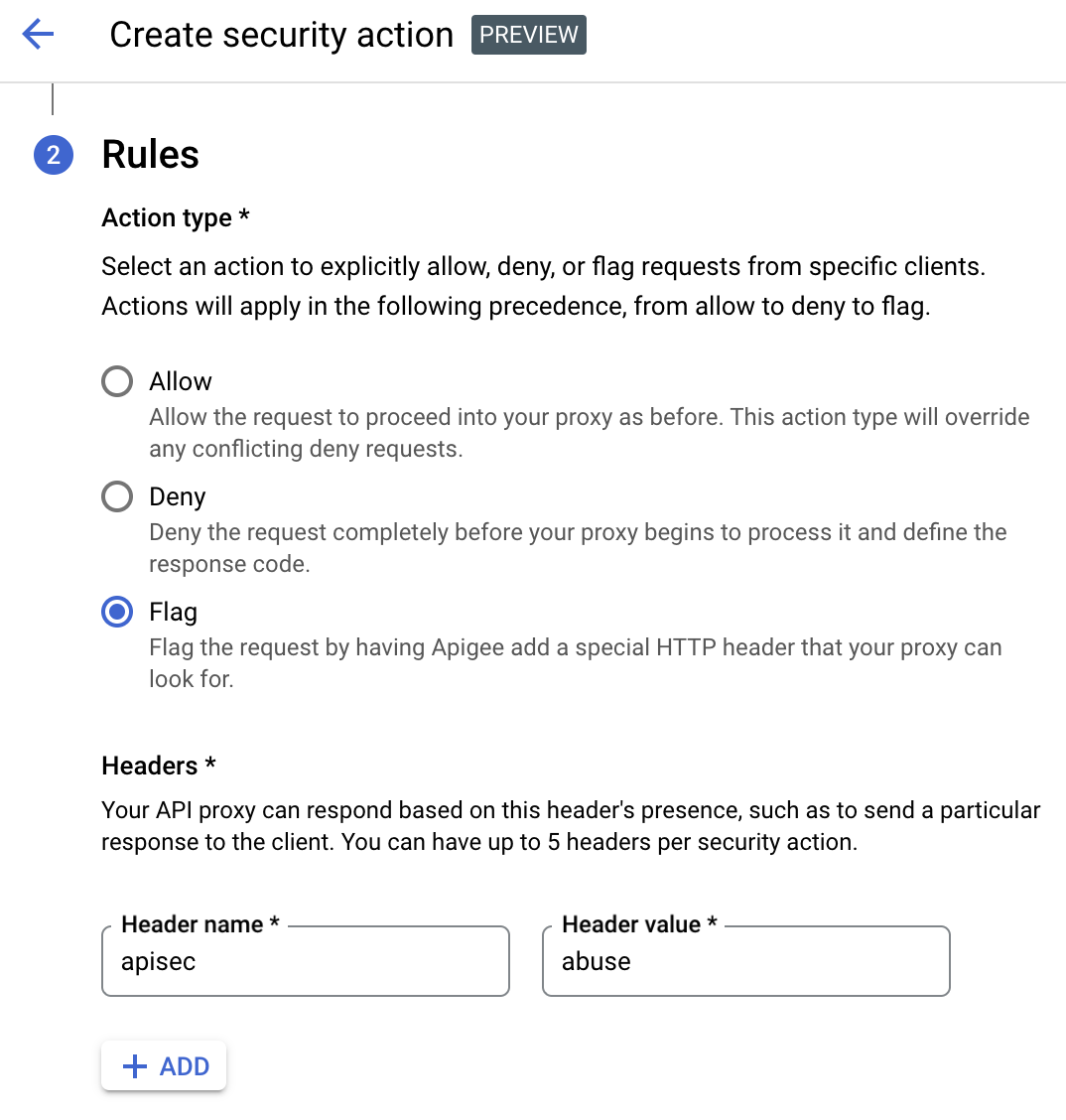

לדוגמה, בתמונה הבאה מוצגת הכותרת

apisecשהוגדרה עם הערךabuseבממשק המשתמש של הפעולות:

בהמשך לדוגמה הזו, אפשר להגדיר את מדיניות רישום ההודעות כך שתופעל כשהיא רואה את הכותרת:

<PostFlow name="PostFlow"> <Request> <Step> <Condition>request.header.apisec="abuse"</Condition> <Name>LogMessagePolicy</Name> </Step> </Request> </PostFlow>

דוגמה: שימוש במדיניות של Apigee בנושא רישום הודעות ביומן

בדוגמה הזו מוצג איך להגדיר את מדיניות רישום ההודעות של Apigee כדי לשלוח נתוני יומן של Apigee למערכת SIEM. באפשרות הזו, מציינים במדיניות של רישום הודעות אילו משתני זרימה של Apigee רוצים לשלוח ל-SIEM. האפשרות הזו מאפשרת לשלוח ל-SIEM מערך עשיר יותר של פרטי יומן מאשר האפשרות של יומן פלטפורמת ה-Cloud.

- הפעלת ההטמעה של נתוני Apigee במערכת SIEM.

- יוצרים מדיניות של רישום הודעות ביומן עם גוף ה-XML הבא. לקבלת עזרה, אפשר לעיין במאמר צירוף מדיניות והגדרת מדיניות בממשק המשתמש.

<?xml version="1.0" encoding="UTF-8" standalone="yes"?> <MessageLogging continueOnError="false" enabled="true" name="ML-SIEM-Integration"> <CloudLogging> <LogName>projects/{organization.name}/logs/Apigee-SIEM-Integration-{environment.name}</LogName> <Message contentType="application/json" defaultVariableValue="unknown"> { "apigee.metrics.policy.{policy_name}.timeTaken": "{apigee.metrics.policy.{policy_name}.timeTaken}", "client.country": "{client.country}", "client.host": "{client.host}", "client.ip": "{client.ip}", "client.locality": "{client.locality}", "client.port": "{client.port}", "client.state": "{client.state}", "organization.name": "{organization.name}", "proxy.client.ip": "{proxy.client.ip}", "proxy.name": "{proxy.name}", "proxy.pathsuffix": "{proxy.pathsuffix}", "proxy.url": "{proxy.url}", "request.uri": "{request.uri}", "request.verb": "{request.verb}", "response.content": "{response.content}", "response.reason.phrase": "{response.reason.phrase}", "response.status.code": "{response.status.code}", "system.region.name": "{system.region.name}", "system.timestamp": "{system.timestamp}", "system.uuid": "{system.uuid}", "target.country": "{target.country}", "target.host": "{target.host}", "target.ip": "{target.ip}", "target.locality": "{target.locality}", "target.organization": "{target.organization}", "target.port": "{target.port}", "target.scheme": "{target.scheme}", "target.state": "{target.state}", "target.url": "{target.url}" } </Message> </CloudLogging> </MessageLogging>

- מצרפים את המדיניות ל-Proxy Endpoint Post Flow. הוספה והגדרה של כללי מדיניות בממשק המשתמש

במהלך עיבוד התנועה על ידי proxy ל-API, מדיניות הרישום ביומן תתעד את השדות שצוינו מהבקשות ומהתשובות ותכתוב אותם בקובץ היומן לצורך ניתוח וניפוי באגים.