הדף הזה רלוונטי ל-Apigee ול-Apigee Hybrid.

לעיון במסמכי התיעוד של

Apigee Edge

![]()

התכונה 'אבטחת API מתקדמת' כוללת זיהוי של ניצול לרעה, ומאפשרת לכם לראות אירועי אבטחה שקשורים לממשקי ה-API שלכם. אירוע אבטחה הוא קבוצה של אירועים עם דפוסים דומים שעשויים לייצג איום אבטחה. Advanced API Security משתמשת במודלים של למידת מכונה כדי לזהות דפוסים שמצביעים על פעילות זדונית, כולל גירוד נתונים (scraping) של API וחריגות, ומקבצת אירועים על סמך דפוסים דומים.

כש-Advanced API Security מזהה אירוע אבטחה, הוא מדווח על הפרטים הבאים:

- רמת הסיכון ומשך האירוע

- השרתים הפרוקסי שהושפעו מהאירוע

- כתובות ה-IP של האירועים שקשורים לתקרית

- כללי הזיהוי שהופעלו על ידי האירוע

- מדינות המקור של התקרית

ומידע קשור אחר על האירוע.

אפשר לגשת לזיהוי התנהלות פוגעת דרך ממשק המשתמש של Apigee, כמו שמתואר בהמשך, או דרך Incidents API או Security stats API.

במאמר התפקידים וההרשאות שנדרשים לזיהוי התנהלות פוגעת מפורטים התפקידים וההרשאות שנדרשים לשימוש בתכונה הזו.

כדי להשתמש בתכונה הזו, צריך להפעיל את התוסף. אם יש לכם מינוי, אתם יכולים להפעיל את התוסף לארגון שלכם. פרטים נוספים זמינים במאמר ניהול Advanced API Security בארגונים עם מינוי. אם אתם לקוחות עם תשלום לפי שימוש, אתם יכולים להפעיל את התוסף בסביבות שעומדות בדרישות. מידע נוסף זמין במאמר ניהול התוסף Advanced API Security.

הבעת הסכמה לשימוש במודלים של למידת מכונה לזיהוי התנהלות פוגעת

אנחנו מבקשים את עזרתכם בשיפור המודלים של למידת המכונה לזיהוי התנהלות פוגעת בארגון שלכם, על ידי מתן הרשאה לאמן את המודלים על הנתונים שלכם. אימון המודלים על הנתונים שלכם עוזר לשפר את הדיוק שלהם בזיהוי אירועי אבטחה. ההדרכה תהיה רלוונטית רק לארגון שלכם. הנתונים שלכם לא ישותפו עם לקוחות אחרים של Google Cloud למטרות אימון.

כשפותחים בפעם הראשונה את הדף זיהוי התנהלות פוגעת בממשק המשתמש של Apigee, מוצגת בקשת הסכמה לאפשר למודלים של למידת מכונה של Advanced API Security להשתמש בנתוני התנועה של ה-API לצורך אימון המודל. צריך להביע הסכמה מפורשת כדי להשתמש במודל לזיהוי התנהלות פוגעת. שימו לב: אם לא תביעו הסכמה לאימון המודל, לא יוצגו לכם זיהויים מהכלל Advanced Anomaly Detection. הכלל הזה לא פועל בלי הסכמה לאימון המודל.

במאמר תפקידים והרשאות שנדרשים לזיהוי התנהלות פוגעת מוסבר אילו תפקידים נדרשים כדי לנהל את ההפעלה של למידת מכונה.

שימוש במודל למידת מכונה לזיהוי שימוש לרעה – זיהוי אנומליות מתקדם

כדי לראות את האנומליות שזוהו בכלי לזיהוי התנהלות פוגעת, צריך להביע הסכמה לאימון מודל מתקדם של למידת מכונה לזיהוי אנומליות על נתוני תנועת ה-API שלכם.

המודל משתמש בנתונים שלכם רק לצורך אימון. הנתונים שלכם אף פעם לא משותפים עם לקוחות אחרים של Google Cloud .

כדי להביע הסכמה לשימוש בנתוני התנועה של ה-API לאימון מודל לזיהוי אנומליות, בוחרים באפשרות הזו כשמוסיפים זיהוי אנומליות להגדרות של זיהוי התנהלות פוגעת.

פותחים את הדף זיהוי התנהלות פוגעת.

כדי לפתוח את הדף Abuse detection (זיהוי התנהלות פוגעת):

במסוף Google Cloud , נכנסים לדף Apigee > Advanced API Security > Abuse detection.

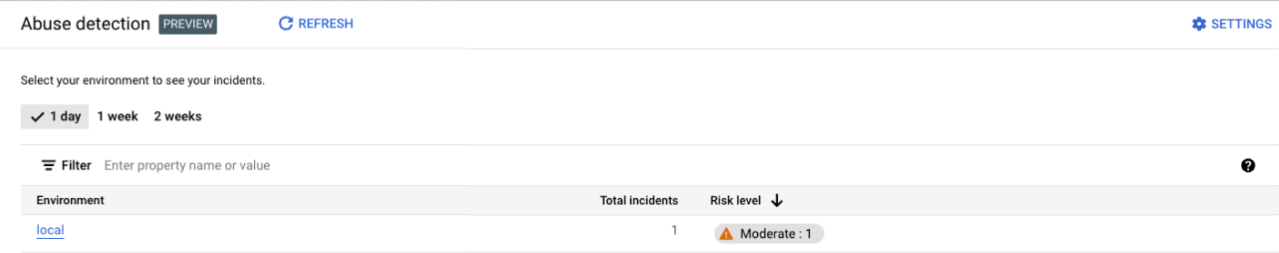

יוצג הדף הראשי של זיהוי התנהלות פוגעת:

שינוי הרשאות כדי לאפשר ל-Apigee לשפר את המודלים של למידת המכונה

אתם יכולים לשנות את ההרשאות שמאפשרות ל-Apigee לשפר את מודלי הלמידה החישובית שלכם בכל שלב. כדי לעשות זאת, לוחצים על הגדרות בפינה השמאלית העליונה של הדף זיהוי התנהלות פוגעת ובוחרים באפשרות להפעיל או להשבית את התכונה הזו.

הדף הראשי של זיהוי שימוש לרעה

בחלק העליון של הדף, אפשר לבחור אחת מתקופות הזמן האחרונות הבאות כדי להציג אירועים: יום, שבוע או שבועיים.

בטבלה שבדף מוצגות הסביבות בארגון שהושפעו מאירועי אבטחה במהלך מרווח הזמן שנבחר.

בכל שורה בטבלה מוצגים גם הנתונים הבאים:

- סביבה: הסביבה שבה התרחשה ההתנהלות הפוגעת.

- סך הכול אירועים: המספר הכולל של האירועים בסביבה במרווח הזמן שנבחר. במאמר מגבלות על אירועים ונתונים שמוצגים מוסבר אילו אירועים ונתונים מוצגים בממשק המשתמש.

רמת סיכון: מספר האירועים בשלוש רמות סיכון: חמור, בינוני ונמוך. רמת הסיכון מבוססת על מאפיינים שונים של אירוע, כמו מספר הכללים שזוהו, הסוגים שלהם והגודל היחסי של האירוע בהשוואה לתנועה לגיטימית. רמת הסיכון נועדה לעזור לכם לתת עדיפות לאירועים שצריך לבדוק, כדי שתוכלו להתמקד באירועים הקריטיים ביותר.

הערך של רמת הסיכון יכול להיות אחד מהבאים:

- חמור: אירועים חמורים מציגים סיכון גבוה. מומלץ לתת עדיפות לבדיקה שלהן.

- בינוני: אירועים ברמת סיכון בינונית מציגים סיכון מסוים, אבל פחות מאירועים ברמת סיכון חמורה. מומלץ לתת להם עדיפות גבוהה יותר מאשר לאירועים ברמת סיכון נמוכה.

- נמוך: אפשר לחקור אירועים ברמת סיכון נמוכה בסוף, אחרי שתחקרו את האירועים ברמת סיכון גבוהה יותר.

המספר שליד כל רמת סיכון מציין את מספר האירועים ברמת הסיכון הזו.

פרטי הסביבה

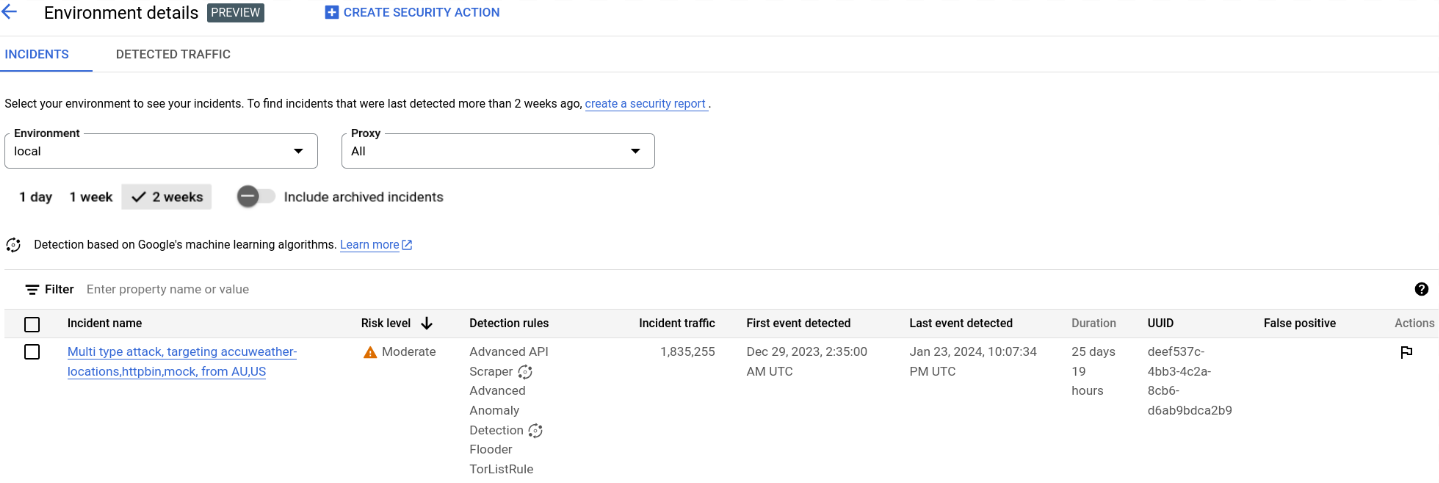

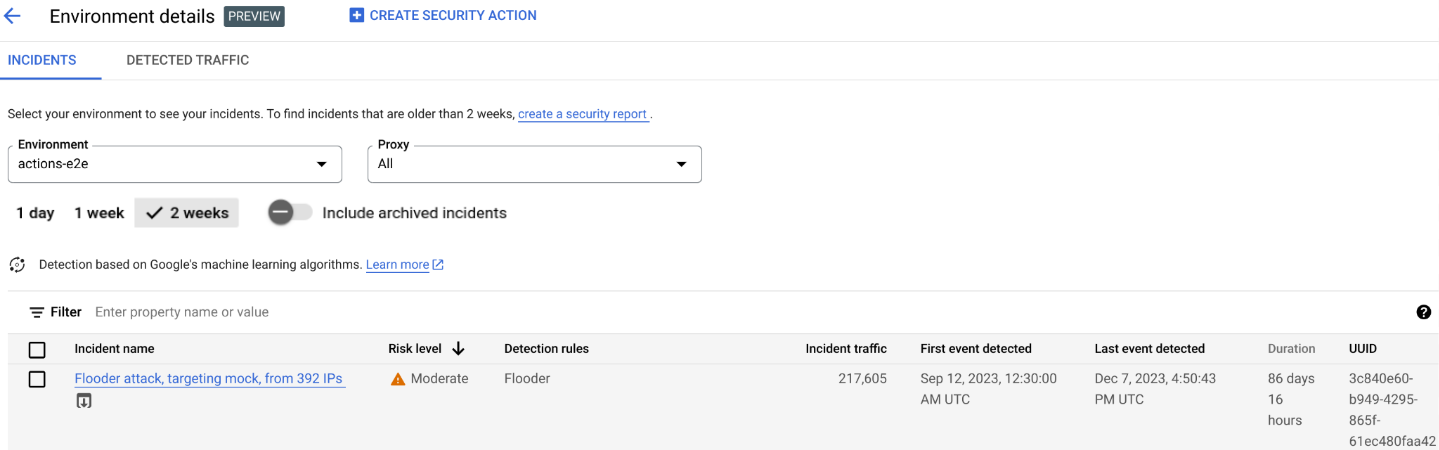

כדי לראות את האירועים בסביבה בטווח הזמן שנבחר, בוחרים את הסביבה בטבלה שמוצגת למעלה. תצוגת פרטי הסביבה תיפתח:

אם אתם רואים אירוע או תנועת גולשים שזוהו, ואתם רוצים ליצור פעולת אבטחה כדי לחסום או לסמן בקשות שקשורות לאירוע או לתנועת הגולשים שזוהו, לוחצים על יצירת פעולת אבטחה בחלק העליון של הדף. ייפתח הדף פעולות אבטחה.

בתצוגה פרטי הסביבה יש שתי כרטיסיות:

- אירועים: מוצגת רשימה של אירועים בסביבה ומידע עליהם.

- תנועת גולשים שזוהתה: מוצגים פרטים על תנועת גולשים פוגעת שזוהתה שקשורה לאירועים.

אירועים

בכרטיסייה אירועים בתצוגה פרטי הסביבה, שמוצגת למעלה, מופיעות האפשרויות הבאות:

- סביבה: אפשר לשנות את הסביבה שבה רוצים לראות את האירועים.

- Proxy: אפשר להשתמש באפשרות Select all כדי להציג אירועים עבור כל ה-proxies, או לבחור proxy אחד או יותר כדי להציג אירועים רק עבור ה-proxies שנבחרו.

- כולל אירועים שהועברו לארכיון: כשמסמנים את התיבה הזו, ברשימת האירועים מוצגים אירועים שהועברו לארכיון. אירועים שהועברו לארכיון

מוצגים עם סמל לידם:

כדי להסתיר מהרשימה אירועים שהועברו לארכיון, מבטלים את הסימון של הכללת אירועים שהועברו לארכיון. אולי תרצו להסתיר אירועים שהועברו לארכיון אם מוצגים הרבה אירועים ואתם לא רוצים לראות את כולם, או אם אתם רוצים להסתיר אירועים שכבר בדקתם.

בתצוגה אירועים מוצגים גם הפרטים הבאים:

- שם האירוע: שם שנוצר לסיכום האירוע.

יכול להיות שיופיע השם Miscellaneous (שונות) עבור שמות של אירועים ברמת סיכון נמוכה. הם כוללים תעבורה שלא מתאימה לקבוצות שמייצגות דפוסי איומים מוגדרים היטב ובעלי סיכון גבוה יותר. - רמת הסיכון: רמת הסיכון של האירוע. באופן כללי, מומלץ להתמקד קודם באירועים ברמת סיכון גבוהה, שגם רמת הביטחון שלהם גבוהה יותר בהשוואה לאירועים ברמת סיכון נמוכה.

כללי הזיהוי המובילים: רשימה של כללי הזיהוי המובילים שהופעלו על ידי האירוע.

- תנועה שקשורה לאירוע: המספר הכולל של אירועים: קריאות ל-API שתויגו על ידי אחד מכללי הזיהוי שקשורים לאירוע.

- האירוע הראשון שזוהה: התאריך והשעה שבהם זוהה האירוע הראשון בתקרית.

- האירוע האחרון שזוהה: התאריך והשעה שבהם זוהה האירוע האחרון בתקרית.

- משך: משך האירוע, מהאירוע הראשון ועד לאירוע האחרון.

- UUID: המזהה הייחודי האוניברסלי של האירוע.

פרטי האירוע

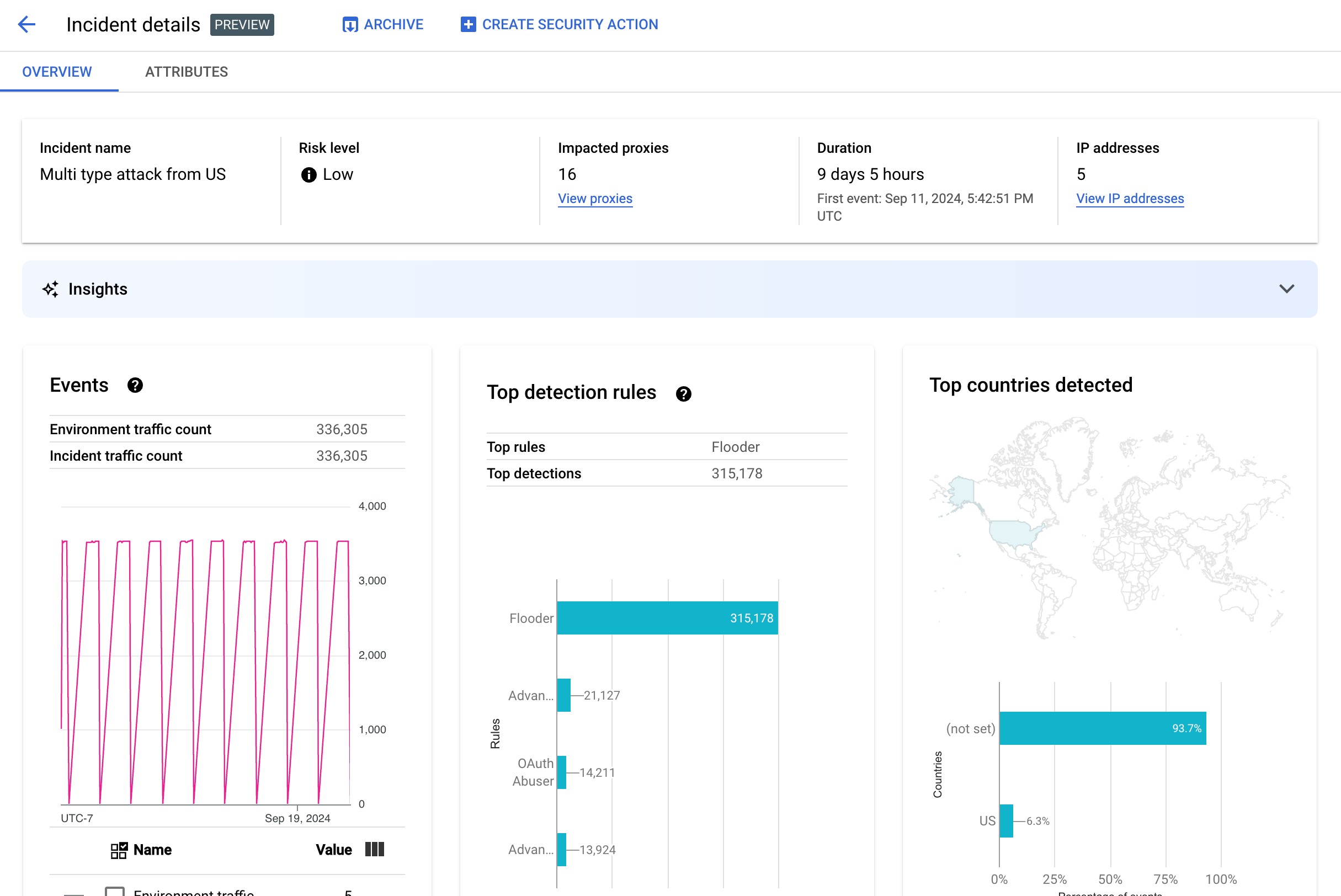

כדי לראות את הפרטים של אירוע, לוחצים על השם שלו בטבלה. תוצג החלונית סקירה כללית בתצוגה פרטי האירוע:

כדי ליצור פעולת אבטחה בתגובה לאירוע, לוחצים על יצירת פעולת אבטחה בחלק העליון של הדף.

בתצוגה פרטי האירוע יש שתי כרטיסיות: סקירה כללית ומאפיינים. מידע על הכרטיסייה 'סקירה כללית' זמין במאמר סקירה כללית, ומידע על מאפיינים זמין במאמר מאפיינים.

סקירה כללית

בחלונית סקירה כללית מוצג מידע בסיסי על האירוע, כולל:

- שם האירוע: שם האירוע.

- רמת הסיכון: רמת הסיכון של האירוע.

- שרתי proxy מושפעים: מספר שרתי ה-proxy שהושפעו מהאירוע. לוחצים על הצגת שרתי proxy כדי לראות את שרתי ה-proxy המושפעים.

- משך: משך האירוע, מהאירוע הראשון ועד לאירוע האחרון. מוצגים גם התאריך והשעה שבהם האירוע זוהה לראשונה.

- כתובות IP (ספירה): מספר כתובות ה-IP הייחודיות שזוהו באירוע הזה. כדי לראות מידע נוסף על כתובות ה-IP, לוחצים על הצגת כתובות IP.

- תובנות: פרטי האירוע של זיהוי התנהלות פוגעת עשויים לכלול תובנות מ-AI גנרטיבי שנוצרו באמצעות מודלים גדולים של שפה (LLM) מ-AI גנרטיבי של Google Cloud. המודל הגדול של השפה מסכם את התנועה שזוהתה לכל אירוע כדי לעזור לכם להבין טוב יותר את אירוע האבטחה, מספק הקשר ומידע נוספים על האירוע, כולל קישורים למסמכים תומכים והמלצות לשלבים הבאים. כדי לספק משוב, אפשר ללחוץ על סמל האגודל למעלה או למטה ולספק הסבר אופציונלי.

סיכומי התובנות וההמלצות מבוססים על נתונים מ-14 הימים האחרונים, גם אם האירוע התחיל לפני יותר מ-14 ימים.

התובנות האלה מ-AI גנרטיבי נכללות אוטומטית בזיהוי התנהלות פוגעת אם הפרויקט וחשבון המשתמש שלכם מוגדרים לשימוש ב-Cloud AI Companion API. אפשר לעיין במאמרים בנושא הפעלת Cloud AI Companion API בפרויקט Google Cloud והענקת תפקידי IAM בפרויקט Google Cloud. בנוסף, משתמשים צריכים הרשאה נוספת כדי לראות את התובנות. אפשר לעיין במאמר בנושא תפקידים והרשאות שנדרשים לזיהוי התנהלות פוגעת.

כדי להשבית את התובנות מ-AI גנרטיבי, צריך להשבית את Cloud AI Companion API בפרויקט הזה לפי ההוראות במאמר בנושא השבתת שירותים. - אירועים: מוצג תרשים של סדרת זמנים של אירועים בתקרית. לכל נקודת זמן בתרשים, ערך ה-y התואם הוא המספר הכולל של האירועים בתקופת זמן קצרה סביב אותה נקודה. אם מעבירים את הסמן מעל נקודה בתרשים, מספר האירועים בתקופת הזמן האחרונה מוצג מתחת לערך. כדי לראות את הערכים שבהם תקופות הזמן משתנות, אפשר להזיז את הסמן ימינה או שמאלה ולראות איפה הערכים משתנים.

בחלונית אירועים מוצגים גם סך התנועה בסביבה והתנועה שקשורה לאירוע.

- הכללים המובילים שזוהו: מוצגות עד חמש מהקבוצות המובילות של הכללים שזוהו, כולל הפרטים הבאים:

- כללים דומיננטיים: כללי הזיהוי המשמעותיים ביותר שהופעלו על ידי האירוע.

- אירועים של כללי API דומיננטיים: מספר אירועי ה-API שתויגו על ידי הכללים הדומיננטיים.

- סה"כ כללים שזוהו: מספר כללי הזיהוי שהופעלו על ידי האירוע.

כדי לראות את כל הכללים, לוחצים על הצגת כל הכללים בתחתית הכרטיס.

- המדינות המובילות שזוהו: מפה שבה מוצגות המדינות שמהן הגיעו האירועים בתקרית. מתחת למפה מופיע תרשים שבו מוצגות עד חמש מהמדינות האלה ואחוז התנועה הכוללת שמקורה במדינות האלה.

הערה: אם אי אפשר לקבוע את מדינת המקור של האירועים, במפה יוצג הערך not set.

כדי לראות את כל המדינות, לוחצים על הצגת כל המדינות בתחתית הכרטיס.

- כתובות IP: אפשר לראות את פרטי האירוע לפי כתובות ה-IP של המקור לאירועים באירוע. כדי לראות את כל כתובות ה-IP ברשימה, בוחרים באפשרות הצגת כל כתובות ה-IP.

בעמודה כתובות IP מוצגות העמודות הבאות:

- כתובת IP: כתובת ה-IP של האירוע. אם כתובת ה-IP לא מוצגת, לוחצים על View. אחרי שכתובת ה-IP מוצגת, לוחצים עליה כדי לראות את תצוגת הפרטים.

- מיקום: המיקום של כתובת ה-IP.

- תנועה שזוהתה: המספר הכולל של בקשות מכתובת ה-IP.

- % מהקריאות: אחוז הבקשות מכתובת ה-IP מתוך כל הקריאות בסביבה.

- האירוע הראשון שזוהה: הפעם הראשונה שבה זוהה אירוע בתקרית.

- האירוע האחרון שזוהה: הפעם האחרונה שבה זוהה אירוע בתקרית.

-

בקטע API Keys מפורטים אירועים לפי API key. כדי לראות את כל מפתחות ה-API ברשימה, בוחרים באפשרות Display all API keys. הרשימה כוללת את העמודות הבאות:

- מפתח API: מפתח ה-API של האירוע. אם המפתח לא מוצג, לוחצים על View. אחרי שמפתח ה-API מוצג, לוחצים עליו כדי לראות את תצוגת הפרטים.

- אפליקציה: אפליקציית המפתחים או אפליקציית AppGroup שמשויכת למפתח ה-API.

- תנועה שזוהתה: המספר הכולל של בקשות ממפתח ה-API.

- % מהקריאות: אחוז הבקשות ממפתח ה-API מתוך כל הקריאות בסביבה.

- האירוע הראשון שזוהה: הפעם הראשונה שבה זוהה אירוע עם בקשה עם מפתח ה-API הזה בתקרית.

- האירוע האחרון שזוהה: הפעם האחרונה שזוהה באירוע אירוע עם בקשה עם מפתח ה-API הזה.

צמצום מספר גדול של תוצאות חיוביות כוזבות

אם אתם רואים מספר גדול של תוצאות חיוביות שגויות וכתובות IP פנימיות שמסומנות כאנומליות על ידי כללי זיהוי ההתנהלות הפוגעת של התכונה'אבטחת API מתקדמת', תוכלו לפעול לפי ההנחיות שבקטע הזה כדי לצמצם את הבעיה.

כברירת מחדל, Apigee משתמש בכתובת ה-IP הציבורית הראשונה שמופיעה בכותרת X-Forwarded-For (XFF) בבקשות ה-API. עם זאת, בארגונים עם תעבורת נתונים משמעותית של API פנימי, יכול להיות שהכותרת XFF תכלול כתובות IP פרטיות שמופיעות לפני כתובות IP ציבוריות (לדוגמה, כשמשתמשים בכתובת IP של מאזן עומסים ציבורי). במקרה כזה, התנהגות ברירת המחדל של Apigee היא להתעלם מכתובות ה-IP הפרטיות בכותרת XFF ולהציג את כתובת ה-IP הציבורית של איזון העומסים כמקור התנועה. כתוצאה מכך, יכול להיות שמערכת Apigee תשייך כמות גדולה באופן מלאכותי של תנועה לכתובת ה-IP הציבורית הזו, ואז היא תסומן כדפוס תנועה חריג בתכונה 'זיהוי שימוש לרעה' של Advanced API Security.

כדי לפתור את הבעיה, צריך להגדיר פתרון של כתובת ה-IP של הלקוח בסביבה כדי לציין איזו כתובת IP מערכת Apigee צריכה להשתמש בה ככתובת ה-IP של המקור. המדריכים לזיהוי כתובת ה-IP של הלקוח עוזרים ל-Apigee לדווח על כתובת ה-IP האמיתית של המקור לתנועת ה-API. לדוגמה, אפשר להגדיר ב-Apigee שימוש תמיד בכתובת ה-IP הראשונה בכותרת XFF, גם אם זו כתובת IP פרטית.

העברת אירועים לארכיון

כדי לעזור לכם להבחין בין האירועים שכבר בדקתם לבין אלה שעדיין לא בדקתם, אתם יכולים להעביר לארכיון את האירועים שלא דורשים יותר את תשומת הלב שלכם. כשמעבירים אירוע לארכיון, הוא מוסתר מהרשימה פרטי הסביבה > אירועים (בתנאי שלא מסומנת האפשרות כולל אירועים שהועברו לארכיון). העברה לארכיון לא מוחקת את האירוע: תמיד אפשר לבטל את ההעברה לארכיון אם משנים את דעתכם.

כדי להעביר אירוע לארכיון, לוחצים על העברה לארכיון בחלק העליון של התצוגה פרטי האירוע. אחרי שעושים את זה, התווית של הלחצן העברה לארכיון משתנה להוצאה מהארכיון.

ביטול הארכיון של אירועים

כדי לבטל העברה לארכיון של אירוע שהועבר לארכיון:

- בתצוגה Environment details > Incidents (פרטי הסביבה > אירועים), לוחצים על הסמל לצד האירוע שרוצים לבטל את הארכיון שלו:

- בחלק העליון של רשימת האירועים, לוחצים על הוצאה מהארכיון.

לחלופין, אם אתם בתצוגה פרטי האירוע של האירוע, לוחצים על ביטול העברה לארכיון.

תנועה שזוהתה

תנועה שזוהתה היא תנועה שהפעילה כלל לזיהוי התנהלות פוגעת. בתצוגה Detected Traffic מוצג מידע על אירועים, שהם מקרים ספציפיים של תעבורת נתונים שזוהתה. בדף מוצגות תקריות עם האירוע האחרון שזוהה ב-14 הימים האחרונים. מידע נוסף על טווח הזמן של הנתונים שמוצגים בממשק המשתמש זמין במאמר מגבלות על אירועים ועל נתונים שמוצגים.

כדי לפתוח את התצוגה Detected Traffic, בוחרים באפשרות Detected Traffic בתצוגה Environment details:

בתצוגה תנועה שזוהתה מוצגים נתונים לגבי:

- נפח התנועה הכולל: המספר הכולל של הבקשות.

- תנועה שזוהתה: מספר הבקשות מכתובות IP שזוהו ככתובות שמהן מגיעה תנועה פוגעת.

- אחוז התנועה שזוהתה: האחוז של התנועה שזוהתה מתוך סך התנועה.

- מספר כתובות ה-IP שזוהו: מספר כתובות ה-IP השונות שתואמות להתנהלות הפוגעת שזוהתה. בקשות מרובות מאותה כתובת IP נספרות רק פעם אחת.

בתצוגה תנועה שזוהתה מוצגת גם טבלה עם פרטים של כל כתובת IP שתואמת להתנהלות הפוגעת שזוהתה. שימו לב: כברירת מחדל, כתובות ה-IP לא מוצגות מסיבות של שמירה על פרטיות. כדי לראות אותן, בוחרים באפשרות הצגת כל כתובות ה-IP בחלק העליון של הטבלה.

בכל שורה בטבלת כתובות ה-IP מוצגים:

- כתובת IP: כתובת ה-IP של ההתנהלות הפוגעת שזוהתה. לוחצים על הצגה כדי לראות את הכתובת. אחרי שכתובת ה-IP מוצגת, לוחצים עליה כדי לראות את תצוגת הפרטים.

- מיקום: המיקום של כתובת ה-IP.

- מפתח האפליקציה העליון: מפתח האפליקציה שהכי הרבה בקשות נשלחות ממנו מכתובת ה-IP. הערה: מפתח האפליקציה הוא מונח נוסף למפתח API.

- כללי זיהוי: רשימה של כל כללי הזיהוי שהופעלו בגלל ההתנהלות הפוגעת.

- כתובת אתר מובילה: כתובת ה-URL שקיבלה הכי הרבה בקשות מכתובת ה-IP.

- תנועה שזוהתה: מספר הבקשות מכתובת ה-IP.

- אחוז התנועה שזוהתה: אחוז הבקשות מכתובת ה-IP מתוך כל הבקשות בסביבה.

- האירוע הראשון שזוהה: הפעם הראשונה שזוהה אירוע בבקשה מכתובת ה-IP בטווח הזמן שנבחר בחלק העליון של הדף ציוני אבטחה.

- האירוע האחרון שזוהה: הפעם האחרונה שבה זוהה אירוע בבקשה מכתובת ה-IP במהלך טווח הזמן שנבחר בחלק העליון של הדף ציוני אבטחה.

תצוגת פרטים

בתצוגה פרטים מוצג מידע על האירוע או על התנועה שזוהתה. מוצגים בו הכללים שזוהו, תאריכי הזיהוי הראשוני והאחרון ומאפיינים של התנועה שזוהתה מכתובת ה-IP של מפתח ה-API. (מידע נוסף על שדות הפרטים זמין במאמר בנושא מאפיינים ב-Analytics ובמאמר בנושא מאפיינים ב-API של נתוני אבטחה).

במקרה של כתובות IP, הכרטיסייה פרטים כוללת גם מידע על יומני גישה של Ingress שקשורים לכתובת ה-IP. מידע נוסף זמין במאמר בנושא יומני גישה של תעבורת Ingress בכלי לזיהוי התנהלות פוגעת.

אם הכללים שזוהו לגבי האירוע או התנועה כוללים כללים לזיהוי אנומליות, בקטע Advanced Anomaly Detection reasons מוצג מידע על התנועה האנומלית שזוהתה.

הכרטיסייה 'נתונים גולמיים'

אחרי שלוחצים על כתובת ה-IP או על מפתח ה-API, אפשר לבחור בכרטיסייה Raw כדי לראות את הנתונים הגולמיים של התנועה שזוהתה, כולל חותמות זמן, נתיבי בקשות וקודי סטטוס של תגובות. הנתונים הגולמיים שמוצגים מוגבלים ל-1,000 שורות והם מדגם, ולא בהכרח הנתונים העדכניים ביותר.

הכרטיסייה 'פרטי התנהלות פוגעת'

אם התקרית או התנועה שזוהו כוללות אנומליות, בכרטיסייה פרטי ההתנהלות הפוגעת מוצג מידע על האירועים החריגים שזוהו, כולל גרפים של סדרות זמן של תנועה מכתובת ה-IP עם אירועים חריגים.

בתרשימים של סדרות הזמנים מוצגת פעילות באינדיקטורים חריגים ובסביבתם. לדוגמה, אם יש עלייה חדה בשיעור השגיאות, ציר ה-y של סדרת הזמן מציג את שיעור השגיאות לפני, במהלך ואחרי העלייה. אם יש עלייה חדה בנפח התנועה, בציר ה-y של סדרת הזמן מוצגים נתוני הנפח לפני האירוע, בזמן האירוע ואחרי האירוע.

יכול להיות שהמודל לא יסמן תמיד את כל הנתונים החריגים בתרשימים של סדרות הזמנים ולא יציג אותם. המודל בוחר את הפעילות שלדעתו יש לה את ההשפעה הכי גדולה על שיעורי השגיאות ברמת הסביבה.

הקישורים שמתחת לתרשימים מקשרים ישירות לרישום ביומן שקשור לאירוע. Google Cloud מידע נוסף זמין במאמר בנושא יומני גישה של תעבורת Ingress בכלי לזיהוי התנהלות פוגעת.

מאפיינים

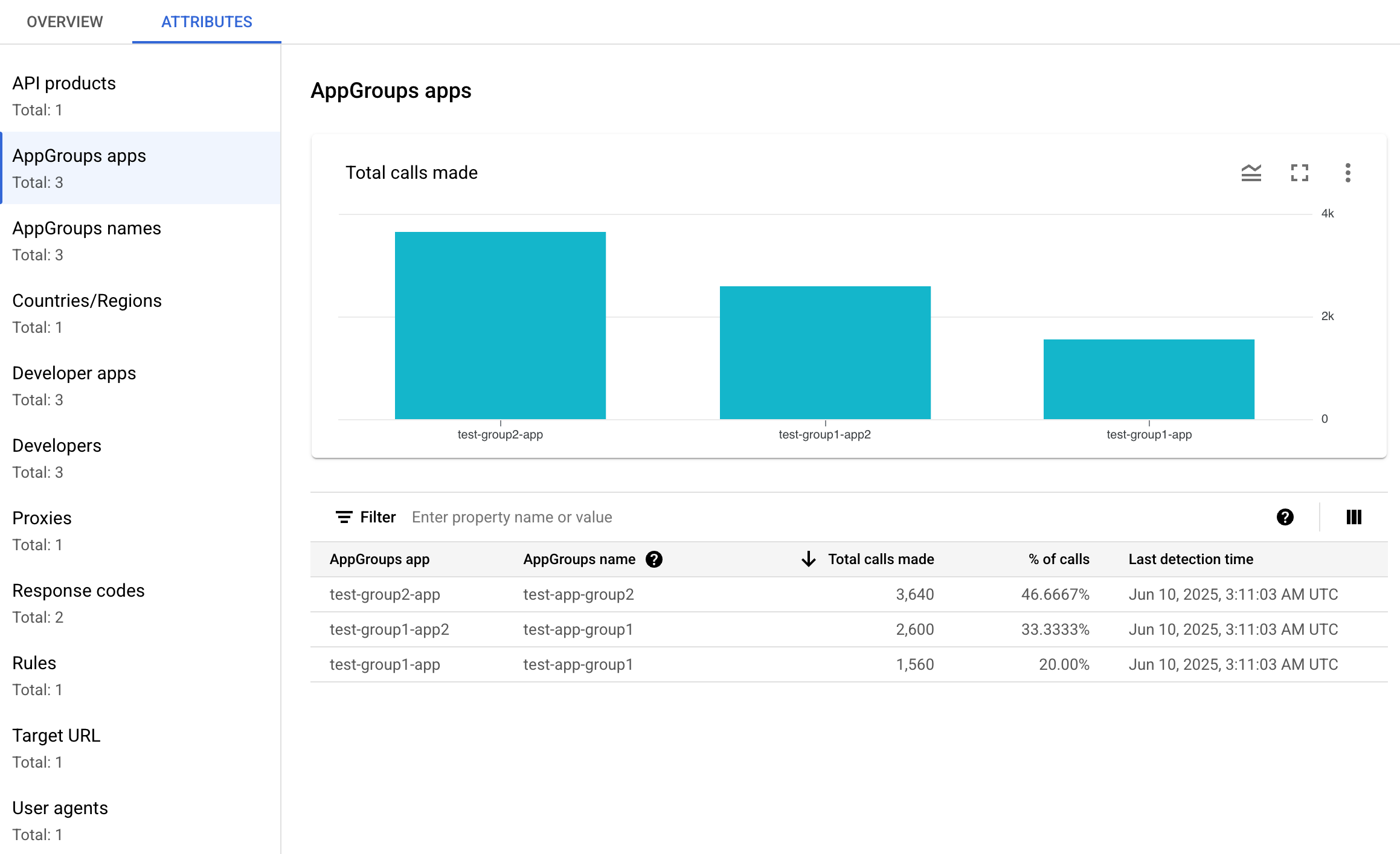

בתצוגה מאפיינים אפשר להתעמק בפרטים של אירוע או של תנועה שזוהתה. מאפיינים – נקראים גם מאפיינים (dimensions) – הם קיבוצים של הנתונים שמאפשרים לכם לראות את האירוע בדרכים שונות. לדוגמה, מאפיין מוצרי ה-API מאפשר לכם לראות את הנתונים לפי מוצר API.

כדי לראות את המאפיינים של אירוע, לוחצים על הכרטיסייה מאפיינים בחלק העליון של התצוגה פרטי האירוע.

כדי לראות את המאפיינים של כתובת API או מפתח API ספציפיים באירוע או בתנועה שזוהתה, לוחצים על כתובת ה-IP או על מפתח ה-API בטבלת התוצאות בדף הסקירה הכללית.

בחלונית הימנית מוצגים כל המאפיינים ומספר הערכים הייחודיים של כל מאפיין. אפשר לבחור מאפיין כדי לראות את פרטי האירוע שקשור אליו.

בתמונה שלמעלה מוצגת התצוגה Attributes עם האפשרות Countries/Regions שנבחרה. בחלונית Countries/Regions מוצגים תרשימים של אחוז קריאות ה-API שבוצעו בכל אזור.

אם אתם רואים את הערך (not set) במאפיין כלשהו, תוכלו לקרוא את המאמר מה המשמעות של הערך (not set) במאפיין.

בשדה Filter (מסנן) אפשר לסנן את הנתונים שמוצגים בחלונית לפי מאפיין לפי מאפיינים שונים.

באופן כללי, בחלונית של מאפיין מוצגת טבלה עם נתוני האירוע לפי ערכי המאפיין. העמודות בטבלה כוללות:

- מספר הקריאות הכולל: המספר הכולל של קריאות ל-API.

- % of calls: אחוז כל השיחות לכל ערך של המאפיין.

- הזמן האחרון שבו זוהה אירוע: הפעם האחרונה שבה זוהה אירוע שקשור לתקרית.

לחלק מהמאפיינים יש עמודות נוספות בטבלה.

במאמר על מאפיינים אפשר לקרוא מידע על כל מאפיין, כולל:

- API products: הצגת פרטים לפי API product.

- מדינות/אזורים: פרטים לפי המדינות והאזורים שבהם התרחשו האירועים בתקרית.

- אפליקציות בקבוצת אפליקציות: פרטים לפי אפליקציה קשורה של AppGroup. אם לא משויכת בקשה לקבוצת אפליקציות, בעמודות אפליקציה בקבוצת אפליקציות ושם קבוצת האפליקציות מוצג הערך

(not set). במקום זאת, אפשר לעיין במידע על אפליקציות למפתחים. - AppGroups: צפייה בפרטים לפי AppGroups קשורות לפי שם. אם לא משויכת לקבוצת האפליקציות בקשה, בעמודות שם קבוצת האפליקציות והאפליקציה של קבוצת האפליקציות יופיע הערך

(not set). במקום זאת, אפשר לעיין במידע למפתחים. - מפתחים: הצגת פרטים לפי מפתחים – האנשים שמפתחים את האפליקציות. מפתחים כולל עמודה עם התווית אפליקציות, שבה מפורטות האפליקציות של כל מפתח. אם האפליקציה בבעלות AppGroup, בעמודה Developer מוצג

(not set)ובעמודה Apps מוצגות האפליקציות של AppGroup. מידע נוסף זמין בכרטיסייה AppGroups names. - אפליקציות של מפתחים: אפשר לראות את הפרטים לפי אפליקציה. בעמודה כתובת האימייל של המפתח מופיעות כתובות האימייל של המפתחים של כל אפליקציה. אם האפליקציה בבעלות AppGroup, בעמודה מפתח מופיע

(not set)ובעמודה אפליקציות מופיעות האפליקציות של AppGroup. מידע נוסף זמין בכרטיסייה אפליקציות של AppGroups. - שרתי proxy: הצגת פרטים לפי שרת proxy.

- קודי תגובה: אפשר לראות פרטים לפי קוד תגובה.

- כללים: הצגת פרטים לפי כללי זיהוי.

- סוכני משתמש: אפשר לראות פרטים לפי סוכן משתמש – סוכן התוכנה שביצע את הקריאה ל-API.

מה המשמעות של הערך (not set) במאפיין?

לפעמים, הערך של מאפיין הוא (not set). יכולות להיות כמה סיבות לכך. לדוגמה, יכול להיות של-Apigee אין מספיק מידע כדי לקבוע את הערך של המאפיין – למשל, מדינת המקור של קריאה ל-API. או שהמאפיין לא רלוונטי במקרה מסוים. מידע נוסף זמין במאמר

מה המשמעות של הערך (not set) בישות של Analytics?

יומני גישה של Ingress בזיהוי התנהלות פוגעת

אם הפעלתם את Cloud Logging ליומני גישה של Apigee ingress, בדף הפרטים של כתובת IP או מפתח API מופיע קישור ישירות ל-Cloud Logging עם מסנן שמוגדר לכתובת ה-IP שנבחרה כרגע.

מידע על השימוש מופיע במאמר הצגת יומנים באמצעות Logs Explorer. הצעות למסננים:

- כדי לראות את כל סוגי האנומליות, צריך להציג את כל השיחות.

- כדי לראות רק שגיאות, מגבילים את התוצאות לרמת החומרה שגיאה.

במאמר Logging Apigee access logs מוסבר על השימוש ביומני הגישה של Apigee Ingress ב-Cloud Logging עבור מופעי Apigee, ועל השלכות חשובות על התמחור.

החרגת תנועה מזיהוי התנהלות פוגעת

במקרים מסוימים, יכול להיות שתרצו להחריג תנועה מזיהוי של התנהלות פוגעת. לדוגמה, אם יש לכם קבוצה של כתובות IP שאתם יודעים שמשמשות לבדיקות אוטומטיות או לבדיקות חדירה, יכול להיות שלא תרצו לסמן תנועה מוגזמת מהמקורות האלה כהתנהלות פוגעת.

כדי להחריג תנועה מזיהוי של ניצול לרעה, מוסיפים מאפיינים לרשימות החרגות, שבהן מצוינת התנועה שרוצים להחריג והסיבות לכך. בשלב הזה, Apigee תומך בטווחים של CIDR ובכתובות IP כמאפיינים שאפשר להשתמש בהם כדי להחריג תנועה.

רשימות החרגה

ברשימות ההחרגות נאספים המאפיינים שצריך להחריג מהזיהוי. אפשר ליצור כמה רשימות החרגות לכל סביבה, ובכל רשימה יכולים להיות כמה טווחי CIDR וכתובות IP.

כשמנהלים רשימות החרגות, אפשר להוסיף או לשנות מאפיינים ישירות. לדוגמה, לא צריך לחכות שכתובת IP תופיע באירוע של זיהוי התנהלות פוגעת כדי להחריג אותה מהזיהוי.

יכול להיות שיעברו עד שלושה ימים עד שתנועה שנוספה לרשימת החרגות תוחרג מאירועים חדשים. אחרי שהתנועה תוחרג, היא לא תופיע בזיהויים או באירועים חדשים, אבל היא תמשיך להופיע בדוחות קודמים, ותסומן בעמודה החרגות לגבי אירועים ותנועה שזוהו בממשק המשתמש.

שדות של רשימת החרגות

רשימות ההחרגות כוללות את השדות הבאים. חובה למלא את כל השדות, אלא אם הם מסומנים כאופציונליים.

| שדה | תיאור |

|---|---|

| השם המוצג | השם לתצוגה של הרשימה. השם הזה מוצג בכרטיסייה החרגות. |

| כתובות IP וטווחי CIDR | כתובות ה-IP או טווחי ה-CIDR שרוצים להחריג מהזיהוי. חובה לכלול לפחות טווח CIDR אחד או כתובת IP אחת, ואפשר להחריג עד 30 טווחי CIDR וכתובות IP בסך הכול לכל רשימה. כשיש אפשרות, עדיף להשתמש בטווחים של CIDR במקום בכתובות IP. |

| סיבה | סיבה להחרגת התנועה. בוחרים מבין הסיבות שמופיעות. |

| פרטים (אופציונלי) | תגובה לגבי הרשימה, עם מידע נוסף על הסיבה להחרגת התנועה. |

ניהול רשימות החרגה

כדי לנהל רשימות החרגות ישירות:

- בוחרים סביבה לזיהוי התנהלות פוגעת.

- לוחצים על הכרטיסייה החרגות.

- כדי ליצור רשימת החרגות חדשה, לוחצים על יצירה. כדי לערוך רשימת החרגות קיימת, בוחרים באפשרות עריכה בתפריט 'פעולות נוספות' בשורה של הרשימה הרלוונטית.

- ממלאים את השדות כמו שמתואר בקטע שדות של רשימת החרגות.

החרגת תנועה באמצעות דף הפרטים של אירוע זיהוי התנהלות פוגעת

כדי להחריג כתובת IP אחת או יותר:

- לצפות בפרטים של אירוע.

- ברשימה כתובות IP, לוחצים על הצגת כל כתובות ה-IP כדי לראות את כתובות ה-IP ברשימה.

- מסמנים את התיבה לצד כל כתובת IP שרוצים להחריג מהזיהוי.

- לוחצים על החרגה מהזיהוי בראש הרשימה.

- בוחרים רשימת החרגות קיימת או יוצרים רשימה חדשה.

- ממלאים את השדות כמו שמתואר בקטע שדות של רשימת החרגות.

- לוחצים על Save כדי לשמור את השינויים.

החרגת תנועה באמצעות הדף 'תנועה שזוהתה'

כדי להחריג כתובת IP אחת או יותר:

- בוחרים סביבה לזיהוי התנהלות פוגעת.

- לוחצים על הכרטיסייה תנועה שזוהתה.

- ברשימה כתובות IP של התנועה שזוהתה, לוחצים על הצגת כל כתובות ה-IP כדי לראות את כתובות ה-IP ברשימה.

- מסמנים את התיבה לצד כל כתובת IP שרוצים להחריג מהזיהוי.

- לוחצים על החרגה מהזיהוי בראש הרשימה.

- בוחרים רשימת החרגות קיימת או יוצרים רשימה חדשה.

- ממלאים את השדות כמו שמתואר בקטע שדות של רשימת החרגות.

- לוחצים על Save כדי לשמור את השינויים.

מגבלות על זיהוי התנהלות פוגעת

אלו המגבלות שחלות על זיהוי התנהלות פוגעת.

- תקריות שהאירוע האחרון שזוהה בהן היה לפני יותר מ-14 ימים לא מוצגות בממשק המשתמש של זיהוי התנהלות פוגעת. במאמר מגבלות על אירועים ועל נתונים שמוצגים מוסבר אילו אירועים ונתונים מוצגים בממשק המשתמש.

- כשמפעילים לראשונה את ה-API המתקדם בארגון, או מפעילים אותו מחדש, יש עיכוב בזמן שאירועים מקובצים לתקריות. לאחר מכן, יהיו עיכובים מדי פעם.

- יכול להיות שיעבור זמן קצר עד שדף המאפיינים פרטי האירוע ייטען בארגונים עם נפח תנועה גדול.

- רשימות ההחרגות תומכות ב-15 רשימות לכל היותר לכל סביבה, עם 30 כתובות IP וטווחים של כתובות IP בפורמט CIDR לכל היותר לכל רשימה.

- בשלב הזה אין תמיכה ב-AppGroups ב-Apigee hybrid.