Penyerapan data Google SecOps

Google Security Operations menyerap log pelanggan, menormalisasi data, dan mendeteksi pemberitahuan keamanan. Layanan ini menyediakan fitur layanan mandiri untuk penyerapan data, deteksi ancaman, pemberitahuan, dan pengelolaan kasus. Google SecOps juga dapat menerima pemberitahuan dari sistem SIEM lain dan menganalisisnya.

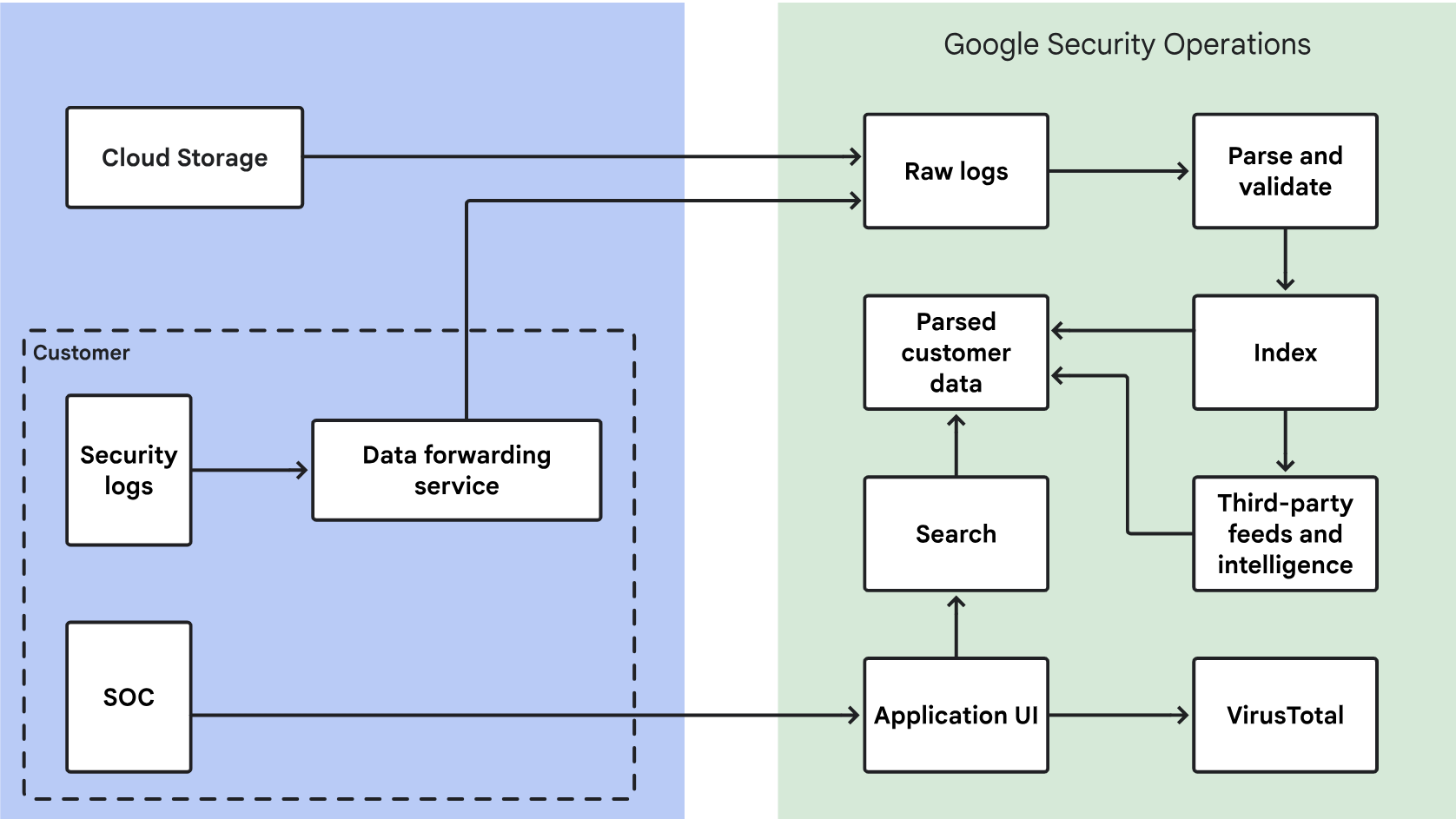

Ringkasan arsitektur penyerapan data

Diagram berikut menggambarkan cara data keamanan Anda mengalir ke Google SecOps dan cara sistem memproses data tersebut untuk analisis di antarmuka.

Langkah-langkah utama yang terlibat dalam penyerapan data

Google SecOps memproses data keamanan Anda sebagai berikut:

- Mengambil data keamanan dari layanan cloud seperti Amazon S3 atau Google Cloud. Google SecOps mengenkripsi data ini saat dalam pengiriman.

- Memisahkan dan menyimpan data keamanan terenkripsi Anda di akun Anda. Akses terbatas untuk Anda dan sejumlah kecil personel Google untuk dukungan, pengembangan, dan pemeliharaan produk.

- Mengurai dan memvalidasi data keamanan mentah, sehingga lebih mudah diproses dan dilihat.

- Mengindeks data untuk penelusuran cepat.

- Menyimpan data yang diuraikan dan diindeks dalam akun Anda.

- Menawarkan akses yang aman bagi pengguna untuk menelusuri dan meninjau data keamanan mereka.

- Membandingkan data keamanan Anda dengan database malware VirusTotal untuk mengidentifikasi kecocokan. Di tampilan peristiwa Google SecOps, seperti tampilan Aset, klik Konteks VT untuk melihat informasi VirusTotal. Google SecOps tidak membagikan data keamanan Anda kepada VirusTotal.

Ringkasan metode penyerapan data

Layanan penyerapan Google SecOps bertindak sebagai gateway untuk semua data.

Google SecOps menyerap data menggunakan sistem berikut:

Google Cloud: Google SecOps mengambil data langsung dari organisasi Google Cloud Anda, yang merupakan metode utama untuk semua log standar Google Cloud (misalnya, Audit, Aliran VPC, DNS, dan Firewall). Cara ini adalah cara yang paling hemat biaya dan berperforma tinggi untuk memasukkan telemetri ke Google SecOps. Google Cloud Untuk mengetahui informasi selengkapnya, lihat Menyerap Google Cloud data ke Google SecOps.

Agen BindPlane: Agen ini adalah agen terkelola untuk mengumpulkan log dari lingkungan dan server lokal (Windows atau Linux). Bindplane adalah pipeline telemetri yang dapat mengumpulkan, memproses, dan mengekspor log dari sumber mana pun ke Google SecOps, sehingga memberikan fleksibilitas dalam mengumpulkan berbagai jenis log yang tidak berfungsi dengan metode lain. Anda dapat menggunakannya untuk data lokal, seperti log Firewall, log Windows dan Linux, atau untuk data cloud yang ingin Anda praproses (misalnya, perbaiki atau filter) sebelum diserap ke Google SecOps. Anda juga dapat mengelola agen ini menggunakan konsol Bindplane OP Management. Untuk mengetahui informasi selengkapnya, lihat Menggunakan agen BindPlane.

Feed data: Feed data terutama digunakan untuk log berbasis cloud yang log pihak ketiganya sudah digabungkan ke dalam penyimpanan objek, seperti Cloud Storage atau Amazon S3, atau saat pihak ketiga mendukung metode berbasis 'push', seperti webhook. Feed data juga menyediakan dukungan langsung untuk serangkaian integrasi berbasis API yang telah ditentukan sebelumnya. Gunakan Feed data untuk log berbasis cloud seperti EDR atau aplikasi SaaS apa pun dan untuk integrasi tertentu yang telah ditentukan sebelumnya sebagai Direct API. Feed data mengirim log langsung ke layanan penyerapan Google SecOps. Untuk mengetahui informasi selengkapnya, lihat dokumentasi pengelolaan feed. Feed data mendukung baris log berukuran hingga 4 MB.

API penyerapan: Gunakan API Penyerapan untuk aplikasi kustom, bervolume tinggi, atau buatan sendiri yang tidak sesuai dengan metode lain. Metode ini sedikit lebih rumit untuk digunakan daripada metode penyerapan lainnya. Untuk mengetahui informasi selengkapnya, lihat Ingestion API.

Penerus: Penerus kini tidak lagi didukung. Sebaiknya gunakan agen Bindplane.

Parser mengonversi log dari sistem pelanggan menjadi Model Data Terpadu (UDM). Sistem hilir dalam Google SecOps menggunakan UDM untuk memberikan kemampuan tambahan, termasuk aturan dan penelusuran UDM.

Lihat Memahami ketersediaan data untuk penelusuran untuk mengetahui detail lengkap siklus proses penyerapan data, termasuk alur dan latensi data end-to-end, serta pengaruh faktor-faktor ini terhadap ketersediaan data yang baru diserap untuk kueri dan analisis.

Spesifikasi:

Saat memproses file, format konten file harus sesuai dengan format yang diharapkan dari ekstensi file agar log berhasil diproses.

File besar (5-10 GB atau lebih besar) dapat menunda penyerapan data secara signifikan.

Penyerapan hanya mendukung encoding UTF-8.

Perlu bantuan lain? Dapatkan jawaban dari anggota Komunitas dan profesional Google SecOps.