Esaminare i potenziali problemi di sicurezza con Google Security Operations

Questo documento descrive come eseguire ricerche durante l'analisi degli avvisi e dei potenziali problemi di sicurezza utilizzando Google Security Operations.

Prima di iniziare

Google Security Operations supporta i browser Google Chrome e Mozilla Firefox. Esegui l'upgrade del browser all'ultima versione per prestazioni e sicurezza ottimali. L'ultima versione di Chrome è disponibile per il download all'indirizzo https://www.google.com/chrome/.

Autenticazione e accesso

Google SecOps si integra con le soluzioni SSO. L'accesso alla piattaforma Google SecOps richiede credenziali aziendali valide.

Avvia Chrome o Firefox.

Verifica di avere accesso attivo all'account aziendale.

Vai al seguente URL e sostituisci customer_subdomain con l'identificatore specifico del cliente per accedere all'applicazione Google SecOps:

https://customer_subdomain.backstory.chronicle.security

Visualizzazione di avvisi e corrispondenze IOC

Nella barra di navigazione, seleziona Rilevamenti > Avvisi e IOC.

Fai clic sulla scheda Corrispondenze IOC.

Ricerca di corrispondenze IOC nella visualizzazione Dominio

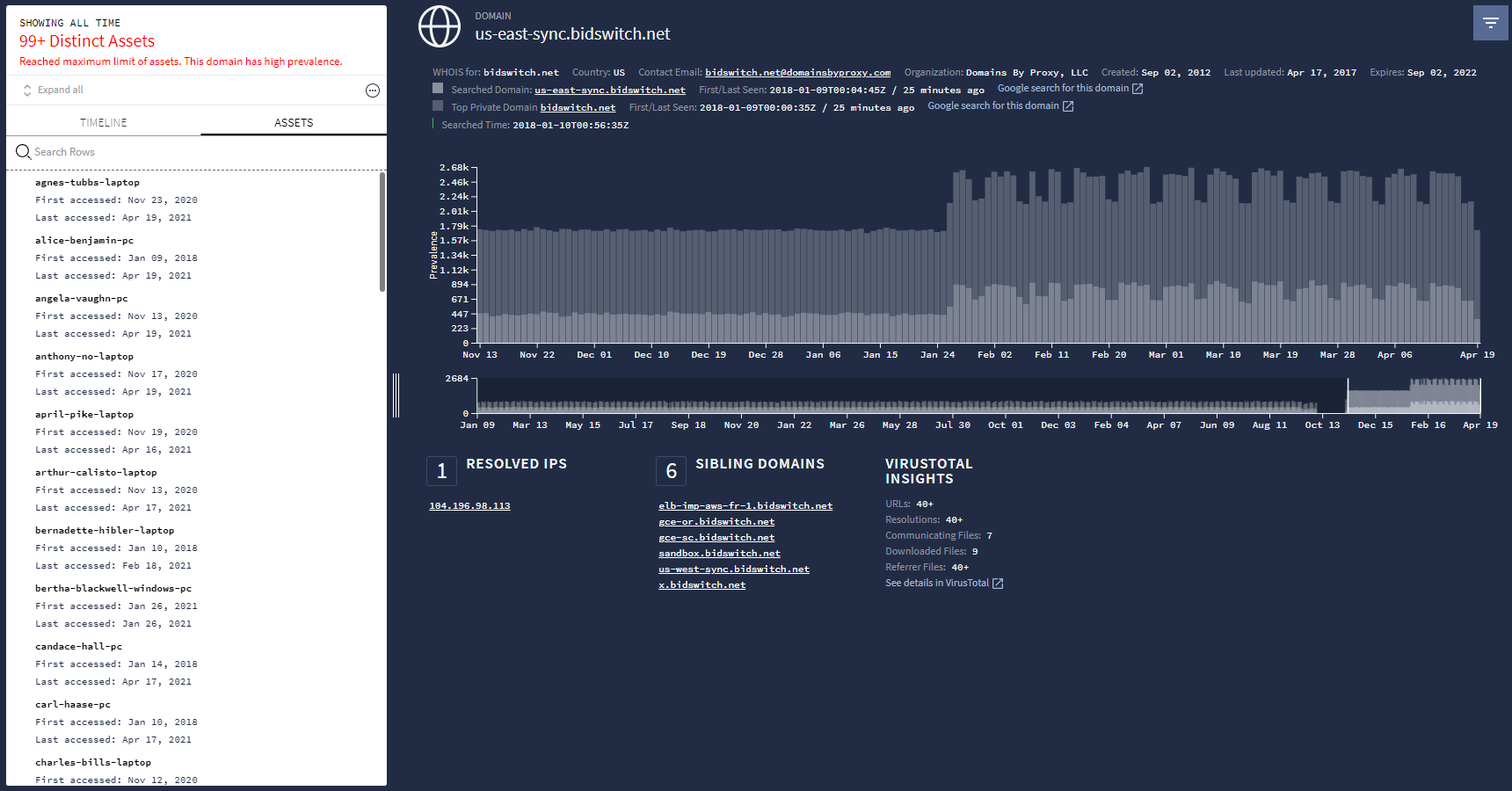

La colonna Dominio nella scheda Corrispondenze di domini IOC contiene un elenco di domini sospetti. Se fai clic su un dominio in questa colonna, si apre la visualizzazione Dominio, come mostrato nella figura seguente, che fornisce informazioni dettagliate su questo dominio.

Visualizzazione Dominio

Visualizzazione Dominio

Utilizzo del campo di ricerca di Google Security Operations

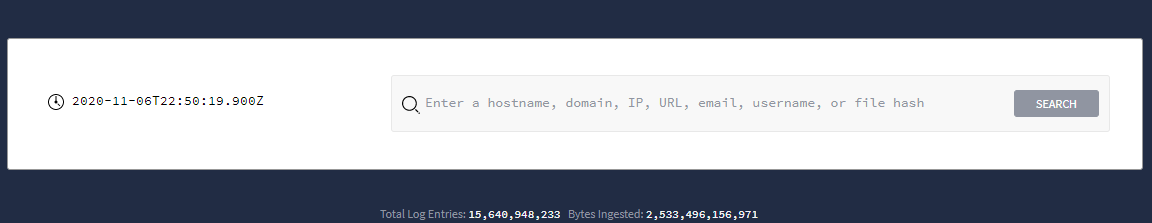

Avvia una ricerca direttamente dalla home page di Google Security Operations, come mostrato nella figura seguente.

Campo Ricerca di Google Security Operations

Campo Ricerca di Google Security Operations

In questa pagina puoi inserire i seguenti termini di ricerca:

|

(ad esempio, plato.example.com) |

|

(ad esempio, altostrat.com) |

|

ad esempio, 192.168.254.15 |

|

(ad esempio, https://new.altostrat.com) |

|

(ad esempio, betty-decaro-pc) |

|

(ad esempio, e0d123e5f316bef78bfdf5a888837577) |

Non devi specificare il tipo di termine di ricerca che stai inserendo, Google Security Operations lo determina per te. I risultati vengono visualizzati nella visualizzazione di indagine appropriata. Ad esempio, se digiti un nome utente nel campo di ricerca, viene visualizzata la visualizzazione Asset.

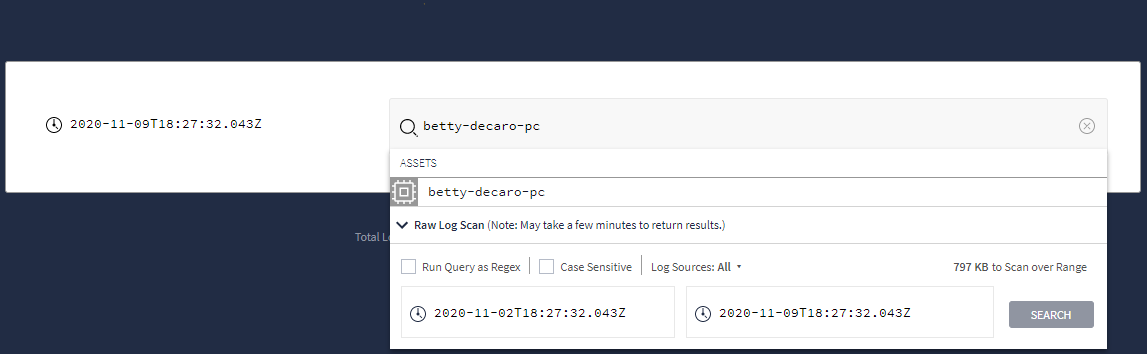

Ricerca di log non elaborati

Hai la possibilità di eseguire ricerche nel database indicizzato o nei log non elaborati. La ricerca nei log grezzi è più completa, ma richiede più tempo rispetto a una ricerca indicizzata.

Per perfezionare ulteriormente la ricerca, puoi utilizzare espressioni regolari, rendere sensibile alle maiuscole e minuscole la voce di ricerca o selezionare le origini log. Puoi anche selezionare la sequenza temporale che preferisci utilizzando i campi Ora di inizio e Ora di fine.

Per eseguire una ricerca nei log non elaborati:

Digita il termine di ricerca e seleziona Scansione log grezzi nel menu a discesa, come mostrato nella figura seguente.

Menu a discesa che mostra l'opzione Raw Log Scan

Menu a discesa che mostra l'opzione Raw Log ScanDopo aver impostato i criteri di ricerca non elaborati, fai clic sul pulsante Cerca.

Dalla visualizzazione Scansione log grezzi, puoi analizzare ulteriormente i dati dei log.