Google SecOps-Datenaufnahme

Google Security Operations nimmt Kundenlogs auf, normalisiert die Daten und erkennt Sicherheitswarnungen. Es bietet Self-Service-Funktionen für die Datenaufnahme, die Erkennung von Bedrohungen, Benachrichtigungen und die Fallverwaltung. Google SecOps kann auch Warnungen von anderen SIEM-Systemen empfangen und analysieren.

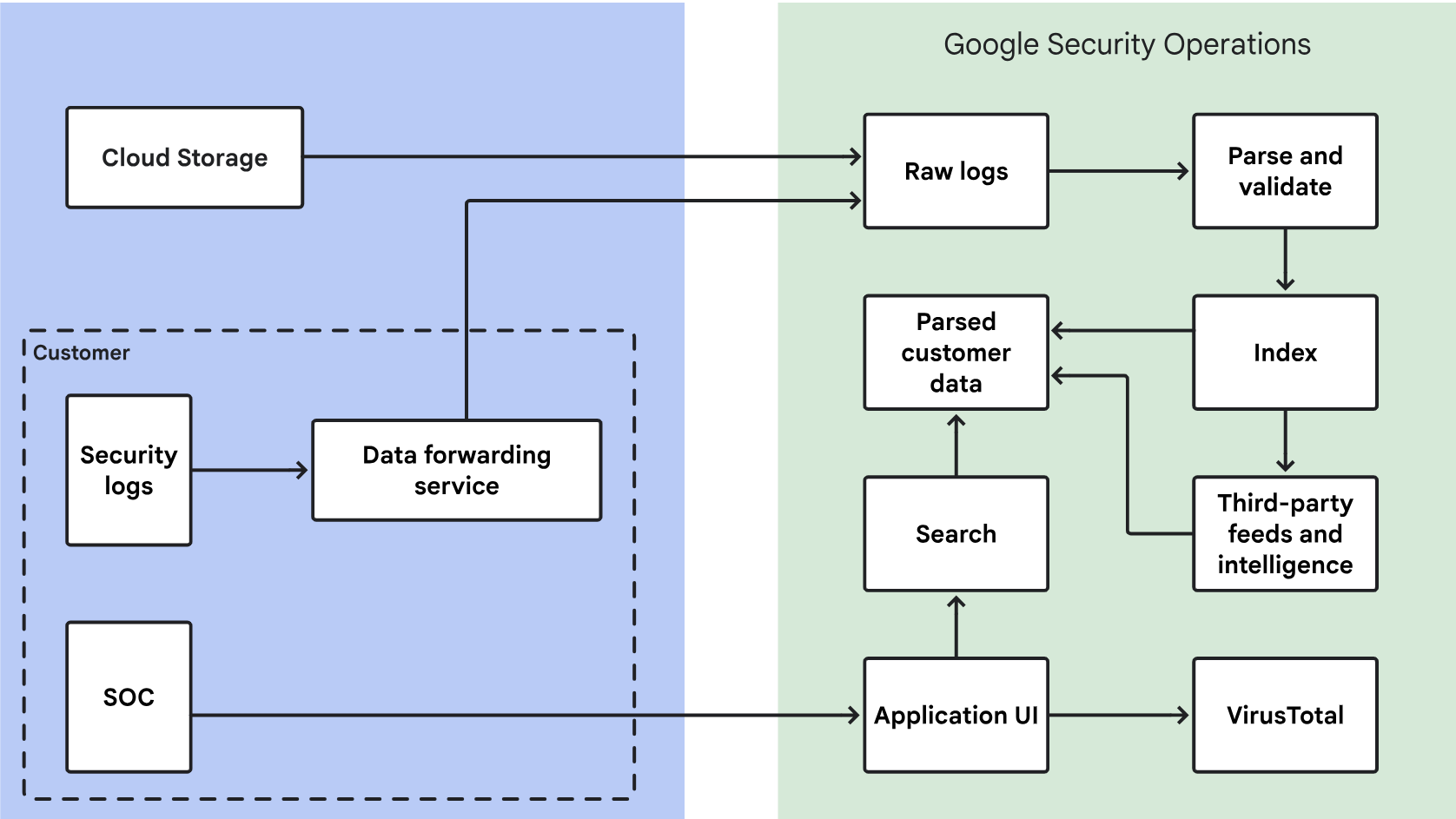

Übersicht über die Architektur für die Datenaufnahme

Das folgende Diagramm veranschaulicht, wie Ihre Sicherheitsdaten in Google SecOps einfließen und wie das System diese Daten für die Analyse in der Benutzeroberfläche verarbeitet.

Wichtige Schritte bei der Datenaufnahme

Google SecOps verarbeitet Ihre Sicherheitsdaten so:

- Ruft Sicherheitsdaten von Cloud-Diensten wie Amazon S3 oderGoogle Cloudab. Google SecOps verschlüsselt diese Daten bei der Übertragung.

- Ihre verschlüsselten Sicherheitsdaten werden in Ihrem Konto getrennt gespeichert. Der Zugriff ist auf Sie und eine kleine Anzahl von Google-Mitarbeitern für Produktsupport, Entwicklung und Wartung beschränkt.

- Rohe Sicherheitsdaten werden geparst und validiert, was die Verarbeitung und Anzeige erleichtert.

- Die Daten werden für schnelle Suchvorgänge indexiert.

- Speichert die geparsten und indexierten Daten in Ihrem Konto.

- Bietet Nutzern sicheren Zugriff, um ihre Sicherheitsdaten zu durchsuchen und zu überprüfen.

- Vergleicht Ihre Sicherheitsdaten mit der VirusTotal-Malware-Datenbank, um Übereinstimmungen zu finden. Klicken Sie in einer Google SecOps-Ereignisansicht, z. B. der Asset-Ansicht, auf VT-Kontext, um VirusTotal-Informationen aufzurufen. Google SecOps gibt Ihre Sicherheitsdaten nicht an VirusTotal weiter.

Übersicht über Methoden zur Datenaufnahme

Der Google SecOps-Aufnahmedienst fungiert als Gateway für alle Daten.

Google SecOps nimmt Daten über die folgenden Systeme auf:

Google Cloud: Google SecOps ruft Daten direkt aus Ihrer Google Cloud Organisation ab. Dies ist die primäre Methode für alle Standard- Google Cloud Logs (z. B. Audit-, VPC-Fluss-, DNS- und Firewall-Logs). Dies ist die kostengünstigste und leistungsstärkste Methode, um Google Cloud Telemetriedaten in Google SecOps zu übertragen. Weitere Informationen finden Sie unter Daten in Google SecOps aufnehmen. Google Cloud

BindPlane-Agent: Dies ist ein verwalteter Agent zum Erfassen von Logs aus lokalen Umgebungen und von Servern (Windows oder Linux). Bindplane ist eine Telemetrie-Pipeline, mit der Logs aus beliebigen Quellen in Google SecOps erfasst, verfeinert und exportiert werden können. So können verschiedene Arten von Logs erfasst werden, die mit anderen Methoden nicht funktionieren. Sie können es für lokale Daten wie Firewall-Logs, Windows- und Linux-Logs oder für Cloud-Daten verwenden, die Sie vor der Aufnahme in Google SecOps vorverarbeiten möchten (z. B. verfeinern oder filtern). Sie können diesen Agent auch über die Bindplane OP Management Console verwalten. Weitere Informationen finden Sie unter BindPlane-Agent verwenden.

Datenfeeds: Datenfeeds werden hauptsächlich für cloudbasierte Protokolle verwendet, bei denen die Drittanbieterprotokolle bereits in einem Objektspeicher wie Cloud Storage oder Amazon S3 zusammengefasst sind oder wenn der Drittanbieter Push-basierte Methoden wie Webhook unterstützt. Datenfeeds bieten auch sofort einsatzbereite Unterstützung für eine vordefinierte Reihe von API-basierten Integrationen. Verwenden Sie Datenfeeds für cloudbasierte Logs wie EDRs oder SaaS-Anwendungen und für die spezifischen Integrationen, die als Direct API vordefiniert sind. Über die Datenfeeds werden Protokolle direkt an den Google SecOps-Aufnahmedienst gesendet. Weitere Informationen finden Sie in der Dokumentation zur Feedverwaltung. Datenfeeds unterstützen Logzeilen mit einer Größe von bis zu 4 MB.

Aufnahme-APIs: Verwenden Sie die Ingestion API für benutzerdefinierte Anwendungen mit hohem Volumen oder selbst entwickelte Anwendungen, die nicht in andere Methoden passen. Diese Methode ist etwas komplexer als andere Aufnahmemethoden. Weitere Informationen finden Sie unter Ingestion API.

Forwarder: Der Forwarder wird nicht mehr unterstützt. Google empfiehlt stattdessen die Verwendung des Bindplane-Agents.

Mit Parsern werden Logs aus Kundensystemen in ein einheitliches Datenmodell (Unified Data Model, UDM) umgewandelt. Downstream-Systeme in Google SecOps verwenden das UDM, um zusätzliche Funktionen bereitzustellen, darunter Regeln und UDM-Suche.

Hier finden Sie ausführliche Informationen zum Datenaufnahmezyklus für die Suche, einschließlich des End-to-End-Datenflusses und der Latenz sowie der Auswirkungen dieser Faktoren auf die Verfügbarkeit von kürzlich aufgenommenen Daten für Abfragen und Analysen.

Technische Daten:

Beim Erfassen von Dateien muss das Inhaltsformat der Datei mit dem erwarteten Format der Dateiendung übereinstimmen, damit die Logs erfolgreich erfasst werden können.

Bei großen Dateien (5–10 GB oder größer) kann es zu erheblichen Verzögerungen bei der Datenerfassung kommen.

Für die Aufnahme wird nur die UTF-8-Codierung unterstützt.

Benötigen Sie weitere Hilfe? Antworten von Community-Mitgliedern und Google SecOps-Experten erhalten