Diese Seite gilt für Apigee und Apigee Hybrid.

Apigee Edge-Dokumentation aufrufen

![]()

Übersicht

Die Risikobewertung der erweiterten API-Sicherheit wertet kontinuierlich API-Proxy-Konfigurationen aus und berechnet Sicherheitswerte, um Ihnen zu helfen, Schwachstellen in Ihren APIs zu identifizieren und zu beheben.

Die Risikobewertung hilft dabei:

- Konsistente Sicherheitsstandards für alle APIs durchzusetzen

- Fehlkonfigurationen in API-Einrichtungen zu erkennen.

- Ihren Gesamtsicherheitsscore mit den empfohlenen Maßnahmen zu verbessern.

- Sicherheitsprobleme über ein zentrales Dashboard schnell zu untersuchen und zu beheben

Neben der Bewertung des aktuellen Risikos jedes Proxys kann die Risikobewertung auch verwendet werden, um den Sicherheitsstatus Ihrer APIs im Zeitverlauf zu überwachen. Eine schwankende Bewertung kann darauf hinweisen, dass sich das API-Verhalten häufig ändert. Das kann unter anderem an Proxys liegen, die ohne die erforderlichen Sicherheitsrichtlinien bereitgestellt werden, an Änderungen an freigegebenen Abläufen über die Bereitstellung von Ablauf-Hooks und das Hinzufügen von FlowCallout-Richtlinien sowie an Änderungen an Zielservern in Umgebungs- oder Proxy-Bereitstellungen.

Sie können auf die Risikobewertung entweder über die Apigee-Benutzeroberfläche, wie auf dieser Seite beschrieben, oder über die Security Scores and Profiles API zugreifen. Sie können Terraform auch verwenden, um Sicherheitsprofile und Überwachungsbedingungen zu konfigurieren.

Informationen zu den Rollen, die zum Ausführen von Risikobewertungsaufgaben erforderlich sind, finden Sie unter Erforderliche Rollen für die Risikobewertung.

Risikobewertung aktivieren

Damit Sie diese Funktion nutzen können, müssen Sie das Add-on aktivieren. Wenn Sie ein Abo-Kunde sind, können Sie das Add-on für Ihre Organisation aktivieren. Weitere Informationen finden Sie unter Erweiterte API-Sicherheit für Abo-Organisationen verwalten. Wenn Sie „Pay as you go“-Kunde sind, können Sie das Add-on in Ihren berechtigten Umgebungen aktivieren. Weitere Informationen finden Sie unter Add-on für erweiterte API-Sicherheit verwalten.

Erweiterte API-Sicherheit, müssen Sie sie wieder aktivieren. Führen Sie dazu den Befehl unter Erweiterte API-Sicherheit für Abo-Organisationen aktivieren noch einmal aus, bevor Sie Sicherheitspunktzahlen für die neue Umgebung aufrufen können.Risikobewertung 1/2

Die Risikobewertung ist in zwei Versionen verfügbar: Risikobewertung 2 und Risikobewertung 1. Verwenden Sie nach Möglichkeit Version 2. Für die Verwendung beider Versionen ist das Add‑on „Erweiterte API‑Sicherheit“ erforderlich.

Die wichtigsten Unterschiede zwischen Version 1 und Version 2 sind:

- Version 2 enthält:

- Verbesserte Zuverlässigkeit, einschließlich schnellerer Bewertungsberechnung mit aktuellen Proxy-Daten

- Berechnung der Punktzahl, ohne dass zuerst ein Sicherheitsprofil an eine Umgebung angehängt werden muss

- Vereinfachte Präsentation der Bewertung, basierend auf einer Skala von 0 % bis 100 %

- Das Konzept der Gewichte für Bewertungsprüfungen, das in Version 1 nicht unterstützt wird. Weitere Informationen finden Sie unter Konzepte und Bewertung der Risikobewertung.

- Zusätzliche Bewertungen gegenüber Version 1, die weitere Richtlinien bei der Berechnung von Punktzahlen prüfen.

Beispiel: Version 1 unterstützt fünf autorisierungs- und authentifizierungsbezogene Richtlinien, Version 2 acht. Außerdem enthält Version 2 eine Kategorie für die Traffic-Verwaltung mit zugehörigen Richtlinien und führt zusätzliche Richtlinienprüfungen durch, einschließlich des

continueOnError-Attributs. - Prüfung verschachtelter freigegebener Abläufe und Ablauf-Hooks mit bis zu fünf Verschachtelungsebenen. In Version 1 werden Richtlinien, die über die Verknüpfung freigegebener Abläufe eingebunden sind, nicht ausgewertet.

- Ersetzen von Zielvorhaben (Zielserver-Punktzahlen) durch proxybasierte Bewertungen und Empfehlungen. Wenn ein Ziel in einem Proxy verwendet wird, enthalten die Sicherheitsbewertungen für diesen Proxy auch die Bewertung für den Zielserver.

- Benutzerdefinierte Profile mit den neuen Prüfungen der Version 2 sowie das Systemprofil

google-default. - Überwachen Sie Sicherheitsbewertungen und ‑messwerte im Zeitverlauf mit Cloud Monitoring und richten Sie Benachrichtigungen mit Cloud Monitoring-Benachrichtigungen ein.

- Integration mit dem Apigee API Hub.

- In Version 2 wird die Bewertung der Quelle basierend auf missbräuchlichem Traffic nicht unterstützt.

Risikobewertung 2

In diesem Abschnitt wird die Risikobewertung 2 beschrieben. Einige Konzepte und Verhaltensweisen der Risikobewertung unterscheiden sich zwischen Version 1 und Version 2. Informationen zur Verwendung mit der Risikobewertung 1 finden Sie unter Risikobewertung 1.

Konzepte und Bewertungsmethodik der Risikobewertung 2

Die Sicherheitspunktzahlen der Risikobewertung bewerten das Sicherheitsrisiko Ihrer APIs anhand der Punktzahl der Sicherheitsbewertungen und ‑gewichtungen in einem Sicherheitsprofil.

Die Bewertung der Risikobewertung basiert auf:

- Bewertungen und Bewertungsprüfungen:Die einzelnen Prüfungen, die für Proxys durchgeführt werden und für die Proxys bewertet werden. Jede Prüfung hat auch eine Gewichtung, die einer Prüfung bei der Bewertung eines Proxys mehr oder weniger Bedeutung verleiht. Die Gewichtung wird pro Prüfung auf „gering“, „mittel“ oder „hoch“ festgelegt. Jedes Gewicht hat einen Punktwert, der zur Berechnung einer Punktzahl verwendet wird:

- Gering: 1

- Mittel: 5

- Hoch: 15

- Sicherheitsprofil:Eine Sammlung von Bewertungsprüfungen, anhand derer bereitgestellte Proxys in einer Umgebung bewertet werden.

- Sicherheitspunktzahl:Die Punktzahl für einen Proxy nach der Bewertung anhand eines Sicherheitsprofils.

Der Wert liegt zwischen 0% und 100%. 100% bedeutet, dass der Proxy vollständig den Bewertungen entspricht und keine relevanten Risiken gefunden wurden.

Die Sicherheitsbewertung ist im Grunde die Summe aller Punkte, die für bestandene Prüfungen vergeben wurden, geteilt durch die maximal möglichen Punkte im Profil. Der Wert ist ein gewichteter Durchschnitt. Je mehr Richtlinien das Sicherheitsprofil enthält, desto geringer ist die Auswirkung der einzelnen Bewertungsprüfungen auf den Security Score.

Auch die Gewichtung der Bewertungsprüfung wirkt sich auf den Security Score aus. Höhere Gewichte haben einen größeren Einfluss auf die Berechnung und niedrigere Gewichte einen geringeren Einfluss, wobei der Punktwert für jedes Gewicht verwendet wird. Wenn die Gewichte für alle Bewertungsprüfungen im Sicherheitsprofil gleich sind (z. B. wenn alle Bewertungsprüfungen ein mittleres Gewicht haben), wird die Sicherheitspunktzahl als regulärer Durchschnitt berechnet. - Schweregrad:Ein Schweregrad für jeden bewerteten Proxy, der auf der Sicherheitspunktzahl basiert. Die möglichen Schweregradwerte sind hoch (0–50%), mittel (51–90%), niedrig (91–99%) und minimal (100%/kein Risiko gefunden basierend auf den Bewertungen im zugewiesenen Sicherheitsprofil).

Bewertungskategorien und ‑prüfungen

In dieser Tabelle sind die Bewertungskategorien und einzelnen Prüfungen aufgeführt, die Teil von Sicherheitsprofilen sein können. Außerdem werden Empfehlungen dazu gegeben, wie Sie mit fehlgeschlagenen Prüfungen umgehen können.

| Bewertungskategorie | Beschreibung | ||||||||||||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| AI | Prüft, ob KI-Richtlinien vorhanden sind.

|

||||||||||||||||||||||||||||||||||||

| Auth | „Auth“ bezieht sich in diesem Fall sowohl auf die Autorisierung als auch auf die Authentifizierung. Bei der Authentifizierungsprüfung wird geprüft, ob Sie Autorisierungs- und Authentifizierungsrichtlinien eingerichtet haben und ob das Attribut continueOnError für Authentifizierungsrichtlinien auf false festgelegt ist.

|

||||||||||||||||||||||||||||||||||||

| CORS | Prüft, ob eine CORS-Richtlinie oder ein CORS-Header in der AssignMessage-Richtlinie vorhanden ist.

|

||||||||||||||||||||||||||||||||||||

| Mediation | Prüft, ob eine Mediationsrichtlinie aktiviert ist.

|

||||||||||||||||||||||||||||||||||||

| Ziel | Prüft, ob Schutzmaßnahmen für Zielserver verwendet werden. Informationen zur Konfiguration von Zielservern finden Sie unter Load-Balancing über Back-End-Server.

|

||||||||||||||||||||||||||||||||||||

| Bedrohung | Prüft, ob Richtlinien zur Bedrohungsabwehr verwendet werden.

|

||||||||||||||||||||||||||||||||||||

| Traffic | Prüft, ob Richtlinien zur Trafficverwaltung vorhanden sind.

|

Richtlinienzuordnung und Proxy-Security Scores

Bei Proxy-Bewertungen basieren die Sicherheitsbewertungen auf den von Ihnen verwendeten Richtlinien. Wie diese Richtlinien bewertet werden, hängt davon ab, ob und wie sie an Abläufe angehängt werden:

- Nur Richtlinien, die mit einem Ablauf (PreFlow, bedingter Ablauf, PostFlow in Proxys oder freigegebener Ablauf) verknüpft sind, wirken sich auf diese Punktzahlen aus. Richtlinien, die mit keinem Ablauf verknüpft sind, haben keine Auswirkungen auf diese Bewertungen.

- Proxy-Punktzahlen berücksichtigen freigegebene Flows eines Proxys über Ablauf-Hooks und FlowCallout-Richtlinien im Proxy, wenn die FlowCallout-Richtlinie an einen Ablauf angehängt ist. Ist FlowCallout jedoch nicht mit einem Ablauf verknüpft, wirken sich Richtlinien aus dem verknüpften freigegebenen Ablauf nicht auf die Sicherheitsbewertungen aus.

- Verkettete freigegebene Abläufe werden bis zu fünf Ebenen tief ausgewertet. Alle Richtlinien, die direkt im Proxy und in den ersten fünf Ebenen freigegebener Abläufe enthalten sind, werden auf die Sicherheitsbewertung angerechnet.

- Bei Richtlinien, die mit bedingten Abläufen verknüpft sind, berücksichtigt die Sicherheitspunktzahl nur, ob die Richtlinien vorhanden sind. Es wird nicht berücksichtigt, ob oder wie die Richtlinien zur Laufzeit erzwungen werden.

Sicherheitsprofile 2

Ein Sicherheitsprofil ist ein Satz von Sicherheitsbewertungen und ‑gewichtungen, anhand derer API-Proxys bewertet werden. Sie können entweder das Standardsicherheitsprofil von Apigee mit dem Namen google-default verwenden oder ein benutzerdefiniertes Sicherheitsprofil erstellen, das nur die Sicherheitskategorien und Gewichtungen enthält, die Sie bewerten möchten.

Wenn Sie mit Sicherheitsprofilen arbeiten oder benutzerdefinierte Sicherheitsprofile erstellen, werden mehrere Bewertungsprüfungen innerhalb einer Kategorie einzeln bewertet.

Wenn beispielsweise drei Prüfungen der Authentifizierungsrichtlinie in einem Sicherheitsprofil vorhanden sind und der bewertete Proxy eine der drei enthält, werden in die Bewertungspunkte die vollen Punkte für die gefundene Richtlinie und null Punkte für die beiden anderen Richtlinien einbezogen, die nicht vorhanden sind. In diesem Beispiel würde der bewertete Proxy keine volle Punktzahl für die Prüfungen der Authentifizierungsrichtlinie erhalten, obwohl er eine Authentifizierungsrichtlinie enthält. Seien Sie vorsichtig bei der Interpretation der Sicherheitsbewertung und der Gestaltung des Sicherheitsprofils.

Standardsicherheitsprofil

Die erweiterte API-Sicherheit bietet ein Standardsicherheitsprofil, das alle Bewertungen enthält. Wenn Sie das Standardprofil verwenden, basieren die Sicherheitsbewertungen auf allen Kategorien.

Das Standardsicherheitsprofil google-default kann nicht bearbeitet oder gelöscht werden.

Benutzerdefiniertes Sicherheitsprofil

Sie können benutzerdefinierte Sicherheitsprofile erstellen, die nur die von Ihnen ausgewählten Prüfungen und Gewichtungen enthalten, um Proxys zu bewerten. Eine Anleitung zum Erstellen und Verwenden benutzerdefinierter Sicherheitsprofile über die Apigee-Benutzeroberfläche finden Sie unter Benutzerdefinierte Profile in der Apigee-Benutzeroberfläche verwalten.

Bewertungsprüfungen in einem benutzerdefinierten Sicherheitsprofil sind „AND“-Bewertungen. Weitere Informationen finden Sie unter Konzepte und Bewertung der Risikobewertung.

In einigen Fällen kann es sinnvoll sein, ein benutzerdefiniertes Sicherheitsprofil zu verwenden, um eine „ODER“-Bedingung zwischen den Prüfungen zu erstellen. Beispielsweise können Sie ein Profil erstellen, für das zur Authentifizierung entweder eine OAuth-Richtlinie oder eine API-Schlüsselrichtlinie erforderlich ist. Derzeit können Sie keine echte „OR“-Bedingung erstellen, bei der das Vorhandensein einer der beiden Richtlinien zu einem Ergebnis von 100 % führt. Sie können jedoch ein benutzerdefiniertes Sicherheitsprofil verwenden, um anzugeben, ob eine oder beide Richtlinien vorhanden sind.

Beispiel:

- Erstellen Sie ein benutzerdefiniertes Profil mit den folgenden Prüfungen und Gewichtungen:

- OAuthV2-Richtlinienprüfung: Schwerwiegend

- VerifyAPIKey-Richtlinienprüfung: Geringfügig

- Bei dieser Konfiguration sind die Werte:

- 100 %, wenn beide Richtlinien vorhanden sind

- 94 %, wenn nur die OAuthV2-Richtlinie vorhanden ist

- 6 %, wenn nur die VerifyAPIKey-Richtlinie vorhanden ist

- 0 %, wenn keine der beiden Richtlinien vorhanden ist

- Erstellen Sie außerdem eine Monitoringbedingung und eine Cloud Monitoring-Benachrichtigung, damit eine Benachrichtigung ausgelöst wird, wenn der Wert unter 6 % fällt. Über 6% bedeutet, dass der Proxy entweder die OAuthV2-Richtlinie oder die VerifyAPIKey-Richtlinie (oder beide) hat. Unter 6 % gibt es keine Richtlinie, die die Aufmerksamkeit des Nutzers erfordert. Anhand des Namens und der Beschreibung der Benachrichtigung können Sie erkennen, ob eine oder beide Richtlinien fehlen. Ein Beispiel finden Sie unter Beispiel: Monitoringbenachrichtigung für eine Monitoringbedingung für die Risikobewertung erstellen.

Für benutzerdefinierte Sicherheitsprofile:

- Der Profilname (auch Profil-ID genannt) ist erforderlich und wird beim Auflisten von Profilen in der Zusammenfassungstabelle angezeigt. Der Name muss 1 bis 63 Zeichen lang sein, wobei es sich um Kleinbuchstaben, um die Ziffern 0 bis 9 oder um Bindestriche handeln kann. Das erste Zeichen muss ein Kleinbuchstabe sein. Das letzte Zeichen muss ein Kleinbuchstabe oder eine Ziffer sein. Benutzerdefinierte Sicherheitsprofile müssen eindeutige Namen haben und dürfen keine vorhandenen Profilnamen duplizieren.

- Die Profilbeschreibung ist optional und darf nicht mehr als 1.000 Zeichen umfassen.

Bedingungen und Benachrichtigungen überwachen

Mit der erweiterten API-Sicherheit können Sie der Risikobewertung Monitoringbedingungen hinzufügen. Nachdem Sie eine Überwachungsbedingung erstellt haben, veröffentlicht Risk Assessment Messwerte für den Sicherheitsindex in Cloud Monitoring. Mit Cloud Monitoring können Sie die Sicherheitsbewertungen von Proxys, die anhand von Sicherheitsprofilen bewertet wurden, im Laufe der Zeit verfolgen.

So verwenden Sie Monitoringbedingungen:

- Machen Sie sich mit den Funktionen von Cloud Monitoring vertraut.

- Prüfen Sie, ob Sie die erforderlichen Rollen oder Berechtigungen zum Verwalten von Überwachungsbedingungen haben. Weitere Informationen finden Sie unter Erforderliche Rollen für die Risikobewertung.

- Sie können die Apigee-Benutzeroberfläche oder die API verwenden, um Überwachungsbedingungen zu erstellen und zu verwalten. Weitere Informationen finden Sie unter Monitoringbedingungen und Benachrichtigungen in der Apigee-Benutzeroberfläche verwalten und Monitoringbedingungen in der API verwalten.

Nachdem Sie eine Überwachungsbedingung erstellt haben, können Sie mit Cloud Monitoring-Benachrichtigungen Überwachungsbenachrichtigungen für die Messwerte der Bedingung einrichten.

Informationen zum Erstellen von Monitoring-Benachrichtigungen über die Apigee-Benutzeroberfläche finden Sie unter Monitoring-Bedingungen und ‑Benachrichtigungen in der Apigee-Benutzeroberfläche verwalten. Informationen zu Benachrichtigungen in der erweiterten API-Sicherheit und zum Verwalten der Überwachungsbenachrichtigungen finden Sie unter Sicherheitsbenachrichtigungen.

Einschränkungen und bekannte Probleme bei der Risikobewertung – Version 2

Für Sicherheitsbewertungen gelten die folgenden Einschränkungen und bekannten Probleme:

- Sicherheitsbewertungen werden nur generiert, wenn in einer Umgebung Proxys bereitgestellt wurden.

- Neu bereitgestellte Proxys und neu aktivierte Organisationen und Umgebungen zeigen Bewertungen nicht sofort an. Weitere Informationen finden Sie unter Datenverzögerungen.

- Für benutzerdefinierte Profile können Sie maximal 100 benutzerdefinierte Profile pro Organisation erstellen.

- Benachrichtigungen über neue Bewertungsberechnungen und Punktzahlen werden derzeit nicht unterstützt.

- Für eine Kombination aus Bereich und Sicherheitsprofil kann nur eine Monitoringbedingung vorhanden sein. Wenn ein Profil bereits Teil einer vorhandenen Monitoringbedingung für den ausgewählten Bereich ist, wird eine Warnmeldung angezeigt und die Erstellung der neuen Bedingung wird verhindert.

- Es werden nur bereitgestellte Proxys überwacht. Wenn ein Proxy, der in einer Monitoring-Bedingung enthalten ist, nicht bereitgestellt wird, wird er nicht überwacht und wird in den Details der Monitoring-Bedingung nicht als überwacht angezeigt. Nach der erneuten Bereitstellung wird der Proxy automatisch überwacht und in den Details der Monitoringbedingung als überwacht angezeigt.

- Sie können pro Organisation maximal 1.000 Bedingungen für die Sicherheitsüberwachung erstellen.

- Es kann bis zu 5 Minuten dauern, bis neue Werte, die von einer Sicherheitsmonitoringbedingung erfasst werden, in Cloud Monitoring angezeigt werden.

- Sicherheitsbewertungen sind in Cloud Monitoring bis zu 6 Wochen lang verfügbar. Weitere Informationen finden Sie unter Datenaufbewahrung.

Datenverzögerungen

Die Daten, auf denen die Sicherheitswerte von Advanced API Security basieren, haben die folgenden Verarbeitungszeiträume, bevor Ergebnisse verfügbar werden:

- Wenn Sie Advanced API Security zum ersten Mal in einer Organisation aktivieren, dauert es einige Zeit, bis Bewertungen für vorhandene Proxys und Ziele in einer Umgebung angezeigt werden. Als Richtlinie sollten Sie eine Wartezeit von 30 bis 90 Minuten bei Organisationen mit Abo und weniger Zeit bei einem „Pay-as-you-go“-Tarif erwarten.

- Es dauert mindestens 60 Sekunden und bis zu 5 Minuten (bei sehr großen Umgebungen), bis neue Ereignisse, die sich auf Proxys (Bereitstellung und Aufhebung der Bereitstellung) und Ziele (Erstellen, Aktualisieren, Löschen) in einer Umgebung beziehen, in der Bewertung der Umgebung widergespiegelt werden.

Risikobewertungen in der Apigee-Benutzeroberfläche ansehen

Auf der Seite Risikobewertung werden Punktzahlen angezeigt, mit denen die Sicherheit Ihrer API in den einzelnen Umgebungen gemessen wird.

So öffnen Sie die Seite Risikobewertung:

Rufen Sie in der Google Cloud Console die Seite Apigee > Erweiterte API-Sicherheit > Risikobewertung auf.

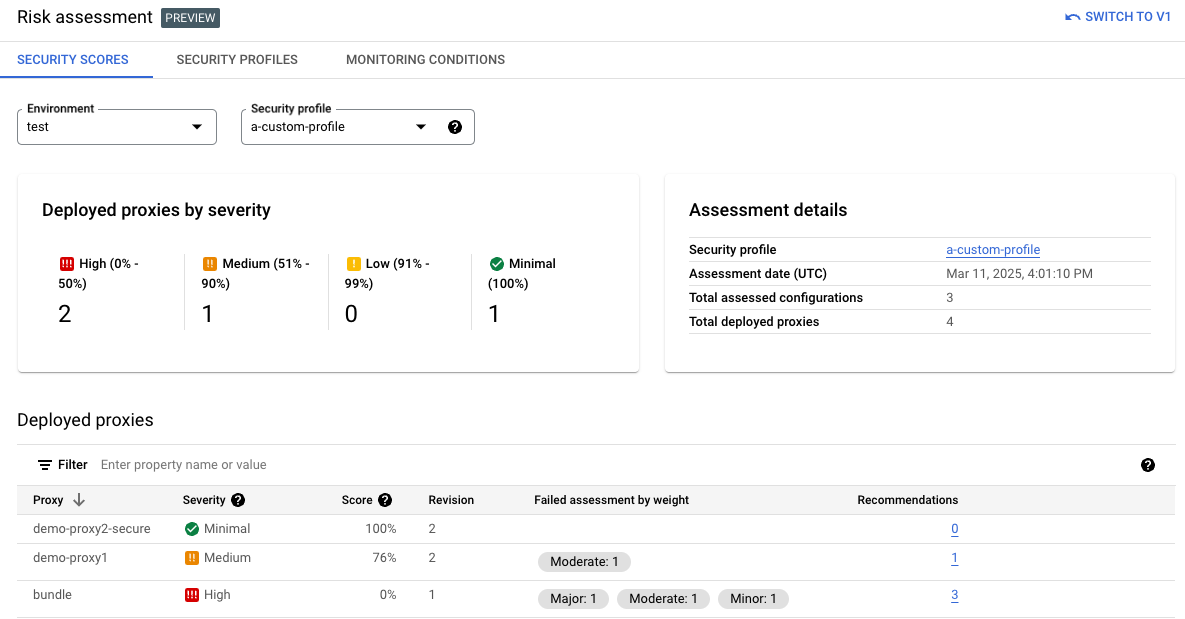

Dadurch wird die Seite Risikobewertung angezeigt:

Die Seite enthält die folgenden Abschnitte:

- Umgebung: Wählen Sie die Umgebung aus, in der Sie die Bewertungen ansehen möchten.

- Sicherheitsprofil: Wählen Sie das Standardprofil (

google-default) oder ein benutzerdefiniertes Profil aus, sofern verfügbar. Weitere Informationen zu Sicherheitsprofilen finden Sie unter Sicherheitsprofile. - Bereitgestellte Proxys nach Schweregrad: Nachdem die Umgebung festgelegt wurde, wird auf der Seite eine Zusammenfassung der Schweregrade über die Proxys in dieser Umgebung hinweg angezeigt. Weitere Informationen finden Sie unter Konzepte und Bewertung der Risikobewertung.

- Bewertungsdetails: Zeigt das Sicherheitsprofil, Datum und Uhrzeit der Bewertung, die Gesamtzahl der bewerteten Konfigurationen und die Gesamtzahl der bereitgestellten Proxys für die ausgewählte Umgebung an. Die Gesamtzahl der bewerteten Konfigurationen entspricht der Gesamtzahl der durchgeführten Prüfungen. Diese Anzahl kann höher sein als die Anzahl der Bewertungen in einem Profil. Bei einigen Bewertungen, z. B. bei der Prüfung, ob das Attribut „continueOnError“ auf

falsefestgelegt ist, wird auch geprüft, ob die zugehörigen Richtlinien vorhanden und aktiviert sind. - Bereitgestellte Proxys: Eine Zusammenfassung der bereitgestellten Proxys in der Umgebung und derer Risikobewertungen:

- Proxy: Name des Proxys.

- Schweregrad: Der Schweregrad der Risikobewertung für den Proxy. Weitere Informationen finden Sie unter Sicherheitsbewertungen/Schweregrade.

- Punktzahl: Die Punktzahl für die Risikobewertung für den Proxy. Weitere Informationen finden Sie unter Konzepte und Bewertung der Risikobewertung.

- Version: Die Proxyversion, für die die Bewertung vorgenommen wurde.

- Fehlgeschlagene Bewertungen nach Gewichtung: Die Anzahl der fehlgeschlagenen Bewertungen, gruppiert nach dem Gewicht der Bewertung.

- Empfehlungen: Konkrete Empfehlungen zur Verbesserung des Faktors für den Proxy. Klicken Sie auf die Zahl, um die Empfehlungen aufzurufen.

Benutzerdefinierte Sicherheitsprofile in der Apigee-Benutzeroberfläche verwalten

In diesem Abschnitt wird beschrieben, wie Sie benutzerdefinierte Sicherheitsprofile über die Apigee-Benutzeroberfläche aufrufen, erstellen, bearbeiten und löschen. Beachten Sie die Einschränkungen für benutzerdefinierte Sicherheitsprofile, die unter Beschränkungen von Sicherheitspunktzahlen aufgeführt sind.

Risikobewertungen in der Apigee-Benutzeroberfläche ansehen

Benutzerdefinierte Sicherheitsprofile erstellen und bearbeiten

Wählen Sie auf dem Bildschirm „Risikobewertung“ den Tab Sicherheitsprofile aus. Wenn Sie ein vorhandenes Profil bearbeiten möchten, klicken Sie auf den Profilnamen, um die Profilinformationen aufzurufen, und dann auf Bearbeiten. Alternativ können Sie in der Zeile für das Profil im Aktionsmenü die Option Bearbeiten auswählen.

Wenn Sie ein neues benutzerdefiniertes Profil erstellen möchten, klicken Sie in der Liste der Sicherheitsprofile auf + Erstellen.

Beim Erstellen oder Bearbeiten eines benutzerdefinierten Sicherheitsprofils können Sie die folgenden Werte festlegen:

- Name: Der Name des Sicherheitsprofils. Achten Sie darauf, dass er für das Projekt eindeutig ist.

- Beschreibung: (optional). Eine Beschreibung für das Sicherheitsprofil.

- Bewertungsprüfung(en) und Bewertungsgewicht(e): Eine oder mehrere Bewertungsprüfungen, die für Proxys ausgewertet werden sollen, und ein Gewicht für jede Prüfung. Eine Liste der verfügbaren Prüfungen finden Sie unter Konzepte und Bewertung der Risikobewertung. Wenn Sie dem Profil zusätzliche Prüfungen und Gewichte hinzufügen möchten, klicken Sie auf + Hinzufügen. Wenn Sie ein Paar aus Check und Gewichtung löschen möchten, klicken Sie in der entsprechenden Zeile auf das Papierkorbsymbol.

Doppelte Sicherheitsprofile

Wenn Sie ein vorhandenes Sicherheitsprofil duplizieren möchten (um ein neues benutzerdefiniertes Profil zu erstellen), wählen Sie in der Zeile für das Profil im Aktionsmenü die Option Duplizieren aus. Sie können auch in der Liste der Profile auf den Profilnamen klicken, um die Profilmetadaten aufzurufen, und dann auf Duplizieren klicken.

Wenn Sie ein benutzerdefiniertes Sicherheitsprofil duplizieren, können Sie das neue Sicherheitsprofil derselben Apigee-Instanz hinzufügen oder mit Ihren Apigee API Hub-Gateways verwenden, wenn Sie API Hub nutzen.

Informationen zu den Anforderungen an die Benennung von Sicherheitsprofilen finden Sie unter Benutzerdefiniertes Sicherheitsprofil.

Benutzerdefinierte Sicherheitsprofile löschen

Wenn Sie ein vorhandenes benutzerdefiniertes Sicherheitsprofil löschen möchten, wählen Sie in der Zeile für das Profil im Aktionsmenü die Option Löschen aus oder klicken Sie in der Liste der Profile auf den Profilnamen, um die Profilmetadaten aufzurufen, und dann auf Löschen.

Das Standard-Systemprofil (google-default) kann nicht gelöscht werden.

Das Löschen eines benutzerdefinierten Sicherheitsprofils erfolgt sofort. Proxys können dann nicht mehr anhand dieses Profils bewertet werden und Sie können keine früheren Bewertungen anhand dieses benutzerdefinierten Profils mehr sehen.

Monitoringbedingungen und Benachrichtigungen über die Apigee-Benutzeroberfläche verwalten

In diesem Abschnitt wird beschrieben, wie Sie Überwachungsbedingungen ansehen, erstellen, bearbeiten und löschen sowie Überwachungsbenachrichtigungen über die Apigee-Benutzeroberfläche erstellen. Weitere Informationen zu dieser Funktion finden Sie unter Bedingungen und Benachrichtigungen überwachen.

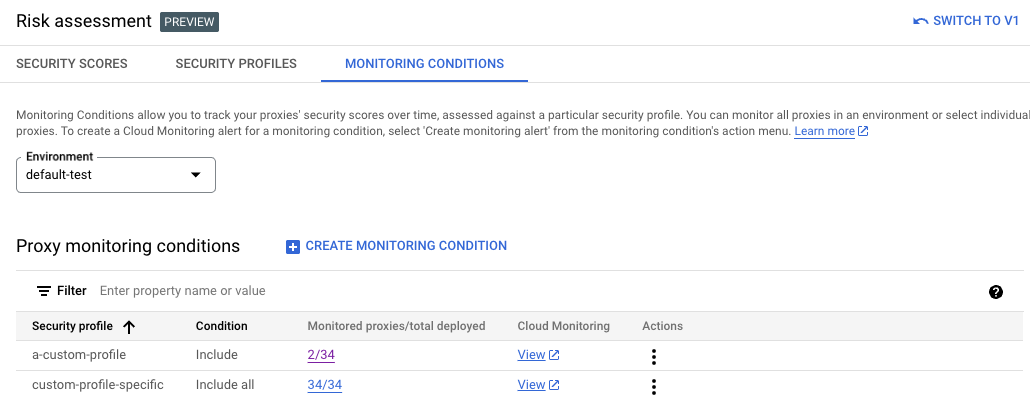

Rufen Sie zuerst Risikoanalysen in der Apigee-Benutzeroberfläche auf und wählen Sie dann den Tab Monitoringbedingungen aus.

Monitoringbedingungen ansehen, erstellen und bearbeiten

Auf der Hauptseite werden alle vorhandenen Monitoringbedingungen aufgeführt. Wenn Sie die Details für eine vorhandene Monitoring-Bedingung aufrufen möchten, klicken Sie in der Zeile für diese Monitoring-Bedingung auf den Wert Überwachte Proxys/insgesamt bereitgestellt. Wenn Sie eine vorhandene Bedingung bearbeiten möchten, wählen Sie in der Zeile für diese Monitoringbedingung im Menü „Aktionen“ die Option Bearbeiten aus. Wenn Sie eine neue Monitoringbedingung erstellen möchten, klicken Sie über der Ergebnisliste auf + Monitoringbedingung erstellen.

Die Überwachungsbedingungen umfassen die folgenden Einstellungen:

- Umgebung: Die Umgebung mit der Überwachungsbedingung. Dadurch wird die Umgebung automatisch in der Auswahl Umgebung oben auf dem Tab „Überwachungsbedingungen“ ausgewählt.

- Sicherheitsprofil/Profil: Das Sicherheitsprofil, das bewertet wurde.

- Bedingungen: Ob die angegebenen Proxys aus der Umgebung

Include alloderIncludewerden sollen. WennIncludeausgewählt ist, klicken Sie das Kästchen neben dem Namen des jeweiligen Proxys an, um ihn einzubeziehen.

Monitoring-Messwerte anzeigen

Messwerte für eine Monitoring-Bedingung in Cloud Monitoring ansehen Klicken Sie in der Zeile für die Monitoring-Bedingung auf Ansehen, um die Messwerte aufzurufen.

Monitoringbedingungen löschen

Wenn Sie eine vorhandene Monitoringbedingung löschen möchten, wählen Sie in der Zeile für die Monitoringbedingung im Menü Aktionen die Option Löschen aus und bestätigen Sie den Vorgang.

Es kann zu einer leichten Verzögerung kommen, bevor Cloud Monitoring-Messwerte nicht mehr veröffentlicht werden.

Monitoringbenachrichtigungen erstellen

Wenn Sie eine neue Monitoringbenachrichtigung erstellen möchten, wählen Sie in der Zeile für die Monitoringbedingung im Menü Aktionen die Option Monitoringbenachrichtigung erstellen aus. Dadurch gelangen Sie in der Google Cloud Console zur Seite „Cloud Monitoring-Benachrichtigungen“. Einige Werte werden basierend auf der Monitoring-Bedingung vorab ausgefüllt. Weitere Informationen finden Sie unter Sicherheitswarnungen.

Risikobewertung v1

In diesem Abschnitt wird die Risikobewertung 1 beschrieben. Informationen zur Risikobewertung 2 finden Sie unter Risikobewertung 2.

Sicherheitspunktzahlen

Sicherheitspunktzahlen bewerten die Sicherheit Ihrer APIs sowie deren Sicherheitsstatus im Zeitverlauf. Beispielsweise kann eine stark schwankende Punktzahl darauf hinweisen, dass sich das API-Verhalten häufig ändert, was vielleicht nicht erwünscht ist. Zu den Änderungen in einer Umgebung, die zu einem Rückgang der Punktzahl führen können, gehören:

- Das Deployment vieler API-Proxys ohne die erforderlichen Sicherheitsrichtlinien.

- Ein Anstieg des Missbrauchs-Traffics aus schädlichen Quellen.

Die Beobachtung von Änderungen der Sicherheitspunktzahlen im Zeitverlauf ist ein guter Indikator für unerwünschte oder verdächtige Aktivitäten in der Umgebung.

Sicherheitspunktzahlen werden anhand Ihres Sicherheitsprofils berechnet, das die Sicherheitskategorien angibt, die Ihre Bewertungen bewerten sollen. Sie können das Standardsicherheitsprofil von Apigee verwenden oder ein benutzerdefiniertes Sicherheitsprofil erstellen, das nur die Sicherheitskategorien enthält, die Ihnen am wichtigsten sind.

Bewertungstypen der Sicherheitspunktzahlen

Es gibt drei Bewertungstypen, die zur Gesamtsicherheitspunktzahl beitragen, der von der Advanced API Security berechnet wird:

Quellbewertung: Bewertet den erkannten Missbrauchs-Traffic mithilfe der Erkennungsregeln von Advanced API Security. "Missbrauch" bezieht sich auf Anfragen, die an eine andere API an einer anderen Stelle gesendet werden, als für die API bestimmt.

- Proxybewertung: Es wird geprüft, wie gut Proxys verschiedene Schutzrichtlinien in den folgenden Bereichen implementiert haben:

- Mediation: Prüfen Sie, ob eine der folgenden Mediationsrichtlinien für alle Proxys in der Umgebung konfiguriert ist: OASValidation oder SOAPMessageValidation.

- Sicherheit:

- Autorisierung: Prüfen Sie, ob für alle Proxys in der Umgebung eine der folgenden Autorisierungsrichtlinien konfiguriert ist:

- CORS: Prüft, ob CORS konfiguriert ist.

- Bedrohung: Prüfen Sie, ob für alle Proxys in der Umgebung eine der folgenden Richtlinien konfiguriert ist: XMLThreatProtection oder JSONThreatProtection.

Weitere Informationen finden Sie unter Auswirkungen von Richtlinien auf Proxy-Security Scores.

- Zielbewertung: Prüft, ob mTLS (Mutual Transport Layer Security) mit den Zielservern in der Umgebung konfiguriert ist.

Jedem dieser Bewertungstypen wird eine eigene Punktzahl zugewiesen. Die Gesamtpunktzahl ist der Durchschnitt der Punktzahlen der einzelnen Bewertungstypen.

Auswirkungen von Richtlinien auf Proxy-Security Scores

Bei Proxy-Bewertungen basieren die Sicherheitsbewertungen auf den von Ihnen verwendeten Richtlinien. Wie diese Richtlinien bewertet werden, hängt davon ab, ob und wie sie an Abläufe angehängt werden:

- Nur Richtlinien, die mit einem Ablauf (PreFlow, bedingter Ablauf, PostFlow in Proxys oder freigegebener Ablauf) verknüpft sind, wirken sich auf diese Punktzahlen aus. Richtlinien, die mit keinem Ablauf verknüpft sind, haben keine Auswirkungen auf diese Bewertungen.

- Proxy-Punktzahlen berücksichtigen freigegebene Flows eines Proxys über Ablauf-Hooks und FlowCallout-Richtlinien im Proxy, wenn die FlowCallout-Richtlinie an einen Ablauf angehängt ist. Ist FlowCallout jedoch nicht mit einem Ablauf verknüpft, wirken sich Richtlinien aus dem verknüpften freigegebenen Ablauf nicht auf die Sicherheitsbewertungen aus.

- Die Verkettung von freigegebenen Abläufen wird nicht unterstützt. Richtlinien, die über die gemeinsame Ablaufverkettung angeschlossen sind, werden bei der Berechnung der Sicherheitsbewertung nicht berücksichtigt.

- Bei Richtlinien, die mit bedingten Abläufen verknüpft sind, berücksichtigt die Sicherheitspunktzahl nur, ob die Richtlinien vorhanden sind. Es wird nicht berücksichtigt, ob oder wie die Richtlinien zur Laufzeit erzwungen werden.

Sicherheitsprofile

Ein Sicherheitsprofil ist ein Satz von Sicherheitskategorien (unten beschrieben), nach denen Ihre APIs bewertet werden sollen. Ein Profil kann eine beliebige Teilmenge der Sicherheitskategorien enthalten. Zum Aufrufen von Sicherheitspunktzahlen für eine Umgebung müssen Sie zuerst der Umgebung ein Sicherheitsprofil hinzufügen. Sie können entweder das Standardsicherheitsprofil von Apigee verwenden oder ein benutzerdefiniertes Sicherheitsprofil erstellen, das nur die für Sie wichtigen Sicherheitskategorien enthält.

Standardsicherheitsprofil

Advanced API Security bietet ein Standardsicherheitsprofil, das alle Sicherheitskategorien enthält. Wenn Sie das Standardprofil verwenden, basieren die Sicherheitspunktzahlen auf allen Kategorien.

Benutzerdefiniertes Sicherheitsprofil

Mit benutzerdefinierten Sicherheitsprofilen können Sie die Sicherheitspunktzahlen nur auf die Sicherheitskategorien abstimmen, die Sie in der Bewertung berücksichtigen möchten. Informationen zum Erstellen eines benutzerdefinierten Profils finden Sie unter Sicherheitsprofile erstellen und bearbeiten.

Sicherheitskategorien

Sicherheitspunktzahlen basieren auf einer Bewertung der unten beschriebenen Sicherheitskategorien.

| Kategorie | Beschreibung | Empfehlung |

|---|---|---|

| Missbrauch | Prüfung auf Missbrauch, wobei als Missbrauch sämtliche Anfragen gelten, die an die API gesendet werden, aber nicht für den Zweck der API vorgesehen sind. Hierzu zählen beispielsweise eine große Anzahl an Anfragen, Datenextraktion und Missbrauch im Zusammenhang mit der Autorisierung. | Siehe Empfehlungen bei Missbrauch |

| Autorisierung | Prüft, ob eine Autorisierungsrichtlinie vorhanden ist. | Fügen Sie Ihrem Proxy eine der folgenden Richtlinien hinzu: |

| CORS | Prüft, ob eine CORS-Richtlinie vorhanden ist. | Fügen Sie Ihrem Proxy eine CORS-Richtlinie hinzu. |

| mTLS | Prüft, ob mTLS (Mutual Transport Layer Security) für den Zielserver konfiguriert ist. | Siehe mTLS-Konfiguration des Zielservers. |

| Mediation | Prüft, ob eine Mediationsrichtlinie vorhanden ist. | Fügen Sie Ihrem Proxy eine der folgenden Richtlinien hinzu: |

| Bedrohung | Prüft, ob eine Richtlinie zum Schutz vor Bedrohungen vorhanden ist. | Fügen Sie Ihrem Proxy eine der folgenden Richtlinien hinzu: |

Einschränkungen für Sicherheitsbewertungen (Version 1)

Für Sicherheitspunktzahlen gelten die folgenden Einschränkungen:

- Sie können bis zu 100 benutzerdefinierte Profile pro Organisation erstellen.

- Sicherheitsbewertungen werden nur generiert, wenn eine Umgebung Proxys, Zielserver und Traffic hat.

- Bei neu bereitgestellten Proxys werden Bewertungen nicht sofort angezeigt.

Datenverzögerungen

Die Daten, auf denen die Sicherheitswerte von Advanced API Security basieren, haben aufgrund der Art und Weise, wie die Daten verarbeitet werden, die folgenden Verzögerungen:

- Wenn Sie Advanced API Security in einer Organisation aktivieren, kann es bis zu sechs Stunden dauern, bis die Punktzahlen für vorhandene Proxys und Ziele in einer Umgebung angezeigt werden.

- Es kann bis zu 6 Stunden dauern, bis neue Ereignisse, die sich auf Proxys (Bereitstellung und Aufhebung der Bereitstellung) und Ziele (Erstellen, Aktualisieren, Löschen) in einer Umgebung beziehen, in der Bewertung der Umgebung widergespiegelt werden.

- Daten, die in die Apigee Analytics-Pipeline fließen, haben im Durchschnitt eine Verzögerung von bis zu 20 Minuten. Dadurch kommt es bei der Bewertung der Missbrauchsdaten zu einer Verarbeitungsverzögerung von etwa 15 bis 20 Minuten.

Seite Risikobewertung öffnen

Auf der Seite Risikobewertung werden Punktzahlen angezeigt, mit denen die Sicherheit Ihrer API in den einzelnen Umgebungen gemessen wird.

Das Laden der Seite Risikobewertung kann einige Minuten dauern. Das Laden der Seite dauert in Umgebungen mit hohem Traffic und einer großen Anzahl von Proxys und Zielen länger.

So öffnen Sie die Seite Risikobewertung:

Rufen Sie in der Google Cloud Console die Seite Apigee > Erweiterte API-Sicherheit > Risikobewertung auf.

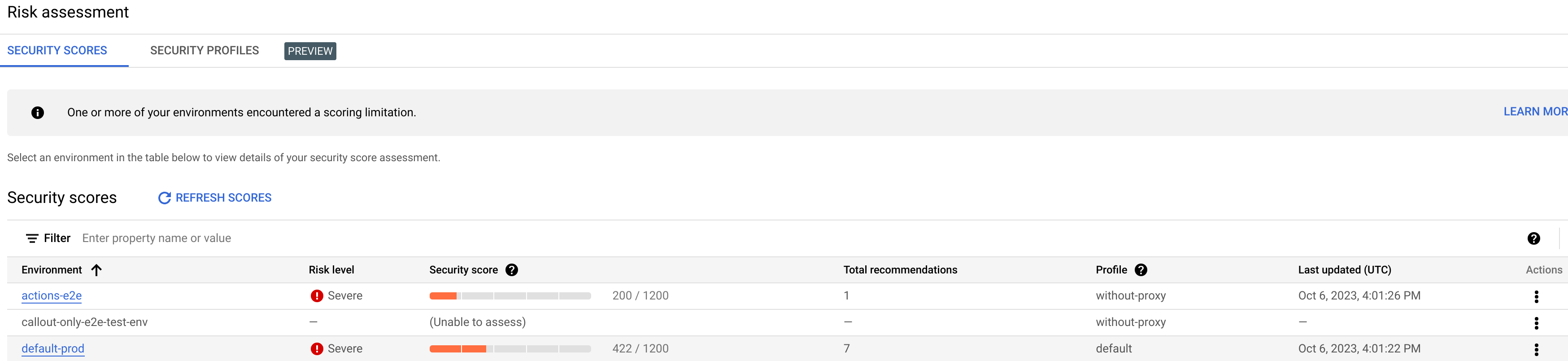

Dadurch wird die Seite Risikobewertung angezeigt:

Die Seite hat zwei Tabs, die in den folgenden Abschnitten beschrieben werden:

- Sicherheitspunktzahlen: Sicherheitswerte ansehen.

- Sicherheitsprofile: Sicherheitsprofile ansehen, erstellen und bearbeiten.

Sicherheitspunktzahlen ansehen

Klicken Sie auf den Tab Sicherheitspunktzahlen, um die Sicherheitspunktzahlen aufzurufen.

Für einer Umgebung werden keine Punktzahlen berechnet, bis Sie ein Sicherheitsprofil anhängen, wie unter Sicherheitsprofil an eine Umgebung anhängen beschrieben. Apigee bietet eine Standardsicherheitsrichtlinie oder Sie können ein benutzerdefiniertes Profil erstellen, wie unter Sicherheitsprofile erstellen und bearbeiten beschrieben.

In der Tabelle Sicherheitswerte werden die folgenden Spalten angezeigt:

- Umgebung: Die Umgebung, in der die Punktzahlen berechnet werden.

- Risikostufe: Die Risikostufe für die Umgebung. Sie kann niedrig, moderat oder hoch sein.

- Sicherheitspunktzahl: Die Gesamtpunktzahl für die Umgebung, von insgesamt 1.200.

- Gesamtempfehlungen: Die Anzahl der angegebenen Empfehlungen.

- Profil: Der Name des angehängten Sicherheitsprofils.

- Zuletzt aktualisiert: Das letzte Datum, an dem die Sicherheitspunktzahlen aktualisiert wurden.

- Aktionen: Klicken Sie auf das Dreipunkt-Menü in der Zeile, damit die Umgebung folgende Aktionen ausführen kann:

- Profil anhängen: Hängen Sie die Umgebung an ein Sicherheitsprofil an.

- Profil trennen: Trennen Sie ein Sicherheitsprofil von der Umgebung.

Sicherheitsprofil an eine Umgebung anhängen

Zum Aufrufen von Sicherheitspunktzahlen für eine Umgebung müssen Sie zuerst an die Umgebung ein Sicherheitsprofil anhängen:

- Klicken Sie unter Aktionen auf das Dreipunkt-Menü in der Zeile für die Umgebung.

- Klicken Sie auf Profil anhängen.

- Gehen Sie im Dialogfeld Profil anhängen so vor:

- Klicken Sie auf das Feld Profil und wählen Sie das Profil aus, das Sie anhängen möchten. Wenn Sie kein benutzerdefiniertes Sicherheitsprofil erstellt haben, ist nur das Profil Standard verfügbar.

- Klicken Sie auf Zuweisen.

Wenn Sie ein Sicherheitsprofil in einer Umgebung anhängen, beginnt die erweiterte API-Sicherheit sofort mit der Bewertung und der Vergabe der Punktzahl. Beachten Sie, dass es einige Minuten dauern kann, bis die Punktzahl angezeigt wird.

Die Gesamtpunktzahl wird aus den einzelnen Punktzahlen in den drei Bewertungstypen berechnet:

- Quellbewertung

- Proxybewertung

- Zielbewertung

Beachten Sie, dass alle Punktzahlen zwischen 200 und 1.200 liegen müssen. Höhere Bewertungszahlen weisen auf ein geringeres Sicherheitsrisiko hin.

Bewertungen einsehen

Nachdem Sie ein Sicherheitsprofil an eine Umgebung angehängt haben, können Sie die Punktzahlen und Empfehlungen in der Umgebung aufrufen. Klicken Sie dazu auf der Hauptseite Sicherheitspunktzahlen auf die Zeile für die Umgebung. Dadurch werden die Punktzahlen für die Umgebung wie unten dargestellt angezeigt:

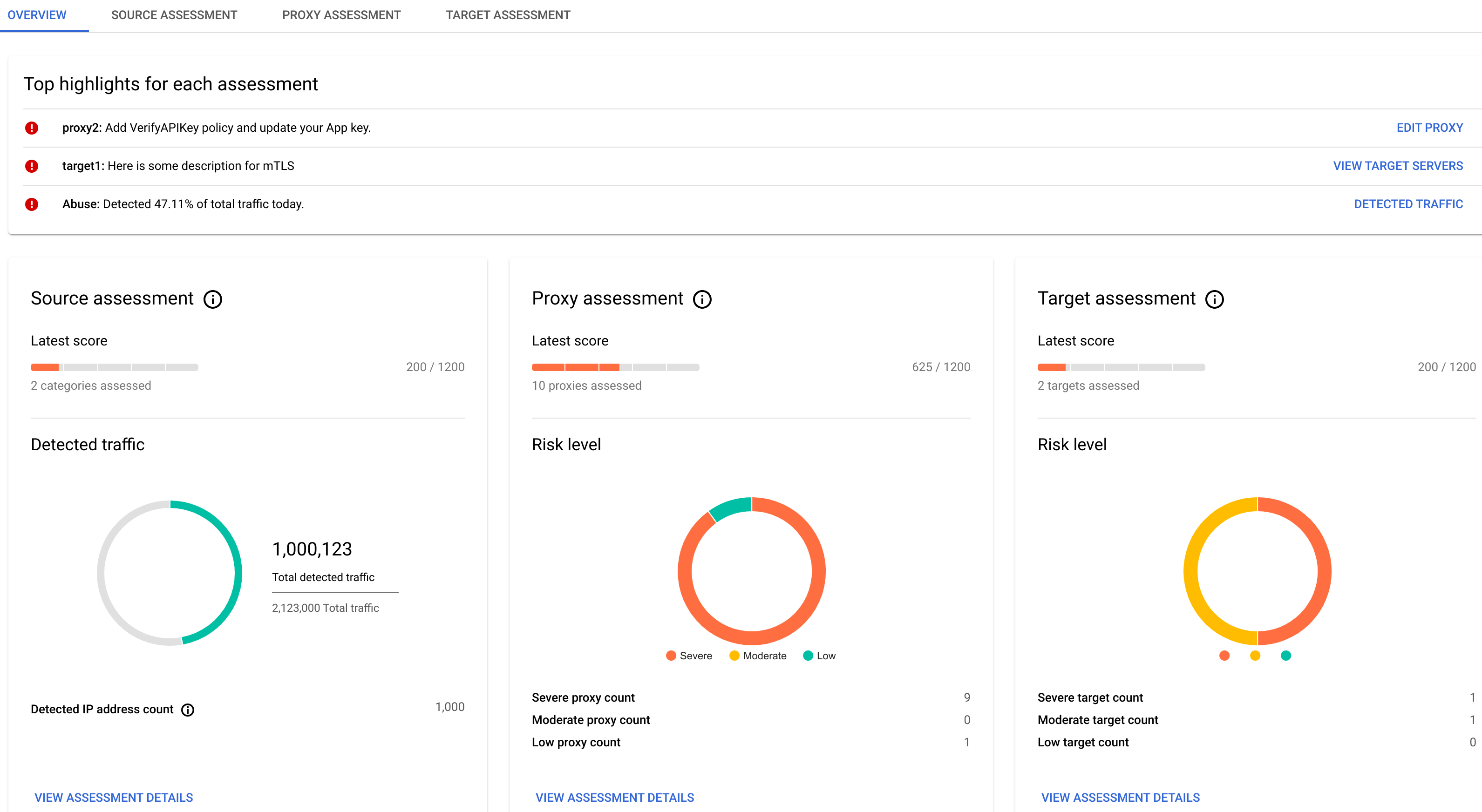

In der Ansicht werden vier Tabs angezeigt:

Übersicht

Auf dem Tab Übersicht wird Folgendes angezeigt:

- Wichtige Highlights für jede Bewertung:

- Proxy: Zeigt die beste Empfehlung für Proxys in der Umgebung an. Klicken Sie auf Proxy bearbeiten, um den Proxy-Editor von Apigee zu öffnen. Dort können Sie die Empfehlung implementieren.

- Ziel: Zeigt die beste Empfehlung für Ziele in der Umgebung an. Klicken Sie auf Zielserver anzeigen, um den Tab Zielserver auf der Seite Verwaltung > Umgebungen in der Apigee-Benutzeroberfläche zu öffnen.

- Quelle: Zeigt den erkannten Missbrauchstraffic an. Klicken Sie auf Erkannter Traffic, um den Tab Erkannter Traffic auf der Seite zur Missbrauchserkennung aufzurufen.

- Zusammenfassungen für Quellbewertung, Proxybewertung und Zielbewertung, einschließlich:

- Die neueste Punktzahl für jeden Bewertungstyp.

- Im Bereich Quellbewertung werden der erkannte Missbrauch und der IP-Adressbereich angezeigt.

- Die Bereiche Proxybewertung und Zielbewertung zeigen das Risikoniveau für diese Bewertungen an.

- Klicken Sie in einem der Zusammenfassungsbereiche auf Prüfungsdetails ansehen, um die Details für diesen Bewertungstyp aufzurufen:

- Bewertungsverlauf: Zeigt ein Diagramm der täglichen Gesamtpunktzahlen für die Umgebung in einem letzten Zeitraum an, der 3 Tage oder 7 Tage betragen kann. Standardmäßig werden in der Grafik drei Tage angezeigt. In dem Diagramm wird auch die durchschnittliche Gesamtpunktzahl über denselben Zeitraum angezeigt.

Beachten Sie, dass eine Punktzahl nur dann für den Bewertungstyp berechnet wird, wenn etwas bewertet werden muss. Sind beispielsweise keine Zielserver vorhanden, wird keine Punktzahl für Ziele gemeldet.

Quellbewertung

Klicken Sie auf den Tab Quellbewertung, um die Bewertungsdetails für die Umgebung aufzurufen.

Klicken Sie rechts neben Bewertungsdetails auf das Erweiterungssymbol, um ein Diagramm der Quellbewertung für einen letzten Zeitraum aufzurufen. Sie können drei Tage oder sieben Tage festlegen.

Im Bereich Quelle wird eine Tabelle mit den folgenden Informationen angezeigt:

- Kategorie: Die Kategorie für die Bewertung.

- Risikostufe: Die Risikostufe für die Kategorie.

- Sicherheitspunktzahl: Die Sicherheitspunktzahl für die Missbrauchskategorie.

- Empfehlungen: Die Anzahl der Empfehlungen für die Kategorie.

Quelldetails

Im Bereich Quelldetails werden Details zum erkannten Missbrauchstraffic in der Umgebung angezeigt, einschließlich

- Trafficdetails:

- Erkannter Traffic: Die Anzahl der API-Aufrufe, die von einer IP-Adresse stammen, die als Missbrauchsquelle erkannt wurde.

- Gesamter Traffic: Die Gesamtzahl der durchgeführten API-Aufrufe.

- Anzahl erkannter IP-Adressen:Die Anzahl verschiedener IP-Adressen, die als Missbrauchsquellen erkannt wurden.

- Beobachtungszeit (UTC): Die Startzeit in UTC des Zeitraums, in dem der Traffic überwacht wurde.

- Ende der Beobachtung (UTC): Die Endzeit in UTC des Zeitraums, in dem der Traffic überwacht wurde.

- Bewertungsdatum: Datum und Uhrzeit der Bewertung.

- Die Empfehlung zur Verbesserung der Punktzahl. Weitere Empfehlungen zum Umgang mit Missbrauchstraffic finden Sie unter Empfehlungen bei Missbrauch.

Klicken Sie auf die Schaltfläche Sicherheitsaktion erstellen, um eine Sicherheitsaktion zum Behandeln von Problemen zu erstellen, die von der Quellbewertung ausgelöst werden.

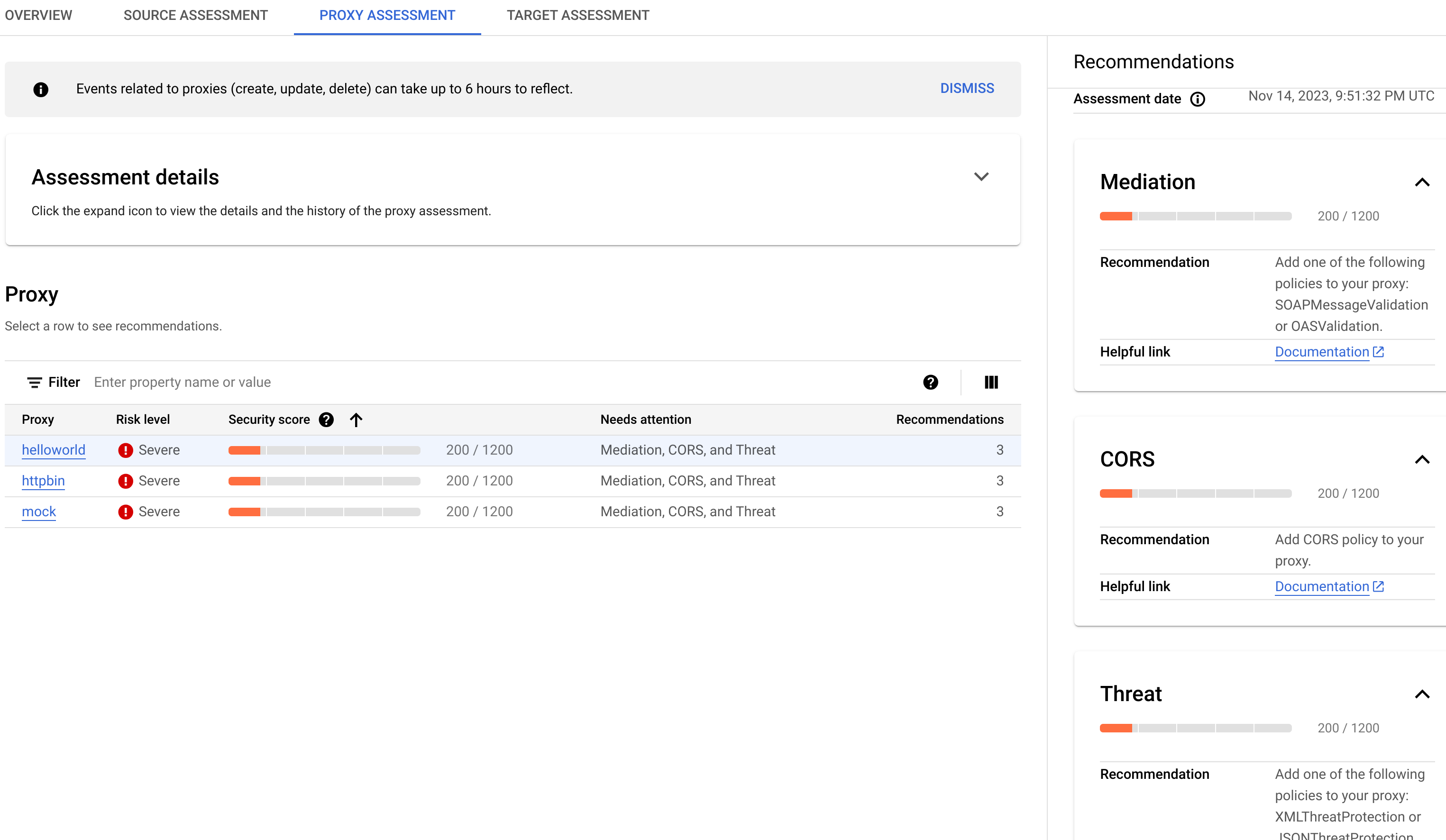

Proxybewertung

Die API-Proxy-Bewertung berechnet Punktzahlen für alle Proxys in der Umgebung. Klicken Sie zum Anzeigen der Proxybewertung auf den Tab Proxybewertung:

Im Bereich Proxy wird eine Tabelle mit den folgenden Informationen angezeigt:

- Proxy: Der zu bewertende Proxy.

- Risikostufe: Die Risikostufe für den Proxy.

- Sicherheitspunktzahl: Die Sicherheitspunktzahl für den Proxy.

- Prüfung erforderlich: Die zu berücksichtigenden Bewertungskategorien, um die Punktzahl für den Proxy zu verbessern.

- Empfehlungen: Die Anzahl der Empfehlungen für den Proxy.

Klicken Sie in der Tabelle auf den Namen eines Proxys, um den Proxy-Editor zu öffnen, in dem Sie empfohlene Änderungen am Proxy vornehmen können.

Proxyempfehlungen

Wenn ein Proxy eine niedrige Punktzahl hat, können Sie sich Empfehlungen zur Verbesserung im Bereich Empfehlungen ansehen. Klicken Sie im Bereich Proxy auf die Spalte Prüfung erforderlich, um die Empfehlungen für einen Proxy aufzurufen.

Der Bereich Empfehlungen wird angezeigt:

- Bewertungsdatum: Datum und Uhrzeit der Bewertung.

- Die Empfehlung zur Verbesserung der Punktzahl.

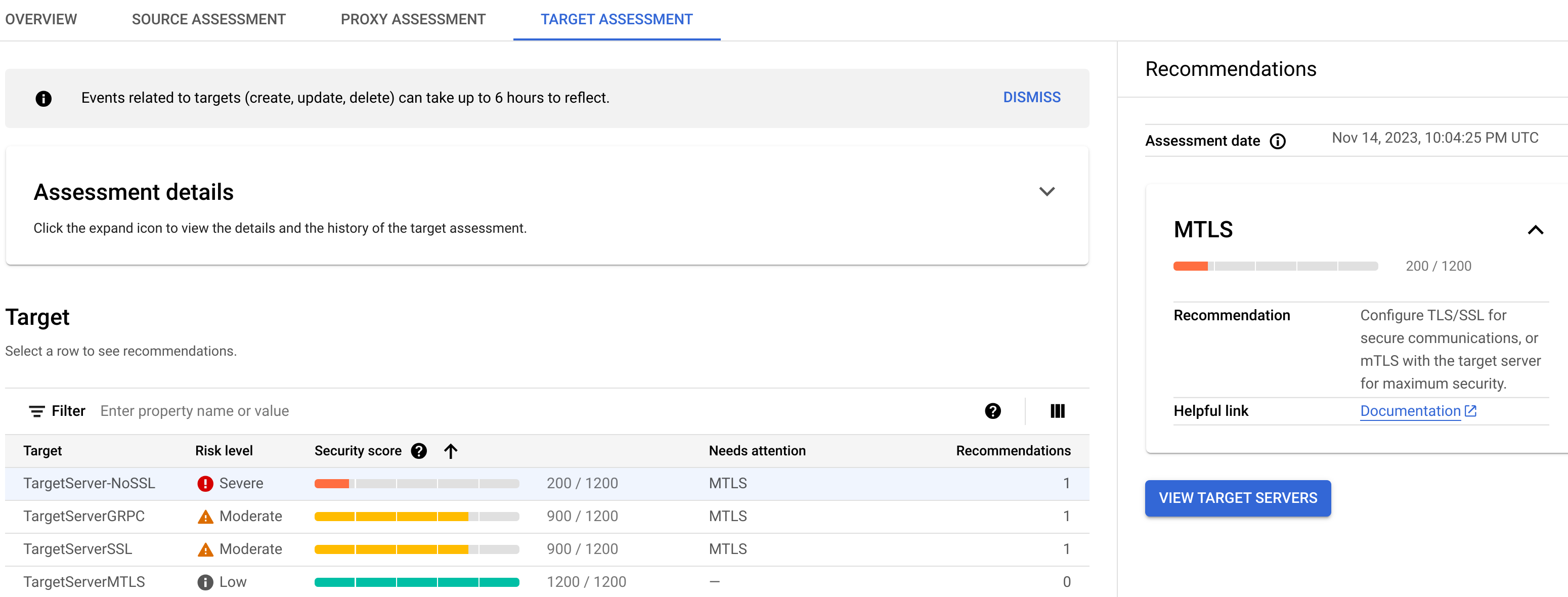

Zielbewertung

Die Zielbewertung berechnet für jeden Zielserver in der Umgebung einen mTLS-Wert (Mutual Transport Layer Security). Zielpunktzahlen werden so zugewiesen:

- Kein TLS vorhanden: 200

- One-Way-TLS vorhanden: 900

- Bidirektional oder mTLS vorhanden: 1200

Klicken Sie zum Anzeigen der Zielbewertung auf den Tab Zielbewertung:

Im Bereich Ziel werden die folgenden Informationen angezeigt:

- Ziel: Der Name des Ziels.

- Risikostufe: Die Risikostufe für das Ziel.

- Sicherheitspunktzahl: Die Sicherheitspunktzahl für das Ziel.

- Prüfung erforderlich: Die zu berücksichtigenden Bewertungskategorien, um die Punktzahl für das Ziel zu verbessern.

- Empfehlungen: Die Anzahl der Empfehlungen für das Ziel.

Klicken Sie in der Tabelle auf den Namen eines Ziels, um den Tab Zielserver in der Apigee-Benutzeroberfläche auf der Seite Verwaltung > Umgebungen zu öffnen. die empfohlenen Aktionen auf das Ziel anwenden.

Zielempfehlungen

Wenn ein Zielserver eine niedrige Punktzahl hat, können Sie sich Empfehlungen zur Verbesserung im Bereich Empfehlungen ansehen. Klicken Sie im Bereich Ziel in die Spalte Prüfung erforderlich, um die Empfehlungen für ein Ziel aufzurufen.

Der Bereich Empfehlungen wird angezeigt:

- Bewertungsdatum: Datum und Uhrzeit der Bewertung.

- Die Empfehlung zur Verbesserung der Punktzahl.

Sicherheitsprofile erstellen und bearbeiten

Wählen Sie zum Erstellen oder Bearbeiten eines -Sicherheitsprofils den Tab Sicherheitsprofile aus.

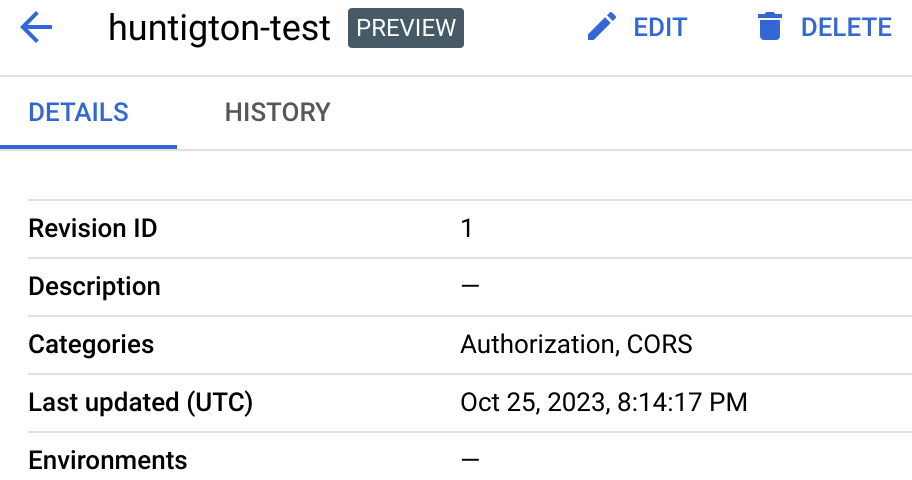

Der Tab Sicherheitsprofile zeigt eine Liste der Sicherheitsprofile an, einschließlich der folgenden Informationen:

- Name: Der Name des Profils.

- Kategorien: Die im Profil enthaltenen Sicherheitskategorien.

- Beschreibung: Die optionale Beschreibung des Profils.

- Umgebungen: Die Umgebungen, an die das Profil angehängt ist. Wenn diese Spalte leer ist, wird das Profil keiner Umgebung zugeordnet.

- Zuletzt aktualisiert (UTC): Das Datum und die Uhrzeit der letzten Aktualisierung der Aktion.

- Aktionen: Ein Menü mit folgenden Elementen:

- Bearbeiten: Das Profil bearbeiten.

- Löschen: Löschen Sie das Profil.

Details eines Sicherheitsprofils ansehen

Klicken Sie auf den Namen eines Sicherheitsprofils in der Zeile für das Profil, um die Details aufzurufen. Daraufhin werden die Profildetails wie unten dargestellt angezeigt.

In der ersten Zeile des Tabs Details wird die Überarbeitungs-ID angezeigt: die neueste Überarbeitungsnummer des Profils. Wenn Sie ein Profil bearbeiten und seine Sicherheitskategorien ändern, wird die Überarbeitungs-ID um 1 erhöht. Das Ändern der Profilbeschreibung erhöht jedoch nicht die Überarbeitungs-ID.

Die Zeilen in denen in der Zeile für das Profil auf dem Tab Sicherheitsprofile dieselben Informationen angezeigt werden.

Die Ansicht mit den Profildetails enthält auch zwei Schaltflächen mit den Labels Bearbeiten und Löschen, die Sie zum Bearbeiten oder verwenden können. Sicherheitsprofil löschen.

Verlauf

Klicken Sie auf den Tab Verlauf, um den Verlauf des Profils aufzurufen. Dadurch wird eine Liste aller Überarbeitungen des Profils angezeigt. Für jede Überarbeitung wird Folgendes in der Liste angezeigt:

- Überarbeitungs-ID: Die Überarbeitungsnummer.

- Kategorien: Die Sicherheitskategorien, die in dieser Überarbeitung des Profils enthalten sind.

- Zuletzt aktualisiert (UTC): Datum und Uhrzeit in UTC, zu der die Überarbeitung erstellt wurde.

Benutzerdefiniertes Sicherheitsprofil erstellen

So erstellen Sie ein neues benutzerdefiniertes Sicherheitsprofil:

- Klicken Sie oben auf der Seite auf Erstellen.

- Geben Sie im daraufhin geöffneten Dialogfeld die folgenden Informationen ein:

- Name: Der Name des Profils. Der Name muss aus 1 bis 63 Kleinbuchstaben, Ziffern oder Bindestrichen bestehen und mit einem Buchstaben beginnen und mit einem Buchstaben oder einer Ziffer enden. Der Name muss sich vom Namen eines vorhandenen Profils unterscheiden.

- (Optional) Beschreibung: Eine Beschreibung des Profils.

- Wählen Sie im Feld Kategorien die Bewertungskategorien aus, die Sie in das Profil aufnehmen möchten.

Benutzerdefiniertes Sicherheitsprofil bearbeiten

So bearbeiten Sie ein benutzerdefiniertes Sicherheitsprofil:

- Klicken Sie am Ende der Zeile für das Sicherheitsprofil auf das Menü Aktionen.

- Wählen Sie Bearbeiten aus.

- Auf der Seite Sicherheitsprofil bearbeiten können Sie Folgendes ändern:

- Beschreibung: Die optionale Beschreibung des Sicherheitsprofils.

- Kategorien: Die für das Profil ausgewählten Sicherheitskategorien. Klicken Sie auf das Drop-down-Menü und ändern Sie die ausgewählten Kategorien, indem Sie sie im Menü auswählen oder die Auswahl aufheben.

- Klicken Sie auf OK.

Benutzerdefiniertes Sicherheitsprofil löschen

Zum Löschen eines Sicherheitsprofils klicken Sie am Ende der Zeile für das Profil auf Aktionen und wählen Sie Löschen aus. Wenn Sie ein Profil löschen, wird es auch von allen Umgebungen getrennt.

Missbrauchsempfehlungen

Wenn die Quellpunktzahl niedrig ist, empfiehlt Apigee, die IP-Adressen zu prüfen, bei denen Missbrauch erkannt wurde. Wenn Sie zustimmen, dass der Traffic von diesen IP-Adressen missbräuchlich ist, verwenden Sie die Seite Sicherheitsaktionen, um Anfragen von IP-Adressen zu blockieren, die Missbrauchstraffic darstellen.

Weitere Informationen zum Missbrauch finden Sie in den folgenden Ressourcen:

- Auf der Seite Missbrauchserkennung werden Informationen zu Sicherheitsvorfällen mit Missbrauch des Traffics angezeigt.

- Die Seite Sicherheitsberichte.

Sie können beispielsweise die folgenden Berichte erstellen:

- IP-Adressen von Bots, wie unter Beispiel: Bericht „Bot-IP-Adressen“ beschrieben.

- Bot-Traffic nach bot_reason, wie unter Beispiel: Bot-Traffic nach Bot-Grundbericht beschrieben.