הדף הזה רלוונטי ל-Apigee ול-Apigee Hybrid.

לעיון במסמכי התיעוד של

Apigee Edge

![]()

התראות מתקדמות בנושא אבטחת API מאפשרות ליצור התראות לגבי אירועים שקשורים לאבטחת API, כמו שינויים בציוני האבטחה או תקריות של שימוש לרעה ב-API שזוהו. אתם יוצרים התראות באמצעות Cloud Monitoring. אתם יכולים להגדיר התראה כך שתשלח לכם הודעה בטקסט, באימייל או בערוצים אחרים כשההתראה מופעלת.

מידע נוסף על יצירת התראות אפשר למצוא במאמר בנושא יצירת כללי מדיניות להתראות על סמך סף מדד, ומידע על ניהול התראות שנוצרו אפשר למצוא במאמר בנושא אירועים שקשורים לכללי מדיניות להתראות על סמך מדדים.

התפקידים הנדרשים

כדי להגדיר התראות וערוצי התראות ב-Cloud Monitoring, צריך להקצות לכם את התפקידים הבאים:

roles/monitoring.alertPolicyEditorroles/monitoring.notificationChannelEditor

מגבלות

ההגבלות הבאות חלות על התראות:

- המספר המקסימלי של מדיניות התראות הוא 500 לכל רמות המינוי של Apigee.

- נתוני המדדים נשמרים למשך 6 שבועות.

- תקופת הזמן המקסימלית שבה תנאי של סף מדד נבדק היא 23 שעות ו-30 דקות.

- יכול להיות עיכוב של עד 4 דקות מהרגע שבו מתרחש אירוע שמפעיל התראה ועד לרגע שבו ההתראה נוצרת וההודעה נשלחת.

רשימה מלאה של מגבלות על התראות מופיעה במאמר בנושא מגבלות על התראות.

בקטעים הבאים מוצגות דוגמאות שממחישות איך ליצור התראות.

דוגמה: יצירת התראה על ירידה בציון האבטחה של שרת proxy (הערכת סיכונים גרסה 1)

בדוגמה הזו נוצרת התראה כשציון האבטחה של ה-proxy יורד מתחת לסף שצוין. כדי ליצור את ההתראה, מבצעים את השלבים הבאים:

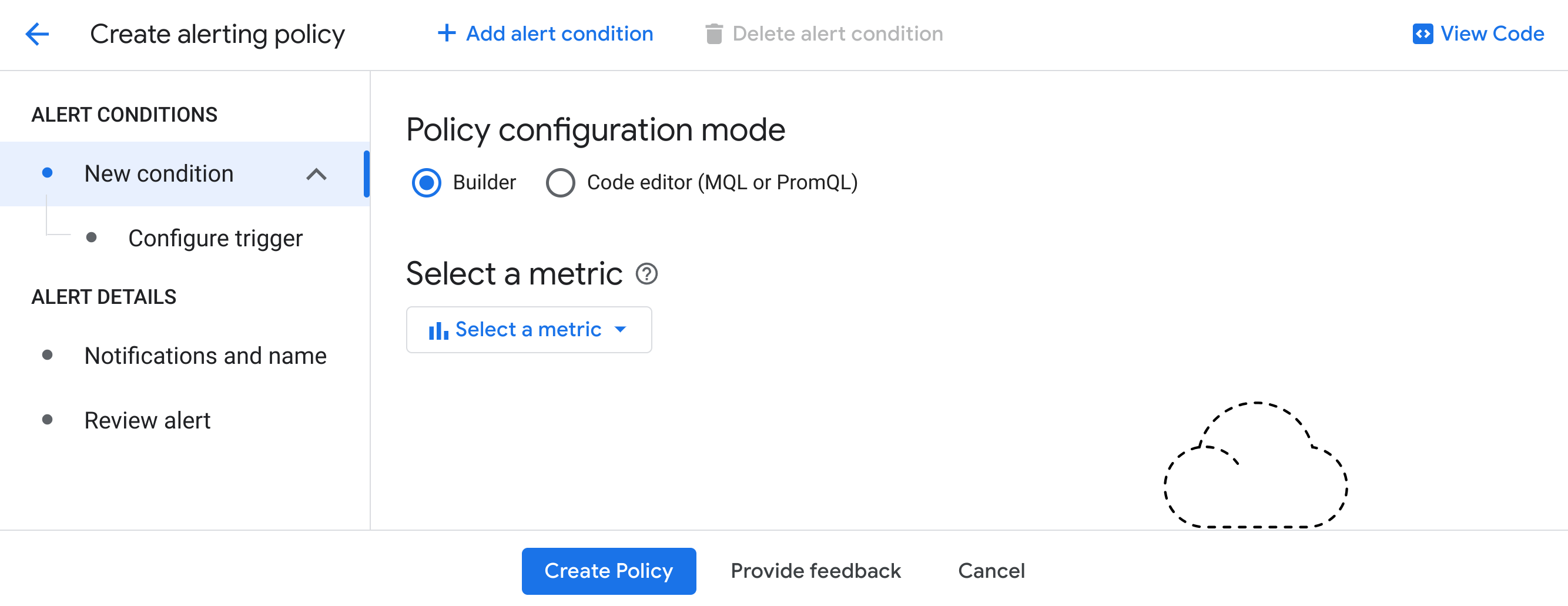

במסוף Google Cloud , עוברים לדף Monitoring >Alerting > מדיניות התראות > Create alerting policy.

- לוחצים על Select a Metric (בחירת מדד).

- מבטלים את הסימון של Show only active resources & metrics.

הערה: אם אין בארגון נתונים עדכניים על תנועת נתונים ב-API, המדד בשלב הבא לא יוצג אלא אם תבטלו את הסימון של האפשרות הזו.

- בוחרים מדד באופן הבא:

- בוחרים באפשרות Apigee API Security Profile Environment Association (שיוך סביבה לפרופיל אבטחה של Apigee API).

- בחלונית שנפתחת משמאל, בוחרים באפשרות אבטחה.

- בחלונית הבאה משמאל, בוחרים באפשרות Security score of Apigee API proxy.

- לוחצים על אישור.

- (אופציונלי) כדי להגביל את הנתונים של ההתראה, למשל לסביבה ספציפית,

אפשר ליצור מסנן באופן הבא:

- בקטע הוספת מסננים > מסנן חדש, לוחצים על השדה מסנן ובוחרים תווית של משאב לסינון, כמו env.

- בשדה Comparator, בוחרים אופרטור השוואה, כמו =.

- בשדה Value, בוחרים ערך לתווית המשאב, כמו שם סביבה.

עם המסנן הזה, התראה תופעל רק על ידי נתונים שעומדים בתנאי הסינון. רשימת המסננים הזמינים מופיעה במאמר בנושא מסננים.

- בקטע Transform data (שינוי נתונים), בשדה Rolling window function (פונקציית חלון נע), בוחרים באפשרות sum (סכום).

- לוחצים על הבא.

- בחלונית Configure alert trigger (הגדרת טריגר להתראה), מגדירים את האפשרויות הבאות:

- בקטע סוגי תנאים, בוחרים באפשרות סף.

- בקטע Alert trigger, בוחרים באפשרות Any time series violates.

- בקטע מיקום הסף, בוחרים באפשרות מתחת לסף.

- בשדה ערך הסף, מזינים את ערך הסף שיפעיל את ההתראה, למשל 600.

- לוחצים על הבא.

- בשדה Configure notifications, לוחצים על השדה Notification Channels ובוחרים ערוצים, כמו הודעת טקסט או אימייל, להתראה. אם לא הגדרתם ערוצים, לוחצים על Manage Notification Channels ומוסיפים ערוץ או ערוצים.

- לוחצים על OK.

- בשדה Documentation, מזינים טקסט שרוצים שיצורף להודעה, למשל תיאור של מה שהפעיל את ההתראה. לדוגמה, אפשר להזין את הטקסט הבא: "A security score has fallen below 600."

- בקטע Name the alert policy (מתן שם למדיניות ההתראה), מזינים שם למדיניות ההתראה.

- לוחצים על הבא ובודקים את פרטי מדיניות ההתראות.

- אם הכול נראה תקין, לוחצים על יצירת מדיניות כדי ליצור את מדיניות ההתראות.

דוגמה: יצירת התראה על עלייה בתנועת שימוש לרעה שזוהתה עבור כלל זיהוי

בדוגמה הזו מוסבר איך ליצור התראה כשהמספר של הבקשות עם תנועה של ניצול לרעה שזוהתה חורג מסף שצוין עבור כל כלל זיהוי יחיד. כדי ליצור את ההתראה, מבצעים את השלבים הבאים:

במסוף Google Cloud , עוברים לדף Monitoring >Alerting > מדיניות התראות > Create alerting policy.

- לוחצים על Select a Metric (בחירת מדד).

- מבטלים את הסימון של Show only active resources & metrics.

הערה: אם אין בארגון נתונים עדכניים על תנועת נתונים ב-API, המדד בשלב הבא לא יוצג אלא אם תבטלו את הסימון של האפשרות הזו.

- בוחרים מדד באופן הבא:

- בוחרים באפשרות Apigee API Security Detection Rule (כלל לזיהוי אבטחת API ב-Apigee).

- בחלונית שנפתחת משמאל, בוחרים באפשרות אבטחה.

- בחלונית הבאה משמאל, בוחרים באפשרות Apigee API Security detected request count by rule.

- לוחצים על אישור.

- (אופציונלי) כדי להגביל את הנתונים של ההתראה, למשל לסביבה ספציפית,

אפשר ליצור מסנן באופן הבא:

- בקטע הוספת מסננים > מסנן חדש, לוחצים על השדה מסנן ובוחרים תווית של משאב לסינון, כמו env.

- בשדה Comparator, בוחרים אופרטור השוואה, כמו =.

- בשדה Value, בוחרים ערך לתווית המשאב, כמו שם סביבה.

עם המסנן הזה, התראה תופעל רק על ידי נתונים שעוברים את תנאי המסנן, כמו נתונים בסביבה. במסננים מופיעה רשימה של המסננים הזמינים.

- בקטע Transform data (שינוי נתונים), בשדה Rolling window function (פונקציית חלון נע), בוחרים באפשרות sum (סכום).

- לוחצים על הבא.

- בחלונית Configure alert trigger (הגדרת טריגר להתראה), מגדירים את האפשרויות הבאות:

- בקטע סוגי תנאים, בוחרים באפשרות סף.

- בקטע Alert trigger, בוחרים באפשרות Any time series violates.

- בקטע Threshold position, בוחרים באפשרות Above threshold.

- בשדה ערך הסף, מזינים את ערך הסף שיפעיל את ההתראה, למשל 100.

- לוחצים על הבא.

- בשדה Configure notifications, לוחצים על השדה Notification Channels ובוחרים ערוצים, כמו הודעת טקסט או אימייל, להתראה. אם לא הגדרתם ערוצים, לוחצים על Manage Notification Channels ומוסיפים ערוץ או ערוצים.

- לוחצים על OK.

- בשדה Documentation, מזינים טקסט שרוצים שיצורף להודעה, למשל תיאור של מה שהפעיל את ההתראה. לדוגמה, אפשר להזין את הטקסט "Detected abuse traffic exceeded 100 for $(resource.label.env)." התגית $(resource.label.env) משמשת כאן כדי להציג את הסביבה שבה הנתונים הפעילו את ההתראה.

- בקטע Name the alert policy (מתן שם למדיניות ההתראה), מזינים שם למדיניות ההתראה.

- לוחצים על הבא ובודקים את פרטי מדיניות ההתראות.

- אם הכול נראה תקין, לוחצים על יצירת מדיניות כדי ליצור את מדיניות ההתראות.

דוגמה: יצירת התראה למעקב אחר תנאי מעקב של הערכת סיכונים (הערכת סיכונים גרסה 2)

בדוגמה הזו נוצרת מדיניות חדשה של התראות ב-Cloud Monitoring עבור תנאי מעקב של הערכת סיכונים, שמפעיל התראה אם ציון האבטחה של אחד מהשרתים הפרוקסי שבמעקב יורד מתחת לסף מסוים.

- יצירת תנאי מעקב

- פועלים לפי ההוראות שבקטע יצירת התראה על מעקב כדי ליצור התראה חדשה על מעקב. מערכת Apigee מאכלסת מראש חלק מהשדות כשדף נטען.

- אם רוצים, אפשר לשנות את ההגדרות כדי להתאים אישית את מדיניות ההתראות. פועלים לפי ההנחיות במאמר יצירת מדיניות התראות. צריך לתת שם למדיניות ההתראות.

- לוחצים על יצירת מדיניות כדי לשמור את מדיניות ההתראות החדשה.

מדדים של התראות אבטחה

בטבלה הבאה מתוארים המדדים שזמינים ליצירת התראות אבטחה:

| משאב | מדד | תיאור | מסננים נתמכים |

|---|---|---|---|

| סביבת Apigee | מספר הבקשות של Apigee API Security:apigee.googleapis.com/security/request_count |

מספר הבקשות ל-API שעובדו על ידי Advanced API Security (אבטחת API מתקדמת), מאז הדגימה האחרונה. | מיקום, ארגון, סביבה, שרת Proxy |

| סביבת Apigee | מספר הבקשות שזוהו על ידי Apigee API Security:apigee.googleapis.com/security/detected_request_count |

מספר בקשות ה-API שזוהו על ידי התכונה 'זיהוי שימוש לרעה' של Advanced API Security, מאז הדגימה האחרונה. | מיקום, ארגון, סביבה, שרת Proxy |

| Apigee API Security Detection Rule | Apigee API Security detected request count by rule:apigee.googleapis.com/security/detected_request_count_by_rule |

מספר בקשות ה-API שזוהו על ידי זיהוי שימוש לרעה ב-Advanced API Security וקובצו לפי כלל הזיהוי מאז הדגימה האחרונה. | מיקום, ארגון, סביבה, שרת proxy, כלל זיהוי |

| Apigee API Security Incident | מספר הבקשות לאירוע אבטחה של Apigee API:apigee.googleapis.com/security/incident_request_count |

מספר בקשות ה-API שזוהו כחלק מאירוע אבטחה של API. הערך הזה נמדד פעם בשעה. | מיקום, ארגון, סביבה, שרת Proxy |

| Apigee API Security Incident | מספר הבקשות לאירוע אבטחה ב-Apigee API לפי כלל זיהוי:apigee.googleapis.com/security/incident_request_count_by_rule |

מספר בקשות ה-API שזוהו כחלק מאירוע אבטחת API, מקובצות לפי כלל זיהוי. הערך הזה נמדד פעם בשעה. | location, org, env, incident_id, detection_rule |

| Apigee API Security Profile Environment Association | ציון האבטחה של מקורות API ב-Apigee:apigee.googleapis.com/security/source_score |

המדד הזה רלוונטי לגרסה 1 של הערכת הסיכונים. ציון האבטחה הנוכחי של פרוקסי Apigee API על סמך הערכת מקור של אבטחת API מתקדמת. הערך הזה נמדד לפחות פעם ב-3 שעות. | מיקום, ארגון, סביבה, פרופיל |

| Apigee API Security Profile Environment Association | ציון האבטחה של proxy ל-API ב-Apigee:apigee.googleapis.com/security/proxy_score |

הערך הזה רלוונטי לגרסה 1 של הערכת הסיכונים. ציון האבטחה הנוכחי של Apigee API proxy מבוסס על הערכת proxy מתקדמת של אבטחת API. הערך הזה נמדד לפחות פעם ב-3 שעות. | מיקום, ארגון, סביבה, פרופיל, proxy |

| Apigee API Security Profile Environment Association | ציון האבטחה של יעד API ב-Apigee:apigee.googleapis.com/security/target_score |

הערך הזה רלוונטי לגרסה 1 של הערכת הסיכונים. ציון האבטחה הנוכחי של פרוקסי Apigee API על סמך הערכת יעד של אבטחת API מתקדמת. הערך הזה נמדד לפחות פעם ב-3 שעות. | location, org, env, profile, target_server |

| Apigee API Security Profile Environment Association | ציון האבטחה של סביבת Apigee:apigee.googleapis.com/security/environment_score |

המדד הזה רלוונטי לגרסה 1 של הערכת הסיכונים. הציון הכולל הנוכחי של האבטחה בסביבת Apigee, על סמך הערכות של מקורות, שרתי proxy ויעדים של אבטחת API מתקדמת. הערך הזה נמדד לפחות פעם ב-3 שעות. | מיקום, ארגון, סביבה, פרופיל |

| Apigee API Security Assessment Result | ציון האבטחה:apigee.googleapis.com/security/score |

רלוונטי לגרסה 2 של הערכת סיכונים. ציון האבטחה הנוכחי של משאב שנפרס על סמך פרופיל אבטחה. | location, org, scope, resource, security_profile |

מסננים

| תווית סינון | תיאור |

|---|---|

| location | המיקום של המשאב: תמיד גלובלי. |

| יח' | שם הארגון ב-Apigee |

| env | שם הסביבה ב-Apigee |

| פרופיל | השם של פרופיל אבטחת ה-API ב-Apigee |

| שרת proxy | שם ה-proxy ל-API ב-Apigee |

| target_server | השם של שרת היעד ב-Apigee |

| detection_rule | השם של כלל הזיהוי של אבטחת API ב-Apigee |

| היקף | בגרסה 2 של הערכת הסיכונים, המזהה של ההיקף שמשויך למשאב שנבדק. |

| משאב | בגרסה 2 של הערכת הסיכונים, המזהה של המשאב שנבדק. |

| security_profile | בגרסה 2 של הערכת הסיכונים, המזהה של פרופיל האבטחה ששימש להערכת המשאב. |