Ingestão de dados do Google SecOps

O Google Security Operations ingere registros de clientes, normaliza os dados e detecta alertas de segurança. Ele oferece recursos de autoatendimento para ingestão de dados, detecção de ameaças, alertas e gerenciamento de casos. O Google SecOps também pode receber alertas de outros sistemas SIEM e analisá-los.

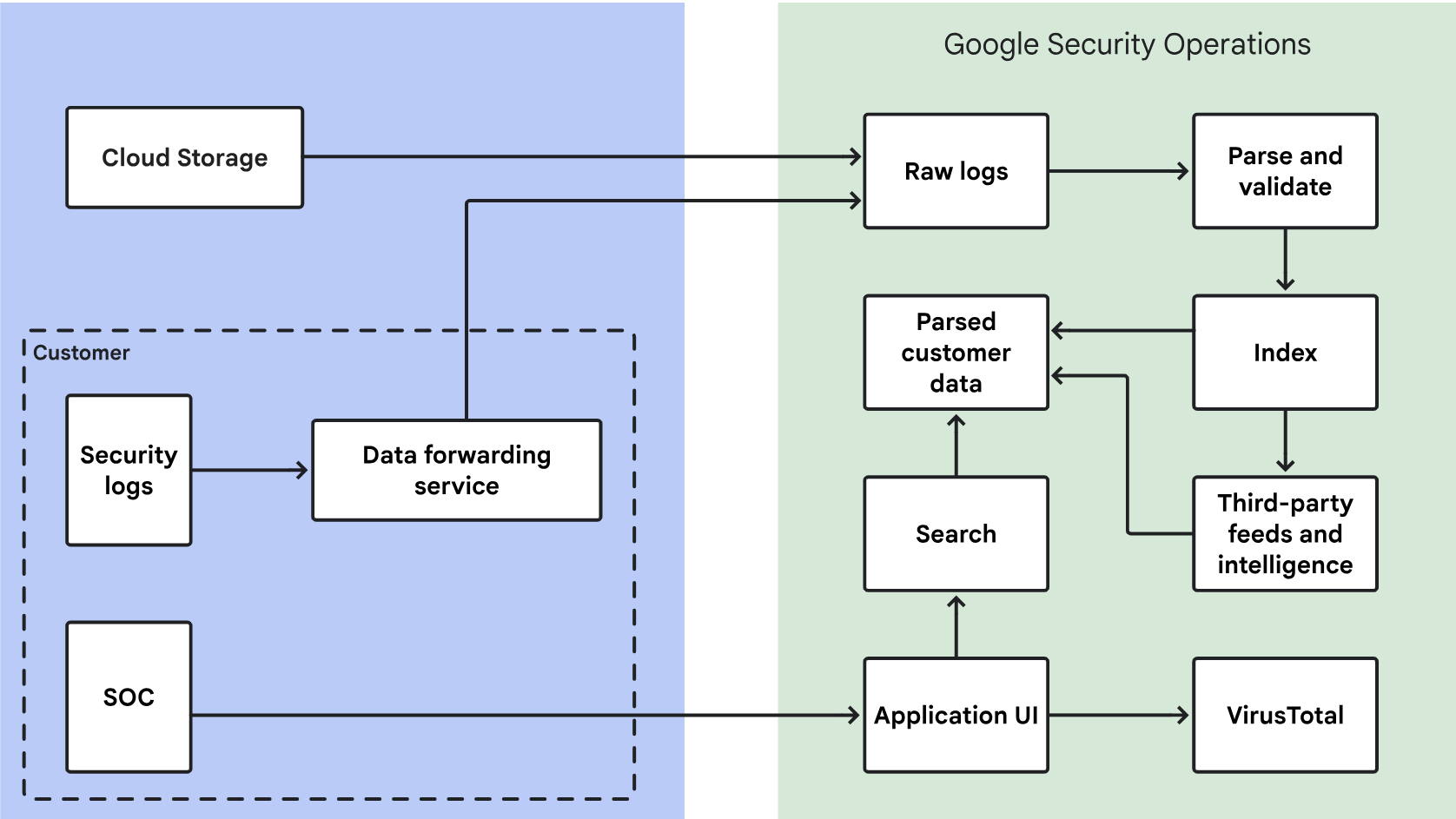

Visão geral da arquitetura de ingestão de dados

O diagrama a seguir ilustra como os dados de segurança fluem para o Google SecOps e como o sistema processa esses dados para análise na interface.

Principais etapas envolvidas na ingestão de dados

O Google SecOps trata seus dados de segurança da seguinte forma:

- Recupera dados de segurança de serviços na nuvem, como o Amazon S3 ou o Google Cloud. O Google SecOps criptografa esses dados em trânsito.

- Separa e armazena os dados de segurança criptografados na sua conta. O acesso é limitado a você e a um pequeno número de funcionários do Google para suporte, desenvolvimento e manutenção de produtos.

- Analisa e valida dados de segurança brutos, facilitando o processamento e a visualização.

- Indexa os dados para pesquisas rápidas.

- Armazena os dados analisados e indexados na sua conta.

- Oferece acesso seguro para que os usuários pesquisem e analisem os dados de segurança.

- Compara seus dados de segurança com o banco de dados de malware do VirusTotal para identificar correspondências. Em uma visualização de evento do Google SecOps, como a visualização de ativos, clique em Contexto do VT para ver as informações do VirusTotal. O Google SecOps não compartilha seus dados de segurança com o VirusTotal.

Visão geral dos métodos de ingestão de dados

O serviço de ingestão do Google SecOps atua como um gateway para todos os dados.

O Google SecOps ingere dados usando os seguintes sistemas:

Google Cloud: o Google SecOps recupera dados diretamente da sua organização Google Cloud , que é o método principal para todos os registros Google Cloud padrão (por exemplo, auditoria, fluxo de VPC, DNS e firewall). É a maneira mais econômica e eficiente de trazer a telemetria do Google Cloud para o Google SecOps. Para mais informações, consulte Ingerir dados do Google Cloud no Google SecOps.

Agente do Bindplane: é um agente gerenciado para coletar registros de ambientes e servidores locais (Windows ou Linux). O Bindplane é um pipeline de telemetria que pode coletar, refinar e exportar registros de qualquer origem para o Google SecOps. Assim, ele oferece flexibilidade na coleta de diferentes tipos de registros que não funcionam com outros métodos. É possível usar o recurso para dados locais, como registros de firewall, registros do Windows e do Linux, ou para dados da nuvem que você quer pré-processar (por exemplo, refinar ou filtrar) antes de ingerir no Google SecOps. Também é possível gerenciar esse agente usando o console de gerenciamento do Bindplane OP. Para mais informações, consulte Usar o agente do Bindplane.

Feeds de dados: são usados principalmente para registros baseados na nuvem em que os registros de terceiros já estão agregados em um repositório de objetos, como o Cloud Storage ou o Amazon S3, ou quando o terceiro oferece suporte a métodos baseados em "push", como webhook. Os feeds de dados também oferecem suporte imediato a um conjunto predefinido de integrações baseadas em API. Use feeds de dados para registros baseados na nuvem, como EDRs ou qualquer aplicativo SaaS, e para as integrações específicas predefinidas como API direta. Os feeds de dados enviam registros diretamente para o serviço de ingestão do Google SecOps. Para mais informações, consulte a documentação sobre gerenciamento de feeds. Os feeds de dados são compatíveis com linhas de registro de até 4 MB.

APIs de ingestão: use a API de ingestão para aplicativos personalizados, de alto volume ou internos que não se encaixam em outros métodos. Esse método é um pouco mais complexo de usar do que outros métodos de ingestão. Para mais informações, consulte a API de ingestão.

Encaminhadores: o encaminhador chegou ao fim da vida útil. O Google recomenda que você use o agente do Bindplane.

Os analisadores convertem registros dos sistemas dos clientes em um modelo de dados unificado (UDM). Os sistemas downstream no Google SecOps usam o UDM para oferecer recursos adicionais, incluindo regras e pesquisa do UDM.

Consulte Entender a disponibilidade de dados para pesquisa para conferir todos os detalhes do ciclo de vida da ingestão de dados, incluindo o fluxo de dados e a latência de ponta a ponta, e como esses fatores afetam a disponibilidade de dados ingeridos recentemente para consulta e análise.

Especificações:

Ao ingerir arquivos, o formato do conteúdo precisa corresponder ao formato esperado da extensão para que os registros sejam ingeridos corretamente.

Arquivos grandes (5 a 10 GB ou mais) podem atrasar significativamente a ingestão de dados.

A ingestão só aceita codificação UTF-8.

Precisa de mais ajuda? Receba respostas de membros da comunidade e profissionais do Google SecOps.