Panduan validasi pra-migrasi

Dokumen ini menguraikan pendekatan diagnostik langkah demi langkah yang sistematis untuk memvalidasi penyiapan autentikasi dan instance Google Security Operations sebelum migrasi SOAR. Panduan ini berfokus pada standar SAML dan OIDC yang digunakan untuk autentikasi dan otorisasi pengguna.

Validasi penyiapan Chronicle API

Untuk memeriksa apakah Chronicle API dikonfigurasi dengan benar di project Anda, ikuti langkah-langkah berikut: Google Cloud

- Login ke konsolGoogle Cloud dan pilih project Google Cloud yang benar dari daftar project di menu navigasi atas.

- Buka navigation menu (≡) dan buka APIs & Services > Enabled APIs & services.

- Buka daftar Enabled APIs & Services untuk menemukan

Chronicle API. Jika tercantum: API diaktifkan.

Jika TIDAK tercantum: Klik + AKTIFKAN API DAN LAYANAN di bagian atas, telusuri

Chronicle API, lalu klik Aktifkan.

Untuk memverifikasi apakah Akun Layanan dibuat, lakukan hal berikut:

- Buka Halaman IAM di konsol Google Cloud .

- Tampilkan akun tersembunyi (langkah penting): Anda harus mencentang kotak di sisi kanan kolom filter yang bertuliskan Sertakan pemberian peran yang diberikan Google.

- Menelusuri agen: Di panel filter, ketik

chronicle. Anda mencari alamat email yang cocok dengan pola tertentu ini:service-[PROJECT_NUMBER]@gcp-sa-chronicle.iam.gserviceaccount.com - Verifikasi izin: Pastikan akun layanan memiliki peran Agen Layanan Chronicle. Jika peran tidak ada, klik edit Edit dan tambahkan kembali.

Validasi Penyiapan Google SecOps

- Di konsol Google Cloud , pilih project Google Cloud yang benar dari daftar.

- Buka Security > Google SecOps dan tab Single Sign-On akan muncul.

- Jika Google SecOps diaktifkan, Anda akan melihat tab bernama Single Sign-On. Jika tidak, inisiasi prospek tidak lengkap. Berikan Google Cloud project ID di formulir Google yang ada di notifikasi dalam produk. Konfirmasi tanggal dan slot waktu migrasi, lalu kirimkan formulir. Jika Anda tidak menerima respons dalam waktu 72 jam setelah pengiriman, hubungi soar-migration-to-gcom@google.com.

- Jika tab ada, klik Buka SecOps. Login yang berhasil mengonfirmasi bahwa konfigurasi autentikasi sudah benar. Jika login gagal, gunakan bagian berikutnya untuk men-debug konfigurasi. Jika login gagal, gunakan bagian berikutnya untuk men-debug konfigurasi.

Alur dan pemecahan masalah SAML

Bagian ini memberikan ringkasan proses autentikasi SAML dan menguraikan pendekatan sistematis untuk mendiagnosis dan menyelesaikan masalah konfigurasi umum.

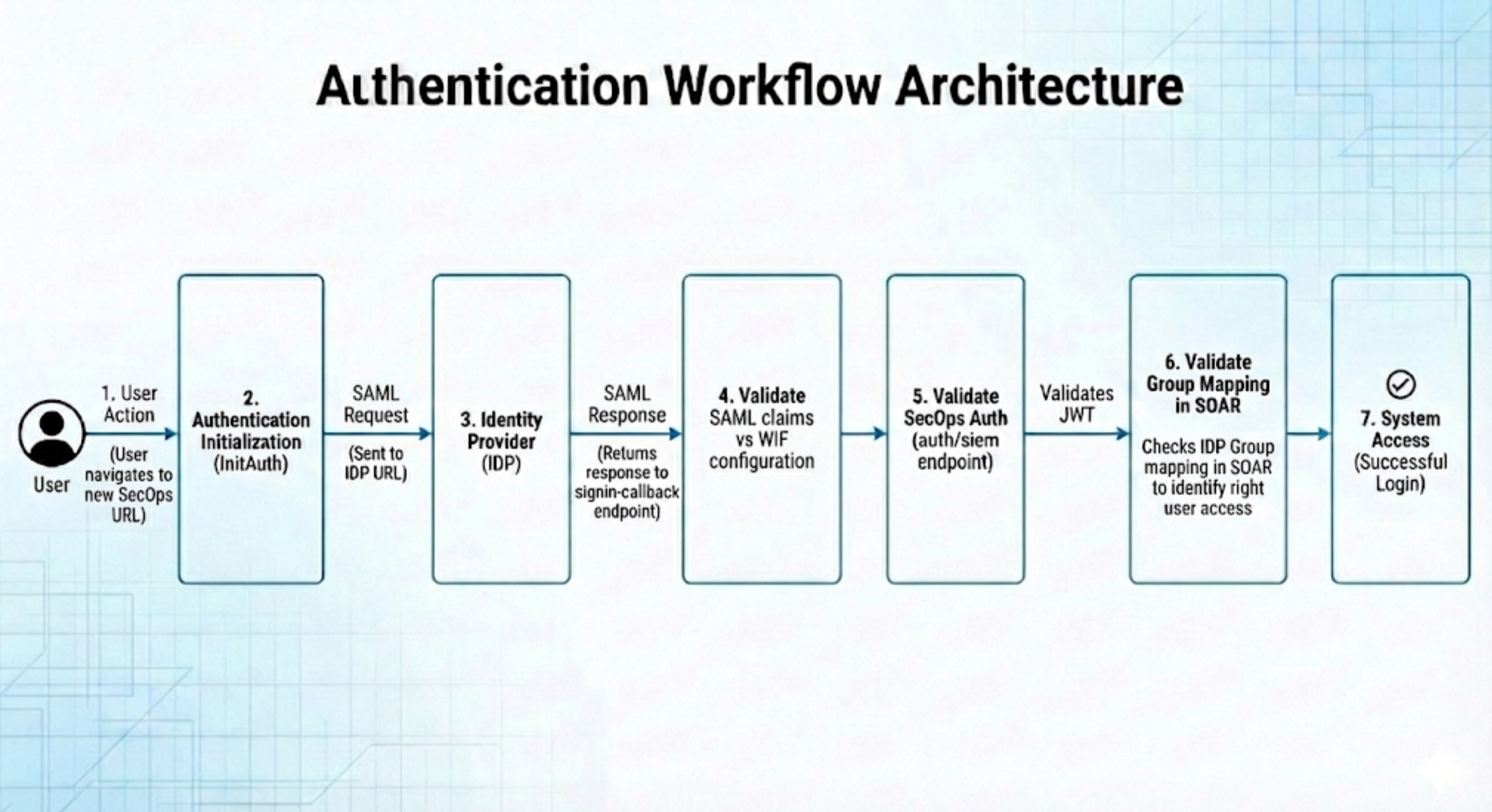

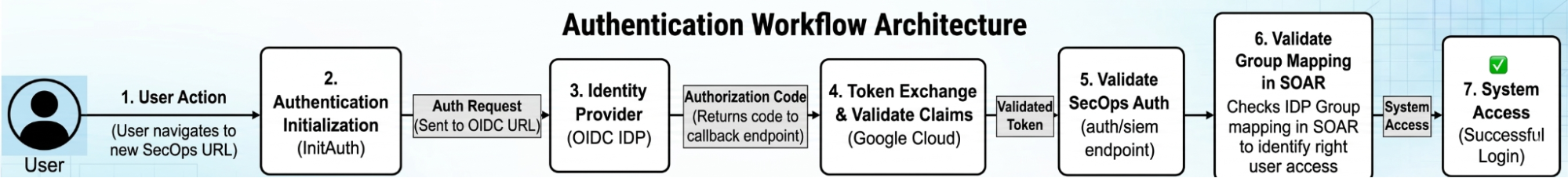

Arsitektur alur kerja autentikasi

Memahami alur permintaan sangat penting untuk mengisolasi titik kegagalan. Diagram berikut menggambarkan jalur berurutan login yang berhasil.

Prosedur pemecahan masalah langkah demi langkah

Untuk mendiagnosis dan melacak proses autentikasi SAML secara efektif, Anda dapat menggunakan utilitas berbasis web yang tercantum di bagian berikut.

Meskipun Google tidak mendukung produk tertentu, alat berikut diketahui dapat membantu memecahkan masalah proses tersebut:

- Validasi SAML: https://www.samltool.io/

- Tujuan: Digunakan untuk mendekode dan memvalidasi permintaan dan respons SAML mentah.

- Pemeriksaan JWT: https://www.jwt.io/

- Tujuan: Digunakan untuk memeriksa klaim dan konten Token Web JSON (JWT).

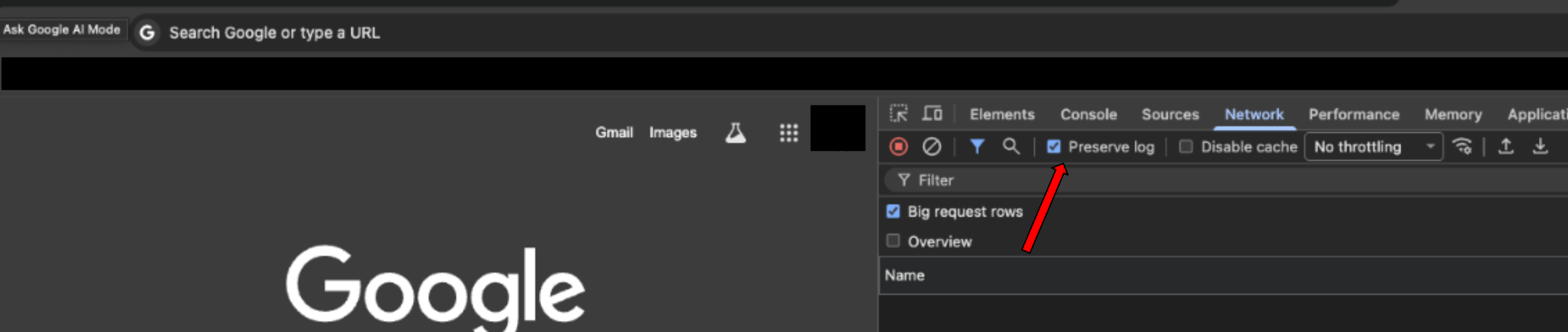

Fase 1: Persiapan lingkungan

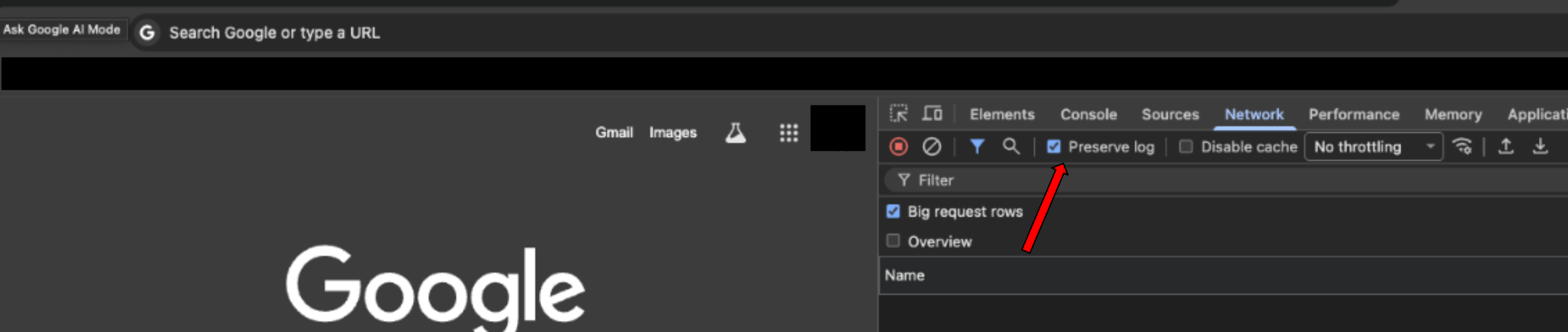

Sebelum memulai, pastikan lingkungan browser Anda siap untuk merekam traffic jaringan dengan menyelesaikan langkah-langkah berikut:

- Buka tab browser baru atau gunakan jendela Samaran.

Buka Developer Tools menggunakan pintasan untuk sistem operasi Anda:

- Windows: Tekan F12

- Linux: Tekan Ctrl + Shift + I

- macOS: Tekan Cmd + Option + I

Buka tab Jaringan.

Pilih kotak Pertahankan log untuk memastikan tidak ada data yang hilang selama pengalihan.

Buka URL lingkungan Google SecOps Anda untuk memulai alur login. Anda akan menerima URL ini melalui email setelah Anda menyelesaikan penyiapan Google SecOps di Langkah 5 Tahap 1 Migrasi untuk pelanggan mandiri SOAR. Subjek email adalah

Your Google SecOps instance is ready.

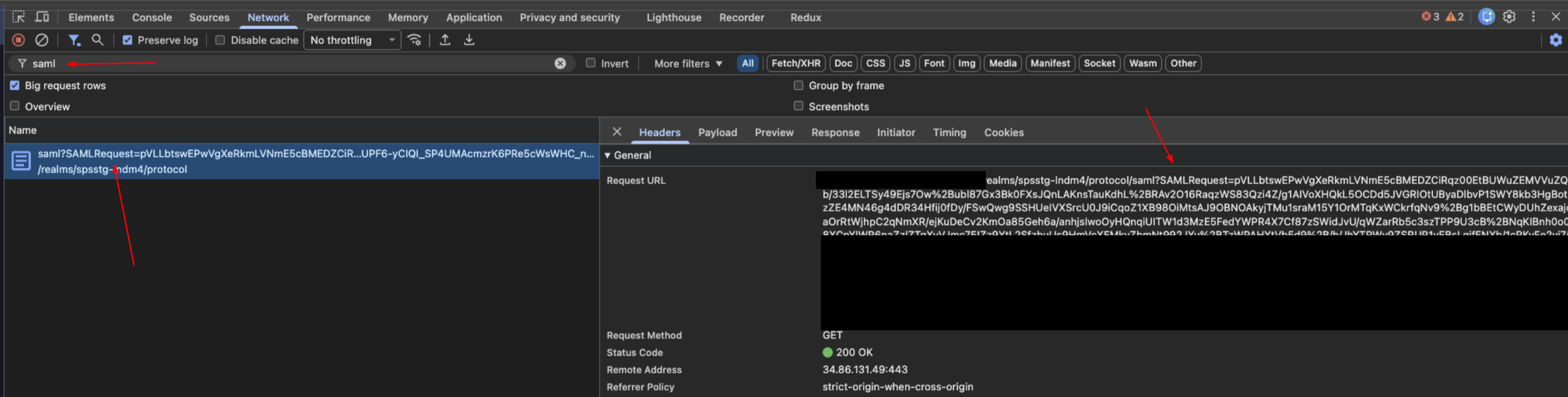

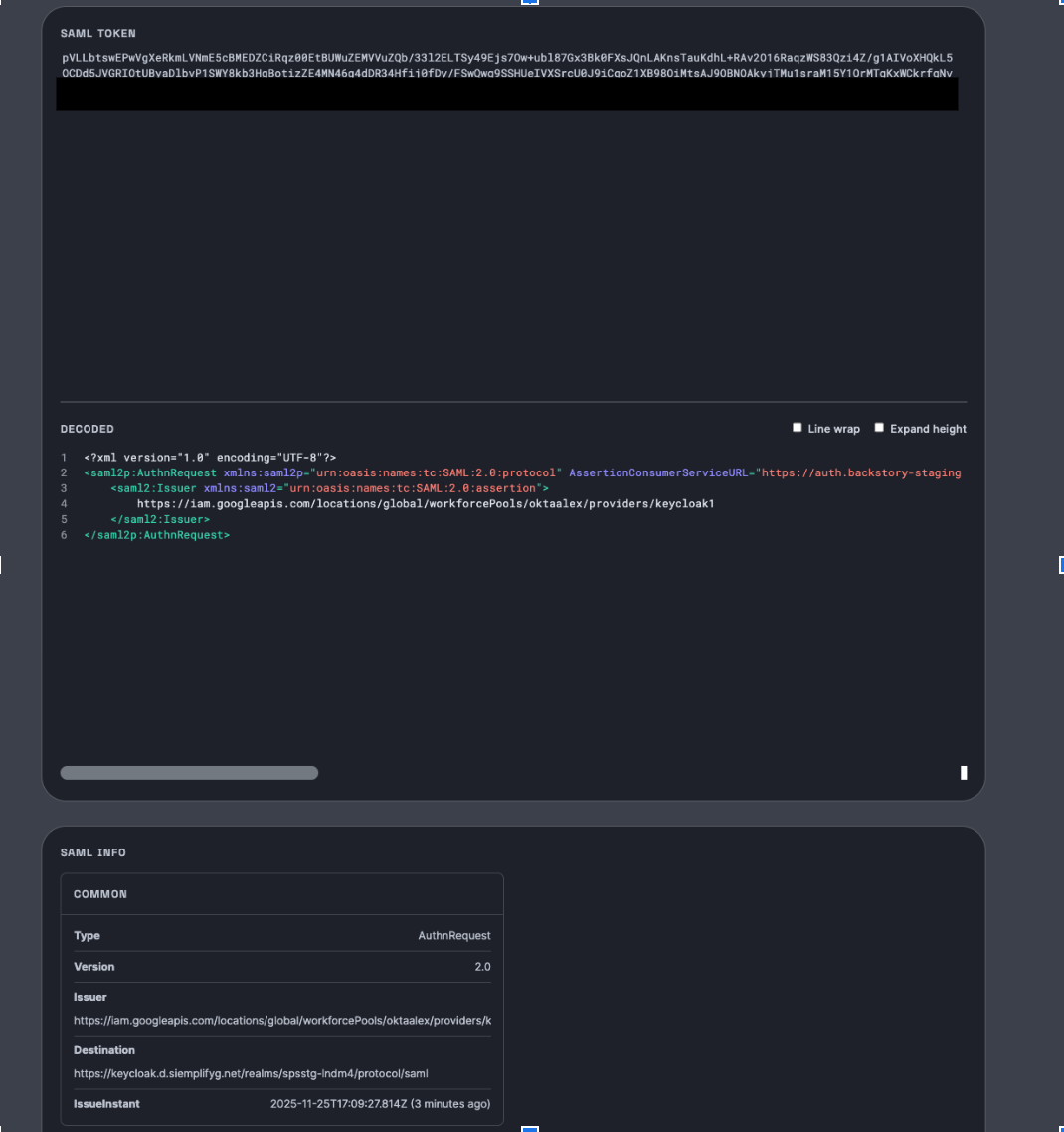

Fase 2: Validasi permintaan SAML ke IDP

Langkah ini memverifikasi pesan awal yang dikirim oleh Google Cloud ke Penyedia Identitas (IDP) Anda.

Temukan permintaan: Di panel filter tab Network, telusuri

saml.

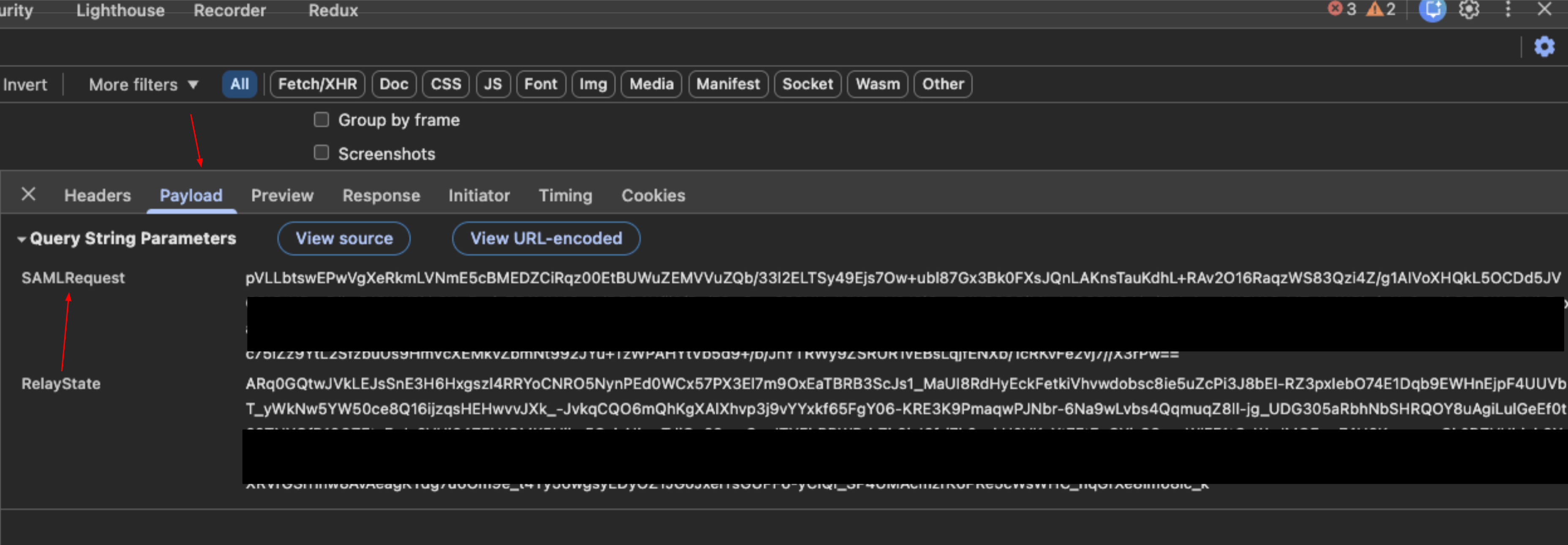

Mengekstrak data: Pilih permintaan, lalu klik tab Payload. Temukan parameter string kueri berlabel

SAMLRequest.

Decode: Salin nilai permintaan dan tempel ke alat SAML Validation (

samltool.io) untuk mendekodenya.

Verifikasi:

- Periksa Tujuan Permintaan.

- Pastikan URL ini cocok dengan setelan konfigurasi dalam IDP Anda.

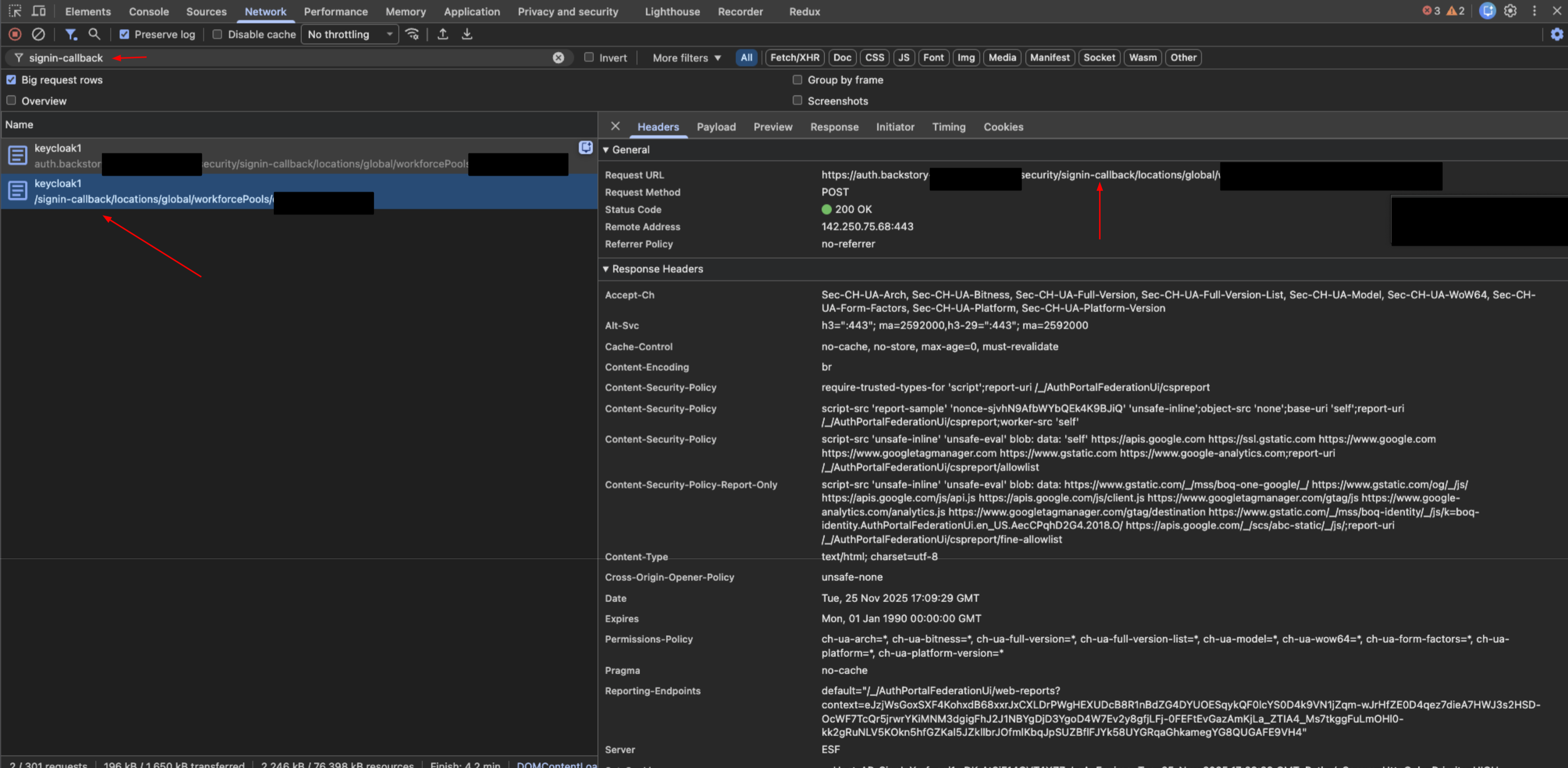

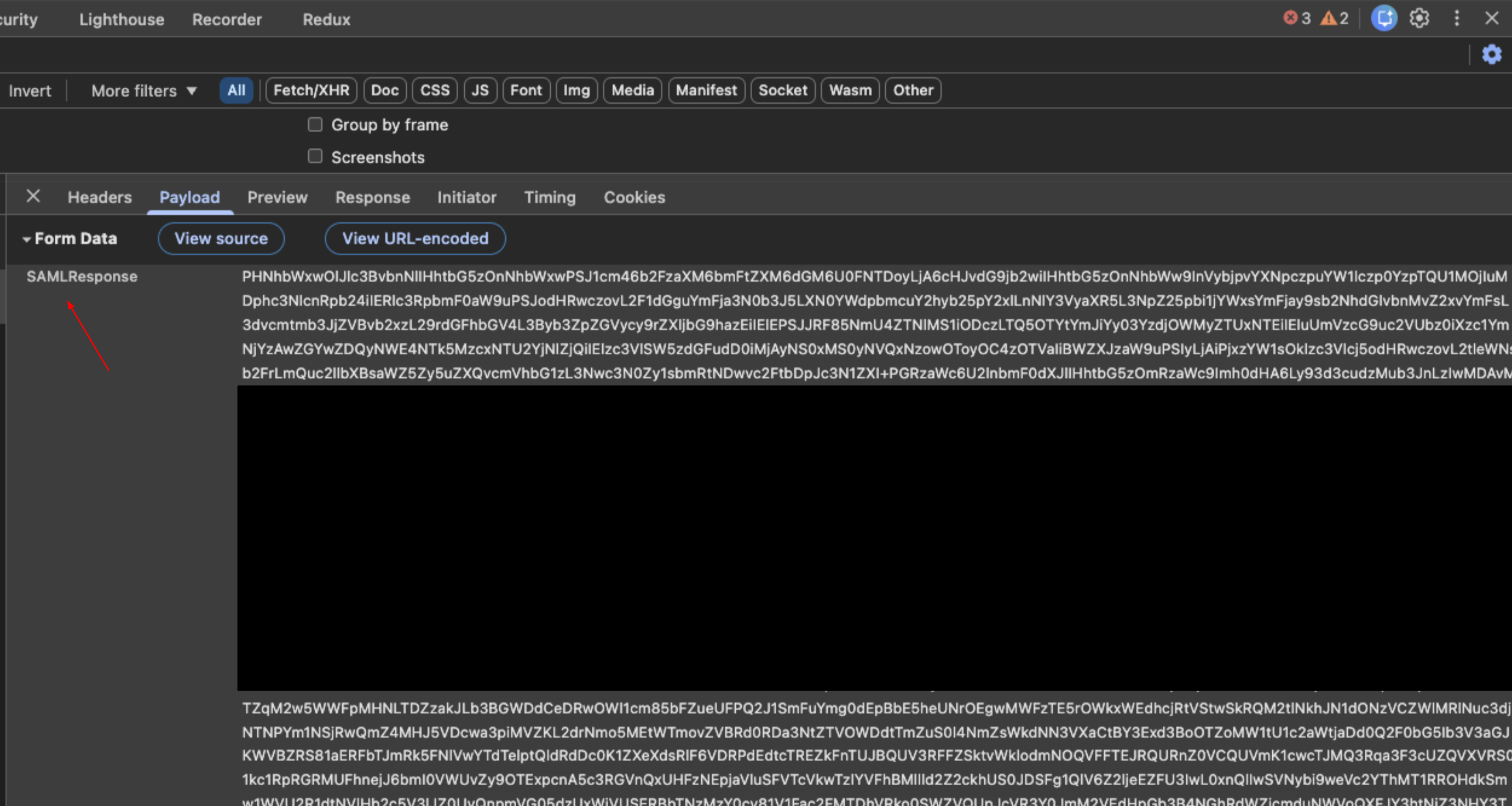

Tahap 3: Validasi respons SAML dari IDP

Langkah ini memverifikasi atribut yang ditampilkan oleh IDP ke Google Cloud setelah autentikasi.

Temukan respons: Di kolom filter tab Network, telusuri

signin-callback.

Mengekstrak data: Pilih permintaan, lalu klik tab Payload. Temukan data

SAMLResponse.

Decode: Salin nilai respons dan tempel ke alat SAML Validation.

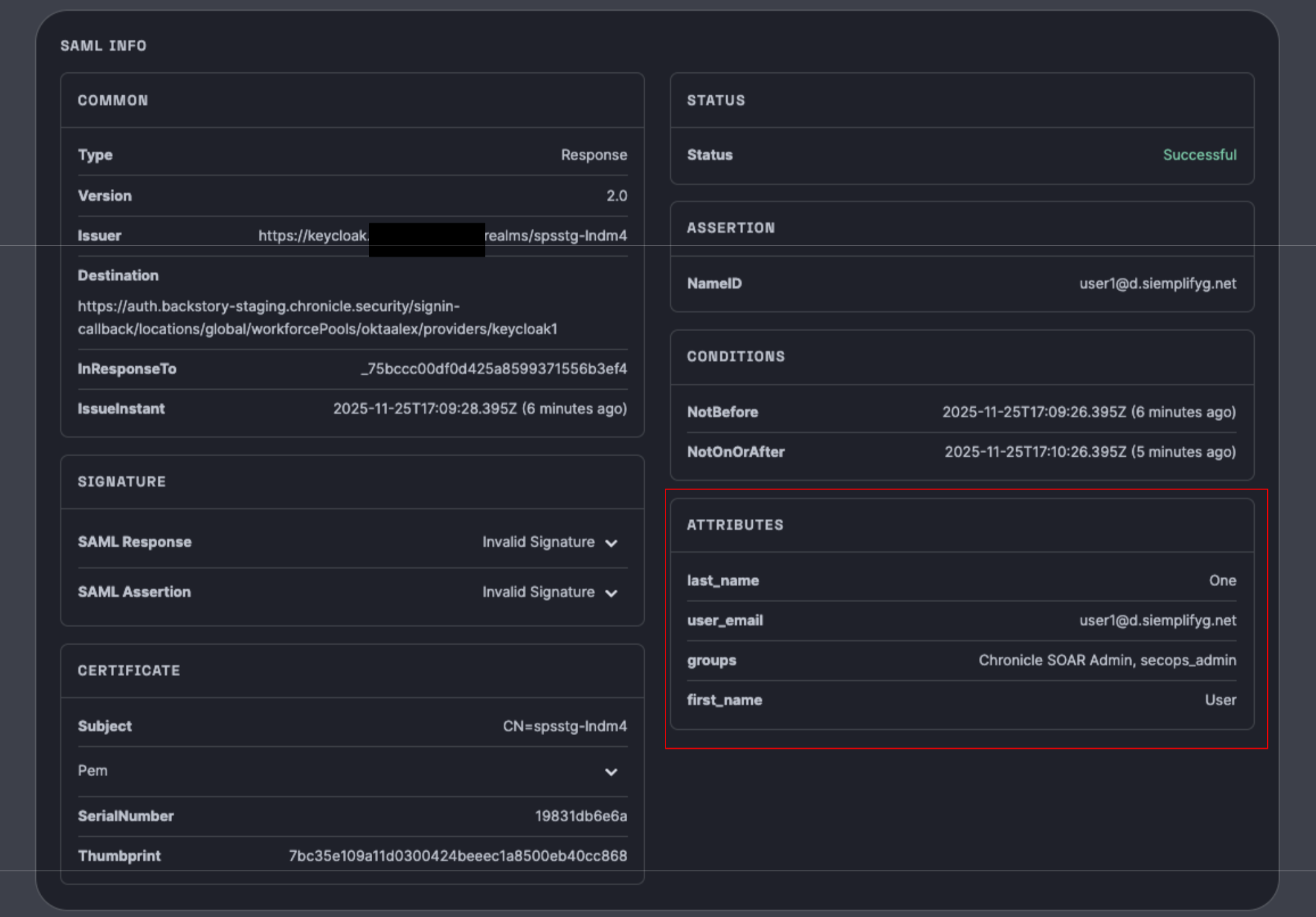

Verifikasi:

- Tinjau klaim (atribut) yang ditampilkan seperti

groups,first name,last name, danemail. - Penting: Pastikan atribut ini cocok dengan konfigurasi di setelan Workforce pool di Google Cloud.

Pastikan nilai sudah benar untuk pengguna tertentu yang mencoba login.

- Tinjau klaim (atribut) yang ditampilkan seperti

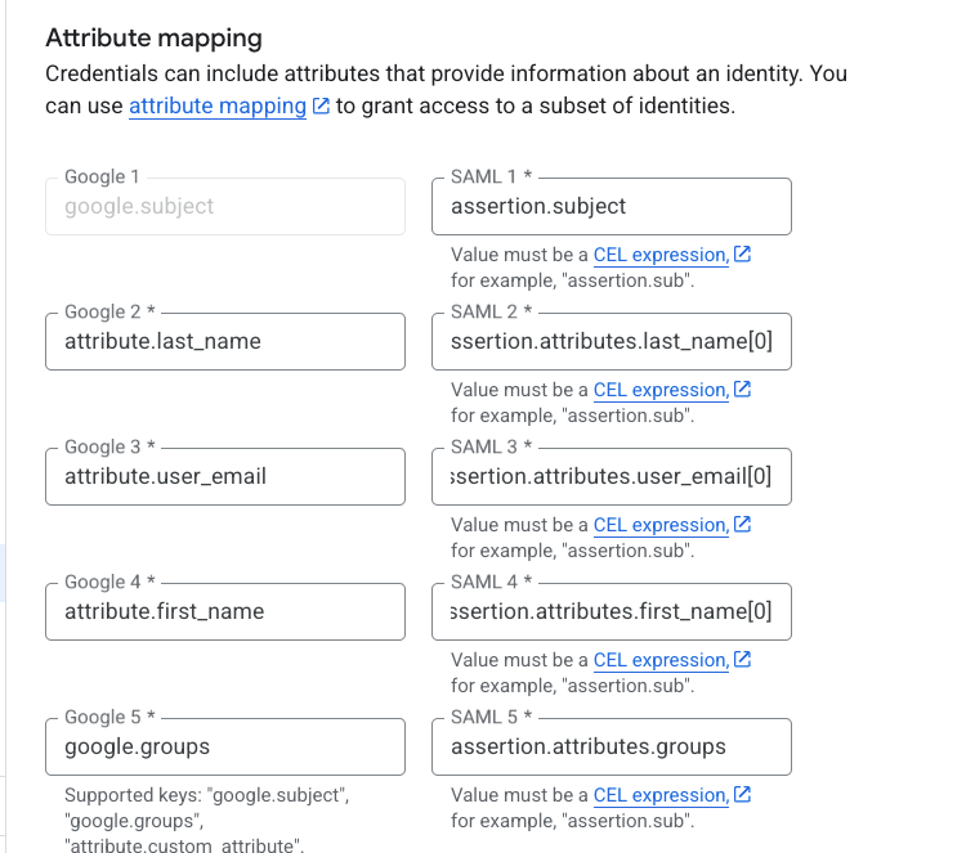

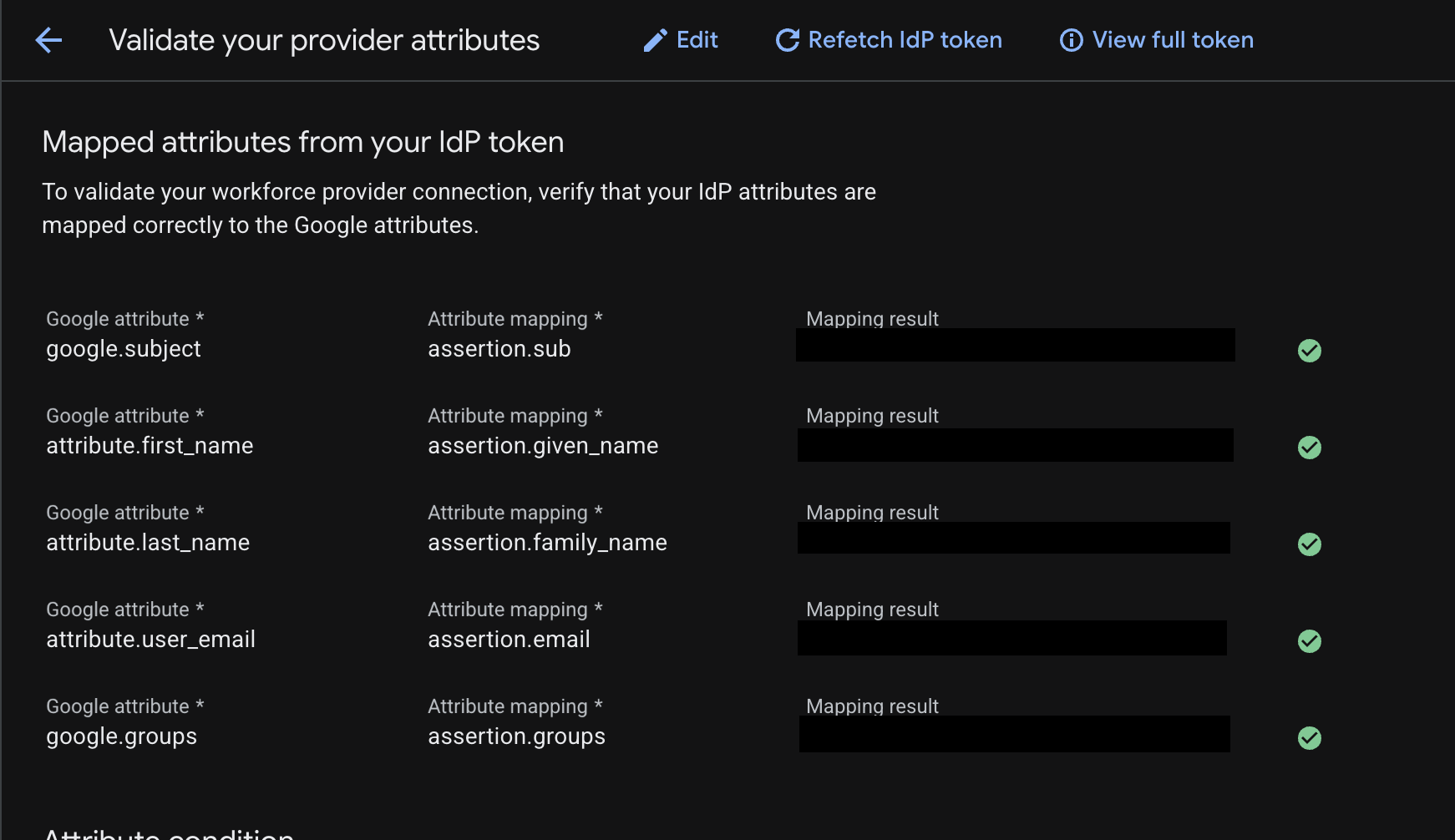

Gambar berikut menunjukkan pemetaan atribut:

Pemetaan dalam gambar adalah sebagai berikut:

google.subject = assertion.subjectattribute.last_name = assertion.attributes.last_name[0]attribute.user_email = assertion.attributes.user_email[0]attribute.first_name = assertion.attributes.first_name[0]google.groups = assertion.attributes.groups

Bagian kiri selalu sama; yaitu sintaksis Google. Sisi kanan sesuai dengan kunci Atribut klaim yang ditampilkan dalam respons SAML.

[0] sangat penting untuk atribut tertentu yang dinyatakan (last_name, user_email , first_name), dan tidak relevan untuk subject dan groups.

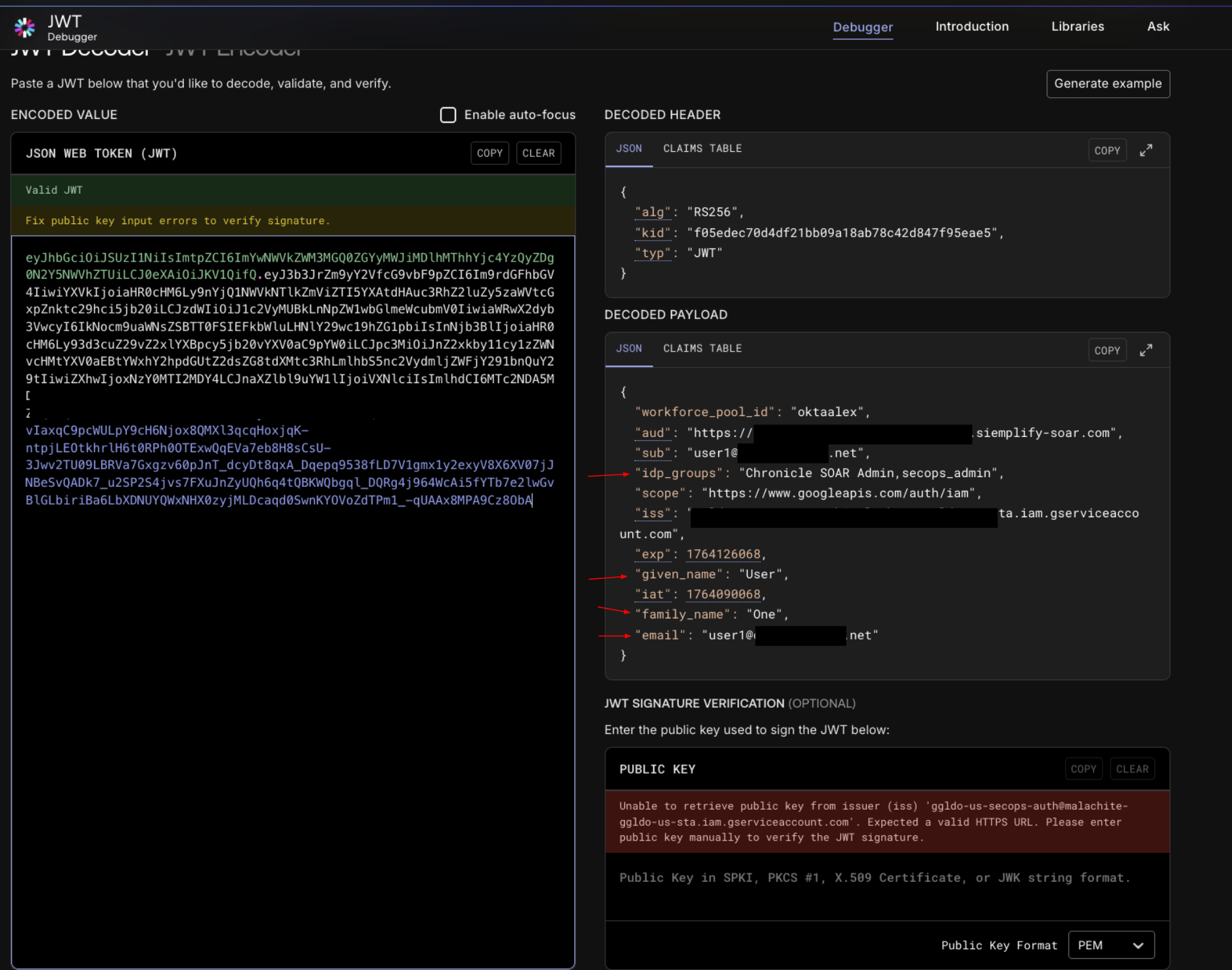

Tahap 4: Validasi autentikasi Google SecOps

Langkah ini memverifikasi apakah Google Cloud mengautentikasi pengguna untuk login ke Google SecOps SOAR.

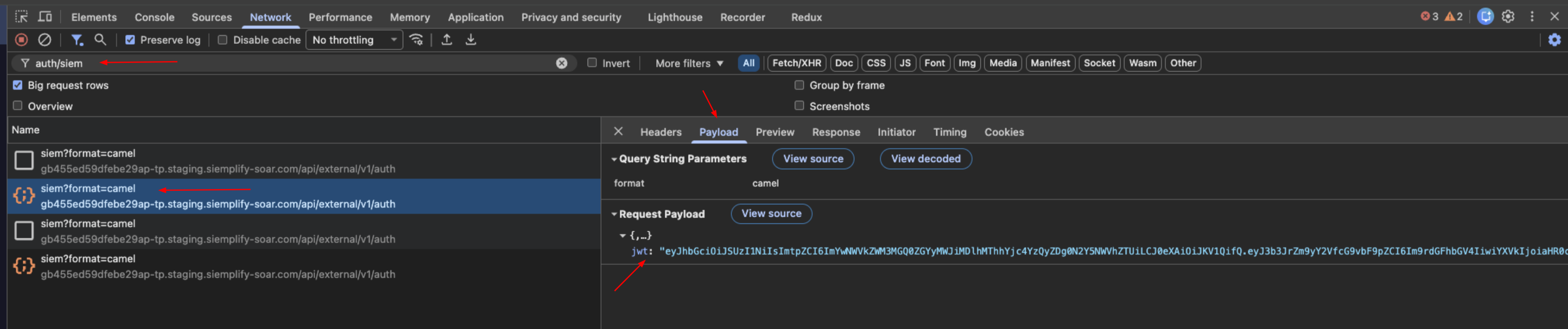

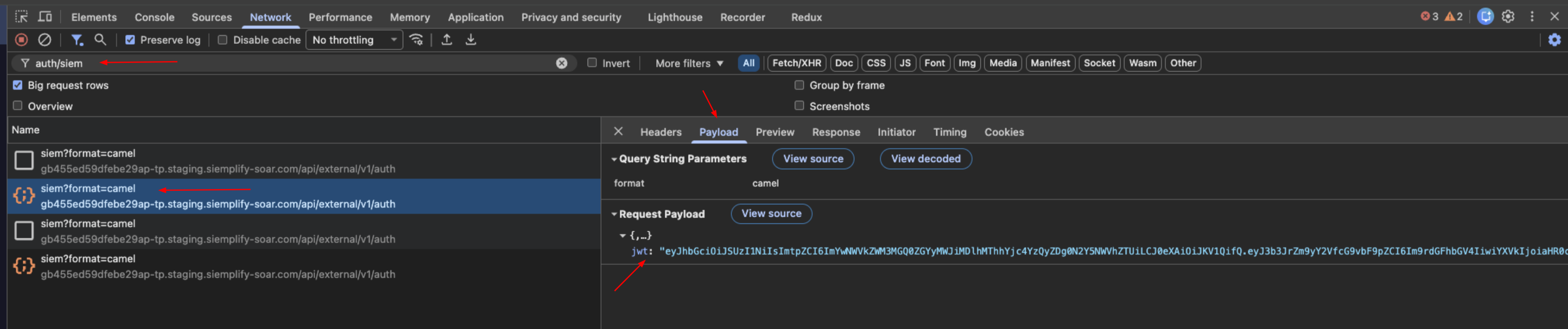

Temukan token di browser pengguna: Di kolom filter tab Network, telusuri endpoint

auth/siem.

Ekstrak data: Pilih permintaan dan lihat tab Payload. Temukan string

jwt.Dekode: Salin string JWT dan tempelkan ke alat JWT Inspection (jwt.io).

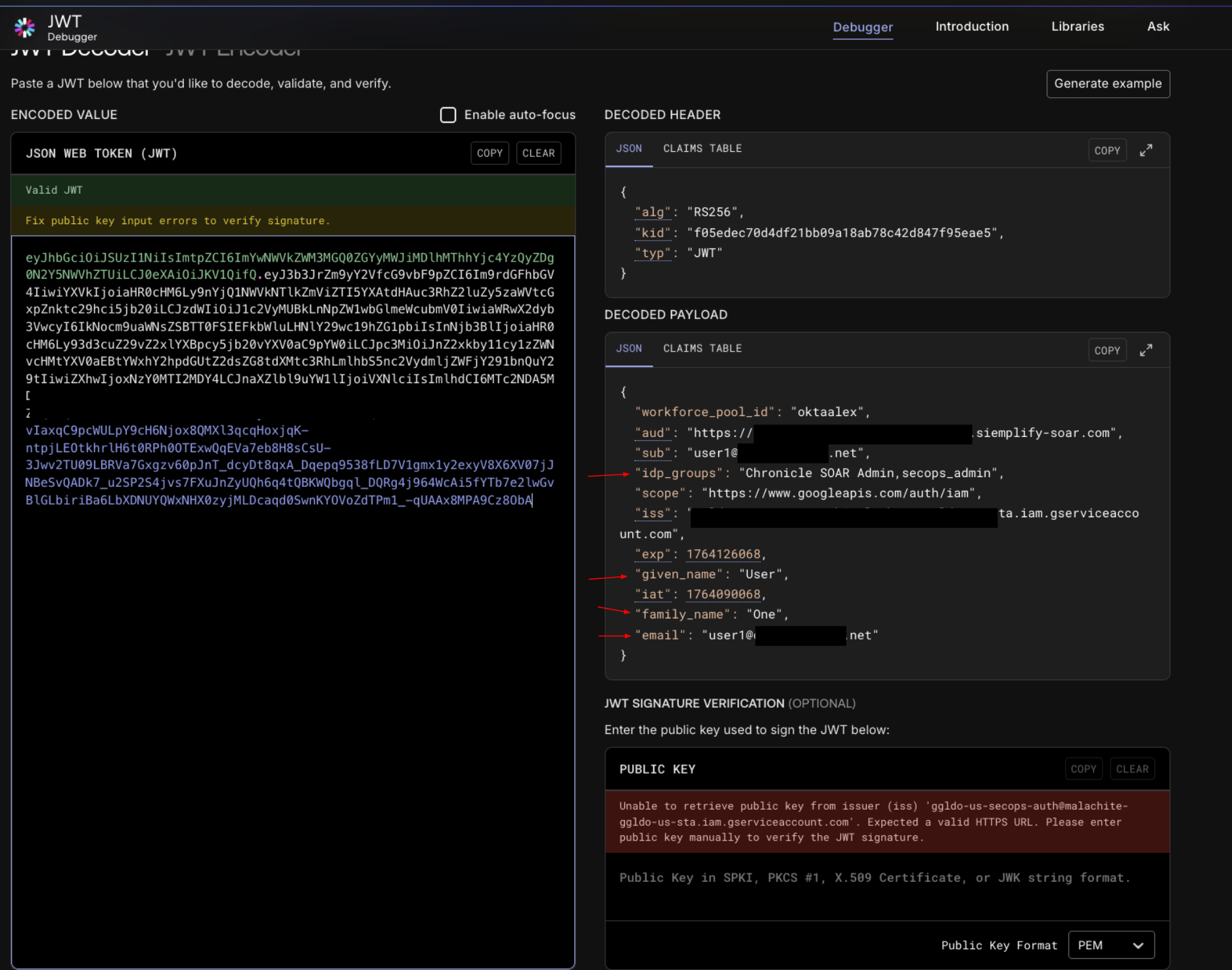

Verifikasi:

- Bandingkan klaim yang didekode untuk

given_name,family_name,email, danidpgroups. - Konfirmasi kecocokan: Nilai ini harus sama persis dengan atribut yang divalidasi dalam Fase 3 (Respons SAML).

- Jika nilainya cocok dan Anda masih tidak memiliki akses, periksa penetapan peran di IAM. Pastikan semua pengguna Anda ditetapkan salah satu peran standar Chronicle menggunakan format pokok yang benar untuk penyiapan Identitas Anda (Workforce Identity Federation atau Cloud Identity untuk Akun Terkelola Google).

- Bandingkan klaim yang didekode untuk

Fase 5: Validasi akses izin SOAR

Langkah ini mengonfirmasi bahwa sistem menetapkan izin di SOAR dengan benar melalui halaman Pemetaan Grup platform.

Administrator mengakses SOAR secara otomatis karena halaman Pemetaan Grup mengaktifkan akses default.

Anda dapat memvalidasi akses grup untuk pengguna dengan menambahkan beberapa pemetaan grup IdP di instance SOAR baru ini. Instance baru memiliki halaman Pemetaan Grup yang kosong secara default. Untuk memvalidasi akses grup bagi pengguna lain, tambahkan pemetaan grup IDP ke instance SOAR baru, selesaikan langkah-langkah berikut:

- Salin pemetaan grup dari halaman Group Mappings di instance SOAR yang ada.

- Minta pengguna di grup IDP mengakses URL Google SecOps baru.

Jika pengguna tidak dapat mengakses SOAR, lakukan langkah-langkah pemecahan masalah berikut:

a. Periksa respons: Buka permintaan

auth/siemdari Fase 4, lalu pilih tab Pratinjau.b. Periksa izin: Temukan objek

permissionsdalam respons JSON.

Opsional: Untuk menghemat waktu, salin pemetaan ini ke instance Google SecOps yang ada di Setelan > Lanjutan > Pemetaan grup.

Alur dan pemecahan masalah OIDC

Bagian ini memberikan ringkasan proses autentikasi OIDC dan menguraikan pendekatan sistematis untuk mendiagnosis dan menyelesaikan masalah integrasi umum.

Arsitektur alur kerja autentikasi

Memahami alur permintaan sangat penting untuk mengisolasi titik kegagalan. Diagram berikut menggambarkan jalur berurutan login yang berhasil.

Prosedur pemecahan masalah OIDC langkah demi langkah

Untuk mendiagnosis dan melacak proses autentikasi OIDC secara efektif, Anda dapat menggunakan alat developer browser dan dekoder JWT online.

- Pemeriksaan JWT: https://www.jwt.io/

- Tujuan: Digunakan untuk memeriksa klaim dan konten Token Web JSON (JWT).

Fase 1: Persiapan lingkungan

Sebelum memulai, pastikan lingkungan browser Anda siap untuk merekam jaringan dengan menyelesaikan langkah-langkah berikut:

- Buka tab browser kosong baru atau di jendela samaran.

Buka Developer Tools menggunakan pintasan untuk sistem operasi Anda:

- Windows: Tekan F12

- Linux: Tekan Ctrl + Shift + I

- macOS: Tekan Cmd + Option + I

Buka tab Jaringan.

Pilih kotak Pertahankan log untuk memastikan tidak ada data yang hilang selama pengalihan.

Buka URL lingkungan Google SecOps Anda untuk memulai alur login. Anda akan menerima URL ini melalui email setelah Anda menyelesaikan penyiapan Google SecOps di Langkah 5 Tahap 1 Migrasi untuk pelanggan mandiri SOAR. Subjek email adalah

YourGoogle SecOps instance is ready.

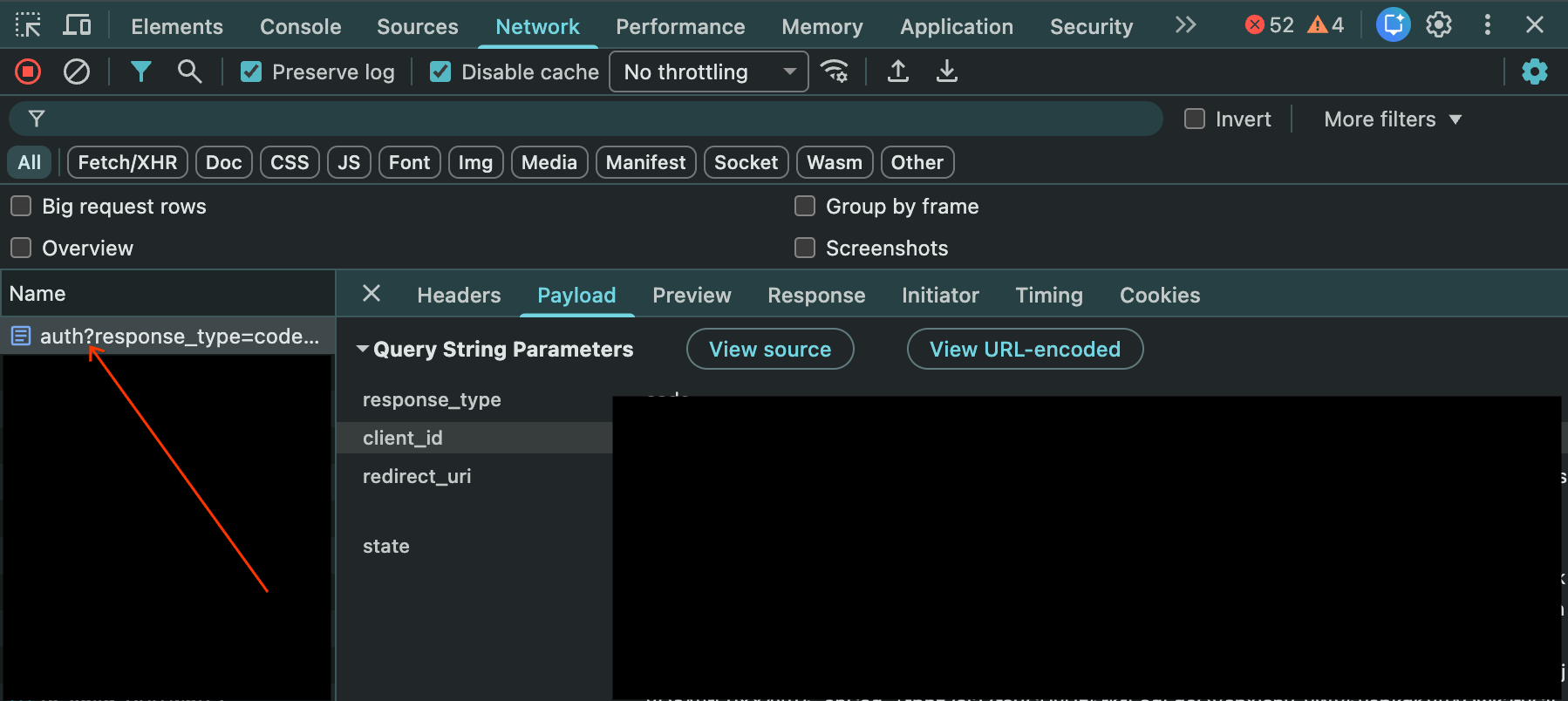

Tahap 2: Validasi permintaan otorisasi ke penyedia OIDC

Langkah ini memverifikasi pengalihan awal dari Google Cloud ke Penyedia OpenID Connect (IdP) Anda.

Temukan Permintaan: Di tab Network, cari pengalihan awal ke endpoint otorisasi penyedia OIDC Anda. URL biasanya berisi parameter seperti

client_id,redirect_uri,scope,response_type, danstate.

Verifikasi:

- Konfirmasi bahwa

client_idcocok dengan yang dikonfigurasi di penyedia OIDC Anda. - Pastikan

redirect_urisama persis denganhttps://auth.backstory.chronicle.security/signin-callback/locations/global/workforcePools/POOL_ID/provider/PROVIDER_ID, lalu gantiPOOL_IDdanPROVIDER_IDdengan kumpulan dan penyedia Anda dari Workforce Identity Federation. - Pastikan

response_typedisetel ke kode. - Perhatikan parameter cakupan, yang harus mencakup openid dan cakupan lain yang diperlukan untuk merilis klaim yang diperlukan (misalnya, email, profil).

- Konfirmasi bahwa

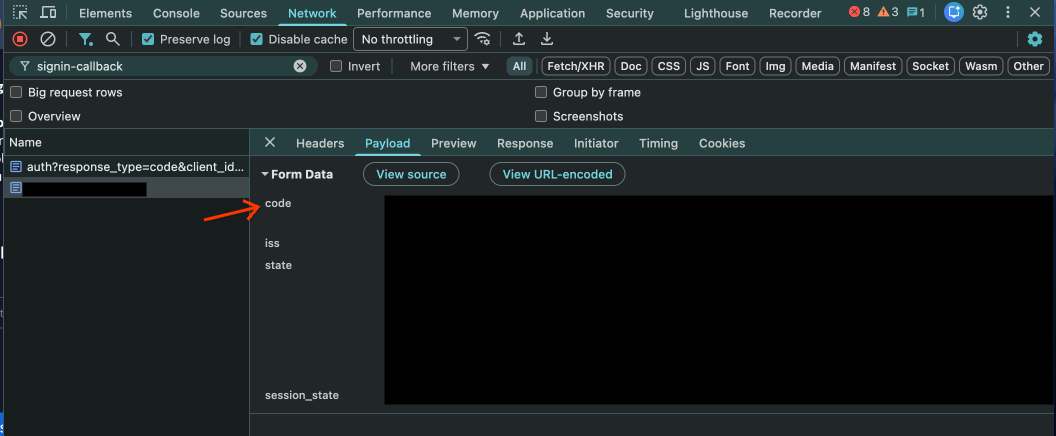

Tahap 3: Validasi panggilan balik dan pertukaran token

Langkah ini memverifikasi respons IdP kembali ke Google Cloud.

Temukan Callback: Di tab Network, temukan permintaan ke URL signin-callback: (

.../signin-callback/...).

Periksa Data: Periksa parameter URL permintaan ini. URL ini harus berisi parameter kode yang disediakan oleh IdP OIDC Anda.

Di Balik Layar: Workforce Identity Federation menukar kode ini dengan token (Token ID, Token Akses) dari endpoint token penyedia OIDC. Error pada tahap ini sering terlihat di Cloud Logging untuk Workforce Identity Federation.

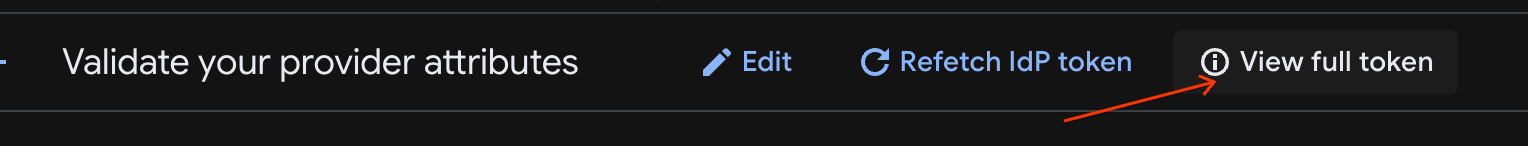

- Verifikasi propagasi atribut dan token lengkap: Untuk memverifikasi bahwa pemetaan atribut Anda di Workforce Identity Federation menghasilkan hasil yang diharapkan:

- Tambahkan URI Pengalihan, yang disediakan dalam konfigurasi penyedia Workforce Identity Federation, ke URI pengalihan penyedia Anda (misalnya, https://auth.cloud.google/signin-callback/locations/global/workforcePools/POOL_ID/providers/PROVIDER_ID).

- Buka penyedia Workforce Identity Federation Anda untuk men-debug token IdP. Anda juga dapat memeriksa token lengkap. Untuk mengetahui informasi selengkapnya, lihat Memverifikasi konfigurasi produk Anda.

- Verifikasi propagasi atribut dan token lengkap: Untuk memverifikasi bahwa pemetaan atribut Anda di Workforce Identity Federation menghasilkan hasil yang diharapkan:

Tahap 4: Validasi autentikasi Google SecOps

Langkah ini memverifikasi apakah Google Cloud mengautentikasi pengguna untuk login ke Google SecOps SOAR.

Temukan token di browser pengguna: Di kolom filter tab Network, telusuri endpoint

auth/siem.

Ekstrak data: Pilih permintaan dan lihat tab Payload. Temukan string

jwt.Dekode: Salin string JWT dan tempelkan ke alat JWT Inspection (jwt.io).

Verifikasi:

- Bandingkan klaim yang didekode untuk

sub,given_name,family_name,email, danidpgroups. - Konfirmasi kecocokan: Nilai ini harus sesuai dengan atribut yang dirilis oleh penyedia OIDC Anda dan cara pemetaannya di Pemetaan Atribut Federasi Identitas Tenaga Kerja. Misalnya,

attribute.first_namedi Google Cloud harus dipetakan kegiven_namedi JWT. - Peran IAM: Jika klaim sudah benar, tetapi akses ditolak dengan pesan seperti

Cannot Authenticate user, because user does not have access to the GCP project...,, periksa penetapan peran IAM. Pastikan grup pengguna (idp_groupsdi JWT) diberi peran yang diperlukan menggunakan formatprincipalSetyang benar (misalnya,principalSet://iam.googleapis.com/locations/global/workforcePools/POOL_ID/group/IDP_GROUP_NAME).

- Bandingkan klaim yang didekode untuk

Fase 5: Validasi akses izin SOAR

Langkah ini mengonfirmasi bahwa sistem menetapkan izin di SOAR dengan benar melalui halaman Pemetaan Grup platform.

Administrator mengakses SOAR secara otomatis karena halaman Pemetaan Grup mengaktifkan akses default.

Anda dapat memvalidasi akses grup untuk pengguna dengan menambahkan beberapa pemetaan grup IdP di instance SOAR baru ini. Instance baru memiliki halaman Pemetaan Grup yang kosong secara default. Untuk memvalidasi akses grup bagi pengguna lain, tambahkan pemetaan grup IDP ke instance SOAR baru, selesaikan langkah-langkah berikut:

- Salin pemetaan grup dari halaman Group Mappings di instance SOAR yang ada.

- Minta pengguna di grup IDP mengakses URL Google SecOps baru.

Jika pengguna tidak dapat mengakses SOAR, lakukan langkah-langkah pemecahan masalah berikut:

a. Periksa respons: Buka permintaan

auth/siemdari Fase 4, lalu pilih tab Pratinjau.b. Periksa izin: Temukan objek

permissionsdalam respons JSON.

Opsional: Untuk menghemat waktu, salin pemetaan ini ke instance Google SecOps yang ada di Setelan > Lanjutan > Pemetaan grup.

Error OIDC Umum:

invalid_redirect_uridari IdP: Pastikan URI Pengalihan yang dikonfigurasi di IdP Anda sama persis dengan:https://auth.backstory.chronicle.security/signin-callback/locations/global/workforcePools/POOL_ID/provider/PROVIDER_IDdengan menggantiPOOL_IDdanPROVIDER_IDdengan pool dan penyedia Anda dari Workforce Identity Federation. Bahkan, perbedaan garis miring di akhir URL atauhttpvshttpsakan memicu hal ini.Klaim yang Tidak Ada di JWT:

Sisi IdP: Pastikan klien OIDC dikonfigurasi untuk merilis klaim yang diperlukan (yang dipetakan di WIF seperti

sub,groups,email,given_name,family_name) dalam token ID.Sisi WIF: Pastikan klaim masuk ini dipetakan dengan benar di bagian Pemetaan Atribut WIF (misalnya, google.groups=assertion.groups). Jika klaim ada di token, tetapi tidak dipetakan di WIF, platform SOAR mungkin gagal mengizinkan pengguna. Untuk memverifikasi bahwa pemetaan atribut Anda menghasilkan hasil yang diharapkan, lihat Memverifikasi konfigurasi penyedia Anda.

Pemetaan grup setelah migrasi

Pemetaan grup tetap penting di Google SecOps setelah migrasi selesai

Setelah migrasi, instance yang dimigrasikan akan mempertahankan pemetaan grup. Grup ini berfungsi sebagai dasar untuk menentukan akses pengguna ke SOAR. Anda harus memastikan bahwa setiap pengguna dipetakan di halaman ini untuk mengakses Google SecOps. Lihat Mengakses instance untuk mengetahui informasi selengkapnya.

Perlu bantuan lain? Dapatkan jawaban dari anggota Komunitas dan profesional Google SecOps.