Cette page s'applique à Apigee et à Apigee hybrid.

Consultez la documentation d'Apigee Edge.![]()

Lorsque vous appelez un proxy d'API sur Apigee avec une sécurité OAuth, Apigee est responsable de la vérification des jetons d'accès. Considérez Apigee comme le gardien. Aucun appel d'API ne peut aboutir sans avoir un jeton d'accès pouvant être validé.

Ajouter une règle VerifyAccessToken

Pour configurer la validation des jetons, placez une règle OAuthV2 avec l'opération VerifyAccessToken au tout début du flux de proxy d'API (le début du flux préliminaire de point de terminaison proxy). Si elle est placée, les jetons d'accès sont vérifiés avant tout autre traitement. Si un jeton est refusé, Apigee arrête le traitement et renvoie une erreur au client.

Pour accéder à la page "Proxys d'API" à l'aide de l'interface utilisateur d'Apigee, procédez comme suit :

Dans la console Google Cloud , accédez à la page Apigee > Développement de proxys > Proxys d'API.

- Dans la liste, sélectionnez le proxy que vous souhaitez protéger.

- Sur la page des détails du proxy, cliquez sur l'onglet Développer.

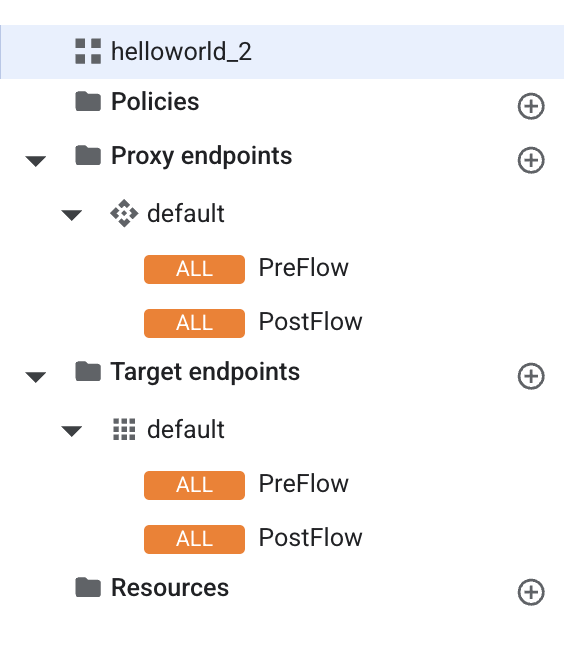

- Dans le menu de navigation, sous Points de terminaison du proxy, par défaut, cliquez sur PreFlow. En règle générale, le point de terminaison souhaité est appelé default, bien qu'il soit possible de créer plusieurs points de terminaison proxy. Si vous disposez de plusieurs points de terminaison, vous souhaiterez probablement procéder comme suit pour effectuer la validation de jetons sur chacun d'eux.

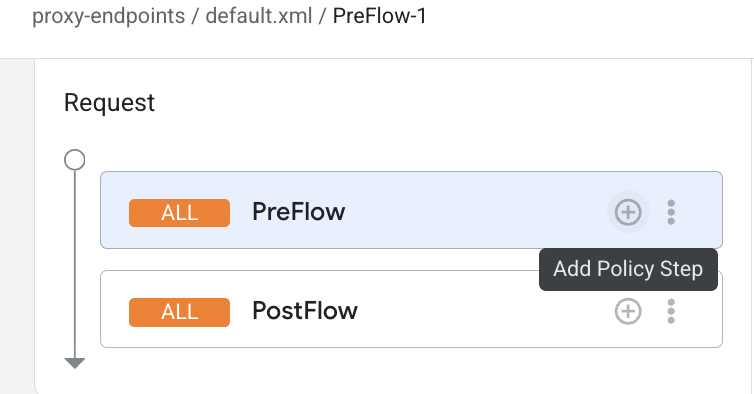

Dans l'éditeur de flux proxy, cliquez sur Ajouter une étape de règle.

- Dans la boîte de dialogue Ajouter une étape de règle, sélectionnez Créer une règle.

- Dans la liste des règles, sous Sécurité, sélectionnez OAuth v2.0.

- Si vous le souhaitez, modifiez le nom de la règle et le nom à afficher. Par exemple, pour améliorer la lisibilité, vous pouvez à la fois remplacer le nom à afficher et le nom par VerifyAccessToken.

- Cliquez sur Ajouter.

La règle par défaut est déjà configurée avec l'opération VerifyAccessToken. Ainsi, vous n'avez rien d'autre à faire :

<?xml version="1.0" encoding="UTF-8" standalone="yes"?>

<OAuthV2 async="false" continueOnError="false" enabled="true" name="OAuth-v20-1">

<DisplayName>OAuth v2.0 1</DisplayName>

<FaultRules/>

<Properties/>

<Attributes/>

<ExternalAuthorization>false</ExternalAuthorization>

<Operation>VerifyAccessToken</Operation>

<SupportedGrantTypes/>

<GenerateResponse enabled="true"/>

<Tokens/>

</OAuthV2>