Mengumpulkan log SOAR Google SecOps

Anda dapat mengelola dan memantau log SOAR Google Security Operations di Google Cloud Logs Explorer. Anda juga dapat menggunakan alat untuk menyiapkan metrik dan pemberitahuan khusus yang dipicu oleh peristiwa tertentu dalam log operasi SOAR Anda. Google Cloud

Log ini mencatat data penting dari fungsi ETL, playbook, dan Python SOAR. Jenis data yang diambil mencakup menjalankan skrip Python, penyerapan pemberitahuan, dan performa playbook.

Mengaktifkan pengumpulan log SOAR

Google SecOps menyediakan log operasional untuk aktivitas SOAR, termasuk eksekusi playbook, eksekusi konektor, dan output skrip Python.

- Google SecOps (SIEM + SOAR Terpadu): Pengumpulan log SOAR diaktifkan secara default. Platform ini otomatis mengonfigurasi sink log untuk merutekan log ini ke Cloud Logging di project Anda. Google Cloud Tidak diperlukan konfigurasi manual.

- SOAR Mandiri: Anda harus mengonfigurasi akun layanan secara manual dan memberikan kredensial ke Dukungan Google SecOps untuk mengaktifkan ekspor log. Untuk mengetahui informasi selengkapnya, lihat Menyiapkan log SOAR.

Mengakses log Google SecOps SOAR

Log Google SecOps SOAR ditulis dalam namespace terpisah yang disebut chronicle-soar dan dikategorikan berdasarkan layanan yang menghasilkan log.

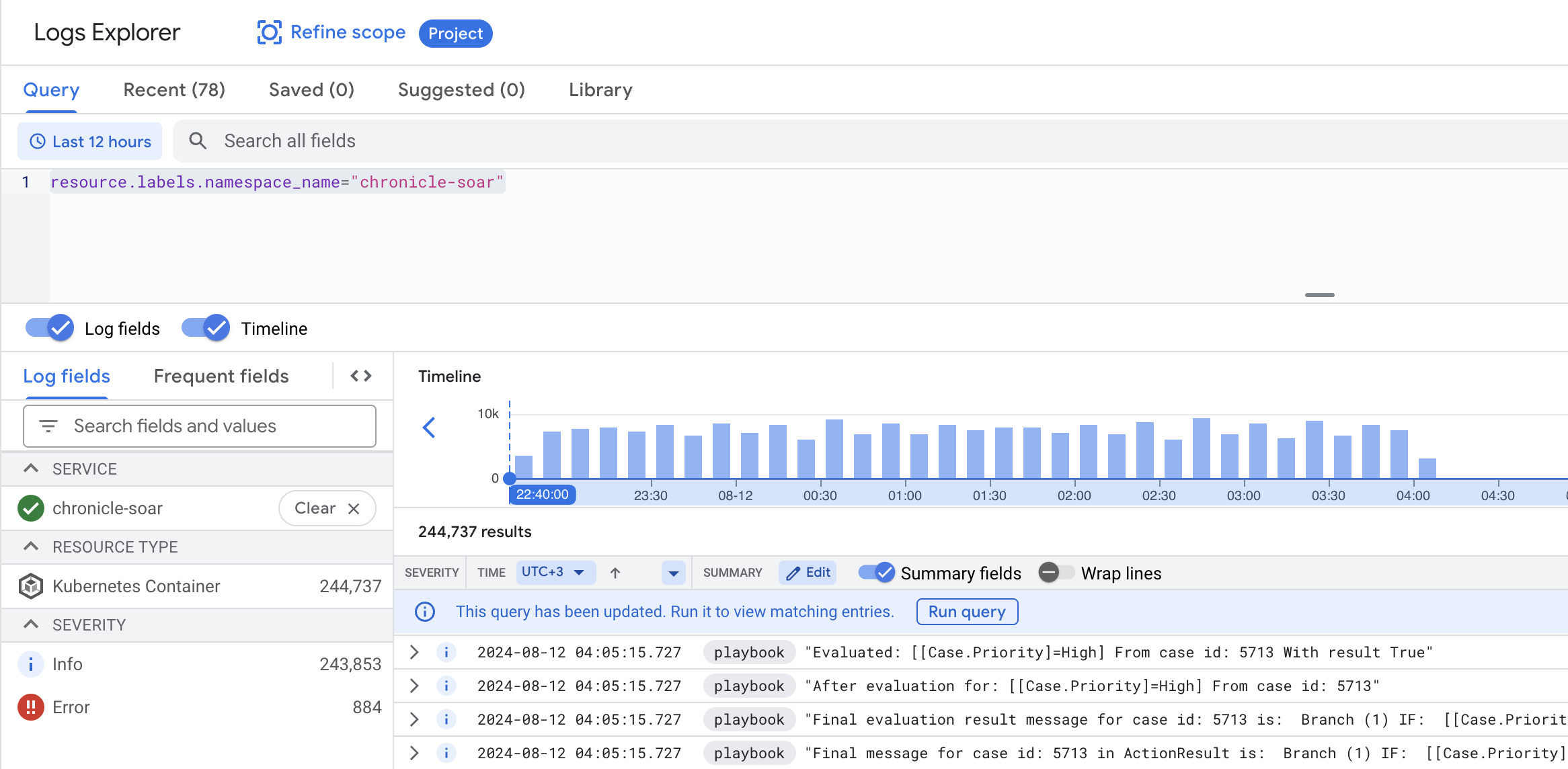

Untuk mengakses log SOAR Google SecOps, lakukan hal berikut:

- Di konsol Google Cloud , buka Logging > Logs Explorer.

- Pilih project Google SecOps Google Cloud .

Masukkan filter berikut di kolom, lalu klik Run Query:

resource.labels.namespace_name="chronicle-soar"

Untuk memfilter log dari layanan tertentu, masukkan filter berikut di kotak lalu klik Run Query:

resource.labels.namespace_name="chronicle-soar" resource.labels.container_name="<container_name>"dengan nilai yang mencakup

playbook,python, atauetl.

Proses debug langkah playbook

Anda dapat melihat log eksekusi untuk setiap langkah playbook langsung dari tab Playbook di halaman Kasus. Hal ini memungkinkan Anda memeriksa logika dan hasil setiap langkah, terlepas dari status eksekusinya.

Untuk melihat log langkah tertentu:

- Di Tampilan Kasus, buka tab Playbook.

- Pilih langkah untuk melihat hasilnya.

- Klik View Logs Explorer.

Link tersebut akan membuka Logs Explorer di konsol Google Cloud dengan filter yang telah dikonfigurasi sebelumnya untuk ID eksekusi spesifik dari langkah tersebut.

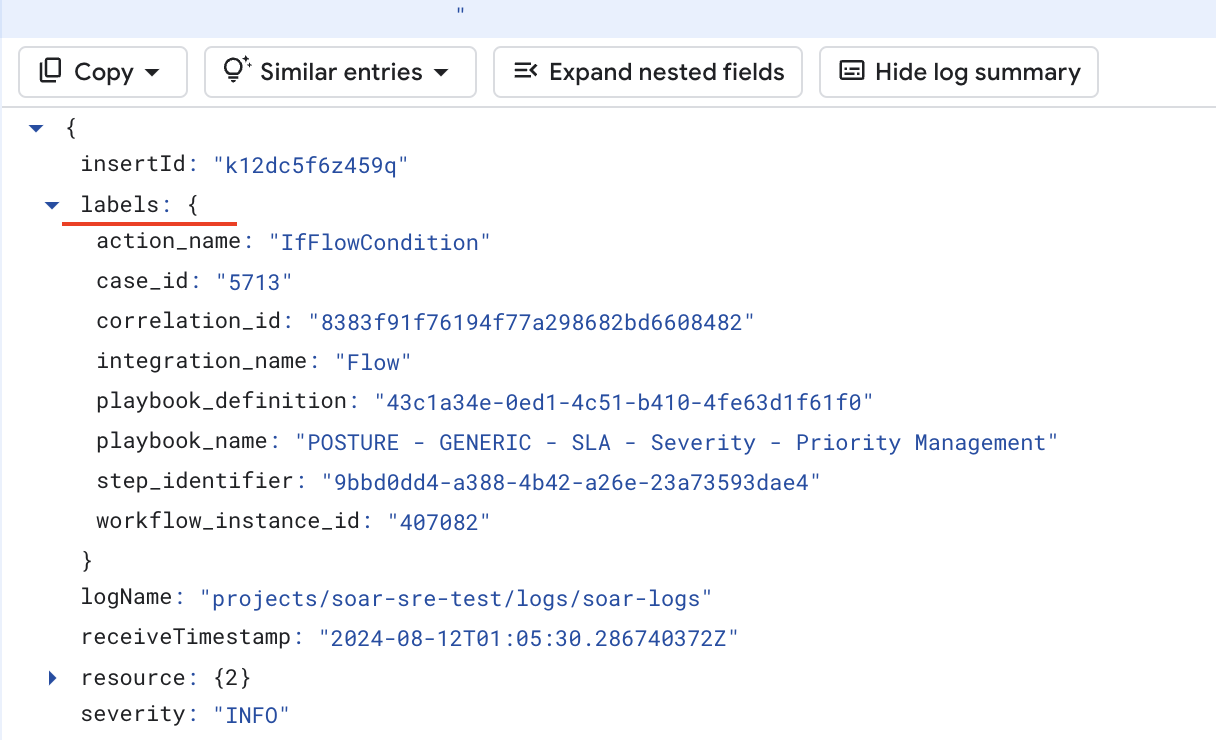

Label playbook

Label log playbook memberikan cara yang lebih efisien dan mudah untuk mempersempit cakupan kueri. Semua label berada di bagian label setiap pesan log:

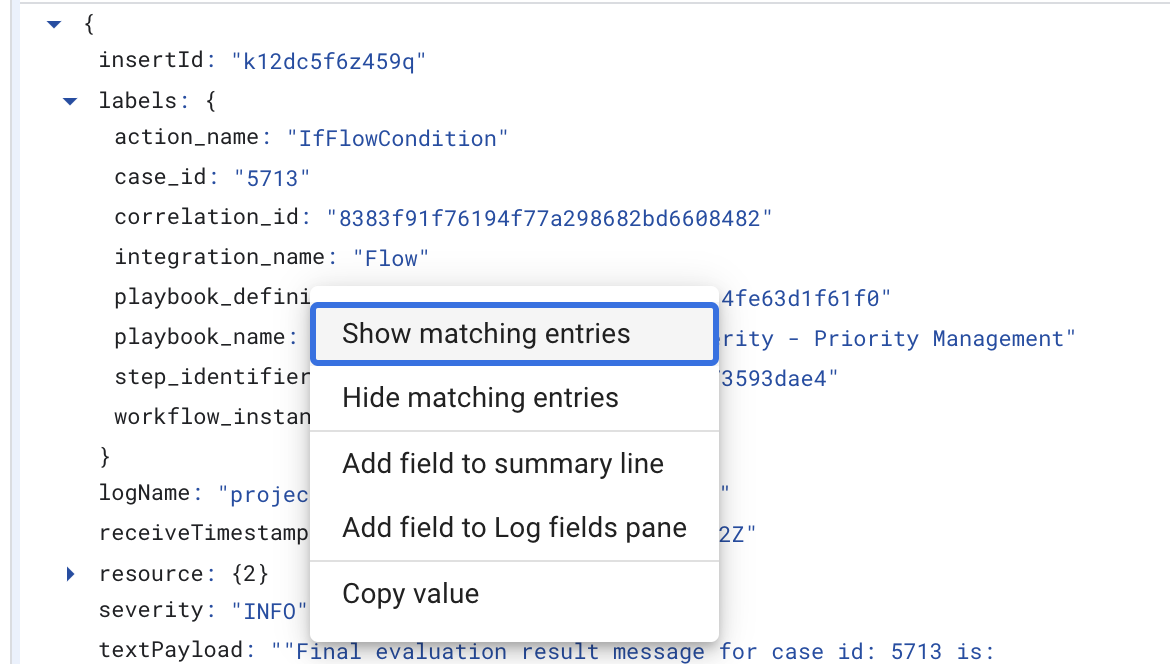

Untuk mempersempit cakupan log, luaskan pesan log, klik kanan setiap label, lalu sembunyikan atau tampilkan log tertentu:

Label berikut tersedia:

playbook_definitionplaybook_nameblock_nameblock_definitioncase_idcorrelation_idintegration_nameaction_name

Log Python

Log berikut tersedia untuk layanan python:

resource.labels.container_name="python"

Label Integrasi dan Konektor:

integration_nameintegration_versionconnector_nameconnector_instance

Label tugas:

integration_nameintegration_versionjob_name

Label tindakan:

integration_nameintegration_versionintegration_instancecorrelation_idaction_name

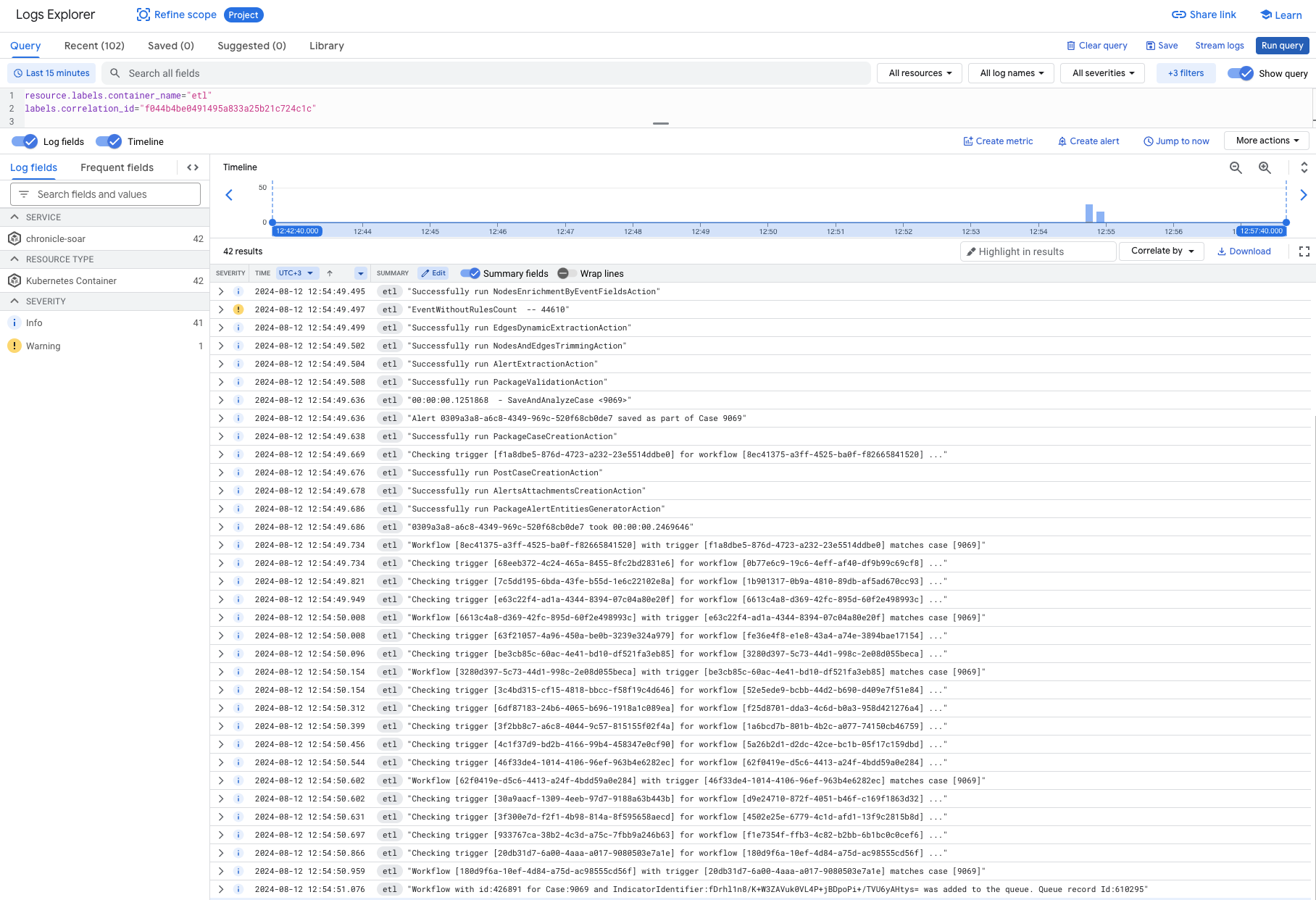

Log ETL

Log berikut tersedia untuk layanan ETL:

resource.labels.container_name="etl"

Label ETL:

correlation_id

Misalnya, untuk menyediakan alur penyerapan pemberitahuan, filter menurut

correlation_id:

Perlu bantuan lain? Dapatkan jawaban dari anggota Komunitas dan profesional Google SecOps.