Google uses AI technology to translate content into your preferred language. AI translations can contain errors.

Google uses AI technology to translate content into your preferred language. AI translations can contain errors.

コレクションでコンテンツを整理

必要に応じて、コンテンツの保存と分類を行います。

過去のデータに対してルールを実行する

このドキュメントでは、Google Security Operations プラットフォーム内のリアルタイム ルール実行機能と RetroHunt

機能について説明します。新しいルールは受信イベントのモニタリングをすぐに開始しますが、RetroHunt

を使用すると、同じ検出ロジックを既存の過去のデータに適用して、これまで検出されなかった脅威を特定できます。これらの履歴検索は、利用可能なシステムリソースに基づいてスケジュールされるため、完了時間は異なる場合があります。

RetroHunt を起動するには、次の手順を行います。

ルール ダッシュボードに移動します。

ルールの [Rules] オプション アイコンをクリックし、[Yara-L Retrohunt] を選択します。

[YARA-L Retrohunt] オプション

[YARA-L Retrohunt] オプション

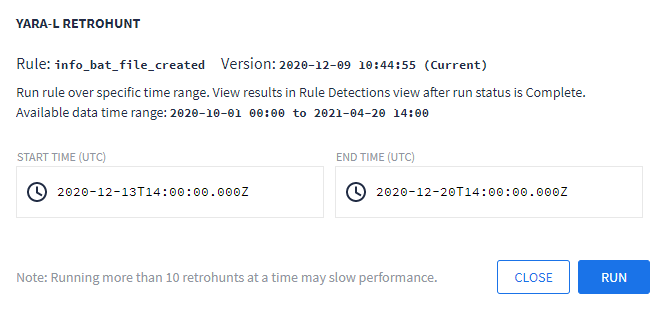

[YARA-L Retrohunt] ウィンドウで、検索の開始時間と終了時間を選択します。デフォルトは 1 週間です。ウィンドウに使用可能な日付と時間の範囲が示されます。複数イベント ルールの場合、RetroHunt の検索範囲は一致ウィンドウ サイズ以上にする必要があります。

[RUN] をクリックします。

[Yara-L Retrohunt] ダイアログ ウィンドウ

ルールのルール検出ビューから、RetroHunt 実行の進捗状況を確認できます。実行中の RetroHunt をキャンセルしても、実行中に実行可能だった検出はまだ表示できます。

複数の RetroHunt を完了した場合は、次の図のように期間のリンクをクリックして、過去の RetroHunt 実行の結果を表示できます。実行ごとの結果が、[Rule Detection] ビューの [Timeline and Detections] グラフに表示されます。

Yara-L RetroHunt 実行

ルールで参照リストを使用していて、RetroHunt を実行し、そのリストからアイテムを削除した場合は、新しい結果を表示するために、そのルールを新しいバージョンに改訂する必要があります。Google SecOps は参照リストから検出を削除しないため、ルールを更新しても結果は更新されません。

さらにサポートが必要な場合コミュニティ メンバーや Google SecOps のプロフェッショナルから回答を得ることができます。

特に記載のない限り、このページのコンテンツはクリエイティブ・コモンズの表示 4.0 ライセンスにより使用許諾されます。コードサンプルは Apache 2.0 ライセンスにより使用許諾されます。詳しくは、Google Developers サイトのポリシーをご覧ください。Java は Oracle および関連会社の登録商標です。

最終更新日 2026-06-04 UTC。

[[["わかりやすい","easyToUnderstand","thumb-up"],["問題の解決に役立った","solvedMyProblem","thumb-up"],["その他","otherUp","thumb-up"]],[["わかりにくい","hardToUnderstand","thumb-down"],["情報またはサンプルコードが不正確","incorrectInformationOrSampleCode","thumb-down"],["必要な情報 / サンプルがない","missingTheInformationSamplesINeed","thumb-down"],["翻訳に関する問題","translationIssue","thumb-down"],["その他","otherDown","thumb-down"]],["最終更新日 2026-06-04 UTC。"],[],[]]

[YARA-L Retrohunt] オプション

[YARA-L Retrohunt] オプション