Raccogliere i log SOAR

Questo documento descrive come utilizzare Google Cloud Esplora log per gestire e monitorare i log SOAR.

L'integrazione offre le seguenti funzionalità principali:

Monitoraggio centralizzato: visualizza e analizza i dati essenziali acquisiti dalle funzioni ETL, Playbook e Python della piattaforma SOAR di Google SecOps (ad esempio, esecuzione di script Python, inserimento di avvisi e prestazioni di playbook).

Metriche personalizzate e avvisi: utilizza Google Cloud strumenti per configurare metriche personalizzate e avvisi basati su eventi specifici registrati nei log operativi di Google SecOps SOAR.

Configurare i log SOAR

Per configurare i log SOAR:

- Crea un service account nel progetto Google Cloud in cui prevedi di visualizzare i log. Per maggiori dettagli, vedi Creare e gestire i service account.

- Vai a IAM e amministrazione > IAM.

Individua il service account che hai creato e fai clic su modifica Modifica entità.

Nella sezione Assegna ruoli, seleziona Logs Writer. Per saperne di più, consulta il ruolo predefinito Logs Writer.

Fai clic su Salva.

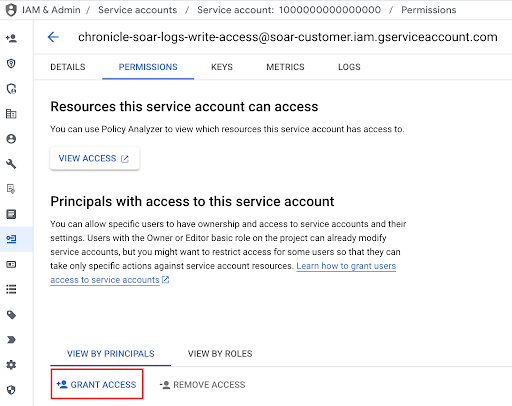

Seleziona Service account e seleziona il account di servizio che hai creato.

Fai clic su more_vert Altro e seleziona Gestisci autorizzazioni.

Nella sezione Autorizzazioni, fai clic su Concedi l'accesso.

Nella sezione Aggiungi entità, aggiungi la seguente entità:

gke-init-backgroundservices@{SOAR-GCP-Project-Id}.iam.gserviceaccount.com- Se non conosci il

SOAR_GCP_Project_Id, invia una richiesta tramite l'Assistenza Google.

- Se non conosci il

In Assegna ruoli, seleziona Creatore token account di servizio. Per saperne di più, consulta Creatore token service account.

Fai clic su Salva.

Fornisci il nome del service account configurato al team di assistenza Google SecOps.

Log SOAR

I log SOAR vengono scritti in uno spazio dei nomi separato, chiamato

chronicle-soar, e sono classificati in base al servizio che ha generato il log.

Poiché i log vengono generati da un job in background, devi prima configurare questo job per inviare i log a Google Cloud:

Per accedere ai log SOAR:

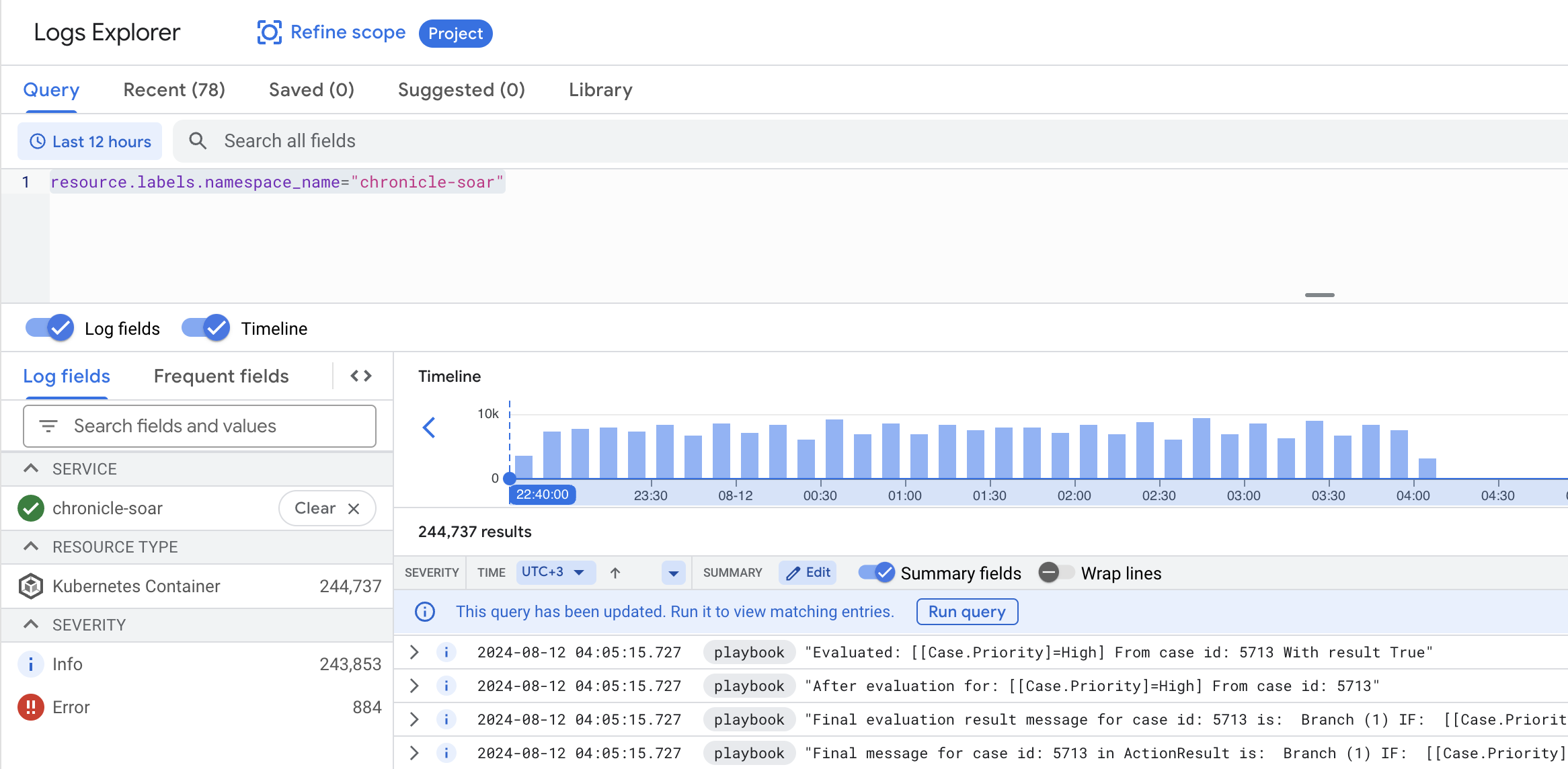

- Nella console Google Cloud , vai a Logging > Esplora log.

- Seleziona il progetto Google SecOps Google Cloud.

Inserisci il seguente filtro nella casella e fai clic su Esegui query:

resource.labels.namespace_name="chronicle-soar"

Per filtrare i log di un servizio specifico, inserisci la seguente sintassi nella casella della query e fai clic su Esegui query:

resource.labels.namespace_name="chronicle-soar"

resource.labels.container_name="<container_name>"

- Sostituisci

<container_name>con il container di servizio pertinente:playbook,pythonoetl.

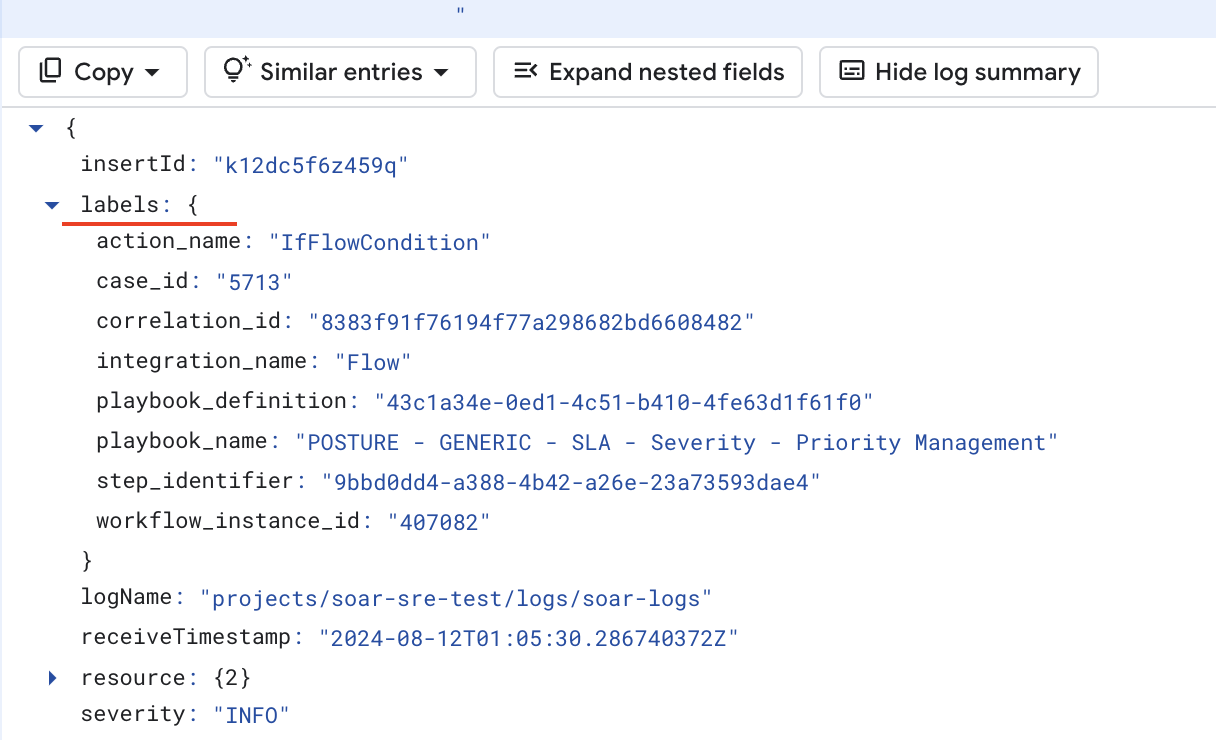

Etichette dei log del playbook

Le etichette dei log del playbook forniscono un modo più efficiente e pratico per perfezionare l'ambito di una query. Tutte le etichette si trovano nella sezione Labels di ogni

messaggio di log.

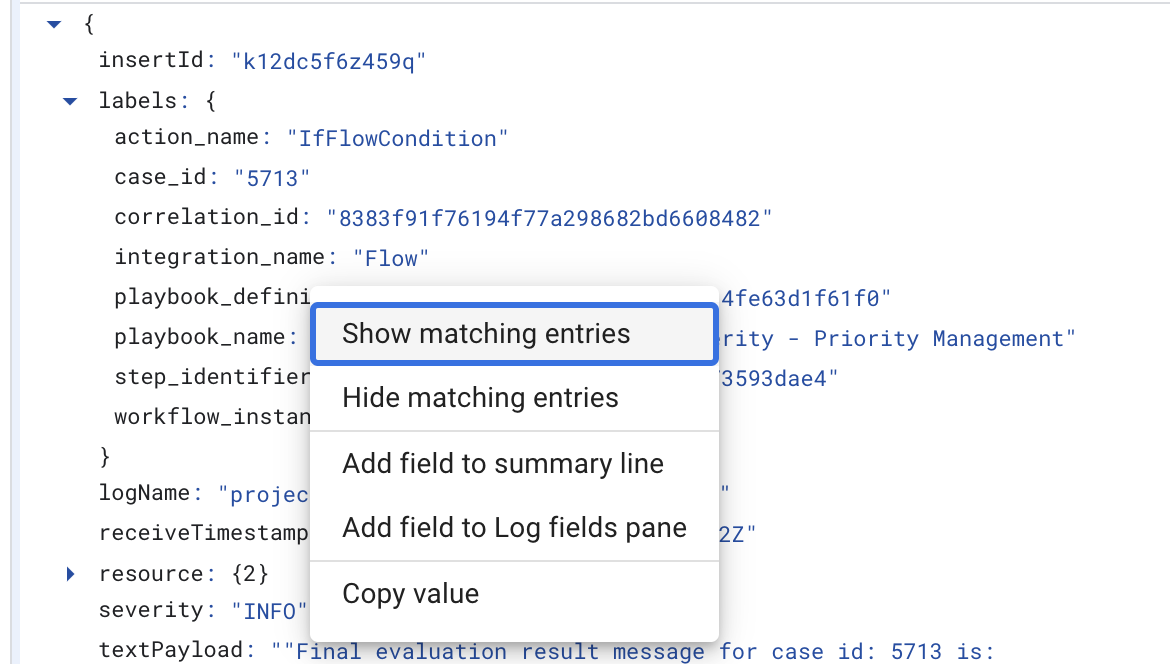

Per restringere l'ambito del log, espandi il messaggio di log, fai clic con il tasto destro del mouse su ogni etichetta e nascondi o mostra log specifici:

Sono disponibili le seguenti etichette:

playbook_nameplaybook_definitionblock_nameblock_definitioncase_idcorrelation_idintegration_nameaction_name

Log Python

Per il servizio Python sono disponibili i seguenti log:

resource.labels.container_name="python"

Etichette di integrazione e connettore:

integration_nameintegration_versionconnector_nameconnector_instance

Etichette dei job:

integration_nameintegration_versionjob_name

Etichette azione:

integration_nameintegration_versionintegration_instancecorrelation_idaction_name

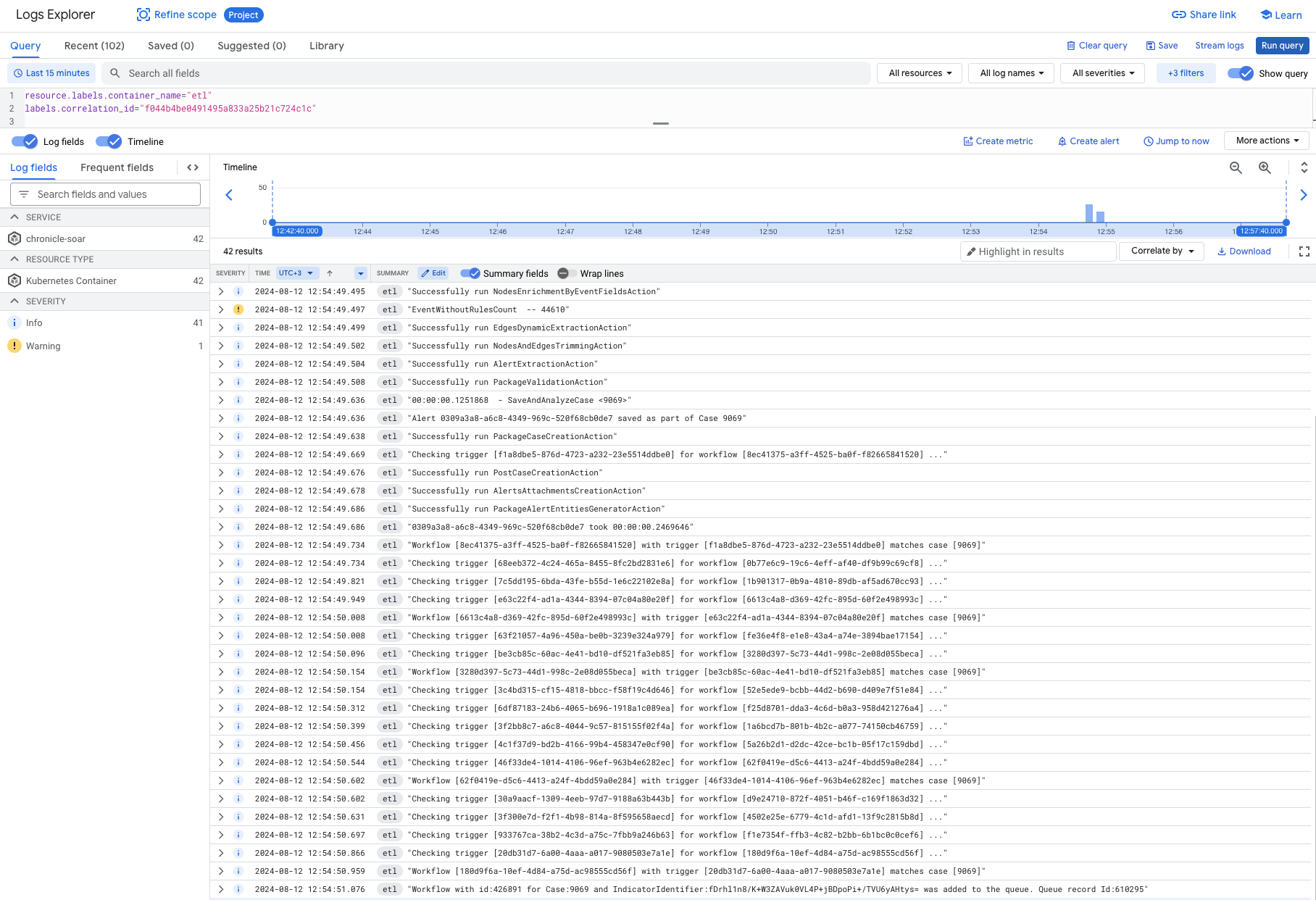

Log ETL

Per il servizio ETL sono disponibili i seguenti log:

resource.labels.container_name="etl"

Etichette ETL

correlation_id

Ad esempio, per fornire il flusso di importazione per un avviso, filtra in base a

correlation_id:

Hai bisogno di ulteriore assistenza? Ricevi risposte dai membri della community e dai professionisti di Google SecOps.