ツール

操作

以下に、Tools パワーアップで実行できるアクションの種類を示します。DNS Lookup

説明

指定された DNS リゾルバを使用して DNS ルックアップを実行します。

パラメータ

| パラメータ | タイプ | デフォルト値 | 必須 | 説明 |

| DNS サーバー | IP アドレス | なし | ○ | 単一またはカンマ区切りの DNS サーバー。 |

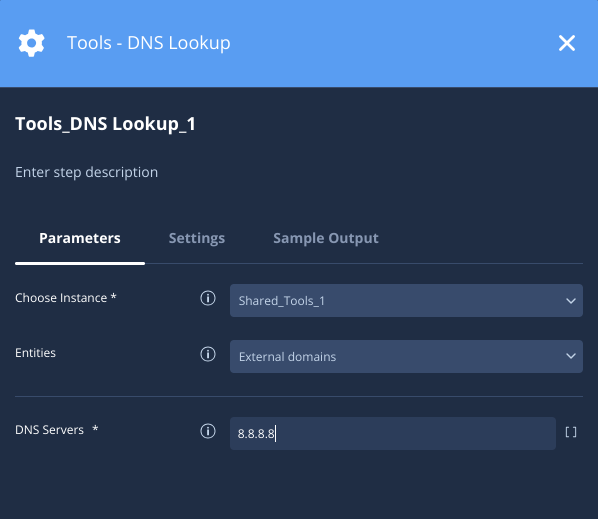

例

この例では、Google のパブリック DNS アドレス 8.8.8.8 を使用して外部ドメイン エンティティを検索しています。

アクションの結果

-

スクリプトの結果

スクリプトの結果名 値のオプション 例 ScriptResult True/False True -

JSON の結果

{ "Entity": "WWW.EXAMPLE.ORG", "EntityResult": [{"Type": "A", "Response": "176.9.157.114", "DNS Server": "8.8.8.8"}] }

アラートの追加データを追加または更新する

説明

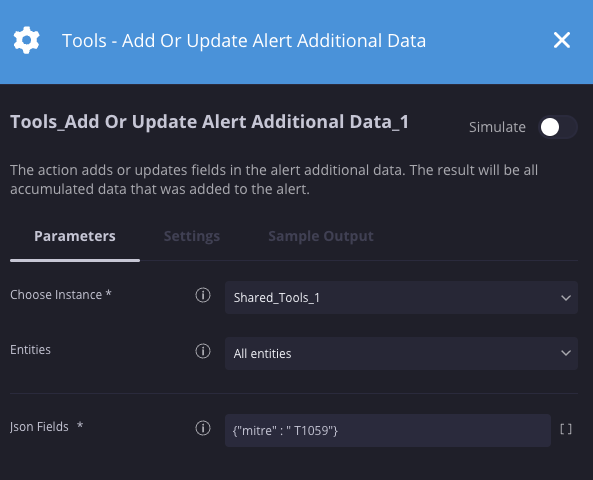

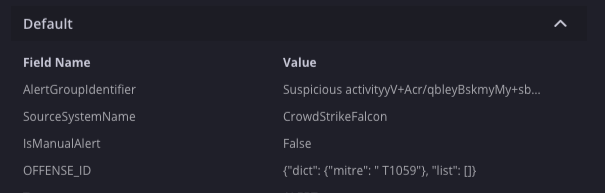

アラートの追加データにフィールドを追加または更新します。結果は、[アラート] の概要の [OFFENSE_ID] フィールドに表示されます。

パラメータ

| パラメータ | タイプ | デフォルト値 | 必須 | 説明 |

| JSON フィールド | JSON | なし | ○ | 自由形式のテキスト(1 つの変数の場合)または JSON 辞書を表す文字列(ネスト可能)を入力します。 |

例

この例では、MITRE 攻撃の詳細をアラートに追加して、アラートの概要に表示します。

アクションの結果

-

スクリプトの結果

スクリプトの結果名 値のオプション 例 ScriptResult 辞書のアイテム数 2 -

JSON の結果

{ "dict": {"mitre": " T1059"}, "list": [] }

すべてのケースアラートにハンドブックをアタッチする

説明

特定のハンドブックまたはブロックをケース内のすべてのアラートにアタッチします。

パラメータ

| パラメータ | タイプ | デフォルト値 | 必須 | 説明 |

| ハンドブック名 | 文字列 | なし | ○ | ケース内のすべてのアラートに追加するハンドブックまたはブロックの名前。 |

例

この例では、Phishing playbookM というハンドブックをすべてのケースアラートにアタッチします。

アクションの結果

-

スクリプトの結果

スクリプトの結果名 値のオプション 例 ScriptResult trueまたはfalsetrue

ハンドブックをアラートにアタッチする

説明

特定のハンドブックまたはブロックを現在のアラートにアタッチします。

パラメータ

| パラメータ | タイプ | デフォルト値 | 必須 | 説明 |

| ハンドブック名 | 文字列 | なし | ○ | すべてのケースアラートに追加するハンドブックまたはブロックの名前。 |

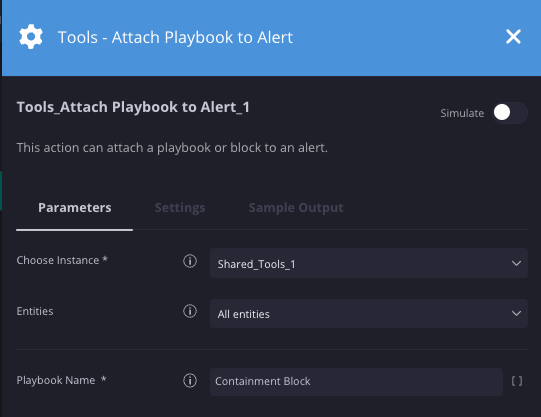

例

この例では、Containment Block というブロックを現在のケースアラートに添付します。

アクションの結果

-

スクリプトの結果

スクリプトの結果名 値のオプション 例 ScriptResult trueまたはfalsetrue

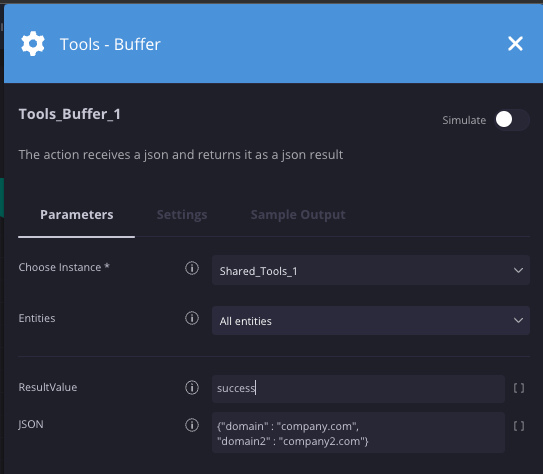

バッファ

説明

JSON 入力を JSON オブジェクトに変換します。

パラメータ

| パラメータ | タイプ | デフォルト値 | 必須 | 説明 |

| ResultValue | 文字列 | なし | × |

ScriptResult 値として返されるプレースホルダ値。 |

| JSON | JSON | なし | × | 式ビルダーに表示された JSON。 |

例

この例では、JSON 式ビルダーに JSON 入力値を表示して、後続のアクションで使用できるようにします。

アクションの結果

-

スクリプトの結果

スクリプトの結果名 値のオプション 例 ScriptResult ResultValueパラメータの入力値成功 -

JSON の結果

{ "domain" : "company.com", "domain2" : "company2.com" }

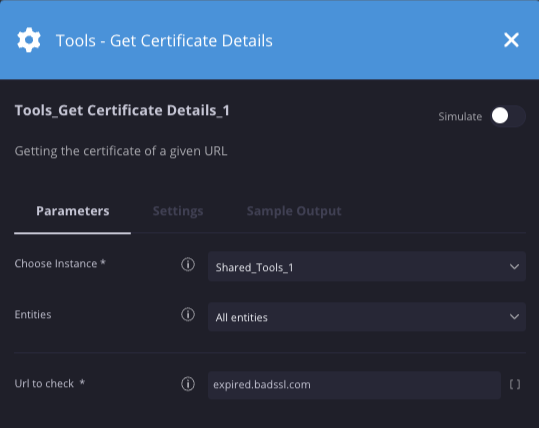

証明書の詳細を取得する

説明

指定された URL の証明書の詳細を取得します。

パラメータ

| パラメータ | タイプ | デフォルト値 | 必須 | 説明 |

| 確認する URL | URL | expired.badssk.com | ○ | 証明書の詳細を取得する URL を指定します。 |

例

このシナリオでは、expired.badssl.com サイトから証明書の詳細情報を取得しています。

アクションの結果

-

スクリプトの結果

スクリプトの結果名 値のオプション 例 ScriptResult True/False 正しい -

JSON の結果

{ "hostname": "expired.badssl.com", "ip": "104.154.89.105", "commonName": "*.badssl.com", "is_self_signed": false, "SAN": [["*.badssl.com", "badssl.com"]], "is_expired": true, "issuer": "EXAMPLE CA", "not_valid_before": "04/09/2015", "not_valid_after": "04/12/2015", "days_to_expiration": -2762 }

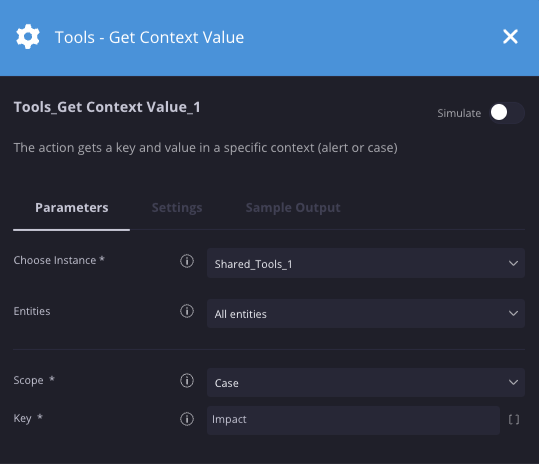

コンテキスト値の取得

説明

ケースまたはアラートのコンテキスト キーの値を取得します。

パラメータ

| パラメータ | タイプ | デフォルト値 | 必須 | 説明 |

| 範囲 | プルダウン | アラート | ○ | キー値のスコープ(ケース、アラート、グローバル)を指定します。 |

| キー | 文字列 | なし | ○ | 鍵を指定します。 |

例

このシナリオでは、ケースの impact というキーからコンテキスト値を取得しています。このアクションは、ケースまたはアラートに Key-Value ペアを追加するコンテキスト値の設定アクションとともに使用されます。

アクションの結果

-

スクリプトの結果

スクリプトの結果名 値のオプション 例 ScriptResult コンテキスト値 高

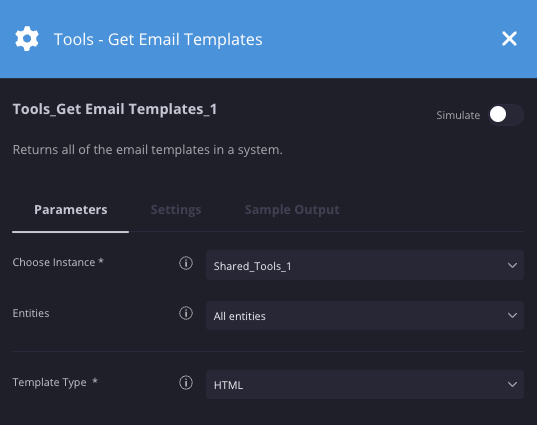

メール テンプレートを取得する

説明

システム内のすべてのメール テンプレートを返します。

パラメータ

| パラメータ | タイプ | デフォルト値 | 必須 | 説明 |

| テンプレートの種類 | プルダウン | 標準 | ○ | テンプレート タイプを指定して、標準または HTML のいずれであるかを返します。 |

例

このシナリオでは、すべての HTML ベースのメール テンプレートを返します。

アクションの結果

-

スクリプトの結果

スクリプトの結果名 値のオプション 例 ScriptResult HTML コードを含む JSON の結果 次のセクションに JSON の結果が表示されます -

JSON の結果

{ "templates": [{"type": 1, "name": "test 1", "content": "<html>\n <head>\n <style type=\"text/css\"> .title\n\n { color: blue; text-decoration: bold; text-size: 1em; }\n .author\n { color: gray; }\n\n </style>\n </head>\n\n <body>\n <span class=\"title\">La super bonne</span>\n {Text}\n [Case.Id]\n </h1> <br/>\n </body>\n\n </html>", "creatorUserName": "f00942-fa040-4422324-b2c43e-de40fdsff122b9c4", "forMigration": false, "environments": ["Default"], "id": 3, "creationTimeUnixTimeInMs": 1672054127271, "modificationTimeUnixTimeInMs": 1672054127279}] }

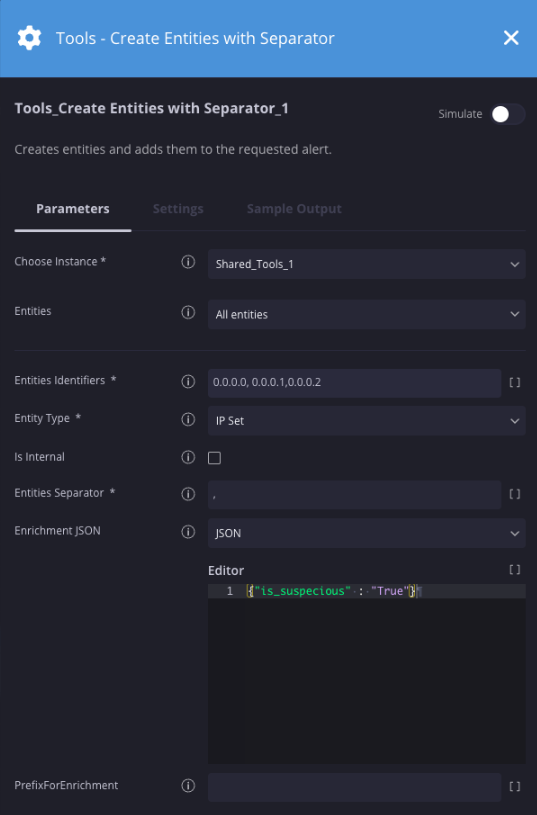

Create Entities With Separator

説明

エンティティを作成してアラートに追加します。

パラメータ

| パラメータ | タイプ | デフォルト値 | 必須 | 説明 |

| エンティティ識別子 | 文字列 | なし | ○ | アラートに追加するエンティティを指定します。 |

| エンティティ タイプ | 文字列 | なし | ○ | エンティティ タイプを指定します。 |

| 内部 | チェックボックス | 未選択 | × | 指定されたエンティティが内部ネットワークの一部であるかどうかを確認します。 |

| Entities Separator | 文字列 | , | ○ | エンティティ識別子フィールドで使用される区切り文字を指定します。 |

| エンリッチメント JSON | プルダウン | JSON | × | 拡充データを JSON 形式で指定します。 |

| PrefixForEnrichment | 文字列 | なし | × | 拡充データに追加する接頭辞を指定します。 |

例

このシナリオでは、3 つの IP エンティティを作成し、それらに「is_suspicious」というフィールドを追加します。

アクションの結果

-

スクリプトの結果

スクリプトの結果名 値のオプション 例 ScriptResult True/False 正しい -

JSON の結果

{ "created": ["0.0.0.0", "0.0.0.1", "0.0.0.2"], "enriched": ["0.0.0.0", "0.0.0.1", "0.0.0.2"], "failed": [] }

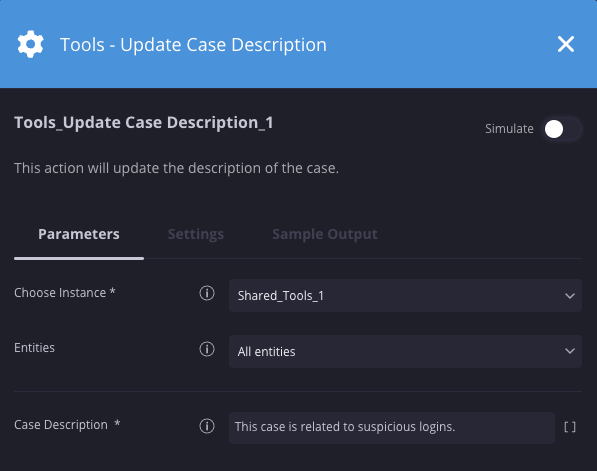

ケースの説明を更新する

説明

ケースの説明を更新します。

パラメータ

| パラメータ | タイプ | デフォルト値 | 必須 | 説明 |

| ケースの説明 | 文字列 | なし | ○ | 更新された説明を指定します。 |

例

この例では、ケースの説明を「このケースは不審なログインに関連しています」に更新します。

アクションの結果

-

スクリプトの結果

スクリプトの結果名 値のオプション 例 ScriptResult True/False 正しい

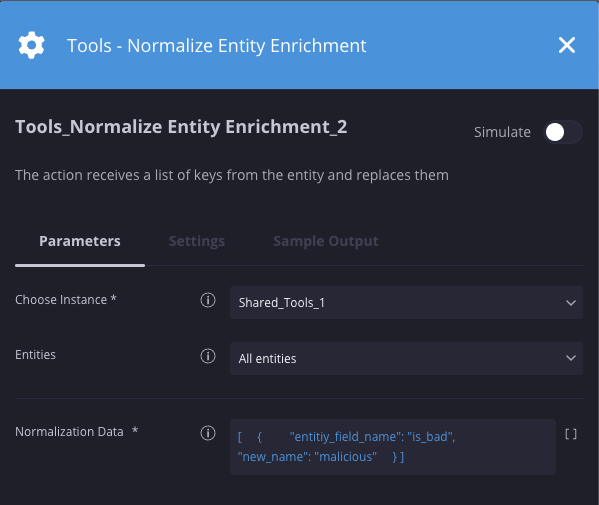

エンティティの拡充を正規化する

説明

エンティティからキーのリストを受け取り、置き換えます。

パラメータ

| パラメータ | 型 | デフォルト値 | 必須 | 説明 |

| 正規化データ | JSON | なし | ○ | 次の形式の例で JSON を指定します。 [ { "entity_field_name": "AT_fields_Name", "new_name": "InternalEnrichment_Name" }, { "entity_field_name": "AT_fields_Direct-Manager", "new_name": "InternalEnrichment_DirectManager_Name" }, { "entity_field_name": "AT_Manager_fields_Work-Email", "new_name": "InternalEnrichment_DirectManager_Email" } ] |

例

このシナリオでは、エンティティ キー is_bad を malicious に置き換えます。

アクションの結果

-

スクリプトの結果

スクリプトの結果名 値のオプション 例 ScriptResult 拡充されたエンティティの数 5

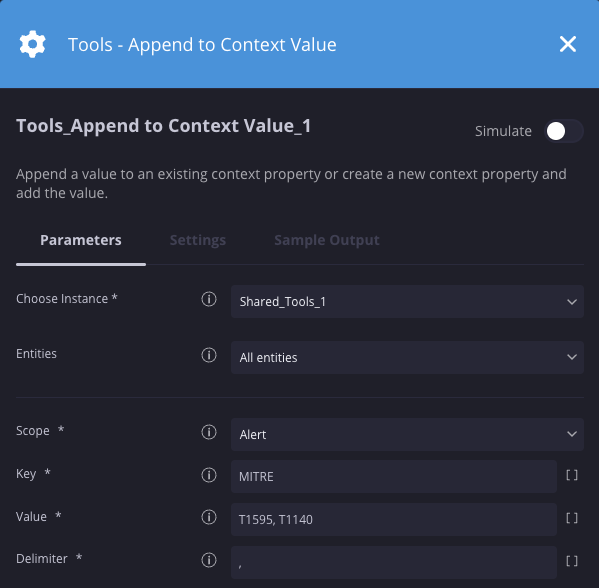

コンテキスト値に追加します。

説明

既存のコンテキスト プロパティに値を追加します。コンテキスト プロパティが存在しない場合は、新しいコンテキスト プロパティを作成して値を追加します。

パラメータ

| パラメータ | タイプ | デフォルト値 | 必須 | 説明 |

| キー | 文字列 | なし | ○ | コンテキスト プロパティ キーを指定する |

| 値 | 文字列 | なし | ○ | コンテキスト プロパティに追加する値を指定します。 |

| 区切り文字 | 文字列 | なし | ○ | 値フィールドで使用する区切り文字を指定します。 |

例

このシナリオでは、「MITRE」という既存のコンテキスト キーに「T1595」と「T1140」という値を追加しています。

アクションの結果

-

スクリプトの結果

スクリプトの結果名 値のオプション 例 ScriptResult コンテキスト値 T1595、T1140

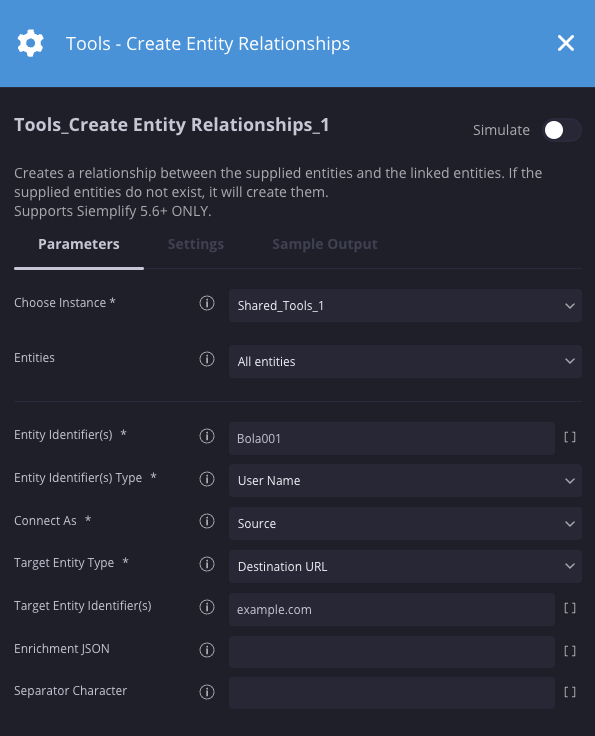

エンティティ関係を作成する

説明

指定されたエンティティとリンクされたエンティティの間にリレーションシップを作成します。指定されたエンティティが存在しない場合は、作成されます。

パラメータ

| パラメータ | タイプ | デフォルト値 | 必須 | 説明 |

| エンティティ ID | 文字列 | なし | ○ | 新しいエンティティ ID を作成するか、既存のエンティティ ID または ID のカンマ区切りリストを使用します。 |

| エンティティ識別子のタイプ | プルダウン | ユーザー名 | ○ | エンティティ タイプを指定します。 |

| Connect As | プルダウン | ソース | ○ | ソース、宛先、またはリンクされた関係を使用して、エンティティ ID をターゲット エンティティ ID に接続します。 |

| ターゲット エンティティの種類 | プルダウン | 住所 | ○ | エンティティ ID を接続するターゲット エンティティ タイプを指定します。 |

| ターゲット エンティティ ID | 文字列 | なし | × |

このカンマ区切りのリスト内のエンティティは、 [Target Entity Type] のタイプは、[Entities Identifier(s)] パラメータのエンティティにリンクされます。 |

| エンリッチメント JSON | JSON | なし | × |

キー / 値ペアを含む省略可能な JSON オブジェクト。 新しく作成されたエンティティに追加できる属性の値のペア。 |

| 区切り文字 | 文字列 | なし | × | エンティティ ID とターゲット エンティティ ID のリストを区切る文字を指定します。デフォルトはカンマです。 |

例

このシナリオでは、ユーザーと URL の関係を作成します。この場合、Bola001 は example.com の URL にアクセスしています。

アクションの結果

-

スクリプトの結果

スクリプトの結果名 値のオプション 例 ScriptResult True/False 正しい -

JSON の結果

{ "Entity": "Bola001", "EntityResult": {} }

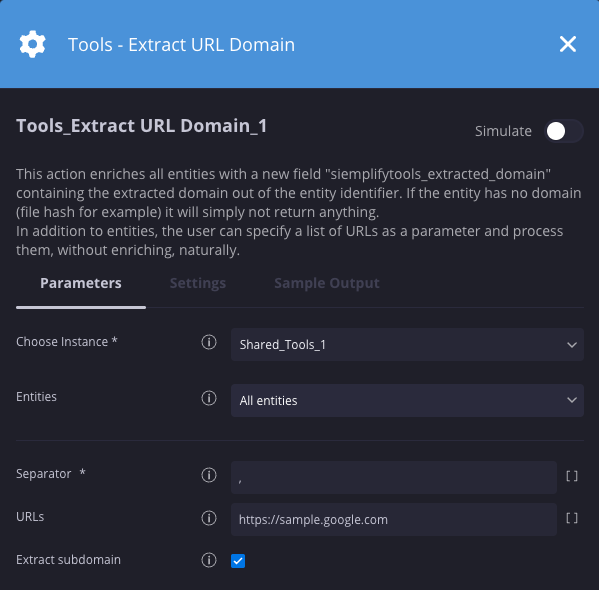

URL ドメインを抽出する

説明

エンティティ識別子から抽出されたドメインを含む新しいフィールド siemplifytools_extracted_domain で、すべてのエンティティを拡充します。エンティティにドメインがない場合(ファイル ハッシュなど)、何も返されません。ユーザーは、エンティティに加えて、URL のリストをパラメータとして指定し、エンリッチメントなしで処理できます。

パラメータ

| パラメータ | タイプ | デフォルト値 | 必須 | 説明 |

| セパレータ | 文字列 | , | ○ | URL の区切りに使用する区切り文字の文字列を指定します。 |

| URL | 文字列 | なし | × | ドメインを抽出する 1 つ以上の URL を指定します。 |

| サブドメインを抽出する | チェックボックス | なし | × | サブドメインも抽出するかどうかを指定します。 |

例

このシナリオでは、指定された URL からドメインを抽出しています。

アクションの結果

-

スクリプトの結果

スクリプトの結果名 値のオプション 例 ScriptResult 抽出されたドメインの数 1 -

JSON の結果

{ "Entity": "https://sample.google.com", "EntityResult": {"domain": "sample.google.com", "source_entity_type": "DestinationURL"} }

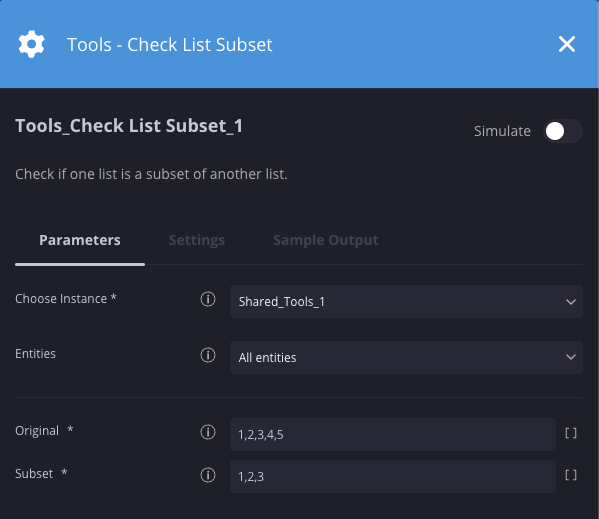

Check List Subset

説明

あるリストの値が別のリストに存在するかどうかを確認します。

パラメータ

| パラメータ | タイプ | デフォルト値 | 必須 | 説明 |

| オリジナル | 文字列 | なし | ○ | 照合する項目のリストを指定します。JSON リストまたはカンマ区切り。 |

| サブセット | リスト | なし | ○ | サブセット リストを指定します。JSON リストまたはカンマ区切り。 |

例

このシナリオでは、値 1、2、3 が元のリスト 1、2、3、4、5 に存在するかどうかをチェックし、結果として true の値が返されます。

アクションの結果

-

スクリプトの結果

スクリプトの結果名 値のオプション 例 ScriptResult True/False 正しい

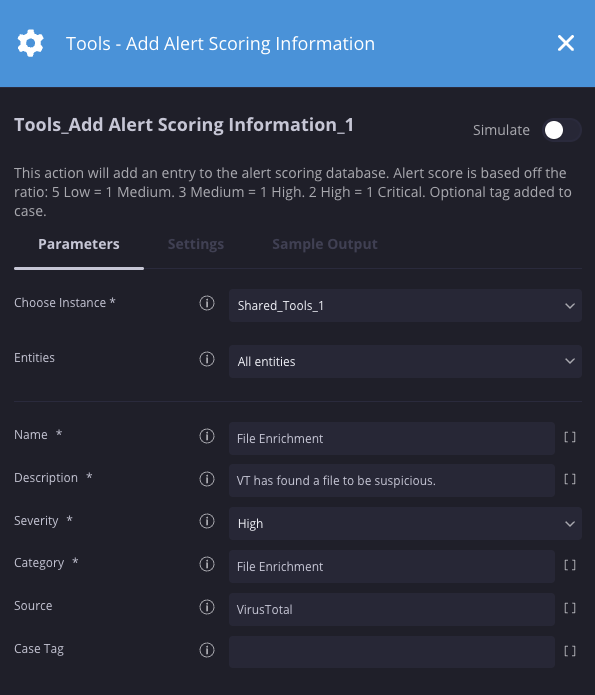

アラートのスコアリング情報を追加する

説明

アラート スコアリング データベースにエントリを追加します。アラート スコアは、5 Low = 1 Medium の比率に基づいています。3 つの中 = 1 つの高。2 つの「高」は 1 つの「重大」に相当します。ケースに追加されたオプションのタグ。

パラメータ

| パラメータ | タイプ | デフォルト値 | 必須 | Description |

| 名前 | 文字列 | なし | ○ | アラートに対して実行されたチェックの名前。 |

| 説明 | 文字列 | なし | ○ | アラートに対して実行されたチェックの説明。 |

| 重大度 | 文字列 | 情報 | ○ | 重大度。 |

| カテゴリ | 文字列 | なし | ○ | 実行されたチェックのカテゴリ。 |

| ソース | 文字列 | なし | × | スコアの算出元となったアラートの一部。例: Files、user、Email。 |

| ケースタグ | 文字列 | なし | × | ケースに追加するタグ。 |

例

この例では、VirusTotal からの疑わしい結果により、アラート スコアを「高」に設定します。

アクションの結果

-

スクリプトの結果

スクリプトの結果名 値のオプション 例 Alert_score 情報、低、中、高、重大 高 -

JSON の結果

{ "category": "File Enrichment", "score_data": [{"score_name": "File Enrichment", "description": "VT has found a file to be suspicious", "severity": "High", "score": 3, "source": "VirusTotal"}], "category_score": 3 }

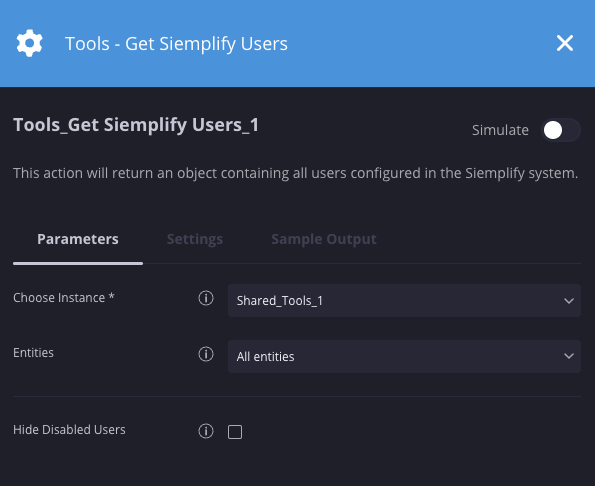

Siemplify ユーザーを取得する

説明

システムで構成されているすべてのユーザーのリストを返します。

パラメータ

| パラメータ | タイプ | デフォルト値 | 必須 | 説明 |

| 無効なユーザーを非表示にする | チェックボックス | 選択済み | × | 無効なユーザーを結果から非表示にするかどうかを指定します。 |

例

このシナリオでは、無効なユーザーを含むシステム内のすべてのユーザーを返します。

アクションの結果

-

スクリプトの結果

スクリプトの結果名 値のオプション 例 ScriptResult True/False 正しい -

JSON の結果

{ "siemplifyUsers": [{"permissionGroup": "Admins", "socRole": "@Administrator", "isDisabled": false, "loginIdentifier": "sample@domain.com", "firstName": "John", "lastName": "Doe", "permissionType": 0, "role": 0, "socRoleId": 1, "email": "sample@domain.com", "userName": "0b3423496fc2-0834302-42f33d-8523408-18c087d2347cf1e", "imageBase64": null, "userType": 1, "identityProvider": -1, "providerName": "Internal", "advancedReportsAccess": 0, "accountState": 2, "lastLoginTime": 1679831126656, "previousLoginTime": 1678950002044, "lastPasswordChangeTime": 0, "lastPasswordChangeNotificationTime": 0, "loginWrongPasswordCount": 0, "isDeleted": false, "deletionTimeUnixTimeInMs": 0, "environments": ["*"], "id": 245, "creationTimeUnixTimeInMs": 1675457504856, "modificationTimeUnixTimeInMs": 1674957504856 }

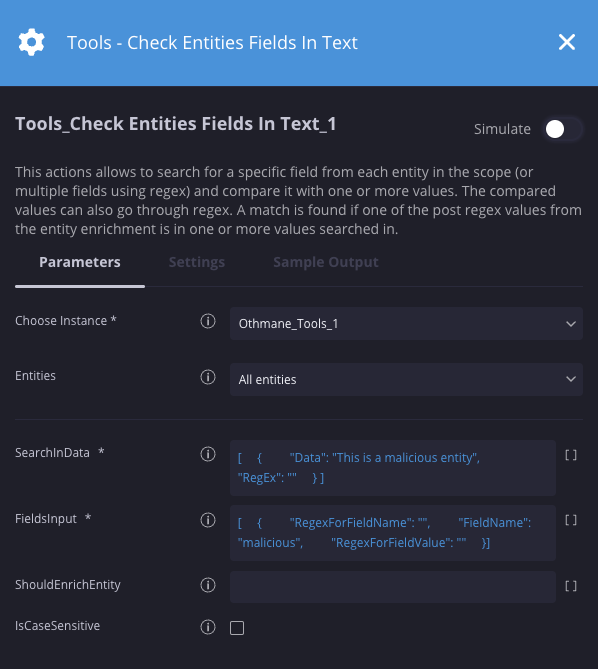

テキスト内のエンティティ フィールドを確認する

説明

スコープ内の各エンティティから特定のフィールド(または正規表現を使用して複数のフィールド)を検索し、1 つ以上の値と比較します。比較する値は正規表現で処理することもできます。エンティティの拡充の事後正規表現値のいずれかが、検索対象の 1 つ以上の値に含まれている場合、一致が見つかります。

パラメータ

| パラメータ | タイプ | デフォルト値 | 必須 | 説明 |

| SearchInData | JSON | [ { "Data": "[Event.from]", "RegEx": "(?<=@)[^.]+(?=\\.)" } ] | ○ | この形式で検索する文字列を表す JSON: [ { "Data": "", "RegEx": "" } ] |

| FieldsInput | JSON | [ { "RegexForFieldName": "", "FieldName": "body", "RegexForFieldValue": "" }, { "RegexForFieldName": ".*(_url_).*", "FieldName": "", "RegexForFieldValue": "" }, { "RegexForFieldName": "", "FieldName": "body", "RegexForFieldValue": "HostName: (.*?)" } ] | ○ |

テストするフィールドを記述する JSON。 "FieldName": "検索するフィールド名", "RegexForFieldValue": “”}] |

| ShouldEnrichEntity | 文字列 | domain_matched | × |

<VAL> に設定すると、値と一致したと認識されるように、エンティティにエンリッチメント値も設定されます。 キーは <VAL> になります |

| IsCaseSensitive | チェックボックス | 未選択 | × | フィールドで大文字と小文字を区別するかどうかを指定します。 |

例

このシナリオでは、フィールド名が malicious のエンティティが指定されたテキストに含まれているかどうかを確認します。

アクションの結果

-

スクリプトの結果

スクリプトの結果名 値のオプション 例 ScriptResult 検出結果の数 0 -

JSON の結果

{ "Entity": "EXL88765-AD", "EntityResult": [{"RegexForFieldName": "", "FieldName": "malicious", "RegexForFieldValue": "", "ResultsToSearch": {"val_to_search": [[]], "found_results": [], "num_of_results": 0}}] }

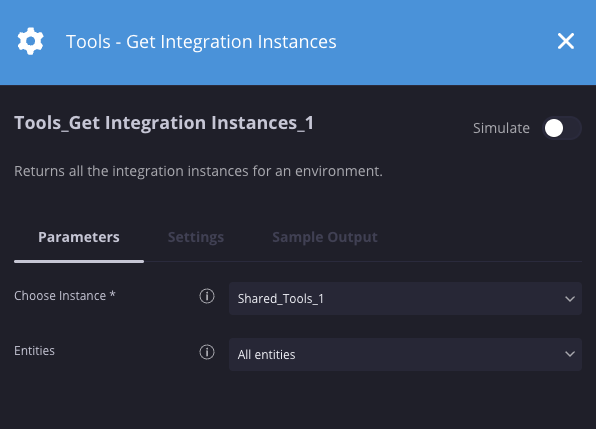

統合インスタンスを取得する

説明

環境のすべての統合インスタンスを返します。

パラメータ

該当するパラメータはありません。

例

このシナリオでは、すべての環境のすべての統合インスタンスが返されます。

アクションの結果

-

スクリプトの結果

スクリプトの結果名 値のオプション 例 ScriptResult True/False 正しい -

JSON の結果

{ "instances": [{"identifier": "27dee746-1857-41b7-a722-b99699b8d6c8", "integrationIdentifier": "Tools", "environmentIdentifier": "Default", "instanceName": "Tools_1", "instanceDescription": "test", "isConfigured": true, "isRemote": false, "isSystemDefault": false},{...........}] }

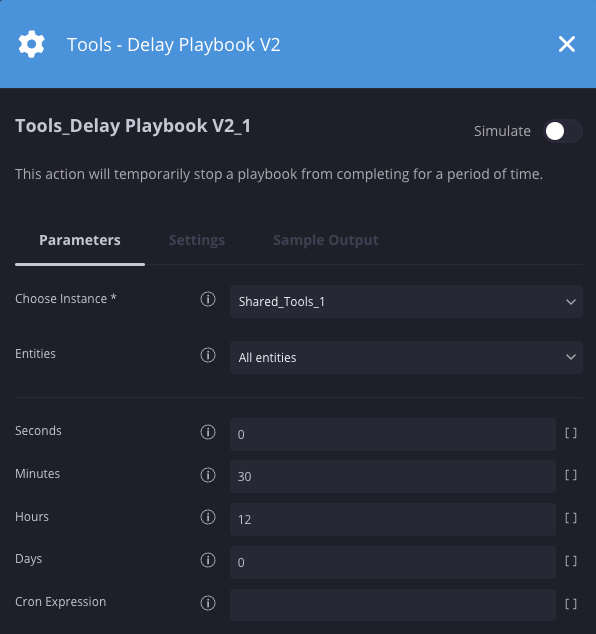

Delay Playbook V2

説明

指定された期間、ハンドブックの完了を一時的に停止します。

パラメータ

| パラメータ | タイプ | デフォルト値 | 必須 | 説明 |

| 秒 | Integer | 0 | × | ハンドブックを遅延させる秒数を指定します。 |

| 分 | Integer | 1 | × | ハンドブックを遅延させる時間(分単位)を指定します。 |

| 時間 | Integer | 0 | × | ハンドブックを遅延させる時間数を指定します。 |

| 日 | Integer | 0 | × | ハンドブックを遅延させる日数を指定します。 |

| CRON 式 | 文字列 | なし | × | cron 式を使用して、ハンドブックを続行するタイミングを決定します。他のパラメータよりも優先されます。 |

例

このシナリオでは、プレイブックを 12 時間半遅延させています。

アクションの結果

-

スクリプトの結果

スクリプトの結果名 値のオプション 例 ScriptResult True/False 正しい

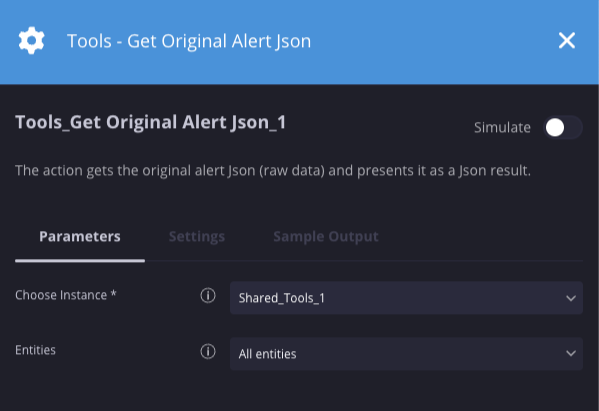

元の Alert Json を取得する

説明

元のアラートの JSON 結果(未加工データ)を返します。

パラメータ

該当するパラメータなし

例

このシナリオでは、アラートの元の未加工の JSON が返されます。

アクションの結果

-

スクリプトの結果

スクリプトの結果名 値のオプション 例 ScriptResult True/False 正しい -

JSON の結果

{ "CreatorUserId": null, "Events": [{"_fields": {"BaseEventIds": "[]", "ParentEventId": -1, "deviceEventClassId": "IRC Connections", "DeviceProduct": "IPS_Product", "StartTime": "1667497096184", "EndTime": "1667497096184"}, "_rawDataFields": {"applicationProtocol": "TCP", "categoryOutcome": "blocked", "destinationAddress": "104.131.182.103", "destinationHostName": "www.ircnet.org", "destinationPort": "770", "destinationProcessName": "MrlCS.sob", "destinationUserName": "XWTTRYzNr1l@gmail.com", "deviceAddress": "0.0.0.0", "deviceEventClassId": "IRC Connections", "deviceHostName": "ckIYC2", "Field_24": "B0:E7:DF:6C:EF:71", "deviceProduct": "IPS_Product", "deviceVendor": "Vendor", "endTime": "1667497110906", "eventId": "0aa16009-57b4-41a3-91ed-81347442ca29", "managerReceiptTime": "1522058997000", "message": "Connection to IRC Server", "name": "IRC Connections", "severity": "8", "sourceAddress": "0.0.0.0", "sourceHostName": "jhon@domain.local", "startTime": "1667497110906", "sourcetype": "Connection to IRC Server"}, "Environment": null, "SourceSystemName": null, "Extensions": []}], "Environment": "Default", "SourceSystemName": "Arcsight", "TicketId": "fab1b5a1-637f-4aed-a94f-c63137307505", "Description": "IRC Connections", "DisplayId": "fab1b5a1-637f-4aed-a94f-c63137307505", "Reason": null, "Name": "IRC Connections", "DeviceVendor": "IPS", "DeviceProduct": "IPS_Product", "StartTime": 1667497110906, "EndTime": 1667497110906, "Type": 1, "Priority": -1, "RuleGenerator": "IRC Connections", "SourceGroupingIdentifier": null, "PlaybookTriggerKeywords": [], "Extensions": [], "Attachments": null, "IsTrimmed": false, "DataType": 1, "SourceType": 1, "SourceSystemUrl": null, "SourceRuleIdentifier": null }

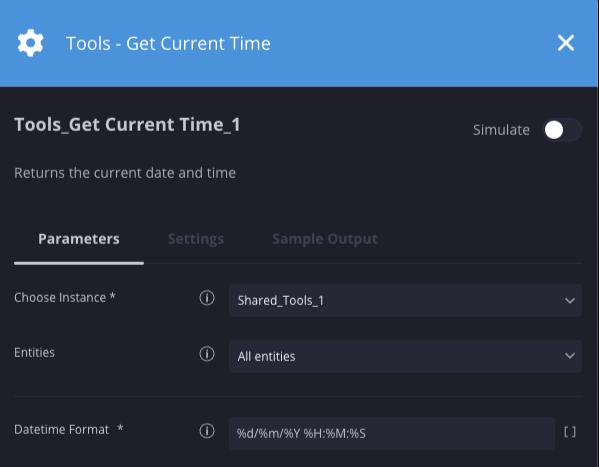

現在の時刻を取得

説明

現在の日付と時間を返します。

パラメータ

| パラメータ | タイプ | デフォルト値 | 必須 | 説明 |

| 日時形式 | 文字列 | %d/%m/%Y %H:%M | ○ | 日付と時刻の形式を指定します。 |

例

このシナリオでは、%d/%m/%Y %H:%M:%S という形式で日時値を返します。

アクションの結果

-

スクリプトの結果

スクリプトの結果名 値のオプション 例 ScriptResult 日時値 2022 年 3 月 11 日 20 時 33 分 43 秒

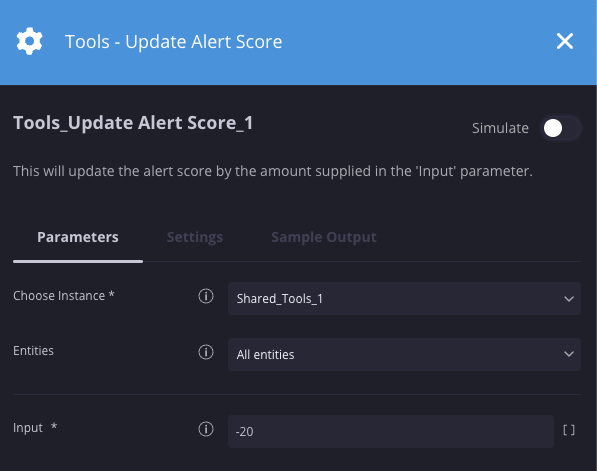

アラート スコアを更新する

説明

指定された量だけアラート スコアを更新します。

パラメータ

| パラメータ | タイプ | デフォルト値 | 必須 | Description |

| 入力 | Integer | なし | ○ | 増減する量(負の数)を指定します。 |

例

このシナリオでは、アラート スコアを 20 減らしています。

アクションの結果

-

スクリプトの結果

スクリプトの結果名 値のオプション 例 ScriptResult 入力値 -20

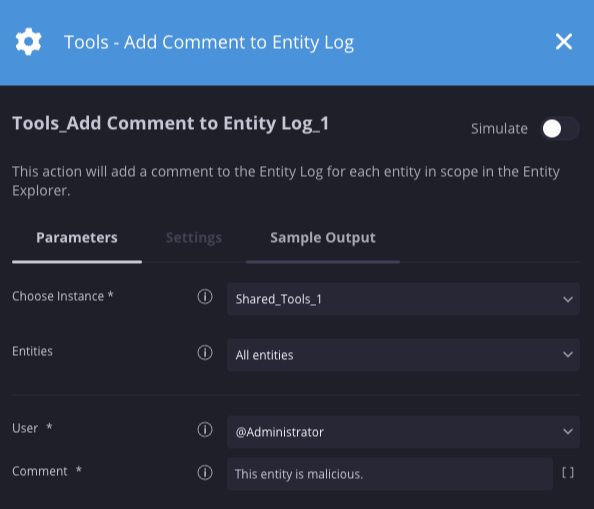

エンティティログにコメントを追加

説明

エンティティ エクスプローラで、スコア内の各エンティティのエンティティログにコメントを追加します。

パラメータ

| パラメータ | タイプ | デフォルト値 | 必須 | 説明 |

| ユーザー | プルダウン | @Administrator | ○ | コメントを作成したユーザーを指定します。 |

| コメント | 文字列 | なし | ○ | エンティティログに追加するコメントを指定します。 |

例

アクションの結果

-

スクリプトの結果

スクリプトの結果名 値のオプション 例 なし なし なし

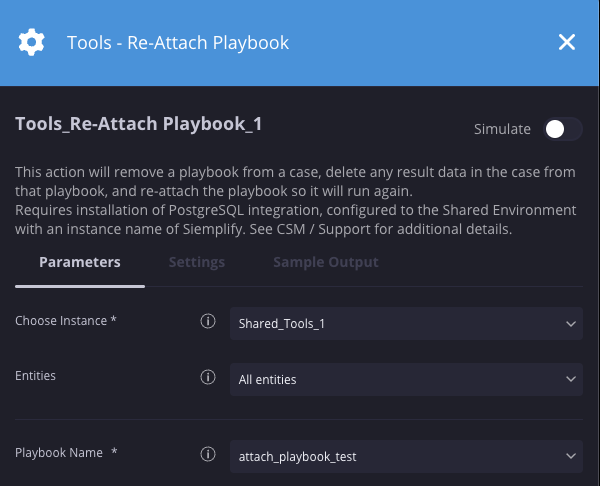

ハンドブックを再添付する

説明

ケースからプレイブックを削除し、そのプレイブックのケース内の結果データを削除して、プレイブックを再アタッチして再度実行します。PostgreSQL インテグレーションのインストールが必要です。Google SecOps SOAR というインスタンス名で共有環境に構成します。詳細については、CSM / サポートにお問い合わせください。

パラメータ

| パラメータ | タイプ | デフォルト値 | 必須 | 説明 |

| ハンドブック名 | プルダウン | なし | ○ | 再アタッチするハンドブックを指定します。 |

例

このシナリオでは、attach_playbook_test というプレイブックを再アタッチしています。

アクションの結果

-

スクリプトの結果

スクリプトの結果名 値のオプション 例 ScriptResult True/False/PostgreSQL 統合の Google SecOps SOAR インスタンスを構成してください。 正しい

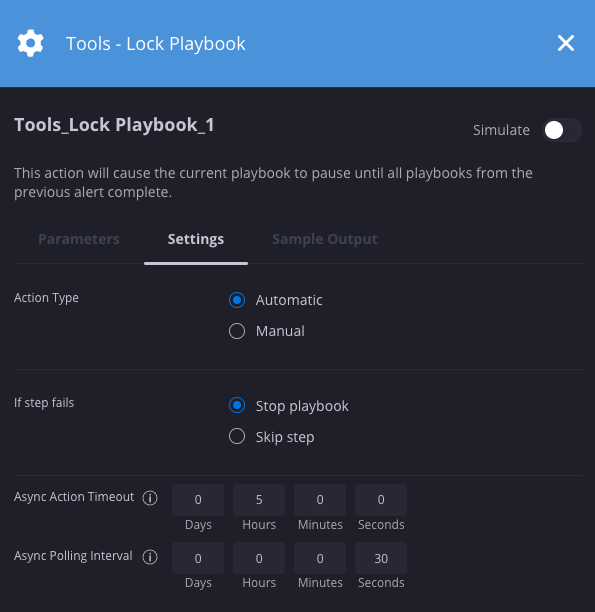

Lock Playbook

説明

前のアラートのすべてのハンドブックが完了するまで、現在のハンドブックを一時停止します。

パラメータ

| パラメータ | タイプ | デフォルト値 | 必須 | 説明 |

| 非同期アクションのタイムアウト | 整数 | 1 日 | × | 非同期アクションのタイムアウトは、そのアクションで許容される合計時間(すべての反復処理の実行時間の合計)のことです。 |

| 非同期ポーリングの間隔 | 整数 | 1 時間 | × | 非同期アクションの実行時にポーリング試行の間隔を設定します。 |

例

このシナリオでは、現在のハンドブックを一時停止し、30 秒ごとに、ケースの以前のアラートのすべてのハンドブックが完了しているかどうかを確認します。

アクションの結果

-

スクリプトの結果

スクリプトの結果名 値のオプション 例 ScriptResult True/False 正しい

Find First Alert

説明

指定されたケースの最初のアラートの ID を返します。

パラメータ

該当するパラメータはありません。

例

このシナリオでは、ケース内の最初のアラートのアラート ID が返されます。

アクションの結果

-

スクリプトの結果

スクリプトの結果名 値のオプション 例 ScriptResult アラート ID 値 IRC 接続 9A33308C-AC62-4A41-8F73-20529895D567

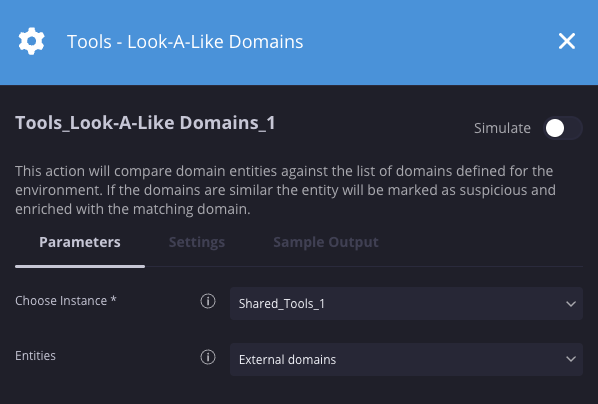

Look-A-Like Domains

説明

ドメイン エンティティと、環境に定義されているドメインのリストを比較します。ドメインが類似している場合、エンティティは不審としてマークされ、一致するドメインで拡充されます。

パラメータ

該当するパラメータはありません

例

このシナリオでは、外部ドメイン エンティティが、設定のドメイン リストで構成されているドメインと類似しているかどうかを確認します。

アクションの結果

-

スクリプトの結果

スクリプトの結果名 値のオプション 例 look_a_like_domain_found True/False 正しい -

JSON の結果

{ "Entity" : {"EntityResult" : { "look_a_like_domains" : ["outlooks.com"]}} }

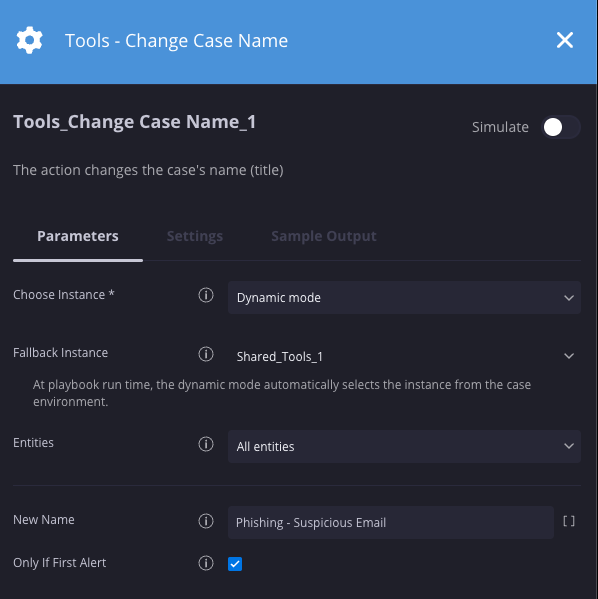

Change Case Name(ケース名を変更)

説明

ケースの名前またはタイトルを変更します。

パラメータ

| パラメータ | タイプ | デフォルト値 | 必須 | 説明 |

| 新しい名前 | 文字列 | なし | × | ケースの新しい名前を指定します。 |

| 初回アラートの場合のみ | チェックボックス | 未選択 | × | 選択すると、ケースの最初のアラートでアクションが実行された場合にのみ、ケースの名前が変更されます。 |

例

このシナリオでは、ケースのタイトルは、最初のアラートで実行された場合にのみ「Phishing - Suspicious Email」に変更されます。

アクションの結果

-

スクリプトの結果

スクリプトの結果名 値のオプション 例 ScriptResult True/False 正しい

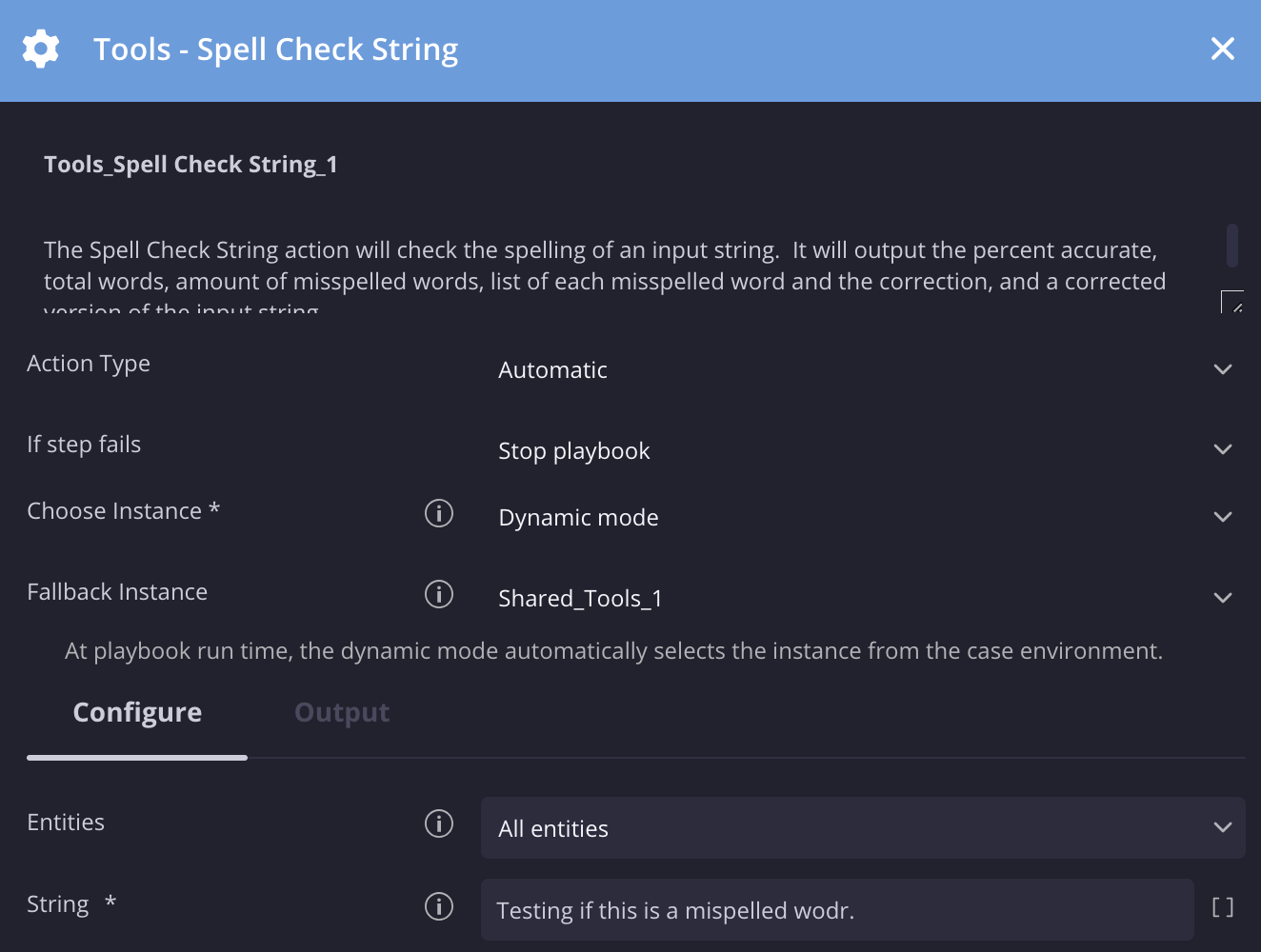

スペルチェック文字列

説明

入力文字列のスペルを確認します。出力には、精度(%)、単語の総数、スペルミスの総数、スペルミスのある各単語とその修正のリスト、修正された入力文字列が表示されます。

パラメータ

| パラメータ | タイプ | デフォルト値 | 必須 | 説明 |

| 文字列 | 文字列 | なし | ○ | スペルミスをチェックする文字列を指定します。 |

例

この例では、次の入力文字列のスペルチェックを行います。

「Testing if this is a mispelled wodr.」

アクションの結果

-

スクリプトの結果

スクリプトの結果名 値のオプション 例 accuracy_percentage パーセンテージ値 71 -

JSON の結果

{"input_string": "Testing if this is a mispelled wodr.", "total_words": 7, "total_misspelled_words": 2, "misspelled_words": [{"misspelled_word": "mispelled", "correction": "misspelled"}, {"misspelled_word": "wodr", "correction": "word"}], "accuracy": 71, "corrected_string": "Testing if this is a misspelled word."}

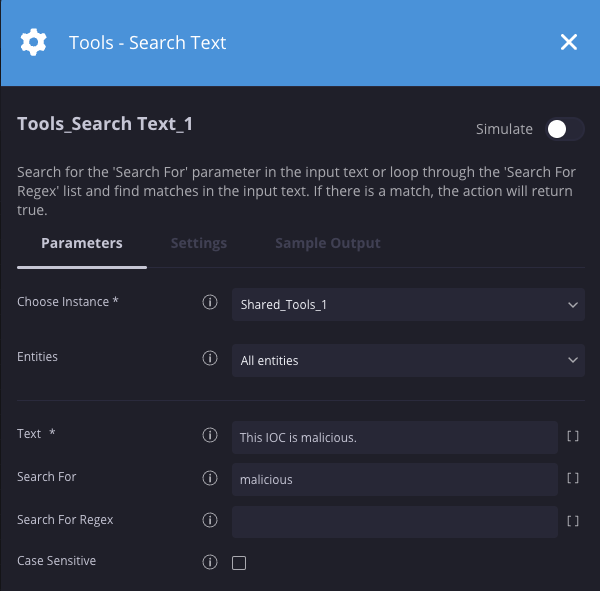

検索テキスト

説明

入力テキストで「Search For」パラメータを検索するか、「Search For Regex」リストをループして入力テキストで一致するものを探します。一致する場合は、アクションは true を返します。

パラメータ

| パラメータ | タイプ | デフォルト値 | 必須 | 説明 |

| テキスト | 文字列 | なし | ○ | 検索するテキストを指定します。 |

| 検索対象 | 文字列 | なし | × | [text] フィールドで検索する文字列を指定します。 |

| 正規表現を検索 | 文字列 | なし | × | 文字列の検索に使用される正規表現のリスト。正規表現は二重引用符で囲む必要があります。カンマ区切りのリストをサポートします。 |

| 大文字と小文字を区別 | チェックボックス | なし | × | 検索で大文字と小文字を区別するかどうかを指定します。 |

例

このシナリオでは、Text フィールドの値に「malicious」という単語が存在するかどうかをチェックしています。

アクションの結果

-

スクリプトの結果

スクリプトの結果名 値のオプション 例 match_found True/False 正しい -

JSON の結果

{ "matches": [{"search": "malicious", "input": "This IOC is malicious.", "match": true}] }

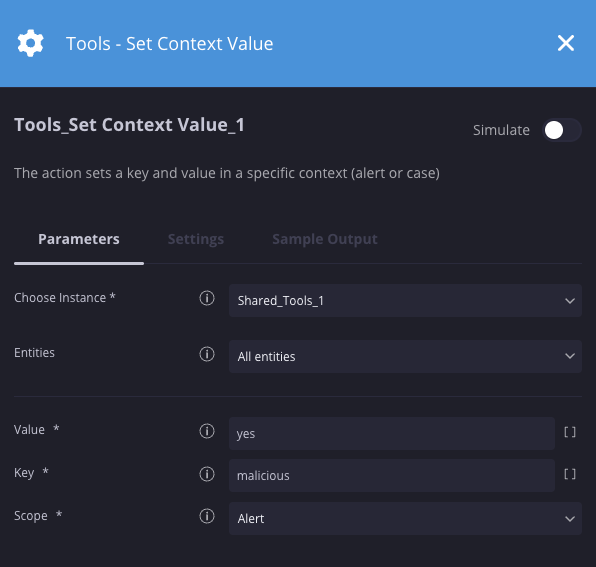

コンテキスト値を設定

説明

特定のコンテキストでキーと値を設定します。このアクションは、「コンテキスト値を取得」アクションと組み合わせて、キーの値を取得するために使用されることがよくあります。

パラメータ

| パラメータ | タイプ | デフォルト値 | 必須 | 説明 |

| 値 | 文字列 | なし | ○ | コンテキスト値を指定します。 |

| キー | 文字列 | なし | ○ | コンテキスト キーを指定します。 |

| 範囲 | プルダウン | アラート | ○ | コンテキスト割り当てのスコープ(アラート、ケース、グローバル)を指定します。 |

例

このシナリオでは、コンテキスト キー「malicious」を値「yes」に設定しています。

アクションの結果

-

スクリプトの結果

スクリプトの結果名 値のオプション 例 ScriptResult True/False 正しい

Siemplify タスクを作成する

説明

タスクをユーザーまたはロールに割り当てます。タスクは、アクションが実行されたケースに関連付けられます。

パラメータ

| パラメータ | タイプ | デフォルト値 | 必須 | 説明 |

| タスクのタイトル | 文字列 | なし | × | タスクのタイトルを指定します。 |

| SLA(分単位) | Integer | 480 | ○ | 割り当てられたユーザーまたはロールがタスクに応答するまでの時間を分単位で指定します。 |

| タスクの内容 | 文字列 | なし | ○ | タスクの詳細を指定します。 |

| 担当者 | プルダウン | なし | ○ | タスクの割り当て先となるユーザーまたはロールを指定します。 |

例

このシナリオでは、Tier 3 にウイルス スキャンを実行するよう指示するタスクが作成されます。

アクションの結果

-

スクリプトの結果

スクリプトの結果名 値のオプション 例 ScriptResult True/False 正しい

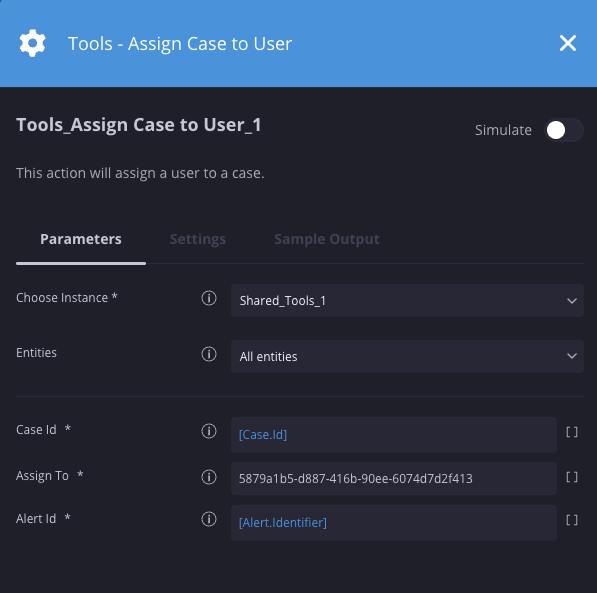

Assign Case To User

説明

ケースをユーザーに割り当てます。

パラメータ

| パラメータ | タイプ | デフォルト値 | 必須 | 説明 |

| ケース ID | 文字列 | なし | ○ | ケース ID を指定します。現在のケースには [Case.Id] を使用します。 |

| 担当者 | 文字列 | @Admin | ○ | ケースを割り当てるユーザーを指定します。これはユーザーの ID です。「Get Siemplify Users」アクションを使用して、特定のユーザーの ID を取得します。 |

| アラート ID | 文字列 | ○ | アラート ID を指定します。[Alert.Identifier] を使用します。 |

例

このシナリオでは、ID を使用して現在のケースを特定のユーザーに割り当てます。

アクションの結果

-

スクリプトの結果

スクリプトの結果名 値のオプション 例 ScriptResult True/False 正しい

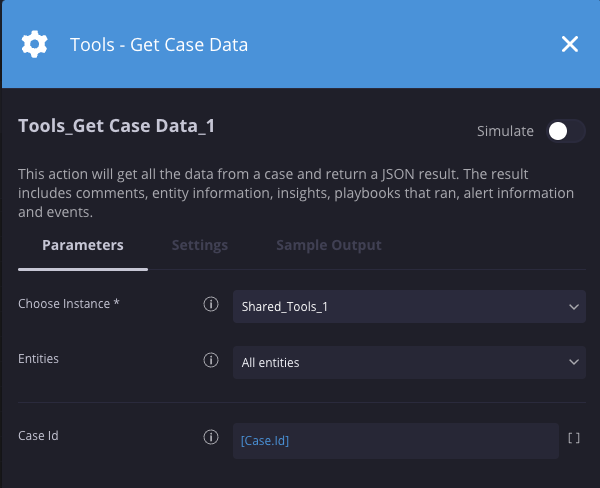

Get Case Data

説明

ケースからすべてのデータを取得し、JSON 結果を返します。結果には、コメント、エンティティ情報、分析情報、実行されたプレイブック、アラート情報、イベントが含まれます。

パラメータ

| パラメータ | タイプ | デフォルト値 | 必須 | 説明 |

| ケース ID | Integer | なし | × | クエリするケース ID を指定します。空白のままにすると、現在のケースが使用されます。 |

例

このシナリオでは、現在のケースからケースの詳細を取得しています。

アクションの結果

-

スクリプトの結果

スクリプトの結果名 値のオプション 例 ScriptResult True/False 正しい -

JSON の結果

{ "wallData": [{"commentForClient": null, "comment": null, "modificationTimeUnixTimeInMsForClient": 0, "creatorUserId": "8f8er8d6-ee8b-478e-9ee592-cc27e9addda13b", "id": 6357, "type": 5, "caseId": 36902, "isFavorite": false, "modificationTimeUnixTimeInMs": 1680717397165, "creationTimeUnixTimeInMs": 1680717397165, "alertIdentifier": "SUSPICIOUS ACTIVITY991C7837-1EE9-4EEA-AE7B-975366CA2EAE"}, {"actionTriggerType": 0, "integration": "Tools", "executingUser": null, "playbookName": "New Playbook", "playbookIsInDebugMode": true, "status": 5, "actionProvider": "Scripts", "actionIdentifier": "Tools_Get Case Data_1", "actionResult": "Action started", "alertIdentifiers": ["SUSPICIOUS ACTIVITY991C7837-1EE9-4EEA-AE7B-975366CA2EAE"], "creatorUserId": null, "id": 7677, "type": 3, "caseId": 0, "isFavorite": false, "modificationTimeUnixTimeInMs": 1680717397401, "creationTimeUnixTimeInMs": 1680717397401, "alertIdentifier": null}], "alerts": [{"ticketId": "d21ebvcxzb88-35vc35-46b4-9edd08-063696d7cc092", "status": 0, "identifier": "SUSPICIOUS ACTIVITY991C7837-1EE9-4EEA-AE7B-975366CA2EAE", "hasWorkflows": true, "workflowsStatus": 1, "sourceSystemName": "CrowdStrikeFalcon", "securityEventCards": [{"caseId": 36902, "eventId": "5fde7844-0099-4c5d-a562-63e2d0deb7e5", "alertIdentifier": "SUSPICIOUS ACTIVITY991C7837-1EE9-4EEA-AE7B-975366CA2EAE", "eventName": "CustomIOAWinLowest", "product": "Falcon", "sources": [{"isValid": true, "identifier": "172.30.202.229", "type": "ADDRESS"}, {"isValid": true, "identifier": "EXLAB2019-AD", "type": "HOSTNAME"}, {"isValid": true, "identifier": "E019-AD$", "type": "USERUNIQNAME"}], "destinations": [], "artificats": [{"isValid": true, "identifier": "MPCMDRUN.EXE", "type": "FILENAME"}, {"isValid": true, "identifier": "60D88450B376694DC55EB8F40B0F79580D1DF399A7BDF", "type": "FILEHASH"}], "port": null, "outcome": null, "time": "2023-03-01T19:51:00Z", "deviceEventClassId": "Indicator of Attack", "fields": [{"isHighlight": true, "groupName": "HIGHLIGHTED FIELDS", "hideOptions": false, "items": [{"originalName": "startTime", "name": "Start Time", "value": "1680615463369"}, {"originalName": "endTime", "name": "End Time", "value": "1680615463369"}]}, {"isHighlight": false, "groupName": "Default", "hideOptions": false, "items": [{"originalName": "cid", "name": "cid", "value": "27fe4e4760b8476b2b6650e5a74"}, {"originalName": "created_timestamp", "name": "created_timestamp", "value": "2023-03-01T19:51:11.387187948Z"}........................ }

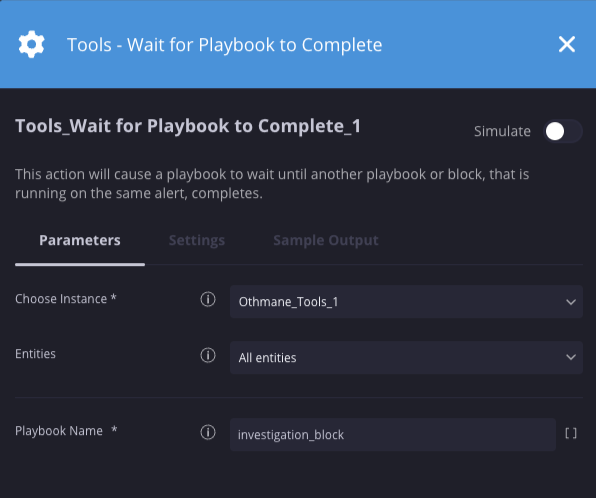

ハンドブックの完了を待機

説明

同じアラートで実行されている別のハンドブックまたはブロックが完了するまで、現在のハンドブックを一時停止します。

パラメータ

| パラメータ | タイプ | デフォルト値 | 必須 | 説明 |

| ハンドブック名 | 文字列 | なし | × | 最初に完了するブロックまたはプレイブックの名前を指定します。 |

例

このシナリオでは、同じアラートで実行されている「調査ブロック」が完了するまで、現在のプレイブックを一時停止します。

アクションの結果

-

スクリプトの結果

スクリプトの結果名 値のオプション 例 ScriptResult True/False 正しい

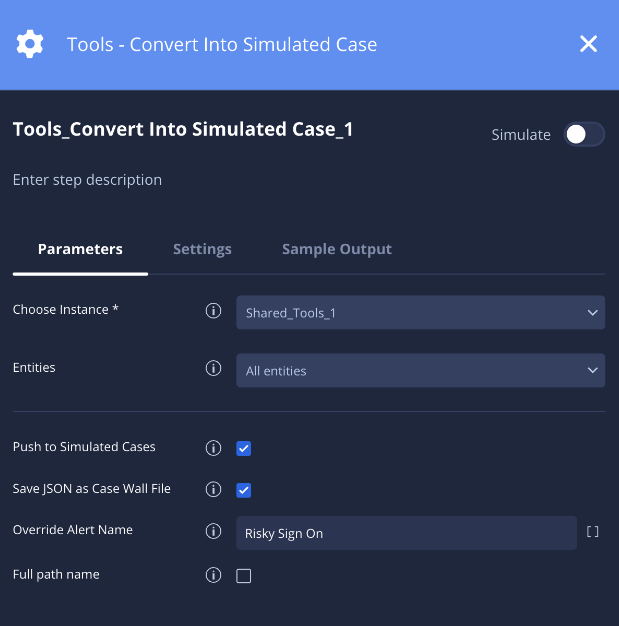

Convert Into Simulated Case(シミュレートされたケースに変換)

説明

ケースをプラットフォームに読み込むことができるシミュレートされたケースに変換します。

パラメータ

| パラメータ | タイプ | デフォルト値 | 必須 | 説明 |

| シミュレーション ケースにプッシュする | チェックボックス | 選択されていない | × | 選択すると、ケースが使用可能なシミュレートされたケースのリストに追加されます。 |

| JSON をケースウォール ファイルとして保存する | チェックボックス | 選択済み | × | 選択すると、ケースを表す JSON ファイルがケースウォールに保存され、ダウンロードできるようになります。 |

| アラート名をオーバーライド | String(文字列) | 空 | × | 使用する新しいアラート名を指定します。このパラメータは、選択されている場合、[フルパス名] パラメータよりも優先されます。 |

| パスのフルネーム | チェックボックス | 選択されていない | × | 選択されている場合は、アラート名を source_product_eventtype として使用します(例: QRadar_WinEventLog:Security_Remote fail login)。[アラート名をオーバーライド] が設定されている場合、このパラメータは無視されます。 |

例

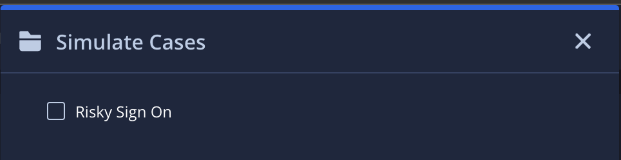

この例では、アラート名として「Risky Sign On」を使用して、ケースがシミュレートされたケースに変換されます。これは、ホーム画面で使用可能なシミュレートされたケースの 1 つとして表示されます。

アクションの結果

-

スクリプトの結果

スクリプトの結果名 値のオプション 例 ScriptResult True/False 正しい -

JSON の結果

{ "cases": [ { "CreatorUserId": null, "Events": [ { "_fields": { "BaseEventIds": "[]", "ParentEventId": -1, "DeviceProduct": "WinEventLog:Security", "StartTime": "1689266169689", "EndTime": "1689266169689" }, "_rawDataFields": { "sourcetype": "Failed login", "starttime": "1689702001439", "endtime": "1689702001439" }, "Environment": null, "SourceSystemName": null, "Extensions": [] } ], "Environment": "default", "SourceSystemName": "QRadar", "TicketId": "de2e3913-e4d8-4060-ae2b-1c81ee64ba47", "Description": "This case created by SPLUNK query", "DisplayId": "de2e3913-e4d8-4060-ae2b-1c81ee64ba47", "Reason": null, "Name": "Risky Sign On", "DeviceVendor": "WIN-24TBDNRMSVB", "DeviceProduct": "WinEventLog:Security", "StartTime": 1689702001439, "EndTime": 1689702001439, "Type": 1, "Priority": -1, "RuleGenerator": "Remote Failed login", "SourceGroupingIdentifier": null, "PlaybookTriggerKeywords": [], "Extensions": [ { "Key": "KeyName", "Value": "TCS" } ], "Attachments": null, "IsTrimmed": false, "DataType": 1, "SourceType": 1, "SourceSystemUrl": null, "SourceRuleIdentifier": null, "SiemAlertId": null, "__CorrelationId": "7efd38feaea247ad9f5ea8d907e4387c" } ] }

ジョブ

検索に基づいてケースをクローズする

説明

このジョブは、検索クエリに基づいてすべてのケースをクローズします。検索ペイロードは、CaseSearchEverything API 呼び出しで使用されるペイロードです。この値の例を取得するには、UI で検索してデベロッパー ツールを開きます。削除するケースを検索します。DevTools で「CaseSearchEverything」API 呼び出しを探します。POST リクエストの JSON ペイロードをコピーして、[Search Payload] に貼り付けます。Close Reason は 0 または 1 にする必要があります。0 = 悪意がある、1 = 悪意がない。[根本原因] は、[設定] -> [ケースデータ] -> [ケース クローズの根本原因] から取得されます。

パラメータ

| パラメータ | タイプ | デフォルト値 | 必須 | 説明 |

| 検索ペイロード | JSON | なし | × | 検索する JSON ペイロードを指定します。例: {"tags":[],"ruleGenerator":[],"caseSource":[],"stage":[],"environments":[],"assignedUsers":[],"products":[],"ports":[],"categoryOutcomes":[],"status":[],"caseIds":[],"incident":[],"importance":[],"priorities":[],"pageSize":50,"isCaseClosed":false,"title":"","startTime":"2023-01-22T00:00:00.000Z","endTime":"2023-01-22T23:59:59.999Z","requestedPage":0,"timeRangeFilter":1} |

| コメントを閉じる | 文字列 | なし | ○ | 終了コメントを指定します。 |

| 終了理由 | 文字列 | なし | ○ | 閉鎖する理由を指定します。0 = 悪意のある、1 = 悪意のない |

| 原因 | Integer | なし | ○ | 根本原因を指定します。根本原因は、[設定] > [ケースデータ] > [ケース クローズの根本原因] から取得されます。 |

| Google SecOps SOAR のユーザー名 | 文字列 | なし | ○ | Google SecOps SOAR のユーザー名を指定します。 |

| Google SecOps SOAR のパスワード | パスワード | なし | ○ | Google SecOps SOAR のパスワードを指定します。 |

さらにサポートが必要な場合 コミュニティ メンバーや Google SecOps のプロフェッショナルから回答を得ることができます。