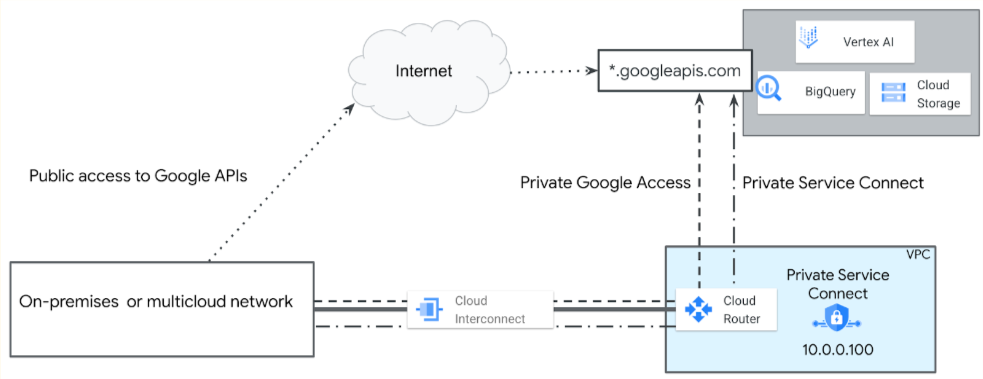

アプリケーションは、 Google Cloud 内またはハイブリッド(オンプレミスとマルチクラウド)ネットワークから Google の本番環境の API に接続できます。Google Cloud では、グローバルなネットワーク到達性と SSL / TLS セキュリティを提供する、次のパブリック アクセスとプライベート アクセスのオプションを提供しています。

- 公共のインターネット アクセス:

REGION-aiplatform.googleapis.comにトラフィックを送信します。 - Google API の Private Service Connect エンドポイント: ユーザー定義の内部 IP アドレス(

10.0.0.100など)を使用して、REGION-aiplatform.googleapis.comまたは割り当てられた DNS 名(aiplatform-genai1.p.googleapis.comなど)にアクセスします。

次の図は、これらのアクセス オプションを示しています。

一部の Gemini Enterprise Agent Platform サービス プロデューサーでは、 サービスに Private Service Connect エンドポイント または Private Service Connect インターフェースを介して接続する必要があります。 これらのサービスは、 Gemini Enterprise Agent Platform のプライベート アクセス オプション の表に記載されています。

Gemini Enterprise Agent Platform のリージョン エンドポイントとグローバル エンドポイントの選択

Gemini Enterprise Agent Platform のリージョン エンドポイント

(REGION-aiplatform.googleapis.com)は、Google API に

アクセスする標準的な方法です。複数の Google Cloud

リージョンにデプロイされたアプリケーションでは、目的のモデルまたは機能がリージョンでのみ使用可能な場合を除き、一貫した API 呼び出しとより堅牢な設計のため、グローバル エンドポイント

(aiplatform.googleapis.com)の使用を検討してください。グローバル エンドポイントを使用するメリットは次のとおりです。

- モデルと機能の可用性: Gemini Enterprise Agent Platform 内の最新のモデル、特殊なモデル、

リージョン固有のモデルと機能の一部は、最初は

リージョン エンドポイント(

例:

us-central1-aiplatform.googleapis.com)でのみ提供され、その後もリージョン エンドポイントでのみ提供されます。アプリケーションがこれらの特定のリソースのいずれかに 依存している場合は、そのリソースのロケーションに対応するリージョン エンドポイントを使用する必要があります。これは、エンドポイント戦略を決める際の主な制約です。 - マルチリージョン設計の簡素化: モデルがグローバル エンドポイントをサポートしている場合、それを使用することで、アプリケーションが現在のデプロイ リージョンに基づいて API エンドポイントを動的に切り替える必要がなくなります。単一の静的構成はすべてのリージョンで機能するため、デプロイ、テスト、運用が大幅に簡素化されます。

- レート制限の緩和(

429エラーの回避): サポートされているモデルの場合、グローバル エンドポイントを介してリクエストをルーティングすると、トラフィックが Google のネットワーク内で最も近い使用可能なリージョン サービスに内部的に分散されます。この分散により、Google のバックボーンを内部ロード バランシングに活用し、ローカル サービスの輻輳やリージョン レート制限(429)エラーを軽減できます。

パートナー モデルのグローバルな可用性を確認するには、 モデルのエンドポイントのロケーションの表の「グローバル」タブ をご覧ください。この表には、 Google Cloud リージョン ロケーションの一覧も表示されています。

Gemini Enterprise Agent Platform の共有 VPC に関する考慮事項

共有 VPC の使用は、強力なネットワークと組織のガバナンスを確立するための、 のベスト プラクティスです。 Google Cloud このモデルでは、ネットワーク セキュリティ管理者が管理する中央ホスト プロジェクトと、アプリケーション チームが使用する複数のサービス プロジェクトを指定することで、責任を分離します。

この分離により、ネットワーク管理者はネットワーク セキュリティ(ファイアウォール ルール、サブネット、ルートなど)を一元的に管理して適用しながら、リソース(VM、GKE クラスタ、課金など)の作成と管理をサービス プロジェクトに委任できます。

共有 VPC は、次のことを可能にすることで、多層型のセグメンテーション アプローチを実現します。

- 管理と請求の分割: 各サービス プロジェクト(Finance-AI-Project、Marketing-AI-Project など)には、独自の請求、割り当て、リソース所有権があります。これにより、1 つのチームが組織全体の割り当てを使い果たすことを防ぎ、費用の明確な帰属が可能になります。

- IAM とアクセスの分割: プロジェクト レベルで Identity and Access Management(IAM)のきめ細かい権限を適用できます。例:

- 「Finance Users」という Google グループには、Finance-AI-Project でのみ roles/aiplatform.user ロールが付与されます。

- 「Marketing Users」という Google グループには、Marketing-AI-Project でのみ同じロールが付与されます。

- この構成により、財務グループのユーザーは、自分のプロジェクトに関連付けられた Gemini Enterprise Agent Platform のエンドポイント、モデル、リソースにのみアクセスできます。マーケティング チームの AI ワークロードからは完全に分離されています。

API レベルの適用: Gemini Enterprise API エンドポイント自体が、このプロジェクト ベースの分割を適用するように設計されています。API 呼び出しの構造に示すように、プロジェクト ID は URI の必須部分です。

https://aiplatform.googleapis.com/v1/projects/${PROJECT_ID}/locations/global/publishers/google/models/${MODEL_ID}:streamGenerateContent

ユーザーがこの呼び出しを行うと、システムは、認証された ID に URL で指定された特定の ${PROJECT_ID} に必要な IAM 権限があることを検証します。ユーザーに「Finance-AI-Project」に対する権限のみが付与されている場合、「Marketing-AI-Project」ID を使用して API を呼び出そうとすると、リクエストは拒否されます。このアプローチは、堅牢でスケーラブルなフレームワークを提供し、組織が AI を導入する際に、職務、費用、セキュリティ境界を明確に分離できるようにします。

Agent Platform API への公共インターネット アクセス

アプリケーションで

Gemini Enterprise Agent Platform でサポートされているアクセス方法の

表

に記載されている Google サービスを公共のインターネットのように使用する場合、

アプリケーションは、

サービス エンドポイント

(REGION-aiplatform.googleapis.com または aiplatform.googleapis.com)に対して DNS ルックアップを実行することで API にアクセスでき、

これにより、

一般公開されたルーティング可能な仮想 IP アドレスを返します。インターネット接続がある限り、世界中のどこからでも API を使用できます。

ただし、 Google Cloud リソースからこれらの IP

アドレスに送信されたトラフィックは、Google のネットワーク内に残ります。Gemini Enterprise API へのパブリック アクセスを制限するには、

VPC Service Controls

が必要です。

Agent Platform API の Private Service Connect エンドポイント

Private Service Connect を使用すると、VPC ネットワーク内のグローバル内部 IP アドレスを使用してプライベート エンドポイントを作成できます。

これらの内部 IP アドレスには、aiplatform-genai1.p.googleapis.com や bigtable-adsteam.p.googleapis.com など、意味のある名前で DNS 名を割り当てることができます。これらの名前と IP アドレスは、VPC ネットワークと、ハイブリッド ネットワーク サービスを介してそれに接続されたオンプレミス ネットワークに対して内部的なものです。エンドポイントに配信されるトラフィックを制御し、トラフィックを Google Cloud内にとどめることができます。

- ユーザー定義のグローバル Private Service Connect エンドポイント IP アドレス(/32)を作成できます。詳細については、IP アドレスの要件をご覧ください。

- Private Service Connect エンドポイントは、Cloud Router と同じ VPC ネットワークに作成します。

- これらの内部 IP アドレスには、

aiplatform-prodpsc.p.googleapis.comなどの意味のある名前で DNS 名を割り当てることができます。詳細については、エンドポイントを介した Google API へのアクセスについてをご覧ください。 - 共有 VPC では、ホスト プロジェクトに Private Service Connect エンドポイントをデプロイします。

デプロイに関する考慮事項

限定公開の Google アクセスと Private Service Connect を使用して Agent Platform API にアクセスする方法に影響する重要な考慮事項は次のとおりです。

プライベート Google アクセス

ベスト プラクティスとして、外部 IP アドレスを持たないコンピューティング リソース( Compute Engine や GKE VM インスタンスなど)が API やサービス( Gemini Enterprise Agent Platform、Cloud Storage、BigQuery など)にアクセスできるように、VPC サブネットで プライベート Google アクセス を有効にすることをおすすめします。 Google Cloud

IP アドバタイズ

プライベート Google アクセスのサブネット範囲または Private Service Connect エンドポイントの IP アドレスを、Cloud Router からオンプレミス環境とマルチクラウド環境にカスタムのアドバタイズされたルートとしてアドバタイズする必要があります。詳細については、カスタム IP 範囲のアドバタイズをご覧ください。

ファイアウォール ルール

オンプレミス環境とマルチクラウド環境のファイアウォール構成で、限定公開の Google アクセスまたは Private Service Connect のサブネットの IP アドレスからの送信トラフィックが許可されていることを確認する必要があります。

DNS 構成

- オンプレミス ネットワークには、

REGION-aiplatform.googleapis.comまたはaiplatform.googleapis.comへのリクエストがプライベート Google アクセス サブネットまたは Private Service Connect エンドポイントの IP アドレスに解決されるように構成された DNS ゾーンとレコードが必要です。 - Cloud DNS の限定公開マネージド ゾーンを作成して、Cloud DNS インバウンド サーバー ポリシーを使用できます。また、オンプレミスのネームサーバーを構成することもできます。たとえば、BIND や Microsoft Active Directory DNS を使用できます。

- オンプレミス ネットワークが VPC ネットワークに接続されている場合、Private Service Connect を使用すると、エンドポイントの内部 IP アドレスを使用して、オンプレミス ホストから Google API とサービスにアクセスできます。詳細については、オンプレミス ホストからエンドポイントにアクセスするをご覧ください。