一部の Gemini Enterprise Agent Platform サービス プロデューサーでは、その サービスに Private Service Connect エンドポイントを介して接続する必要があります。 こうしたサービス は、 Gemini Enterprise Agent Platform のアクセス方法 の表に記載されています。それらは、サービス ユーザーのオンプレミス、マルチクラウド、VPC ワークロードから Google が管理する Gemini Enterprise Agent Platform サービスへの一方向通信をサポートします。クライアントは、内部 IP アドレスを使用してエンドポイントに接続します。Private Service Connect は、ネットワーク アドレス変換(NAT)を行い、リクエストをサービスに転送します。

サービス ユーザーは、コンシューマー エンドポイントを作成することで、VPC ネットワークを離れることや、外部 IP アドレスを使用することなく、独自の内部 IP アドレスを使用して Gemini Enterprise Agent Platform サービスにアクセスできます。 このエンドポイントは、Private Service Connect 転送ルールを使用して、別の VPC ネットワーク内のサービスに接続します。

プライベート接続のサービス プロデューサー側には、サービス リソースがプロビジョニングされる VPC ネットワークがあります。このネットワークはユーザー専用に作成されるもので、そこにはユーザーのリソースだけが含まれます。

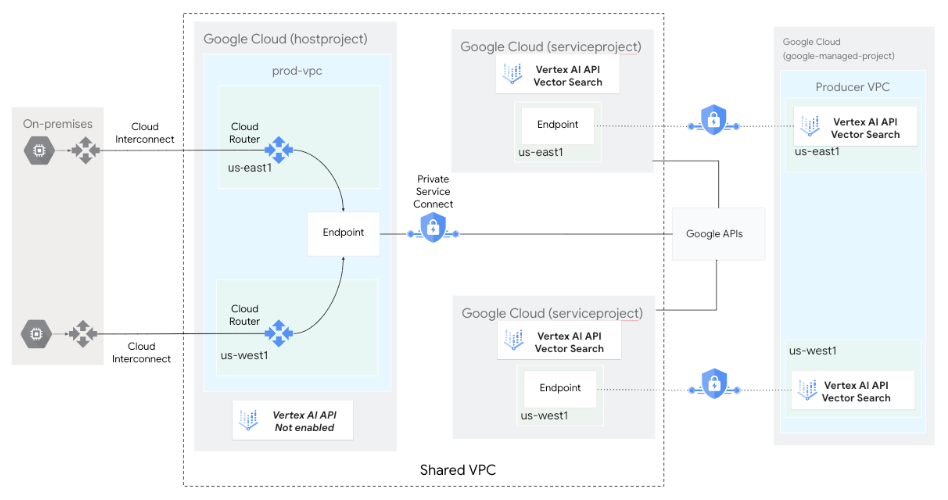

下の図に、共有 VPC デプロイメントの一部としてサービス プロジェクト(serviceproject)で Vector Search API が有効され管理されているベクトル検索のアーキテクチャを示します。ベクトル検索の Compute Engine リソースは、サービス プロデューサーの VPC ネットワークに Google が管理する Infrastructure as a Service(IaaS)としてデプロイされます。

Private Service Connect エンドポイントは、Google API の Private Service Connect エンドポイント(プライベート インデックス作成用)だけでなく、インデックスのクエリ用にサービス ユーザーの VPC ネットワーク(hostproject)にもデプロイされます。

詳細については、Private Service Connect エンドポイント をご覧ください。

Private Service Connect エンドポイントを構成する前に、アクセスに関する考慮事項を確認してください。

Private Service Connect エンドポイントのデプロイ オプション

Private Service Connect サービス アタッチメントは、プロデューサー サービス(Gemini Enterprise Agent Platform など)から生成されます。コンシューマーは、1 つ以上の VPC ネットワークにコンシューマー エンドポイントをデプロイすることで、サービス プロデューサーにアクセスできます。

デプロイに関する考慮事項

以降のセクションでは、オンプレミス、マルチクラウド、VPC ワークロードから Google が管理する Gemini Enterprise Agent Platform サービスへの通信に関する考慮事項について説明します。

Private Service Connect バックエンド

Google では、Gemini Enterprise Agent Platform オンライン予測エンドポイントでの Private Service Connect バックエンド の使用をサポートしていません。

IP アドバタイズ

Private Service Connect を使用して別の VPC ネットワーク内のサービスに接続する場合は、VPC ネットワーク内の通常のサブネットから IP アドレスを選択します。

デフォルトでは、カスタム アドバタイズ モードが構成されていない限り、Cloud Router は通常の VPC サブネットをアドバタイズします。詳細については、カスタム アドバタイズ モードをご覧ください。

コンシューマー エンドポイントの IP アドレスは、サービス プロデューサーのサービス アタッチメントと同じリージョンに存在しなければなりません。詳細については、サービス アタッチメントとエンドポイントを介して公開サービスにアクセスするをご覧ください。

ファイアウォール ルール

オンプレミス環境とマルチクラウド環境を に接続する VPC ネットワークのファイアウォール ルールを更新して、 Private Service Connect エンドポイント サブネットへの下り(外向き)トラフィックを許可する必要があります。 Google Cloud 詳細については、 ファイアウォール ルールをご覧ください。

ServiceAttachment の再利用

複数の Gemini Enterprise Agent Platform 予測エンドポイントが、同一のプロジェクト許可リストで Private Service Connect を使用するように構成されている場合、同じ ServiceAttachment リソースを共有する可能性があります。これにより、許可リスト内のコンシューマー プロジェクトは、同じ ServiceAttachment を介してこれらの予測エンドポイントに接続できます。この再利用は保証されません。

予測エンドポイントが異なるプロジェクト許可リストを使用する場合、それぞれ異なる許可リストのプロジェクトからのみ接続が受け入れられるように、異なる ServiceAttachment リソースを使用します。

複数の予測エンドポイントが ServiceAttachment を共有する場合は、予測エンドポイントごとに個別の Private Service Connect エンドポイントを作成するのではなく、その ServiceAttachment 用に 1 つの Private Service Connect エンドポイントを作成して再利用することをおすすめします。