一部の Gemini Enterprise Agent Platform サービス プロデューサー では、Private Service Connect インターフェースを介してそのサービスに接続する 必要があります。 こうしたサービスは、 Gemini Enterprise Agent Platform のアクセス方法 の表に記載されています。

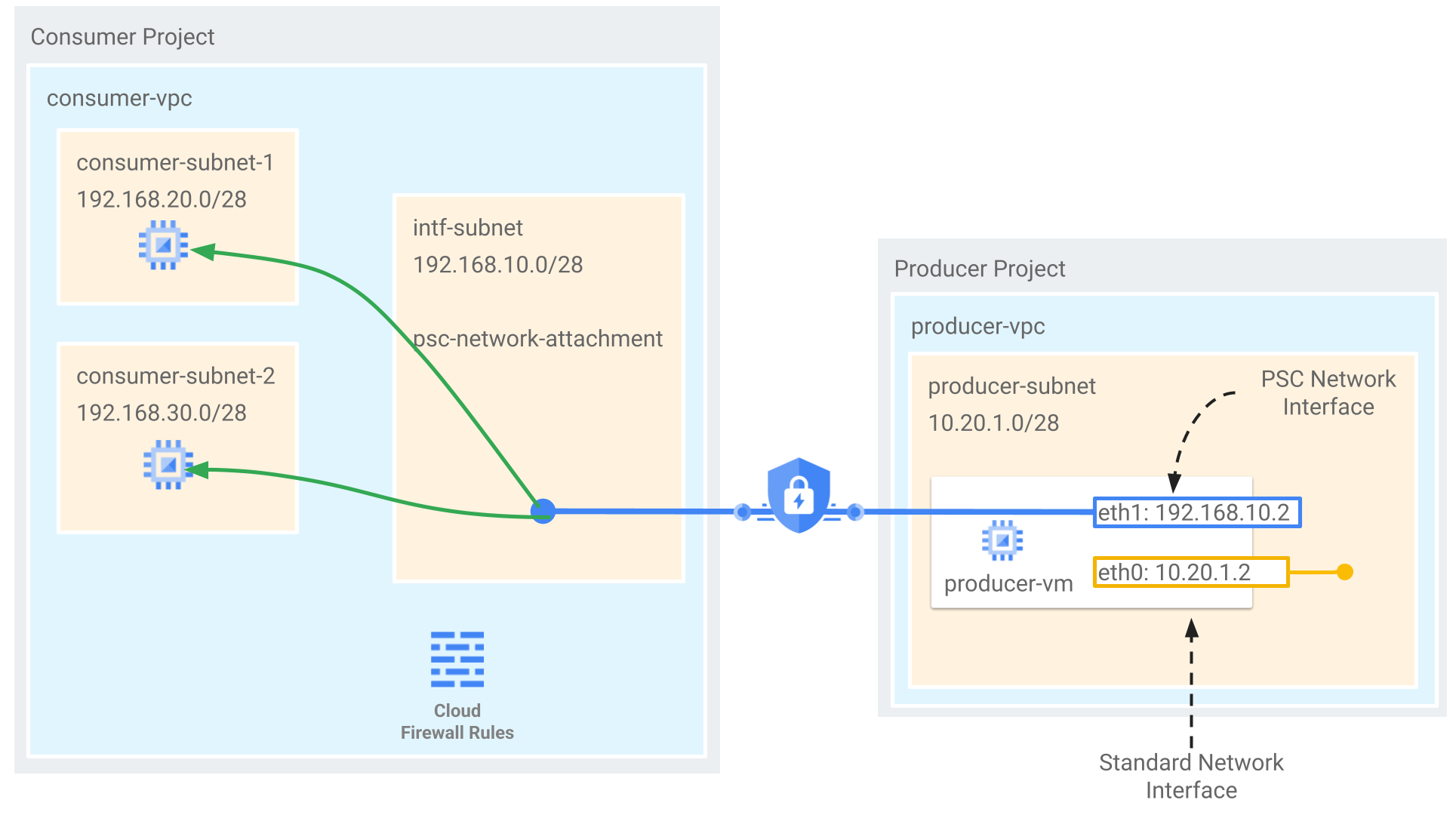

Private Service Connect インターフェースが作成されると、少なくとも 2 つのネットワーク インターフェースを持つ VM インスタンスも作成されます。最初のインターフェースはプロデューサー VPC ネットワーク内のサブネットに接続します。2 番目のインターフェースは、コンシューマー ネットワーク内のネットワーク アタッチメント サブネットへの接続をリクエストします。リクエストが承認されると、このインターフェースにコンシューマー サブネットから内部 IP アドレスが割り当てられます。

プライベート接続のサービス プロデューサー側には、サービス リソースがプロビジョニングされる VPC ネットワークがあります。このネットワークはユーザー専用に作成されるもので、そこにはユーザーのリソースだけが含まれます。プロデューサー ネットワークとコンシューマー ネットワーク間の接続は、Private Service Connect インターフェースを介して確立されます。

次の図は、コンシューマーのネットワークで Gemini Enterprise が有効化されて管理されている Gemini Enterprise Agent Platform Pipelines アーキテクチャを示しています。Gemini Enterprise Agent Platform Pipelines リソースは、Google が管理する Infrastructure as a Service(IaaS)として、サービス プロデューサーの VPC ネットワークにデプロイされます。Private Service Connect インターフェースはコンシューマーのサブネットの IP アドレスでデプロイされるため、プロデューサーのネットワークは、VPC ネットワーク、マルチクラウド環境、オンプレミス ネットワークにまたがるコンシューマーの学習済みルートにアクセスできます。

機能と制限事項

Private Service Connect(PSC)インターフェースの機能と制限事項は次のとおりです。

- サービス コンシューマーは、VPC ネットワークにネットワーク アタッチメントを作成します。これは、プライベート接続のコンシューマー側を表すリソースです。

- サービス プロデューサーは、コンシューマーのネットワーク アタッチメントを参照する Private Service Connect(PSC)インターフェースを使用して、マネージド リソースを作成します。

- コンシューマーが接続を受け入れると、PSC インターフェースにコンシューマーの VPC ネットワーク内のサブネットから内部 IP アドレスが割り当てられて、安全でプライベートな双方向通信が可能になります。

- ネットワーク アタッチメントのサブネット

は、サブネット

100.64.0.0/10と240.0.0.0/4を除き、RFC 1918 アドレスと RFC 1918 以外のアドレスをサポートしています。 - Gemini Enterprise Agent Platform は、指定されたネットワークからルーティング可能な RFC 1918 IP アドレス範囲にのみ接続できます。

- Private Service Connect インターフェースは外部 IP アドレスをサポートしていません。

Gemini Enterprise Agent Platform は、プライベートで使用されるパブリック IP アドレスまたは次の RFC 1918 以外の範囲には到達できません。

100.64.0.0/10192.0.0.0/24192.0.2.0/24198.18.0.0/15198.51.100.0/24203.0.113.0/24240.0.0.0/4

Private Service Connect の接続設定

Private Service Connect では、ネットワーク アタッチメントをデプロイするときに、プロデューサーからの接続リクエストを自動的に受け入れるか、手動承認が必要かを設定できます。[すべてのプロジェクトの接続を自動的に受け入れる](ACCEPT_AUTOMATIC)または [選択したプロジェクトの接続を受け入れる](ACCEPT_MANUAL)に設定されているネットワーク アタッチメントにアクセスすると、Gemini Enterprise Agent Platform では次のように処理されます。

ACCEPT_MANUAL接続設定が構成されたネットワーク アタッチメントは、承認済みプロジェクトで Gemini Enterprise Agent Platform プロジェクト ID を構成しなくても Gemini Enterprise Agent Platform でサポートされます。- Gemini Enterprise Agent Platform は権限(

compute.networkAttachments.updateとcompute.regionOperations.get)を使用して、Gemini Enterprise Agent Platform をホストするテナント プロジェクトがACCEPT_AUTOMATICとACCEPT_MANUALのどちらの接続設定でも PSC インターフェースのデプロイにネットワーク アタッチメントを使用することを承認します。

IAM とデプロイ ガイドラインの詳細については、 Gemini Enterprise Agent Platform リソースに Private Service Connect インターフェースを設定するをご覧ください。

Private Service Connect インターフェースのデプロイ オプション

Private Service Connect インターフェースを作成するには、まず、プロデューサー サービスと同じリージョンを共有するコンシューマー VPC 内にサブネットをデプロイします。サービス固有の要件を調べて、避けるべきサブネット範囲がないことを確認してください。次に、そのサブネットを参照するネットワーク アタッチメントを作成します。ネットワーク アタッチメントに割り当てられたサブネットは、Private Service Connect インターフェースのデプロイ専用にすることをおすすめします。

次のページでは、Gemini Enterprise Agent Platform Private Service Connect インターフェースの具体的なユースケースについて説明しています。

- パイプラインの Private Service Connect インターフェースを構成する

- Gemini Enterprise Agent Platform Training に Private Service Connect インターフェースを使用する

- Gemini Enterprise Agent Platform に Ray クラスタを作成する

- Agent Runtime で Private Service Connect インターフェースを使用する

VPC Service Controls の注意事項

Gemini Enterprise Agent Platform プロデューサーのサービスが公共のインターネットにアクセスできるかどうかは、プロジェクトのセキュリティ構成(特に VPC Service Controls を使用しているかどうか)によって異なります。

- VPC Service Controls を使用しない場合: Gemini Enterprise Agent Platform をホストする Google マネージド テナントは、デフォルトのインターネット アクセスを保持します。このアウトバウンド トラフィックは、プロデューサー サービスが実行されている安全な Google 管理の環境から直接下り(外向き)に送信されます。この動作の例外は、インターネット下り(外向き)を実現しない Agent Runtime です。 代わりに、インターネット下り(外向き)用に RFC 1918 アドレスを設定したプロキシ VM をデプロイする必要があります。

- VPC Service Controls を使用している場合: プロジェクトが VPC Service Controls 境界の一部である場合、Gemini Enterprise Agent Platform をホストする Google マネージド テナントのデフォルト インターネット アクセスは、データの引き出しを防止するため、境界によってブロックされます。このシナリオで公共のインターネットにアクセスできるようにするには、VPC ネットワークを介してトラフィックをルーティングする安全な下り(外向き)パスを明示的に構成する必要があります。これを行うには、VPC 境界内にプロキシ サーバーを設定し、プロキシ VM がインターネットにアクセスできるように Cloud NAT ゲートウェイを作成することをおすすめします。

VPC Service Controls の考慮事項の詳細については、 Gemini Enterprise Agent Platform での VPC Service Controls をご覧ください。

デプロイに関する考慮事項

オンプレミス、マルチクラウド、VPC ワークロードから Google が管理する Gemini Enterprise Agent Platform サービスへの通信に関する考慮事項を以下に示します。

Gemini Enterprise Agent Platform サブネットの推奨事項

次の表に、Private Service Connect インターフェースをサポートする Gemini Enterprise Agent Platform サービスの推奨サブネット範囲を示します。

| Gemini Enterprise Agent Platform の機能 | 推奨されるサブネット範囲 |

|---|---|

| Agent Platform Pipelines | /28 |

| カスタム トレーニング ジョブ | /28 |

| Vertex AI での Ray | /28 |

| エージェント ランタイム | /28 |

IP アドバタイズ

- Private Service Connect インターフェースを使用してコンシューマー VPC ネットワーク内のサービスに接続する場合は、VPC ネットワーク内のサポートされている IP 範囲のリストから IP アドレスを選択します。

- デフォルトでは、カスタム アドバタイズ モードが構成されていない限り、Cloud Router は通常の VPC サブネットをアドバタイズします。詳しくは、カスタム アドバタイズをご覧ください。

- ネットワーク アタッチメントと Private Service Connect インターフェース間の接続は推移的です。プロデューサー VPC ネットワーク内のワークロードは、コンシューマー VPC ネットワークに接続されたワークロードと通信できます。

ファイアウォール ルール

Private Service Connect インターフェースはプロデューサー組織によって作成、管理されますが、コンシューマー VPC ネットワーク内にあります。コンシューマー側のセキュリティのために、コンシューマー VPC ネットワークの IP アドレス範囲に基づくファイアウォール ルールを作成することをおすすめします。ネットワーク アタッチメントのサブネットがコンシューマーのネットワークにアクセスできるように、ファイアウォール ルールを更新する必要があります。詳細については、 プロデューサーからコンシューマへの上り(内向き)を制限するをご覧ください。

ドメイン名の解決

Private Service Connect インターフェースのみを使用する場合は、内部 IP アドレスを介してサービスに接続する必要があります。IP アドレスが変更されると構成が脆弱になるため、本番環境システムではこの方法をおすすめしません。

DNS ピアリングを実装することで、Gemini Enterprise Agent Platform プロデューサーは、VPC とオンプレミスまたはマルチクラウド ネットワーク内のサービスを解決して接続できます。これは、VPC ネットワーク内の Cloud DNS プライベート ゾーンからレコードをクエリすることで実現されます。これにより、基盤となる IP アドレスが変更されても、安定した信頼性の高いサービス アクセスが保証されます。

詳細については、プライベート DNS ピアリングを設定するをご覧ください。

次のステップ

- ネットワーク アタッチメントの仕様について学習する 。

- Agent Platform Pipelines で Private Service Connect インターフェースを使用する Codelab を試す。

- Agent Platform Pipelines で明示的なプロキシを使用して RFC 1918 以外のエンドポイントにアクセスする Codelab を試す。