Bei einigen Diensterstellern der Gemini Enterprise Agent Platform müssen Sie über Private Service Connect-Endpunkte eine Verbindung zu ihren Diensten herstellen. Diese Dienste sind in der Tabelle Zugriffsmethoden für die Gemini Enterprise Agent Platform aufgeführt. Sie unterstützen die unidirektionale Kommunikation von den lokalen, Multi-Cloud- und VPC-Arbeitslasten eines Dienstnutzers zu den von Google verwalteten Gemini Enterprise Agent Platform-Diensten. Clients stellen über interne IP-Adressen eine Verbindung zum Endpunkt her. Private Service Connect führt eine Netzwerkadressübersetzung (NAT) durch, um Anfragen an den Dienst weiterzuleiten.

Dienstnutzer können ihre eigenen internen IP-Adressen für den Zugriff auf diese Gemini Enterprise Agent Platform-Dienste verwenden, ohne ihre VPC-Netzwerke zu verlassen oder externe IP-Adressen zu verwenden. Dazu müssen sie einen Nutzerendpunkt erstellen. Ein Endpunkt stellt mithilfe einer Private Service Connect-Weiterleitungsregel eine Verbindung zu Diensten in einem anderen VPC-Netzwerk her.

Auf der Diensterstellerseite der privaten Verbindung steht ein VPC-Netzwerk, in dem Ihre Dienstressourcen bereitgestellt werden. Dieses Netzwerk wird ausschließlich für Sie erstellt und enthält nur Ihre Ressourcen.

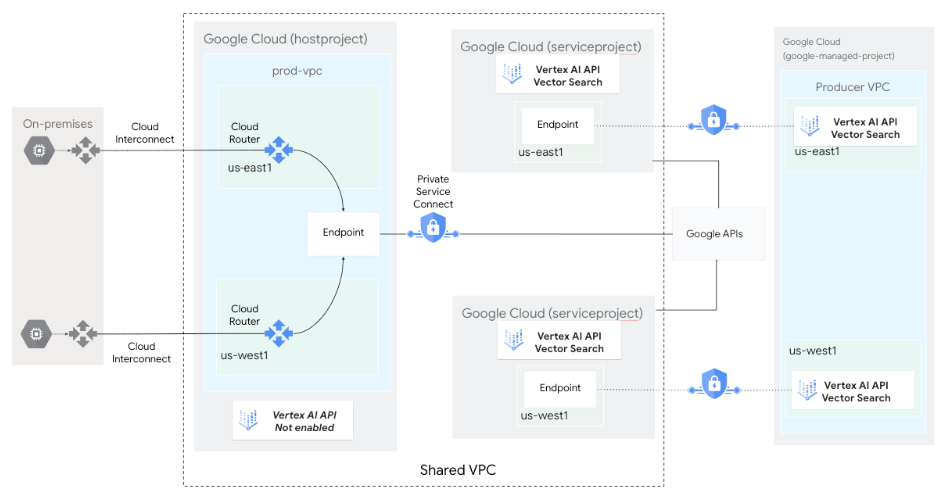

Das folgende Diagramm zeigt eine Architektur der Vektorsuche, in der die Vector Search API in einem Dienstprojekt (serviceproject) als Teil einer freigegebenen VPC-Bereitstellung aktiviert und verwaltet wird. Die Compute Engine-Ressourcen für Vector Search werden als von Google verwaltete Infrastructure-as-a-Service (IaaS) im VPC-Netzwerk des Diensterstellers bereitgestellt.

Private Service Connect-Endpunkte werden im VPC-Netzwerk des Dienstnutzers (hostproject) für die Indexabfrage bereitgestellt, zusätzlich zu den Private Service Connect-Endpunkten für Google APIs für die private Indexerstellung.

Weitere Informationen finden Sie unter Private Service Connect-Endpunkte.

Bevor Sie Private Service Connect-Endpunkte konfigurieren, sollten Sie sich mit den Hinweisen zum Zugriff vertraut machen.

Bereitstellungsoptionen für Private Service Connect-Endpunkte

Ein Private Service Connect-Dienstanhang wird aus dem Erstellerdienst (z. B. Gemini Enterprise Agent Platform) generiert. Als Nutzer können Sie auf den Dienstersteller zugreifen, indem Sie einen Nutzerendpunkt in einem oder mehreren VPC-Netzwerken bereitstellen.

Überlegungen zur Bereitstellung

In den folgenden Abschnitten werden die Überlegungen zur Kommunikation von Ihren lokalen, Multicloud- und VPC-Arbeitslasten zu von Google verwalteten Gemini Enterprise Agent Platform-Diensten erläutert.

Private Service Connect-Back-Ends

Google unterstützt die Verwendung von Private Service Connect-Backends mit Onlinevorhersage-Endpunkten der Gemini Enterprise Agent Platform nicht.

IP-Anzeigen

Wenn Sie mit Private Service Connect eine Verbindung zu Diensten in einem anderen VPC-Netzwerk herstellen, wählen Sie eine IP-Adresse aus einem regulären Subnetz in Ihrem VPC-Netzwerk aus.

Standardmäßig bewirbt der Cloud Router reguläre VPC-Subnetze, sofern kein benutzerdefinierter Advertising-Modus konfiguriert ist. Weitere Informationen finden Sie unter Benutzerdefinierter Advertising-Modus.

Die IP-Adresse für den Verbraucherendpunkt muss sich in derselben Region wie der Dienstanhang des Diensterstellers befinden. Weitere Informationen finden Sie unter Service-Anhänge und Zugriff auf veröffentlichte Dienste über Endpunkte.

Firewallregeln

Sie müssen die Firewallregeln für das VPC-Netzwerk aktualisieren, das Ihre lokalen und Multicloud-Umgebungen verbindet, um ausgehenden Traffic zum Subnetz des Private Service Connect-Endpunkts zuzulassen. Google Cloud Weitere Informationen finden Sie unter Firewallregeln.

Wiederverwendung von ServiceAttachments

Wenn mehrere Gemini Enterprise Agent Platform-Vorhersageendpunkte für die Verwendung von Private Service Connect mit identischen Projekt-Zulassungslisten konfiguriert sind, verwenden sie möglicherweise dieselbe ServiceAttachment-Ressource. So können Nutzerprojekte auf der Zulassungsliste über denselben ServiceAttachment eine Verbindung zu diesen Vorhersageendpunkten herstellen. Es gibt keine Garantie dafür, dass Inhalte wiederverwendet werden.

Wenn für Vorhersageendpunkte unterschiedliche Projekt-Zulassungslisten verwendet werden, werden unterschiedliche ServiceAttachment-Ressourcen verwendet, um sicherzustellen, dass Verbindungen nur von Projekten in den jeweiligen Zulassungslisten akzeptiert werden.

Wenn sich mehrere Vorhersageendpunkte eine ServiceAttachment teilen, empfehlen wir, einen Private Service Connect-Endpunkt für diese ServiceAttachment zu erstellen und wiederzuverwenden, anstatt für jeden Vorhersageendpunkt einen separaten Private Service Connect-Endpunkt zu erstellen.