McAfee ESM

통합 버전: 41.0

통합 사용 사례

- Google Security Operations에 알람 또는 상관관계 수집

- 통합을 사용하면 McAfee ESM의 정보를 Google SecOps로 수집할 수 있습니다. 특히 나중에 SOAR 플랫폼 내에서 분류할 수 있는 알람과 상관관계를 수집합니다. 이는 알람 수집을 위한 McAfee ESM 커넥터와 상관관계 수집을 위한 McAfee ESM 상관관계 커넥터를 사용하여 달성할 수 있습니다.

- 드릴다운을 실행하여 보안 문제에 관한 자세한 컨텍스트 확인

- 통합은 맞춤 쿼리를 실행하고 (Get Similar Events, Send Advanced Query, Send Query To ESM, Send Entity Query To ESM) 이벤트 정보를 가져올 수 있는 여러 작업을 지원합니다. Google SecOps 알림의 IP 주소, 호스트 이름, 사용자와 관련된 이벤트를 쿼리하는 유사한 이벤트 가져오기 작업도 있습니다.

- 관심 목록으로 IOC 추적

- 통합은 위시리스트에서 항목을 추가하고 삭제하는 것을 지원합니다. 이를 통해 의심스러운 IP 주소 또는 해시로 관심 목록을 지속적으로 업데이트할 수 있습니다.

네트워크

Google SecOps에서 McAfee ESM으로의 API 액세스: 포트 443 (HTTPS) (또는 환경에 구성된 대로)을 통한 트래픽을 허용합니다.

세션 관리

McAfee ESM에는 사용자당 세션 수를 제한하는 전역 매개변수가 있습니다.

Google SecOps에는 세션 관리를 위한 전체 메커니즘이 있으므로 통합에서는 전체 통합에서 동일한 세션을 사용합니다. 세션 값은 McAfee_ESM_Action_Sessions_*.json 및 McAffee_ESM_Connector_Sessions_*.json DB 항목에 암호화되어 저장됩니다.

권장사항:

- 작업용 사용자 1명과 커넥터용 사용자 1명이 있어야 합니다.

- 사용자당 세션이 2개 이상 있어야 합니다.

통합이 안정적이려면 이러한 권장사항이 필요합니다.

통합 호환성

| 제품 이름 | 버전 | 배포 | 참고 |

|---|---|---|---|

| McAfee ESM | 11.1~11.5 | 온프레미스 | 통합은 11.1~11.5 제품 버전으로 테스트되었으며 통합에 사용된 API는 수정되지 않았습니다. 최신 버전에서 API가 업데이트되지 않은 경우 통합은 계속 작동합니다. |

Google SecOps에서 McAfeeESM 통합 구성

Google SecOps에서 통합을 구성하는 방법에 대한 자세한 내용은 통합 구성을 참고하세요.

통합 구성 매개변수

다음 매개변수를 사용하여 통합을 구성합니다.

| 매개변수 이름 | 유형 | 기본값 | 필수 | 설명 |

|---|---|---|---|---|

| API 루트 | Sring | https://{ip}/rs/ | 예 | 인스턴스의 API 루트입니다. |

| 사용자 이름 | 문자열 | 해당 사항 없음 | 예 | 인스턴스의 사용자 이름입니다. |

| 비밀번호 | 비밀번호 | 해당 사항 없음 | 예 | 인스턴스의 비밀번호입니다. |

| 제품 버전 | 문자열 | 11.5 | 예 | 제품 버전입니다. 가능한 값: 11.1~11.5 |

| SSL 확인 | 체크박스 | 선택 | 예 | 사용 설정하면 McAfee ESM 서버 연결에 사용되는 SSL 인증서가 유효한지 확인합니다. |

작업

관심 목록에 값 추가

작업 설명

McAfee ESM의 관심 목록에 값을 추가합니다.

작업 사용량

이 작업을 사용하여 관심 목록을 새 값으로 업데이트합니다. 예를 들어 악성 해시의 관심 목록이 있는 경우 이 작업을 사용하여 관심 목록을 최신 상태로 유지할 수 있습니다.

작업 구성 매개변수

다음 매개변수를 사용하여 작업을 구성합니다.

| 매개변수 이름 | 유형 | 기본값 | 필수 | 설명 |

|---|---|---|---|---|

| 관심 목록 이름 | 문자열 | 해당 사항 없음 | 예 | 업데이트해야 하는 관심 목록의 이름을 지정합니다. |

| 추가할 값 | CSV | 해당 사항 없음 | 예 | 관심 목록에 추가해야 하는 값을 쉼표로 구분된 목록으로 지정합니다. |

작업 항목 범위

이 작업은 항목에서 실행되지 않습니다.

작업 결과

스크립트 결과

| 스크립트 결과 이름 | 값 옵션 | 예 |

|---|---|---|

| is_success | True/False | is_success:False |

JSON 결과

N/A

케이스 월

| 결과 유형 | 값/설명 | 유형 |

|---|---|---|

| 출력 메시지* | 작업이 실패하거나 플레이북 실행을 중지하지 않습니다. 200 상태 코드가 보고된 경우 (is_success=true): '관심 목록에 값을 추가했습니다.' 작업이 실패하고 플레이북 실행을 중지합니다. 잘못된 사용자 인증 정보, 서버 연결 없음과 같은 치명적인 오류가 보고되는 경우: ''관심 목록에 값 추가' 작업을 실행하는 중에 오류가 발생했습니다. 이유: {0}".format(error.Stacktrace) 대답에 오류가 보고된 경우: ''관심 목록에 값 추가' 작업을 실행하는 동안 오류가 발생했습니다. 이유: {message} |

일반 |

유사한 이벤트 가져오기

작업 설명

McAfee ESM의 항목과 관련된 이벤트를 가져옵니다. 지원되는 항목: 호스트 이름, IP 주소, 사용자

작업 구성 매개변수

다음 매개변수를 사용하여 작업을 구성합니다.

| 매개변수 이름 | 유형 | 기본값 | 필수 | 설명 |

|---|---|---|---|---|

| 시간 | 문자열 | 1 | 예 | 검색할 이전 시간을 지정합니다. |

| IPS ID | 문자열 | 144115188075855872/8 | 아니요 | 검색할 IP SID를 지정합니다. |

| 결과 제한 | 문자열 | 50 | 아니요 | 반환할 결과 수를 지정합니다. 최대 매개변수 값: 항목당 200개 |

작업 항목 범위

이 작업은 다음 항목에서 실행됩니다.

- IP 주소

- 호스트 이름

- 사용자

작업 결과

스크립트 결과

| 스크립트 결과 이름 | 값 옵션 | 예 |

|---|---|---|

| is_success | True/False | is_success:False |

JSON 결과

[

{

"EntityResult":

[{

"Alert.DstPort": "0",

"Rule.msg": "User Logon",

"Alert.IPSIDAlertID": "144115188075855872|383521",

"Action.Name": "success",

"Alert.SrcIP": "1.1.1.1",

"Alert.LastTime": "05/28/2019 14:18:10",

"Alert.Protocol": "n/a",

"Alert.SrcPort": "0",

"Alert.DstIP": "1.1.1.1"

}, {

"Alert.DstPort": "0",

"Rule.msg": "User Logon",

"Alert.IPSIDAlertID": "144115188075855872|383519",

"Action.Name": "success",

"Alert.SrcIP": "1.1.1.1",

"Alert.LastTime": "05/28/2019 14:16:16",

"Alert.Protocol": "n/a",

"Alert.SrcPort": "0",

"Alert.DstIP": "1.1.1.1"

}],

"Entity": "1.1.1.1"

}

]

항목 보강

| 보강 필드 이름 | 로직 - 적용 시기 |

|---|---|

| Alert.DstPort | JSON 결과에 존재하는 경우에 반환 |

| Rule.msg | JSON 결과에 존재하는 경우에 반환 |

| Alert.IPSIDAlertID | JSON 결과에 존재하는 경우에 반환 |

| Alert.SrcIP | JSON 결과에 존재하는 경우에 반환 |

| Alert.LastTime | JSON 결과에 존재하는 경우에 반환 |

| Alert.Protocol | JSON 결과에 존재하는 경우에 반환 |

| Alert.SrcPort | JSON 결과에 존재하는 경우에 반환 |

| Alert.DstIP | JSON 결과에 존재하는 경우에 반환 |

케이스 월

| 결과 유형 | 값/설명 | 유형 |

|---|---|---|

| 출력 메시지* | 작업이 실패하거나 플레이북 실행을 중지하지 않습니다. 하나의 항목에 대해 200 상태 코드가 보고된 경우 (is_success=true): 'McAfee ESM에서 다음 항목의 이벤트를 검색했습니다: {entities}' 항목 하나에 데이터가 없는 경우 (is_success=true): '작업이 McAfee ESM: {entities}에서 다음 항목의 이벤트를 가져올 수 없습니다.' 모든 항목에 데이터가 없는 경우 (is_success=false): 'McAfee ESM에서 제공된 항목에 대한 이벤트를 찾을 수 없습니다.' 비동기 메시지: '{대기 중인 항목}에 대한 쿼리가 완료될 때까지 기다리는 중입니다.' 작업이 실패하고 플레이북 실행을 중지합니다. 심각한 오류가 보고된 경우: "Error executing action "Get Similar Events". 이유: {0}".format(error.Stacktrace) 작업 실행 시간이 초과된 경우: ''유사한 이벤트 가져오기' 작업 실행 중에 오류가 발생했습니다. 이유: 작업에서 쿼리를 시작했지만 데이터 검색 중에 제한 시간이 초과되었습니다. IDE에서 제한 시간을 늘린 후 다시 시도하세요.' |

일반 |

| 케이스 월 테이블 | 응답의 모든 필드입니다. | 항목 |

핑

작업 설명

Google Security Operations Marketplace 탭의 통합 구성 페이지에서 제공된 매개변수를 사용하여 McAfee ESM에 대한 연결을 테스트합니다.

작업 구성 매개변수

이 작업에는 필수 입력 매개변수가 없습니다.

작업 항목 범위

이 작업은 항목에서 실행되지 않습니다.

작업 결과

스크립트 결과

| 스크립트 결과 이름 | 값 옵션 | 예 |

|---|---|---|

| is_success | True/False | is_success:False |

JSON 결과

N/A

케이스 월

| 결과 유형 | 값/설명 | 유형 |

|---|---|---|

| 출력 메시지* | 작업이 실패하거나 플레이북 실행을 중지하지 않습니다. 성공한 경우: '제공된 연결 매개변수를 사용하여 McAfee ESM 서버에 성공적으로 연결되었습니다.' 작업이 실패하고 플레이북 실행을 중지합니다. 실패한 경우: 'McAfee ESM 서버에 연결할 수 없습니다. 오류: {0}".format(exception.stacktrace) |

일반 |

관심 목록에서 값 삭제

작업 설명

McAfee ESM의 관심 목록에서 값을 삭제합니다.

작업 사용량

이 작업을 사용하여 관심 목록에서 특정 값을 삭제합니다. 예를 들어 악성 해시 관심 목록이 있고 해시 중 하나가 양성인 것으로 확인된 경우 관심 목록에서 해당 해시를 삭제할 수 있습니다.

작업 구성 매개변수

다음 매개변수를 사용하여 작업을 구성합니다.

| 매개변수 이름 | 유형 | 기본값 | 필수 | 설명 |

|---|---|---|---|---|

| 관심 목록 이름 | 문자열 | 해당 사항 없음 | 예 | 업데이트해야 하는 관심 목록의 이름을 지정합니다. |

| 삭제할 값 | CSV | 해당 사항 없음 | 예 | 관심 목록에서 삭제해야 하는 값을 쉼표로 구분된 목록으로 지정합니다. |

작업 항목 범위

이 작업은 항목에서 실행되지 않습니다.

작업 결과

스크립트 결과

| 스크립트 결과 이름 | 값 옵션 | 예 |

|---|---|---|

| is_success | True/False | is_success:False |

JSON 결과

N/A

케이스 월

| 결과 유형 | 값/설명 | 유형 |

|---|---|---|

| 출력 메시지* | 작업이 실패하거나 플레이북 실행을 중지하지 않습니다. 200 상태 코드가 보고된 경우 (is_success=true): '관심 목록에 값을 추가했습니다.' 작업이 실패하고 플레이북 실행을 중지합니다. 잘못된 사용자 인증 정보, 서버 연결 없음과 같은 치명적인 오류가 보고되는 경우: ''관심 목록에서 값 삭제' 작업 실행 중에 오류가 발생했습니다. 이유: {0}".format(error.Stacktrace) 대답에 오류가 보고된 경우: ''관심 목록에서 값 삭제' 작업을 실행하는 중에 오류가 발생했습니다. 이유: {message}.' | 일반 |

ESM에 고급 쿼리 전송

작업 설명

ESM에 고급 쿼리를 전송합니다.

작업 사용량

McAfee ESM에서 모든 쿼리를 실행할 수 있는 완전한 유연성을 제공하는 고급 작업입니다. 이 작업은 전체 쿼리 페이로드를 입력으로 사용합니다. 작업은 페이로드에 제공된 내용과 관계없이 최대 200개의 레코드를 반환합니다.

작업 구성 매개변수

다음 매개변수를 사용하여 작업을 구성합니다.

| 매개변수 이름 | 유형 | 기본값 | 필수 | 설명 |

|---|---|---|---|---|

| 쿼리 페이로드 | 문자열 | 해당 사항 없음 | 예 | 실행해야 하는 JSON 객체를 지정합니다. 작업은 최대 200개의 결과를 반환합니다. |

쿼리 페이로드 만들기

쿼리 페이로드를 만들려면 다음 단계를 완료하세요.

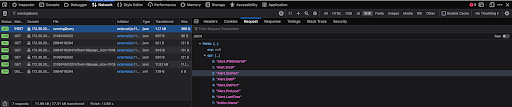

- McAfee ESM UI에 로그인하고 브라우저에서 개발자 도구를 엽니다.

- 네트워크 탭으로 이동합니다.

- 탭 추가를 클릭하고 새 보기를 추가합니다.

- 위젯 추가를 클릭합니다.

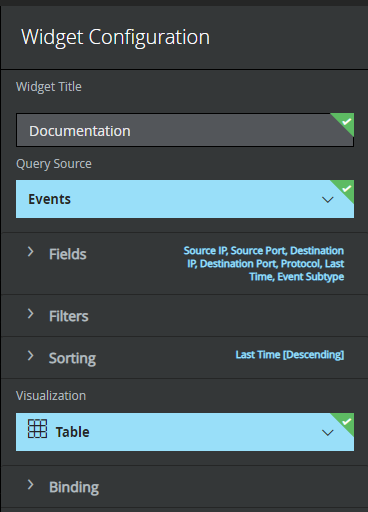

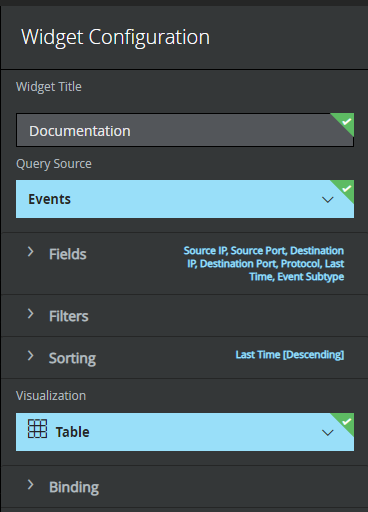

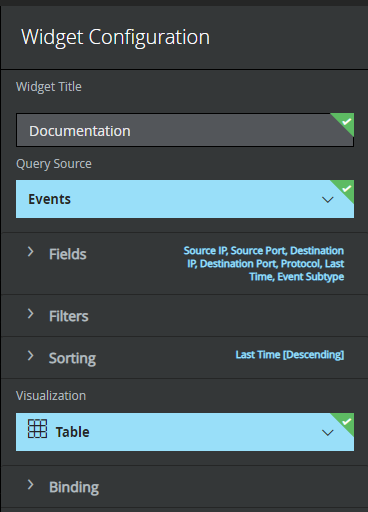

위젯 구성 대화상자에서 위젯 제목을 입력하고 실행할 쿼리를 선택합니다.

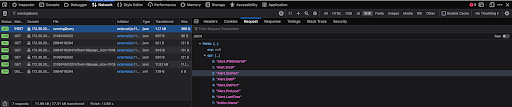

개발자 도구에

runningQueryAPI 요청이 표시됩니다.페이로드 탭으로 이동하여 소스 보기를 클릭합니다.

페이로드를 복사하여 쿼리 페이로드 매개변수 필드에 붙여넣습니다.

작업 항목 범위

이 작업은 항목에서 실행되지 않습니다.

작업 결과

스크립트 결과

| 스크립트 결과 이름 | 값 옵션 | 예 |

|---|---|---|

| is_success | True/False | is_success:False |

JSON 결과

[

{

"Rule.msg": "* Latest Kubernetes 1.18 beta is now available for your laptop, NUC, cloud",

"COUNT(*)": "1",

"SUM(Alert.EventCount)": "1",

"Alert.DSIDSigID": "12345-2223334445"

},{

"Rule.msg": "Starting Message of the Day...",

"COUNT(*)": "1",

"SUM(Alert.EventCount)": "1",

"Alert.DSIDSigID": "12345-2223334445"

},{

"Rule.msg": "Started Message of the Day.",

"COUNT(*)": "1",

"SUM(Alert.EventCount)": "1",

"Alert.DSIDSigID": "12345-2223334445"

},{

"Rule.msg": "https://xxxxxxxx.run/",

"COUNT(*)": "1",

"SUM(Alert.EventCount)": "1",

"Alert.DSIDSigID": "12345-2223334445"

},{

"Rule.msg": "* Multipass 1.1 adds proxy support for developers behind enterprise",

"COUNT(*)": "1",

"SUM(Alert.EventCount)": "1",

"Alert.DSIDSigID": "12345-2223334445"

},{

"Rule.msg": "sudo snap install microk8s --channel=1.18/beta --classic",

"COUNT(*)": "1",

"SUM(Alert.EventCount)": "1",

"Alert.DSIDSigID": "12345-2223334445"

},{

"Rule.msg": "Starting Daily apt upgrade and clean activities...",

"COUNT(*)": "1",

"SUM(Alert.EventCount)": "1",

"Alert.DSIDSigID": "12345-2223334445"

},{

"Rule.msg": "Started Daily apt upgrade and clean activities.",

"COUNT(*)": "1",

"SUM(Alert.EventCount)": "1",

"Alert.DSIDSigID": "12345-2223334445"

},{

"Rule.msg": "firewalls. Rapid prototyping for cloud operations just got easier.",

"COUNT(*)": "1",

"SUM(Alert.EventCount)": "1",

"Alert.DSIDSigID": "12345-2223334445"

},{

"Rule.msg": "instance or Raspberry Pi, with automatic updates to the final GA release.",

"COUNT(*)": "1",

"SUM(Alert.EventCount)": "1",

"Alert.DSIDSigID": "12345-2223334445"

},{

"Rule.msg": "Data Center : Telmetry Posting",

"COUNT(*)": "1",

"SUM(Alert.EventCount)": "1",

"Alert.DSIDSigID": "12345-2223334445"

},{

"Rule.msg": "Send Password Expiry Notification",

"COUNT(*)": "1",

"SUM(Alert.EventCount)": "1",

"Alert.DSIDSigID": "12345-2223334445"

},{

"Rule.msg": "Data Center: Telemetry Notifier to Collect Data",

"COUNT(*)": "1",

"SUM(Alert.EventCount)": "1",

"Alert.DSIDSigID": "12345-2223334445"

},{

"Rule.msg": "Update successful",

"COUNT(*)": "1",

"SUM(Alert.EventCount)": "1",

"Alert.DSIDSigID": "12345-2223334445"

},{

"Rule.msg": "Update successful",

"COUNT(*)": "1",

"SUM(Alert.EventCount)": "1",

"Alert.DSIDSigID": "12345-2223334445"

},{

"Rule.msg": "8198-software protection platform service",

"COUNT(*)": "1",

"SUM(Alert.EventCount)": "1",

"Alert.DSIDSigID": "12345-2223334445"

},{

"Rule.msg": "1003-software protection platform service",

"COUNT(*)": "1",

"SUM(Alert.EventCount)": "1",

"Alert.DSIDSigID": "12345-2223334445"

},{

"Rule.msg": "The Time Provider NtpClient is Currently Receiving Valid Time Data",

"COUNT(*)": "1",

"SUM(Alert.EventCount)": "1",

"Alert.DSIDSigID": "12345-2223334445"

},{

"Rule.msg": "Time service now synchronizing system time",

"COUNT(*)": "1",

"SUM(Alert.EventCount)": "1",

"Alert.DSIDSigID": "12345-2223334445"

},{

"Rule.msg": "autorefresh.go:397: auto-refresh: all snaps are up-to-date",

"COUNT(*)": "2",

"SUM(Alert.EventCount)": "2",

"Alert.DSIDSigID": "12345-2223334445"

},{

"Rule.msg": "storehelpers.go:436: cannot refresh: snap has no updates available: \\\"amazon-ssm-agent\\\", \\\"core\\\"",

"COUNT(*)": "2",

"SUM(Alert.EventCount)": "2",

"Alert.DSIDSigID": "12345-2223334445"

},{

"Rule.msg": "The Windows Security Center Service could not start Windows Defender",

"COUNT(*)": "1",

"SUM(Alert.EventCount)": "2",

"Alert.DSIDSigID": "12345-2223334445"

},{

"Rule.msg": "A user's local group membership was enumerated",

"COUNT(*)": "2",

"SUM(Alert.EventCount)": "2","Alert.DSIDSigID": "12345-2223334445"

},{

"Rule.msg": "The System Time Has Changed",

"COUNT(*)": "1",

"SUM(Alert.EventCount)": "3",

"Alert.DSIDSigID": "12345-2223334445"

},{

"Rule.msg": "The system time was changed.",

"COUNT(*)": "1",

"SUM(Alert.EventCount)": "3",

"Alert.DSIDSigID": "12345-2223334445"

},{

"Rule.msg": "User Logon",

"COUNT(*)": "4",

"SUM(Alert.EventCount)": "4",

"Alert.DSIDSigID": "12345-2223334445"

},{

"Rule.msg": "16384-software protection platform service",

"COUNT(*)": "7",

"SUM(Alert.EventCount)": "7",

"Alert.DSIDSigID": "12345-2223334445"

},{

"Rule.msg": "16394-software protection platform service",

"COUNT(*)": "7",

"SUM(Alert.EventCount)": "7",

"Alert.DSIDSigID": "12345-2223334445"

},{

"Rule.msg": "Linux crond Session opened",

"COUNT(*)": "10",

"SUM(Alert.EventCount)": "10",

"Alert.DSIDSigID": "12345-2223334445"

},{

"Rule.msg": "Linux crond Session closed",

"COUNT(*)": "10",

"SUM(Alert.EventCount)": "10",

"Alert.DSIDSigID": "12345-2223334445"

},{

"Rule.msg": "Linux cron Scheduled Command Executed",

"COUNT(*)": "10",

"SUM(Alert.EventCount)": "10",

"Alert.DSIDSigID": "12345-2223334445"

},{

"Rule.msg": "DHCPACK of xx.x.x.xxx from xx.x.x.x",

"COUNT(*)": "19",

"SUM(Alert.EventCount)": "19",

"Alert.DSIDSigID": "12345-2223334445"

},{

"Rule.msg": "Linux dhclient Renewal",

"COUNT(*)": "19",

"SUM(Alert.EventCount)": "19",

"Alert.DSIDSigID": "12345-2223334445"

},{

"Rule.msg": "Linux DHCP Client Request",

"COUNT(*)": "19",

"SUM(Alert.EventCount)": "19",

"Alert.DSIDSigID": "12345-2223334445"

},{

"Rule.msg": "Special Privileges Assigned",

"COUNT(*)": "28",

"SUM(Alert.EventCount)": "28",

"Alert.DSIDSigID": "12345-2223334445"

},{

"Rule.msg": "Special privileges assigned to new logon.",

"COUNT(*)": "21",

"SUM(Alert.EventCount)": "30",

"Alert.DSIDSigID": "12345-2223334445"

},{

"Rule.msg": "An account was successfully logged on",

"COUNT(*)": "21",

"SUM(Alert.EventCount)": "30",

"Alert.DSIDSigID": "12345-2223334445"

},{

"Rule.msg": "Endpoint Security Firewall Property Translator",

"COUNT(*)": "40",

"SUM(Alert.EventCount)": "40",

"Alert.DSIDSigID": "12345-2223334445"

},{

"Rule.msg": "Retrieve broker health information",

"COUNT(*)": "41",

"SUM(Alert.EventCount)": "41",

"Alert.DSIDSigID": "12345-2223334445"

},{

"Rule.msg": "5379-microsoft-windows-security-auditing",

"COUNT(*)": "10",

"SUM(Alert.EventCount)": "90",

"Alert.DSIDSigID": "12345-2223334445"

},{

"Rule.msg": "Returns a list of DXL Registered Services",

"COUNT(*)": "43",

"SUM(Alert.EventCount)": "164",

"Alert.DSIDSigID": "12345-2223334445"

}

]

케이스 월

작업의 제한 시간이 초과된 경우: ''ESM에 고급 쿼리 보내기' 작업 실행 중에 오류가 발생했습니다. 이유: 작업에서 쿼리를 시작했지만 데이터 검색 중에 제한 시간이 초과되었습니다. IDE에서 제한 시간을 늘린 후 다시 시도하세요.'

| 결과 유형 | 값/설명 | 텍스트 |

|---|---|---|

| 출력 메시지* | 작업이 실패하거나 플레이북 실행을 중지하지 않습니다. 200 상태 코드인 경우 (is_success=true): 'McAfee ESM에서 제공된 쿼리의 데이터를 성공적으로 검색했습니다.' 항목 하나에 데이터가 없는 경우 (is_success=true): 'McAfee ESM에서 제공된 쿼리에 대한 데이터가 없습니다.' 비동기 메시지: '쿼리가 완료될 때까지 기다리는 중…' 작업이 실패하고 플레이북 실행을 중지합니다. 심각한 오류가 보고된 경우: ''ESM에 고급 쿼리 보내기' 작업을 실행하는 동안 오류가 발생했습니다. 이유: {0}".format(error.Stacktrace) 400 또는 500 상태 코드가 보고된 경우: ''ESM에 고급 쿼리 보내기' 작업을 실행하는 중에 오류가 발생했습니다. 이유: {0}";.format(response) |

일반 |

| 케이스 월 테이블 | 응답의 모든 필드입니다. | 일반 |

ESM에 쿼리 전송

작업 설명

ESM에 쿼리를 전송합니다.

작업 사용량

이 작업을 사용하여 Google SecOps 알림에 대한 추가 드릴링을 실행합니다. 이벤트, 애셋, 흐름 정보를 가져올 수 있습니다.

작업 구성 매개변수

다음 매개변수를 사용하여 작업을 구성합니다.

| 매개변수 이름 | 유형 | 기본값 | 필수 | 설명 |

|---|---|---|---|---|

| 기간 | 드롭다운 목록 | LAST_24_HOURS 가능한 값은 다음과 같습니다.

|

예 | 결과 기간을 지정합니다.

|

| 시작 시간 | 문자열 | 해당 사항 없음 | No | 결과 시작 시간을 지정합니다. 기간 매개변수에 형식: ISO 8601 |

| 종료 시간 | 문자열 | 해당 사항 없음 | No | 결과 종료 시간을 지정합니다. 형식: ISO 8601. 아무것도 제공하지 않고 기간 매개변수에 |

| 필터 필드 이름 | 문자열 | 해당 사항 없음 | 예 | 필터링에 사용될 필드 이름을 지정합니다. |

| 필터 연산자 | 드롭다운 목록 | 같음 가능한 값은 다음과 같습니다.

| 예 | 필터에서 사용해야 하는 연산자를 지정합니다. |

| 값 필터링 | 문자열 | 해당 사항 없음 | 예 | 필터에 사용될 쉼표로 구분된 값 목록을 지정합니다. |

| 가져올 필드 | CSV | 해당 사항 없음 | 아니요 | 반환할 필드의 쉼표로 구분된 목록을 지정합니다. 아무것도 제공되지 않으면 작업에서 사전 정의된 필드를 사용합니다. |

| 필드 정렬 | 문자열 | 해당 사항 없음 | 아니요 | 정렬에 사용해야 하는 매개변수를 지정합니다. 이 매개변수는 {table}.{key name} 형식의 필드를 예상합니다. 파라미터가 다른 형식으로 제공되면 작업에서 이를 건너뜁니다. 예: Alert.LastTime |

| 정렬 순서 | 드롭다운 목록 | ASC 가능한 값은 다음과 같습니다.

|

No | 정렬 순서를 지정합니다. |

| 쿼리 유형 | 드롭다운 목록 | 이벤트 가능한 값은 다음과 같습니다.

|

예 | 쿼리할 항목을 지정합니다. |

| 반환할 최대 결과 수 | 정수 | 50 | 예 | 반환할 결과 수를 지정합니다. 기본 매개변수 값: 50 최대 매개변수 값: 200 |

기간 매개변수 사용

기간 매개변수는 쿼리를 실행할 때 사용할 기간을 지정합니다. 이 작업은 선택할 수 있는 사전 정의된 값을 많이 지원합니다. 맞춤 기간을 설정할 수도 있습니다.

맞춤 기간을 설정하려면 기간 매개변수를 Custom로 설정하고 시작 시간 매개변수에 ISO 8601 값을 제공해야 합니다. 기본적으로 종료 시간 매개변수는 현재 시간을 가리킵니다.

필터 필드 이름, 가져올 필드, 정렬 필드 매개변수의 필드 지정

필터 필드 이름, 가져올 필드, 정렬 필드 매개변수의 필드를 지정하려면 다음 단계를 완료하세요.

- McAfee ESM UI에 로그인하고 브라우저에서 개발자 도구를 엽니다.

네트워크 탭으로 이동합니다.

탭 추가를 클릭하고 새 보기를 추가합니다.

위젯 추가를 클릭합니다.

위젯 구성 대화상자에서 다음 단계를 따르세요.

- 필드 섹션에서 관심 있는 필드를 모두 선택합니다.

- 맞춤 제목을 입력하고 쿼리 소스를

Events로 설정합니다. 애셋의 경우Assets를 선택하고 흐름의 경우Flows를 선택합니다.

필요한 필드를 모두 선택한 후 만들기를 클릭합니다.

개발자 도구에

runningQuery요청이 표시됩니다. 이 요청에 관한 세부정보를 확인하고 요청 섹션으로 이동합니다. 제공한 필드의 모든 API 이름 목록이 표시됩니다.

알려진 문제

- 작업에서 쿼리(

qryExecuteDetail)를 전송하는 데 사용되는 McAfee ESM API는 지원되지 않는 유형 (FLOAT 키)의 키가GREATER_OR_EQUALS_THAN또는LESS_OR_EQUALS_THAN연산자와 함께 사용되는 시나리오에서 예기치 않은 동작을 보입니다. 사용되는 필드의 유형을 검증합니다. - 필터에서 McAfee API 오류를 반환하지 않았는데도 일부 키 조합에서 결과가 반환되지 않는 것으로 확인되었습니다.

작업 항목 범위

이 작업은 모든 항목에서 실행됩니다.

작업 결과

스크립트 결과

| 스크립트 결과 이름 | 값 옵션 | 예 |

|---|---|---|

| is_success | True/False | is_success:False |

JSON 결과

[

{

"Rule.msg": "McAfee EDB database server state change alert",

"Alert.AvgSeverity": "25",

"Alert.SrcIP": "::",

"Alert.EventCount": "1",

"Alert.LastTime": "02/12/2019 20:45:45",

"Alert.Protocol": "n/a",

"Action.Name": "informational",

"Alert.IPSIDAlertID": "144115188075855872|1",

"Alert.DstIP": "10.0.0.10"

}

]

케이스 월

작업의 제한 시간이 초과된 경우: ''ESM에 쿼리 보내기' 작업 실행 중에 오류가 발생했습니다. 이유: 작업에서 쿼리를 시작했지만 데이터 검색 중에 제한 시간이 초과되었습니다. IDE에서 제한 시간을 늘린 후 다시 시도하세요.'

| 결과 유형 | 값/설명 | 텍스트 |

|---|---|---|

| 출력 메시지* | 작업이 실패하거나 플레이북 실행을 중지하지 않습니다. 200 상태 코드인 경우 (is_success=true): 'McAfee ESM에서 제공된 쿼리의 데이터를 성공적으로 검색했습니다.' 항목 하나에 데이터가 없는 경우 (is_success=true): 'McAfee ESM에서 제공된 쿼리에 대한 데이터가 없습니다.' 비동기 메시지: '쿼리가 완료될 때까지 기다리는 중…' 작업이 실패하고 플레이북 실행을 중지합니다. 심각한 오류가 보고된 경우: ''ESM에 쿼리 보내기' 작업을 실행하는 동안 오류가 발생했습니다. 이유: {0}".format(error.Stacktrace) 400 또는 500 상태 코드가 보고된 경우: ''ESM에 쿼리 보내기' 작업을 실행하는 중에 오류가 발생했습니다. 이유: {0}".format(response) |

일반 |

| 케이스 월 테이블 | 응답의 모든 필드입니다. | 일반 |

ESM에 항목 쿼리 전송

작업 설명

항목을 기반으로 ESM에 쿼리를 보냅니다. 지원되는 항목: IP 주소, 호스트 이름

작업 사용량

이 작업을 사용하여 엔티티와 관련된 Google SecOps 알림에 대한 추가 드릴링을 실행합니다. 이벤트, 애셋, 흐름 정보를 가져올 수 있습니다. ESM에 쿼리 보내기 작업과 달리 이 작업은 쿼리의 일부로 엔티티 필터도 추가합니다.

작업 구성 매개변수

다음 매개변수를 사용하여 작업을 구성합니다.

| 매개변수 이름 | 유형 | 기본값 | 필수 | 설명 | |

|---|---|---|---|---|---|

| IP 주소 엔티티 키 | 문자열 | Alert.SrcIP | 예 | 필터링 중에 IP 주소 엔티티와 함께 사용할 키를 지정합니다. 유효하지 않은 키가 제공되면 작업은 여전히 결과를 반환하지만 예상치 못한 결과가 반환됩니다. |

|

| 호스트 이름 항목 키 | 문자열 | 해당 사항 없음 | 예 | 필터링 중에 호스트 이름 항목과 함께 사용되는 키를 지정합니다. 유효하지 않은 키가 제공되면 작업은 여전히 결과를 반환하지만 예상치 못한 결과가 반환됩니다. |

|

| 기간 | 드롭다운 목록 | LAST_HOUR 가능한 값은 다음과 같습니다.

|

예 | 결과 기간을 지정합니다. Custom을 선택한 경우 시작 시간 매개변수도 제공해야 합니다. |

|

| 시작 시간 | 문자열 | 해당 사항 없음 | No | 결과 시작 시간을 지정합니다. 기간 매개변수에 형식: ISO 8601 |

|

| 종료 시간 | 문자열 | 해당 사항 없음 | No | 결과 종료 시간을 지정합니다. 형식: ISO 8601. 아무것도 제공하지 않고 기간 매개변수에 |

|

| 필터 필드 이름 | 문자열 | 해당 사항 없음 | 예 | 필터링에 사용될 필드 이름을 지정합니다. | |

| 필터 연산자 | 드롭다운 목록 | 같음 가능한 값은 다음과 같습니다.

| 예 | 필터에서 사용해야 하는 연산자를 지정합니다. | |

| 값 필터링 | 문자열 | 해당 사항 없음 | 예 | 필터에 사용될 쉼표로 구분된 값 목록을 지정합니다. | |

| 가져올 필드 | CSV | 해당 사항 없음 | 아니요 | 반환할 필드의 쉼표로 구분된 목록을 지정합니다. 아무것도 제공되지 않으면 작업에서 사전 정의된 필드를 사용합니다. |

|

| 필드 정렬 | 문자열 | 해당 사항 없음 | 아니요 | 정렬에 사용해야 하는 매개변수를 지정합니다. 이 매개변수는 {table}.{key name} 형식의 필드를 예상합니다. 파라미터가 다른 형식으로 제공되면 작업에서 이를 건너뜁니다. 예: Alert.LastTime |

|

| 정렬 순서 | 드롭다운 목록 | ASC 가능한 값은 다음과 같습니다.

|

No | 정렬 순서를 지정합니다. | |

| 반환할 최대 결과 수 | 정수 | 50 | 예 | 반환할 결과 수를 지정합니다. 기본 매개변수 값: 50 최대 매개변수 값: 200 |

기간 매개변수 사용

기간 매개변수는 쿼리를 실행할 때 사용할 기간을 지정합니다. 이 작업은 선택할 수 있는 사전 정의된 값을 많이 지원합니다. 맞춤 기간을 설정할 수도 있습니다.

맞춤 기간을 설정하려면 기간 매개변수를 Custom로 설정하고 시작 시간 매개변수에 ISO 8601 값을 제공해야 합니다. 기본적으로 종료 시간 매개변수는 현재 시간을 가리킵니다.

필터 필드 이름, 가져올 필드, 정렬 필드 매개변수의 필드 지정

필드 이름 필터링, 가져올 필드, 정렬 필드 매개변수의 필드를 지정하려면 다음 단계를 완료하세요.

- McAfee ESM UI에 로그인하고 브라우저에서 개발자 도구를 엽니다.

네트워크 탭으로 이동합니다.

탭 추가를 클릭하고 새 보기를 추가합니다.

위젯 추가를 클릭합니다.

위젯 구성 대화상자에서 다음 단계를 따르세요.

- 필드 섹션에서 관심 있는 필드를 모두 선택합니다.

- 맞춤 제목을 입력하고 쿼리 소스를

Events로 설정합니다. 애셋의 경우Assets를 선택하고 흐름의 경우Flows를 선택합니다.

필요한 필드를 모두 선택한 후 만들기를 클릭합니다.

개발자 도구에

runningQuery요청이 표시됩니다. 이 요청에 관한 세부정보를 확인하고 요청 섹션으로 이동합니다. 제공한 필드의 모든 API 이름 목록이 표시됩니다.

IP 주소 항목 키 및 호스트 이름 항목 키 매개변수 사용

IP 주소 항목 키 및 호스트 이름 항목 키 매개변수는 필터에 사용되는 키를 정의합니다. 예를 들어 IP 주소 항목 키 매개변수가 Alert.SrcIP로 설정된 경우 이 작업은 Alert.SrcIP 키를 사용하여 IP 주소 필터를 만듭니다. 사용 사례에 따라 사용되는 키를 수정할 수 있습니다.

알려진 문제

- 작업에서 쿼리(

qryExecuteDetail)를 전송하는 데 사용되는 McAfee ESM API는 지원되지 않는 유형 (FLOAT 키)의 키가GREATER_OR_EQUALS_THAN또는LESS_OR_EQUALS_THAN연산자와 함께 사용되는 시나리오에서 예기치 않은 동작을 보입니다. 사용되는 필드의 유형을 검증합니다. - 필터에서 McAfee API 오류를 반환하지 않았는데도 일부 키 조합에서 결과가 반환되지 않는 것으로 확인되었습니다.

작업 항목 범위

이 작업은 다음 항목에서 실행됩니다.

- IP 주소

- 호스트 이름

작업 결과

스크립트 결과

| 스크립트 결과 이름 | 값 옵션 | 예 |

|---|---|---|

| is_success | True/False | is_success:False |

JSON 결과

[

{

"Rule.msg": "McAfee EDB database server state change alert",

"Alert.AvgSeverity": "25",

"Alert.SrcIP": "::",

"Alert.EventCount": "1",

"Alert.LastTime": "02/12/2019 20:45:45",

"Alert.Protocol": "n/a",

"Action.Name": "informational",

"Alert.IPSIDAlertID": "144115188075855872|1",

"Alert.DstIP": "10.0.0.10"

}

]

케이스 월

| 결과 유형 | 값 / 설명 | 유형 |

|---|---|---|

| 출력 메시지* | 작업이 실패하거나 플레이북 실행을 중지하지 않습니다. 200 상태 코드가 보고된 경우(is_success=true): 'McAfee ESM에서 다음 항목의 데이터를 검색했습니다: {entity.identifier}' 모든 항목에 데이터가 없는 경우: 'McAfee ESM에서 다음 항목({entity.id})의 데이터를 찾을 수 없습니다.' 특정 항목에 대해 400 또는 500 상태 코드가 보고된 경우: '다음 항목({entity.id})에 대해 McAfee ESM에서 쿼리가 실행되지 않았습니다. 구성을 확인하세요." 모든 항목에 데이터가 없는 경우 (is_success=true): 'McAfee ESM에서 제공된 항목에 대한 데이터를 찾을 수 없습니다.' 비동기 메시지: '엔티티가 처리를 완료할 때까지 기다리는 중...'

작업이 실패하고 플레이북 실행을 중지합니다. 심각한 오류가 보고된 경우: 'ESM에 엔티티 쿼리 전송' 작업을 실행하는 동안 오류가 발생했습니다. 이유: {0}''.format(error.Stacktrace)' 모든 항목에 대해 400 또는 500 상태 코드가 보고된 경우: ''ESM에 항목 쿼리 보내기' 작업을 실행하는 중에 오류가 발생했습니다. 이유: {response}' 작업의 제한 시간이 초과된 경우: ''엔티티 쿼리를 ESM에 전송' 작업 실행 중에 오류가 발생했습니다. 이유: 작업에서 쿼리를 시작했지만 다음 항목({entity.identifier})의 데이터를 가져오는 중에 제한 시간이 초과되었습니다. IDE에서 제한 시간을 늘린 후 다시 시도하세요. 참고: 다시 시도하면 다른 메시지가 전송됩니다.' |

일반 |

| 케이스 월 테이블 | 응답의 모든 필드입니다. | 항목 |

커넥터

커넥터 업그레이드 - 통합 버전: 34.0

커넥터가 34.0 통합 버전에서 개편되었습니다. 버그가 발생할 가능성이 적고 유지관리가 더 쉽도록 최적화되었습니다. 새 기능도 추가되었습니다.

커넥터를 34.0 버전으로 업그레이드하려면 먼저 커넥터 구성 매개변수를 숙지하는 것이 좋습니다. 커넥터 업그레이드는 플레이북에 영향을 주지 않습니다.

McAfeeESM 커넥터

커넥터 설명

McAfee ESM에서 알람 정보를 가져옵니다.

커넥터 사용량

커넥터를 사용하여 상관관계 및 관련 이벤트를 Google SecOps에 수집합니다. 이 커넥터에서는 하나의 Google SecOps 알림이 하나의 상관관계 이벤트로 표시됩니다.

Google SecOps 이벤트는 다음 객체의 데이터를 기반으로 생성됩니다.

- 알람 데이터

- 상관관계 이벤트 데이터: 상관관계는 상관관계 규칙에서 생성된 트리거 이벤트입니다.

- 소스 이벤트 데이터: 상관관계 또는 알람을 유발한 기본 이벤트

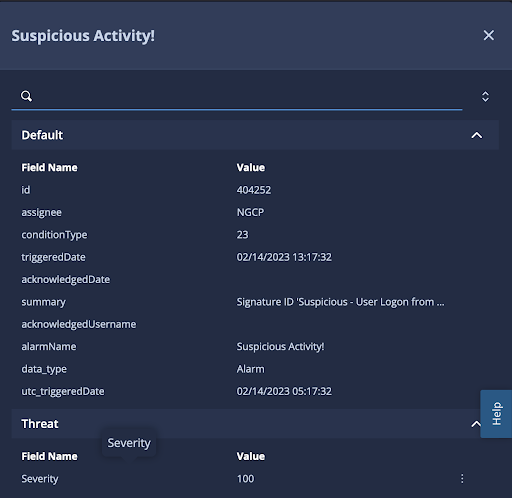

알람 데이터를 기반으로 하는 Google SecOps 이벤트의 예:

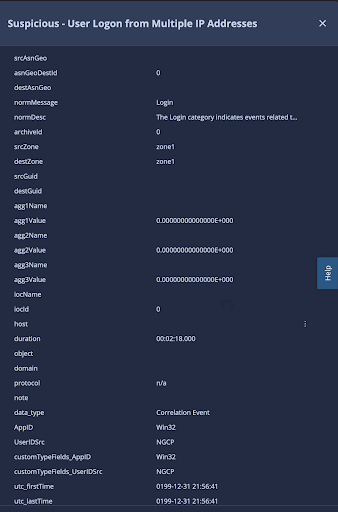

상관관계 또는 소스 이벤트 데이터를 기반으로 하는 Google SecOps 이벤트의 예:

각 Google SecOps 이벤트에는 API의 원시 정보와 매핑을 더 쉽게 하기 위해 추가된 키가 포함됩니다. 다양한 유형의 Google SecOps 이벤트를 구분하기 위한 맞춤 data_type 키가 있습니다.

이 키는 다음 값을 포함할 수 있습니다.

- 알람

- 상관관계 이벤트

- 소스 이벤트

Google SecOps 이벤트의 맞춤 유형 필드

McAfee ESM 상관관계/소스 이벤트에는 원시 API 표현이 매핑 목적으로 적합하지 않은 맞춤 필드가 포함될 수 있습니다.

원시 맞춤 유형 데이터의 예:

"customTypes": [

{

"fieldId": 1,

"fieldName": "AppID",

"definedFieldNumber": 1,

"unformattedValue": "374385694492",

"formatedValue": "WIN"

},

{

"fieldId": 7,

"fieldName": "UserIDSrc",

"definedFieldNumber": 7,

"unformattedValue": "22018731010750406",

"formatedValue": "NGCP"

},

{

"fieldId": 4259842,

"fieldName": "Message_Text",

"definedFieldNumber": 9,

"unformattedValue": "11049395522927265911",

"formatedValue": "User Log In succeeded"

}

]

Google SecOps 이벤트에서 동일한 필드는 다음과 같이 표시됩니다.

{

"{fieldName}": "{formatedValue}",

"AppID": "WIN",

"UserIDSrc": "NGCP",

"Message_Text": "formatedValue",

"customTypeFields": {

"{fieldName}": "{formatedValue}",

"AppID": "WIN",

"UserIDSrc": "NGCP",

"Message_Text": "formatedValue"

}

}

customTypeFields 키가 있는 자리표시자를 사용하는 것이 좋습니다. 자리표시자 값이 맞춤 입력란을 올바르게 나타내기 때문입니다. 위 수준에 표시된 맞춤 필드에는 오해의 소지가 있는 정보가 포함될 수 있습니다. 커스텀 필드가 추가되기 전에 이름이 동일한 키가 있었다면 JSON 파일에 중복 키가 있을 수 없으므로 원래 키의 데이터가 사용됩니다.

Google SecOps에서 커넥터 구성

Google SecOps에서 커넥터를 구성하는 방법에 대한 자세한 내용은 커넥터 구성을 참고하세요.

커넥터 구성 매개변수

다음 매개변수를 사용하여 커넥터를 구성합니다.

| 매개변수 이름 | 유형 | 기본값 | 필수 | 설명 |

|---|---|---|---|---|

| 제품 필드 이름 | 문자열 | data_type | 예 | 기기 제품을 확인하는 데 사용되는 필드 이름입니다. |

| 이벤트 필드 이름 | 문자열 | alarmName | 예 | 이벤트 이름(하위 유형)을 결정하는 데 사용되는 필드 이름입니다. |

| API 루트 | 문자열 | https://{ipaddress}/rs/ | 예 | McAfee ESM 인스턴스의 API 루트입니다. 형식: https://{IP 주소}/rs/ |

| 비밀번호 | 보안 비밀 | 해당 사항 없음 | 예 | McAfee ESM 계정의 비밀번호입니다. |

| PythonProccessTimeout | 정수 | 300 | 예 | 현재 스크립트를 실행하는 Python 프로세스의 제한 시간 한도입니다. |

| 제품 버전 | 문자열 | 해당 사항 없음 | 예 | McAfee ESM 버전입니다. 가능한 값: 11.1, 11.2, 11.3, 11.4, 11.5 |

| 사용자 이름 | 문자열 | 해당 사항 없음 | 예 | McAfee ESM 계정의 사용자 이름입니다. |

| 오버플로 사용 중지 | 체크박스 | 선택 해제 | 아니요 | 사용 설정하면 커넥터가 오버플로 메커니즘을 사용 중지합니다. 이 매개변수에 대한 자세한 내용은 Disable Overflow 및 Disable Overflow For Alarms 매개변수 사용을 참고하세요. |

| 알람 오버플로 사용 중지 | CSV | 해당 사항 없음 | 아니요 | 커넥터가 오버플로를 무시할 알람 이름의 쉼표로 구분된 목록입니다. 이 매개변수를 사용하려면 오버플로 사용 중지 매개변수를 사용 설정해야 합니다. 이 매개변수에 대한 자세한 내용은 Disable Overflow 및 Disable Overflow For Alarms 매개변수 사용을 참고하세요. |

| 환경 필드 이름 | 문자열 | srcZone | 아니요 | 환경 이름이 저장된 필드의 이름을 설명합니다. 환경 필드를 찾을 수 없으면 환경이 기본 환경입니다. |

| 환경 정규식 패턴 | 문자열 | :* | 아니요 | '환경 필드 이름' 필드에 있는 값에서 실행할 정규식 패턴입니다. 기본값은 .*로서 모두 포착하고 변경되지 않은 값을 반환합니다. 사용자가 정규식 로직을 통해 환경 필드를 조작할 수 있도록 허용하는 데 사용됩니다. 정규식 패턴이 null이거나 비어 있거나 환경 값이 null인 경우 최종 환경 결과는 기본 환경입니다. |

| 소스 이벤트 알람 0개 수집 | 체크박스 | 선택 | 아니요 | 사용 설정하면 커넥터가 소스 이벤트가 0인 알람을 수집합니다. 커넥터는 패딩 시간 매개변수에 제공된 시간만큼 기다립니다. 이 매개변수에 대한 자세한 내용은 Ingest 0 Source Event Alarms 매개변수 사용을 참고하세요. |

| 가져올 가장 낮은 심각도 | 정수 | 0 | 아니요 | 알람을 가져오는 데 사용해야 하는 가장 낮은 심각도입니다. 가능한 값은 0~100 범위에 있습니다. 아무것도 지정하지 않으면 커넥터가 모든 심각도 유형의 알람을 수집합니다. |

| 가져올 최대 알람 수 | 정수 | 100 | 아니요 | 커넥터 반복당 처리할 알람 수입니다. 기본 매개변수 값 : 20 |

| 최대 이전 시간 | 정수 | 1 | 아니요 | 알람을 가져올 시점으로부터의 시간입니다. |

| 패딩 시간 | 정수 | 1 | 아니요 | 커넥터가 패딩에 사용하는 시간 수입니다. 이 매개변수는 소스 이벤트 0개 알람 수집 매개변수가 사용 중지된 경우 커넥터가 소스 이벤트가 0개인 알람을 수집하기 위해 대기하는 시간을 설명합니다. 최대 매개변수 값: 6시간 |

| 프록시 비밀번호 | 비밀번호 | 해당 사항 없음 | 아니요 | 인증할 프록시 비밀번호입니다. |

| 프록시 서버 주소 | 문자열 | 해당 사항 없음 | 아니요 | 사용할 프록시 서버의 주소입니다. |

| 프록시 사용자 이름 | 문자열 | 해당 사항 없음 | 아니요 | 인증할 프록시 사용자 이름입니다. |

| 규칙 생성기 필드 이름 | 문자열 | alarmName | 아니요 | 규칙 생성기에 사용되는 필드의 이름입니다. 값을 사용할 수 없는 경우 커넥터는 |

| 보조 기기 제품 필드 | 문자열 | 해당 사항 없음 | 아니요 | 대체 제품 필드 이름입니다. |

| 시간 형식 | 문자열 | %m/%d/%Y %H:%M:%S | 아니요 | McAfee ESM에 제공된 타임스탬프를 읽는 데 사용되는 시간 형식입니다. 아무것도 제공되지 않거나 잘못된 시간 형식이 제공되면 커넥터가 변환을 실행하지 않습니다. 이 매개변수에 관한 자세한 내용은 시간대 및 시간 형식 매개변수 사용을 참고하세요. |

| 시간대 | 문자열 | 해당 사항 없음 | 아니요 | 소스 이벤트의 시간대입니다. 이 매개변수는 타임스탬프를 UTC+0 시간을 반영하는 형식으로 변환하는 데 필요합니다. 시간 형식 매개변수에 잘못된 값이 제공되거나 아무것도 제공되지 않으면 이 매개변수는 무시됩니다. 이 매개변수에 관한 자세한 내용은 시간대 및 시간 형식 매개변수 사용을 참고하세요. |

| 동적 목록을 차단 목록으로 사용 | 체크박스 | 선택 해제 | 아니요 | 사용 설정하면 동적 목록이 차단 목록으로 사용됩니다. |

| SSL 확인 | 체크박스 | 선택 해제 | 아니요 | 사용 설정하면 McAfee ESM 서버 연결에 사용되는 SSL 인증서가 유효한지 확인합니다. |

'수집 0 소스 이벤트 알람' 매개변수 사용

McAfee ESM에서는 이벤트가 0인 상관관계를 가질 수 있습니다. 즉, Google SecOps 알림에는 상관관계 정보를 기반으로 하는 Google SecOps 이벤트가 하나만 포함됩니다. 컨텍스트가 손실되므로 소스 이벤트가 0인 상관관계를 수집하지 않는 것이 좋습니다.

소스 이벤트 알람 0개 수집 매개변수가 사용 설정된 경우 관련 이벤트가 0개라도 커넥터가 모든 상관관계를 Google SecOps 시스템에 수집합니다. 이 매개변수가 사용 중지되면 커넥터는 하나 이상의 소스 이벤트가 McAfee ESM에 표시될 때까지 기다립니다. 대기 시간은 패딩 기간 매개변수로 정의됩니다.

패딩 기간 매개변수는 커넥터가 각 반복에서 데이터를 가져오는 시간 (최댓값은 6)을 지정합니다. 예를 들어 패딩 기간 매개변수가 2로 설정된 경우 커넥터는 항상 2시간 전 데이터를 가져오고 해당 시점부터 데이터를 처리하기 시작합니다. 논리적으로 패딩 시간은 커넥터가 이벤트를 수집할 수 있도록 이벤트가 발생하기를 기다리는 시간을 나타냅니다.

다음 두 가지 알람 유형에는 예외가 있습니다.

- 기기 상태

- EPS 비율 초과

이러한 알람은 기본 McAfee ESM 구성에서 제공되며 관련 이벤트가 없습니다. 커넥터는 소스 이벤트 알람 0개 수집 구성 매개변수 설정과 관계없이 항상 이를 수집합니다.

시간대 및 시간 형식 매개변수 사용

McAfee ESM 서버 수준의 시간과 시간대는 다른 형식을 사용하여 구성할 수 있습니다. 예를 들어 McAfee ESM API는 시간대에 관한 정보를 반환하지 않으므로 이로 인해 몇 가지 문제가 발생할 수 있습니다. 기본적으로 커넥터는 API에서 가져온 타임스탬프를 UTC로 취급합니다. 현지화 설정이 적용되므로 Google SecOps 알림 및 이벤트의 시간이 잘못될 수 있습니다.

예를 들어 원시 API가 UTC+8의 타임스탬프를 반환했습니다. 커넥터가 알람을 수집한 후 현지화도 UTC+8로 설정되었습니다. 이 경우 Google SecOps 알림 타임스탬프가 미래 날짜로 되어 있습니다.

이 문제를 해결하려면 시간대 매개변수를 사용하세요. 이 매개변수는 UTC 형식으로 타임스탬프를 가져오기 위한 요구사항을 정의합니다. McAfee ESM에서 UTC+8 형식으로 타임스탬프를 반환하는 경우 시간대 커넥터 매개변수를 -8로 설정해야 합니다.

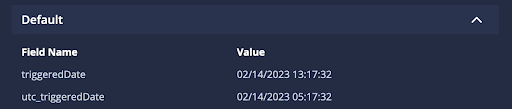

Google SecOps 이벤트에는 다음 3개의 새 키가 추가되었습니다.

- 상관관계/소스 이벤트 데이터를 기반으로 하는 이벤트의

utc_firstTime및utc_lastTime키 - 알람 데이터를 기반으로 한 이벤트의

utc_triggeredDate키입니다.

Disable Overflow 및 Disable Overflow For Alarm Names 매개변수 사용

McAfee ESM은 매우 시끄러울 수 있으며 많은 상관관계 이벤트를 생성할 수 있습니다. Google SecOps에는 단기간에 너무 많은 Google SecOps 알림이 생성되지 않도록 하는 오버플로 메커니즘이 있습니다.

모든 알람이 의미가 있고 분류해야 한다고 생각한다면 이 메커니즘이 유해할 수 있습니다. 오버플로 메커니즘을 사용 중지하지 않는 것이 좋습니다. 하지만 필요한 경우 이 목적을 위해 오버플로 사용 중지 및 알람 이름의 오버플로 사용 중지 매개변수를 사용할 수 있습니다.

모든 알람에 대해 오버플로를 사용 중지하는 대신 오버플로 규칙을 무시해야 하는 특정 알람 이름을 제공할 수 있으므로 알람 이름의 오버플로 사용 중지 매개변수를 사용하는 것이 좋습니다.

McAfeeESM Correlations Connector

커넥터 설명

McAfee ESM에서 상관관계에 관한 정보를 가져옵니다.

커넥터 사용량

커넥터를 사용하여 상관관계 및 관련 이벤트를 Google SecOps에 수집합니다. 이 커넥터에서는 하나의 Google SecOps 알림이 하나의 상관관계 이벤트로 표시됩니다.

Google SecOps 이벤트는 다음 객체의 데이터를 기반으로 생성됩니다.

- 상관관계 이벤트 데이터: 상관관계는 상관관계 규칙에서 생성된 트리거 이벤트입니다.

- 소스 이벤트 데이터: 상관관계를 유발한 기본 이벤트

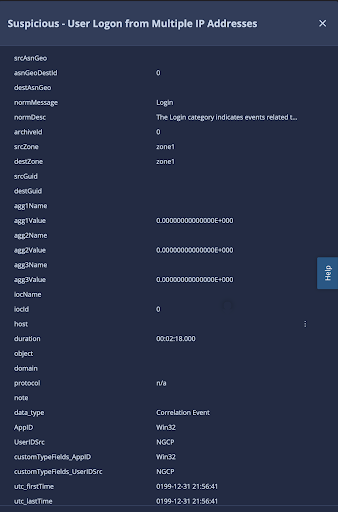

상관관계 또는 소스 이벤트 데이터를 기반으로 하는 Google SecOps 이벤트의 예:

각 Google SecOps 이벤트에는 API의 원시 정보와 매핑을 더 쉽게 하기 위해 추가된 키가 포함됩니다. 다양한 유형의 Google SecOps 이벤트를 구분하기 위한 맞춤 data_type 키가 있습니다.

이 키는 다음 값을 포함할 수 있습니다.

- 상관관계 이벤트

- 소스 이벤트

Google SecOps 이벤트의 맞춤 유형 필드

McAfee ESM 상관관계/소스 이벤트에는 원시 API 표현이 매핑 목적으로 적합하지 않은 맞춤 필드가 포함될 수 있습니다.

원시 맞춤 유형 데이터의 예:

"customTypes": [

{

"fieldId": 1,

"fieldName": "AppID",

"definedFieldNumber": 1,

"unformattedValue": "374385694492",

"formatedValue": "WIN"

},

{

"fieldId": 7,

"fieldName": "UserIDSrc",

"definedFieldNumber": 7,

"unformattedValue": "22018731010750406",

"formatedValue": "NGCP"

},

{

"fieldId": 4259842,

"fieldName": "Message_Text",

"definedFieldNumber": 9,

"unformattedValue": "11049395522927265911",

"formatedValue": "User Log In succeeded"

}

]

Google SecOps 이벤트에서 동일한 필드는 다음과 같이 표시됩니다.

{

"{fieldName}": "{formatedValue}",

"AppID": "WIN",

"UserIDSrc": "NGCP",

"Message_Text": "formatedValue",

"customTypeFields": {

"{fieldName}": "{formatedValue}",

"AppID": "WIN",

"UserIDSrc": "NGCP",

"Message_Text": "formatedValue"

}

}

customTypeFields 키가 있는 자리표시자를 사용하는 것이 좋습니다. 자리표시자 값이 맞춤 입력란을 올바르게 나타내기 때문입니다. 위 수준에 표시된 맞춤 필드에는 오해의 소지가 있는 정보가 포함될 수 있습니다. 커스텀 필드가 추가되기 전에 이름이 동일한 키가 있었다면 JSON 파일에 중복 키가 있을 수 없으므로 원래 키의 데이터가 사용됩니다.

Google SecOps에서 커넥터 구성

Google SecOps에서 커넥터를 구성하는 방법에 대한 자세한 내용은 커넥터 구성을 참고하세요.

커넥터 매개변수

다음 매개변수를 사용하여 커넥터를 구성합니다.

| 매개변수 이름 | 유형 | 기본값 | 필수 | 설명 |

|---|---|---|---|---|

| 제품 필드 이름 | 문자열 | data_type | 예 | 제품 필드 이름을 가져오려면 소스 필드 이름을 입력합니다. |

| 이벤트 필드 이름 | 문자열 | sigId | 예 | 이벤트 필드 이름을 가져오려면 소스 필드 이름을 입력합니다. |

| 환경 필드 이름 | 문자열 | srcZone | 아니요 | 환경 이름이 저장된 필드의 이름을 설명합니다. 환경 필드를 찾을 수 없으면 환경이 기본 환경입니다. |

| 환경 정규식 패턴 | 문자열 | :* | 아니요 | '환경 필드 이름' 필드에 있는 값에서 실행할 정규식 패턴입니다. 기본값은 .*로서 모두 포착하고 변경되지 않은 값을 반환합니다. 사용자가 정규식 로직을 통해 환경 필드를 조작할 수 있도록 허용하는 데 사용됩니다. 정규식 패턴이 null이거나 비어 있거나 환경 값이 null인 경우 최종 환경 결과는 기본 환경입니다. |

| PythonProcessTimeout | 문자열 | 300 | 예 | 현재 스크립트를 실행하는 Python 프로세스의 제한 시간 한도입니다. |

| API 루트 | 문자열 | https://{ipaddress}/rs/ | 예 | McAfee ESM 인스턴스의 API 루트입니다. 형식: https://{IP 주소}/rs/ |

| 사용자 이름 | 문자열 | 해당 사항 없음 | 아니요 | McAfee ESM 계정의 사용자 이름입니다. |

| 비밀번호 | 보안 비밀 | 해당 사항 없음 | 아니요 | McAfee ESM 계정의 비밀번호입니다. |

| 제품 버전 | 문자열 | 해당 사항 없음 | 예 | McAfee ESM 버전입니다. 가능한 값: 11.1, 11.2, 11.3, 11.4, 11.5 |

| 가져올 가장 낮은 평균 심각도 | 정수 | 0 | 아니요 | 상관관계를 가져오는 데 사용해야 하는 가장 낮은 평균 심각도입니다. 가능한 값은 0~100 범위에 있습니다. 아무것도 지정하지 않으면 커넥터가 모든 유형의 심각도와 상관관계를 수집합니다. |

| 소스 이벤트 상관관계 0개 수집 | 체크박스 | 선택 해제 | 아니요 | 사용 설정하면 커넥터가 소스 이벤트가 0인 상관관계를 수집합니다. 이 매개변수는 제품 필드 이름, 이벤트 필드 이름, 규칙 생성기 필드 이름 매개변수에서 가져온 값에 영향을 줄 수 있습니다. 사용 중지된 경우 커넥터는 패딩 시간 매개변수에 지정된 시간 동안 대기합니다. 이 매개변수에 대한 자세한 내용은 수집 0 소스 이벤트 상관관계 매개변수 사용을 참고하세요. |

| 패딩 시간 | 정수 | 1 | 아니요 | 커넥터가 패딩에 사용하는 시간 수입니다. 이 매개변수는 '0 소스 이벤트 상관관계 수집' 매개변수가 사용 중지된 경우 커넥터가 0 소스 이벤트와의 상관관계를 수집하기 위해 대기하는 시간을 설명합니다. 최대 매개변수 값: 6시간 |

| 최대 이전 시간 | 정수 | 1 | 아니요 | 알람을 가져올 시점으로부터의 시간입니다. |

| 가져올 최대 상관관계 수 | 정수 | 20 | 아니요 | 커넥터 반복당 처리할 알람 수입니다. 기본 매개변수 값: 20 |

| IPSID 필터 | 해당 사항 없음 | 아니요 | 데이터를 가져오는 데 사용되는 IPSID의 쉼표로 구분된 목록입니다. 아무것도 제공되지 않으면 커넥터는 기본 IPSID를 사용합니다. |

|

| SIGID 필터 | CSV | 해당 사항 없음 | 아니요 | 인그레션 중에 사용되는 서명 ID의 쉼표로 구분된 목록입니다. 아무것도 제공하지 않으면 커넥터는 모든 규칙의 상관관계를 수집합니다. |

| 동적 목록을 차단 목록으로 사용 | 체크박스 | 선택 해제 | 아니요 | 사용 설정하면 동적 목록이 차단 목록으로 사용됩니다. |

| 시간 형식 | 문자열 | %m/%d/%Y %H:%M:%S | 아니요 | McAfee ESM에 제공된 타임스탬프를 읽는 데 사용되는 시간 형식입니다. 아무것도 제공되지 않거나 잘못된 시간 형식이 제공되면 커넥터가 변환을 실행하지 않습니다. 이 매개변수에 관한 자세한 내용은 시간대 및 시간 형식 매개변수 사용을 참고하세요. |

| 시간대 | 문자열 | 해당 사항 없음 | 아니요 | 소스 이벤트의 시간대입니다. 이 매개변수는 타임스탬프를 UTC+0 시간을 반영하는 형식으로 변환하는 데 필요합니다. 시간 형식 매개변수에 잘못된 값이 제공되거나 아무것도 제공되지 않으면 이 매개변수는 무시됩니다. 이 매개변수에 관한 자세한 내용은 시간대 및 시간 형식 매개변수 사용을 참고하세요. |

| 규칙 생성기 필드 이름 | 문자열 | 앱 | 아니요 | 규칙 생성기에 사용되는 필드의 이름입니다. 잘못된 값이 제공되면 작업에서 |

| 보조 기기 제품 필드 | 문자열 | 해당 사항 없음 | 아니요 | 대체 제품 필드 이름입니다. |

| 오버플로 사용 중지 | 체크박스 | 선택 해제 | 아니요 | 사용 설정하면 커넥터가 오버플로 메커니즘을 사용 중지합니다. 이 매개변수에 대한 자세한 내용은 Disable Overflow 및 Disable Overflow For SigIDs 매개변수 사용을 참고하세요. |

| SigID의 오버플로 사용 중지 | CSV | 해당 사항 없음 | 아니요 | 커넥터가 오버플로를 무시하는 서명 ID의 쉼표로 구분된 목록입니다. 이 매개변수를 사용하려면 오버플로 사용 중지 매개변수를 사용 설정해야 합니다. 이 매개변수에 대한 자세한 내용은 Disable Overflow 및 Disable Overflow For SigIDs 매개변수 사용을 참고하세요. |

| SSL 확인 | 체크박스 | 선택 해제 | 예 | 사용 설정하면 McAfee ESM 서버 연결에 사용되는 SSL 인증서가 유효한지 확인합니다. |

| 프록시 서버 주소 | 문자열 | 해당 사항 없음 | 아니요 | 사용할 프록시 서버의 주소입니다. |

| 프록시 사용자 이름 | 문자열 | 해당 사항 없음 | 아니요 | 인증할 프록시 사용자 이름입니다. |

| 프록시 비밀번호 | 비밀번호 | 해당 사항 없음 | 아니요 | 인증할 프록시 비밀번호입니다. |

'수집 0 소스 이벤트 상관관계' 매개변수 사용

McAfee ESM에서는 이벤트가 0인 상관관계를 가질 수 있습니다. 즉, Google SecOps 알림에는 상관관계 정보를 기반으로 하는 Google SecOps 이벤트가 하나만 포함됩니다. 컨텍스트가 손실되므로 소스 이벤트가 0인 상관관계를 수집하지 않는 것이 좋습니다.

0개의 소스 이벤트 상관관계 수집 매개변수가 사용 설정된 경우 커넥터는 관련 이벤트가 0개인 경우에도 모든 상관관계를 Google SecOps 시스템에 수집합니다. 이 매개변수가 사용 중지되면 커넥터는 하나 이상의 소스 이벤트가 McAfee ESM에 표시될 때까지 기다립니다. 대기 시간은 패딩 기간 매개변수로 정의됩니다.

패딩 기간 매개변수는 각 반복에서 커넥터가 데이터를 가져오는 시간 (최댓값은 6)을 지정합니다. 예를 들어 패딩 기간 매개변수가 2로 설정된 경우 커넥터는 항상 2시간 전 데이터를 가져오고 해당 시점부터 데이터를 처리하기 시작합니다. 논리적으로 패딩 시간은 커넥터가 이벤트를 수집할 수 있도록 이벤트가 발생하기를 기다리는 시간(시간)을 나타냅니다.

시간대 및 시간 형식 매개변수 사용

McAfee ESM 서버 수준의 시간과 시간대는 다른 형식을 사용하여 구성할 수 있습니다. 예를 들어 McAfee ESM API는 시간대에 관한 정보를 반환하지 않으므로 이로 인해 몇 가지 문제가 발생할 수 있습니다. 기본적으로 커넥터는 API에서 가져온 타임스탬프를 UTC로 취급합니다. 현지화 설정이 적용되므로 Google SecOps 알림 및 이벤트의 시간이 잘못될 수 있습니다.

예를 들어 원시 API가 UTC+8의 타임스탬프를 반환했습니다. 커넥터가 알람을 수집한 후 현지화도 UTC+8로 설정되었습니다. 이 경우 Google SecOps 알림 타임스탬프가 미래 날짜로 되어 있습니다.

이 문제를 해결하려면 시간대 매개변수를 사용하세요. 이 매개변수는 UTC 형식으로 타임스탬프를 가져오기 위한 요구사항을 정의합니다. McAfee ESM에서 UTC+8 형식으로 타임스탬프를 반환하는 경우 시간대 커넥터 매개변수를 -8로 설정해야 합니다.

Google SecOps 이벤트에는 상관관계/소스 이벤트 데이터를 기반으로 하는 이벤트의 utc_firstTime 및 utc_lastTime 키가 새로 추가됩니다.

Disable Overflow 및 Disable Overflow For SigIDs 매개변수 사용

McAfee ESM은 매우 시끄러울 수 있으며 많은 상관관계 이벤트를 생성할 수 있습니다. Google SecOps에는 단기간에 너무 많은 Google SecOps 알림이 생성되지 않도록 하는 오버플로 메커니즘이 있습니다.

모든 알람이 의미가 있고 분류해야 한다고 생각한다면 이 메커니즘이 유해할 수 있습니다. 오버플로 메커니즘을 사용 중지하지 않는 것이 좋습니다. 하지만 필요한 경우 이 목적으로 오버플로 사용 중지 및 SigID의 오버플로 사용 중지 매개변수를 사용할 수 있습니다.

모든 상관관계에 대해 오버플로를 사용 중지하는 대신 오버플로 규칙을 무시해야 하는 특정 서명 ID를 제공할 수 있으므로 Disable Overflow For SigIDs 매개변수를 사용하는 것이 좋습니다.

도움이 더 필요하신가요? 커뮤니티 회원 및 Google SecOps 전문가로부터 답변을 받으세요.