Einige Dienstersteller der Gemini Enterprise Agent Platform erfordern, dass Sie über Private Service Connect-Schnittstellen eine Verbindung zu ihren Diensten herstellen. Diese Dienste sind in der Tabelle Zugriffsmethoden für die Gemini Enterprise Agent Platform aufgeführt.

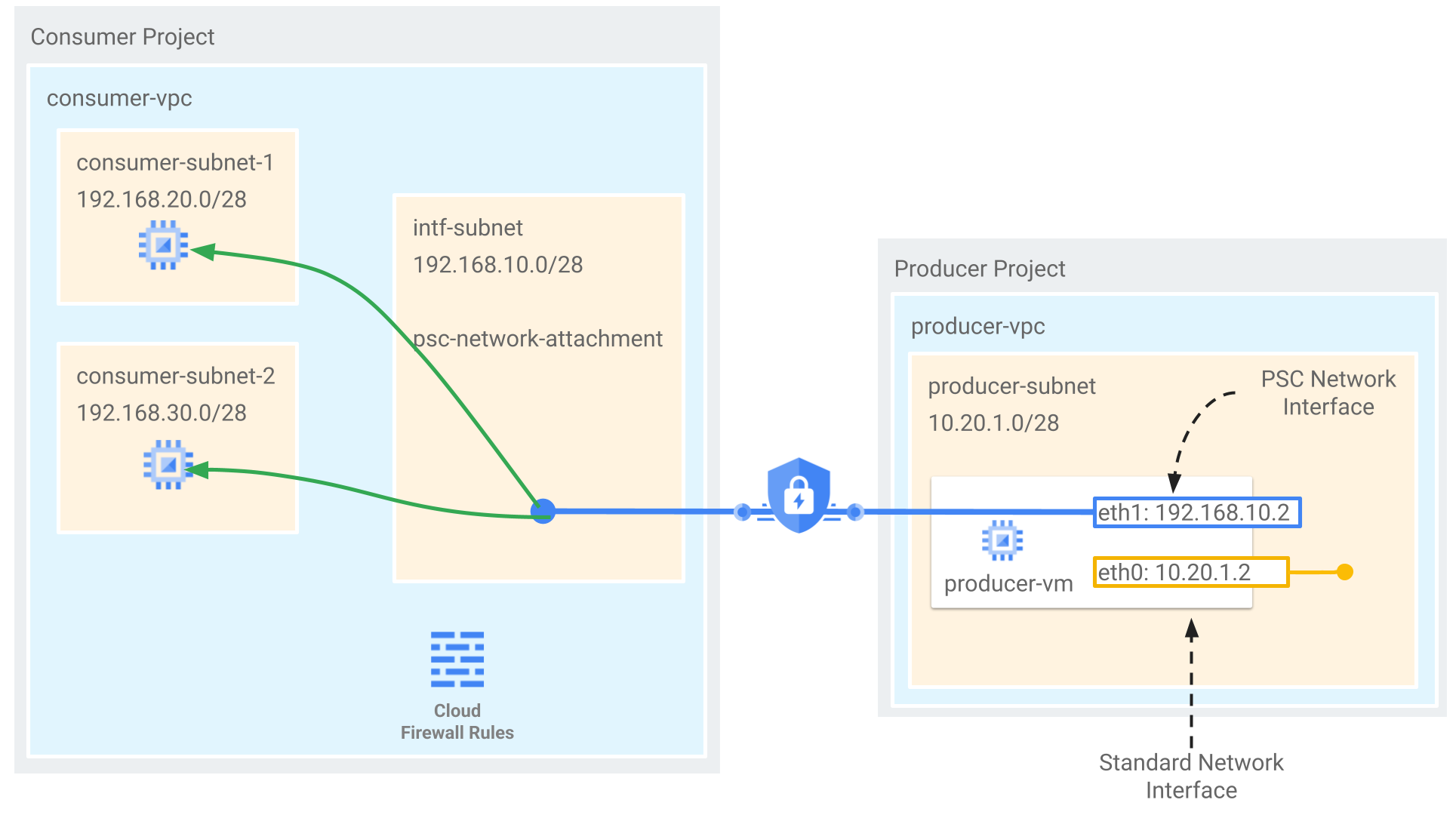

Wenn eine Private Service Connect-Schnittstelle erstellt wird, wird auch eine VM-Instanz mit mindestens zwei Netzwerkschnittstellen erstellt. Die erste Schnittstelle stellt eine Verbindung zu einem Subnetz in einem VPC-Netzwerk des Erstellers her. Die zweite Schnittstelle fordert eine Verbindung zum Netzwerkanhang Subnetz in einem Nutzer-Netzwerk an. Wenn die Verbindung akzeptiert wird, wird dieser Schnittstelle eine interne IP-Adresse aus dem Nutzer-Subnetz zugewiesen.

Auf der Diensterstellerseite der privaten Verbindung steht ein VPC-Netzwerk, in dem Ihre Dienstressourcen bereitgestellt werden. Dieses Netzwerk wird ausschließlich für Sie erstellt und enthält nur Ihre Ressourcen. Die Verbindung zwischen dem Ersteller- und dem Nutzer-Netzwerk wird über die Private Service Connect-Schnittstelle hergestellt.

Das folgende Diagramm zeigt eine Gemini Enterprise Agent Platform-Pipelines-Architektur, in der Gemini Enterprise im Netzwerk des Nutzers aktiviert und verwaltet wird. Die Ressourcen der Gemini Enterprise Agent Platform-Pipelines werden als von Google verwaltete Infrastructure as a Service (IaaS) im VPC-Netzwerk des Diensterstellers bereitgestellt. Da die Private Service Connect-Schnittstelle mit einer IP-Adresse aus dem Subnetz des Nutzers bereitgestellt wird, hat das Netzwerk des Erstellers Zugriff auf die erlernten Routen des Nutzers, die VPC-Netzwerke, Multi-Cloud-Umgebungen und lokale Netzwerke umfassen können.

Funktionen und Einschränkungen

Im Folgenden sind die Funktionen und Einschränkungen von Private Service Connect-Schnittstellen (PSC) aufgeführt:

- Der Dienstnutzer erstellt einen Netzwerkanhang in seinem VPC-Netzwerk. Dies ist eine Ressource, die seine Seite der privaten Verbindung darstellt.

- Der Dienstersteller erstellt die verwaltete Ressource mit einer PSC-Schnittstelle, die auf den Netzwerkanhang des Nutzers verweist.

- Sobald der Nutzer die Verbindung akzeptiert, wird der PSC-Schnittstelle eine interne IP-Adresse aus einem Subnetz im VPC-Netzwerk des Nutzers zugewiesen, wodurch eine sichere, private und bidirektionale Kommunikation möglich ist.

- Das Subnetz des Netzwerkanhangs

unterstützt RFC 1918- und Nicht-RFC 1918-Adressen, mit Ausnahme der Subnetze

100.64.0.0/10und240.0.0.0/4. - Die Gemini Enterprise Agent Platform kann nur eine Verbindung zu RFC 1918-IP-Adressbereichen herstellen, die über das angegebene Netzwerk geroutet werden können.

- Private Service Connect-Schnittstellen unterstützen keine externen IP-Adressen.

Die Gemini Enterprise Agent Platform kann keine privat verwendete öffentliche IP-Adresse oder diese Nicht-RFC 1918-Bereiche erreichen:

100.64.0.0/10192.0.0.0/24192.0.2.0/24198.18.0.0/15198.51.100.0/24203.0.113.0/24240.0.0.0/4

Private Service Connect-Verbindungseinstellung

Private Service Connect bietet eine Verbindungseinstellung beim Bereitstellen eines Netzwerkanhangs, mit der festgelegt wird, ob Verbindungsanfragen von einem Ersteller automatisch akzeptiert werden oder eine manuelle Genehmigung erforderlich ist. In der Gemini Enterprise Agent Platform wird der Zugriff auf einen Netzwerkanhang mit der Einstellung „Verbindungen für alle Projekte automatisch akzeptieren“ (ACCEPT_AUTOMATIC) oder „Verbindungen für ausgewählte Projekte akzeptieren“ (ACCEPT_MANUAL) wie folgt behandelt:

- Ein Netzwerkanhang, der mit der Verbindungseinstellung

ACCEPT_MANUALkonfiguriert wurde, wird in der Gemini Enterprise Agent Platform unterstützt, ohne dass die Projekt-ID der Gemini Enterprise Agent Platform im akzeptierten Projekt konfiguriert werden muss. - Die Gemini Enterprise Agent Platform verwendet die Berechtigungen (

compute.networkAttachments.updateundcompute.regionOperations.get), um das Mandantenprojekt zu autorisieren, in dem die Gemini Enterprise Agent Platform gehostet wird, den Netzwerkanhang für die Bereitstellung der PSC-Schnittstelle für die VerbindungseinstellungenACCEPT_AUTOMATICundACCEPT_MANUALzu verwenden.

Weitere Informationen zu IAM und Bereitstellungsrichtlinien finden Sie unter Private Service Connect-Schnittstelle für Gemini Enterprise Agent Platform-Ressourcen einrichten.

Bereitstellungsoptionen für Private Service Connect-Schnittstellen

Um eine Private Service Connect-Schnittstelle zu erstellen, stellen Sie zuerst ein Subnetz in der VPC des Nutzers bereit, das dieselbe Region wie Ihr Erstellerdienst hat. Prüfen Sie die spezifischen Anforderungen des Dienstes, um sicherzustellen, dass es keine Subnetzbereiche gibt, die Sie vermeiden sollten. Erstellen Sie dann einen Netzwerkanhang, der auf das Subnetz verweist. Wir empfehlen, das für den Netzwerkanhang zugewiesene Subnetz ausschließlich für die Bereitstellung von Private Service Connect-Schnittstellen zu verwenden.

Auf den folgenden Seiten werden bestimmte Anwendungsfälle für Private Service Connect-Schnittstellen der Gemini Enterprise Agent Platform behandelt:

- Private Service Connect-Schnittstelle für eine Pipeline konfigurieren

- Private Service Connect-Schnittstelle für das Training der Gemini Enterprise Agent Platform verwenden

- Ray-Cluster in der Gemini Enterprise Agent Platform erstellen

- Private Service Connect-Schnittstelle mit der Laufzeit für KI-Agenten verwenden

Überlegungen zu VPC Service Controls

Die Möglichkeit des Dienstes von Erstellern der Gemini Enterprise Agent Platform, auf das öffentliche Internet zuzugreifen, hängt von der Sicherheitskonfiguration Ihres Projekts ab, insbesondere davon, ob Sie VPC Service Controls verwenden.

- Ohne VPC Service Controls: Der von Google verwaltete Mandant, der die Gemini Enterprise Agent Platform hostet, behält den Standard-Internetzugriff bei. Dieser ausgehende Traffic wird direkt aus der sicheren, von Google verwalteten Umgebung geleitet, in der Ihr Erstellerdienst ausgeführt wird. Eine Ausnahme von diesem Verhalten ist die Agent-Laufzeit, die keinen ausgehenden Internet-Traffic bietet. Stattdessen müssen Sie eine Proxy-VM mit einer RFC 1918-Adresse für den ausgehenden Internet-Traffic bereitstellen.

- Mit VPC Service Controls: Wenn Ihr Projekt Teil eines VPC Service Controls Perimeters ist, wird der Standard-Internetzugriff des von Google verwalteten Mandanten, der die Gemini Enterprise Agent Platform hostet, vom Perimeter blockiert, um Daten-Exfiltration zu verhindern. Damit der Zugriff auf das öffentliche Internet in diesem Szenario möglich ist, müssen Sie explizit einen sicheren Ausgangspfad konfigurieren, der den Traffic über Ihr VPC-Netzwerk leitet. Die empfohlene Methode hierfür ist, einen Proxyserver innerhalb Ihres VPC-Perimeters einzurichten und ein Cloud NAT-Gateway zu erstellen, damit die Proxy-VM auf das Internet zugreifen kann.

Weitere Informationen zu Überlegungen zu VPC Service Controls finden Sie unter VPC Service Controls mit der Gemini Enterprise Agent Platform.

Überlegungen zur Bereitstellung

Im Folgenden finden Sie Überlegungen zur Kommunikation von Ihren lokalen, Multi-Cloud- und VPC-Arbeitslasten zu von Google verwalteten Gemini Enterprise Agent Platform-Diensten.

Empfehlungen für Subnetze der Gemini Enterprise Agent Platform

In der folgenden Tabelle sind die empfohlenen Subnetzbereiche für Gemini Enterprise Agent Platform-Dienste aufgeführt, die Private Service Connect-Schnittstellen unterstützen.

| Gemini Enterprise Agent Platform-Funktion | Empfohlener Subnetzbereich |

|---|---|

| Agent Platform-Pipelines | /28 |

| Benutzerdefinierte Trainingsjobs | /28 |

| Ray in Vertex AI | /28 |

| Laufzeit für KI-Agenten | /28 |

IP-Anzeigen

- Wenn Sie die Private Service Connect-Schnittstelle verwenden, um eine Verbindung zu Diensten im VPC-Netzwerk des Nutzers herzustellen, wählen Sie eine IP-Adresse aus einer Liste unterstützter IP-Bereiche in Ihrem VPC Netzwerk aus.

- Standardmäßig bewirbt der Cloud Router reguläre VPC-Subnetze, sofern kein benutzerdefinierter Advertising-Modus konfiguriert ist. Weitere Informationen finden Sie unter Benutzerdefinierte Anzeigen.

- Verbindungen zwischen einem Netzwerkanhang und einer Private Service Connect-Schnittstelle sind transitiv. Arbeitslasten im VPC-Netzwerk des Erstellers können mit Arbeitslasten kommunizieren, die mit dem VPC-Netzwerk des Nutzers verbunden sind.

Firewallregeln

Private Service Connect-Schnittstellen werden von einer Erstellerorganisation erstellt und verwaltet, befinden sich aber in einem VPC-Netzwerk des Nutzers. Für die Sicherheit auf Nutzerseite empfehlen wir Firewallregeln, die auf IP-Adressbereichen aus dem VPC-Netzwerk des Nutzers basieren. Sie müssen Firewallregeln aktualisieren, um dem Subnetz des Netzwerkanhangs Zugriff auf das Netzwerk des Nutzers zu gewähren. Weitere Informationen finden Sie unter Eingehenden Traffic vom Ersteller zum Nutzer einschränken.

Auflösung von Domainnamen

Wenn Sie nur eine Private Service Connect-Schnittstelle verwenden, müssen Sie eine Verbindung zu Diensten über ihre internen IP-Adressen herstellen. Dies ist für Produktionssysteme nicht empfehlenswert, da sich IP-Adressen ändern können, was zu instabilen Konfigurationen führt.

Durch die Implementierung von DNS-Peering können Ersteller der Gemini Enterprise Agent Platform stattdessen Dienste in Ihrer VPC und in lokalen oder Multi-Cloud-Netzwerken auflösen und eine Verbindung zu ihnen herstellen. Dies wird durch das Abfragen von Einträgen aus einer privaten Cloud DNS-Zone in Ihrem VPC-Netzwerk erreicht. So ist ein stabiler und zuverlässiger Zugriff auf Dienste möglich, auch wenn die zugrunde liegenden IP-Adressen geändert werden.

Weitere Informationen finden Sie unter Privates DNS-Peering einrichten.

Nächste Schritte

- Informationen zu den Spezifikationen von Netzwerkanhängen.

- Codelab zur Verwendung von Private Service Connect-Schnittstellen mit Agent Platform-Pipelines

- Codelab zur Verwendung eines expliziten Proxys, um mit Agent Platform-Pipelines Endpunkte außerhalb von RFC 1918 zu erreichen