Alcuni producer di servizi Gemini Enterprise Agent Platform richiedono di connettersi ai loro servizi tramite endpoint Private Service Connect. Questi servizi sono elencati nella tabella dei metodi di accesso di Gemini Enterprise Agent Platform. Supportano la comunicazione unidirezionale dai workload on-premise, multicloud e VPC di un consumer di servizi ai servizi Gemini Enterprise Agent Platform gestiti da Google. I client si connettono all'endpoint utilizzando indirizzi IP interni. Private Service Connect esegue la Network Address Translation (NAT) per instradare le richieste al servizio.

I consumer di servizi possono utilizzare i propri indirizzi IP interni per accedere a questi servizi Gemini Enterprise Agent Platform senza uscire dalle reti VPC o utilizzare indirizzi IP esterni creando un endpoint consumer. L'endpoint si connette ai servizi in un'altra rete VPC utilizzando una regola di forwarding Private Service Connect.

Sul lato del producer di servizi della connessione privata, è presente una rete VPC in cui vengono sottoposte a provisioning le risorse del servizio. Questa rete viene creata esclusivamente per te e contiene solo le tue risorse.

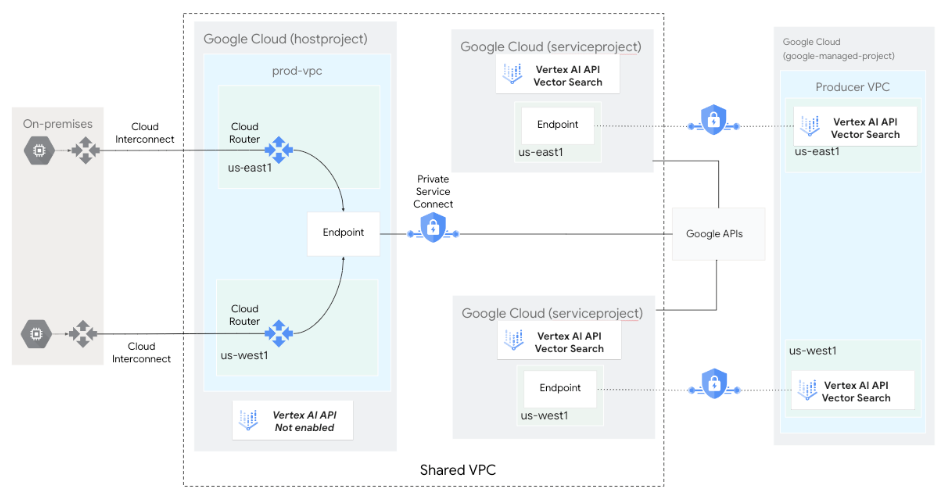

Il seguente diagramma mostra un'architettura di ricerca vettoriale in cui l'

API Vector Search è abilitata e gestita in un progetto di servizio

(serviceproject) nell'ambito di un VPC condiviso

deployment. Le risorse di Compute Engine di Vector Search vengono sottoposte a deployment come Infrastructure as a Service (IaaS) gestito da Google nella rete VPC del producer di servizi.

Per ulteriori informazioni, consulta Endpoint Private Service Connect.

Prima di configurare gli endpoint Private Service Connect, scopri le considerazioni sull'accesso.

Opzioni di deployment degli endpoint Private Service Connect

Un collegamento di servizio Private Service Connect viene generato dal servizio del producer (ad esempio Gemini Enterprise Agent Platform). In qualità di consumer, puoi accedere al producer di servizi sottoponendo a deployment un endpoint consumer in una o più reti VPC.

Considerazioni sul deployment

Le sezioni seguenti illustrano le considerazioni relative alla comunicazione dai workload on-premise, multicloud e VPC ai servizi Gemini Enterprise Agent Platform gestiti da Google.

Backend Private Service Connect

Google non supporta l'utilizzo dei backend Private Service Connect con gli endpoint di previsione online di Gemini Enterprise Agent Platform.

Annuncio IP

Quando utilizzi Private Service Connect per connetterti ai servizi in un'altra rete VPC, scegli un indirizzo IP da una subnet normale nella tua rete VPC.

Per impostazione predefinita, il router Cloud annuncia le subnet VPC normali, a meno che non sia configurata la modalità di annuncio personalizzato. Per ulteriori informazioni, consulta Modalità di annuncio personalizzato.

L'indirizzo IP dell'endpoint consumer deve trovarsi nella stessa regione del collegamento di servizio del producer di servizi. Per ulteriori informazioni, consulta Collegamenti di servizio e Accedere ai servizi pubblicati tramite endpoint.

Regole firewall

Devi aggiornare le regole firewall per la rete VPC che connette gli ambienti on-premise e multicloud per Google Cloud consentire il traffico in uscita alla subnet dell'endpoint Private Service Connect. Per saperne di più, consulta Regole firewall.

Riutilizzo di ServiceAttachment

Quando più endpoint di previsione di Gemini Enterprise Agent Platform sono configurati per utilizzare Private Service Connect con elenchi di progetti consentiti identici, potrebbero condividere la stessa risorsa ServiceAttachment. In questo modo, i progetti consumer nell'elenco consentiti possono connettersi a questi endpoint di previsione tramite lo stesso ServiceAttachment. Questo riutilizzo non è garantito.

Se gli endpoint di previsione utilizzano elenchi di progetti consentiti diversi, utilizzano risorse ServiceAttachment diverse per garantire che le connessioni vengano accettate solo dai progetti nei rispettivi elenchi consentiti.

Quando più endpoint di previsione condividono un ServiceAttachment, ti consigliamo di creare e riutilizzare un endpoint Private Service Connect per quel ServiceAttachment, anziché creare un endpoint Private Service Connect separato per ogni endpoint di previsione.