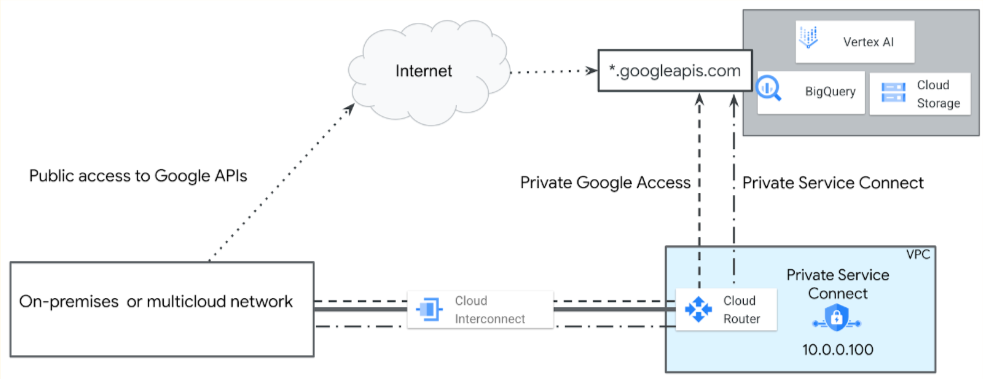

您的應用程式可以從 Google Cloud 或混合式 (地端部署和多雲端) 網路連線至 Google 正式環境中的 API。Google Cloud 提供下列公開和私人存取選項,可提供全球可連性及 SSL/TLS 安全性:

- 公開網際網路存取:將流量傳送至

REGION-aiplatform.googleapis.com。 - Google API 的 Private Service Connect 端點:使用使用者定義的內部 IP 位址 (例如

10.0.0.100) 存取REGION-aiplatform.googleapis.com或指派的 DNS 名稱 (例如aiplatform-genai1.p.googleapis.com)。

下圖說明這些存取選項。

部分 Gemini Enterprise Agent Platform 服務供應商會要求您透過 Private Service Connect 端點或 Private Service Connect 介面連線至他們的服務。這些服務列於「Gemini Enterprise Agent Platform 的私人存取權選項」表格中。

選擇區域和全域 Gemini Enterprise Agent Platform 端點

區域 Gemini Enterprise Agent Platform 端點 (REGION-aiplatform.googleapis.com) 是存取 Google API 的標準方式。如果應用程式部署在多個 Google Cloud區域,強烈建議您使用全域端點 (aiplatform.googleapis.com),確保 API 呼叫一致性並設計出更穩健的應用程式,除非您需要的模型或功能僅適用於特定區域。使用全域端點的好處包括:

- 模型和功能適用情形:Gemini Enterprise Agent Platform 中部分最新、專用或區域專屬的模型和功能,一開始或永久只會透過區域端點提供 (例如

us-central1-aiplatform.googleapis.com)。如果您的應用程式需要使用其中一項特定資源,就必須使用該資源所在位置對應的區域端點。這是決定端點策略時的主要限制。 - 簡化多區域設計:如果模型支援全域端點,應用程式就不必根據目前的部署區域動態切換 API 端點。單一靜態設定適用於所有區域,可大幅簡化部署、測試和作業。

- 減輕速率限制 (避免

429錯誤):對於支援的機型,透過全域端點轉送要求會在 Google 網路內部將流量分配至最近的可用區域服務。這種分配方式通常有助於減輕區域性服務壅塞或區域速率限制 (429) 錯誤,並利用 Google 的骨幹進行內部負載平衡。

如要查看合作夥伴模型在全球的適用情形,請參閱 Google Cloud 模型端點位置表格中的「全球」分頁,該表格也會列出區域位置。

Gemini Enterprise Agent Platform Shared VPC 注意事項

使用Shared VPC是建立強大網路和機構控管的最佳做法。 Google Cloud 這個模式會指定由網路安全管理員管理中央主機專案,以及由應用程式團隊使用的多個服務專案,藉此劃分責任。

這種分離方式可讓網路管理員集中管理及強制執行網路安全措施 (包括防火牆規則、子網路和路徑),同時將資源建立和管理作業 (例如 VM、GKE 叢集和帳單) 委派給服務專案。

Shared VPC 可啟用下列功能,解鎖多層級的區隔方法:

- 管理和帳單區隔:每個服務專案 (例如「Finance-AI-Project」或「Marketing-AI-Project」) 都有自己的帳單、配額和資源擁有權。這樣可避免單一團隊耗用整個機構的配額,並提供明確的費用歸因。

- IAM 和存取權區隔:您可以在專案層級套用精細的身分與存取權管理 (IAM) 權限,例如:

- 「Finance Users」Google 群組只在「Finance-AI-Project」中獲派 roles/aiplatform.user 角色。

- 「行銷使用者」Google 群組只在「行銷 AI 專案」中獲得相同角色。

- 這項設定可確保財務群組中的使用者只能存取與自己專案相關聯的 Gemini Enterprise Agent Platform 端點、模型和資源。與行銷團隊的 AI 工作負載完全隔離。

API 層級強制執行:Gemini Enterprise API 端點本身會強制執行這項專案區隔。如 API 呼叫結構所示,專案 ID 是 URI 的必要部分:

https://aiplatform.googleapis.com/v1/projects/${PROJECT_ID}/locations/global/publishers/google/models/${MODEL_ID}:streamGenerateContent

使用者發出這項呼叫時,系統會驗證經過驗證的身分是否具備 URL 中提供的特定 ${PROJECT_ID} 必要 IAM 權限。如果使用者只有「Finance-AI-Project」的權限,但嘗試使用「Marketing-AI-Project」ID 呼叫 API,系統會拒絕要求。這種做法可提供穩固且可擴充的架構,確保貴機構採用 AI 時,能清楚劃分職責、成本和安全界線。

Agent Platform API 的公開網際網路存取權

如果您的應用程式使用這份表格列出的 Google 服務,且該服務支援透過公用網際網路存取 Gemini Enterprise Agent Platform,應用程式就能對服務端點 (REGION-aiplatform.googleapis.com 或 aiplatform.googleapis.com) 執行 DNS 查詢,取得可公開路由的虛擬 IP 位址,進而存取 API。只要連上網際網路,您就能在世界各地使用這個 API。不過,從 Google Cloud 資源傳送到這些 IP 位址的流量仍會保留在 Google 網路中。如要限制 Gemini Enterprise API 的公開存取權,必須使用 VPC Service Controls。

Agent Platform API 的 Private Service Connect 端點

您可以使用 Private Service Connect,在虛擬私有雲網路中透過全域內部 IP 位址建立私人端點。您可以將 DNS 名稱指派給這些內部 IP 位址,並使用有意義的名稱,例如 aiplatform-genai1.p.googleapis.com 和 bigtable-adsteam.p.googleapis.com。這些名稱和 IP 位址是虛擬私有雲網路的內部名稱和 IP 位址,以及透過混合式網路服務連線至虛擬私有雲網路的任何地端部署網路。您可以控管哪些流量傳至哪個端點,並證實這些流量會留在 Google Cloud中。

- 您可以建立使用者定義的全域 Private Service Connect 端點 IP 位址 (/32)。詳情請參閱IP 位址規定。

- 您會在與 Cloud Router 相同的虛擬私有雲網路中,建立 Private Service Connect 端點。

- 您可以將 DNS 名稱指派給這些內部 IP 位址,並使用有意義的名稱,例如

aiplatform-prodpsc.p.googleapis.com。詳情請參閱「透過端點存取 Google API」一文。 - 在共用虛擬私有雲中,於主專案部署 Private Service Connect 端點。

部署考量事項

以下是幾項重要考量,會影響您如何使用 Private Google Access 和 Private Service Connect 存取 Agent Platform API。

私人 Google 存取權

最佳做法是在 VPC 子網路中啟用 Private Google Access,讓沒有外部 IP 位址的運算資源 (例如 Compute Engine 和 GKE VM 執行個體) 能夠存取 Google Cloud API 和服務 (例如 Gemini Enterprise Agent Platform、Cloud Storage 和 BigQuery)。

IP 廣告

您必須從 Cloud Router 將 Private Google Access 子網路範圍或 Private Service Connect 端點 IP 位址,通告至地端部署和多雲環境,做為自訂通告路徑。詳情請參閱「通告自訂 IP 範圍」。

防火牆規則

您必須確保地端部署和多雲端環境的防火牆設定,允許來自 Private Google Access 或 Private Service Connect 子網路 IP 位址的傳出流量。

DNS 設定

- 您必須設定地端部署網路的 DNS 區域和記錄,讓對

REGION-aiplatform.googleapis.com或aiplatform.googleapis.com的要求解析為Private Google Access 子網路或Private Service Connect 端點的 IP 位址。 - 您可以建立 Cloud DNS 代管私人區域,並使用 Cloud DNS 傳入伺服器政策,也可以設定地端部署名稱伺服器。舉例來說,您可以使用 BIND 或 Microsoft Active Directory DNS。

- 如果您的地端部署網路已連上虛擬私有雲網路,您可以使用 Private Service Connect,透過端點的內部 IP 位址,從地端部署主機存取 Google API 和服務。詳情請參閱「透過地端部署主機存取端點」。