Office 365 Cloud App Security

통합 버전: 19.0

사용 사례

- Office 365 환경의 알림 모니터링

- CloudApp Security 데이터를 사용하여 보안 사고를 조사합니다.

Google Security Operations와 함께 작동하도록 Office 365 Cloud App Security 구성

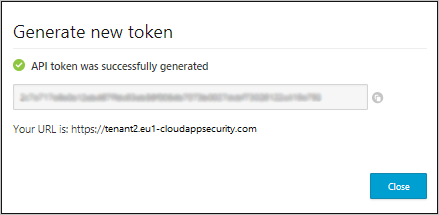

API 요청을 하려면 Cloud App Security API 토큰을 사용하여 자신을 인증할 수 있어야 합니다. 이 토큰은 Cloud App Security에서 API 요청을 할 때 헤더에 포함됩니다.

보안 API 토큰을 가져오려면 Microsoft Cloud App Security 포털에 로그인합니다.

설정 메뉴에서 보안 확장 프로그램을 선택한 다음 API 토큰을 선택합니다.

더하기 버튼을 클릭하여 새 토큰을 생성하고 나중에 토큰을 식별할 수 있는 이름을 입력합니다. 다음을 클릭합니다.

새 토큰을 생성하면 Cloud App Security 포털에 액세스하는 데 사용할 새 URL이 제공됩니다.

Google SecOps에서 Office 365 Cloud App Security 통합 구성

Google SecOps에서 통합을 구성하는 방법에 대한 자세한 내용은 통합 구성을 참고하세요.

통합 매개변수

다음 매개변수를 사용하여 통합을 구성합니다.

| 매개변수 표시 이름 | 유형 | 기본값 | 필수 항목 | 설명 |

|---|---|---|---|---|

| 인스턴스 이름 | 문자열 | 해당 사항 없음 | No | 통합을 구성할 인스턴스의 이름입니다. |

| 설명 | 문자열 | 해당 사항 없음 | No | 인스턴스에 대한 설명입니다. |

| Cloud App Security 포털 URL | 문자열 | 해당 사항 없음 | 예 | Cloud App Security Portal의 URL 주소입니다. |

| Cloud App Security API 토큰 | 문자열 | 해당 사항 없음 | 예 | API에 연결할 Cloud App Security API 토큰을 지정하는 매개변수입니다. 자세한 내용은 API 토큰(https://go.microsoft.com/fwlink/?linkid=851419)을 참고하세요. |

| 원격 실행 | 체크박스 | 선택 해제 | No | 구성된 통합을 원격으로 실행하려면 필드를 선택합니다. 선택하면 원격 사용자(에이전트)를 선택하는 옵션이 나타납니다. |

작업

알림 일괄 해결

설명

이 작업은 하나 이상의 알림을 조사하고 위험을 완화한 후 알림을 해결하는 데 사용됩니다.

매개변수

| 매개변수 표시 이름 | 유형 | 기본값 | 필수 항목 | 설명 |

|---|---|---|---|---|

| 알림 ID | 문자열 | 해당 사항 없음 | 예 | 알림 고유 식별자입니다. 쉼표로 구분된 여러 ID를 사용할 수 있습니다. |

| 댓글 | 문자열 | 해결됨 | 아니요 | 알림이 해결된 이유를 설명하는 댓글입니다. |

사용 사례

Office 365 Cloud App Security에서 불가능한 이동에 관한 알림을 표시합니다. 사용자가 알림을 조사했지만 알 수 없는 위치에서 로그인한 사용자를 식별할 수 없습니다. 사용자가 추후 공지가 있을 때까지 로그인에 사용된 사용자를 정지하기로 결정합니다. 따라서 사용자는 알림을 해결합니다.

Google SecOps의 단계:

- 커넥터가 시스템에 알림을 수집합니다.

- 사용자가 알림을 열고 조사 후 관련 사용자의 사용자 이름과 로그인 위치를 확인할 수 없습니다.

- 사용자 ID와 로그인 위치에 불만을 느낀 사용자가 사용자를 정지하고 알림을 해결됨으로 설정합니다.

실행

이 작업은 항목에서 실행되지 않습니다.

작업 결과

항목 보강

해당 사항 없음

통계

해당 사항 없음

스크립트 결과

| 스크립트 결과 이름 | 값 옵션 | 예시 |

|---|---|---|

| is_success | True/False | is_success:False |

JSON 결과

N/A

케이스 월

| 결과 유형 | 값 / 설명 | 유형 |

|---|---|---|

| 출력 메시지* | 성공한 경우: '다음 알림이 해결되었습니다.{Alert IDs}

오류가 있는 경우: '오류가 발생했습니다. 로그를 확인하세요.' 실패한 경우: '해결된 알림이 없습니다' |

일반 |

알림 닫기

설명

이 작업은 흥미롭거나 관련성이 없는 것으로 간주되는 클라우드 앱 보안의 알림을 닫는 데 사용됩니다.

매개변수

| 매개변수 표시 이름 | 유형 | 기본값 | 필수 항목 | 설명 |

|---|---|---|---|---|

| 알림 ID | 문자열 | 해당 사항 없음 | 예 | 알림 고유 식별자입니다. 이 매개변수는 단일 알림 ID를 사용합니다. |

| 댓글 | 문자열 | 해당 사항 없음 | 아니요 | 알림이 닫힌 이유를 설명하는 댓글입니다. |

사용 사례

두 명의 다른 사용자가 두 국가에서 동일한 계정을 사용하여 Office 365 Cloud App Security에 로그인합니다. 이로 인해 시스템에서 불가능한 이동이 발생했다는 알림을 표시합니다. 하지만 이 두 사용자는 이미 알려져 있고 확인되었으므로 알림이 관련이 없습니다. 따라서 알림이 닫힙니다.

Google SecOps의 단계:

- 커넥터가 알림을 시스템에 인그레션합니다.

- 사용자가 알림을 열고 조사하여 관련 사용자의 사용자 이름과 로그인 위치를 확인합니다.

- 신원과 위치가 만족스러우면 사용자는 알림을 닫습니다.

실행

이 작업은 항목에서 실행되지 않습니다.

작업 결과

스크립트 결과

| 스크립트 결과 이름 | 값 옵션 | 예시 |

|---|---|---|

| is_success | True/False | is_success:False |

JSON 결과

N/A

케이스 월

| 결과 유형 | 값 / 설명 | 유형 |

|---|---|---|

| 출력 메시지* | 성공한 경우: '다음 알림이 닫혔습니다.{Alert ID} 오류가 있는 경우: '오류가 발생했습니다. 로그를 확인하세요.' 실패한 경우: '닫은 알림이 없습니다' |

일반 |

IP 관련 활동 가져오기

설명

이 작업은 IP와 관련된 활동을 보는 데 사용됩니다.

매개변수

| 매개변수 표시 이름 | 유형 | 기본값 | 필수 항목 | 설명 |

|---|---|---|---|---|

| 활동 표시 제한 | 문자열 | 10 | 아니요 | 표시할 활동 수의 제한입니다. |

| 제품 이름 | 문자열 | 전체 | 아니요 | 사용자가 클라우드 앱 보안에 연결된 앱을 선택하여 특정 선택된 앱의 IP 관련 활동을 가져올 수 있는 제품 목록입니다. 제품 이름은 작업 필터에서 제품 코드로 변환/매핑됩니다. 예를 들어 Office 365를 선택하면 11161로 변환해야 합니다. |

| 기간 | 문자열 | 24 | 예 | 지정된 시간 전의 값에 따라 발생한 활동 수를 가져올 값을 지정합니다. |

사용 사례

시스템에서 '드물게 사용되는 국가의 활동'에 관한 알림을 표시합니다. 활동과 관련된 IP 주소가 알림에 표시되어 있으며, 사용자는 조사에 도움이 되도록 이 IP와 관련된 추가 활동을 확인하고 싶어 합니다.

Google SecOps의 단계:

- 시스템이 알림을 수신합니다.

- 사용자는 알림 이벤트에서 이벤트 데이터의 보강을 더 많이 획득하고 사용된 IP 주소를 조사하기로 결정합니다.

- 사용자는 IP 보강을 통해 이전에 참여한 활동을 확인합니다.

실행

이 작업은 IP 주소 항목에서 실행됩니다.

작업 결과

항목 보강

| 보강 필드 이름 | 로직 - 적용 시기 |

|---|---|

| uid | JSON 결과에 존재하는 경우에 반환 |

| eventRouting | JSON 결과에 존재하는 경우에 반환 |

| appName | JSON 결과에 존재하는 경우에 반환 |

| eventType | JSON 결과에 존재하는 경우에 반환 |

| 내부 | JSON 결과에 존재하는 경우에 반환 |

| aadTenantId | JSON 결과에 존재하는 경우에 반환 |

| 세션 | JSON 결과에 존재하는 경우에 반환 |

| createdRaw | JSON 결과에 존재하는 경우에 반환 |

| userAgent | JSON 결과에 존재하는 경우에 반환 |

| resolvedActor | JSON 결과에 존재하는 경우에 반환 |

| 설명 | JSON 결과에 존재하는 경우에 반환 |

| 인스턴스화 | JSON 결과에 존재하는 경우에 반환 |

| 줄이는 것을 | JSON 결과에 존재하는 경우에 반환 |

| saasId | JSON 결과에 존재하는 경우에 반환 |

| 위치 | JSON 결과에 존재하는 경우에 반환 |

| timestampRaw | JSON 결과에 존재하는 경우에 반환 |

| eventTypeValue | JSON 결과에 존재하는 경우에 반환 |

| description_id | JSON 결과에 존재하는 경우에 반환 |

| 타임스탬프 | JSON 결과에 존재하는 경우에 반환 |

| eventTypeName | JSON 결과에 존재하는 경우에 반환 |

| 사용자 | JSON 결과에 존재하는 경우에 반환 |

| appId | JSON 결과에 존재하는 경우에 반환 |

| device | JSON 결과에 존재하는 경우에 반환 |

| description_metadata | JSON 결과에 존재하는 경우에 반환 |

| 분류 | JSON 결과에 존재하는 경우에 반환 |

| 생성됨 | JSON 결과에 존재하는 경우에 반환 |

| entityData | JSON 결과에 존재하는 경우에 반환 |

| tenantId | JSON 결과에 존재하는 경우에 반환 |

| instantiationRaw | JSON 결과에 존재하는 경우에 반환 |

| confidenceLevel | JSON 결과에 존재하는 경우에 반환 |

| mainInfo | JSON 결과에 존재하는 경우에 반환 |

스크립트 결과

| 스크립트 결과 이름 | 값 옵션 | 예시 |

|---|---|---|

| is_success | True/False | is_success:False |

JSON 결과

[

{

"EntityResult": [

{

"uid": "88814735_1574155880562_520d653579254156823c4f21fe09a522",

"eventRouting":

{

"auditing": true

},

"appName": "Microsoft Cloud App Security",

"eventType": 917504,

"internals":

{

"otherIPs": ["8.8.8.8"]

},

"aadTenantId": "d48f52ca-5b1a-4708-8ed0-ebb98a26a46a",

"session":

{

"sessionId": "ad0bd5e207f2aaa97e7438ec2f6086310e2577842e711cb2a101b724d83ddd83"

},

"createdRaw": 1574156346552,

"userAgent":

{

"major": "78",

"family": "CHROME",

"nativeBrowser": false,

"os": "mac_os",

"typeName": "Browser",

"version": "78.0.3904.97",

"deviceType": "DESKTOP",

"browser": "CHROME",

"type": "Browser",

"operatingSystem":

{

"name": "OS X",

"family": "Mac OS"

},

"minor": "0",

"name": "Chrome"

},

"resolvedActor":

{

"resolved": true,

"name": "User Name - Test User Spec",

"tags": ["5da46fb69eb3f06b037b409a"],

"instanceId": "0",

"saasId": "11161",

"role": "4",

"objType": "23",

"id": "8ef1de18-71c0-4a88-88da-019c1fbf1308"

},

"description": "Log on",

"instantiation": 1574156346470,

"severity": "INFO",

"saasId": 20595,

"location":

{

"category": 0,

"city": "SomeCity",

"countryCode": "AM",

"region": "SomeCity",

"longitude": 11.1111,

"anonymousProxy": false,

"regionCode": "ER",

"isSatelliteProvider": false,

"latitude": 11.1111,

"categoryValue": "NONE",

"organizationSearchable": "GNC-Alfa CJSC"

},

"timestampRaw": 1574155880562,

"eventTypeValue": "EVENT_ADALLOM_LOGIN",

"description_id": "EVENT_DESCRIPTION_LOGIN",

"timestamp": 1574155880562,

"eventTypeName": "EVENT_CATEGORY_LOGIN",

"user":

{

"userName": "SomeCity",

"userTags": ["5da46fb69eb3f06b037b409a"]

},

"appId": 20595,

"device":

{

"userAgent": "Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_1) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/78.0.3904.97 Safari/537.36",

"clientIP": "8.8.8.8",

"countryCode\": "AM"

},

"description_metadata":

{

"dash": " ",

"colon": " ",

"event_category": "Log on"

},

"classifications": ["access"],

"created": 1574156346552,

"entityData":

{

"1": null,

"0":

{

"resolved": true,

"displayName": "User Name - Test User Spec",

"id":

{

"saas": 11161, "inst": 0,

"id": "SomeCity"

}},

"2":

{

"resolved": true,

"displayName": "User Name - Test User Spec",

"id":

{

"saas": 11161,

"inst": 0,

"id": "8ef1de18-71c0-4a88-88da-019c1fbf1308"

}}},

"tenantId": 88814735,

"instantiationRaw": 1574156346470,

"confidenceLevel": 30,

"mainInfo":

{

"eventObjects": [

{

"resolved": true,

"name": "User Name - Test User Spec",

"tags": [],

"instanceId": 0,

"saasId": 11161,

"role": 4,

"objType": 21,

"link": -407163459,

"id": "SomeCity"

}, {

"resolved": true,

"name": "User Name - Test User Spec",

"tags": ["5da46fb69eb3f06b037b409a"],

"instanceId": 0,

"saasId": 11161,

"role": 4,

"objType": 23,

"link": -407163459,

"id": "8ef1de18-71c0-4a88-88da-019c1fbf1308"

}],

"rawOperationName": "login",

"activityResult":

{

"isSuccess": true

},

"type": "login",

"prettyOperationName": "login"

},

"_id": "88814735_1574155880562_520d653579254156823c4f21fe09a522",

"genericEventType": "ENUM_ACTIVITY_GENERIC_TYPE_LOGIN"

}],

"Entity": "7.7.7.7"

}

]

케이스 월

| 결과 유형 | 값/설명 | 유형 |

|---|---|---|

| 출력 메시지* | 성공한 경우: '다음 사용자의 사용자 관련 활동을 가져왔습니다. {username}'

오류가 있는 경우: '오류가 발생했습니다. 로그를 확인하세요.' 실패한 경우: '알림과 관련된 활동이 없습니다' |

일반 |

| 표 | 열: 활동, 사용자, 위치, IP 주소, 기기, 날짜 | 일반 |

사용자 관련 활동 가져오기

설명

이 작업은 사용자와 관련된 활동을 보는 데 사용됩니다. 이 작업에서는 사용자의 사용자 이름이 사용됩니다.

매개변수

| 매개변수 표시 이름 | 유형 | 기본값 | 필수 항목 | 설명 |

|---|---|---|---|---|

| 활동 표시 제한 | 문자열 | 10 | 아니요 | 표시할 활동 수의 제한입니다. |

| 기간 | 문자열 | 24 | 예 | 지정된 시간 전의 값에 따라 발생한 활동 수를 가져올 값을 지정합니다. |

| 제품 이름 | 문자열 | 전체 | 아니요 | 사용자가 클라우드 앱 보안에 연결된 앱을 선택하여 특정 선택된 앱의 사용자 관련 활동을 가져올 수 있는 제품 목록입니다. 제품 이름은 작업 필터의 제품 코드로 변환/매핑되어야 합니다. 예를 들어 Office 365가 선택된 경우 11161로 변환되어야 합니다. |

사용 사례

시스템에서 '드물게 사용되는 국가의 활동'에 관한 알림을 표시합니다. 관련 사용자 이름이 언급되었으며 사용자는 조사에 도움이 되도록 관련 사용자 이름에 관한 활동을 더 확인하고 싶어 합니다.

Google SecOps의 단계:

- 시스템이 알림을 수신합니다.

- 사용자는 알림 이벤트에서 비정상적인 활동을 조사하는 데 도움이 되는 사용자 이름과 함께 더 많은 보강 정보를 얻습니다.

- 사용자는 사용자가 참여한 이전 활동 측면에서 사용자 보강을 찾습니다.

실행

이 작업은 사용자 항목에서 실행됩니다.

작업 결과

항목 보강

| 보강 필드 이름 | 로직 - 적용 시기 |

|---|---|

| uid | JSON 결과에 존재하는 경우에 반환 |

| eventRouting | JSON 결과에 존재하는 경우에 반환 |

| appName | JSON 결과에 존재하는 경우에 반환 |

| eventType | JSON 결과에 존재하는 경우에 반환 |

| 내부 | JSON 결과에 존재하는 경우에 반환 |

| aadTenantId | JSON 결과에 존재하는 경우에 반환 |

| 세션 | JSON 결과에 존재하는 경우에 반환 |

| createdRaw | JSON 결과에 존재하는 경우에 반환 |

| userAgent | JSON 결과에 존재하는 경우에 반환 |

| resolvedActor | JSON 결과에 존재하는 경우에 반환 |

| 설명 | JSON 결과에 존재하는 경우에 반환 |

| 인스턴스화 | JSON 결과에 존재하는 경우에 반환 |

| 줄이는 것을 | JSON 결과에 존재하는 경우에 반환 |

| saasId | JSON 결과에 존재하는 경우에 반환 |

| 위치 | JSON 결과에 존재하는 경우에 반환 |

| timestampRaw | JSON 결과에 존재하는 경우에 반환 |

| eventTypeValue | JSON 결과에 존재하는 경우에 반환 |

| description_id | JSON 결과에 존재하는 경우에 반환 |

| 타임스탬프 | JSON 결과에 존재하는 경우에 반환 |

| eventTypeName | JSON 결과에 존재하는 경우에 반환 |

| 사용자 | JSON 결과에 존재하는 경우에 반환 |

| appId | JSON 결과에 존재하는 경우에 반환 |

| device | JSON 결과에 존재하는 경우에 반환 |

| description_metadata | JSON 결과에 존재하는 경우에 반환 |

| 분류 | JSON 결과에 존재하는 경우에 반환 |

| 생성됨 | JSON 결과에 존재하는 경우에 반환 |

| entityData | JSON 결과에 존재하는 경우에 반환 |

| tenantId | JSON 결과에 존재하는 경우에 반환 |

| instantiationRaw | JSON 결과에 존재하는 경우에 반환 |

| confidenceLevel | JSON 결과에 존재하는 경우에 반환 |

| mainInfo | JSON 결과에 존재하는 경우에 반환 |

스크립트 결과

| 스크립트 결과 이름 | 값 옵션 | 예시 |

|---|---|---|

| is_success | True/False | is_success:False |

JSON 결과

[

{

"EntityResult": [

{

"uid": "88814735_1574244328290_714fdcea1316483e88072f0f2a068ec7",

"eventRouting":

{

"auditing": true,

"adminEvent": true

},

"appName": "Microsoft Cloud App Security",

"eventType": 917544,

"internals":

{

"otherIPs": ["8.8.8.8"]

},

"aadTenantId": "d48f52ca-5b1a-4708-8ed0-ebb98a26a46a",

"session":

{

"sessionId": "e3b0c44298fc1c149afbf4c8996fb92427ae41e4649b934ca495991b7852b855"

},

"createdRaw": 1574244328339,

"userAgent":

{

"nativeBrowser": false,

"family": "UNKNOWN",

"os": "OTHER",

"typeName": "Unknown",

"deviceType": "OTHER",

"browser": "UNKNOWN",

"type": "Unknown",

"operatingSystem":

{

"name": "Unknown",

"family": "Unknown"

},

"name": "Unknown"

},

"resolvedActor":

{

"resolved": true,

"name": "User Name - Test User Spec",

"tags": ["5da46fb69eb3f06b037b409a"],

"instanceId": "0",

"saasId": "11161",

"role": "4",

"objType": "23",

"id": "8ef1de18-71c0-4a88-88da-019c1fbf1308"

},

"description": "Dismiss alert <b>Impossible travel activity</b>",

"instantiation": 1574244328322,

"severity": "INFO",

"saasId": 20595,

"location":

{

"category": 0,

"countryCode": "CY",

"longitude": 33.0,

"anonymousProxy": false,

"isSatelliteProvider": false,

"latitude": 11.0,

"categoryValue": "NONE",

"organizationSearchable": "SomeOrganization Ltd."

},

"adallom":

{

"alertSeverityValue": 1,

"count": 1,

"sendFeedback": false,

"feedback": " ",

"alertDate": "2019-11-13T14:29:06.0520000Z",

"title": "Impossible travel activity",

"alertTypeId": 15859716,

"handledByUser": "some@address2.email",

"alertSeverity": 1,

"alertBulk": false,

"alertMongoId": "5dcc13ab47654055292459d7",

"alertTitle": "Impossible travel activity",

"contact_email": " ",

"allowContact": false,

"licenses": ["AdallomDiscovery",

"AdallomStandalone",

"AdallomForO365",

"AdallomForAATP"],

"isBulkDismissed": false,

"dismissId": "5dd50fe869d303b914d188ca",

"alertTimestamp": 1573655346052,

"alertUid": "VelocityDetection|88814735_11161_0_8ef1de18-71c0-4a88-88da-019c1fbf1308|[2019-11-13]_[(SK,US)]",

"alertScore": "32",

"alertActor": "11161|0|8ef1de18-71c0-4a88-88da-019c1fbf1308"

},

"timestampRaw": 1574244328290,

"eventTypeValue": "EVENT_ADALLOM_ALERT_DISMISSED",

"tags": ["000000110000000000000000"],

"description_id": "EVENT_ADALLOM_ALERT_DISMISSED",

"timestamp": 1574244328290,

"eventTypeName": "EVENT_CATEGORY_DISMISS_ALERT",

"user":

{

"userName": "some@address2.email",

"userTags": ["5da46fb69eb3f06b037b409a"]

},

"appId": 20595,

"device":

{

"userAgent": "unknown",

"clientIP": "8.8.8.8",

"countryCode": "CY"

},

"description_metadata":

{

"adallom_title": "Impossible travel activity"

},

"classifications": [],

"created": 1574244328339,

"entityData":

{

"1": null,

"0":

{

"resolved": true,

"displayName": "User Name - Test User Spec",

"id":

{

"saas": 11161,

"inst": 0,

"id": "some@address2.email"

}},

"2":

{

"resolved": true,

"displayName": "User Name - Test User Spec",

"id":

{

"saas": 11161,

"inst": 0,

"id": "8ef1de18-71c0-4a88-88da-019c1fbf1308"

}}},

"tenantId": 88814735,

"instantiationRaw": 1574244328322,

"mainInfo":

{

"eventObjects": [

{

"resolved": true,

"name": "User Name - Test User Spec",

"tags": [],

"instanceId": 0,

"saasId": 11161,

"role": 4,

"objType": 21,

"link": -407163459,

"id": "some@address2.email"

}, {

"resolved": true,

"name": "User Name - Test User Spec",

"tags": ["5da46fb69eb3f06b037b409a"],

"instanceId": 0,

"saasId": 11161,

"role": 4,

"objType": 23,

"link": -407163459,

"id": "8ef1de18-71c0-4a88-88da-019c1fbf1308"

}],

"type": "unknown"

},

"_id": "88814735_1574244328290_714fdcea1316483e88072f0f2a068ec7",

"genericEventType": "ENUM_ACTIVITY_GENERIC_TYPE_UNKNOWN"

},

"Entity": "some@email.address"

}

]

케이스 월

| 결과 유형 | 값 / 설명 | 유형 |

|---|---|---|

| 출력 메시지* | 성공한 경우: 다음 IP의 알림 관련 활동이 가져왔습니다. {ip}'

오류가 있는 경우: '오류가 발생했습니다. 로그를 확인하세요.' 실패한 경우: '알림과 관련된 활동이 없습니다' |

일반 |

| 표 | 열: 활동, 사용자, 위치, IP 주소, 기기, 날짜 | 일반 |

핑

설명

이 작업은 연결을 테스트하는 데 사용됩니다.

매개변수

해당 사항 없음

사용 사례

사용자가 시스템 구성을 변경하고 새 구성과의 연결이 성공적인지 테스트하려고 합니다.

Google SecOps의 단계:

- 시스템 구성을 수정합니다.

- 연결을 테스트합니다.

실행

이 작업은 모든 항목에서 실행됩니다.

작업 결과

스크립트 결과

| 스크립트 결과 이름 | 값 옵션 | 예시 |

|---|---|---|

| is_success | True/False | is_success:False |

JSON 결과

N/A

알림 닫기

설명

Microsoft Cloud App Security에서 알림을 닫습니다.

매개변수

| 매개변수 표시 이름 | 유형 | 기본값 | 필수 항목 | 설명 |

|---|---|---|---|---|

| 알림 ID | 문자열 | 해당 사항 없음 | 예 | 닫고 무해한 것으로 표시해야 하는 알림의 ID를 지정합니다. |

| 댓글 | 문자열 | 해당 사항 없음 | 아니요 | 알림이 종료되고 무해한 것으로 표시된 이유에 대한 의견을 지정합니다. |

| 주 | DDL | 참양성 가능한 값은 다음과 같습니다. 양성 거짓양성 참양성 |

예 | 알림의 상태를 지정합니다. |

| 이유 | DDL | 이유 없음 가능한 값은 다음과 같습니다. 이유 없음 실제 심각도가 더 낮음 기타 최종 사용자 확인 테스트에 의해 트리거됨 관심 없음 비슷한 알림이 너무 많음 알림이 정확하지 않음 |

아니요 | 알림을 닫아야 하는 이유를 지정합니다. 참고: 상태가 'True Positive'인 경우 이 매개변수는 영향을 미치지 않습니다. |

실행

이 작업은 항목에서 실행되지 않습니다.

작업 결과

스크립트 결과

| 스크립트 결과 이름 | 값 옵션 | 예시 |

|---|---|---|

| is_success | True/False | is_success:False |

케이스 월

| 결과 유형 | 값/설명 | 유형 |

|---|---|---|

출력 메시지* |

작업이 실패하거나 플레이북 실행을 중지하지 않습니다. closed_benign/close_false_positive/close_true_positive == 0인 경우: '{}' 작업을 실행하는 중에 오류가 발생했습니다. 이유: Microsoft Cloud App Security에서 ID가 {alert ID}인 알림을 찾을 수 없습니다. '양성' 상태의 이유가 잘못된 경우: '{}' 작업을 실행하는 중에 오류가 발생했습니다. 이유: '양성' 상태의 '이유' 매개변수에서 잘못된 값이 선택되었습니다. 유효한 값: '이유 없음', '실제 심각도가 낮음', '기타', '최종 사용자와 확인됨', '테스트로 트리거됨' '거짓양성' 상태의 이유가 잘못된 경우: '{}' 작업을 실행하는 중에 오류가 발생했습니다. 이유: '거짓양성' 상태의 '이유' 매개변수에서 잘못된 값이 선택되었습니다. 유효한 값: '이유 없음', '관심 없음', '유사한 알림이 너무 많음', '알림이 정확하지 않음', '기타' |

일반 |

항목 보강

설명

Microsoft Cloud App Security의 정보를 사용하여 항목을 보강합니다. 지원되는 항목: 사용자 이름

매개변수

해당 사항 없음

실행

이 작업은 사용자 이름 항목에서 실행됩니다.

작업 결과

스크립트 결과

| 스크립트 결과 이름 | 값 옵션 | 예 |

|---|---|---|

| is_success | True/False | is_success:False |

JSON 결과

{

"type": 2,

"status": 2,

"displayName": "Aviel",

"id": "2600d017-84a1-444f-94ba-4bebed30b09e",

"_id": "5ea18b77c84b3e8dd20ead9b",

"userGroups": [

{

"_id": "5da46fb69eb3f06b037b409b",

"id": "5da46fb69eb3f06b037b409a",

"name": "Office 365 administrator",

"description": "Company administrators, user account administrators, helpdesk administrators, service support administrators, and billing administrators",

"usersCount": 20,

"appId": 11161

}

],

"identifiers": [],

"sid": null,

"appData": {

"appId": 11161,

"name": "Office 365",

"saas": 11161,

"instance": 0

},

"isAdmin": true,

"isExternal": false,

"email": "john.doe@siemplifycyarx.onmicrosoft.com",

"role": "Global Administrator",

"organization": null,

"domain": "siemplifycyarx.onmicrosoft.com",

"scoreTrends": {

"20220609": {}

},

"subApps": [],

"threatScore": 0,

"idType": 1,

"isFake": false,

"ii": "11161|0|2600d017-84a1-444f-94ba-4bebed30b09e",

"actions": [

{

"task_name": "ConfirmUserCompromisedTask",

"display_title": "TASKS_ADALIBPY_CONFIRM_USER_COMPROMISED_DISPLAY_TITLE",

"type": "user",

"governance_type": null,

"bulk_support": null,

"has_icon": true,

"display_description": {

"template": "TASKS_ADALIBPY_CONFIRM_USER_COMPROMISED_DISPLAY_DESCRIPTION_O365",

"parameters": {

"user": "john.doe@siemplifycyarx.onmicrosoft.com"

}

},

"bulk_display_description": "TASKS_ADALIBPY_CONFIRM_USER_COMPROMISED_BULK_DISPLAY_DESCRIPTION_O365",

"preview_only": false,

"display_alert_text": "TASKS_ADALIBPY_CONFIRM_USER_COMPROMISED_DISPLAY_ALERT_TEXT",

"display_alert_success_text": "TASKS_ADALIBPY_CONFIRM_USER_COMPROMISED_DISPLAY_ALERT_SUCCESS_TEXT",

"is_blocking": null,

"confirm_button_style": "red",

"optional_notify": null,

"uiGovernanceCategory": null,

"alert_display_title": null,

"confirmation_button_text": null,

"confirmation_link": null

}

],

"username": "{\"id\": \"2600d017-84a1-444f-94ba-4bebed30b09e\", \"saas\": 11161, \"inst\": 0}",

"sctime": 1655255102926,

"accounts": [

{

"_id": "fa-5ea18b77c84b3e8dd20ead9b-12260",

"i": "2600d017-84a1-444f-94ba-4bebed30b09e",

"ii": "11161|0|2600d017-84a1-444f-94ba-4bebed30b09e",

"inst": 0,

"saas": 12260,

"t": 1,

"dn": "Aviel",

"ext": false,

"s": 2,

"aliases": [

"2600d017-84a1-444f-94ba-4bebed30b09e",

"aviel",

"john.doe@siemplifycyarx.onmicrosoft.com",

"john.doe"

],

"isFake": true,

"pa": "john.doe@siemplifycyarx.onmicrosoft.com",

"em": "john.doe@siemplifycyarx.onmicrosoft.com",

"sublst": [],

"p": "11161|0|2600d017-84a1-444f-94ba-4bebed30b09e",

"appData": {

"appId": 12260,

"name": "Microsoft Azure"

},

"actions": []

}

],

"threatScoreHistory": [

{

"dateFormatted": "20220719",

"dateUtc": 1658238168000,

"score": 0,

"percentile": 0,

"breakdown": {}

}

]

}

항목 보강 - 접두사 MCAS_

| 보강 필드 이름 | 로직 - 적용 시기 | |

|---|---|---|

| is_admin | isAdmin | JSON으로 제공되는 경우 |

| is_external | isExternal | JSON으로 제공되는 경우 |

| 역할 | 역할 | JSON으로 제공되는 경우 |

| 이메일 | 이메일 | JSON으로 제공되는 경우 |

| 도메인 | 도메인 | JSON으로 제공되는 경우 |

| threat_score | threatScore | JSON으로 제공되는 경우 |

| is_fake | isFake | JSON으로 제공되는 경우 |

케이스 월

| 결과 유형 | 값 / 설명 | 유형 |

|---|---|---|

| 출력 메시지* | 작업이 실패하거나 플레이북 실행을 중지하지 않습니다. 항목 하나에 데이터를 사용할 수 있는 경우 (is_success=true): 'Microsoft Cloud App Security: {entity.identifier}의 정보를 사용하여 다음 항목을 성공적으로 보강했습니다.' 항목 하나에 데이터를 사용할 수 없는 경우 (is_success=true): '작업에서 Microsoft Cloud App Security: {entity.identifier}의 정보를 사용하여 다음 항목을 보강할 수 없습니다.' 모든 항목에 데이터를 사용할 수 없는 경우(is_success=false): '제공된 항목이 보강되지 않았습니다.' 작업이 실패하고 플레이북 실행을 중지합니다. 잘못된 사용자 인증 정보, 서버 연결 없음과 같은 치명적인 오류가 보고되는 경우: ''항목 보강' 작업 실행 중에 오류가 발생했습니다.' 이유: {0}'.format(error.Stacktrace) |

일반 |

| 케이스 월 테이블 | 테이블 이름: {entity.identifier} 테이블 열:

|

항목 |

IP 주소 범위 만들기

설명

Microsoft Cloud App Security에서 IP 주소 범위를 만듭니다.

매개변수

| 매개변수 표시 이름 | 유형 | 기본값 | 필수 항목 | 설명 |

|---|---|---|---|---|

| 이름 | 문자열 | 해당 사항 없음 | 예 | IP 주소 범위의 이름을 지정합니다. |

| 카테고리 | DDL | 회사 가능한 값은 다음과 같습니다.

|

예 | IP 주소 범위의 카테고리를 지정합니다. |

| 조직 | 문자열 | 해당 사항 없음 | 아니요 | IP 주소 범위의 조직을 지정합니다. |

| 서브넷 | CSV | 해당 사항 없음 | 예 | IP 주소 범위의 서브넷을 쉼표로 구분된 목록으로 지정합니다. |

| 태그 | CSV | 해당 사항 없음 | 아니요 | IP 주소 범위의 태그를 쉼표로 구분된 목록으로 지정합니다. |

실행

이 작업은 항목에서 실행되지 않습니다.

작업 결과

스크립트 결과

| 스크립트 결과 이름 | 값 옵션 | 예 |

|---|---|---|

| is_success | True/False | is_success:False |

JSON 결과

{

"_id": "62d684ac92adb26e3a84dd52",

"name": "range name",

"subnets": [

{

"mask": 120,

"address": "0000:0000:0000:0000:0000:ffff:c0a8:0100",

"originalString": "192.168.1.0/24"

},

{

"mask": 112,

"address": "0000:0000:0000:0000:0000:ffff:c0a8:0000",

"originalString": "192.168.2.0/16"

}

],

"location": null,

"organization": "Microsoft",

"tags": [

{

"_id": "62d684ac6025f11b4b3a4a3b",

"_tid": 88814735,

"name": "existing tag",

"target": 1,

"type": 0,

"id": "62d684ac92adb26e3a84dd51",

"status": 0

}

],

"category": 5,

"lastModified": 1658225836921.4104,

"_tid": 88814735

}

케이스 월

| 결과 유형 | 값 / 설명 | 유형 |

|---|---|---|

| 출력 메시지* | 작업이 실패하거나 플레이북 실행을 중지하지 않습니다. 200 상태 코드가 보고된 경우 (is_success=true): 'Microsoft Cloud App Security에서 IP 주소 범위를 만들었습니다.' 작업이 실패하고 플레이북 실행을 중지합니다. 심각한 오류가 보고된 경우: '{}' 작업을 실행하는 동안 오류가 발생했습니다. 이유: '{0}'.format(exception.stacktrace) 응답에 오류가 보고된 경우: "Error executing action "{}". Reason: " {0}".format(csv of errors/error) |

일반 |

IP 주소 범위에 IP 추가

설명

Microsoft Cloud App Security에서 IP 주소를 IP 주소 범위에 추가합니다. 지원되는 항목: IP 주소

매개변수

| 매개변수 표시 이름 | 유형 | 기본값 | 필수 항목 | 설명 |

|---|---|---|---|---|

| 이름 | 문자열 | 해당 사항 없음 | 예 | 업데이트해야 하는 IP 주소 범위의 이름을 지정합니다. |

실행

이 작업은 IP 주소 항목에서 실행됩니다.

작업 결과

스크립트 결과

| 스크립트 결과 이름 | 값 옵션 | 예 |

|---|---|---|

| is_success | True/False | is_success:False |

JSON 결과

{

"_id": "62d684ac92adb26e3a84dd52",

"name": "range name",

"subnets": [

{

"mask": 120,

"address": "0000:0000:0000:0000:0000:ffff:c0a8:0100",

"originalString": "192.168.1.0/24"

},

{

"mask": 112,

"address": "0000:0000:0000:0000:0000:ffff:c0a8:0000",

"originalString": "192.168.2.0/16"

}

],

"location": null,

"organization": "Microsoft",

"tags": [

{

"_id": "62d684ac6025f11b4b3a4a3b",

"_tid": 88814735,

"name": "existing tag",

"target": 1,

"type": 0,

"id": "62d684ac92adb26e3a84dd51",

"status": 0

}

],

"category": 5,

"lastModified": 1658225836921.4104,

"_tid": 88814735

}

케이스 월

| 결과 유형 | 값 / 설명 | 유형 |

|---|---|---|

| 출력 메시지* | 작업이 실패하거나 플레이북 실행을 중지하지 않습니다. 하나의 항목에 대해 성공한 경우 (is_success=true): 'Microsoft Cloud App Security의 {name} IP 주소 범위에 다음 IP가 추가되었습니다. {entity.identifier}' 하나의 항목에 대해 성공하지 못한 경우 (is_success=true): 'Microsoft Cloud App Security의 {name} IP 주소 범위에 다음 IP를 추가할 수 없습니다: {entity.identifier}' IP 주소가 이미 있는 경우 (is_success=true): '다음 IP는 이미 Microsoft Cloud App Security의 {name} IP 주소 범위에 포함되어 있습니다. {entity.identifier}' IP가 추가되지 않은 경우 (is_success=false): 'Microsoft Cloud App Security의 IP 주소 범위에 추가된 IP가 없습니다.'를 출력합니다. 작업이 실패하고 플레이북 실행을 중지합니다. 심각한 오류가 보고된 경우: '{}' 작업을 실행하는 동안 오류가 발생했습니다. 이유: '{0}'.format(exception.stacktrace) IP 주소 범위를 찾을 수 없는 경우: "'{}' 작업을 실행하는 동안 오류가 발생했습니다. 이유: Microsoft Cloud App Security에서 IP 주소 범위 {name}을 찾을 수 없습니다. 철자를 확인하세요." {0}".format(exception.stacktrace) |

일반 |

IP 주소 범위에서 IP 삭제

설명

Microsoft Cloud App Security에서 IP 주소 범위에서 IP 주소를 삭제합니다. 지원되는 항목: IP 주소

매개변수

| 매개변수 표시 이름 | 유형 | 기본값 | 필수 항목 | 설명 |

|---|---|---|---|---|

| 이름 | 문자열 | 해당 사항 없음 | 예 | 업데이트해야 하는 IP 주소 범위의 이름을 지정합니다. |

실행

이 작업은 IP 주소 항목에서 실행됩니다.

작업 결과

스크립트 결과

| 스크립트 결과 이름 | 값 옵션 | 예 |

|---|---|---|

| is_success | True/False | is_success:False |

JSON 결과

{

"_id": "62d684ac92adb26e3a84dd52",

"name": "range name",

"subnets": [

{

"mask": 120,

"address": "0000:0000:0000:0000:0000:ffff:c0a8:0100",

"originalString": "192.168.1.0/24"

},

{

"mask": 112,

"address": "0000:0000:0000:0000:0000:ffff:c0a8:0000",

"originalString": "192.168.2.0/16"

}

],

"location": null,

"organization": "Microsoft",

"tags": [

{

"_id": "62d684ac6025f11b4b3a4a3b",

"_tid": 88814735,

"name": "existing tag",

"target": 1,

"type": 0,

"id": "62d684ac92adb26e3a84dd51",

"status": 0

}

],

"category": 5,

"lastModified": 1658225836921.4104,

"_tid": 88814735

}

케이스 월

| 결과 유형 | 값 / 설명 | 유형 |

|---|---|---|

| 출력 메시지* | 작업이 실패하거나 플레이북 실행을 중지하지 않습니다. 항목 하나에 성공한 경우 (is_success=true): 'Microsoft Cloud App Security의 {name} IP 주소 범위에서 다음 IP를 삭제했습니다: {entity.identifier}'. 하나의 항목에 대해 성공하지 못한 경우 (is_success=true): '작업이 Microsoft Cloud App Security의 {name} IP 주소 범위에서 다음 IP({entity.identifier})를 찾아 삭제할 수 없습니다.' 모든 항목에 대해 성공하지 못한 경우 (is_success=true): 'Microsoft Cloud App Security에서 IP를 찾을 수 없어 삭제되지 않았습니다.' 작업이 실패하고 플레이북 실행을 중지합니다. 심각한 오류가 보고된 경우: '{}' 작업을 실행하는 동안 오류가 발생했습니다. 이유: '{0}'.format(exception.stacktrace) 주소 범위가 없는 경우: '{}' 작업을 실행하는 동안 오류가 발생했습니다. 이유: Microsoft Cloud App Security에서 IP 주소 범위 {name}을 찾을 수 없습니다. 철자를 확인하세요." {0}".format(exception.stacktrace) |

일반 |

파일 나열

설명

Microsoft Cloud App Security에서 사용 가능한 파일을 나열합니다.

매개변수

| 매개변수 표시 이름 | 유형 | 기본값 | 필수 항목 | 설명 |

|---|---|---|---|---|

| 필터 키 | DDL | 다음 중 하나를 선택하세요. 가능한 값은 다음과 같습니다.

|

아니요 | 파일을 필터링하는 데 사용해야 하는 키를 지정합니다. '파일 형식'의 가능한 값: 기타,문서,스프레드시트,프레젠테이션,텍스트,이미지,폴더 '공유 상태'에 사용할 수 있는 값: Public (Internet),Public,External,Internal,Private |

| 필터 로직 | DDL | 지정되지 않음 가능한 값은 다음과 같습니다.

|

아니요 | 적용할 필터 로직을 지정합니다. 필터링 로직은 '필터 키' 매개변수에 제공된 값을 기반으로 합니다. 참고: '포함' 논리는 '파일 이름' 및 'ID' 필터 키에서만 작동합니다. |

| 필터 값 | 문자열 | 해당 사항 없음 | 아니요 | 필터에 사용해야 하는 값을 지정합니다. '같음'을 선택하면 작업에서 결과 중 정확한 일치 항목을 찾으려고 시도합니다. '포함'을 선택하면 작업에서 해당 하위 문자열을 포함하는 결과를 찾으려고 시도합니다. 이 매개변수에 아무것도 제공되지 않으면 필터가 적용되지 않습니다. 필터링 로직은 '필터 키' 매개변수에 제공된 값을 기반으로 합니다. |

| 반환할 최대 레코드 수 | 정수 | 50 | 아니요 | 반환할 레코드 수를 지정합니다. 아무것도 제공되지 않으면 작업에서 50개의 레코드를 반환합니다. 참고: 포함 로직의 경우 커넥터는 일치하는 항목을 찾기 위해 결과 1, 000개만 확인합니다. |

실행

이 작업은 항목에서 실행되지 않습니다.

작업 결과

스크립트 결과

| 스크립트 결과 이름 | 값 옵션 | 예 |

|---|---|---|

| is_success | True/False | is_success:False |

JSON 결과

{

"_id": "62cffdf1c0ff22b978334963",

"_tid": 88814735,

"appId": 15600,

"id": "c58ea974-5511-4cf3-b12b-e1e0cabce8a0|187525f2-5280-4076-adc7-c85311daed1a",

"alternateLink": "https://siemplifycyarx-my.sharepoint.com/personal/james_bond_siemplifycyarx_onmicrosoft_com/Documents/Malvertisement-master",

"collaborators": [],

"createdDate": 1657797767000,

"domains": [

"siemplifycyarx.onmicrosoft.com"

],

"driveId": "c58ea974-5511-4cf3-b12b-e1e0cabce8a0|eca285b0-1cc1-49e5-a178-7a77507cbdea",

"effectiveParents": [

"c58ea974-5511-4cf3-b12b-e1e0cabce8a0|862dfe31-b358-4e27-9660-52ed97fb4955",

"c58ea974-5511-4cf3-b12b-e1e0cabce8a0|eca285b0-1cc1-49e5-a178-7a77507cbdea"

],

"emails": [

"james.bond@siemplifycyarx.onmicrosoft.com"

],

"externalShares": [],

"facl": 0,

"fileAccessLevel": [

0,

"PRIVATE"

],

"filePath": "/personal/james_bond_siemplifycyarx_onmicrosoft_com/Documents/Malvertisement-master",

"fileSize": null,

"fileStatus": [

0,

"EXISTS"

],

"fstat": 0,

"graphId": "016XQ77WHSEV2RRACSOZAK3R6IKMI5V3I2",

"groupIds": [],

"groups": [],

"instId": 0,

"isFolder": true,

"isForeign": false,

"listId": "374dcd9b-dcff-46c6-b927-ad5411695361",

"modifiedDate": 1657797768000,

"name": "Malvertisement-master",

"noGovernance": false,

"ownerAddress": "james.bond@siemplifycyarx.onmicrosoft.com",

"ownerExternal": false,

"ownerName": "ג'יימס בונד",

"parentId": "c58ea974-5511-4cf3-b12b-e1e0cabce8a0|862dfe31-b358-4e27-9660-52ed97fb4955",

"parentIds": [

"c58ea974-5511-4cf3-b12b-e1e0cabce8a0|862dfe31-b358-4e27-9660-52ed97fb4955"

],

"saasId": 15600,

"scanVersion": 4,

"sharepointItem": {

"UniqueId": "187525f2-5280-4076-adc7-c85311daed1a",

"hasUniqueRoleAssignments": false,

"Author": {

"name": "ג'יימס בונד",

"idInSiteCollection": "4",

"sipAddress": "james.bond@siemplifycyarx.onmicrosoft.com",

"sourceBitmask": 0,

"trueEmail": "james.bond@siemplifycyarx.onmicrosoft.com",

"externalUser": false,

"oneDriveEmail": "james.bond@siemplifycyarx.onmicrosoft.com",

"LoginName": "i:0#.f|membership|james.bond@siemplifycyarx.onmicrosoft.com",

"Email": "james.bond@siemplifycyarx.onmicrosoft.com",

"Title": "ג'יימס בונד"

}

},

"siteCollection": "/personal/james_bond_siemplifycyarx_onmicrosoft_com",

"siteCollectionId": "c58ea974-5511-4cf3-b12b-e1e0cabce8a0",

"sitePath": "/personal/james_bond_siemplifycyarx_onmicrosoft_com",

"snapshotLastModifiedDate": "2022-07-14T13:12:14.906Z",

"spDomain": "https://siemplifycyarx-my.sharepoint.com",

"unseenScans": 0,

"cabinetMatchedRuleVersions": [

"605362e8dace7f169f3b05b0"

],

"cabinetState": [

"605362e8dace7f169f3b05b1"

],

"lastGlobalMatchDate": "2022-07-14T11:29:11.206Z",

"name_l": "malvertisement-master",

"originalId": "62cffdf1c0ff22b978334963",

"dlpScanResults": [],

"fTags": [],

"enriched": true,

"display_collaborators": [],

"appName": "Microsoft OneDrive for Business",

"actions": [

{

"task_name": "RescanFileTask",

"display_title": "TASKS_ADALIBPY_RESCAN_FILE_DISPLAY_TITLE",

"type": "file",

"governance_type": null,

"bulk_support": true,

"has_icon": true,

"display_description": null,

"bulk_display_description": null,

"preview_only": false,

"display_alert_text": null,

"display_alert_success_text": null,

"is_blocking": null,

"confirm_button_style": "red",

"optional_notify": null,

"uiGovernanceCategory": 0,

"alert_display_title": null,

"confirmation_button_text": null,

"confirmation_link": null

}

]

}

케이스 월

| 결과 유형 | 값 / 설명 | 유형 |

|---|---|---|

| 출력 메시지* | 작업이 실패하거나 플레이북 실행을 중지하지 않습니다. 데이터를 사용할 수 있는 경우 (is_success=true): 'Microsoft Cloud App Security에서 제공된 기준에 맞는 파일을 찾았습니다.' 데이터를 사용할 수 없는 경우 (is_success=false): 'Microsoft Cloud App Security에서 제공된 기준에 맞는 파일을 찾을 수 없습니다.' '필터 값' 매개변수가 비어 있는 경우 (is_success=true): '매개변수 '필터 값'이 비어 있어 필터가 적용되지 않았습니다.' 작업이 실패하고 플레이북 실행을 중지합니다. '필터 키'가 '하나 선택'으로 설정되고 '필터 논리'가 '같음' 또는 '포함'으로 설정된 경우: '{작업 이름}' 작업을 실행하는 동안 오류가 발생했습니다. 이유: '필터 키' 매개변수에서 필드를 선택해야 합니다. '반환할 최대 레코드 수' 매개변수에 잘못된 값이 제공된 경우: '{작업 이름}' 작업을 실행하는 중에 오류가 발생했습니다. 이유: '반환할 최대 레코드'에 잘못된 값이 제공되었습니다. 양수를 입력해야 합니다.' 잘못된 사용자 인증 정보, 서버 연결 없음과 같은 치명적인 오류가 보고되는 경우: '{작업 이름} 작업을 실행하는 동안 오류가 발생했습니다. 이유: {0}'.format(error.Stacktrace) '필터 키'가 '공유 상태' 또는 '파일 유형'으로 설정되고 '필터 로직'이 '포함'으로 설정된 경우: '{작업 이름}' 작업을 실행하는 동안 오류가 발생했습니다. 이유: '포함' 필터 로직에는 'ID' 및 '파일 이름'만 지원됩니다.' '공유 상태' 매개변수에 잘못된 값이 제공된 경우: '{작업 이름}' 작업을 실행하는 중에 오류가 발생했습니다. 이유: '공유 상태' 필터에 잘못된 값이 제공되었습니다. 가능한 값: Public (인터넷), Public, External, Internal, Private' '공유 상태' 매개변수에 잘못된 값이 제공된 경우: '{작업 이름}' 작업을 실행하는 중에 오류가 발생했습니다. 이유: '공유 상태' 필터에 잘못된 값이 제공되었습니다. 가능한 값 '파일 형식': 기타, 문서, 스프레드시트, 프레젠테이션, 텍스트, 이미지, 폴더' |

일반 |

| 케이스 월 테이블 | 표 이름: 사용 가능한 파일 테이블 열:

|

일반 |

커넥터

Office 365 Cloud App Security Connector

설명

Office 365 Cloud App Security 커넥터는 Office 365 CloudApp Security 플랫폼에서 생성된 알림을 Google SecOps 서버로 수집합니다.

Google SecOps에서 Office 365 Cloud App Security 커넥터 구성

Google SecOps에서 커넥터를 구성하는 방법에 대한 자세한 내용은 커넥터 구성을 참고하세요.

커넥터 매개변수

다음 매개변수를 사용하여 커넥터를 구성합니다.

| 매개변수 표시 이름 | 유형 | 기본값 | 필수 항목 | 설명 |

|---|---|---|---|---|

| 환경 | DDL | 해당 사항 없음 | 예 | 필요한 환경을 선택합니다. 예: '고객 1' 알림의 환경 필드가 비어 있는 경우 이 알림이 이 환경에 삽입됩니다. |

| 실행 빈도 | 정수 | 0:0:0:10 | 아니요 | 연결을 실행할 시간을 선택합니다. |

| 제품 필드 이름 | 문자열 | 지원되지 않음 | 예 | 현재 지원되지 않습니다. 제품은 알림의 서비스 유형 항목 라벨로 채워집니다. |

| 이벤트 필드 이름 | 문자열 | 설명 | 예 | 이벤트 이름(하위 유형)을 결정하는 데 사용되는 필드 이름입니다. |

| 스크립트 제한 시간(초) | 문자열 | 60 | 예 | 현재 스크립트를 실행하는 Python 프로세스의 제한 시간 한도 (초)입니다. |

| Cloud App Security 포털 URL | 문자열 | 해당 사항 없음 | 예 | Office 365 Cloud App Security 포털의 URL입니다. |

| API 토큰 | 비밀번호 | 해당 사항 없음 | 예 | Office 365 Cloud App Security로 인증하는 데 사용되는 API 토큰입니다. |

| SSL 확인 | 체크박스 | 선택 해제 | 아니요 | Office 365 Cloud App Security에 대한 HTTPS 요청의 SSL 인증서를 확인합니다. |

| 주기당 최대 알림 수 | 정수 | 10 | 예 | 커넥터 실행 한 번에 처리할 알림 수입니다. 기본값은 10입니다. |

| 오프셋 시간(단위: 시간) | 정수 | 24 | 예 | X시간부터 역순으로 알림을 가져옵니다. 기본값: 24시간 |

| 환경 필드 이름 | 문자열 | 해당 사항 없음 | 아니요 | 환경 이름이 저장된 필드의 이름을 설명합니다. |

| 환경 정규식 패턴 | 정수 | 해당 사항 없음 | 아니요 | 정의된 경우 커넥터는 '환경 필드'의 데이터에 특정 정규식 패턴을 구현하여 특정 문자열을 추출합니다. 예 - 발신자 주소에서 도메인 추출: '(?<=@)(\S+$) |

| 프록시 서버 주소 | 문자열 | 해당 사항 없음 | 아니요 | 사용할 프록시 서버의 주소입니다. |

| 프록시 사용자 이름 | 문자열 | 해당 사항 없음 | 아니요 | 인증할 프록시 사용자 이름입니다. |

| 프록시 비밀번호 | 비밀번호 | 해당 사항 없음 | 아니요 | 인증할 프록시 비밀번호입니다. |

커넥터 규칙

프록시 지원

커넥터가 프록시를 지원합니다.

도움이 더 필요하신가요? 커뮤니티 회원 및 Google SecOps 전문가로부터 답변을 받으세요.