Office 365 Cloud App Security

Versi integrasi: 19.0

Kasus Penggunaan

- Memantau pemberitahuan dari lingkungan Office 365

- Gunakan data CloudApp Security untuk menyelidiki insiden keamanan.

Mengonfigurasi Office 365 Cloud App Security agar dapat berfungsi dengan Google Security Operations

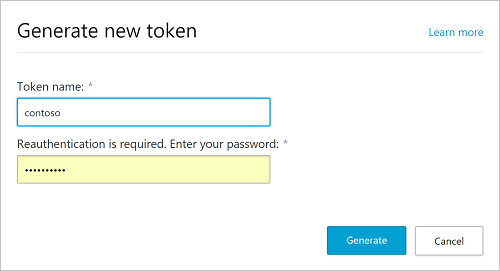

Untuk membuat permintaan API, Anda harus dapat mengautentikasi diri menggunakan token Cloud App Security API. Token ini akan disertakan dalam header saat Cloud App Security membuat permintaan API.

Untuk mendapatkan token API keamanan Anda, login ke portal Microsoft Cloud App Security.

Di menu Setelan, pilih Ekstensi keamanan, lalu Token API.

Klik tombol plus untuk membuat token baru dan berikan nama untuk mengidentifikasi token di masa mendatang. Klik Berikutnya.

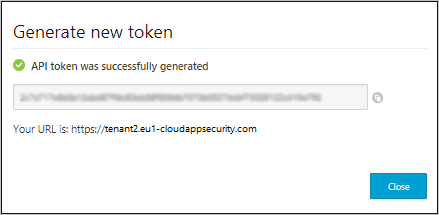

Setelah membuat token baru, Anda akan diberi URL baru untuk digunakan guna mengakses portal Cloud App Security.

Mengonfigurasi integrasi Office 365 Cloud App Security di Google SecOps

Untuk mendapatkan petunjuk mendetail terkait cara mengonfigurasi integrasi di Google SecOps, lihat Mengonfigurasi integrasi.

Parameter integrasi

Gunakan parameter berikut untuk mengonfigurasi integrasi:

| Nama Tampilan Parameter | Jenis | Nilai Default | Wajib | Deskripsi |

|---|---|---|---|---|

| Nama Instance | String | T/A | Tidak | Nama Instance yang ingin Anda konfigurasi integrasinya. |

| Deskripsi | String | T/A | Tidak | Deskripsi Instance. |

| URL portal Cloud App Security | String | T/A | Ya | Alamat URL Portal Cloud App Security. |

| Token Cloud App Security API | String | T/A | Ya | Parameter untuk menentukan token Cloud App Security API guna terhubung ke API. Untuk mengetahui informasi selengkapnya, lihat token API: https://go.microsoft.com/fwlink/?linkid=851419 |

| Menjalankan dari Jarak Jauh | Kotak centang | Tidak dicentang | Tidak | Centang kolom untuk menjalankan integrasi yang dikonfigurasi dari jarak jauh. Setelah dicentang, opsi akan muncul untuk memilih pengguna jarak jauh (agen). |

Tindakan

Menyelesaikan Notifikasi Massal

Deskripsi

Tindakan ini digunakan untuk menyelesaikan satu atau beberapa pemberitahuan setelah diselidiki dan risiko dimitigasi.

Parameter

| Nama Tampilan Parameter | Jenis | Nilai Default | Wajib | Deskripsi |

|---|---|---|---|---|

| ID pemberitahuan | String | T/A | Ya | ID Unik Pemberitahuan. Dapat menggunakan beberapa ID yang dipisahkan koma. |

| Komentar | String | Selesai | Tidak | Komentar untuk menjelaskan alasan peringatan diselesaikan. |

Kasus penggunaan

Office 365 Cloud App Security memunculkan peringatan tentang perjalanan yang tidak mungkin. Pengguna menyelidiki peringatan dan tidak dapat mengidentifikasi pengguna yang telah login dari lokasi yang tidak diketahui. Pengguna memutuskan untuk menangguhkan pengguna yang telah digunakan untuk login hingga pemberitahuan lebih lanjut. Oleh karena itu, pengguna melanjutkan untuk menyelesaikan pemberitahuan.

Langkah-langkah di Google SecOps:

- Pemberitahuan diserap oleh konektor ke dalam sistem.

- Pengguna membuka pemberitahuan dan tidak dapat mengonfirmasi nama pengguna dari pengguna yang terlibat dan lokasi tempat mereka login setelah penyelidikan.

- Karena tidak puas dengan identitas pengguna dan lokasi login, pengguna menangguhkan pengguna dan menandai pemberitahuan sebagai terselesaikan.

Run On

Tindakan ini tidak dijalankan di entity.

Hasil Tindakan

Pengayaan Entity

T/A

Insight

T/A

Hasil Skrip

| Nama Hasil Skrip | Opsi Nilai | Contoh |

|---|---|---|

| is_success | Benar/Salah | is_success:False |

Hasil JSON

N/A

Repositori Kasus

| Jenis Hasil | Nilai / Deskripsi | Jenis |

|---|---|---|

| Pesan output* | Jika berhasil: 'Pemberitahuan berikut berhasil diselesaikan:{Alert IDs}

Jika terjadi error: 'Terjadi beberapa error. Periksa log.' Jika tidak berhasil: 'Tidak ada notifikasi yang diselesaikan' |

Umum |

Tutup Notifikasi

Deskripsi

Tindakan ini digunakan untuk menutup pemberitahuan di keamanan aplikasi cloud yang tidak dianggap menarik atau relevan.

Parameter

| Nama Tampilan Parameter | Jenis | Nilai Default | Wajib | Deskripsi |

|---|---|---|---|---|

| ID pemberitahuan | String | T/A | Ya | ID Unik Pemberitahuan. Parameter ini menggunakan satu ID pemberitahuan. |

| Komentar | String | T/A | Tidak | Komentar untuk menjelaskan alasan notifikasi ditutup. |

Kasus penggunaan

Dua pengguna yang berbeda login ke Office 365 Cloud App Security menggunakan akun yang sama dari dua negara yang berbeda. Hal ini menyebabkan sistem memunculkan pemberitahuan bahwa perjalanan yang tidak mungkin telah terjadi. Namun, kedua pengguna ini sudah diketahui dan dikonfirmasi sehingga pemberitahuan tersebut tidak relevan. Oleh karena itu, notifikasi ditutup.

Langkah-langkah di Google SecOps:

- Peringatan dimasukkan oleh konektor ke dalam sistem.

- Pengguna membuka pemberitahuan dan menyelidiki untuk mengonfirmasi nama pengguna yang terlibat dan lokasi tempat mereka login.

- Setelah merasa puas dengan identitas dan lokasinya, pengguna menutup dialog peringatan.

Run On

Tindakan ini tidak dijalankan di entity.

Hasil Tindakan

Hasil Skrip

| Nama Hasil Skrip | Opsi Nilai | Contoh |

|---|---|---|

| is_success | Benar/Salah | is_success:False |

Hasil JSON

N/A

Repositori Kasus

| Jenis Hasil | Nilai / Deskripsi | Jenis |

|---|---|---|

| Pesan output* | Jika berhasil: 'Pemberitahuan berikut berhasil ditutup:{Alert ID} Jika terjadi error: 'Terjadi beberapa error. Periksa log.' Jika tidak berhasil: 'Tidak ada notifikasi yang ditutup' |

Umum |

Mendapatkan Aktivitas Terkait IP

Deskripsi

Tindakan ini digunakan untuk melihat aktivitas yang terkait dengan IP.

Parameter

| Nama Tampilan Parameter | Jenis | Nilai Default | Wajib | Deskripsi |

|---|---|---|---|---|

| Batas Tampilan Aktivitas | String | 10 | Tidak | Batas jumlah aktivitas yang akan ditampilkan. |

| Nama Produk | String | SEMUA | Tidak | Daftar produk tempat pengguna dapat memilih aplikasi yang terhubung ke keamanan cloudapp untuk memungkinkan mereka mendapatkan aktivitas terkait IP dari aplikasi tertentu yang dipilih. Nama produk harus dikonversi/dipetakan ke kode produk dalam filter tindakan. Misalnya, jika Office 365 dipilih, maka akan dikonversi menjadi 11161. |

| Jangka Waktu | String | 24 | Ya | Tentukan nilai untuk mengambil jumlah aktivitas yang terjadi menurut nilai jam yang ditentukan sebelumnya. |

Kasus penggunaan

Sistem akan memunculkan peringatan tentang "aktivitas dari negara yang jarang". Alamat IP yang terlibat dalam aktivitas tersebut ditunjukkan dalam pemberitahuan, dan pengguna ingin memeriksa lebih banyak aktivitas yang melibatkan IP ini untuk membantu penyelidikan.

Langkah-langkah di Google SecOps:

- Sistem menerima pemberitahuan.

- Dari peristiwa pemberitahuan, pengguna memperoleh lebih banyak pengayaan dari data peristiwa dan memutuskan untuk menyelidiki alamat IP yang digunakan.

- Pengguna mencari pengayaan IP untuk memeriksa aktivitas sebelumnya yang dilakukannya.

Run On

Tindakan ini dijalankan pada entity Alamat IP.

Hasil Tindakan

Pengayaan Entity

| Nama Kolom Pengayaan | Logika - Kapan harus menerapkan |

|---|---|

| uid | Menampilkan apakah ada di hasil JSON |

| eventRouting | Menampilkan apakah ada di hasil JSON |

| appName | Menampilkan apakah ada di hasil JSON |

| eventType | Menampilkan apakah ada di hasil JSON |

| internal | Menampilkan apakah ada di hasil JSON |

| aadTenantId | Menampilkan apakah ada di hasil JSON |

| sesi | Menampilkan apakah ada di hasil JSON |

| createdRaw | Menampilkan apakah ada di hasil JSON |

| userAgent | Menampilkan apakah ada di hasil JSON |

| resolvedActor | Menampilkan apakah ada di hasil JSON |

| deskripsi | Menampilkan apakah ada di hasil JSON |

| instansiasi | Menampilkan apakah ada di hasil JSON |

| tingkat keseriusan, | Menampilkan apakah ada di hasil JSON |

| saasId | Menampilkan apakah ada di hasil JSON |

| lokasi | Menampilkan apakah ada di hasil JSON |

| timestampRaw | Menampilkan apakah ada di hasil JSON |

| eventTypeValue | Menampilkan apakah ada di hasil JSON |

| description_id | Menampilkan apakah ada di hasil JSON |

| timestamp | Menampilkan apakah ada di hasil JSON |

| eventTypeName | Menampilkan apakah ada di hasil JSON |

| pengguna | Menampilkan apakah ada di hasil JSON |

| appId | Menampilkan apakah ada di hasil JSON |

| device | Menampilkan apakah ada di hasil JSON |

| description_metadata | Menampilkan apakah ada di hasil JSON |

| klasifikasi | Menampilkan apakah ada di hasil JSON |

| dibuat | Menampilkan apakah ada di hasil JSON |

| entityData | Menampilkan apakah ada di hasil JSON |

| tenantId | Menampilkan apakah ada di hasil JSON |

| instantiationRaw | Menampilkan apakah ada di hasil JSON |

| confidenceLevel | Menampilkan apakah ada di hasil JSON |

| mainInfo | Menampilkan apakah ada di hasil JSON |

Hasil Skrip

| Nama Hasil Skrip | Opsi Nilai | Contoh |

|---|---|---|

| is_success | Benar/Salah | is_success:False |

Hasil JSON

[

{

"EntityResult": [

{

"uid": "88814735_1574155880562_520d653579254156823c4f21fe09a522",

"eventRouting":

{

"auditing": true

},

"appName": "Microsoft Cloud App Security",

"eventType": 917504,

"internals":

{

"otherIPs": ["8.8.8.8"]

},

"aadTenantId": "d48f52ca-5b1a-4708-8ed0-ebb98a26a46a",

"session":

{

"sessionId": "ad0bd5e207f2aaa97e7438ec2f6086310e2577842e711cb2a101b724d83ddd83"

},

"createdRaw": 1574156346552,

"userAgent":

{

"major": "78",

"family": "CHROME",

"nativeBrowser": false,

"os": "mac_os",

"typeName": "Browser",

"version": "78.0.3904.97",

"deviceType": "DESKTOP",

"browser": "CHROME",

"type": "Browser",

"operatingSystem":

{

"name": "OS X",

"family": "Mac OS"

},

"minor": "0",

"name": "Chrome"

},

"resolvedActor":

{

"resolved": true,

"name": "User Name - Test User Spec",

"tags": ["5da46fb69eb3f06b037b409a"],

"instanceId": "0",

"saasId": "11161",

"role": "4",

"objType": "23",

"id": "8ef1de18-71c0-4a88-88da-019c1fbf1308"

},

"description": "Log on",

"instantiation": 1574156346470,

"severity": "INFO",

"saasId": 20595,

"location":

{

"category": 0,

"city": "SomeCity",

"countryCode": "AM",

"region": "SomeCity",

"longitude": 11.1111,

"anonymousProxy": false,

"regionCode": "ER",

"isSatelliteProvider": false,

"latitude": 11.1111,

"categoryValue": "NONE",

"organizationSearchable": "GNC-Alfa CJSC"

},

"timestampRaw": 1574155880562,

"eventTypeValue": "EVENT_ADALLOM_LOGIN",

"description_id": "EVENT_DESCRIPTION_LOGIN",

"timestamp": 1574155880562,

"eventTypeName": "EVENT_CATEGORY_LOGIN",

"user":

{

"userName": "SomeCity",

"userTags": ["5da46fb69eb3f06b037b409a"]

},

"appId": 20595,

"device":

{

"userAgent": "Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_1) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/78.0.3904.97 Safari/537.36",

"clientIP": "8.8.8.8",

"countryCode\": "AM"

},

"description_metadata":

{

"dash": " ",

"colon": " ",

"event_category": "Log on"

},

"classifications": ["access"],

"created": 1574156346552,

"entityData":

{

"1": null,

"0":

{

"resolved": true,

"displayName": "User Name - Test User Spec",

"id":

{

"saas": 11161, "inst": 0,

"id": "SomeCity"

}},

"2":

{

"resolved": true,

"displayName": "User Name - Test User Spec",

"id":

{

"saas": 11161,

"inst": 0,

"id": "8ef1de18-71c0-4a88-88da-019c1fbf1308"

}}},

"tenantId": 88814735,

"instantiationRaw": 1574156346470,

"confidenceLevel": 30,

"mainInfo":

{

"eventObjects": [

{

"resolved": true,

"name": "User Name - Test User Spec",

"tags": [],

"instanceId": 0,

"saasId": 11161,

"role": 4,

"objType": 21,

"link": -407163459,

"id": "SomeCity"

}, {

"resolved": true,

"name": "User Name - Test User Spec",

"tags": ["5da46fb69eb3f06b037b409a"],

"instanceId": 0,

"saasId": 11161,

"role": 4,

"objType": 23,

"link": -407163459,

"id": "8ef1de18-71c0-4a88-88da-019c1fbf1308"

}],

"rawOperationName": "login",

"activityResult":

{

"isSuccess": true

},

"type": "login",

"prettyOperationName": "login"

},

"_id": "88814735_1574155880562_520d653579254156823c4f21fe09a522",

"genericEventType": "ENUM_ACTIVITY_GENERIC_TYPE_LOGIN"

}],

"Entity": "7.7.7.7"

}

]

Repositori Kasus

| Jenis hasil | Nilai/Deskripsi | Jenis |

|---|---|---|

| Pesan output* | Jika berhasil: 'Aktivitas terkait pengguna untuk pengguna berikut telah diambil:{username}'

Jika terjadi error: 'Terjadi beberapa error. Periksa log.' Jika tidak berhasil: 'Tidak ada aktivitas terkait pemberitahuan yang ditemukan' |

Umum |

| Tabel | Kolom: Aktivitas, Pengguna, Lokasi, Alamat IP, Perangkat, Tanggal | Umum |

Mendapatkan Aktivitas Terkait Pengguna

Deskripsi

Tindakan ini digunakan untuk melihat aktivitas yang terkait dengan pengguna. Nama pengguna pengguna digunakan dalam tindakan ini.

Parameter

| Nama Tampilan Parameter | Jenis | Nilai Default | Wajib | Deskripsi |

|---|---|---|---|---|

| Batas Tampilan Aktivitas | String | 10 | Tidak | Batas jumlah aktivitas yang akan ditampilkan. |

| Jangka Waktu | String | 24 | Ya | Tentukan nilai untuk mengambil jumlah aktivitas yang terjadi menurut nilai jam yang ditentukan sebelumnya. |

| Nama Produk | String | SEMUA | Tidak | Daftar produk tempat pengguna dapat memilih aplikasi yang terhubung ke keamanan cloudapp untuk memungkinkan mereka mendapatkan aktivitas terkait pengguna dari aplikasi tertentu yang dipilih. Nama produk harus dikonversi/dipetakan ke kode produk dalam filter tindakan. Misalnya, jika Office 365 dipilih, harus dikonversi menjadi 11161. |

Kasus penggunaan

Sistem akan memunculkan peringatan tentang "aktivitas dari negara yang jarang". Nama pengguna yang terlibat dicatat dan pengguna ingin memeriksa lebih banyak aktivitas tentang nama pengguna yang terlibat untuk membantu penyelidikan.

Langkah-langkah di Google SecOps:

- Sistem menerima pemberitahuan.

- Dari peristiwa pemberitahuan, pengguna mendapatkan lebih banyak pengayaan dengan nama pengguna yang akan membantu menyelidiki aktivitas anomali.

- Pengguna mencari pengayaan pengguna dalam hal aktivitas sebelumnya yang dilakukan pengguna.

Run On

Tindakan ini berjalan di entity Pengguna.

Hasil Tindakan

Pengayaan Entity

| Nama Kolom Pengayaan | Logika - Kapan harus menerapkan |

|---|---|

| uid | Menampilkan apakah ada di hasil JSON |

| eventRouting | Menampilkan apakah ada di hasil JSON |

| appName | Menampilkan apakah ada di hasil JSON |

| eventType | Menampilkan apakah ada di hasil JSON |

| internal | Menampilkan apakah ada di hasil JSON |

| aadTenantId | Menampilkan apakah ada di hasil JSON |

| sesi | Menampilkan apakah ada di hasil JSON |

| createdRaw | Menampilkan apakah ada di hasil JSON |

| userAgent | Menampilkan apakah ada di hasil JSON |

| resolvedActor | Menampilkan apakah ada di hasil JSON |

| deskripsi | Menampilkan apakah ada di hasil JSON |

| instansiasi | Menampilkan apakah ada di hasil JSON |

| tingkat keseriusan, | Menampilkan apakah ada di hasil JSON |

| saasId | Menampilkan apakah ada di hasil JSON |

| lokasi | Menampilkan apakah ada di hasil JSON |

| timestampRaw | Menampilkan apakah ada di hasil JSON |

| eventTypeValue | Menampilkan apakah ada di hasil JSON |

| description_id | Menampilkan apakah ada di hasil JSON |

| timestamp | Menampilkan apakah ada di hasil JSON |

| eventTypeName | Menampilkan apakah ada di hasil JSON |

| pengguna | Menampilkan apakah ada di hasil JSON |

| appId | Menampilkan apakah ada di hasil JSON |

| device | Menampilkan apakah ada di hasil JSON |

| description_metadata | Menampilkan apakah ada di hasil JSON |

| klasifikasi | Menampilkan apakah ada di hasil JSON |

| dibuat | Menampilkan apakah ada di hasil JSON |

| entityData | Menampilkan apakah ada di hasil JSON |

| tenantId | Menampilkan apakah ada di hasil JSON |

| instantiationRaw | Menampilkan apakah ada di hasil JSON |

| confidenceLevel | Menampilkan apakah ada di hasil JSON |

| mainInfo | Menampilkan apakah ada di hasil JSON |

Hasil Skrip

| Nama Hasil Skrip | Opsi Nilai | Contoh |

|---|---|---|

| is_success | Benar/Salah | is_success:False |

Hasil JSON

[

{

"EntityResult": [

{

"uid": "88814735_1574244328290_714fdcea1316483e88072f0f2a068ec7",

"eventRouting":

{

"auditing": true,

"adminEvent": true

},

"appName": "Microsoft Cloud App Security",

"eventType": 917544,

"internals":

{

"otherIPs": ["8.8.8.8"]

},

"aadTenantId": "d48f52ca-5b1a-4708-8ed0-ebb98a26a46a",

"session":

{

"sessionId": "e3b0c44298fc1c149afbf4c8996fb92427ae41e4649b934ca495991b7852b855"

},

"createdRaw": 1574244328339,

"userAgent":

{

"nativeBrowser": false,

"family": "UNKNOWN",

"os": "OTHER",

"typeName": "Unknown",

"deviceType": "OTHER",

"browser": "UNKNOWN",

"type": "Unknown",

"operatingSystem":

{

"name": "Unknown",

"family": "Unknown"

},

"name": "Unknown"

},

"resolvedActor":

{

"resolved": true,

"name": "User Name - Test User Spec",

"tags": ["5da46fb69eb3f06b037b409a"],

"instanceId": "0",

"saasId": "11161",

"role": "4",

"objType": "23",

"id": "8ef1de18-71c0-4a88-88da-019c1fbf1308"

},

"description": "Dismiss alert <b>Impossible travel activity</b>",

"instantiation": 1574244328322,

"severity": "INFO",

"saasId": 20595,

"location":

{

"category": 0,

"countryCode": "CY",

"longitude": 33.0,

"anonymousProxy": false,

"isSatelliteProvider": false,

"latitude": 11.0,

"categoryValue": "NONE",

"organizationSearchable": "SomeOrganization Ltd."

},

"adallom":

{

"alertSeverityValue": 1,

"count": 1,

"sendFeedback": false,

"feedback": " ",

"alertDate": "2019-11-13T14:29:06.0520000Z",

"title": "Impossible travel activity",

"alertTypeId": 15859716,

"handledByUser": "some@address2.email",

"alertSeverity": 1,

"alertBulk": false,

"alertMongoId": "5dcc13ab47654055292459d7",

"alertTitle": "Impossible travel activity",

"contact_email": " ",

"allowContact": false,

"licenses": ["AdallomDiscovery",

"AdallomStandalone",

"AdallomForO365",

"AdallomForAATP"],

"isBulkDismissed": false,

"dismissId": "5dd50fe869d303b914d188ca",

"alertTimestamp": 1573655346052,

"alertUid": "VelocityDetection|88814735_11161_0_8ef1de18-71c0-4a88-88da-019c1fbf1308|[2019-11-13]_[(SK,US)]",

"alertScore": "32",

"alertActor": "11161|0|8ef1de18-71c0-4a88-88da-019c1fbf1308"

},

"timestampRaw": 1574244328290,

"eventTypeValue": "EVENT_ADALLOM_ALERT_DISMISSED",

"tags": ["000000110000000000000000"],

"description_id": "EVENT_ADALLOM_ALERT_DISMISSED",

"timestamp": 1574244328290,

"eventTypeName": "EVENT_CATEGORY_DISMISS_ALERT",

"user":

{

"userName": "some@address2.email",

"userTags": ["5da46fb69eb3f06b037b409a"]

},

"appId": 20595,

"device":

{

"userAgent": "unknown",

"clientIP": "8.8.8.8",

"countryCode": "CY"

},

"description_metadata":

{

"adallom_title": "Impossible travel activity"

},

"classifications": [],

"created": 1574244328339,

"entityData":

{

"1": null,

"0":

{

"resolved": true,

"displayName": "User Name - Test User Spec",

"id":

{

"saas": 11161,

"inst": 0,

"id": "some@address2.email"

}},

"2":

{

"resolved": true,

"displayName": "User Name - Test User Spec",

"id":

{

"saas": 11161,

"inst": 0,

"id": "8ef1de18-71c0-4a88-88da-019c1fbf1308"

}}},

"tenantId": 88814735,

"instantiationRaw": 1574244328322,

"mainInfo":

{

"eventObjects": [

{

"resolved": true,

"name": "User Name - Test User Spec",

"tags": [],

"instanceId": 0,

"saasId": 11161,

"role": 4,

"objType": 21,

"link": -407163459,

"id": "some@address2.email"

}, {

"resolved": true,

"name": "User Name - Test User Spec",

"tags": ["5da46fb69eb3f06b037b409a"],

"instanceId": 0,

"saasId": 11161,

"role": 4,

"objType": 23,

"link": -407163459,

"id": "8ef1de18-71c0-4a88-88da-019c1fbf1308"

}],

"type": "unknown"

},

"_id": "88814735_1574244328290_714fdcea1316483e88072f0f2a068ec7",

"genericEventType": "ENUM_ACTIVITY_GENERIC_TYPE_UNKNOWN"

},

"Entity": "some@email.address"

}

]

Repositori Kasus

| Jenis Hasil | Nilai / Deskripsi | Jenis |

|---|---|---|

| Pesan output* | Jika berhasil: Aktivitas terkait pemberitahuan untuk IP berikut telah diambil:{ip}'

Jika terjadi error: 'Terjadi beberapa error. Periksa log.' Jika tidak berhasil: 'Tidak ada aktivitas terkait pemberitahuan yang ditemukan' |

Umum |

| Tabel | Kolom: Aktivitas, Pengguna, Lokasi, Alamat IP, Perangkat, Tanggal | Umum |

Ping

Deskripsi

Tindakan ini digunakan untuk menguji konektivitas.

Parameter

T/A

Kasus penggunaan

Pengguna mengubah konfigurasi sistem dan ingin menguji apakah konektivitas dengan konfigurasi baru berhasil.

Langkah-langkah di Google SecOps:

- Mengubah konfigurasi Sistem.

- Uji konektivitas.

Run On

Tindakan ini dijalankan di semua entity.

Hasil Tindakan

Hasil Skrip

| Nama Hasil Skrip | Opsi Nilai | Contoh |

|---|---|---|

| is_success | Benar/Salah | is_success:False |

Hasil JSON

N/A

Tutup Pemberitahuan

Deskripsi

Tutup pemberitahuan di Microsoft Cloud App Security.

Parameter

| Nama Tampilan Parameter | Jenis | Nilai Default | Wajib Diisi | Deskripsi |

|---|---|---|---|---|

| ID pemberitahuan | String | T/A | Ya | Tentukan ID pemberitahuan yang perlu ditutup dan ditandai sebagai tidak berbahaya. |

| Komentar | String | T/A | Tidak | Tentukan komentar tentang alasan pemberitahuan ditutup dan ditandai sebagai tidak berbahaya. |

| Negara bagian/Provinsi | DDL | Positif Benar Nilai yang Mungkin: Benign Positif Palsu Positif Benar |

Ya | Tentukan status pemberitahuan. |

| Alasan | DDL | Tanpa Alasan Nilai yang Mungkin: Tanpa Alasan Tingkat Keparahan Sebenarnya Lebih Rendah Lainnya Dikonfirmasi Dengan Pengguna Akhir Dipicu Oleh Pengujian Tidak Tertarik Terlalu Banyak Peringatan Serupa Peringatan Tidak Akurat |

Tidak | Tentukan alasan mengapa pemberitahuan harus ditutup. Catatan: parameter ini tidak akan berpengaruh jika statusnya adalah "True Positive". |

Run On

Tindakan ini tidak dijalankan di entity.

Hasil Tindakan

Hasil Skrip

| Nama Hasil Skrip | Opsi Nilai | Contoh |

|---|---|---|

| is_success | Benar/Salah | is_success:False |

Repositori Kasus

| Jenis hasil | Nilai/Deskripsi | Jenis |

|---|---|---|

Pesan output* |

Tindakan tidak boleh gagal atau menghentikan eksekusi playbook: Jika closed_benign/close_false_positive/close_true_positive == 0: "Error saat menjalankan tindakan "{}". Alasan: pemberitahuan dengan ID {ID pemberitahuan} tidak ditemukan di Microsoft Cloud App Security" Jika alasan salah untuk status "Tidak Berbahaya": "Error saat menjalankan tindakan "{}". Alasan: nilai tidak valid dipilih dalam parameter "Alasan" untuk status "Tidak Berbahaya". Nilai yang valid: No Reason, Actual Severity Is Lower, Other, Confirmed With End User, Triggered By Test." Jika alasan untuk status "Positif Palsu" salah: "Error saat menjalankan tindakan "{}". Alasan: nilai tidak valid dipilih dalam parameter "Alasan" untuk status "Positif Palsu". Nilai yang valid: Tidak Ada Alasan, Tidak Tertarik, Terlalu Banyak Peringatan Serupa, Peringatan Tidak Akurat, Lainnya." |

Umum |

Memperkaya Entitas

Deskripsi

Memperkaya entity menggunakan informasi dari Microsoft Cloud App Security. Entitas yang didukung: Nama pengguna.

Parameter

T/A

Dijalankan pada

Tindakan ini berjalan di entity Nama pengguna.

Hasil Tindakan

Hasil Skrip

| Nama Hasil Skrip | Opsi Nilai | Contoh |

|---|---|---|

| is_success | Benar/Salah | is_success:False |

Hasil JSON

{

"type": 2,

"status": 2,

"displayName": "Aviel",

"id": "2600d017-84a1-444f-94ba-4bebed30b09e",

"_id": "5ea18b77c84b3e8dd20ead9b",

"userGroups": [

{

"_id": "5da46fb69eb3f06b037b409b",

"id": "5da46fb69eb3f06b037b409a",

"name": "Office 365 administrator",

"description": "Company administrators, user account administrators, helpdesk administrators, service support administrators, and billing administrators",

"usersCount": 20,

"appId": 11161

}

],

"identifiers": [],

"sid": null,

"appData": {

"appId": 11161,

"name": "Office 365",

"saas": 11161,

"instance": 0

},

"isAdmin": true,

"isExternal": false,

"email": "john.doe@siemplifycyarx.onmicrosoft.com",

"role": "Global Administrator",

"organization": null,

"domain": "siemplifycyarx.onmicrosoft.com",

"scoreTrends": {

"20220609": {}

},

"subApps": [],

"threatScore": 0,

"idType": 1,

"isFake": false,

"ii": "11161|0|2600d017-84a1-444f-94ba-4bebed30b09e",

"actions": [

{

"task_name": "ConfirmUserCompromisedTask",

"display_title": "TASKS_ADALIBPY_CONFIRM_USER_COMPROMISED_DISPLAY_TITLE",

"type": "user",

"governance_type": null,

"bulk_support": null,

"has_icon": true,

"display_description": {

"template": "TASKS_ADALIBPY_CONFIRM_USER_COMPROMISED_DISPLAY_DESCRIPTION_O365",

"parameters": {

"user": "john.doe@siemplifycyarx.onmicrosoft.com"

}

},

"bulk_display_description": "TASKS_ADALIBPY_CONFIRM_USER_COMPROMISED_BULK_DISPLAY_DESCRIPTION_O365",

"preview_only": false,

"display_alert_text": "TASKS_ADALIBPY_CONFIRM_USER_COMPROMISED_DISPLAY_ALERT_TEXT",

"display_alert_success_text": "TASKS_ADALIBPY_CONFIRM_USER_COMPROMISED_DISPLAY_ALERT_SUCCESS_TEXT",

"is_blocking": null,

"confirm_button_style": "red",

"optional_notify": null,

"uiGovernanceCategory": null,

"alert_display_title": null,

"confirmation_button_text": null,

"confirmation_link": null

}

],

"username": "{\"id\": \"2600d017-84a1-444f-94ba-4bebed30b09e\", \"saas\": 11161, \"inst\": 0}",

"sctime": 1655255102926,

"accounts": [

{

"_id": "fa-5ea18b77c84b3e8dd20ead9b-12260",

"i": "2600d017-84a1-444f-94ba-4bebed30b09e",

"ii": "11161|0|2600d017-84a1-444f-94ba-4bebed30b09e",

"inst": 0,

"saas": 12260,

"t": 1,

"dn": "Aviel",

"ext": false,

"s": 2,

"aliases": [

"2600d017-84a1-444f-94ba-4bebed30b09e",

"aviel",

"john.doe@siemplifycyarx.onmicrosoft.com",

"john.doe"

],

"isFake": true,

"pa": "john.doe@siemplifycyarx.onmicrosoft.com",

"em": "john.doe@siemplifycyarx.onmicrosoft.com",

"sublst": [],

"p": "11161|0|2600d017-84a1-444f-94ba-4bebed30b09e",

"appData": {

"appId": 12260,

"name": "Microsoft Azure"

},

"actions": []

}

],

"threatScoreHistory": [

{

"dateFormatted": "20220719",

"dateUtc": 1658238168000,

"score": 0,

"percentile": 0,

"breakdown": {}

}

]

}

Pengayaan Entitas - Awalan MCAS_

| Nama Kolom Pengayaan | Logika - Kapan harus diterapkan | |

|---|---|---|

| is_admin | isAdmin | Jika tersedia dalam JSON |

| is_external | isExternal | Jika tersedia dalam JSON |

| peran | peran | Jika tersedia dalam JSON |

| Jika tersedia dalam JSON | ||

| domain | domain | Jika tersedia dalam JSON |

| threat_score | threatScore | Jika tersedia dalam JSON |

| is_fake | isFake | Jika tersedia dalam JSON |

Repositori Kasus

| Jenis hasil | Nilai / Deskripsi | Jenis |

|---|---|---|

| Pesan output* | Tindakan tidak boleh gagal atau menghentikan eksekusi playbook: Jika data tersedia untuk satu entitas (is_success=true): "Berhasil memperkaya entitas berikut menggunakan informasi dari Microsoft Cloud App Security: {entity.identifier}". Jika data tidak tersedia untuk satu entitas (is_success=true): "Tindakan tidak dapat memperkaya entitas berikut menggunakan informasi dari Microsoft Cloud App Security: {entity.identifier}". Jika data tidak tersedia untuk semua entitas (is_success=false): "Tidak ada entitas yang disediakan yang diperkaya." Tindakan akan gagal dan menghentikan eksekusi playbook: Jika error fatal, seperti kredensial salah, tidak ada koneksi ke server, atau error lainnya dilaporkan: "Error saat menjalankan tindakan "Perkaya Entitas". Alasan: {0}''.format(error.Stacktrace) |

Umum |

| Tabel Repositori Kasus | Nama Tabel: {entity.identifier} Kolom Tabel:

|

Entity |

Buat Rentang Alamat IP

Deskripsi

Buat rentang alamat IP di Microsoft Cloud App Security.

Parameter

| Nama Tampilan Parameter | Jenis | Nilai Default | Wajib | Deskripsi |

|---|---|---|---|---|

| Nama | String | T/A | Ya | Tentukan nama untuk rentang alamat IP. |

| Kategori | DDL | Perusahaan Nilai yang Mungkin:

|

Ya | Tentukan kategori untuk rentang alamat IP. |

| Organisasi | String | T/A | Tidak | Tentukan organisasi untuk rentang alamat IP. |

| Subnet | CSV | T/A | Ya | Tentukan daftar subnet yang dipisahkan koma untuk rentang alamat IP. |

| Tag | CSV | T/A | Tidak | Tentukan daftar tag yang dipisahkan koma untuk rentang alamat IP. |

Dijalankan pada

Tindakan ini tidak dijalankan di entity.

Hasil Tindakan

Hasil Skrip

| Nama Hasil Skrip | Opsi Nilai | Contoh |

|---|---|---|

| is_success | Benar/Salah | is_success:False |

Hasil JSON

{

"_id": "62d684ac92adb26e3a84dd52",

"name": "range name",

"subnets": [

{

"mask": 120,

"address": "0000:0000:0000:0000:0000:ffff:c0a8:0100",

"originalString": "192.168.1.0/24"

},

{

"mask": 112,

"address": "0000:0000:0000:0000:0000:ffff:c0a8:0000",

"originalString": "192.168.2.0/16"

}

],

"location": null,

"organization": "Microsoft",

"tags": [

{

"_id": "62d684ac6025f11b4b3a4a3b",

"_tid": 88814735,

"name": "existing tag",

"target": 1,

"type": 0,

"id": "62d684ac92adb26e3a84dd51",

"status": 0

}

],

"category": 5,

"lastModified": 1658225836921.4104,

"_tid": 88814735

}

Repositori Kasus

| Jenis hasil | Nilai / Deskripsi | Jenis |

|---|---|---|

| Pesan output* | Tindakan tidak boleh gagal atau menghentikan eksekusi playbook: Jika kode status 200 dilaporkan (is_success=true): "Successfully created an IP Address Range in Microsoft Cloud App Security ". Tindakan akan gagal dan menghentikan eksekusi playbook: Jika error kritis dilaporkan: "Error saat menjalankan tindakan "{}". Alasan: " {0}".format(exception.stacktrace) Jika error dilaporkan dalam respons: "Error executing action "{}". Reason: " {0}".format(csv of errors/error) |

Umum |

Menambahkan IP Ke Rentang Alamat IP

Deskripsi

Menambahkan alamat IP ke rentang alamat IP di Microsoft Cloud App Security. Entitas yang didukung: Alamat IP.

Parameter

| Nama Tampilan Parameter | Jenis | Nilai Default | Wajib | Deskripsi |

|---|---|---|---|---|

| Nama | String | T/A | Ya | Tentukan nama untuk rentang alamat IP yang perlu diperbarui. |

Dijalankan pada

Tindakan ini dijalankan pada entity Alamat IP.

Hasil Tindakan

Hasil Skrip

| Nama Hasil Skrip | Opsi Nilai | Contoh |

|---|---|---|

| is_success | Benar/Salah | is_success:False |

Hasil JSON

{

"_id": "62d684ac92adb26e3a84dd52",

"name": "range name",

"subnets": [

{

"mask": 120,

"address": "0000:0000:0000:0000:0000:ffff:c0a8:0100",

"originalString": "192.168.1.0/24"

},

{

"mask": 112,

"address": "0000:0000:0000:0000:0000:ffff:c0a8:0000",

"originalString": "192.168.2.0/16"

}

],

"location": null,

"organization": "Microsoft",

"tags": [

{

"_id": "62d684ac6025f11b4b3a4a3b",

"_tid": 88814735,

"name": "existing tag",

"target": 1,

"type": 0,

"id": "62d684ac92adb26e3a84dd51",

"status": 0

}

],

"category": 5,

"lastModified": 1658225836921.4104,

"_tid": 88814735

}

Repositori Kasus

| Jenis hasil | Nilai / Deskripsi | Jenis |

|---|---|---|

| Pesan output* | Tindakan tidak boleh gagal atau menghentikan eksekusi playbook: Jika berhasil untuk satu entitas (is_success=true): "Berhasil menambahkan IP berikut ke Rentang Alamat IP {name} di Microsoft Cloud App Security: {entity.identifier}". Jika tidak berhasil untuk satu entity (is_success=true): "Tindakan tidak dapat menambahkan IP berikut ke Rentang Alamat IP {name} di Microsoft Cloud App Security: {entity.identifier}". Jika alamat IP sudah ada (is_success=true): "IP berikut sudah menjadi bagian dari Rentang Alamat IP {name} di Microsoft Cloud App Security: {entity.identifier}". Jika tidak ada IP yang ditambahkan (is_success=false): print "None of the IPs were added to the IP Address Range in Microsoft Cloud App Security." Tindakan akan gagal dan menghentikan eksekusi playbook: Jika error kritis dilaporkan: "Error saat menjalankan tindakan "{}". Alasan: " {0}".format(exception.stacktrace) Jika rentang alamat IP tidak ditemukan: "Error saat menjalankan tindakan "{}". Alasan: Rentang alamat IP {name} tidak ditemukan di Microsoft Cloud App Security. Periksa ejaan." {0}".format(exception.stacktrace) |

Umum |

Menghapus IP dari Rentang Alamat IP

Deskripsi

Menghapus alamat IP dari rentang alamat IP di Microsoft Cloud App Security. Entitas yang didukung: Alamat IP.

Parameter

| Nama Tampilan Parameter | Jenis | Nilai Default | Wajib | Deskripsi |

|---|---|---|---|---|

| Nama | String | T/A | Ya | Tentukan nama untuk rentang alamat IP yang perlu diperbarui. |

Dijalankan pada

Tindakan ini dijalankan pada entity Alamat IP.

Hasil Tindakan

Hasil Skrip

| Nama Hasil Skrip | Opsi Nilai | Contoh |

|---|---|---|

| is_success | Benar/Salah | is_success:False |

Hasil JSON

{

"_id": "62d684ac92adb26e3a84dd52",

"name": "range name",

"subnets": [

{

"mask": 120,

"address": "0000:0000:0000:0000:0000:ffff:c0a8:0100",

"originalString": "192.168.1.0/24"

},

{

"mask": 112,

"address": "0000:0000:0000:0000:0000:ffff:c0a8:0000",

"originalString": "192.168.2.0/16"

}

],

"location": null,

"organization": "Microsoft",

"tags": [

{

"_id": "62d684ac6025f11b4b3a4a3b",

"_tid": 88814735,

"name": "existing tag",

"target": 1,

"type": 0,

"id": "62d684ac92adb26e3a84dd51",

"status": 0

}

],

"category": 5,

"lastModified": 1658225836921.4104,

"_tid": 88814735

}

Repositori Kasus

| Jenis hasil | Nilai / Deskripsi | Jenis |

|---|---|---|

| Pesan output* | Tindakan tidak boleh gagal atau menghentikan eksekusi playbook: Jika berhasil untuk satu entitas (is_success=true): "Successfully removed the following IPs from the {name} IP Address Range in Microsoft Cloud App Security: {entity.identifier}". Jika tidak berhasil untuk satu entity (is_success=true): "Tindakan tidak dapat menemukan dan menghapus IP berikut dari Rentang Alamat IP {name} di Microsoft Cloud App Security: {entity.identifier}". Jika tidak berhasil untuk semua entitas (is_success=true): "Tidak ada IP yang ditemukan dan dihapus di Microsoft Cloud App Security". Tindakan akan gagal dan menghentikan eksekusi playbook: Jika error kritis dilaporkan: "Error saat menjalankan tindakan "{}". Alasan: " {0}".format(exception.stacktrace) Jika rentang alamat tidak ditemukan: "Error saat menjalankan tindakan "{}". Alasan: Rentang alamat IP {name} tidak ditemukan di Microsoft Cloud App Security. Periksa ejaan." {0}".format(exception.stacktrace) |

Umum |

Mencantumkan File

Deskripsi

Mencantumkan file yang tersedia di Microsoft Cloud App Security.

Parameter

| Nama Tampilan Parameter | Jenis | Nilai Default | Wajib | Deskripsi |

|---|---|---|---|---|

| Kunci Filter | DDL | Pilih Satu Nilai yang Mungkin:

|

Tidak | Tentukan kunci yang perlu digunakan untuk memfilter file. Nilai yang mungkin untuk "Jenis File": Lainnya,Dokumen,Spreadsheet,Presentasi,Teks,Gambar,Folder. Kemungkinan nilai untuk "Status Berbagi": Publik (Internet),Publik,Eksternal,Internal,Pribadi. |

| Logika Filter | DDL | Tidak Ditentukan Nilai yang Mungkin:

|

Tidak | Tentukan logika filter yang harus diterapkan. Logika pemfilteran didasarkan pada nilai yang diberikan dalam parameter "Kunci Filter". Catatan: Hanya kunci filter "Nama File" dan "ID" yang berfungsi dengan logika "Berisi". |

| Nilai Filter | String | T/A | Tidak | Tentukan nilai yang harus digunakan dalam filter. Jika "Sama dengan" dipilih, tindakan akan mencoba menemukan kecocokan persis di antara hasil. Jika "Berisi" dipilih, tindakan akan mencoba menemukan hasil yang berisi substring tersebut. Jika tidak ada yang diberikan dalam parameter ini, filter tidak akan diterapkan. Logika pemfilteran didasarkan pada nilai yang diberikan dalam parameter "Kunci Filter". |

| Jumlah Maksimum Data yang Akan Ditampilkan | Bilangan bulat | 50 | Tidak | Tentukan jumlah data yang akan ditampilkan. Jika tidak ada yang diberikan, tindakan akan menampilkan 50 data. Catatan: Untuk logika berisi, penghubung hanya melihat 1.000 hasil untuk pencocokan. |

Dijalankan pada

Tindakan ini tidak dijalankan di entity.

Hasil Tindakan

Hasil Skrip

| Nama Hasil Skrip | Opsi Nilai | Contoh |

|---|---|---|

| is_success | Benar/Salah | is_success:False |

Hasil JSON

{

"_id": "62cffdf1c0ff22b978334963",

"_tid": 88814735,

"appId": 15600,

"id": "c58ea974-5511-4cf3-b12b-e1e0cabce8a0|187525f2-5280-4076-adc7-c85311daed1a",

"alternateLink": "https://siemplifycyarx-my.sharepoint.com/personal/james_bond_siemplifycyarx_onmicrosoft_com/Documents/Malvertisement-master",

"collaborators": [],

"createdDate": 1657797767000,

"domains": [

"siemplifycyarx.onmicrosoft.com"

],

"driveId": "c58ea974-5511-4cf3-b12b-e1e0cabce8a0|eca285b0-1cc1-49e5-a178-7a77507cbdea",

"effectiveParents": [

"c58ea974-5511-4cf3-b12b-e1e0cabce8a0|862dfe31-b358-4e27-9660-52ed97fb4955",

"c58ea974-5511-4cf3-b12b-e1e0cabce8a0|eca285b0-1cc1-49e5-a178-7a77507cbdea"

],

"emails": [

"james.bond@siemplifycyarx.onmicrosoft.com"

],

"externalShares": [],

"facl": 0,

"fileAccessLevel": [

0,

"PRIVATE"

],

"filePath": "/personal/james_bond_siemplifycyarx_onmicrosoft_com/Documents/Malvertisement-master",

"fileSize": null,

"fileStatus": [

0,

"EXISTS"

],

"fstat": 0,

"graphId": "016XQ77WHSEV2RRACSOZAK3R6IKMI5V3I2",

"groupIds": [],

"groups": [],

"instId": 0,

"isFolder": true,

"isForeign": false,

"listId": "374dcd9b-dcff-46c6-b927-ad5411695361",

"modifiedDate": 1657797768000,

"name": "Malvertisement-master",

"noGovernance": false,

"ownerAddress": "james.bond@siemplifycyarx.onmicrosoft.com",

"ownerExternal": false,

"ownerName": "ג'יימס בונד",

"parentId": "c58ea974-5511-4cf3-b12b-e1e0cabce8a0|862dfe31-b358-4e27-9660-52ed97fb4955",

"parentIds": [

"c58ea974-5511-4cf3-b12b-e1e0cabce8a0|862dfe31-b358-4e27-9660-52ed97fb4955"

],

"saasId": 15600,

"scanVersion": 4,

"sharepointItem": {

"UniqueId": "187525f2-5280-4076-adc7-c85311daed1a",

"hasUniqueRoleAssignments": false,

"Author": {

"name": "ג'יימס בונד",

"idInSiteCollection": "4",

"sipAddress": "james.bond@siemplifycyarx.onmicrosoft.com",

"sourceBitmask": 0,

"trueEmail": "james.bond@siemplifycyarx.onmicrosoft.com",

"externalUser": false,

"oneDriveEmail": "james.bond@siemplifycyarx.onmicrosoft.com",

"LoginName": "i:0#.f|membership|james.bond@siemplifycyarx.onmicrosoft.com",

"Email": "james.bond@siemplifycyarx.onmicrosoft.com",

"Title": "ג'יימס בונד"

}

},

"siteCollection": "/personal/james_bond_siemplifycyarx_onmicrosoft_com",

"siteCollectionId": "c58ea974-5511-4cf3-b12b-e1e0cabce8a0",

"sitePath": "/personal/james_bond_siemplifycyarx_onmicrosoft_com",

"snapshotLastModifiedDate": "2022-07-14T13:12:14.906Z",

"spDomain": "https://siemplifycyarx-my.sharepoint.com",

"unseenScans": 0,

"cabinetMatchedRuleVersions": [

"605362e8dace7f169f3b05b0"

],

"cabinetState": [

"605362e8dace7f169f3b05b1"

],

"lastGlobalMatchDate": "2022-07-14T11:29:11.206Z",

"name_l": "malvertisement-master",

"originalId": "62cffdf1c0ff22b978334963",

"dlpScanResults": [],

"fTags": [],

"enriched": true,

"display_collaborators": [],

"appName": "Microsoft OneDrive for Business",

"actions": [

{

"task_name": "RescanFileTask",

"display_title": "TASKS_ADALIBPY_RESCAN_FILE_DISPLAY_TITLE",

"type": "file",

"governance_type": null,

"bulk_support": true,

"has_icon": true,

"display_description": null,

"bulk_display_description": null,

"preview_only": false,

"display_alert_text": null,

"display_alert_success_text": null,

"is_blocking": null,

"confirm_button_style": "red",

"optional_notify": null,

"uiGovernanceCategory": 0,

"alert_display_title": null,

"confirmation_button_text": null,

"confirmation_link": null

}

]

}

Repositori Kasus

| Jenis hasil | Nilai / Deskripsi | Jenis |

|---|---|---|

| Pesan output* | Tindakan tidak boleh gagal atau menghentikan eksekusi playbook: Jika data tersedia (is_success=true): "Successfully found files for the provided criteria in Microsoft Cloud App Security". Jika data tidak tersedia (is_success=false): "Tidak ada file yang ditemukan untuk kriteria yang diberikan di Microsoft Cloud App Security" Jika parameter "Nilai Filter" kosong (is_success=true): "Filter tidak diterapkan, karena parameter "Nilai Filter" memiliki nilai kosong." Tindakan akan gagal dan menghentikan eksekusi playbook: Jika "Kunci Filter" ditetapkan ke "Pilih Satu" dan "Logika Filter" ditetapkan ke "Sama dengan" atau "Berisi": Terjadi error saat menjalankan tindakan "{nama tindakan}". Alasan: Anda harus memilih kolom dari parameter "Kunci Filter". Jika nilai yang tidak valid diberikan untuk parameter "Jumlah Maksimum Data yang Akan Ditampilkan": "Error saat menjalankan tindakan "{nama tindakan}". Alasan: "Nilai tidak valid diberikan untuk "Jumlah Maksimum Data yang Akan Ditampilkan": . Angka positif harus diberikan". Jika error fatal, seperti kredensial salah, tidak ada koneksi ke server, atau error lainnya dilaporkan: "Error saat menjalankan tindakan "{action name}". Alasan: {0}''.format(error.Stacktrace) Jika "Kunci Filter" ditetapkan ke "Status Berbagi" atau "Jenis File" dan "Logika Filter" ditetapkan ke"Berisi": "Error saat menjalankan tindakan "{nama tindakan}". Alasan: hanya "ID" dan "Nama File" yang didukung untuk logika filter "Berisi"." Jika nilai yang tidak valid untuk parameter "Status Berbagi" diberikan: "Error saat menjalankan tindakan "{nama tindakan}". Alasan: nilai tidak valid yang diberikan untuk filter "Status Berbagi". Nilai yang mungkin: Public (Internet), Public, External, Internal, Private." Jika nilai yang tidak valid untuk parameter "Status Berbagi" diberikan: "Error saat menjalankan tindakan "{nama tindakan}". Alasan: nilai tidak valid yang diberikan untuk filter "Status Berbagi". Nilai yang mungkin untuk "Jenis File": Lainnya, Dokumen, Spreadsheet, Presentasi, Teks, Gambar, Folder." |

Umum |

| Tabel Repositori Kasus | Nama Tabel: File yang Tersedia Kolom Tabel:

|

Umum |

Konektor

Konektor Keamanan Aplikasi Cloud Office 365

Deskripsi

Konektor Office 365 Cloud App Security menyerap pemberitahuan yang dihasilkan di platform Office 365 CloudApp Security ke server Google SecOps.

Mengonfigurasi Konektor Keamanan Aplikasi Cloud Office 365 di Google SecOps

Untuk mendapatkan petunjuk mendetail tentang cara mengonfigurasi konektor di Google SecOps, lihat Mengonfigurasi konektor.

Parameter konektor

Gunakan parameter berikut untuk mengonfigurasi konektor:

| Nama Tampilan Parameter | Jenis | Nilai Default | Wajib | Deskripsi |

|---|---|---|---|---|

| Lingkungan | DDL | T/A | Ya | Pilih lingkungan yang diperlukan. Misalnya, "Pelanggan Satu". Jika kolom Lingkungan pemberitahuan kosong, pemberitahuan ini akan dimasukkan ke lingkungan ini. |

| Jalankan Setiap | Bilangan bulat | 0:0:0:10 | Tidak | Pilih waktu untuk menjalankan koneksi. |

| Nama Kolom Produk | String | Tidak Didukung | Ya | Saat ini TIDAK DIDUKUNG. Produk akan diisi dengan label entitas jenis layanan dari pemberitahuan. |

| Nama Kolom Peristiwa | String | deskripsi | Ya | Nama kolom yang digunakan untuk menentukan nama peristiwa (sub-jenis). |

| Waktu Tunggu Skrip (Detik) | String | 60 | Ya | Batas waktu tunggu (dalam detik) untuk proses python yang menjalankan skrip saat ini. |

| URL portal Cloud App Security | String | T/A | Ya | URL portal Office 365 Cloud App Security. |

| Token API | Sandi | T/A | Ya | Token API yang akan digunakan untuk mengautentikasi dengan Office 365 Cloud App Security. |

| Verifikasi SSL | Kotak centang | Tidak dicentang | Tidak | Verifikasi sertifikat SSL untuk permintaan HTTPS ke Office 365 Cloud App Security. |

| Jumlah Maksimum Pemberitahuan per Siklus | Bilangan bulat | 10 | Ya | Jumlah pemberitahuan yang harus diproses selama satu kali eksekusi konektor. Default: 10. |

| Selisih Waktu dalam Jam | Bilangan bulat | 24 | Ya | Mengambil notifikasi dari X jam sebelumnya. Nilai default: 24 jam. |

| Nama Kolom Lingkungan | String | T/A | Tidak | Mendeskripsikan nama kolom tempat nama lingkungan disimpan. |

| Pola Regex Lingkungan | Bilangan bulat | T/A | Tidak | Jika ditentukan - konektor akan menerapkan pola RegEx tertentu pada data dari "kolom lingkungan" untuk mengekstrak string tertentu. Misalnya - ekstrak domain dari alamat pengirim: "(?<=@)(\S+$) |

| Alamat Server Proxy | String | T/A | Tidak | Alamat server proxy yang akan digunakan. |

| Nama Pengguna Proxy | String | T/A | Tidak | Nama pengguna proxy untuk melakukan autentikasi. |

| Sandi Proxy | Sandi | T/A | Tidak | Sandi proxy untuk mengautentikasi. |

Aturan konektor

Dukungan proxy

Konektor mendukung proxy.

Perlu bantuan lain? Dapatkan jawaban dari anggota Komunitas dan profesional Google SecOps.