McAfee TIE DXL

통합 버전: 6.0

Google Security Operations와 함께 작동하도록 McAfee TIE DXL 통합 구성

인증서 생성

시작하려면 Trellix ePO와 DXL이 Google SecOps 시스템과 올바르게 통신할 수 있도록 인증서를 만들어야 합니다. 이 통합이 올바르게 작동하는 데 필요한 인증서를 생성하려면 아래 안내를 따르세요.

Google SecOps 서버에 SSH를 통해 연결합니다.

다음 명령어를 실행합니다.

pip install dxlclient디렉터리를 /etc/pki/tls/로 변경합니다.

cd /etc/pki/tls/사용자를 스크립팅으로 전환합니다.

su -l scripting새 인증서의 디렉터리를 만들고 새 디렉터리를 엽니다.

mkdir tiedxl cd tiedxl

여기 안내에 따라 인증서를 생성하세요.

- https://opendxl.github.io/opendxl-client

- python/pydoc/basiccliprovisioning.html#basiccliprovisioning

Trellix ePO에 인증서 추가

ePO 인증 기관 (CA) 가져오기의 안내에 따라 ca-bundle.crt 파일을 Trellix ePO 인스턴스에 추가합니다.

자세한 내용은 명령줄 프로비저닝 (기본)을 참고하세요. 통합에 필요한 파일을 만드는 스크립트가 포함되어 있습니다.

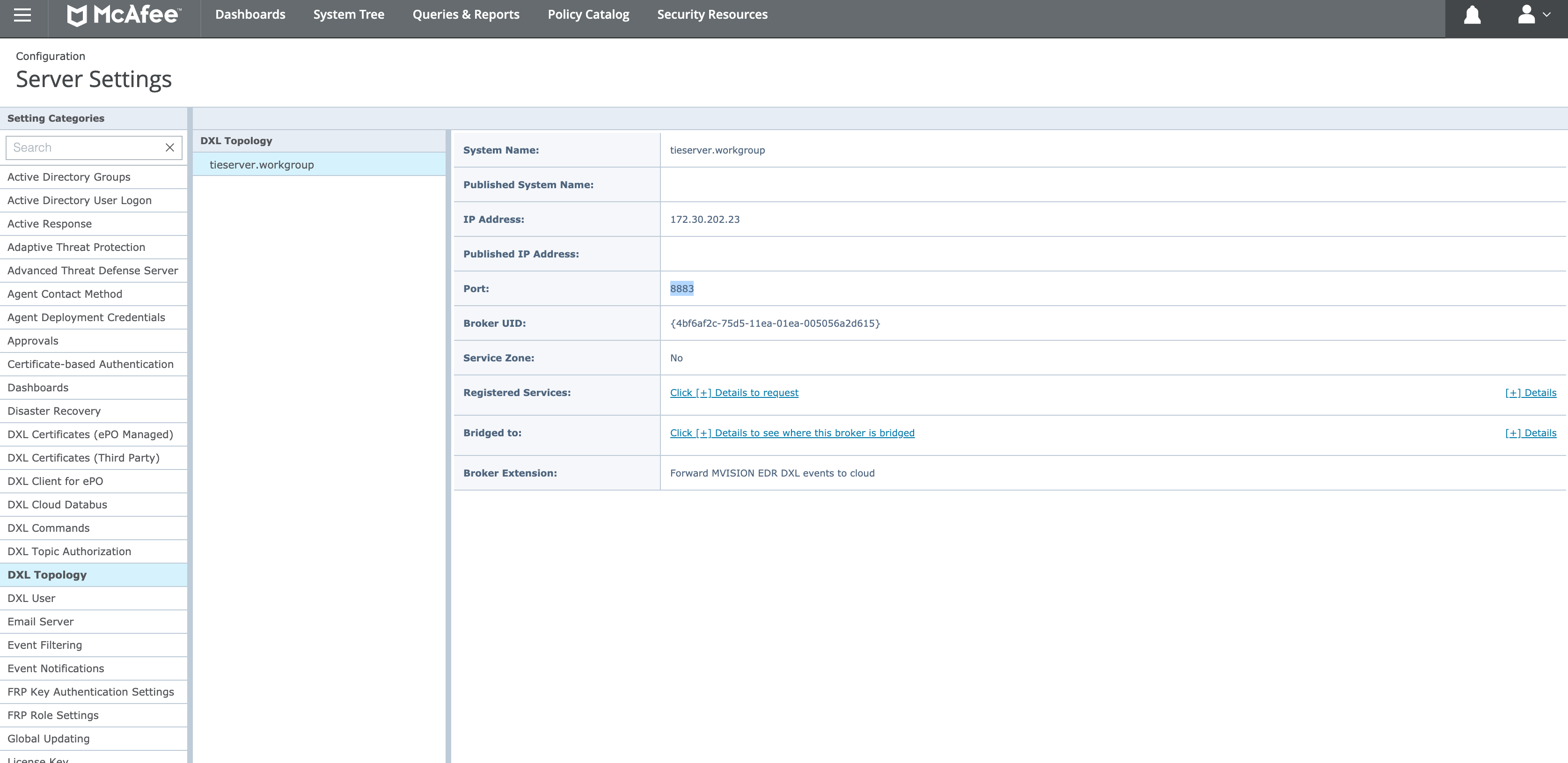

또한 아래 이미지에서 볼 수 있듯이 Trellix ePO에서 브로커의 주소와 포트 (서버 설정 > DXL 토폴로지)를 확인할 수 있습니다. DXL 인증서 탭에서는 위의 링크에 설명된 대로 인증서 파일을 관리할 수 있습니다.

Google SecOps에서 McAfee TIE DXL 통합 구성

Google SecOps에서 통합을 구성하는 방법에 대한 자세한 내용은 통합 구성을 참고하세요.

작업

태그 추가

설명

엔드포인트에 태그를 추가합니다. (시스템에 있는 태그만)

매개변수

| 매개변수 | 유형 | 기본값 | 설명 |

|---|---|---|---|

| 태그 이름 | 문자열 | 해당 사항 없음 | 추가할 태그의 이름입니다. |

실행

이 작업은 다음 항목에서 실행됩니다.

- IP 주소

- 호스트 이름

작업 결과

항목 보강

해당 사항 없음

통계

해당 사항 없음

스크립트 결과

| 스크립트 결과 이름 | 값 옵션 | 예시 |

|---|---|---|

| is_success | True/False | is_success:False |

JSON 결과

N/A

서버 및 에이전트 DAT 비교

설명

서버와 에이전트 DAT를 비교합니다.

매개변수

해당 사항 없음

실행

이 작업은 다음 항목에서 실행됩니다.

- IP 주소

- 호스트 이름

작업 결과

항목 보강

해당 사항 없음

통계

해당 사항 없음

스크립트 결과

| 스크립트 결과 이름 | 값 옵션 | 예시 |

|---|---|---|

| agent_dat_status | 해당 사항 없음 | 해당 사항 없음 |

JSON 결과

N/A

에이전트 정보 가져오기

설명

Trellix ePO 엔드포인트에 관한 정보를 가져옵니다.

매개변수

해당 사항 없음

실행

이 작업은 다음 항목에서 실행됩니다.

- IP 주소

- 호스트 이름

작업 결과

항목 보강

| 보강 필드 이름 | 로직 - 적용 시기 |

|---|---|

| LastUpdate | JSON 결과에 존재하는 경우에 반환 |

| ManagedState | JSON 결과에 존재하는 경우에 반환 |

| 태그 | JSON 결과에 존재하는 경우에 반환 |

| ExcludedTags | JSON 결과에 존재하는 경우에 반환 |

| AgentVersion | JSON 결과에 존재하는 경우에 반환 |

| AgentGUID | JSON 결과에 존재하는 경우에 반환 |

통계

해당 사항 없음

스크립트 결과

| 스크립트 결과 이름 | 값 옵션 | 예시 |

|---|---|---|

| is_success | True/False | is_success:False |

JSON 결과

[{

"EntityResult":

{

"LastUpdate": "2019-01-22T13:04:49+02:00",

"ManagedState": "1",

"Tags": "Server, Workstation",

"ExcludedTags": "",

"AgentVersion": "1.1.1.1",

"AgentGUID": "F673D1DF-786C-41E5-A84D-1676A39F7AE8"

},

"Entity": "1.1.1.1"

}]

Dat 버전

설명

엔드포인트에 설치된 DAT 버전을 가져옵니다.

매개변수

해당 사항 없음

실행

이 작업은 다음 항목에서 실행됩니다.

- IP 주소

- 호스트 이름

작업 결과

항목 보강

해당 사항 없음

통계

해당 사항 없음

스크립트 결과

| 스크립트 결과 이름 | 값 옵션 | 예시 |

|---|---|---|

| Dat 버전 | 해당 사항 없음 | 해당 사항 없음 |

JSON 결과

N/A

해시 이벤트 가져오기

설명

MD5 해시의 이벤트 세부정보를 가져옵니다.

매개변수

| 매개변수 | 유형 | 기본값 | 설명 |

|---|---|---|---|

| EPExtendedEvent 테이블에서 이벤트 가져오기 | 체크박스 | 해당 사항 없음 | EPExtendedEvent 테이블에서 이벤트를 가져올지 여부입니다. |

실행

이 작업은 Filehash 항목에서 실행됩니다.

작업 결과

항목 보강

| 보강 필드 이름 | 로직 - 적용 시기 |

|---|---|

| EPOEvents.ThreatCategory | JSON 결과에 존재하는 경우에 반환 |

| EPOEvents.TargetUserName | JSON 결과에 존재하는 경우에 반환 |

| EPOEvents.TargetPort | JSON 결과에 존재하는 경우에 반환 |

| EPOEvents.TargetFileName | JSON 결과에 존재하는 경우에 반환 |

| EPOEvents.TargetIPV4 | JSON 결과에 존재하는 경우에 반환 |

| EPOEvents.ThreatName | JSON 결과에 존재하는 경우에 반환 |

| EPOEvents.SourceUserName | JSON 결과에 존재하는 경우에 반환 |

| EPOEvents.TargetProcessName | JSON 결과에 존재하는 경우에 반환 |

| EPOEvents.SourceProcessName | JSON 결과에 존재하는 경우에 반환 |

| EPOEvents.ThreatType | JSON 결과에 존재하는 경우에 반환 |

| EPOEvents.SourceIPV4 | JSON 결과에 존재하는 경우에 반환 |

| EPOEvents.TargetProtocol | JSON 결과에 존재하는 경우에 반환 |

| VSECustomEvent.MD5 | JSON 결과에 존재하는 경우에 반환 |

| EPOEvents.SourceURL | JSON 결과에 존재하는 경우에 반환 |

| EPOEvents.ThreatActionTaken | JSON 결과에 존재하는 경우에 반환 |

| EPOEvents.TargetHostName | JSON 결과에 존재하는 경우에 반환 |

| EPOEvents.ThreatHandled | JSON 결과에 존재하는 경우에 반환 |

| EPOEvents.SourceHostName | JSON 결과에 존재하는 경우에 반환 |

통계

예

스크립트 결과

| 스크립트 결과 이름 | 값 옵션 | 예시 |

|---|---|---|

| null | 해당 사항 없음 | 해당 사항 없음 |

JSON 결과

[{

"EntityResult":

[{

"EPOEvents.ThreatCategory": "av.detect",

"EPOEvents.TargetUserName": "VM-EPOAGENTTEST\\\\\\\\Admin",

"EPOEvents.TargetPort": "None",

"EPOEvents.TargetFileName": "C:\\\\\\\\Users\\\\\\\\Admin\\\\\\\\Desktop\\\\\\\\eicar.txt",

"EPOEvents.TargetIPV4": -1979711347,

"EPOEvents.ThreatName": "EICAR test file",

"EPOEvents.SourceUserName": "None",

"EPOEvents.TargetProcessName": "None",

"EPOEvents.SourceProcessName": "None",

"EPOEvents.ThreatType": "test",

"EPOEvents.SourceIPV4": -1979711347,

"EPOEvents.TargetProtocol": "None",

"VSECustomEvent.MD5": "44d88612fea8a8f36de82e1278abb02f",

"EPOEvents.SourceURL": "None",

"EPOEvents.ThreatActionTaken": "deleted",

"EPOEvents.TargetHostName": "VM-EPOAGENTTEST",

"EPOEvents.ThreatHandled": "True",

"EPOEvents.SourceHostName": "_"

}, {

"EPOEvents.ThreatCategory": "av.detect",

"EPOEvents.TargetUserName": "VM-EPOAGENTTEST\\\\\\\\Admin",

"EPOEvents.TargetPort": "None",

"EPOEvents.TargetFileName": "C:\\\\\\\\Users\\\\\\\\Admin\\\\\\\\Desktop\\\\\\\\eicar.txt",

"EPOEvents.TargetIPV4": -1979711347,

"EPOEvents.ThreatName": "EICAR test file",

"EPOEvents.SourceUserName": "None",

"EPOEvents.TargetProcessName": "None",

"EPOEvents.SourceProcessName": "None",

"EPOEvents.ThreatType": "test",

"EPOEvents.SourceIPV4": -1979711347,

"EPOEvents.TargetProtocol": "None",

"VSECustomEvent.MD5": "44d88612fea8a8f36de82e1278abb02f",

"EPOEvents.SourceURL": "None",

"EPOEvents.ThreatActionTaken": "deleted",

"EPOEvents.TargetHostName": "VM-EPOAGENTTEST",

"EPOEvents.ThreatHandled": "True",

"EPOEvents.SourceHostName": "_"

}],

"Entity": "44d88612fea8a8f36de82e1278abb02f"

}]

호스트 IP 상태 가져오기

설명

호스트의 IP 상태를 가져옵니다.

매개변수

해당 사항 없음

실행

이 작업은 다음 항목에서 실행됩니다.

- IP 주소

- 호스트 이름

작업 결과

항목 보강

해당 사항 없음

통계

해당 사항 없음

스크립트 결과

| 스크립트 결과 이름 | 값 옵션 | 예시 |

|---|---|---|

| is_status_received | True/False | is_status_received:False |

JSON 결과

N/A

호스트 네트워크 IP 상태 가져오기

설명

호스트 네트워크의 IP 상태를 가져옵니다.

매개변수

해당 사항 없음

실행

이 작업은 다음 항목에서 실행됩니다.

- IP 주소

- 호스트 이름

작업 결과

항목 보강

해당 사항 없음

통계

해당 사항 없음

스크립트 결과

| 스크립트 결과 이름 | 값 옵션 | 예시 |

|---|---|---|

| is_status_received | True/False | is_status_received:False |

JSON 결과

N/A

호스트 솔리드 코어 상태 가져오기

설명

호스트와 관련된 솔리드 코어의 상태를 가져옵니다.

매개변수

해당 사항 없음

실행

이 작업은 다음 항목에서 실행됩니다.

- IP 주소

- 호스트 이름

작업 결과

항목 보강

해당 사항 없음

통계

해당 사항 없음

스크립트 결과

| 스크립트 결과 이름 | 값 옵션 | 예시 |

|---|---|---|

| is_status_received | True/False | is_status_received:False |

JSON 결과

N/A

최근 통신 시간 가져오기

설명

호스트의 마지막 커뮤니케이션 시간을 수신합니다.

매개변수

해당 사항 없음

실행

이 작업은 다음 항목에서 실행됩니다.

- IP 주소

- 호스트 이름

작업 결과

항목 보강

해당 사항 없음

통계

해당 사항 없음

스크립트 결과

| 스크립트 결과 이름 | 값 옵션 | 예시 |

|---|---|---|

| isSuccess | True/False | isSuccess:False |

JSON 결과

N/A

McAfee EPO 에이전트 버전 가져오기

설명

Trellix ePO의 에이전트 버전을 가져옵니다.

매개변수

해당 사항 없음

실행

이 작업은 다음 항목에서 실행됩니다.

- IP 주소

- 호스트 이름

작업 결과

항목 보강

해당 사항 없음

통계

해당 사항 없음

스크립트 결과

| 스크립트 결과 이름 | 값 옵션 | 예시 |

|---|---|---|

| McAfee 에이전트 버전 | 해당 사항 없음 | 해당 사항 없음 |

JSON 결과

N/A

시스템 정보 가져오기

설명

Trellix ePO에서 엔드포인트의 시스템 정보를 가져옵니다.

매개변수

해당 사항 없음

실행

이 작업은 다음 항목에서 실행됩니다.

- IP 주소

- 호스트 이름

작업 결과

항목 보강

| 보강 필드 이름 | 로직 - 적용 시기 |

|---|---|

| FreeDiskSpace | JSON 결과에 존재하는 경우에 반환 |

| 사용자 이름 | JSON 결과에 존재하는 경우에 반환 |

| DomainName | JSON 결과에 존재하는 경우에 반환 |

| LastAgentHandler | JSON 결과에 존재하는 경우에 반환 |

| IPV4x | JSON 결과에 존재하는 경우에 반환 |

| OSBitMode | JSON 결과에 존재하는 경우에 반환 |

| IPV6 | JSON 결과에 존재하는 경우에 반환 |

| OSType | JSON 결과에 존재하는 경우에 반환 |

| SysvolFreeSpace | JSON 결과에 존재하는 경우에 반환 |

| IPHostName | JSON 결과에 존재하는 경우에 반환 |

| CPUSerialNum | JSON 결과에 존재하는 경우에 반환 |

| IPSubnetMask | JSON 결과에 존재하는 경우에 반환 |

| SysvolTotalSpace | JSON 결과에 존재하는 경우에 반환 |

| IPSubnet | JSON 결과에 존재하는 경우에 반환 |

| 설명 | JSON 결과에 존재하는 경우에 반환 |

| FreeMemory | JSON 결과에 존재하는 경우에 반환 |

| CPUSpeed | JSON 결과에 존재하는 경우에 반환 |

| SubnetMask | JSON 결과에 존재하는 경우에 반환 |

| IPAddress | JSON 결과에 존재하는 경우에 반환 |

| DefaultLangID | JSON 결과에 존재하는 경우에 반환 |

| OSPlatform | JSON 결과에 존재하는 경우에 반환 |

| ComputerName | JSON 결과에 존재하는 경우에 반환 |

| OSOEMID | JSON 결과에 존재하는 경우에 반환 |

| NetAddress | JSON 결과에 존재하는 경우에 반환 |

| TotalDiskSpace | JSON 결과에 존재하는 경우에 반환 |

| SubnetAddress | JSON 결과에 존재하는 경우에 반환 |

| NumOfCPU | JSON 결과에 존재하는 경우에 반환 |

| TimeZone | JSON 결과에 존재하는 경우에 반환 |

| SystemDescription | JSON 결과에 존재하는 경우에 반환 |

| Vdi | JSON 결과에 존재하는 경우에 반환 |

| OSBuildNum | JSON 결과에 존재하는 경우에 반환 |

| OSVersion | JSON 결과에 존재하는 경우에 반환 |

| IsPortable | JSON 결과에 존재하는 경우에 반환 |

| TotalPhysicalMemory | JSON 결과에 존재하는 경우에 반환 |

| IPXAddress | JSON 결과에 존재하는 경우에 반환 |

| UserProperty7 | JSON 결과에 존재하는 경우에 반환 |

| UserProperty6 | JSON 결과에 존재하는 경우에 반환 |

| UserProperty5 | JSON 결과에 존재하는 경우에 반환 |

| UserProperty4 | JSON 결과에 존재하는 경우에 반환 |

| UserProperty3 | JSON 결과에 존재하는 경우에 반환 |

| UserProperty2 | JSON 결과에 존재하는 경우에 반환 |

| UserProperty1 | JSON 결과에 존재하는 경우에 반환 |

| ParentID | JSON 결과에 존재하는 경우에 반환 |

| CPUType | JSON 결과에 존재하는 경우에 반환 |

| UserProperty8 | JSON 결과에 존재하는 경우에 반환 |

통계

예

스크립트 결과

| 스크립트 결과 이름 | 값 옵션 | 예시 |

|---|---|---|

| is_success | True/False | is_success:False |

JSON 결과

[{

"EntityResult":

{

"FreeDiskSpace": "444316",

"UserName": "Admin",

"OSServicePackVer": "",

"DomainName": "WORKGROUP",

"LastAgentHandler": "1",

"IPV4x": "-1979711239",

"OSBitMode": "1",

"IPV6": "0:0:0:0:0:FFFF:A00:F9",

"OSType": "Windows Server 2012 R2",

"SysvolFreeSpace": "94782",

"IPHostName": "McAfee-ePO",

"CPUSerialNum": "N/A",

"IPSubnetMask": "0:0:0:0:0:FFFF:FFFF:FE00",

"SysvolTotalSpace": "161647",

"IPSubnet": "0:0:0:0:0:FFFF:A00:0",

"Description": "None",

"FreeMemory": "1626767360",

"CPUSpeed": "2400",

"SubnetMask": "",

"IPAddress": "1.1.1.1",

"DefaultLangID": "0409",

"OSPlatform": "Server",

"ComputerName": "MCAFEE-EPO",

"OSOEMID": "00252-00112-26656-AA653",

"NetAddress": "005056A56847",

"TotalDiskSpace": "511646",

"SubnetAddress": "",

"NumOfCPU": "4",

"TimeZone": "Jerusalem Standard Time",

"SystemDescription": "N/A",

"Vdi": "0",

"OSBuildNum": "9600",

"OSVersion": "6.3",

"IsPortable": "0",

"TotalPhysicalMemory": "6441984000",

"IPXAddress": "N/A",

"UserProperty7": "",

"UserProperty6": "",

"UserProperty5": "",

"UserProperty4": "",

"UserProperty3": "",

"UserProperty2": "",

"UserProperty1": "",

"ParentID": "8",

"CPUType": "Intel(R) Xeon(R) CPU E5-2630 v3 @ 2.40GHz",

"UserProperty8": ""

},

"Entity": "1.1.1.1"

}]

바이러스 엔진 에이전트 버전 가져오기

설명

Trellix ePO의 엔진 버전을 가져옵니다.

매개변수

해당 사항 없음

실행

이 작업은 다음 항목에서 실행됩니다.

- IP 주소

- 호스트 이름

작업 결과

항목 보강

해당 사항 없음

통계

해당 사항 없음

스크립트 결과

| 스크립트 결과 이름 | 값 옵션 | 예시 |

|---|---|---|

| 바이러스 엔진 에이전트 버전 | 해당 사항 없음 | 해당 사항 없음 |

JSON 결과

N/A

핑

설명

연결을 테스트합니다.

매개변수

해당 사항 없음

실행

이 작업은 모든 항목에서 실행됩니다.

작업 결과

항목 보강

해당 사항 없음

통계

해당 사항 없음

스크립트 결과

| 스크립트 결과 이름 | 값 옵션 | 예시 |

|---|---|---|

| null | 해당 사항 없음 | 해당 사항 없음 |

JSON 결과

N/A

태그 삭제

설명

엔드포인트에서 태그를 삭제합니다.

매개변수

| 매개변수 | 유형 | 기본값 | 설명 |

|---|---|---|---|

| 태그 이름 | 문자열 | 해당 사항 없음 | 삭제할 태그의 이름입니다. |

실행

이 작업은 다음 항목에서 실행됩니다.

- IP 주소

- 호스트 이름

작업 결과

항목 보강

해당 사항 없음

통계

해당 사항 없음

스크립트 결과

| 스크립트 결과 이름 | 값 옵션 | 예시 |

|---|---|---|

| is_success | True/False | is_success:False |

JSON 결과

N/A

전체 스캔 실행

설명

엔드포인트에서 전체 검사를 실행합니다.

매개변수

| 매개변수 | 유형 | 기본값 | 설명 |

|---|---|---|---|

| 태그 이름 | 문자열 | 해당 사항 없음 | 실행할 작업의 이름입니다. |

실행

이 작업은 다음 항목에서 실행됩니다.

- IP 주소

- 호스트 이름

작업 결과

항목 보강

해당 사항 없음

통계

해당 사항 없음

스크립트 결과

| 스크립트 결과 이름 | 값 옵션 | 예시 |

|---|---|---|

| RunTask_Status | 해당 사항 없음 | 해당 사항 없음 |

JSON 결과

N/A

McAfee 에이전트 업데이트

설명

작업을 실행하여 McAfee 에이전트를 업데이트합니다.

매개변수

| 매개변수 | 유형 | 기본값 | 설명 |

|---|---|---|---|

| 태그 이름 | 문자열 | 해당 사항 없음 | 실행할 작업의 이름입니다. |

실행

이 작업은 다음 항목에서 실행됩니다.

- IP 주소

- 호스트 이름

작업 결과

항목 보강

해당 사항 없음

통계

해당 사항 없음

스크립트 결과

| 스크립트 결과 이름 | 값 옵션 | 예시 |

|---|---|---|

| Update_Status | 해당 사항 없음 | 해당 사항 없음 |

JSON 결과

N/A

도움이 더 필요하신가요? 커뮤니티 회원 및 Google SecOps 전문가로부터 답변을 받으세요.