FireEye Helix

Versão da integração: 13.0

Casos de uso

- Ingerir alertas do Trellix Helix e usá-los para criar alertas do Google Security Operations. Em seguida, no Google SecOps, os alertas podem ser usados para realizar orquestrações com playbooks ou análises manuais.

- Realizar ações de correção, como adicionar entidades a uma lista de bloqueio

Permissão de produto

Gere um token e use-o como parte de um cabeçalho especial para cada solicitação.

GET /helix/id/hexqsj477/api/v3/appliances/health HTTP/1.1

Host: helix.eu.fireeye.com

x-fireeye-api-key: xxxxxxxxxxxxxxxxxxxxx

Como gerar um token de API

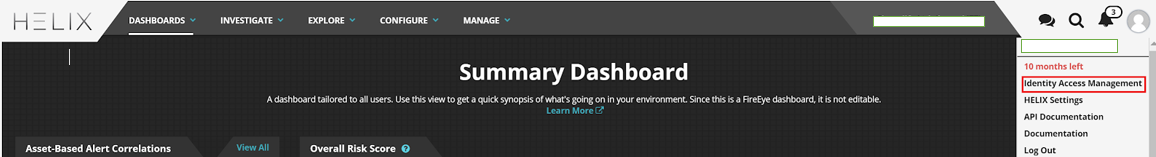

Acesse Identity and Access Management.

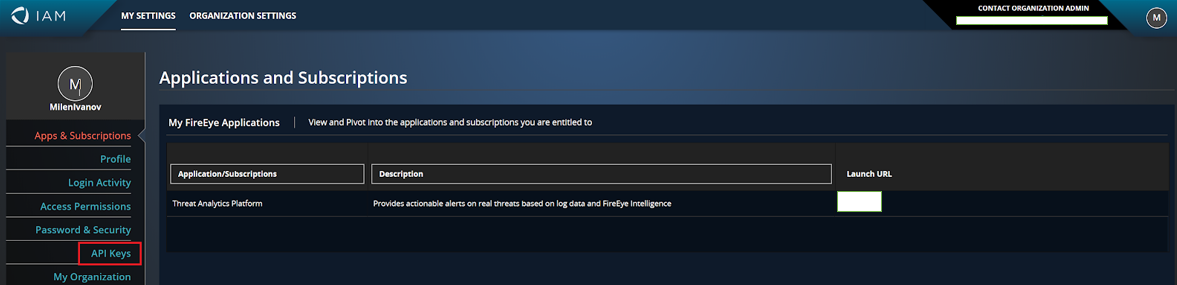

Acesse Chaves de API e clique em Criar chave de API.

Defina "Nome da chave de API", "Data de expiração", "Produtos" e pressione "Próxima".

Adicione as seguintes permissões para integração:

- tap.alert.suppressions.add

- tap.alert.suppressions.browse

- tap.alert.suppressions.edit

- tap.alert.suppressions.read

- tap.alerts.browse

- tap.alerts.edit

- tap.alerts.read

- tap.appliances.browse

- tap.appliances.read

- tap.archivesearch.add

- tap.archivesearch.browse

- tap.assets.browse

- tap.assets.read

- tap.lists.add

- tap.lists.browse

- tap.lists.edit

- tap.lists.read

- tap.search.browse

- tap.search.regex

Copie o token da API.

Configurar a integração do FireEye HELIX no Google SecOps

Para instruções detalhadas sobre como configurar uma integração no Google SecOps, consulte Configurar integrações.

Parâmetros de integração

Use os seguintes parâmetros para configurar a integração:

| Parâmetros | Tipo | Valor padrão | É obrigatório | Descrição |

|---|---|---|---|---|

| Nome da instância | String | N/A | Não | Nome da instância em que você pretende configurar a integração. |

| Descrição | String | N/A | Não | Descrição da instância. |

| Raiz da API | String | https://helix.eu.fireeye.com/helix/id/{id}/ | Sim | Raiz da API da instância do Trellix Helix. |

| Token da API | String | N/A | Sim | Token da API do Trellix Helix. |

| Verificar SSL | Caixa de seleção | Desmarcado | Não | Se ativada, verifica se o certificado SSL da conexão com o servidor do Trellix Helix é válido. |

| Executar remotamente | Caixa de seleção | Desmarcado | Não | Marque a caixa para executar a integração configurada remotamente. Depois de marcada, a opção aparece para selecionar o usuário remoto (agente). |

Ações

Ping

Descrição

Teste a conectividade com o Trellix Helix usando os parâmetros fornecidos na página de configuração da integração, na guia "Marketplace" do Google Security Operations.

Parâmetros

N/A

Exemplos de casos de uso de playbook

A ação é usada para testar a conectividade na página de configuração da integração na guia "Marketplace" do Google Security Operations e pode ser executada como uma ação manual, não usada em playbooks.

Executar em

A ação não é executada em entidades nem tem parâmetros de entrada obrigatórios.

Resultados da ação

Resultado do script

| Nome do resultado do script | Opções de valor | Exemplo |

|---|---|---|

| is_success | Verdadeiro/Falso | is_success:False |

Painel de casos

| Tipo de resultado | Valor / Descrição | Tipo |

|---|---|---|

| Mensagem de saída* | A ação não pode falhar nem interromper a execução de um playbook: Se a operação for concluída: Imprima "Conexão bem-sucedida com o servidor do Trellix Helix usando os parâmetros de conexão fornecidos!" A ação precisa falhar e interromper a execução de um playbook: Se houver um erro crítico, como credenciais incorretas ou perda de conectividade: Imprima "Falha ao se conectar ao servidor Trellix Helix! O erro é {0}".format(exception.stacktrace) |

Geral |

Desativar alerta

Descrição

A duração é em minutos. Precisamos pegar a hora atual e adicionar a ela o tempo relevante. O valor criado será usado no parâmetro "endDate" da solicitação.

Parâmetros

| Nome de exibição do parâmetro | Tipo | Valor padrão | É obrigatório | Descrição |

|---|---|---|---|---|

| Código de alerta | Número inteiro | N/A | Sim | Especifique o ID do alerta que precisa ser suprimido no Trellix Helix. |

| Duração | Número inteiro | N/A | Sim | Especifique por quanto tempo o alerta deve ser suprimido em minutos. |

Executar em

A ação não é executada em entidades nem tem parâmetros de entrada obrigatórios.

Resultados da ação

Resultado do script

| Nome do resultado do script | Opções de valor | Exemplo |

|---|---|---|

| is_success | Verdadeiro/Falso | is_success:False |

Painel de casos

| Tipo de resultado | Valor / Descrição | Tipo |

|---|---|---|

| Mensagem de saída* | A ação não pode falhar nem interromper a execução de um playbook: Se for bem-sucedido: Se o ID do alerta não for encontrado: Imprima "Não foi possível suprimir o alerta com ID {ID} por {duration} minutos no Trellix Helix. Motivo: o alerta com o ID {ID} não foi encontrado." A ação precisa falhar e interromper a execução de um playbook: if not successful: Imprima "Erro ao executar a ação "Suprimir alerta". Motivo: {0}''.format(error.Stacktrace) |

Geral |

Fechar alerta

Descrição

Feche o alerta no Trellix Helix.

Parâmetros

| Nome de exibição do parâmetro | Tipo | Valor padrão | É obrigatório | Descrição |

|---|---|---|---|---|

| Código de alerta | Número inteiro | N/A | Sim | Especifique o ID do alerta que precisa ser fechado no Trellix Helix. |

| Observação de revisão | String | N/A | Não | Especifique a observação de revisão para o alerta. |

Executar em

A ação não é executada em entidades nem tem parâmetros de entrada obrigatórios.

Resultados da ação

Resultado do script

| Nome do resultado do script | Opções de valor | Exemplo |

|---|---|---|

| is_success | Verdadeiro/Falso | is_success:False |

Painel de casos

| Tipo de resultado | Valor / Descrição | Tipo |

|---|---|---|

| Mensagem de saída* | A ação não pode falhar nem interromper a execução de um playbook: Se for bem-sucedido: Se o ID do alerta não for encontrado: Imprima "Não foi possível fechar o alerta com o ID {ID} no Trellix Helix. Motivo: o alerta com o ID {ID} não foi encontrado." A ação precisa falhar e interromper a execução de um playbook: if not successful: Imprima "Erro ao executar a ação "Fechar alerta". Motivo: {0}''.format(error.Stacktrace) |

Geral |

Adicionar observação ao alerta

Descrição

Adicione uma observação ao alerta no Trellix Helix.

Parâmetros

| Nome de exibição do parâmetro | Tipo | Valor padrão | É obrigatório | Descrição |

|---|---|---|---|---|

| Código de alerta | Número inteiro | N/A | Sim | Especifique o ID do alerta que precisa ser suprimido no Trellix Helix. |

| Observação | Número inteiro | N/A | Sim | Especifique uma observação para o alerta. |

Executar em

A ação não é executada em entidades nem tem parâmetros de entrada obrigatórios.

Resultados da ação

Resultado do script

| Nome do resultado do script | Opções de valor | Exemplo |

|---|---|---|

| is_success | Verdadeiro/Falso | is_success:False |

Painel de casos

| Tipo de resultado | Valor / Descrição | Tipo |

|---|---|---|

| Mensagem de saída* | A ação não pode falhar nem interromper a execução de um playbook: Se a ação for bem-sucedida: Se o ID do alerta não for encontrado: Imprima "Não foi possível adicionar uma nota ao alerta com ID {ID} no Trellix Helix. Motivo: o alerta com o ID {ID} não foi encontrado." A ação precisa falhar e interromper a execução de um playbook: if not successful: Imprima "Erro ao executar a ação "Adicionar nota ao alerta". Motivo: {0}''.format(error.Stacktrace) |

Geral |

Acessar listas

Descrição

Retorna informações sobre as listas do Trellix Helix.

Parâmetros

| Nome de exibição do parâmetro | Tipo | Valor padrão | É obrigatório | Descrição |

|---|---|---|---|---|

| Nome | String | N/A | Não | Especifique o filtro de nome. |

| Apelido | String | N/A | Não | Especifique o filtro de nome curto. |

| Ativo | Caixa de seleção | Falso | Não | Especifique se a ação deve retornar apenas listas ativas. |

| Interno | Caixa de seleção | Falso | Não | Especifique se a ação deve retornar apenas listas internas. |

| Protegido | Caixa de seleção | Falso | Não | Especifique se a ação deve retornar apenas listas protegidas. |

| Ordenar por | DDL | Nome Valores possíveis: Nome Apelido Criado em |

Não | Especifique qual parâmetro deve ser usado para classificar os resultados. |

| Ordem de classificação | DDL | Crescente Valores possíveis: Crescente Decrescente |

Não | Especifique a ordem de classificação dos resultados. |

| Número máximo de listas a serem retornadas | Número inteiro | 100 | Não | Especifique quantas listas retornar. |

Executar em

A ação não é executada em entidades nem tem parâmetros de entrada obrigatórios.

Resultados da ação

Resultado do script

| Nome do resultado do script | Opções de valor | Exemplo |

|---|---|---|

| is_success | Verdadeiro/Falso | is_success:False |

Resultado do JSON

"results": [

{

"id": 14387,

"short_name": "siemplify_atest",

"item_count": 0,

"types": [],

"created_by": {

"id": "0b48dde7-5c81-4899-978d-793540861a42",

"avatar": "https://secure.gravatar.com/avatar/0feb076e8da5a3dff2b62cf8e53525cd",

"name": "xxxxxxxx",

"username": "xxx.xxxxxx@xxxxxxxxx.xx",

"primary_email": "xxx.xxxxxx@xxxxxxxxx.xx"

},

"updated_by": {

"id": "0b48dde7-5c81-4899-978d-793540861a42",

"avatar": "https://secure.gravatar.com/avatar/0feb076e8da5a3dff2b62cf8e53525cd",

"name": "xxxxxxxx",

"username": "xxx.xxxxxx@xxxxxxxxx.xx",

"primary_email": "xxx.xxxxxx@xxxxxxxxx.xx"

},

"created_at": "2020-08-11T07:36:24.725168Z",

"updated_at": "2020-08-11T07:36:24.725168Z",

"name": "xxxxxxxx xxx",

"type": "default",

"description": "",

"usage": [],

"is_internal": false,

"is_protected": false,

"is_active": true,

"hash": ""

}

]

}

Painel de casos

| Tipo de resultado | Valor / Descrição | Tipo |

|---|---|---|

| Mensagem de saída* | A ação não pode falhar nem interromper a execução de um playbook: Se for bem-sucedido: Se nenhuma lista for encontrada (is_success=false): Imprima "Nenhuma lista foi encontrada que corresponda aos critérios definidos". A ação precisa falhar e interromper a execução de um playbook: if not successful: Imprima "Erro ao executar a ação "Get Lists". Motivo: {0}''.format(error.Stacktrace) |

Geral |

| Painel de casos | Nome: "Trellix Helix Lists" Coluna:

|

Geral |

Acessar itens da lista

Descrição

Retorna informações sobre itens de listas do Trellix Helix.

Parâmetros

| Nome de exibição do parâmetro | Tipo | Valor padrão | É obrigatório | Descrição |

|---|---|---|---|---|

| Nome curto da lista | String | N/A | Sim | Especifique o nome abreviado da lista. |

| Valor | String | N/A | Não | Especifique o filtro de valor para os itens. |

| Tipo | DDL | TODOS Valores possíveis: FQDN IPv4 IPv6 MD5 MISC SHA-1 |

Não | Especifique o filtro de tipo para os itens. |

| Ordenar por | DDL | Valor Valores possíveis: Valor Tipo Risco |

Não | Especifique qual parâmetro deve ser usado para classificar os resultados. |

| Ordem de classificação | DDL | Crescente Valores possíveis: Crescente Decrescente |

Não | Especifique a ordem de classificação dos resultados. |

| Número máximo de itens a serem retornados | Número inteiro | 100 | Não | Especifique quantos itens serão retornados. |

Executar em

A ação não é executada em entidades nem tem parâmetros de entrada obrigatórios.

Resultados da ação

Resultado do script

| Nome do resultado do script | Opções de valor | Exemplo |

|---|---|---|

| is_success | Verdadeiro/Falso | is_success:False |

Resultado do JSON

"results": [

{

"id": 45404223,

"value": "xxxxxxxxx.xx",

"type": "misc",

"risk": "Low",

"notes": "",

"list": 4969

}

]

}

Painel de casos

| Tipo de resultado | Valor / Descrição | Tipo |

|---|---|---|

| Mensagem de saída* | A ação não pode falhar nem interromper a execução de um playbook: Se a ação for bem-sucedida: Se nenhuma lista for encontrada (is_success=false): Imprima "A lista com o nome curto "{short_name}" não foi encontrada no Trellix Helix". Se não houver itens na lista (is_success=false): Imprima "Nenhum item foi encontrado na lista com o nome abreviado "{short_name}" no Trellix Helix". A ação precisa falhar e interromper a execução de um playbook: if not successful: Imprima "Error executing action "Get List Items". Motivo: {0}''.format(error.Stacktrace) |

Geral |

Adicionar entidades a uma lista

Descrição

Adicione entidades do Google SecOps à lista do Trellix Helix.

Parâmetros

| Nome de exibição do parâmetro | Tipo | Valor padrão | É obrigatório | Descrição |

|---|---|---|---|---|

| Nome curto da lista | String | N/A | Não | Especifique o nome abreviado da lista. |

| Risco | DDL | Médio Valores possíveis: Baixo Médio Alta Crítico |

Não | Especifique o risco dos itens. |

| Observação | String | N/A | Não | Especifique as observações que devem ser adicionadas aos itens. |

Executar em

Essa ação é executada em todas as entidades.

Resultados da ação

Resultado do script

| Nome do resultado do script | Opções de valor | Exemplo |

|---|---|---|

| is_success | Verdadeiro/Falso | is_success:False |

Resultado do JSON

{

"id": 45417477,

"value": "misc/email/fqdn/ipv4/ipv6/md5/shaa1aa",

"type": "misc",

"risk": "Critical",

"notes": "Asd",

"list": 14387

}

Painel de casos

| Tipo de resultado | Valor / Descrição | Tipo |

|---|---|---|

| Mensagem de saída* | A ação não pode falhar nem interromper a execução de um playbook: if successful and at least one of the provided entities were added (is_success = true): Se não for possível enriquecer entidades específicas(is_success = true): Print "Action was not able to add the following entities to the Trellix Helix list with short name '{0}' \n: {1}".format(List Short Name, [entity.identifier]) Se nenhuma entidade foi adicionada (is_success=false): Imprima "Nenhuma entidade foi adicionada à lista com o nome abreviado "{short_name}" no Trellix Helix". A ação precisa falhar e interromper a execução de um playbook: if not successful: Imprima "Erro ao executar a ação "Adicionar entidades a uma lista". Motivo: {0}''.format(error.Stacktrace) |

Geral |

Pesquisa de índice

Descrição

Realize a pesquisa de índice no Trellix Helix.

Parâmetros

| Nome de exibição do parâmetro | Tipo | Valor padrão | É obrigatório | Descrição |

|---|---|---|---|---|

| Consulta | String | N/A | Sim | Especifique a consulta para a pesquisa, por exemplo: srcserver=172.30.202.130 |

| Período | String | N/A | Não | Especifique o período da pesquisa. Apenas horas e dias são aceitos. Essa é a limitação do Trellix Helix. Exemplos de valores: 1d: 1 dia |

| Número máximo de resultados a serem retornados | Número inteiro | 100 | Não | Especifique quantos resultados retornar. |

Executar em

A ação não é executada em entidades nem tem parâmetros de entrada obrigatórios.

Resultados da ação

Resultado do script

| Nome do resultado do script | Opções de valor | Exemplo |

|---|---|---|

| is_success | Verdadeiro/Falso | is_success:False |

Resultado do JSON

"results": {

"hits": {

"hits": [

{

"_score": 0.0,

"_type": "_doc",

"_id": "e7afc97f-f3fb-4e1b-9915-a648f00b9c5f",

"_source": {

"dstusagetype": "cdn",

"_eventid": "e7afc97f-f3fb-4e1b-9915-a648f00b9c5f",

"srcisp": "private ip address lan",

"meta_uuid": "e7afc97f-f3fb-4e1b-9915-a648f00b9c5f",

"srcipv4": "x.x.x.x",

"alert_version": "x.x.x.x",

"cnchost": [

"xxx.xxxxxxx.xxx",

"xxx.xxxxxxx.xxx",

"xxx.xxxxxxx.xxx",

"xxx.xxxxxxx.xxx",

"xxx.xxxxxxx.xxx",

"xxx.xxxxxxx.xxx"

],

"detect_rulenames": [

"fireeye nx alert [malware-object]"

],

"dstdomain": "xxxxxxxx.xxx",

"dstregion": "california",

"meta_ts": "2020-08-13T08:34:12.000Z",

"dstipv4": "x.x.x.x",

"meta_rule": "fireeye_cms_alert-ss-0.1.4",

"alert_product": "web mps",

"srcmac": "xx:xx:xx:xx:xx:xx",

"eventlog": "malware-object",

"eventtype": "ips",

"dstcountry": "united states of america",

"msr_ruleids": [],

"meta_alert_deviceid": "867A65B84172",

"root-infection": "19",

"dstlatitude": 37.775699615478516,

"version": "x.x.x.x",

"detect_rulematches": [

{

"confidence": "high",

"severity": "medium",

"tags": [

"fireeye",

"ids",

"helixcmsrule",

"md-none"

],

"ruleid": "1.1.2370",

"rulename": "fireeye nx alert [malware-object]",

"revision": 0

}

],

"msg": "extended",

"dstisp": "cloudflare inc.",

"dstport": 80,

"metaclass": "antivirus",

"alerturl": "https://fireeye-cm.xxxxxx.xxxxx/event_stream/events_for_bot?ma_id=166",

"md5": "47f9fdc617f8c98a6732be534d8dbe9a",

"eventid": "166",

"product": "cms",

"virus": [

"fetestevent",

"fe_ml_heuristic"

],

"devicename": "fireeye-cm.xxxxxx.xxxxx",

"dstlongitude": -122.39520263671875,

"explanation": {

"malware-detected": {

"malware": [

{

"name": "fetestevent",

"stype": "vm-bot-command",

"sid": "11111112"

},

{

"profile": "win7x64-sp1m",

"http-header": "get /appliance-test/test-infection.exe http/1.1\r\nhost: fedeploycheck.fireeye.com\r\nuser-agent: mozilla/5.0 (windows nt 10.0; win64; x64; rv:79.0) gecko/20100101 firefox/79.0\r\naccept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,*/*;q=0.8\r\naccept-language: en-us,en;q=0.5\r\naccept-encoding: gzip, deflate\r\nconnection: keep-alive\r\nupgrade-insecure-requests: 1\r\n\r\n http/1.1 200 ok\r\ndate: thu, 13 aug 2020 08:34:22 gmt\r\nserver: apache\r\nlast-modified: tue, 17 apr 2012 22:12:28 gmt\r\netag: \"40011-7000-4bde73bf74b00\"\r\naccept-ranges: bytes\r\ncontent-length: 28672\r\ncache-control: max-age=0\r\nexpires: thu, 13 aug 2020 08:34:22 gmt\r\nconnection: close\r\ncontent-type: application/octet-stream",

"submitted-at": "2020-08-13t08:32:15z",

"name": "fe_ml_heuristic",

"downloaded-at": "2020-08-13t08:34:08z",

"md5sum": "47f9fdc617f8c98a6732be534d8dbe9a",

"executed-at": "2020-08-13t08:34:12z",

"application": "windows explorer",

"sha256": "b009f4c1b52cbe6db873fd601b68735a05b0721556eea73690b704f77f04b17e",

"type": "exe",

"original": "test-infection.exe",

"stype": "malware-guard"

}

]

},

"cnc-services": {

"cnc-service": [

{

"type": "networkanomaly",

"sname": "fetestevent",

"protocol": "udp",

"port": "53",

"address": "xxx.xxxxxxx.xxx"

},

{

"type": "networkanomaly",

"sname": "fetestevent",

"protocol": "udp",

"port": "53",

"address": "xxx.xxxxxxx.xxx"

},

{

"sname": "fetestevent",

"protocol": "tcp",

"url": "hxxp:///appliance-test/alert.html",

"address": "xxx.xxxxxxx.xxx",

"sid": "11111112",

"type": "vmsigmatch",

"port": "80",

"channel": "get /appliance-test/alert.html http/1.1::~~cache-control: no-cache::~~connection: keep-alive::~~pragma: no-cache::~~user-agent: winhttp example/1.0::~~host: xxx.xxxxxxx.xxx::~~::~~"

},

{

"sname": "fetestevent",

"protocol": "tcp",

"url": "hxxp:///appliance-test/alert.html",

"address": "xxx.xxxxxxx.xxx",

"type": "networkanomaly",

"port": "80",

"channel": "get /appliance-test/alert.html http/1.1::~~cache-control: no-cache::~~connection: keep-alive::~~pragma: no-cache::~~user-agent: winhttp example/1.0::~~host: xxx.xxxxxxx.xxx::~~::~~get /appliance-test/alert.html http/1.1::~~cache-control: no-cache::~~connection: keep-alive::~~pragma: no-cache::~~user-agent: winhttp example/1.0::~~host: mil.fireeye.com::~~::~~"

},

{

"sname": "fetestevent",

"protocol": "tcp",

"url": "hxxp:///appliance-test/alert.html",

"address": "xxx.xxxxxxx.xxx",

"sid": "11111112",

"type": "vmsigmatch",

"port": "80",

"channel": "get /appliance-test/alert.html http/1.1::~~user-agent: winhttp example/1.0::~~host: xxx.xxxxxxx.xxx::~~connection: keep-alive::~~cache-control: no-cache::~~pragma: no-cache::~~::~~"

},

{

"sname": "fetestevent",

"protocol": "tcp",

"url": "hxxp:///appliance-test/alert.html",

"address": "xxx.xxxxxxx.xxx",

"type": "networkanomaly",

"port": "80",

"channel": "get /appliance-test/alert.html http/1.1::~~user-agent: winhttp example/1.0::~~host: xxx.xxxxxxx.xxx::~~connection: keep-alive::~~cache-control: no-cache::~~pragma: no-cache::~~::~~get /appliance-test/alert.html http/1.1::~~user-agent: winhttp example/1.0::~~host: xxx.xxxxxxx.xxx::~~connection: keep-alive::~~cache-control: no-cache::~~pragma: no-cache::~~::~~"

}

]

},

"anomaly": "229888",

"analysis": "binary"

},

"vlan": 0,

"detect_ruleids": [

"1.1.2370"

],

"alert": {

"ack": "no",

"ati-data": "{\"data\": [{\"extracted_from\": \"analysis\", \"observable_type\": \"hash\", \"context_api\": {\"threat_details\": {\"av_classifications\": [{\"first_seen\": \"2020-07-26t06:28:44.000000z\", \"av_vendor\": \"third-party-1\", \"av_product\": \"external products\", \"total_malicious\": 2, \"id\": \"av-results-type--b0ea2863-a6ec-3401-8892-3ccd59c9cbd8\", \"total_scanned\": 70}]}, \"name\": \"not_attributed\", \"sample_metadata\": {\"hashes\": {\"md5\": \"47f9fdc617f8c98a6732be534d8dbe9a\"}, \"mime_type\": \"application/x-dosexec\"}, \"updated_at\": \"2020-08-04 00:15:37.000000z\", \"created_at\": \"2020-08-04 00:15:37.000000z\", \"third_party_context\": {\"av_results\": [{\"product\": \"external products\", \"scanned\": \"2020-07-26t06:28:44.000000z\", \"total_malicious\": 2, \"total_scanned\": 70}]}, \"analysis_conclusion\": \"indeterminate\", \"type\": \"malware-summary\", \"id\": \"malware-summary--1e92bab8-007a-39ec-8c85-0a8859a5793c\"}, \"observable_value\": \"47f9fdc617f8c98a6732be534d8dbe9a\"}]}",

"sc-version": "1044.170"

},

"dstcountrycode": "us",

"meta_deviceid": "86F781D434CE",

"meta_sensor": "fireeye-nx1500v",

"alert_deviceid": "867a65b84172",

"class": "fireeye_nx_alert",

"severity": "majr",

"uuid": "e7afc97f-f3fb-4e1b-9915-a648f00b9c5f",

"sha256": "b009f4c1b52cbe6db873fd601b68735a05b0721556eea73690b704f77f04b17e",

"__metadata__": {

"received": "2020-08-13T08:34:37.000Z",

"raw_batch_id": "ff9eb053-d43f-43ef-82ec-bf8b8ca169b0",

"data_type": "passthrough",

"disable_index": false,

"dynamic_taxonomy": true,

"num_events": 1,

"source_type": "json",

"target_index": "alerts",

"batch_id": "ff9eb053-d43f-43ef-82ec-bf8b8ca169b0",

"customer_id": "hexqsj477",

"id": "e7afc97f-f3fb-4e1b-9915-a648f00b9c5f",

"sequence_number": 0

},

"sensor": "fireeye-nx1500v",

"srcport": 52903,

"srcserver": "x.x.x.x",

"rule": [

"vm-bot-command",

"malware-guard"

],

"srcusagetype": "rsv",

"deviceid": "86f781d434ce",

"action": "notified",

"attackinfo": "get /appliance-test/test-infection.exe http/1.1\r\nhost: fedeploycheck.fireeye.com\r\nuser-agent: mozilla/5.0 (windows nt 10.0; win64; x64; rv:79.0) gecko/20100101 firefox/79.0\r\naccept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,*/*;q=0.8\r\naccept-language: en-us,en;q=0.5\r\naccept-encoding: gzip, deflate\r\nconnection: keep-alive\r\nupgrade-insecure-requests: 1\r\n\r\n http/1.1 200 ok\r\ndate: thu, 13 aug 2020 08:34:22 gmt\r\nserver: apache\r\nlast-modified: tue, 17 apr 2012 22:12:28 gmt\r\netag: \"40011-7000-4bde73bf74b00\"\r\naccept-ranges: bytes\r\ncontent-length: 28672\r\ncache-control: max-age=0\r\nexpires: thu, 13 aug 2020 08:34:22 gmt\r\nconnection: close\r\ncontent-type: application/octet-stream",

"dstcity": "san francisco"

},

"_index": "alerts"

}

],

"total": 9,

"max_score": 0.0

},

"_shards": {

"successful": 27,

"failed": 0,

"skipped": 0,

"total": 27

},

"took": 4,

"timed_out": false,

"metrics": {

"load": 0.9833333333333334,

"regex": false,

"list": false,

"aggregation": false,

"subsearch": false

},

"failures": []

}

}

Painel de casos

| Tipo de resultado | Valor / Descrição | Tipo |

|---|---|---|

| Mensagem de saída* | A ação não pode falhar nem interromper a execução de um playbook: Se a ação for bem-sucedida: Se hits/total=0 (is_success=false): Imprima "Nenhum resultado foi encontrado para a consulta '{query}'." A ação precisa falhar e interromper a execução de um playbook: if not successful: Imprima "Erro ao executar a ação "Pesquisa de índice". Motivo: {0}''.format(error.Stacktrace) |

Geral |

Pesquisa de arquivo

Descrição

Faça uma pesquisa de arquivo no Trellix Helix.

Parâmetros

| Nome de exibição do parâmetro | Tipo | Valor padrão | É obrigatório | Descrição |

|---|---|---|---|---|

| Consulta | String | N/A | Sim | Especifique a consulta para a pesquisa, por exemplo, srcserver=172.30.202.130 |

| Período | String | N/A | Sim | Especifique o período da pesquisa. Apenas horas e dias são aceitos. Essa é a limitação do Trellix Helix. Exemplos de valores: 1d: 1 dia |

| Número máximo de resultados a serem retornados | Número inteiro | 100 | Não | Especifique quantos resultados retornar. |

Executar em

A ação não é executada em entidades nem tem parâmetros de entrada obrigatórios.

Resultados da ação

Resultado do script

| Nome do resultado do script | Opções de valor | Exemplo |

|---|---|---|

| is_success | Verdadeiro/Falso | is_success:False |

Resultado do JSON

"results": {

"hits": {

"hits": [

{

"_score": 0.0,

"_type": "_doc",

"_id": "e7afc97f-f3fb-4e1b-9915-a648f00b9c5f",

"_source": {

"dstusagetype": "cdn",

"_eventid": "e7afc97f-f3fb-4e1b-9915-a648f00b9c5f",

"srcisp": "private ip address lan",

"meta_uuid": "e7afc97f-f3fb-4e1b-9915-a648f00b9c5f",

"srcipv4": "x.x.x.x",

"alert_version": "x.x.x.x",

"cnchost": [

"xxx.xxxxxxx.xxx",

"xxx.xxxxxxx.xxx",

"xxx.xxxxxxx.xxx",

"xxx.xxxxxxx.xxx",

"xxx.xxxxxxx.xxx",

"xxx.xxxxxxx.xxx"

],

"detect_rulenames": [

"fireeye nx alert [malware-object]"

],

"dstdomain": "cloudflare.com",

"dstregion": "california",

"meta_ts": "2020-08-13T08:34:12.000Z",

"dstipv4": "172.65.203.203",

"meta_rule": "fireeye_cms_alert-ss-0.1.4",

"alert_product": "web mps",

"srcmac": "x:x:x:x:x:x",

"eventlog": "malware-object",

"eventtype": "ips",

"dstcountry": "united states of america",

"msr_ruleids": [],

"meta_alert_deviceid": "867A65B84172",

"root-infection": "19",

"dstlatitude": 37.775699615478516,

"version": "9.0.0.916210",

"detect_rulematches": [

{

"confidence": "high",

"severity": "medium",

"tags": [

"fireeye",

"ids",

"helixcmsrule",

"md-none"

],

"ruleid": "1.1.2370",

"rulename": "fireeye nx alert [malware-object]",

"revision": 0

}

],

"msg": "extended",

"dstisp": "cloudflare inc.",

"dstport": 80,

"metaclass": "antivirus",

"alerturl": "https://fireeye-cm.xxxxxxxxxx.xxxxx/event_stream/events_for_bot?ma_id=166",

"md5": "47f9fdc617f8c98a6732be534d8dbe9a",

"eventid": "166",

"product": "cms",

"virus": [

"fetestevent",

"fe_ml_heuristic"

],

"devicename": "fireeye-cm.xxxxxxxxxx.xxxxx",

"dstlongitude": -122.39520263671875,

"explanation": {

"malware-detected": {

"malware": [

{

"name": "fetestevent",

"stype": "vm-bot-command",

"sid": "11111112"

},

{

"profile": "win7x64-sp1m",

"http-header": "get /appliance-test/test-infection.exe http/1.1\r\nhost: fedeploycheck.fireeye.com\r\nuser-agent: mozilla/5.0 (windows nt 10.0; win64; x64; rv:79.0) gecko/20100101 firefox/79.0\r\naccept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,*/*;q=0.8\r\naccept-language: en-us,en;q=0.5\r\naccept-encoding: gzip, deflate\r\nconnection: keep-alive\r\nupgrade-insecure-requests: 1\r\n\r\n http/1.1 200 ok\r\ndate: thu, 13 aug 2020 08:34:22 gmt\r\nserver: apache\r\nlast-modified: tue, 17 apr 2012 22:12:28 gmt\r\netag: \"40011-7000-4bde73bf74b00\"\r\naccept-ranges: bytes\r\ncontent-length: 28672\r\ncache-control: max-age=0\r\nexpires: thu, 13 aug 2020 08:34:22 gmt\r\nconnection: close\r\ncontent-type: application/octet-stream",

"submitted-at": "2020-08-13t08:32:15z",

"name": "fe_ml_heuristic",

"downloaded-at": "2020-08-13t08:34:08z",

"md5sum": "47f9fdc617f8c98a6732be534d8dbe9a",

"executed-at": "2020-08-13t08:34:12z",

"application": "windows explorer",

"sha256": "b009f4c1b52cbe6db873fd601b68735a05b0721556eea73690b704f77f04b17e",

"type": "exe",

"original": "test-infection.exe",

"stype": "malware-guard"

}

]

},

"cnc-services": {

"cnc-service": [

{

"type": "networkanomaly",

"sname": "fetestevent",

"protocol": "udp",

"port": "53",

"address": "xxx.xxxxxxx.xxx"

},

{

"type": "networkanomaly",

"sname": "fetestevent",

"protocol": "udp",

"port": "53",

"address": "xxx.xxxxxxx.xxx"

},

{

"sname": "fetestevent",

"protocol": "tcp",

"url": "hxxp:///appliance-test/alert.html",

"address": "xxx.xxxxxxx.xxx",

"sid": "11111112",

"type": "vmsigmatch",

"port": "80",

"channel": "get /appliance-test/alert.html http/1.1::~~cache-control: no-cache::~~connection: keep-alive::~~pragma: no-cache::~~user-agent: winhttp example/1.0::~~host: xxx.xxxxxxx.xxx::~~::~~"

},

{

"sname": "fetestevent",

"protocol": "tcp",

"url": "hxxp:///appliance-test/alert.html",

"address": "xxx.xxxxxxx.xxx",

"type": "networkanomaly",

"port": "80",

"channel": "get /appliance-test/alert.html http/1.1::~~cache-control: no-cache::~~connection: keep-alive::~~pragma: no-cache::~~user-agent: winhttp example/1.0::~~host: mil.fireeye.com::~~::~~get /appliance-test/alert.html http/1.1::~~cache-control: no-cache::~~connection: keep-alive::~~pragma: no-cache::~~user-agent: winhttp example/1.0::~~host: xxx.xxxxxxx.xxx::~~::~~"

},

{

"sname": "fetestevent",

"protocol": "tcp",

"url": "hxxp:///appliance-test/alert.html",

"address": "xxx.xxxxxxx.xxx",

"sid": "11111112",

"type": "vmsigmatch",

"port": "80",

"channel": "get /appliance-test/alert.html http/1.1::~~user-agent: winhttp example/1.0::~~host: xxx.xxxxxxx.xxx::~~connection: keep-alive::~~cache-control: no-cache::~~pragma: no-cache::~~::~~"

},

{

"sname": "fetestevent",

"protocol": "tcp",

"url": "hxxp:///appliance-test/alert.html",

"address": "xxx.xxxxxxx.xxx",

"type": "networkanomaly",

"port": "80",

"channel": "get /appliance-test/alert.html http/1.1::~~user-agent: winhttp example/1.0::~~host: xxx.xxxxxxx.xxx::~~connection: keep-alive::~~cache-control: no-cache::~~pragma: no-cache::~~::~~get /appliance-test/alert.html http/1.1::~~user-agent: winhttp example/1.0::~~host: mil.fireeye.com::~~connection: keep-alive::~~cache-control: no-cache::~~pragma: no-cache::~~::~~"

}

]

},

"anomaly": "229888",

"analysis": "binary"

},

"vlan": 0,

"detect_ruleids": [

"1.1.2370"

],

"alert": {

"ack": "no",

"ati-data": "{\"data\": [{\"extracted_from\": \"analysis\", \"observable_type\": \"hash\", \"context_api\": {\"threat_details\": {\"av_classifications\": [{\"first_seen\": \"2020-07-26t06:28:44.000000z\", \"av_vendor\": \"third-party-1\", \"av_product\": \"external products\", \"total_malicious\": 2, \"id\": \"av-results-type--b0ea2863-a6ec-3401-8892-3ccd59c9cbd8\", \"total_scanned\": 70}]}, \"name\": \"not_attributed\", \"sample_metadata\": {\"hashes\": {\"md5\": \"47f9fdc617f8c98a6732be534d8dbe9a\"}, \"mime_type\": \"application/x-dosexec\"}, \"updated_at\": \"2020-08-04 00:15:37.000000z\", \"created_at\": \"2020-08-04 00:15:37.000000z\", \"third_party_context\": {\"av_results\": [{\"product\": \"external products\", \"scanned\": \"2020-07-26t06:28:44.000000z\", \"total_malicious\": 2, \"total_scanned\": 70}]}, \"analysis_conclusion\": \"indeterminate\", \"type\": \"malware-summary\", \"id\": \"malware-summary--1e92bab8-007a-39ec-8c85-0a8859a5793c\"}, \"observable_value\": \"47f9fdc617f8c98a6732be534d8dbe9a\"}]}",

"sc-version": "1044.170"

},

"dstcountrycode": "us",

"meta_deviceid": "86F781D434CE",

"meta_sensor": "fireeye-nx1500v",

"alert_deviceid": "867a65b84172",

"class": "fireeye_nx_alert",

"severity": "majr",

"uuid": "e7afc97f-f3fb-4e1b-9915-a648f00b9c5f",

"sha256": "b009f4c1b52cbe6db873fd601b68735a05b0721556eea73690b704f77f04b17e",

"__metadata__": {

"received": "2020-08-13T08:34:37.000Z",

"raw_batch_id": "ff9eb053-d43f-43ef-82ec-bf8b8ca169b0",

"data_type": "passthrough",

"disable_index": false,

"dynamic_taxonomy": true,

"num_events": 1,

"source_type": "json",

"target_index": "alerts",

"batch_id": "ff9eb053-d43f-43ef-82ec-bf8b8ca169b0",

"customer_id": "hexqsj477",

"id": "e7afc97f-f3fb-4e1b-9915-a648f00b9c5f",

"sequence_number": 0

},

"sensor": "fireeye-nx1500v",

"srcport": 52903,

"srcserver": "x.x.x.x",

"rule": [

"vm-bot-command",

"malware-guard"

],

"srcusagetype": "rsv",

"deviceid": "86f781d434ce",

"action": "notified",

"attackinfo": "get /appliance-test/test-infection.exe http/1.1\r\nhost: fedeploycheck.fireeye.com\r\nuser-agent: mozilla/5.0 (windows nt 10.0; win64; x64; rv:79.0) gecko/20100101 firefox/79.0\r\naccept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,*/*;q=0.8\r\naccept-language: en-us,en;q=0.5\r\naccept-encoding: gzip, deflate\r\nconnection: keep-alive\r\nupgrade-insecure-requests: 1\r\n\r\n http/1.1 200 ok\r\ndate: thu, 13 aug 2020 08:34:22 gmt\r\nserver: apache\r\nlast-modified: tue, 17 apr 2012 22:12:28 gmt\r\netag: \"40011-7000-4bde73bf74b00\"\r\naccept-ranges: bytes\r\ncontent-length: 28672\r\ncache-control: max-age=0\r\nexpires: thu, 13 aug 2020 08:34:22 gmt\r\nconnection: close\r\ncontent-type: application/octet-stream",

"dstcity": "san francisco"

},

"_index": "alerts"

}

],

"total": 9,

"max_score": 0.0

},

"_shards": {

"successful": 27,

"failed": 0,

"skipped": 0,

"total": 27

},

"took": 4,

"timed_out": false,

"metrics": {

"load": 0.9833333333333334,

"regex": false,

"list": false,

"aggregation": false,

"subsearch": false

},

"failures": []

}

}

Painel de casos

| Tipo de resultado | Valor / Descrição | Tipo |

|---|---|---|

| Mensagem de saída* | A ação não pode falhar nem interromper a execução de um playbook: Se a ação for bem-sucedida: Se o job foi pausado três vezes (is_success =false): Imprima "Nenhum resultado foi encontrado para a consulta de arquivo '{query}'. Motivo: o job de pesquisa de arquivo foi pausado mais de três vezes." A ação precisa falhar e interromper a execução de um playbook: if not successful: Imprima "Erro ao executar a ação "Pesquisa no arquivo". Motivo: {0}''.format(error.Stacktrace) Se houver uma entrada incorreta no parâmetro "Período": print "Error executing action "Archive Search". Motivo: um formato inesperado foi usado no parâmetro "Período". Verifique o valor especificado. ''.format(error.Stacktrace) |

Geral |

Receber detalhes do alerta

Descrição

Recupere informações sobre o alerta do Trellix Helix.

Parâmetros

| Nome de exibição do parâmetro | Tipo | Valor padrão | É obrigatório | Descrição |

|---|---|---|---|---|

| Código de alerta | Número inteiro | N/A | Sim | Especifique o ID do alerta que precisa ser enriquecido no Trellix Helix. |

| Número máximo de observações a serem retornadas | Número inteiro | 50 | Não | Especifique quantas notas associadas serão retornadas. |

Executar em

A ação não é executada em entidades nem tem parâmetros de entrada obrigatórios.

Resultados da ação

Resultado do script

| Nome do resultado do script | Opções de valor | Exemplo |

|---|---|---|

| is_success | Verdadeiro/Falso | is_success:False |

Resultado do JSON

{

"alerts": [

{

"_assignedAt": null,

"_assignedTo": null,

"_createdBy": {

"id": "abd5feae-84fc-41e9-be61-336ec358c89a",

"avatar": "https://secure.gravatar.com/avatar/8267ad472cbc450380f270ee60d729b5",

"name": "System User",

"username": "system_user",

"primary_email": "xx.xxxxx@fireeye.com"

},

"_updatedBy": {

"id": "0b48dde7-5c81-4899-978d-793540861a42",

"avatar": "https://secure.gravatar.com/avatar/0feb076e8da5a3dff2b62cf8e53525cd",

"name": "xxxxxxxxx",

"username": "xxx.xxxxxx@xxxxxxx.xxx",

"primary_email": "xxx.xxxxxx@xxxxxxx.xxx"

},

"alertThreat": "Unknown",

"alertType": "fireeye_rule",

"alertTypeDetails": {

"source": "fireeye-domain",

"detail": {

"pid": 3808,

"result": "quarantined",

"lastmodifiedtime": "2020-08-17T11:18:09.274Z",

"processpath": "c:\\knowbe4\\rssimulator\\start.exe",

"confidence": "high",

"filename": "c:\\knowbe4\\rssimulator\\testfolder\\tests\\9\\1873917892.axp",

"hx_alert_id": 504,

"accountdomain": "xxxxxxx-xxx",

"method": "oas",

"username": "xxxxxxxxx",

"virus": "generic.mg.4a1aa9b759980343",

"agentdomain": "xxxxxx-xxx",

"createdtime": "2020-05-24T11:18:08.993Z",

"agenthostname": "xxxxxx-xxxxxx",

"md5": "4a1aa9b7599803432bfe85056f1dce06",

"sha1": "469cf073c0ffcdfd23c28d88a851b885422ab2ce",

"bytes": 224888,

"agentip": "x.x.x.x",

"deviceid": "86b7f11acf8d",

"malwaretype": "malware",

"lastaccessedtime": "2020-08-17T11:18:09.274Z",

"objecttype": "file"

},

"summary": {

"virus": "generic.mg.4a1aa9b759980343",

"malwaretype": "malware"

}

},

"classification": 30,

"closedState": "Unknown",

"confidence": "Medium",

"context": null,

"createDate": "2020-08-17T11:30:16.863577Z",

"customer_id": "hexqsj477",

"description": "FireEye HX detected and quarantined malware on this system using the AV engine.",

"displayId": 3564,

"distinguisherKey": "js2asebmwggfxt0ahvu034~,~malware~,~generic.mg.4a1aa9b759980343~,~quarantined",

"distinguishers": {

"virus": "generic.mg.4a1aa9b759980343",

"agentid": "js2asebmwggfxt0ahvu034",

"result": "quarantined",

"malwaretype": "malware"

},

"emailedAt": 737654,

"eventCount": 1,

"eventsThreshold": 1,

"firstEventAt": "2020-08-17T11:29:13.124000Z",

"lastEventAt": "2020-08-17T11:29:13.124000Z",

"external": [],

"externalCount": 0,

"externalId": "",

"id": "5f3a6a3777e949323809f5af",

"infoLinks": [],

"internal": [],

"internalCount": 0,

"isThreat": false,

"isTuned": false,

"killChain": [

"5 - Installation"

],

"lastSyncMs": 1597663799165,

"message": "FIREEYE HX [Malware Prevented]",

"notes": [],

"notesCount": 0,

"organization": "hexqsj477",

"originId": "MAP_RULE",

"queues": [

"Default Queue"

],

"revision": 0,

"revisions": [],

"revisionNotes": "",

"risk": "Medium",

"riskOrder": 2,

"search": "class=fireeye_hx_alert eventlog=mal result=quarantined NOT srcipv4:$exclusions.global.srcipv4",

"secondsThreshold": 60,

"severity": "Medium",

"sourceRevision": 0,

"sourceUrl": "",

"state": "Open",

"suppressed": true,

"tags": [

"fireeye",

"helixhxrule",

"malware",

"av",

"md-info"

],

"threatChangedAt": null,

"threatType": 50,

"triggerId": "1.1.2615",

"triggerRevision": 0,

"tuningSearch": "",

"updateDate": "2020-09-13T07:10:25.451790Z"

}

],

"meta": {

"count": 1,

"previous": null,

"offset": 0,

"limit": 30,

"next": null

}

}

Painel de casos

| Tipo de resultado | Valor / Descrição | Tipo |

|---|---|---|

| Mensagem de saída* | A ação não pode falhar nem interromper a execução de um playbook: Se for bem-sucedido: Se o ID do alerta não for encontrado: Imprima "Não foi possível retornar informações sobre o alerta com ID {ID} do Trellix Helix. Motivo: o alerta com o ID {ID} não foi encontrado." A ação precisa falhar e interromper a execução de um playbook: if not successful: Imprima "Erro ao executar a ação "Receber detalhes do alerta". Motivo: {0}''.format(error.Stacktrace) |

Geral |

| Painel de casos | Nome da tabela:Notes Colunas da tabela:

|

Geral |

Endpoint de enriquecimento

Descrição

Extrai as informações do sistema do endpoint pelo nome do host.

Executar em

Essa ação é executada na entidade "Hostname".

Resultados da ação

Enriquecimento de entidades

| Nome do campo de enriquecimento | Origem (chave JSON) | Lógica: quando aplicar |

|---|---|---|

| FEHelix_risk_score | risk_score | Quando disponível em JSON |

| FEHelix_last_event_at | last_event_at | Quando disponível em JSON |

| FEHelix_severity | gravidade, | Quando disponível em JSON |

| FEHelix_status | asset_status | Quando disponível em JSON |

| FEHelix_source | source | Quando disponível em JSON |

| FEHelix_events_count | events_count | Quando disponível em JSON |

| FEHelix_is_vip_asset | is_vip_asset | Quando disponível em JSON |

| FEHelix_type | asset_type | Quando disponível em JSON |

| FEHelix_name | asset_name | Quando disponível em JSON |

| FEHelix_detections_count | detecções | Quando disponível em JSON |

| FEHelix_uuid | asset_uuid | Quando disponível em JSON |

| FEHelix_department | asset_department | Quando disponível em JSON |

| FEHelix_id | ID | Quando disponível em JSON |

| FEHelix_os | properties/os | Quando disponível em JSON |

Resultado do script

| Nome do resultado do script | Opções de valor | Exemplo |

|---|---|---|

| is_success | Verdadeiro/Falso | is_success:False |

Resultado do JSON

{

"risk_score": 0,

"last_event_at": null,

"asset_job_title": null,

"severity": "Low",

"cidr_range": null,

"asset_status": "active",

"source": "detection",

"created_at": "2020-09-01T22:27:05.202322+00:00",

"events_count": 0,

"is_vip_asset": false,

"asset_type": "xxxx",

"asset_name": "xx-xxxx-xxxx",

"last_activity": "2020-09-01T22:27:05.202322+00:00",

"detections": 0,

"asset_uuid": "09aa70c9-f76e-4092-a3a6-040192d24231",

"location": null,

"properties": {

"os": "windows 10 enterprise evaluation"

},

"org": "hexqsj477",

"id": 856440,

"asset_department": null

}

Painel de casos

| Tipo de resultado | Valor / Descrição | Tipo |

|---|---|---|

| Mensagem de saída* | A ação não pode falhar nem interromper a execução de um playbook: se a operação for bem-sucedida e pelo menos uma das entidades fornecidas tiver sido enriquecida (is_success = true): Se não for possível enriquecer entidades específicas(is_success = true): Print "Action was not able to enrich the following entities in Trellix Helix\n: {0}".format([entity.identifier]) Se nenhuma entidade foi enriquecida (is_success=false): Imprima "Nenhuma entidade foi enriquecida". A ação precisa falhar e interromper a execução de um playbook: if not successful: Imprima "Erro ao executar a ação "Enriquecer endpoint". Motivo: {0}''.format(error.Stacktrace) |

Geral |

Enriquecer usuário

Descrição

Extrai informações sobre usuários do Trellix Helix.

Executar em

Essa ação é executada na entidade "User".

Resultados da ação

Enriquecimento de entidades

| Nome do campo de enriquecimento | Origem (chave JSON) | Lógica: quando aplicar |

|---|---|---|

| FEHelix_risk_score | risk_score | Quando disponível em JSON |

| FEHelix_last_event_at | last_event_at | Quando disponível em JSON |

| FEHelix_severity | gravidade, | Quando disponível em JSON |

| FEHelix_status | asset_status | Quando disponível em JSON |

| FEHelix_source | source | Quando disponível em JSON |

| FEHelix_events_count | events_count | Quando disponível em JSON |

| FEHelix_is_vip_asset | is_vip_asset | Quando disponível em JSON |

| FEHelix_type | asset_type | Quando disponível em JSON |

| FEHelix_name | asset_name | Quando disponível em JSON |

| FEHelix_detections_count | detecções | Quando disponível em JSON |

| FEHelix_uuid | asset_uuid | Quando disponível em JSON |

| FEHelix_department | asset_department | Quando disponível em JSON |

| FEHelix_id | ID | Quando disponível em JSON |

Resultado do script

| Nome do resultado do script | Opções de valor | Exemplo |

|---|---|---|

| is_success | Verdadeiro/Falso | is_success:False |

Resultado do JSON

{

"risk_score": 0,

"last_event_at": null,

"asset_job_title": null,

"severity": "Low",

"cidr_range": null,

"asset_status": "active",

"source": "detection",

"created_at": "2020-08-25T20:26:17.694104+00:00",

"events_count": 0,

"is_vip_asset": false,

"asset_type": "User",

"asset_name": "xxxxxxxx",

"last_activity": "2020-08-25T20:26:17.694104+00:00",

"detections": 0,

"asset_uuid": "066c934a-c768-4c4f-adf5-35d03e95fc95",

"location": null,

"properties": {},

"org": "hexqsj477",

"id": 1174213,

"asset_department": null

}

Painel de casos

| Tipo de resultado | Valor / Descrição | Tipo |

|---|---|---|

| Mensagem de saída* | A ação não pode falhar nem interromper a execução de um playbook: se a operação for bem-sucedida e pelo menos uma das entidades fornecidas tiver sido enriquecida (is_success = true): Se não for possível enriquecer entidades específicas(is_success = true): Print "Action was not able to enrich the following entities in Trellix Helix\n: {0}".format([entity.identifier]) Se nenhuma entidade foi enriquecida (is_success=false): Imprima "Nenhuma entidade foi enriquecida". A ação precisa falhar e interromper a execução de um playbook: if not successful: Imprima "Erro ao executar a ação "Enriquecer usuário". Motivo: {0}''.format(error.Stacktrace) |

Geral |

Conectores

Conector de alertas do FireEye Helix

Descrição

Extrai alertas do Trellix Helix.

Autenticação da API

A autenticação de API é feita pelo cabeçalho x-fireeye-api-key, que contém a chave de API.

Configurar o conector de alertas do FireEye Helix no Google SecOps

Para instruções detalhadas sobre como configurar um conector no Google SecOps, consulte Configurar o conector.

Parâmetros do conector

Use os seguintes parâmetros para configurar o conector:

| Nome de exibição do parâmetro | Tipo | Valor padrão | É obrigatório | Descrição |

|---|---|---|---|---|

| Nome do campo do produto | String | Nome do produto | Sim | Insira o nome do campo de origem para recuperar o nome do campo do produto. |

| Nome do campo do evento | String | eventtype | Sim | Insira o nome do campo de origem para recuperar o nome do campo de evento. |

| Nome do campo de ambiente | String | "" | Não | Descreve o nome do campo em que o nome do ambiente é armazenado. Se o campo de ambiente não for encontrado, o ambiente será o padrão. |

| Padrão de regex do ambiente | String | .* | Não | Um padrão de regex a ser executado no valor encontrado no campo "Nome do campo de ambiente". O padrão é ".*" para capturar tudo e retornar o valor sem alterações. Usado para permitir que o usuário manipule o campo de ambiente usando a lógica de regex. Se o padrão de regex for nulo ou vazio, ou se o valor do ambiente for nulo, o resultado final será o ambiente padrão. |

| Tempo limite do script (segundos) | Número inteiro | 180 | Sim | Limite de tempo limite para o processo Python que executa o script atual. |

| Raiz da API | String | https://helix.eu.fireeye.com/helix/id/{id} | Sim | Raiz da API da instância do Trellix Helix. Exemplo: https://helix.eu.fireeye.com/helix/id/aaaqsj477 |

| Token da API | String | N/A | Sim | Token da API da conta do Trellix Helix. |

| Fuso horário do servidor | String | N/A | Não | Especifique qual fuso horário está definido no servidor do Trellix Helix em relação ao UTC. Por exemplo, +1, -1 etc. Se nada for especificado, o conector vai usar UTC como fuso horário padrão. |

| Menor risco de busca | String | Médio | Sim | O menor risco que será usado para buscar o alerta. Valores possíveis: Médio Alta Crítico |

| Voltar o tempo máximo | Número inteiro | 1 | Não | Número de horas de onde buscar alertas. |

| Número máximo de alertas a serem buscados | Número inteiro | 50 | Não | Quantos alertas processar por iteração de conector. |

| Usar a lista de permissões como uma lista de proibições | Caixa de seleção | Desmarcado | Sim | Se ativada, a lista de permissões será usada como uma lista de bloqueios. |

| Verificar SSL | Caixa de seleção | Desmarcado | Sim | Se ativada, verifique se o certificado SSL da conexão com o servidor Trellix Helix é válido. |

| Endereço do servidor proxy | String | N/A | Não | O endereço do servidor proxy a ser usado. |

| Nome de usuário do proxy | String | N/A | Não | O nome de usuário do proxy para autenticação. |

| Senha do proxy | Senha | N/A | Não | A senha do proxy para autenticação. |

Regras de conector

Suporte a proxy

O conector é compatível com proxy.

Precisa de mais ajuda? Receba respostas de membros da comunidade e profissionais do Google SecOps.