Certains producteurs de services Gemini Enterprise Agent Platform exigent que vous vous connectiez à leurs services à l'aide d'interfaces Private Service Connect. Ces services sont répertoriés dans le tableau Méthodes d'accès à Gemini Enterprise Agent Platform.

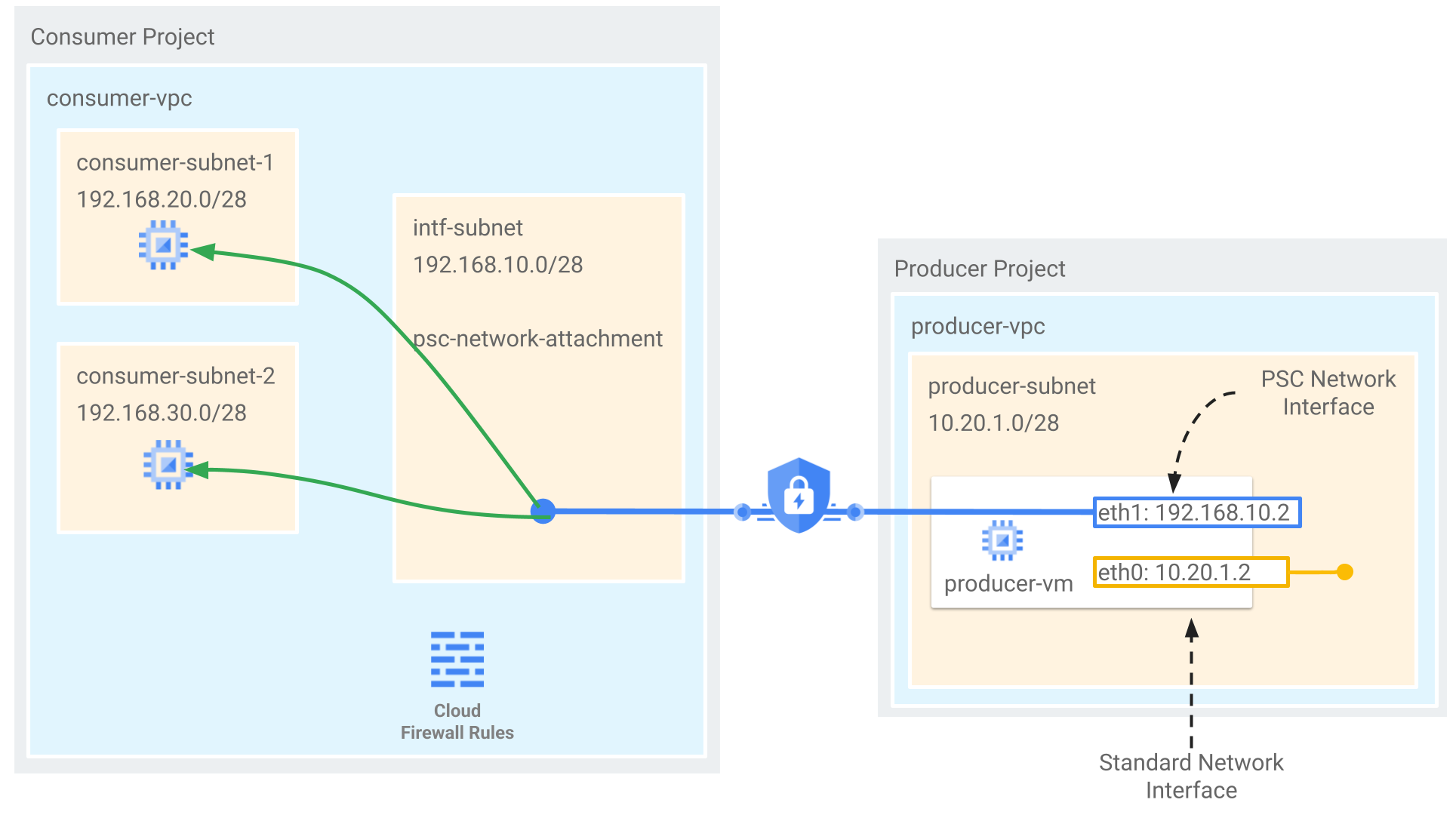

Lorsqu'une interface Private Service Connect est créée, une instance de VM dotée d'au moins deux interfaces réseau est également créée. La première interface se connecte à un sous-réseau dans un réseau VPC producteur. La deuxième interface demande une connexion au sous-réseau rattachement de réseau dans un réseau consommateur. Si elle est acceptée, une adresse IP interne provenant du sous-réseau du consommateur est attribuée à cette interface.

Du côté du producteur de services de la connexion privée, il y a un réseau VPC dans lequel les ressources de votre service sont provisionnées. Ce réseau est créé exclusivement pour vous et ne contient que vos ressources. La connectivité entre le réseau du producteur et celui du consommateur est établie via l'interface Private Service Connect.

Le schéma suivant illustre une architecture de pipelines de la plate-forme Gemini Enterprise Agent dans laquelle Gemini Enterprise est activé et géré dans le réseau du consommateur. Les ressources des pipelines de la plate-forme Gemini Enterprise Agent sont déployées en tant qu'infrastructure as a service (IaaS) gérée par Google dans le réseau VPC du producteur de services. Étant donné que l'interface Private Service Connect est déployée avec une adresse IP du sous-réseau du consommateur, le réseau du producteur a accès aux routes apprises du consommateur, qui peuvent s'étendre aux réseaux VPC, aux environnements multicloud et aux réseaux sur site.

Fonctionnalités et limites

Voici les fonctionnalités et les limites des interfaces Private Service Connect (PSC) :

- Le client de services crée un rattachement de réseau dans son réseau VPC. Il s'agit d'une ressource qui représente son côté de la connexion privée.

- Le producteur de services crée la ressource gérée avec une interface PSC qui fait référence au rattachement de réseau du consommateur.

- Une fois que le consommateur a accepté la connexion, une adresse IP interne est attribuée à l'interface PSC à partir d'un sous-réseau du réseau VPC du consommateur, ce qui permet une communication sécurisée, privée et bidirectionnelle.

- Le sous-réseau du rattachement réseau est compatible avec les adresses RFC 1918 et non-RFC 1918, à l'exception des sous-réseaux

100.64.0.0/10et240.0.0.0/4. - La plate-forme d'agents Gemini Enterprise ne peut se connecter qu'aux plages d'adresses IP RFC 1918 routables à partir du réseau spécifié.

- Les interfaces Private Service Connect ne sont pas compatibles avec les adresses IP externes.

La plate-forme d'agents Gemini Enterprise ne peut pas accéder à une adresse IP publique utilisée en mode privé ni à ces plages non-RFC 1918 :

100.64.0.0/10192.0.0.0/24192.0.2.0/24198.18.0.0/15198.51.100.0/24203.0.113.0/24240.0.0.0/4

Préférence de connexion Private Service Connect

Lorsque vous déployez un rattachement de réseau, Private Service Connect propose une préférence de connexion qui détermine si les demandes de connexion d'un producteur sont automatiquement acceptées ou nécessitent une approbation manuelle. Dans la plate-forme d'agents Gemini Enterprise, l'accès à un rattachement de réseau avec la préférence "Accepter automatiquement les connexions pour tous les projets" (ACCEPT_AUTOMATIC) ou "Accepter les connexions pour les projets sélectionnés" (ACCEPT_MANUAL) est traité comme suit :

- Un rattachement de réseau configuré avec la préférence de connexion

ACCEPT_MANUALest compatible avec la plate-forme d'agents Gemini Enterprise sans configurer l'ID du projet de la plate-forme d'agents Gemini Enterprise dans le projet accepté. - La plate-forme Gemini Enterprise Agent utilise les autorisations (

compute.networkAttachments.updateetcompute.regionOperations.get) pour autoriser le projet locataire hébergeant la plate-forme Gemini Enterprise Agent à utiliser l'association réseau pour le déploiement de l'interface PSC pour les préférences de connexionACCEPT_AUTOMATICetACCEPT_MANUAL.

Pour en savoir plus sur IAM et les consignes de déploiement, consultez Configurer une interface Private Service Connect pour les ressources de la plate-forme Gemini Enterprise Agent.

Options de déploiement des interfaces Private Service Connect

Pour créer une interface Private Service Connect, commencez par déployer un sous-réseau dans le VPC consommateur qui partage la même région que votre service producteur. Consultez les exigences spécifiques du service pour vous assurer qu'il n'y a pas de plages de sous-réseaux à éviter. Créez ensuite un rattachement de réseau qui fait référence au sous-réseau. Nous vous recommandons de dédier le sous-réseau alloué au rattachement de réseau exclusivement aux déploiements d'interfaces Private Service Connect.

Les pages suivantes présentent des cas d'utilisation spécifiques des interfaces Private Service Connect pour Gemini Enterprise Agent Platform :

- Configurer une interface Private Service Connect pour un pipeline

- Utiliser l'interface Private Service Connect pour l'entraînement de la plate-forme d'agents Gemini Enterprise

- Créer un cluster Ray sur Gemini Enterprise Agent Platform

- Utiliser l'interface Private Service Connect avec Agent Runtime

Points à prendre en compte concernant VPC Service Controls

La capacité des producteurs de la plate-forme d'agents Gemini Enterprise à accéder à l'Internet public dépend de la configuration de sécurité de votre projet, en particulier si vous utilisez VPC Service Controls.

- Sans VPC Service Controls : le logement de l'encapsulation géré par Google pour la plate-forme d'agents Gemini Enterprise conserve son accès Internet par défaut. Ce trafic sortant sort directement de l'environnement sécurisé géré par Google dans lequel votre service de producteur s'exécute. L'exception à ce comportement est Agent Runtime, qui ne fournit pas de sortie Internet. Vous devez plutôt déployer une VM proxy avec une adresse RFC 1918 pour la sortie Internet.

- Avec VPC Service Controls : lorsque votre projet fait partie d'un périmètre VPC Service Controls, l'accès Internet par défaut de la plate-forme Gemini Enterprise Agent hébergée dans un environnement isolé géré par Google est bloqué par le périmètre pour empêcher l'exfiltration de données. Pour autoriser l'accès à l'Internet public dans ce scénario, vous devez configurer explicitement un chemin de sortie sécurisé qui achemine le trafic via votre réseau VPC. La méthode recommandée consiste à configurer un serveur proxy dans votre périmètre VPC et à créer une passerelle Cloud NAT pour permettre à la VM proxy d'accéder à Internet.

Pour en savoir plus sur les considérations relatives à VPC Service Controls, consultez VPC Service Controls avec la plate-forme d'agents Gemini Enterprise.

Remarques relatives au déploiement

Vous trouverez ci-dessous les points à prendre en compte concernant la communication entre vos charges de travail sur site, multicloud et VPC, et les services Gemini Enterprise Agent Platform gérés par Google.

Recommandations concernant les sous-réseaux Gemini Enterprise Agent Platform

Le tableau suivant répertorie les plages de sous-réseau recommandées pour les services de la plate-forme Gemini Enterprise Agent qui sont compatibles avec les interfaces Private Service Connect.

| Fonctionnalité Gemini Enterprise Agent Platform | Plage de sous-réseau recommandée |

|---|---|

| Agent Platform Pipelines | /28 |

| Les tâches d'entraînement personnalisées | /28 |

| Ray sur Vertex AI | /28 |

| Environnement d'exécution de l'agent | /28 |

Annonce IP

- Lorsque vous utilisez l'interface Private Service Connect pour vous connecter à des services sur le réseau VPC consommateur, vous choisissez une adresse IP dans une liste de plages d'adresses IP compatibles de votre réseau VPC.

- Par défaut, le routeur Cloud Router annonce les sous-réseaux VPC standards, sauf si le mode d'annonce personnalisé est configuré. Pour en savoir plus, consultez Annonce personnalisée.

- Une connexion entre un rattachement de réseau et une interface Private Service Connect est transitive. Les charges de travail du réseau VPC producteur peuvent communiquer avec les charges de travail connectées au réseau VPC consommateur.

Règles de pare-feu

Les interfaces Private Service Connect sont créées et gérées par une organisation de producteurs, mais elles se trouvent sur un réseau VPC utilisateur. Pour la sécurité côté client, nous recommandons les règles de pare-feu basées sur les plages d'adresses IP du réseau VPC utilisateur. Vous devez mettre à jour les règles de pare-feu pour autoriser le sous-réseau de rattachement réseau à accéder au réseau du consommateur. Pour en savoir plus, consultez Limiter le trafic entrant du producteur vers le consommateur.

Résolution de nom de domaine

L'utilisation d'une interface Private Service Connect seule nécessite de se connecter aux services via leurs adresses IP internes. Il n'est pas recommandé de procéder ainsi pour les systèmes de production, car les adresses IP peuvent changer, ce qui entraîne des configurations fragiles.

En implémentant l'appairage DNS, les producteurs de la plate-forme Gemini Enterprise Agent peuvent résoudre les services dans vos réseaux VPC, sur site ou multicloud, et s'y connecter. Pour ce faire, il interroge les enregistrements d'une zone privée Cloud DNS au sein de votre réseau VPC, ce qui garantit un accès stable et fiable au service, même si les adresses IP sous-jacentes sont modifiées.

Pour en savoir plus, consultez Configurer un appairage DNS privé.

Étapes suivantes

- En savoir plus sur les spécifications des rattachements de réseau

- Essayez un atelier de programmation sur l'utilisation des interfaces Private Service Connect avec les pipelines Agent Platform.

- Essayez un atelier de programmation sur l'utilisation d'un proxy explicite pour accéder aux points de terminaison non-RFC1918 avec les pipelines Agent Platform.