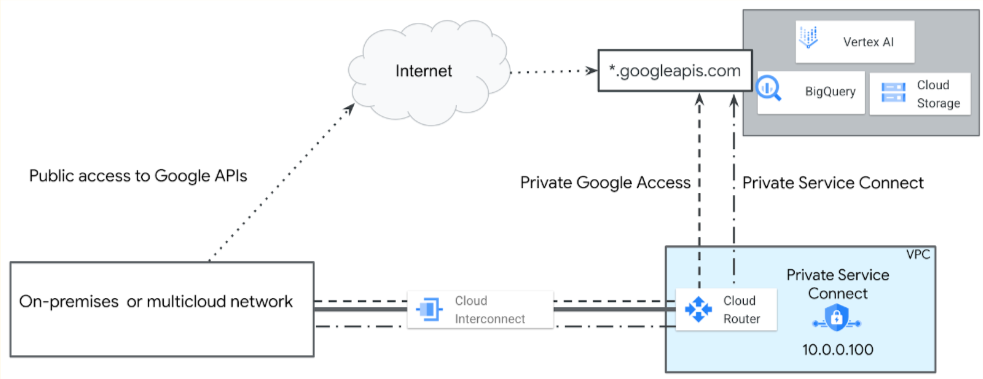

Tus aplicaciones pueden conectarse a las APIs en el entorno de producción de Google desde dentro Google Cloud o desde redes híbridas (locales y de múltiples nubes). Google Cloud ofrece las siguientes opciones de acceso público y privado, que ofrecen accesibilidad global y seguridad SSL/TLS:

- Acceso a Internet pública: envía tráfico a

REGION-aiplatform.googleapis.com. - Extremos de Private Service Connect para las APIs de Google: usa una

dirección IP interna definida por el usuario, como

10.0.0.100, para acceder aREGION-aiplatform.googleapis.como un nombre de DNS asignado , comoaiplatform-genai1.p.googleapis.com.

En el siguiente diagrama, se ilustran estas opciones de acceso.

Algunos productores de servicios de Agent Platform de Gemini Enterprise requieren que te conectes a sus servicios a través de extremos de Private Service Connect o interfaces de Private Service Connect. Estos servicios se enumeran en la tabla Opciones de acceso privado para Agent Platform de Gemini Enterprise.

Elige entre extremos regionales y globales de Agent Platform de Gemini Enterprise

El extremo regional de Agent Platform de Gemini Enterprise

(REGION-aiplatform.googleapis.com) es la forma estándar de

acceder a las APIs de Google. Para las aplicaciones implementadas en varias Google Cloud

regiones, te recomendamos que uses el extremo global

(aiplatform.googleapis.com) para una llamada a la API coherente y un diseño más sólido,

a menos que el modelo o la función que desees solo estén disponibles de forma regional. Entre los beneficios de usar el extremo global, se incluyen los siguientes:

- Disponibilidad de modelos y funciones: Algunos de los modelos y funciones más recientes, especializados o

específicos de la región dentro de Agent Platform de Gemini Enterprise se ofrecen de forma inicial,

o permanente, solo a través de un extremo regional

(por ejemplo,

us-central1-aiplatform.googleapis.com). Si tu aplicación depende de uno de estos recursos específicos, debes usar el extremo regional correspondiente a la ubicación de ese recurso. Esta es la restricción principal cuando se determina tu estrategia de extremos. - Simplificación del diseño multirregional: Si un modelo admite el extremo global, usarlo elimina la necesidad de que tu aplicación cambie de forma dinámica el extremo de API según su región de implementación actual. Una sola configuración estática funciona para todas las regiones, lo que simplifica en gran medida la implementación, las pruebas y las operaciones.

- Mitigación de la limitación de frecuencia (evitar errores

429): Para los modelos compatibles, el enrutamiento de solicitudes a través del extremo global distribuye el tráfico de forma interna en la red de Google al servicio regional disponible más cercano. Esta distribución suele ayudar a aliviar la congestión del servicio localizado o los errores de límite de frecuencia regional (429), aprovechando la red troncal de Google para el balanceo de cargas interno.

Para verificar la disponibilidad global de los modelos de socios, consulta la pestaña Global en la tabla de ubicaciones de extremos de modelos Google Cloud , que también enumera las ubicaciones regionales.

Consideraciones de la VPC compartida de Agent Platform de Gemini Enterprise

Usar una VPC compartida es una Google Cloud práctica recomendada para establecer una gobernanza sólida de la red y la organización. Este modelo separa las responsabilidades mediante la designación de un proyecto host central, administrado por administradores de seguridad de red, y varios proyectos de servicio, que usan los equipos de aplicaciones.

Esta separación permite que los administradores de red administren y apliquen de forma centralizada la seguridad de la red (incluidas las reglas de firewall, las subredes y las rutas) mientras delegan la creación y la administración de recursos (por ejemplo, VMs, clústeres de GKE y facturación) a los proyectos de servicio.

Una VPC compartida desbloquea un enfoque de segmentación de varias capas, ya que permite lo siguiente:

- Segmentación administrativa y de facturación: Cada proyecto de servicio (por ejemplo, "Finance-AI-Project" o "Marketing-AI-Project") tiene su propia facturación, cuotas y propiedad de recursos. Esto evita que un solo equipo consuma la cuota de toda la organización y proporciona una atribución de costos clara.

- Segmentación de IAM y acceso: Puedes aplicar permisos detallados de

Identity and Access Management (IAM) a nivel del proyecto, por ejemplo:

- Al Grupo de Google "Finance Users" se le otorga el rol roles/aiplatform.user solo en "Finance-AI-Project".

- Al Grupo de Google "Marketing Users" se le otorga el mismo rol solo en "Marketing-AI-Project".

- Esta configuración garantiza que los usuarios del grupo de finanzas solo puedan acceder a los extremos, los modelos y los recursos de Agent Platform de Gemini Enterprise asociados con su propio proyecto. Están completamente aislados de las cargas de trabajo de IA del equipo de marketing.

Aplicación a nivel de la API: El extremo de API de Gemini Enterprise está diseñado para aplicar esta segmentación basada en proyectos. Como se muestra en la estructura de la llamada a la API, el ID del proyecto es una parte obligatoria del URI:

https://aiplatform.googleapis.com/v1/projects/${PROJECT_ID}/locations/global/publishers/google/models/${MODEL_ID}:streamGenerateContent

Cuando un usuario realiza esta llamada, el sistema valida que la identidad autenticada tenga los permisos de IAM necesarios para el ${PROJECT_ID} específico que se proporciona en la URL. Si el usuario solo tiene permisos para "Finance-AI-Project", pero intenta llamar a la API con el ID de "Marketing-AI-Project", se rechazará la solicitud. Este enfoque proporciona un framework sólido y escalable, lo que garantiza que, a medida que tu organización adopte la IA, mantengas una separación clara de las tareas, los costos y los límites de seguridad.

Acceso público a Internet a la API de Agent Platform

Si tu aplicación usa un servicio de Google que se indica en la

tabla de métodos de acceso compatibles con Agent Platform de Gemini Enterprise

como Internet pública,

tu aplicación puede acceder a la API a través una búsqueda de DNS en el

extremo de servicio

(REGION-aiplatform.googleapis.com o aiplatform.googleapis.com),

que muestra

direcciones IP virtuales enrutables de forma pública. Puedes usar la API desde cualquier ubicación del mundo, siempre y cuando tengas una conexión a Internet.

Sin embargo, el tráfico que se envía desde Google Cloud recursos a esas direcciones IP

permanece dentro de la red de Google. Para restringir el acceso público a la

API de Gemini Enterprise,

los Controles del servicio de VPC

son necesarios.

Extremos de Private Service Connect para la API de Agent Platform

Con Private Service Connect, puedes crear extremos privados con direcciones IP internas globales dentro de tu red de VPC.

Puedes asignar nombres de DNS a estas direcciones IP internas con nombres significativos

como aiplatform-genai1.p.googleapis.com y

bigtable-adsteam.p.googleapis.com. Estos nombres y direcciones IP son internos de tu red de VPC y de cualquier red local que esté conectada a esta a través de servicios de redes híbridas.

Puedes controlar qué tráfico va a qué extremo y demostrar

que el tráfico permanece dentro Google Cloud.

- Puedes crear una dirección IP (/32) de extremo de Private Service Connect global definida por el usuario. Para obtener más información, consulta Requisitos de dirección IP.

- Debes crear el extremo de Private Service Connect en la misma red de VPC que el Cloud Router.

- Puedes asignar nombres de DNS a estas direcciones IP internas con nombres

significativos como

aiplatform-prodpsc.p.googleapis.com. Para obtener más información, consulta Información sobre el acceso a las APIs de Google a través de extremos. - En una VPC compartida, implementa el extremo de Private Service Connect en el proyecto host.

Consideraciones sobre la Deployment

A continuación, se presentan algunas consideraciones importantes que afectan la forma en que usas el Acceso privado a Google y Private Service Connect para acceder a la API de Agent Platform.

Acceso privado a Google

Como práctica recomendada, debes habilitar el Acceso privado a Google en las subredes de VPC para permitir que los recursos de procesamiento (como las instancias de VM de Compute Engine y GKE) que no tienen direcciones IP externas lleguen a las Google Cloud APIs y los servicios (como Agent Platform de Gemini Enterprise, Cloud Storage y BigQuery).

Anuncio de IP

Debes anunciar el rango de subred de Acceso privado a Google o la dirección IP del extremo de Private Service Connect a entornos locales y de múltiples nubes desde Cloud Router comoa ruta de anuncio personalizada. Para obtener más información, consulta Anuncia rangos de IP personalizados.

Reglas de firewall

Debes asegurarte de que la configuración de firewall de los entornos locales y de múltiples nubes permita el tráfico saliente de las direcciones IP de las subredes de Acceso privado a Google o Private Service Connect.

Configuración del DNS

- Tu red local debe tener las zonas del DNS y los registros configurados para que

una solicitud a

REGION-aiplatform.googleapis.comoaiplatform.googleapis.comse resuelva como la subred de Acceso privado a Google o la dirección IP del extremo de Private Service Connect. - Puedes crear zonas privadas administradas de Cloud DNS y usar una política de servidor entrante de Cloud DNS, o puedes configurar servidores de nombres locales. Por ejemplo, puedes usar BIND o Microsoft Active Directory DNS.

- Si tu red local está conectada a una red de VPC, puedes usar Private Service Connect para acceder a las APIs y los servicios de Google desde hosts locales con la dirección IP interna del extremo. Para obtener más información, consulta Accede al extremo desde hosts locales.