הגדרת הרשאות לפונקציות של AI גנרטיבי שקוראות למודלים גדולים של שפה (LLM) ב-Vertex AI

במאמר הזה מוסבר איך מגדירים הרשאות להרצת שאילתות של בינה מלאכותית גנרטיבית. שאילתות של AI גנרטיבי מכילות פונקציות AI.* שקוראות למודלים בסיסיים ב-Vertex AI, לדוגמה, AI.GENERATE.

יש שתי דרכים להגדיר הרשאות להרצת שאילתות שמשתמשות בפונקציות AI.*:

- מריצים את השאילתה באמצעות פרטי הכניסה של משתמש הקצה

- יצירת חיבור BigQuery ML כדי להריץ את השאילתה באמצעות חשבון שירות

ברוב המקרים אפשר להשתמש בפרטי הכניסה של משתמש הקצה ולהשאיר את הארגומנט CONNECTION ריק. אם אתם צופים ששאילתת העבודה תפעל במשך 48 שעות או יותר, כדאי להשתמש בחיבור BigQuery ולכלול אותו בארגומנט CONNECTION.

הרצת שאילתות של AI גנרטיבי באמצעות פרטי כניסה של משתמשי קצה

כדי להריץ שאילתות של AI גנרטיבי באמצעות פרטי כניסה של משתמשי קצה, צריך להגדיר את ההרשאות הנדרשות באמצעות Google Cloud המסוף. הערה: אם אתם בעלי הפרויקט, כבר יש לכם את כל ההרשאות הנדרשות, כך שלא צריך לעשות שום דבר.

התפקידים הנדרשים

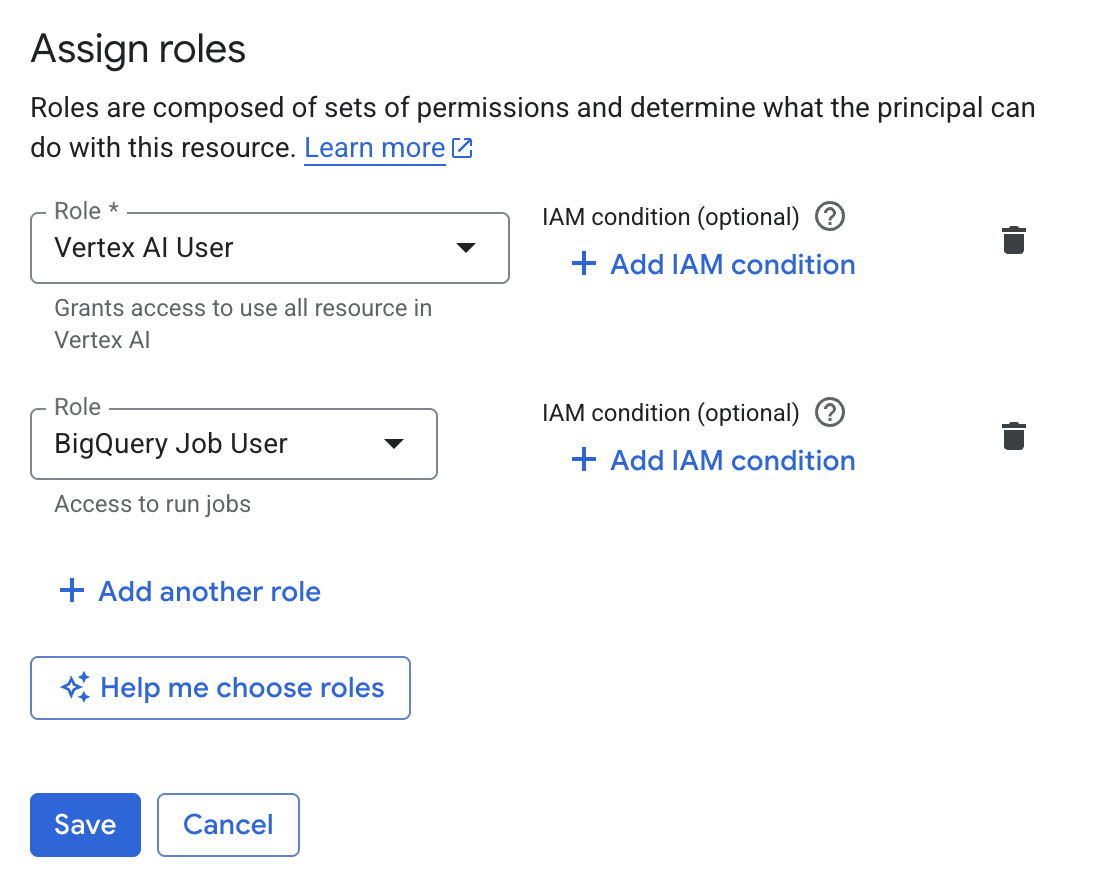

כדי לקבל את ההרשאות שדרושות להרצת שאילתה שקוראת למודל Vertex AI, צריך לבקש מהאדמין להקצות לכם את תפקידי ה-IAM הבאים בפרויקט:

-

הפעלת משימות של שאילתות:

BigQuery Job User (

roles/bigquery.jobUser) -

גישה למודל בסיסי ב-Vertex AI:

משתמש Vertex AI (

roles/aiplatform.user)

להסבר על מתן תפקידים, ראו איך מנהלים את הגישה ברמת הפרויקט, התיקייה והארגון.

יכול להיות שאפשר לקבל את ההרשאות הנדרשות גם באמצעות תפקידים בהתאמה אישית או תפקידים מוגדרים מראש.

הענקת התפקידים הנדרשים למשתמש או לקבוצה

אתם יכולים להשתמש במסוף Google Cloud כדי להקצות את התפקידים הנדרשים לישות מורשית. החשבון הראשי הוא המשתמש או הקבוצה שמריצים את השאילתה שמשתמשת בפונקציות של AI.* כדי לקרוא למודל בסיסי של Vertex AI.

נכנסים לדף IAM במסוף Google Cloud .

בוחרים את הפרויקט הרצוי.

כדי להקצות תפקידים לישות מורשית:

עוברים לדף IAM & Admin.

לוחצים על Grant access.

תיבת הדו-שיח Add principals נפתחת.

בשדה New principals, מזינים את מזהה החשבון הראשי – לדוגמה,

my-user@example.comאו//iam.googleapis.com/locations/global/workforcePools/example-pool/group/example-group@example.com.בקטע Assign roles (הקצאת תפקידים), לוחצים על החץ של התפריט הנפתח Select a role (בחירת תפקיד).

מחפשים את התפקיד Vertex AI User (משתמש Vertex AI) ובוחרים אותו.

לוחצים על הוספת תפקיד נוסף.

בקטע Assign roles (הקצאת תפקידים), לוחצים על החץ של התפריט הנפתח Select a role (בחירת תפקיד).

מחפשים את התפקיד BigQuery Job User ובוחרים בו.

לוחצים על Save.

כדי לשנות את התפקידים של ישות מורשית שכבר יש לה תפקידים בפרויקט, אפשר לעיין במאמר בנושא הקצאת תפקידים נוספים לאותה ישות מורשית.

במאמר איך נותנים או מבטלים מספר תפקידים ב-IAM באופן פרוגרמטי מוסבר על שיטות נוספות להקצאת תפקידים ברמת הפרויקט לישות מורשית.

הרצת שאילתות של AI גנרטיבי באמצעות חיבור ל-BigQuery

כדי להריץ שאילתות של AI גנרטיבי באמצעות חיבור, צריך ליצור את החיבור ואז להעניק גישה לחשבון השירות שנוצר על ידי החיבור.

יצירת חיבור

אתם יכולים להגדיר חיבור למשאב בענן כדי להריץ את כל השאילתות של AI גנרטיבי שמכילות פונקציות של AI.*. כשיוצרים חיבור, נותנים הרשאות להפעלת שאילתות לחשבון שירות.

המסוף

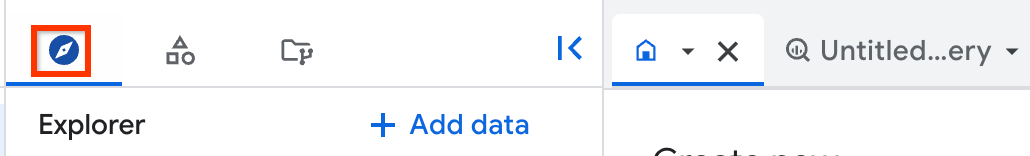

עוברים לדף BigQuery.

בחלונית השמאלית, לוחצים על Explorer:

אם החלונית הימנית לא מוצגת, לוחצים על הרחבת החלונית הימנית כדי לפתוח אותה.

בחלונית Explorer מרחיבים את שם הפרויקט ואז לוחצים על Connections.

בדף Connections (חיבורים), לוחצים על Create connection (יצירת חיבור).

בקטע Connection type (סוג החיבור), בוחרים באפשרות Vertex AI remote models, remote functions, BigLake and Spanner (Cloud Resource) (מודלים מרוחקים של Vertex AI, פונקציות מרוחקות, BigLake ו-Spanner (משאב בענן)).

בשדה מזהה החיבור, מזינים שם לחיבור.

בקטע Location type, בוחרים מיקום לחיבור. החיבור צריך להיות ממוקם יחד עם המשאבים האחרים שלכם, כמו מערכי נתונים.

לוחצים על יצירת קישור.

לוחצים על מעבר לחיבור.

בחלונית Connection info (פרטי התחברות), מעתיקים את מזהה חשבון השירות כדי להשתמש בו בשלב מאוחר יותר.

BQ

בסביבת שורת פקודה, יוצרים חיבור:

bq mk --connection --location=REGION --project_id=PROJECT_ID \ --connection_type=CLOUD_RESOURCE CONNECTION_ID

הפרמטר

--project_idמבטל את פרויקט ברירת המחדל.מחליפים את מה שכתוב בשדות הבאים:

-

REGION: אזור החיבור -

PROJECT_ID: מזהה הפרויקט ב- Google Cloud -

CONNECTION_ID: מזהה לחיבור

כשיוצרים משאב חיבור, מערכת BigQuery יוצרת חשבון שירות ייחודי ומקשרת אותו לחיבור.

פתרון בעיות: אם מופיעה שגיאת החיבור הבאה, צריך לעדכן את Google Cloud SDK:

Flags parsing error: flag --connection_type=CLOUD_RESOURCE: value should be one of...

-

מאחזרים ומעתיקים את מזהה חשבון השירות כדי להשתמש בו בשלב מאוחר יותר:

bq show --connection PROJECT_ID.REGION.CONNECTION_ID

הפלט אמור להיראות כך:

name properties 1234.REGION.CONNECTION_ID {"serviceAccountId": "connection-1234-9u56h9@gcp-sa-bigquery-condel.iam.gserviceaccount.com"}

Python

לפני שמנסים את הדוגמה הזו, צריך לפעול לפי Pythonהוראות ההגדרה שבמדריך למתחילים של BigQuery באמצעות ספריות לקוח. מידע נוסף מופיע במאמרי העזרה של BigQuery Python API.

כדי לבצע אימות ב-BigQuery, צריך להגדיר את Application Default Credentials. מידע נוסף זמין במאמר הגדרת אימות לספריות לקוח.

Node.js

לפני שמנסים את הדוגמה הזו, צריך לפעול לפי Node.jsהוראות ההגדרה שבמדריך למתחילים של BigQuery באמצעות ספריות לקוח. מידע נוסף מופיע במאמרי העזרה של BigQuery Node.js API.

כדי לבצע אימות ב-BigQuery, צריך להגדיר את Application Default Credentials. מידע נוסף זמין במאמר הגדרת אימות לספריות לקוח.

Terraform

משתמשים במשאב google_bigquery_connection.

כדי לבצע אימות ב-BigQuery, צריך להגדיר את Application Default Credentials. מידע נוסף זמין במאמר הגדרת אימות לספריות לקוח.

בדוגמה הבאה נוצר חיבור למשאב Cloud בשם my_cloud_resource_connection באזור US:

כדי להחיל את ההגדרות של Terraform בפרויקט ב- Google Cloud , מבצעים את השלבים בקטעים הבאים.

הכנת Cloud Shell

- מפעילים את Cloud Shell.

-

מגדירים את פרויקט ברירת המחדל שבו רוצים להחיל את ההגדרות של Terraform. Google Cloud

תצטרכו להריץ את הפקודה הזו רק פעם אחת לכל פרויקט, ותוכלו לעשות זאת בכל ספרייה.

export GOOGLE_CLOUD_PROJECT=PROJECT_ID

אם תגדירו ערכים ספציפיים בקובץ התצורה של Terraform, הם יבטלו את ערכי ברירת המחדל של משתני הסביבה.

הכנת הספרייה

לכל קובץ תצורה של Terraform צריכה להיות ספרייה משלו (שנקראת גם מודול ברמה הבסיסית).

-

יוצרים ספרייה חדשה ב-Cloud Shell ובה יוצרים קובץ חדש. שם הקובץ חייב לכלול את הסיומת

.tf, למשלmain.tf. במדריך הזה, הקובץ נקראmain.tf.mkdir DIRECTORY && cd DIRECTORY && touch main.tf

-

אם אתם עוקבים אחרי המדריך, תוכלו להעתיק את הקוד לדוגמה בכל קטע או שלב.

מעתיקים את הקוד לדוגמה בקובץ

main.tfהחדש שיצרתם.לחלופין, אפשר גם להעתיק את הקוד מ-GitHub. כדאי לעשות את זה כשקטע הקוד של Terraform הוא חלק מפתרון מקצה לקצה.

- בודקים את הפרמטרים לדוגמה ומשנים אותם בהתאם לסביבה שלכם.

- שומרים את השינויים.

-

מפעילים את Terraform. צריך לעשות זאת רק פעם אחת לכל ספרייה.

terraform init

אופציונלי: תוכלו לכלול את האפשרות

-upgrade, כדי להשתמש בגרסה העדכנית ביותר של הספק של Google:terraform init -upgrade

החלה של השינויים

-

בודקים את ההגדרות ומוודאים שהמשאבים שמערכת Terraform תיצור או תעדכן תואמים לציפיות שלכם:

terraform plan

מתקנים את ההגדרות לפי הצורך.

-

מריצים את הפקודה הבאה ומזינים

yesבהודעה שמופיעה, כדי להחיל את הגדרות Terraform:terraform apply

ממתינים עד שב-Terraform תוצג ההודעה "Apply complete!".

- פותחים את Google Cloud הפרויקט כדי לראות את התוצאות. במסוף Google Cloud , נכנסים למשאבים בממשק המשתמש כדי לוודא שהם נוצרו או עודכנו ב-Terraform.

מידע נוסף זמין במאמר בנושא יצירה והגדרה של חיבור למשאב בענן.

הענקת גישה לחשבון השירות

כדי להריץ שאילתות שמשתמשות בפונקציות גנרטיביות של AI.* שקוראות למודלים של Vertex AI, צריך לתת הרשאות מתאימות לחשבון השירות שנוצר כשיוצרים את החיבור. כדי להפעיל פונקציות שקוראות למודל בסיסי של Vertex AI, צריך את תפקיד המשתמש ב-Vertex AI (roles/aiplatform.user).

בוחרים באחת מהאפשרויות הבאות:

המסוף

עוברים לדף IAM & Admin.

לוחצים על Grant access.

תיבת הדו-שיח Add principals נפתחת.

בשדה New principals, מזינים את מזהה חשבון השירות שהעתקתם קודם.

בקטע הקצאת תפקידים, לוחצים על הוספת תפקידים.

מחפשים את התפקיד Vertex AI User, בוחרים אותו ולוחצים על Apply.

לוחצים על Save.

gcloud

משתמשים בפקודה gcloud projects add-iam-policy-binding:

gcloud projects add-iam-policy-binding PROJECT_ID \ --member="serviceAccount:$(bq show --format=prettyjson --connection $PROJECT_ID.$REGION.$CONNECTION_ID | jq -r .cloudResource.serviceAccountId)" --role=roles/aiplatform.user

מחליפים את מה שכתוב בשדות הבאים:

-

PROJECT_ID: שם הפרויקט. -

REGION: המיקום שבו נוצר החיבור. -

CONNECTION_ID: השם של החיבור שיצרתם.

Terraform

משתמשים במשאב google_bigquery_connection.

כדי לבצע אימות ב-BigQuery, צריך להגדיר את Application Default Credentials. מידע נוסף זמין במאמר הגדרת אימות לספריות לקוח.

בדוגמה הבאה מוקצית גישה לתפקיד IAM לחשבון השירות של חיבור משאבי הענן:

כדי להחיל את ההגדרות של Terraform בפרויקט ב- Google Cloud , מבצעים את השלבים בקטעים הבאים.

הכנת Cloud Shell

- מפעילים את Cloud Shell.

-

מגדירים את פרויקט ברירת המחדל שבו רוצים להחיל את ההגדרות של Terraform. Google Cloud

תצטרכו להריץ את הפקודה הזו רק פעם אחת לכל פרויקט, ותוכלו לעשות זאת בכל ספרייה.

export GOOGLE_CLOUD_PROJECT=PROJECT_ID

אם תגדירו ערכים ספציפיים בקובץ התצורה של Terraform, הם יבטלו את ערכי ברירת המחדל של משתני הסביבה.

הכנת הספרייה

לכל קובץ תצורה של Terraform צריכה להיות ספרייה משלו (שנקראת גם מודול ברמה הבסיסית).

-

יוצרים ספרייה חדשה ב-Cloud Shell ובה יוצרים קובץ חדש. שם הקובץ חייב לכלול את הסיומת

.tf, למשלmain.tf. במדריך הזה, הקובץ נקראmain.tf.mkdir DIRECTORY && cd DIRECTORY && touch main.tf

-

אם אתם עוקבים אחרי המדריך, תוכלו להעתיק את הקוד לדוגמה בכל קטע או שלב.

מעתיקים את הקוד לדוגמה בקובץ

main.tfהחדש שיצרתם.לחלופין, אפשר גם להעתיק את הקוד מ-GitHub. כדאי לעשות את זה כשקטע הקוד של Terraform הוא חלק מפתרון מקצה לקצה.

- בודקים את הפרמטרים לדוגמה ומשנים אותם בהתאם לסביבה שלכם.

- שומרים את השינויים.

-

מפעילים את Terraform. צריך לעשות זאת רק פעם אחת לכל ספרייה.

terraform init

אופציונלי: תוכלו לכלול את האפשרות

-upgrade, כדי להשתמש בגרסה העדכנית ביותר של הספק של Google:terraform init -upgrade

החלה של השינויים

-

בודקים את ההגדרות ומוודאים שהמשאבים שמערכת Terraform תיצור או תעדכן תואמים לציפיות שלכם:

terraform plan

מתקנים את ההגדרות לפי הצורך.

-

מריצים את הפקודה הבאה ומזינים

yesבהודעה שמופיעה, כדי להחיל את הגדרות Terraform:terraform apply

ממתינים עד שב-Terraform תוצג ההודעה "Apply complete!".

- פותחים את Google Cloud הפרויקט כדי לראות את התוצאות. במסוף Google Cloud , נכנסים למשאבים בממשק המשתמש כדי לוודא שהם נוצרו או עודכנו ב-Terraform.