המאמר הזה מתאר איך ליצור ולנהל תפקידים בהתאמה אישית לניהול זהויות והרשאות גישה (IAM). ניהול תפקידים כולל שינוי, השבתה, רישום, מחיקה וביטול מחיקה של תפקידים.

לפני שמתחילים

Enable the IAM API.

Roles required to enable APIs

To enable APIs, you need the Service Usage Admin IAM role (

roles/serviceusage.serviceUsageAdmin), which contains theserviceusage.services.enablepermission. Learn how to grant roles.מגדירים אימות.

Select the tab for how you plan to use the samples on this page:

Console

When you use the Google Cloud console to access Google Cloud services and APIs, you don't need to set up authentication.

gcloud

In the Google Cloud console, activate Cloud Shell.

At the bottom of the Google Cloud console, a Cloud Shell session starts and displays a command-line prompt. Cloud Shell is a shell environment with the Google Cloud CLI already installed and with values already set for your current project. It can take a few seconds for the session to initialize.

C#

כדי להשתמש בסביבת פיתוח מקומית בדוגמאות של .NET שבדף הזה, מתקינים ומפעילים את ה-CLI של gcloud, ואז מגדירים את Application Default Credentials באמצעות פרטי הכניסה של המשתמש.

התקינו את ה-CLI של Google Cloud.

אם אתם משתמשים בספק זהויות חיצוני (IdP), קודם אתם צריכים להיכנס ל-CLI של gcloud באמצעות המאגר המאוחד לניהול זהויות.

If you're using a local shell, then create local authentication credentials for your user account:

gcloud auth application-default login

You don't need to do this if you're using Cloud Shell.

If an authentication error is returned, and you are using an external identity provider (IdP), confirm that you have signed in to the gcloud CLI with your federated identity.

למידע נוסף, ראו הגדרת ADC לסביבת פיתוח מקומית במאמרי העזרה בנושא אימות Google Cloud .

C++

כדי להשתמש בסביבת פיתוח מקומית בדוגמאות של C++ שבדף הזה, מתקינים ומפעילים את ה-CLI של gcloud, ואז מגדירים את Application Default Credentials באמצעות פרטי הכניסה של המשתמש.

התקינו את ה-CLI של Google Cloud.

אם אתם משתמשים בספק זהויות חיצוני (IdP), קודם אתם צריכים להיכנס ל-CLI של gcloud באמצעות המאגר המאוחד לניהול זהויות.

If you're using a local shell, then create local authentication credentials for your user account:

gcloud auth application-default login

You don't need to do this if you're using Cloud Shell.

If an authentication error is returned, and you are using an external identity provider (IdP), confirm that you have signed in to the gcloud CLI with your federated identity.

למידע נוסף, ראו הגדרת ADC לסביבת פיתוח מקומית במאמרי העזרה בנושא אימות Google Cloud .

Go

כדי להשתמש בסביבת פיתוח מקומית בדוגמאות של Go שבדף הזה, מתקינים ומפעילים את ה-CLI של gcloud, ואז מגדירים את Application Default Credentials באמצעות פרטי הכניסה של המשתמש.

התקינו את ה-CLI של Google Cloud.

אם אתם משתמשים בספק זהויות חיצוני (IdP), קודם אתם צריכים להיכנס ל-CLI של gcloud באמצעות המאגר המאוחד לניהול זהויות.

If you're using a local shell, then create local authentication credentials for your user account:

gcloud auth application-default login

You don't need to do this if you're using Cloud Shell.

If an authentication error is returned, and you are using an external identity provider (IdP), confirm that you have signed in to the gcloud CLI with your federated identity.

למידע נוסף, ראו הגדרת ADC לסביבת פיתוח מקומית במאמרי העזרה בנושא אימות Google Cloud .

Java

כדי להשתמש בסביבת פיתוח מקומית בדוגמאות של Java שבדף הזה, מתקינים ומפעילים את ה-CLI של gcloud, ואז מגדירים את Application Default Credentials באמצעות פרטי הכניסה של המשתמש.

התקינו את ה-CLI של Google Cloud.

אם אתם משתמשים בספק זהויות חיצוני (IdP), קודם אתם צריכים להיכנס ל-CLI של gcloud באמצעות המאגר המאוחד לניהול זהויות.

If you're using a local shell, then create local authentication credentials for your user account:

gcloud auth application-default login

You don't need to do this if you're using Cloud Shell.

If an authentication error is returned, and you are using an external identity provider (IdP), confirm that you have signed in to the gcloud CLI with your federated identity.

למידע נוסף, ראו הגדרת ADC לסביבת פיתוח מקומית במאמרי העזרה בנושא אימות Google Cloud .

Python

כדי להשתמש בסביבת פיתוח מקומית בדוגמאות של Python שבדף הזה, מתקינים ומפעילים את ה-CLI של gcloud, ואז מגדירים את Application Default Credentials באמצעות פרטי הכניסה של המשתמש.

התקינו את ה-CLI של Google Cloud.

אם אתם משתמשים בספק זהויות חיצוני (IdP), קודם אתם צריכים להיכנס ל-CLI של gcloud באמצעות המאגר המאוחד לניהול זהויות.

If you're using a local shell, then create local authentication credentials for your user account:

gcloud auth application-default login

You don't need to do this if you're using Cloud Shell.

If an authentication error is returned, and you are using an external identity provider (IdP), confirm that you have signed in to the gcloud CLI with your federated identity.

למידע נוסף, ראו הגדרת ADC לסביבת פיתוח מקומית במאמרי העזרה בנושא אימות Google Cloud .

REST

כדי להשתמש בדוגמאות של API בארכיטקטורת REST שבדף הזה בסביבת פיתוח מקומית, צריך להשתמש בפרטי הכניסה שאתם נותנים ל-CLI של gcloud.

התקינו את ה-CLI של Google Cloud.

אם אתם משתמשים בספק זהויות חיצוני (IdP), קודם אתם צריכים להיכנס ל-CLI של gcloud באמצעות המאגר המאוחד לניהול זהויות.

מידע נוסף מופיע במאמר אימות לשימוש ב-REST במסמכי האימות של Google Cloud .

חשוב להבין את Google Cloud היררכיית המשאבים.

התפקידים הנדרשים

כדי לקבל את ההרשאות שדרושות ליצירה ולניהול של תפקידים בהתאמה אישית, צריך לבקש מהאדמין את תפקידי ה-IAM הבאים:

-

כדי לנהל את התפקידים ברמת הפרויקט: Role Administrator (

roles/iam.roleAdmin) בפרויקט שבו רוצים לנהל את התפקידים. -

כדי לנהל את התפקידים ברמת הארגון: Organization Role Administrator (

roles/iam.organizationRoleAdmin) בארגון שבו רוצים לנהל את התפקידים.

להסבר על מתן תפקידים, ראו איך מנהלים את הגישה ברמת הפרויקט, התיקייה והארגון.

יכול להיות שאפשר לקבל את ההרשאות הנדרשות גם באמצעות תפקידים בהתאמה אישית או תפקידים מוגדרים מראש.

הצגת ההרשאות שזמינות לפרויקטים, לתיקיות ולארגונים

אפשר ליצור תפקידים בהתאמה אישית לכל הארגון, או לפרויקט ספציפי בארגון. ההרשאות שזמינות לתפקידים בהתאמה אישית תלויות במקום שבו יוצרים את התפקיד. לדוגמה, אם אפשר להשתמש בהרשאה רק ברמת הארגון, לא תוכלו לכלול אותה בתפקיד בהתאמה אישית ברמת הפרויקט.

תוכלו להשתמש ב-CLI של gcloud או ב-API של IAM כדי לבדוק אילו הרשאות אפשר להוסיף לתפקידים בהתאמה אישית ברמת הארגון וברמת הפרויקט. לדוגמה, תוכלו להוסיף את כל ההרשאות שזמינות לתפקידים בהתאמה אישית שנוצרים בפרויקט שלכם.

אבל גם אם הרשאות מסוימות זמינות לתפקידים בהתאמה אישית, יכול להיות שלא תוכלו לראות אותן או להשתמש בהן. לדוגמה, יכול להיות שלא תוכלו להשתמש בהרשאות מסוימות אם לא תפעילו את ה-API לאותו השירות.

ברשימת ההרשאות הנתמכות תוכלו לבדוק אילו הרשאות אפשר להוסיף לתפקידים בהתאמה אישית.

gcloud

-

In the Google Cloud console, activate Cloud Shell.

At the bottom of the Google Cloud console, a Cloud Shell session starts and displays a command-line prompt. Cloud Shell is a shell environment with the Google Cloud CLI already installed and with values already set for your current project. It can take a few seconds for the session to initialize.

-

אפשר להשתמש בפקודה

gcloud iam list-testable-permissionsכדי לקבל רשימה של הרשאות זמינות לתפקידים בהתאמה אישית בפרויקט או בארגון מסוימים. התשובה מפרטת את ההרשאות שבהן ניתן להשתמש בתפקידים מותאמים אישית בפרויקט או בארגון הזה.כדי לקבל את רשימת ההרשאות שאפשר להוסיף לתפקידים בהתאמה אישית בפרויקט או בארגון, מריצים את הפקודה הבאה:

gcloud iam list-testable-permissions FULL_RESOURCE_NAME \ --filter="customRolesSupportLevel!=NOT_SUPPORTED"מחליפים את

FULL_RESOURCE_NAMEבאחד מהערכים הבאים:-

לפרויקט:

//cloudresourcemanager.googleapis.com/projects/PROJECT_ID(לדוגמה,//cloudresourcemanager.googleapis.com/projects/my-project) -

לארגון:

//cloudresourcemanager.googleapis.com/organizations/NUMERIC_ID(לדוגמה,//cloudresourcemanager.googleapis.com/organizations/123456789012)

בתוצאות תוכלו לראות אם אפשר לתת את ההרשאות השונות בתפקידים בהתאמה אישית. את ההרשאות שאין להן את השדה

customRolesSupportLevelאפשר לתת בלי מגבלה מסוימת.כשמשתמשים בפקודה

list-testable-permissions, יכולות לחזור מאות תוצאות. זוהי דוגמה חלקית של הפורמט של כל תוצאה:--- name: appengine.applications.create stage: GA --- customRolesSupportLevel: TESTING name: appengine.applications.disable stage: GA --- name: appengine.applications.get stage: GA --- name: appengine.applications.update stage: GA --- name: appengine.instances.delete stage: GA --- name: appengine.instances.get stage: GA ---

-

-

FULL_RESOURCE_NAME: URI שמכיל את שם השירות ואת הנתיב למשאב. לדוגמאות, תוכלו להיעזר בשמות המלאים של המשאבים -

PAGE_SIZE: אופציונלי. מספר ההרשאות שאפשר לכלול בתשובה. ערך ברירת המחדל הוא 100, והערך המקסימלי הוא 1,000. אם מספר ההרשאות לא נכנס בדף אחד, התשובה תכיל אסימון עימוד שמשמש לטעינת דף התוצאות הבא. -

NEXT_PAGE_TOKEN: אופציונלי. אסימון העימוד שהוחזר באחת מהתשובות הקודמות באמצעות ה-method. אפשר להשתמש בו כדי להתחיל את רשימת ההרשאות מהמקום שבו הסתיימה התשובה הקודמת.

C++

במאמר ספריות הלקוח של IAM מוסבר איך להתקין את ספריית הלקוח ולהשתמש בה ב-IAM. למידע נוסף, קראו את מאמרי העזרה של IAM C++ API.

כדי לבצע אימות ב-IAM, צריך להגדיר את Application Default Credentials. מידע נוסף מופיע במאמר לפני שמתחילים.

C#

במאמר ספריות הלקוח של IAM מוסבר איך להתקין את ספריית הלקוח ולהשתמש בה ב-IAM. למידע נוסף, קראו את מאמרי העזרה של IAM C# API.

כדי לבצע אימות ב-IAM, צריך להגדיר את Application Default Credentials. מידע נוסף מופיע במאמר לפני שמתחילים.

Go

במאמר ספריות הלקוח של IAM מוסבר איך להתקין את ספריית הלקוח ולהשתמש בה ב-IAM. למידע נוסף, קראו את מאמרי העזרה של IAM Go API.

כדי לבצע אימות ב-IAM, צריך להגדיר את Application Default Credentials. מידע נוסף מופיע במאמר לפני שמתחילים.

Java

במאמר ספריות הלקוח של IAM מוסבר איך להתקין את ספריית הלקוח ולהשתמש בה ב-IAM. למידע נוסף, קראו את מאמרי העזרה של IAM Java API.

כדי לבצע אימות ב-IAM, צריך להגדיר את Application Default Credentials. מידע נוסף מופיע במאמר לפני שמתחילים.

Python

במאמר ספריות הלקוח של IAM מוסבר איך להתקין את ספריית הלקוח ולהשתמש בה ב-IAM. למידע נוסף, קראו את מאמרי העזרה של IAM Python API.

כדי לבצע אימות ב-IAM, צריך להגדיר את Application Default Credentials. מידע נוסף מופיע במאמר לפני שמתחילים.

REST

באמצעות

permissions.queryTestablePermissionsתוכלו לראות את רשימת ההרשאות שזמינות בארגון או בפרויקט.לפני שמשתמשים בנתוני הבקשה, צריך להחליף את הנתונים הבאים:

שיטת ה-HTTP וכתובת ה-URL:

POST https://iam.googleapis.com/v1/permissions:queryTestablePermissions

תוכן בקשת JSON:

{ "fullResourceName": "FULL_RESOURCE_NAME" "pageSize": PAGE_SIZE, "pageToken": "NEXT_PAGE_TOKEN" }כדי לשלוח את הבקשה צריך להרחיב אחת מהאפשרויות הבאות:

התשובה תכיל את רשימת ההרשאות.

{ "permissions": [ { "name": "iam.serviceAccountKeys.create", "stage": "GA" }, { "name": "iam.serviceAccountKeys.delete", "stage": "GA" }, { "name": "iam.serviceAccountKeys.get", "stage": "GA" } ], "nextPageToken": "CgoHBajEfjUDQyABEPaIv5vIiMDTVhgDIhtpYW0uc2VydmljZUFjY291bnRLZXlzLmxpc3Q" }הצגת המטא-נתונים של תפקיד

לפני שיוצרים תפקיד בהתאמה אישית, כדאי להציג את המטא-נתונים גם לתפקידים מוגדרים מראש וגם לכאלה בהתאמה אישית. המטא-נתונים של תפקיד כוללים את מזהה התפקיד ואת ההרשאות שהוא מכיל. תוכלו לראות את המטא-נתונים באמצעות מסוףGoogle Cloud או ה-API של IAM.

כדי לראות את המטא-נתונים של תפקיד, משתמשים באחת מהשיטות הבאות:

המסוף

נכנסים לדף Roles במסוף Google Cloud .

בוחרים את הארגון או הפרויקט מהרשימה הנפתחת בחלק העליון של הדף.

כדי לראות את הרשאות התפקידים, מסמנים את תיבות הסימון שלידם. בחלונית הצדדית יופיעו ההרשאות שהתפקידים כוללים (אם הם כוללים).

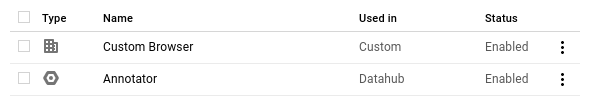

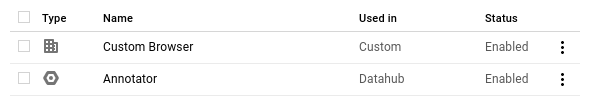

הסמלים בעמודה Type מציינים אם מדובר בתפקיד בהתאמה אישית או בתפקיד מוגדר מראש .

כדי לראות את כל התפקידים שכוללים הרשאה ספציפית, כותבים את שם ההרשאה בתיבה Filter בחלק העליון של רשימת התפקידים.

gcloud

-

In the Google Cloud console, activate Cloud Shell.

At the bottom of the Google Cloud console, a Cloud Shell session starts and displays a command-line prompt. Cloud Shell is a shell environment with the Google Cloud CLI already installed and with values already set for your current project. It can take a few seconds for the session to initialize.

-

תוכלו להשתמש בפקודה

gcloud iam roles describeכדי לראות את המטא-נתונים של תפקידים מוגדרים מראש ותפקידים בהתאמה אישית.כדי להציג את המטא-נתונים של תפקיד מוגדר מראש, מריצים את הפקודה הבאה:

gcloud iam roles describe ROLE_ID

ROLE_IDהוא המזהה של התפקיד. תפקידים מוגדרים מראש כוללים את הקידומתroleבמזהים, לדוגמה,roles/iam.roleViewer.בדוגמה הבאה תוכלו לראות את הפלט של הפקודה

describeכשמריצים אותה על התפקיד המוגדר מראשroles/iam.roleViewer:gcloud iam roles describe roles/iam.roleViewerdescription: Read access to all custom roles in the project. etag: AA== includedPermissions: - iam.roles.get - iam.roles.list - resourcemanager.projects.get - resourcemanager.projects.getIamPolicy name: roles/iam.roleViewer stage: GA title: Role Viewer

כדי להציג את המטא-נתונים של תפקידים בהתאמה אישית, מריצים אחת מהפקודות הבאות:

-

כדי להציג את המטא-נתונים של תפקיד בהתאמה אישית שנוצר ברמת הארגון, מריצים את הפקודה הבאה:

gcloud iam roles describe --organization=ORGANIZATION_ID ROLE_ID

-

כדי להציג את המטא-נתונים של תפקיד בהתאמה אישית שנוצר ברמת הפרויקט, מריצים את הפקודה הבאה:

gcloud iam roles describe --project=PROJECT_ID ROLE_ID

הסבר על הערכים הזמניים לשמירת מקום (placeholders):

-

ORGANIZATION_ID: מספר הארגון, למשל123456789012. -

PROJECT_ID: שם הפרויקט, למשלmy-project. -

ROLE_IDהוא מזהה התפקיד, לא כולל קידומות כמוprojects/,organizations/אוroles/. לדוגמה:myCompanyAdmin.

למידע נוסף, תוכלו לקרוא את מאמרי העזרה של

gcloud iam roles describe. -

-

ROLE_NAME: שם התפקיד המלא, כולל הקידומותorganizations/,projects/אוroles/. לדוגמה:organizations/123456789012/roles/myCompanyAdmin.

C++

במאמר ספריות הלקוח של IAM מוסבר איך להתקין את ספריית הלקוח ולהשתמש בה ב-IAM. למידע נוסף, קראו את מאמרי העזרה של IAM C++ API.

כדי לבצע אימות ב-IAM, צריך להגדיר את Application Default Credentials. מידע נוסף מופיע במאמר לפני שמתחילים.

C#

במאמר ספריות הלקוח של IAM מוסבר איך להתקין את ספריית הלקוח ולהשתמש בה ב-IAM. למידע נוסף, קראו את מאמרי העזרה של IAM C# API.

כדי לבצע אימות ב-IAM, צריך להגדיר את Application Default Credentials. מידע נוסף מופיע במאמר לפני שמתחילים.

Go

במאמר ספריות הלקוח של IAM מוסבר איך להתקין את ספריית הלקוח ולהשתמש בה ב-IAM. למידע נוסף, קראו את מאמרי העזרה של IAM Go API.

כדי לבצע אימות ב-IAM, צריך להגדיר את Application Default Credentials. מידע נוסף מופיע במאמר לפני שמתחילים.

Java

במאמר ספריות הלקוח של IAM מוסבר איך להתקין את ספריית הלקוח ולהשתמש בה ב-IAM. למידע נוסף, קראו את מאמרי העזרה של IAM Java API.

כדי לבצע אימות ב-IAM, צריך להגדיר את Application Default Credentials. מידע נוסף מופיע במאמר לפני שמתחילים.

Python

במאמר ספריות הלקוח של IAM מוסבר איך להתקין את ספריית הלקוח ולהשתמש בה ב-IAM. למידע נוסף, קראו את מאמרי העזרה של IAM Python API.

כדי לבצע אימות ב-IAM, צריך להגדיר את Application Default Credentials. מידע נוסף מופיע במאמר לפני שמתחילים.

REST

השיטה

roles.getמקבלת את ההגדרה של תפקיד.לפני שמשתמשים בנתוני הבקשה, צריך להחליף את הנתונים הבאים:

שיטת ה-HTTP וכתובת ה-URL:

GET https://iam.googleapis.com/v1/ROLE_NAME

כדי לשלוח את הבקשה צריך להרחיב אחת מהאפשרויות הבאות:

התשובה תכיל את הגדרת התפקיד.

{ "name": "projects/my-project/roles/customRole", "title": "My Custom Role", "description": "My custom role description.", "includedPermissions": [ "storage.buckets.get", "storage.buckets.list" ], "etag": "BwWiPg2fmDE=" }יצירת תפקיד בהתאמה אישית

אפשר ליצור תפקידים בהתאמה אישית ברמת הפרויקט או הארגון.

ברמת הארגון, התפקיד יכול להכיל כל אחת מההרשאות של IAM שאפשר לתת לתפקידים בהתאמה אישית. לכל תפקיד בהתאמה אישית ברמת הפרויקט תוכלו לתת את ההרשאות הנתמכות, חוץ מהרשאות שאפשר לתת רק ברמת הארגון או התיקייה (למשל,

resourcemanager.organizations.get). אם תנסו להוסיף את ההרשאות האלה לתפקיד בהתאמה אישית ברמת הפרויקט, תופיע הודעת שגיאה:המסוף

האזהרה הבאה תופיע: "Not applicable for project-level custom roles". ההרשאות יוסרו אוטומטית מרשימת ההרשאות שכלולות בתפקיד ותוכלו ליצור אותו.

gcloud

הודעת השגיאה הבאה תופיע:

INVALID_ARGUMENT: Permission PERMISSION is not valid. התפקיד בהתאמה אישית לא ייווצר עד שתסירו את ההרשאה מהגדרת התפקיד ותנסו לבצע את הפעולה שוב.API בארכיטקטורת REST

הודעת השגיאה הבאה תופיע:

Permission PERMISSION is not valid. יחד איתה יופיעו גם קוד השגיאה HTTP 400 והסטטוסINVALID_ARGUMENT. התפקיד בהתאמה אישית לא ייווצר עד שתסירו את ההרשאה מהגדרת התפקיד ותנסו לבצע את הפעולה שוב.כל תפקיד בהתאמה אישית יכול להכיל עד 3,000 הרשאות. בנוסף, הגודל המקסימלי הכולל של השם, התיאור ושמות ההרשאות של תפקיד בהתאמה אישית הוא 64KB. אם אתם צריכים ליצור תפקיד בהתאמה אישית גדול יותר, אתם יכולים לפצל את ההרשאות בין מספר תפקידים בהתאמה אישית. כדאי לבחור לתפקידים בהתאמה אישית שמות שמייצגים את הקשרים ביניהם, למשל

Custom Admin (1 of 2)ו-Custom Admin (2 of 2).לכל תפקיד בהתאמה אישית יכול להיות שלב השקה. רוב שלבי ההשקה עוזרים לבדוק אם התפקיד מוכן לשימוש רחב. בנוסף, שלב ההשקה

DISABLEDמאפשר להשבית תפקיד בהתאמה אישית. במאמר בדיקה ופריסה תוכלו לקרוא בהרחבה על שלבי ההשקה.המסוף

בחלק מהתפקידים המוגדרים מראש יש הרשאות שהוצאו משימוש או שאסור להשתמש בהן בתפקידים בהתאמה אישית. אם תנסו ליצור תפקיד בהתאמה אישית על סמך אחד מהתפקידים המוגדרים מראש, הוא לא יכלול את ההרשאות שאי אפשר לתת או שהוצאו משימוש.

איך יוצרים מאפס תפקיד בהתאמה אישית

נכנסים לדף Roles במסוף Google Cloud .

ברשימה הנפתחת שבראש הדף, בוחרים את הארגון או הפרויקט שבהם רוצים ליצור את התפקיד.

לוחצים על Create Role.

מזינים את השדות הבאים לתפקיד: Title, Description, ID ו-Role launch stage. אי אפשר לשנות את מזהה התפקיד אחרי שיוצרים אותו.

לוחצים על Add Permissions.

בוחרים את ההרשאות שרוצים לכלול בתפקיד, ולוחצים על Add Permissions. תוכלו להשתמש ברשימות הנפתחות All Services ו-All Types כדי לסנן ולבחור הרשאות לפי שירותים וסוגים.

איך יוצרים תפקיד בהתאמה אישית על סמך תפקיד מוגדר מראש

- נכנסים לדף Roles במסוף Google Cloud .

- בוחרים את הארגון או הפרויקט שבהם רוצים ליצור את התפקיד.

- בוחרים את התפקידים שעליהם רוצים לבסס את התפקיד החדש בהתאמה אישית.

- לוחצים על Create Role from Selection.

- מזינים את השדות הבאים לתפקיד: Title, Description, ID ו-Role launch stage. אי אפשר לשנות את מזהה התפקיד אחרי שיוצרים אותו.

- מבטלים את הסימון בתיבות של ההרשאות שלא רוצים לתת לתפקיד.

- לוחצים על Add Permissions כדי להוסיף הרשאות.

- לוחצים על יצירה.

gcloud

-

In the Google Cloud console, activate Cloud Shell.

At the bottom of the Google Cloud console, a Cloud Shell session starts and displays a command-line prompt. Cloud Shell is a shell environment with the Google Cloud CLI already installed and with values already set for your current project. It can take a few seconds for the session to initialize.

-

משתמשים בפקודה

gcloud iam roles createכדי ליצור תפקידים חדשים בהתאמה אישית. יש שתי דרכים להשתמש בפקודה הזו:-

שליחת קובץ YAML שמכיל את הגדרת התפקיד

-

שימוש בדגלים כדי לציין את הגדרת התפקיד

כשיוצרים תפקיד בהתאמה אישית, צריך להשתמש בדגלים

--organization=ORGANIZATION_IDאו--project=PROJECT_IDכדי לציין אם הוא ברמת הארגון או ברמת הפרויקט. בדוגמאות שבהמשך התפקיד בהתאמה אישית הוא ברמת הפרויקט.כל תפקיד בהתאמה אישית יכול להכיל רק את ההרשאות שאפשר לתת בתפקידים כאלה. אם התפקיד בהתאמה אישית יכיל הרשאות אחרות, הפקודה תיכשל.

כדי ליצור תפקיד בהתאמה אישית באמצעות קובץ YAML:

יוצרים קובץ YAML שמכיל את ההגדרה של התפקיד בהתאמה אישית. הקובץ צריך להיות מובנה בפורמט הבא:

title: ROLE_TITLE description: ROLE_DESCRIPTION stage: LAUNCH_STAGE includedPermissions: - PERMISSION_1 - PERMISSION_2

הסבר על הערכים הזמניים לשמירת מקום (placeholders):

-

ROLE_TITLE: שם קליט לתפקיד, למשל"My Company Admin". -

ROLE_DESCRIPTION: תיאור קצר של התפקיד, למשל"My custom role description". -

LAUNCH_STAGE: השלב של התפקיד במחזור החיים של ההשקה, למשלALPHA, BETAאוGA. -

PERMISSION_1ו-PERMISSION_2: ההרשאות שיהיו בתפקיד בהתאמה אישית, למשלiam.roles.get. בשמות ההרשאות אי אפשר להשתמש בתווים כלליים לחיפוש (*).

שומרים את קובץ ה-YAML ומריצים אחת מהפקודות הבאות:

-

כדי ליצור תפקיד בהתאמה אישית ברמת הארגון, מריצים את הפקודה הבאה:

gcloud iam roles create ROLE_ID--organization=ORGANIZATION_ID \ --file=YAML_FILE_PATH -

כדי ליצור תפקיד בהתאמה אישית ברמת הפרויקט, מריצים את הפקודה הבאה:

gcloud iam roles create ROLE_ID --project=PROJECT_ID \ --file=YAML_FILE_PATH

הסבר על הערכים הזמניים לשמירת מקום (placeholders):

-

ROLE_ID: השם של התפקיד, למשלmyCompanyAdmin. -

ORGANIZATION_ID: מספר הארגון, למשל123456789012. -

PROJECT_ID: שם הפרויקט, למשלmy-project. -

YAML_FILE_PATH: הנתיב למיקום של קובץ ה-YAML שמכיל את ההגדרה לתפקיד בהתאמה אישית.

דוגמאות

תוכלו להיעזר בקובץ הבא לדוגמה כדי ליצור הגדרה לתפקיד ב-YAML:

title: "My Company Admin" description: "My custom role description." stage: "ALPHA" includedPermissions: - iam.roles.get - iam.roles.list

תוכלו להיעזר בדוגמה הבאה כדי ליצור תפקיד ברמת הארגון באמצעות קובץ YAML:

gcloud iam roles create myCompanyAdmin --organization=123456789012 \ --file=my-role-definition.yamlאם התפקיד ייווצר, הפלט של הפקודה אמור להיראות כך:

Created role [myCompanyAdmin]. description: My custom role description. etag: BwVkBX0sQD0= includedPermissions: - iam.roles.get - iam.roles.list name: organizations/123456789012/roles/myCompanyAdmin stage: ALPHA title: My Company Admin

תוכלו להיעזר בדוגמה הבאה כדי ליצור תפקיד ברמת הפרויקט באמצעות קובץ YAML:

gcloud iam roles create myCompanyAdmin --project=my-project \ --file=my-role-definition.yamlאם התפקיד ייווצר, הפלט של הפקודה אמור להיראות כך:

Created role [myCompanyAdmin]. description: My custom role description. etag: BwVkBX0sQD0= includedPermissions: - iam.roles.get - iam.roles.list name: projects/my-project/roles/myCompanyAdmin stage: ALPHA title: My Company Admin

כדי ליצור תפקיד בהתאמה אישית באמצעות דגלים:

מריצים אחת מהפקודות הבאות:

-

כדי ליצור תפקיד בהתאמה אישית ברמת הארגון, מריצים את הפקודה הבאה:

gcloud iam roles create ROLE_ID--organization=ORGANIZATION_ID \ --title=ROLE_TITLE --description=ROLE_DESCRIPTION \ --permissions="PERMISSIONS_LIST" --stage=LAUNCH_STAGE -

כדי ליצור תפקיד בהתאמה אישית ברמת הפרויקט, מריצים את הפקודה הבאה:

gcloud iam roles create ROLE_ID --project=PROJECT_ID \ --title=ROLE_TITLE --description=ROLE_DESCRIPTION \ --permissions="PERMISSIONS_LIST" --stage=LAUNCH_STAGE

הסבר על הערכים הזמניים לשמירת מקום (placeholders):

-

ROLE_ID: השם של התפקיד, למשלmyCompanyAdmin. -

ORGANIZATION_ID: מספר הארגון, למשל123456789012. -

PROJECT_ID: שם הפרויקט, למשלmy-project. -

ROLE_TITLE: שם קליט לתפקיד, למשל"My Company Admin". -

ROLE_DESCRIPTION: תיאור קצר של התפקיד, למשל"My custom role description.". -

PERMISSIONS_LIST: רשימה מופרדת בפסיקים של ההרשאות שיהיו בתפקיד בהתאמה אישית. לדוגמה:iam.roles.get,iam.roles.list. בשמות ההרשאות אי אפשר להשתמש בתווים כלליים לחיפוש (*). -

LAUNCH_STAGE: השלב של התפקיד במחזור החיים של ההשקה, למשלALPHA, BETAאוGA.

דוגמאות

תוכלו להיעזר בדוגמה הבאה כדי ליצור תפקיד ברמת הארגון באמצעות דגלים:

gcloud iam roles create myCompanyAdmin --organization=123456789012 \ --title="My Company Admin" --description="My custom role description." \ --permissions="iam.roles.get,iam.roles.list" --stage=ALPHAאם התפקיד ייווצר, הפלט של הפקודה אמור להיראות כך:

Created role [myCompanyAdmin]. description: My custom role description. etag: BwVkBX0sQD0= includedPermissions: - iam.roles.get - iam.roles.list name: organizations/123456789012/roles/myCompanyAdmin stage: ALPHA title: My Company Admin

תוכלו להיעזר בדוגמה הבאה כדי ליצור תפקיד ברמת הפרויקט באמצעות דגלים:

gcloud iam roles create myCompanyAdmin --project=my-project \ --title="My Company Admin" --description="My custom role description." \ --permissions="iam.roles.get,iam.roles.list" --stage=ALPHAאם התפקיד ייווצר, הפלט של הפקודה אמור להיראות כך:

Created role [myCompanyAdmin]. description: My custom role description. etag: BwVkBX0sQD0= includedPermissions: - iam.roles.get - iam.roles.list name: projects/my-project/roles/myCompanyAdmin stage: ALPHA title: My Company Admin

-

-

RESOURCE_TYPE: סוג המשאב שאת התפקידים בהתאמה אישית שלו רוצים לנהל. אפשר להשתמש ב-projectsאו ב-organizations. -

RESOURCE_ID: מזהה הפרויקט או הארגון שרוצים לנהל. מזהי פרויקטים מכילים אותיות וספרות, למשלmy-project. מזהי ארגונים הם מספרים, למשל123456789012. -

ROLE_ID: השם של התפקיד, למשלmyCompanyAdmin. -

ROLE_TITLE: שם קריא לאנשים של התפקיד. למשל,My Company Admin. -

ROLE_DESCRIPTION: תיאור התפקיד. למשל,"The company admin role allows company admins to access important resources". -

PERMISSION_1ו-PERMISSION_2: ההרשאות שיהיו בתפקיד בהתאמה אישית. למשל,storage.objects.update. בשמות ההרשאות אי אפשר להשתמש בתווים כלליים לחיפוש (*).כל תפקיד בהתאמה אישית יכול להכיל רק את ההרשאות שאפשר לתת בתפקידים כאלה. אם התפקיד בהתאמה אישית יכיל הרשאות אחרות, הבקשה תיכשל.

-

LAUNCH_STAGE: השלב הנוכחי בהשקה של התפקיד. השדה הזה יכול להכיל אחד מהערכים האלה:EAP,ALPHA, BETA, GA, DEPRECATEDאוDISABLED.

C++

במאמר ספריות הלקוח של IAM מוסבר איך להתקין את ספריית הלקוח ולהשתמש בה ב-IAM. למידע נוסף, קראו את מאמרי העזרה של IAM C++ API.

כדי לבצע אימות ב-IAM, צריך להגדיר את Application Default Credentials. מידע נוסף מופיע במאמר לפני שמתחילים.

C#

במאמר ספריות הלקוח של IAM מוסבר איך להתקין את ספריית הלקוח ולהשתמש בה ב-IAM. למידע נוסף, קראו את מאמרי העזרה של IAM C# API.

כדי לבצע אימות ב-IAM, צריך להגדיר את Application Default Credentials. מידע נוסף מופיע במאמר לפני שמתחילים.

Go

במאמר ספריות הלקוח של IAM מוסבר איך להתקין את ספריית הלקוח ולהשתמש בה ב-IAM. למידע נוסף, קראו את מאמרי העזרה של IAM Go API.

כדי לבצע אימות ב-IAM, צריך להגדיר את Application Default Credentials. מידע נוסף מופיע במאמר לפני שמתחילים.

Java

במאמר ספריות הלקוח של IAM מוסבר איך להתקין את ספריית הלקוח ולהשתמש בה ב-IAM. למידע נוסף, קראו את מאמרי העזרה של IAM Java API.

כדי לבצע אימות ב-IAM, צריך להגדיר את Application Default Credentials. מידע נוסף מופיע במאמר לפני שמתחילים.

Python

במאמר ספריות הלקוח של IAM מוסבר איך להתקין את ספריית הלקוח ולהשתמש בה ב-IAM. למידע נוסף, קראו את מאמרי העזרה של IAM Python API.

כדי לבצע אימות ב-IAM, צריך להגדיר את Application Default Credentials. מידע נוסף מופיע במאמר לפני שמתחילים.

REST

באמצעות

roles.createתוכלו ליצור תפקיד בהתאמה אישית ברמת הפרויקט או הארגון.לפני שמשתמשים בנתוני הבקשה, צריך להחליף את הנתונים הבאים:

שיטת ה-HTTP וכתובת ה-URL:

POST https://iam.googleapis.com/v1/RESOURCE_TYPE/RESOURCE_ID/roles

תוכן בקשת JSON:

{ "roleId": "ROLE_ID", "role": { "title": "ROLE_TITLE", "description": "ROLE_DESCRIPTION", "includedPermissions": [ "PERMISSION_1", "PERMISSION_2" ], "stage": "LAUNCH_STAGE" } }כדי לשלוח את הבקשה צריך להרחיב אחת מהאפשרויות הבאות:

התשובה תכיל את התפקיד שיצרתם.

{ "name": "projects/myProject/roles/myCompanyAdmin", "title": "My Company Admin", "description": "My custom role description.", "includedPermissions": [ "iam.roles.get", "iam.roles.list" ], "etag": "BwWox/JbaZw=" }עריכת תפקיד קיים בהתאמה אישית

דפוס נפוץ לעדכון מטא-נתונים של משאב, כמו תפקיד בהתאמה אישית, הוא הדפוס read-modify-write. באמצעות הדפוס הזה תוכלו לקרוא את המצב הנוכחי של התפקיד, לעדכן את הנתונים באופן מקומי ואז לשלוח את הנתונים ששונו לכתיבה.

חשוב לזכור שהדפוס read-modify-write עלול לגרום לבעיות אם משתמשים בו בו-זמנית בשני תהליכים בלתי תלויים (או יותר). לדוגמה, אם שני בעלים של אותו פרויקט ינסו לבצע שינויים שונים באחד מהתפקידים בו-זמנית, חלק מהשינויים לא יעודכנו. IAM פותר את הבעיה הזו באמצעות מאפיין

etagבתפקידים מותאמים אישית. המאפיין הזה משמש כדי לבדוק אם התפקיד המותאם אישית השתנה מאז הבקשה האחרונה. כששולחים בקשה ל-IAM עם ערך etag, ה-IAM משווה את ערך ה-etag בבקשה לערך ה-etag הקיים שמשויך לתפקיד המותאם אישית. כך, השינוי נכתב (מתעדכן) בתפקיד רק אם ערכי ה-ETag תואמים.כשאתם מעדכנים את התפקיד, אתם צריכים קודם לטעון אותו באמצעות

roles.get(), לבצע את השינויים ואז לכתוב את התפקיד המעודכן באמצעותroles.patch(). חשוב להשתמש בערך ה-ETag בתהליך רק אם התפקיד התואם ב-roles.get()מכיל ערך ETag.המסוף

נכנסים לדף Roles במסוף Google Cloud .

מהרשימה הנפתחת בחלק העליון של הדף, בוחרים את הארגון או הפרויקט עם התפקיד שרוצים לערוך.

לוחצים על התפקיד בהתאמה אישית.

לוחצים על Edit Role.

אם רוצים לעדכן את המטא-נתונים של התפקיד, עורכים את השדות Title, Description או Role launch stage.

אם רוצים לעדכן את ההרשאות של התפקיד:

- כדי להוסיף לתפקיד הרשאות חדשות לוחצים על Add Permissions.

- כדי להסיר הרשאות, מבטלים את הסימון בתיבות של ההרשאות שרוצים להסיר.

לוחצים על Update כדי לשמור את התפקיד הערוך.

gcloud

-

In the Google Cloud console, activate Cloud Shell.

At the bottom of the Google Cloud console, a Cloud Shell session starts and displays a command-line prompt. Cloud Shell is a shell environment with the Google Cloud CLI already installed and with values already set for your current project. It can take a few seconds for the session to initialize.

-

תוכלו להשתמש גם בפקודה

gcloud iam roles updateכדי לעדכן תפקידים בהתאמה אישית, באחת משתי דרכים:-

שליחת קובץ YAML שמכיל את הגדרת התפקיד המעודכנת

-

שימוש בדגלים כדי לציין את הגדרת התפקיד המעודכנת

כשמעדכנים תפקיד בהתאמה אישית, צריך להשתמש בדגלים

--organization=ORGANIZATION_IDאו--project=PROJECT_IDכדי לציין אם הוא ברמת הארגון או ברמת הפרויקט. בדוגמאות שבהמשך התפקיד בהתאמה אישית הוא ברמת הפרויקט.כדי לעדכן תפקיד בהתאמה אישית באמצעות קובץ YAML:

משתמשים באחת מהפקודות הבאות כדי לטעון את ההגדרה הקיימת של התפקיד:

-

כדי לטעון את ההגדרה של תפקיד בהתאמה אישית ברמת הארגון, מריצים את הפקודה הבאה:

gcloud iam roles describe ROLE_ID --organization=ORGANIZATION_ID

-

כדי לטעון את ההגדרה של תפקיד בהתאמה אישית ברמת הפרויקט, מריצים את הפקודה הבאה:

gcloud iam roles describe ROLE_ID --project=PROJECT_ID

הסבר על הערכים הזמניים לשמירת מקום (placeholders):

-

ROLE_ID: השם של התפקיד שרוצים לעדכן, למשלmyCompanyAdmin. -

ORGANIZATION_ID: מספר הארגון, למשל123456789012. -

PROJECT_ID: שם הפרויקט, למשלmy-project.

באמצעות הפקודה

describeתוכלו לקבל את הגדרת התפקיד עם ערךetagייחודי לגרסה הנוכחית של התפקיד. תצטרכו לציין את ערך ה-etagבהגדרת התפקיד המעודכנת, כדי שאם מישהו אחר יעדכן את התפקיד השינויים לא יתנגשו.הפלט הבא אמור להתקבל באמצעות הפקודה

describe:description: ROLE_DESCRIPTION etag: ETAG includedPermissions: - PERMISSION_1 - PERMISSION_2 name: ROLE_NAME stage: LAUNCH_STAGE title: ROLE_TITLE

הסבר על הערכים הזמניים לשמירת מקום (placeholders):

-

ROLE_DESCRIPTION: תיאור קצר של התפקיד, למשל"My custom role description". -

ETAG: המזהה הייחודי של הגרסה הנוכחית של התפקיד, למשלBwVkBkbfr70=. -

PERMISSION_1ו-PERMISSION_2: ההרשאות שיהיו בתפקיד בהתאמה אישית, למשלiam.roles.get. בשמות ההרשאות אי אפשר להשתמש בתווים כלליים לחיפוש (*). -

ROLE_NAME: השם המלא של התפקיד, כולל הקידומותorganizations/, projects/אוroles/, למשלorganizations/123456789012/roles/myCompanyAdmin.. -

LAUNCH_STAGE: השלב של התפקיד במחזור החיים של ההשקה, למשלALPHA, BETAאוGA. -

ROLE_TITLE: שם קליט לתפקיד, למשל"My Company Admin".

כדי לעדכן את התפקיד, אפשר לכלול את הגדרת הפלט שהופקה בקובץ YAML, או לעדכן את קובץ ה-YAML המקורי עם ערך הפלט

etag.לדוגמה, זהו קובץ YAML שמכיל את הפלט מהפקודה

describeשל תפקיד ברמת הפרויקט, ומוסיף שתי הרשאות ל-Cloud Storage:description: My custom role description. etag: BwVkBkbfr70= includedPermissions: - iam.roles.get - iam.roles.list - storage.buckets.get - storage.buckets.list name: projects/my-project/roles/myCompanyAdmin stage: ALPHA title: My Company Admin

שומרים את קובץ ה-YAML ומריצים אחת מהפקודות הבאות:

-

כדי לעדכן תפקיד ברמת הארגון, מריצים את הפקודה הבאה:

gcloud iam roles update ROLE_ID--organization=ORGANIZATION_ID \ --file=YAML_FILE_PATH -

כדי לעדכן תפקיד ברמת הפרויקט, מריצים את הפקודה הבאה:

gcloud iam roles update ROLE_ID --project=PROJECT_ID \ --file=YAML_FILE_PATH

הסבר על הערכים הזמניים לשמירת מקום (placeholders):

-

ROLE_ID: השם של התפקיד שרוצים לעדכן, למשלmyCompanyAdmin. -

ORGANIZATION_ID: מספר הארגון, למשל123456789012. -

PROJECT_ID: שם הפרויקט, למשלmy-project-id. -

YAML_FILE_PATHהוא הנתיב למיקום של קובץ ה-YAML שמכיל את ההגדרה המעודכנת לתפקיד בהתאמה אישית.

דוגמאות

תוכלו להיעזר בדוגמה הבאה כדי לעדכן תפקיד ברמת הארגון באמצעות קובץ YAML:

gcloud iam roles update ROLE_ID --organization=ORGANIZATION_ID \ --file=YAML_FILE_PATH-

כדי לעדכן תפקיד ברמת הפרויקט, מריצים את הפקודה הבאה:

gcloud iam roles update ROLE_ID --project=PROJECT_ID \ --file=YAML_FILE_PATH

הסבר על הערכים הזמניים לשמירת מקום (placeholders):

-

ROLE_ID: השם של התפקיד שרוצים לעדכן, למשלmyCompanyAdmin. -

ORGANIZATION_ID: מספר הארגון, למשל123456789012. -

PROJECT_ID: שם הפרויקט, למשלmy-project. -

YAML_FILE_PATHהוא הנתיב למיקום של קובץ ה-YAML שמכיל את ההגדרה המעודכנת לתפקיד בהתאמה אישית.

דוגמאות

תוכלו להיעזר בדוגמה הבאה כדי לעדכן תפקיד ברמת הארגון באמצעות קובץ YAML:

gcloud iam roles update myCompanyAdmin --organization=123456789012 \ --file=my-role-definition.yamlאם התפקיד יעודכן, הפלט של הפקודה אמור להיראות כך:

description: My custom role description. etag: BwVkBwDN0lg= includedPermissions: - iam.roles.get - iam.roles.list - storage.buckets.get - storage.buckets.list name: organizations/123456789012/roles/myCompanyAdmin stage: ALPHA title: My Company Admin

תוכלו להיעזר בדוגמה הבאה כדי לעדכן תפקיד ברמת הפרויקט באמצעות קובץ YAML:

gcloud iam roles update myCompanyAdmin --project=my-project \ --file=my-role-definition.yamlאם התפקיד יעודכן, הפלט של הפקודה אמור להיראות כך:

description: My custom role description. etag: BwVkBwDN0lg= includedPermissions: - iam.roles.get - iam.roles.list - storage.buckets.get - storage.buckets.list name: projects/my-project/roles/myCompanyAdmin stage: ALPHA title: My Company Admin

כדי לעדכן תפקיד בהתאמה אישית באמצעות דגלים:

אתם יכולים לעדכן כל חלק מהגדרת התפקיד באמצעות הדגל התואם. בנושא

gcloud iam roles updateמפורטת רשימה של כל הדגלים האפשריים.תוכלו להשתמש בדגלים הבאים כדי להוסיף או להסיר הרשאות:

-

--add-permissions=PERMISSIONS: הוספת הרשאות לתפקיד (אם מוסיפים כמה הרשאות, צריך להפריד ביניהן באמצעות פסיקים). בשמות ההרשאות אי אפשר להשתמש בתווים כלליים לחיפוש (*). -

--remove-permissions=PERMISSIONS: הסרת הרשאות מהתפקיד (אם מסירים כמה הרשאות, צריך להפריד ביניהן באמצעות פסיקים). בשמות ההרשאות אי אפשר להשתמש בתווים כלליים לחיפוש (*).

אתם יכולים גם להשתמש בדגל

--permissions=PERMISSIONSכדי לציין את ההרשאות החדשות, עם רשימת ההרשאות (שמופרדות בפסיקים) שיחליפו את ההרשאות הקיימות.כדי לעדכן חלקים אחרים בהגדרת התפקיד, מריצים אחת מהפקודות הבאות:

-

כדי לעדכן תפקיד ברמת הארגון, מריצים את הפקודה הבאה:

gcloud iam roles update ROLE_ID--organization=ORGANIZATION_ID \ --title=ROLE_TITLE --description=ROLE_DESCRIPTION \ --stage=LAUNCH_STAGE -

כדי לעדכן תפקיד ברמת הפרויקט, מריצים את הפקודה הבאה:

gcloud iam roles update ROLE_ID --project=PROJECT_ID \ --title=ROLE_TITLE --description=ROLE_DESCRIPTION \ --stage=LAUNCH_STAGE

הסבר על הערכים הזמניים לשמירת מקום (placeholders):

-

ROLE_ID: השם של התפקיד, למשלmyCompanyAdmin. -

ORGANIZATION_ID: מספר הארגון, למשל123456789012. -

PROJECT_ID: שם הפרויקט, למשלmy-project. -

ROLE_TITLE: שם קליט לתפקיד, למשל"My Company Admin". -

ROLE_DESCRIPTION: תיאור קצר של התפקיד, למשל"My custom role description.". -

LAUNCH_STAGE: השלב של התפקיד במחזור החיים של ההשקה, למשלALPHA, BETAאוGA.

דוגמאות

תוכלו להיעזר בדוגמה הבאה כדי להוסיף הרשאות לתפקיד ברמת הארגון באמצעות דגלים:

gcloud iam roles update myCompanyAdmin --organization=123456789012 \ --add-permissions="storage.buckets.get,storage.buckets.list"אם התפקיד יעודכן, הפלט של הפקודה אמור להיראות כך:

description: My custom role description. etag: BwVkBwDN0lg= includedPermissions: - iam.roles.get - iam.roles.list - storage.buckets.get - storage.buckets.list name: organizations/123456789012/roles/myCompanyAdmin stage: ALPHA title: My Company Admin

תוכלו להיעזר בדוגמה הבאה כדי להוסיף הרשאות לתפקיד ברמת הפרויקט באמצעות דגלים:

gcloud iam roles update myCompanyAdmin --project=my-project \ --add-permissions="storage.buckets.get,storage.buckets.list"אם התפקיד יעודכן, הפלט של הפקודה אמור להיראות כך:

description: My custom role description. etag: BwVkBwDN0lg= includedPermissions: - iam.roles.get - iam.roles.list - storage.buckets.get - storage.buckets.list name: projects/my-project/roles/myCompanyAdmin stage: ALPHA title: My Company Admin

-

-

RESOURCE_TYPE: סוג המשאב שאת התפקידים בהתאמה אישית שלו רוצים לנהל. אפשר להשתמש ב-projectsאו ב-organizations. -

RESOURCE_ID: מזהה הפרויקט או הארגון שרוצים לנהל. מזהי פרויקטים מכילים אותיות וספרות, למשלmy-project. מזהי ארגונים הם מספרים, למשל123456789012. -

ROLE_NAME: שם התפקיד המלא, כולל הקידומותorganizations/,projects/אוroles/. לדוגמה:organizations/123456789012/roles/myCompanyAdmin. -

ETAG: מזהה לגרסה של התפקיד. אם רוצים למנוע התנגשות בין שינויים בתפקיד, צריך להשתמש בשדה הזה. -

ROLE_TITLE: שם קריא לאנשים של התפקיד. למשל,My Company Admin. -

ROLE_DESCRIPTION: תיאור התפקיד. למשל,"The company admin role allows company admins to access important resources". -

PERMISSION_1ו-PERMISSION_2: ההרשאות שיהיו בתפקיד בהתאמה אישית. למשל,storage.objects.update. בשמות ההרשאות אי אפשר להשתמש בתווים כלליים לחיפוש (*). -

LAUNCH_STAGE: השלב הנוכחי בהשקה של התפקיד. השדה הזה יכול להכיל אחד מהערכים האלה:EAP,ALPHA, BETA, GA, DEPRECATEDאוDISABLED.

C++

במאמר ספריות הלקוח של IAM מוסבר איך להתקין את ספריית הלקוח ולהשתמש בה ב-IAM. למידע נוסף, קראו את מאמרי העזרה של IAM C++ API.

כדי לבצע אימות ב-IAM, צריך להגדיר את Application Default Credentials. מידע נוסף מופיע במאמר לפני שמתחילים.

C#

במאמר ספריות הלקוח של IAM מוסבר איך להתקין את ספריית הלקוח ולהשתמש בה ב-IAM. למידע נוסף, קראו את מאמרי העזרה של IAM C# API.

כדי לבצע אימות ב-IAM, צריך להגדיר את Application Default Credentials. מידע נוסף מופיע במאמר לפני שמתחילים.

Go

במאמר ספריות הלקוח של IAM מוסבר איך להתקין את ספריית הלקוח ולהשתמש בה ב-IAM. למידע נוסף, קראו את מאמרי העזרה של IAM Go API.

כדי לבצע אימות ב-IAM, צריך להגדיר את Application Default Credentials. מידע נוסף מופיע במאמר לפני שמתחילים.

Java

במאמר ספריות הלקוח של IAM מוסבר איך להתקין את ספריית הלקוח ולהשתמש בה ב-IAM. למידע נוסף, קראו את מאמרי העזרה של IAM Java API.

כדי לבצע אימות ב-IAM, צריך להגדיר את Application Default Credentials. מידע נוסף מופיע במאמר לפני שמתחילים.

Python

במאמר ספריות הלקוח של IAM מוסבר איך להתקין את ספריית הלקוח ולהשתמש בה ב-IAM. למידע נוסף, קראו את מאמרי העזרה של IAM Python API.

כדי לבצע אימות ב-IAM, צריך להגדיר את Application Default Credentials. מידע נוסף מופיע במאמר לפני שמתחילים.

REST

השיטה

roles.patchמעדכנת תפקיד בהתאמה אישית בפרויקט או בארגון.לפני שמשתמשים בנתוני הבקשה, צריך להחליף את הנתונים הבאים:

חובה:

מומלץ:

רשות (אפשר להגדיר רק חלק מהערכים הבאים):

שיטת ה-HTTP וכתובת ה-URL:

PATCH https://iam.googleapis.com/v1/RESOURCE_TYPE/RESOURCE_ID/roles

תוכן בקשת JSON:

{ "roleId": "ROLE_NAME", "title": "ROLE_TITLE", "description": "ROLE_DESCRIPTION", "includedPermissions": [ "PERMISSION_1", "PERMISSION_2" ], "stage": "LAUNCH-STAGE", "etag": "ETAG" }כדי לשלוח את הבקשה צריך להרחיב אחת מהאפשרויות הבאות:

התשובה תכיל הגדרה מקוצרת של התפקיד, כולל שם התפקיד, השדות שעדכנתם ו-ETag לזיהוי הגרסה הנוכחית של התפקיד.

{ "name": "projects/test-project-1000092/roles/myCompanyAdmin", "title": "My Updated Company Admin", "includedPermissions": [ "storage.buckets.get", "storage.buckets.list" ], "stage": "BETA", "etag": "BwWoyDpAxBc=" }השבתת תפקיד בהתאמה אישית

כדי להשבית תפקיד בהתאמה אישית, צריך לשנות את שלב ההשקה ל-

DISABLED. כשהתפקיד מושבת, הקישורים שלו לכל התפקידים האחרים לא פעילים ואין להם השפעה.המסוף

נכנסים לדף Roles במסוף Google Cloud .

לוחצים על הרשימה הנפתחת Select a project בחלק העליון של הדף.

בוחרים את הארגון או הפרויקט.

בוחרים תפקיד בהתאמה אישית ולוחצים על Disable.

gcloud

-

In the Google Cloud console, activate Cloud Shell.

At the bottom of the Google Cloud console, a Cloud Shell session starts and displays a command-line prompt. Cloud Shell is a shell environment with the Google Cloud CLI already installed and with values already set for your current project. It can take a few seconds for the session to initialize.

-

תוכלו להשבית תפקידים בהתאמה אישית גם באמצעות הפקודה

gcloud iam roles update, שמשנה את שלב ההשקה ל-DISABLED.כמו שמוסבר בכרטיסייה gcloud בקטע איך עורכים תפקידים בהתאמה אישית, תוכלו לעדכן תפקיד קיים בהתאמה אישית בשתי הדרכים הבאות:

-

שליחת קובץ YAML שמכיל את הגדרת התפקיד המעודכנת

-

שימוש בדגלים כדי לציין את הגדרת התפקיד המעודכנת

כדי להשבית תפקיד קיים בהתאמה אישית, הכי קל להשתמש בדגל

--stageולהגדיר אותו ל-DISABLED. מריצים אחת מהפקודות הבאות:-

כדי להשבית תפקיד ברמת הארגון, מריצים את הפקודה הבאה:

gcloud iam roles update ROLE_ID--organization=ORGANIZATION_ID \ --stage=DISABLED -

כדי להשבית תפקיד ברמת הפרויקט, מריצים את הפקודה הבאה:

gcloud iam roles update ROLE_ID --project=PROJECT_ID \ --stage=DISABLED

הסבר על הערכים הזמניים לשמירת מקום (placeholders):

-

ROLE_ID: השם של התפקיד, למשלmyCompanyAdmin. -

ORGANIZATION_ID: מספר הארגון, למשל123456789012. -

PROJECT_ID: שם הפרויקט, למשלmy-project.

דוגמאות

תוכלו להיעזר בדוגמה הבאה כדי להשבית תפקיד ברמת הארגון:

gcloud iam roles update myCompanyAdmin --organization=123456789012 \ --stage=DISABLEDאם התפקיד יעודכן, הפלט של הפקודה אמור להיראות כך:

description: My custom role description. etag: BwVkB5NLIQw= includedPermissions: - iam.roles.get - iam.roles.list name: organizations/123456789012/roles/myCompanyAdmin stage: DISABLED title: My Company Admin

תוכלו להיעזר בדוגמה הבאה כדי להשבית תפקיד ברמת הפרויקט:

gcloud iam roles update myCompanyAdmin --project=my-project \ --stage=DISABLEDאם התפקיד יעודכן, הפלט של הפקודה אמור להיראות כך:

description: My custom role description. etag: BwVkB5NLIQw= includedPermissions: - iam.roles.get - iam.roles.list name: projects/my-project/roles/myCompanyAdmin stage: DISABLED title: My Company Admin

-

-

RESOURCE_TYPE: סוג המשאב שאת התפקידים בהתאמה אישית שלו רוצים לנהל. אפשר להשתמש ב-projectsאו ב-organizations. -

RESOURCE_ID: מזהה הפרויקט או הארגון שרוצים לנהל. מזהי פרויקטים מכילים אותיות וספרות, למשלmy-project. מזהי ארגונים הם מספרים, למשל123456789012. -

ROLE_NAME: שם התפקיד המלא, כולל הקידומותorganizations/,projects/אוroles/. לדוגמה:organizations/123456789012/roles/myCompanyAdmin. -

ETAG: מזהה לגרסה של התפקיד. אם רוצים למנוע התנגשות בין שינויים בתפקיד, צריך להשתמש בשדה הזה.

C++

מעדכנים את השדה

stageבתפקיד ל-DISABLED.C#

מעדכנים את השדה

stageבתפקיד ל-DISABLED.Go

מעדכנים את השדה

stageבתפקיד ל-DISABLED.Java

במאמר ספריות הלקוח של IAM מוסבר איך להתקין את ספריית הלקוח ולהשתמש בה ב-IAM. למידע נוסף, קראו את מאמרי העזרה של IAM Java API.

כדי לבצע אימות ב-IAM, צריך להגדיר את Application Default Credentials. מידע נוסף מופיע במאמר לפני שמתחילים.

Python

במאמר ספריות הלקוח של IAM מוסבר איך להתקין את ספריית הלקוח ולהשתמש בה ב-IAM. למידע נוסף, קראו את מאמרי העזרה של IAM Python API.

כדי לבצע אימות ב-IAM, צריך להגדיר את Application Default Credentials. מידע נוסף מופיע במאמר לפני שמתחילים.

REST

באמצעות

roles.patchתוכלו לשנות את שלב ההשקה של תפקיד בהתאמה אישית ל-DISABLEDכדי להשבית אותו.לפני שמשתמשים בנתוני הבקשה, צריך להחליף את הנתונים הבאים:

שיטת ה-HTTP וכתובת ה-URL:

PATCH https://iam.googleapis.com/v1/RESOURCE_TYPE/RESOURCE_ID/roles

תוכן בקשת JSON:

{ "roleId": "ROLE_NAME", "stage": DISABLED, "etag": "ETAG" }כדי לשלוח את הבקשה צריך להרחיב אחת מהאפשרויות הבאות:

אתם אמורים לקבל תגובת JSON שדומה לזו:

{ "name": "projects/test-project-1000092/roles/myCompanyAdmin", "stage": "DISABLED", "etag": "BwWoyDpAxBc=" }הצגת רשימת התפקידים

אתם יכולים להציג רשימה של כל התפקידים בהתאמה אישית שנוצרו בפרויקט או בארגון.

המסוף

נכנסים לדף Roles במסוף Google Cloud .

כל התפקידים בהתאמה אישית בארגון או בפרויקט שנבחר יופיעו בדף.

gcloud

-

In the Google Cloud console, activate Cloud Shell.

At the bottom of the Google Cloud console, a Cloud Shell session starts and displays a command-line prompt. Cloud Shell is a shell environment with the Google Cloud CLI already installed and with values already set for your current project. It can take a few seconds for the session to initialize.

-

תוכלו להשתמש גם בפקודה

gcloud iam roles listכדי להציג את התפקידים בהתאמה אישית והתפקידים המוגדרים מראש בפרויקט או בארגון:-

כדי להציג את התפקידים בהתאמה אישית ברמת הארגון, מריצים את הפקודה הבאה:

gcloud iam roles list --organization=ORGANIZATION_ID

-

כדי להציג את התפקידים בהתאמה אישית ברמת הפרויקט, מריצים את הפקודה הבאה:

gcloud iam roles list --project=PROJECT_ID

הסבר על הערכים הזמניים לשמירת מקום (placeholders):

-

ORGANIZATION_ID: מספר הארגון, למשל123456789012. -

PROJECT_ID: שם הפרויקט, למשלmy-project.

אפשר גם לציין את הדגל

--show-deletedכדי להציג גם את התפקידים שנמחקו.כדי להציג את התפקידים המוגדרים מראש מריצים את הפקודה הבאה:

gcloud iam roles list

-

-

RESOURCE_TYPE: סוג המשאב שאת התפקידים בהתאמה אישית שלו רוצים לנהל. אפשר להשתמש ב-projectsאו ב-organizations. -

RESOURCE_ID: מזהה הפרויקט או הארגון שרוצים לנהל. מזהי פרויקטים מכילים אותיות וספרות, למשלmy-project. מזהי ארגונים הם מספרים, למשל123456789012. -

ROLE_VIEW: אופציונלי. הפרטים שיופיעו בתפקידים שברשימה. כדי להציג את ההרשאות של התפקידים, צריך להגדיר את השדה הזה ל-FULL. כדי לא להציג את ההרשאות של התפקידים, צריך להגדיר את השדה הזה ל-BASIC. ערך ברירת המחדל הואBASIC. -

PAGE_SIZE: אופציונלי. מספר התפקידים שאפשר לכלול בתשובה. ערך ברירת המחדל הוא 300. הערך המקסימלי הוא 1,000. אם מספר התפקידים לא נכנס בדף אחד, התשובה תכיל אסימון עימוד שמשמש לטעינת דף התוצאות הבא. -

NEXT_PAGE_TOKEN: אופציונלי. אסימון העימוד שהוחזר באחת מהתשובות הקודמות באמצעות ה-method. אם יש אסימון כזה, רשימת התפקידים תתחיל מהמקום שבו הסתיימה הבקשה הקודמת.

C++

במאמר ספריות הלקוח של IAM מוסבר איך להתקין את ספריית הלקוח ולהשתמש בה ב-IAM. למידע נוסף, קראו את מאמרי העזרה של IAM C++ API.

כדי לבצע אימות ב-IAM, צריך להגדיר את Application Default Credentials. מידע נוסף מופיע במאמר לפני שמתחילים.

C#

במאמר ספריות הלקוח של IAM מוסבר איך להתקין את ספריית הלקוח ולהשתמש בה ב-IAM. למידע נוסף, קראו את מאמרי העזרה של IAM C# API.

כדי לבצע אימות ב-IAM, צריך להגדיר את Application Default Credentials. מידע נוסף מופיע במאמר לפני שמתחילים.

Go

במאמר ספריות הלקוח של IAM מוסבר איך להתקין את ספריית הלקוח ולהשתמש בה ב-IAM. למידע נוסף, קראו את מאמרי העזרה של IAM Go API.

כדי לבצע אימות ב-IAM, צריך להגדיר את Application Default Credentials. מידע נוסף מופיע במאמר לפני שמתחילים.

Java

במאמר ספריות הלקוח של IAM מוסבר איך להתקין את ספריית הלקוח ולהשתמש בה ב-IAM. למידע נוסף, קראו את מאמרי העזרה של IAM Java API.

כדי לבצע אימות ב-IAM, צריך להגדיר את Application Default Credentials. מידע נוסף מופיע במאמר לפני שמתחילים.

Python

במאמר ספריות הלקוח של IAM מוסבר איך להתקין את ספריית הלקוח ולהשתמש בה ב-IAM. למידע נוסף, קראו את מאמרי העזרה של IAM Python API.

כדי לבצע אימות ב-IAM, צריך להגדיר את Application Default Credentials. מידע נוסף מופיע במאמר לפני שמתחילים.

REST

באמצעות

roles.listאפשר להציג רשימה של כל התפקידים בהתאמה אישית בפרויקט או בארגון.לפני שמשתמשים בנתוני הבקשה, צריך להחליף את הנתונים הבאים:

שיטת ה-HTTP וכתובת ה-URL:

GET https://iam.googleapis.com/v1/RESOURCE_TYPE/RESOURCE_ID/roles?view=ROLE_VIEW&pageSize=PAGE_SIZE&pageToken=NEXT_PAGE_TOKEN

כדי לשלוח את הבקשה צריך להרחיב אחת מהאפשרויות הבאות:

אתם אמורים לקבל תגובת JSON שדומה לזו:

{ "roles": [ { "name": "projects/my-project/roles/customRole1", "title": "First Custom Role", "description": "Created on: 2020-06-01", "etag": "BwWiPg2fmDE=" }, { "name": "projects/my-project/roles/customRole2", "title": "Second Custom Role", "description": "Created on: 2020-06-07", "etag": "BwWiuX53Wi0=" } ] }מחיקה של תפקיד בהתאמה אישית

אתם יכולים למחוק כל תפקיד בהתאמה אישית בפרויקט או בארגון.

המסוף

נכנסים לדף Roles במסוף Google Cloud .

בוחרים את התפקיד שרוצים למחוק ולוחצים על delete Delete בחלק העליון של הדף.

gcloud

-

In the Google Cloud console, activate Cloud Shell.

At the bottom of the Google Cloud console, a Cloud Shell session starts and displays a command-line prompt. Cloud Shell is a shell environment with the Google Cloud CLI already installed and with values already set for your current project. It can take a few seconds for the session to initialize.

-

תוכלו למחוק תפקידים חדשים בהתאמה אישית גם באמצעות הפקודה

gcloud iam roles delete.-

כדי למחוק תפקיד בהתאמה אישית ברמת הארגון, מריצים את הפקודה הבאה:

gcloud iam roles delete ROLE_ID --organization=ORGANIZATION_ID

-

כדי למחוק תפקיד בהתאמה אישית ברמת הפרויקט, מריצים את הפקודה הבאה:

gcloud iam roles delete ROLE_ID --project=PROJECT_ID

הסבר על הערכים הזמניים לשמירת מקום (placeholders):

-

ROLE_ID: השם של התפקיד, למשלmyCompanyAdmin. -

ORGANIZATION_ID: מספר הארגון, למשל123456789012. -

PROJECT_ID: שם הפרויקט, למשלmy-project.

התפקיד לא יופיע ב-

gcloud iam roles list, אלא אם תשתמשו בדגל--show-deleted. התפקידים שנמחקו יסומנו בבלוק שלdeleted: trueבתשובה שלlist, למשל:--- deleted: true description: My custom role description. etag: BwVkB5NLIQw= name: projects/my-project/roles/myCompanyAdmin title: My Company Admin ---

-

-

ROLE_NAME: שם התפקיד המלא, כולל הקידומותorganizations/,projects/אוroles/. לדוגמה:organizations/123456789012/roles/myCompanyAdmin.

C++

במאמר ספריות הלקוח של IAM מוסבר איך להתקין את ספריית הלקוח ולהשתמש בה ב-IAM. למידע נוסף, קראו את מאמרי העזרה של IAM C++ API.

כדי לבצע אימות ב-IAM, צריך להגדיר את Application Default Credentials. מידע נוסף מופיע במאמר לפני שמתחילים.

C#

במאמר ספריות הלקוח של IAM מוסבר איך להתקין את ספריית הלקוח ולהשתמש בה ב-IAM. למידע נוסף, קראו את מאמרי העזרה של IAM C# API.

כדי לבצע אימות ב-IAM, צריך להגדיר את Application Default Credentials. מידע נוסף מופיע במאמר לפני שמתחילים.

Go

במאמר ספריות הלקוח של IAM מוסבר איך להתקין את ספריית הלקוח ולהשתמש בה ב-IAM. למידע נוסף, קראו את מאמרי העזרה של IAM Go API.

כדי לבצע אימות ב-IAM, צריך להגדיר את Application Default Credentials. מידע נוסף מופיע במאמר לפני שמתחילים.

Java

במאמר ספריות הלקוח של IAM מוסבר איך להתקין את ספריית הלקוח ולהשתמש בה ב-IAM. למידע נוסף, קראו את מאמרי העזרה של IAM Java API.

כדי לבצע אימות ב-IAM, צריך להגדיר את Application Default Credentials. מידע נוסף מופיע במאמר לפני שמתחילים.

Python

במאמר ספריות הלקוח של IAM מוסבר איך להתקין את ספריית הלקוח ולהשתמש בה ב-IAM. למידע נוסף, קראו את מאמרי העזרה של IAM Python API.

כדי לבצע אימות ב-IAM, צריך להגדיר את Application Default Credentials. מידע נוסף מופיע במאמר לפני שמתחילים.

REST

באמצעות

roles.deleteתוכלו למחוק תפקיד בהתאמה אישית בפרויקט או בארגון.לפני שמשתמשים בנתוני הבקשה, צריך להחליף את הנתונים הבאים:

שיטת ה-HTTP וכתובת ה-URL:

DELETE https://iam.googleapis.com/v1/ROLE_NAME

כדי לשלוח את הבקשה צריך להרחיב אחת מהאפשרויות הבאות:

התשובה תכיל את ההגדרה של התפקיד שנמחק.

{ "name": "projects/my-project/roles/myCompanyAdmin", "title": "My Company Admin", "description": "My custom role description.", "includedPermissions": [ "iam.roles.get", "iam.roles.list" ], "etag": "BwWiPg2fmDE=", "deleted": true }כשאתם מוחקים תפקיד, הקישורים בין תפקידים שמפנים אליו נשארים במדיניות ההרשאות, אבל אין להם השפעה. אפשר לבטל את המחיקה של תפקידים רק תוך 7 ימים. במהלך 7 הימים האלה, התפקיד יופיע במסוף Google Cloud כאילו הוא נמחק. תוכלו גם להשתמש בפקודה להצגת התפקידים שנמחקו ברשימה, אבל כברירת מחדל הם לא יוצגו.

התפקיד יתוזמן למחיקה סופית 7 עד 14 ימים אחרי הבקשה הראשונית למחיקת התפקיד. בשלב הזה, התפקידים כבר לא ייחשבו כחלק מהמכסה של 300 תפקידים בהתאמה אישית לכל הארגון, או 300 תפקידים בהתאמה אישית לכל פרויקט.

אחרי שהתפקיד יתוזמן למחיקה סופית, Google Cloud יפעיל את התהליך למחיקה סופית של התפקיד. התהליך הזה נמשך 30 ימים. במהלך 30 הימים האלה, התפקיד וכל הקישורים המשויכים אליו יוסרו באופן סופי, ולא תוכלו ליצור תפקיד חדש עם אותו מזהה תפקיד.

אחרי שהתפקיד יימחק באופן סופי, תוכלו ליצור תפקיד חדש עם אותו מזהה תוך 44 ימים מהמחיקה הראשונית.

ביטול המחיקה של תפקיד בהתאמה אישית

כשאתם מבטלים את המחיקה של התפקיד, הוא חוזר למצב הקודם.

אפשר לבטל את המחיקה של תפקידים רק תוך 7 ימים. אחרי 7 ימים, Google Cloud מתחיל את התהליך למחיקה סופית של התפקיד. תהליך המחיקה הסופית הזה יכול להימשך עד 30 יום. אחרי שהתפקיד יימחק באופן סופי, כל הקישורים בין תפקידים שמפנים אליו יוסרו, ותוכלו ליצור תפקיד חדש עם אותו מזהה.

המסוף

נכנסים לדף Roles במסוף Google Cloud .

מוצאים את התפקיד שרוצים לבטל את המחיקה שלו, לוחצים על סמל האפשרויות הנוספות שבסוף השורה ואז על Undelete.

gcloud

-

In the Google Cloud console, activate Cloud Shell.

At the bottom of the Google Cloud console, a Cloud Shell session starts and displays a command-line prompt. Cloud Shell is a shell environment with the Google Cloud CLI already installed and with values already set for your current project. It can take a few seconds for the session to initialize.

-

תוכלו לבטל את המחיקה של תפקיד בהתאמה אישית גם באמצעות הפקודה

gcloud iam roles undelete:-

כדי לבטל את המחיקה של תפקיד בהתאמה אישית ברמת הארגון, מריצים את הפקודה הבאה:

gcloud iam roles undelete ROLE_ID --organization=ORGANIZATION_ID

-

כדי לבטל את המחיקה של תפקיד בהתאמה אישית ברמת הפרויקט, מריצים את הפקודה הבאה:

gcloud iam roles undelete ROLE_ID --project=PROJECT_ID

הסבר על הערכים הזמניים לשמירת מקום (placeholders):

-

ROLE_ID: השם של התפקיד, למשלmyCompanyAdmin. -

ORGANIZATION_ID: מספר הארגון, למשל123456789012. -

PROJECT_ID: שם הפרויקט, למשלmy-project.

דוגמאות

תוכלו להיעזר בדוגמה הבאה כדי לבטל את המחיקה של תפקיד בהתאמה אישית ברמת הארגון:

gcloud iam roles undelete myCompanyAdmin --organization=123456789012

אם המחיקה של תפקיד תבוטל, הפלט של הפקודה אמור להיראות כך:

description: My custom role description. etag: BwVkCAx9W6w= includedPermissions: - iam.roles.get - iam.roles.list name: organizations/123456789012/roles/myCompanyAdmin stage: ALPHA title: My Company Admin

תוכלו להיעזר בדוגמה הבאה כדי לבטל את המחיקה של תפקיד בהתאמה אישית ברמת הפרויקט:

gcloud iam roles undelete myCompanyAdmin --project=my-project

אם המחיקה של תפקיד תבוטל, הפלט של הפקודה אמור להיראות כך:

description: My custom role description. etag: BwVkCAx9W6w= includedPermissions: - iam.roles.get - iam.roles.list name: projects/my-project/roles/myCompanyAdmin stage: ALPHA title: My Company Admin

-

-

ROLE_NAME: שם התפקיד המלא, כולל הקידומותorganizations/,projects/אוroles/. לדוגמה:organizations/123456789012/roles/myCompanyAdmin. -

ETAG: מזהה לגרסה של התפקיד. אם רוצים למנוע התנגשות בין שינויים בתפקיד, צריך להשתמש בשדה הזה.

C++

במאמר ספריות הלקוח של IAM מוסבר איך להתקין את ספריית הלקוח ולהשתמש בה ב-IAM. למידע נוסף, קראו את מאמרי העזרה של IAM C++ API.

כדי לבצע אימות ב-IAM, צריך להגדיר את Application Default Credentials. מידע נוסף מופיע במאמר לפני שמתחילים.

C#

במאמר ספריות הלקוח של IAM מוסבר איך להתקין את ספריית הלקוח ולהשתמש בה ב-IAM. למידע נוסף, קראו את מאמרי העזרה של IAM C# API.

כדי לבצע אימות ב-IAM, צריך להגדיר את Application Default Credentials. מידע נוסף מופיע במאמר לפני שמתחילים.

Go

במאמר ספריות הלקוח של IAM מוסבר איך להתקין את ספריית הלקוח ולהשתמש בה ב-IAM. למידע נוסף, קראו את מאמרי העזרה של IAM Go API.

כדי לבצע אימות ב-IAM, צריך להגדיר את Application Default Credentials. מידע נוסף מופיע במאמר לפני שמתחילים.

Java

במאמר ספריות הלקוח של IAM מוסבר איך להתקין את ספריית הלקוח ולהשתמש בה ב-IAM. למידע נוסף, קראו את מאמרי העזרה של IAM Java API.

כדי לבצע אימות ב-IAM, צריך להגדיר את Application Default Credentials. מידע נוסף מופיע במאמר לפני שמתחילים.

Python

במאמר ספריות הלקוח של IAM מוסבר איך להתקין את ספריית הלקוח ולהשתמש בה ב-IAM. למידע נוסף, קראו את מאמרי העזרה של IAM Python API.

כדי לבצע אימות ב-IAM, צריך להגדיר את Application Default Credentials. מידע נוסף מופיע במאמר לפני שמתחילים.

REST

באמצעות

roles.undeleteתוכלו לבטל את המחיקה של תפקיד בהתאמה אישית בפרויקט או בארגון.לפני שמשתמשים בנתוני הבקשה, צריך להחליף את הנתונים הבאים:

שיטת ה-HTTP וכתובת ה-URL:

POST https://iam.googleapis.com/v1/ROLE_NAME:undelete

תוכן בקשת JSON:

{ "etag": "ETAG" }כדי לשלוח את הבקשה צריך להרחיב אחת מהאפשרויות הבאות:

התשובה תכיל את ההגדרה של התפקיד שהמחיקה שלו בוטלה.

{ "name": "projects/my-project/roles/myCompanyAdmin", "title": "My Company Admin", "description": "My custom role description.", "includedPermissions": [ "iam.roles.get", "iam.roles.list" ], "etag": "BwWiPg2fmDE=" }המאמרים הבאים

- איך נותנים תפקידים לחשבונות של משתמשים

- נסו להשתמש בהמלצות לתפקידים כדי להגביל את ההרשאות לחשבונות המשתמשים.

- איך נותנים תפקידים מותנים: הגבלת התנאים שבהם התפקיד יינתן.

אלא אם צוין אחרת, התוכן של דף זה הוא ברישיון Creative Commons Attribution 4.0 ודוגמאות הקוד הן ברישיון Apache 2.0. לפרטים, ניתן לעיין במדיניות האתר Google Developers. Java הוא סימן מסחרי רשום של חברת Oracle ו/או של השותפים העצמאיים שלה.

עדכון אחרון: 2026-03-05 (שעון UTC).