איך נותנים תפקידים ב-IAM באמצעות Google Cloud המסוף

במאמר הזה מוסבר איך משתמשים במסוף Google Cloud כדי לתת לישויות מורשות תפקידים ב-IAM ברמת הפרויקט.

תוכלו לצפות בסרטון הבא להדרכה מפורטת (אבל מהירה):

לחצו על תראו לי איך כדי לקרוא הסבר מפורט על המשימה ישירות במסוף Google Cloud :

לפני שמתחילים

יצירת Google Cloud פרויקט

במדריך הזה למתחילים תצטרכו ליצור פרויקט חדש Google Cloud .

-

Ensure that you have the Project Creator IAM role

(

roles/resourcemanager.projectCreator). Learn how to grant roles. -

In the Google Cloud console, go to the project selector page.

-

Click Create project.

-

Name your project. Make a note of your generated project ID.

-

Edit the other fields as needed.

-

Click Create.

חשוב לוודא שיש לכם את התפקידים הנדרשים

-

In the Google Cloud console, go to the IAM page.

Go to IAM - Select the project.

-

In the Principal column, find all rows that identify you or a group that you're included in. To learn which groups you're included in, contact your administrator.

- For all rows that specify or include you, check the Role column to see whether the list of roles includes the required roles.

-

In the Google Cloud console, go to the IAM page.

כניסה לדף IAM - בוחרים את הפרויקט.

- לוחצים על Grant access.

-

בשדה New principals, מזינים את מזהה המשתמש. בדרך כלל מזהה המשתמש הוא כתובת האימייל של חשבון Google.

- לוחצים על בחירת תפקיד ומחפשים את התפקיד.

- כדי לתת עוד תפקידים, לוחצים על Add another role ומוסיפים את כולם.

- לוחצים על Save.

Make sure that you have the following role or roles on the project: Project IAM Admin

Check for the roles

Grant the roles

הפעלת ממשקי ה-API

Enable the IAM and Resource Manager APIs.

Roles required to enable APIs

To enable APIs, you need the Service Usage Admin IAM

role (roles/serviceusage.serviceUsageAdmin), which

contains the serviceusage.services.enable permission. Learn how to grant

roles.

מתן תפקידים ב-IAM

נותנים לחשבון המשתמש את התפקיד Logs Viewer בפרויקט.

נכנסים לדף IAM במסוף Google Cloud .

בוחרים את הפרויקט החדש.

לוחצים על Grant access.

מזינים מזהה של חשבון המשתמש. לדוגמה,

my-user@example.com.בתפריט הנפתח Select a role, מחפשים את Logs Viewer ולוחצים על Logs Viewer.

לוחצים על Save.

מוודאים שחשבונות המשתמשים והתפקידים התואמים מופיעים בדף של IAM.

זהו! נתתם לחשבון המשתמש תפקיד ב-IAM.

בדיקת ההשפעות של תפקידים ב-IAM

כדי לוודא שלחשבון המשתמש שנתתם לו את התפקיד יש גישה לדפים במסוףGoogle Cloud , מבצעים את הפעולות הבאות:

שולחים את כתובת ה-URL הבאה לחשבון המשתמש שנתתם לו את התפקיד בשלב הקודם:

https://console.cloud.google.com/logs?project=PROJECT_IDכתובת ה-URL הזאת תעביר את חשבון המשתמש לדף Logs Explorer של הפרויקט.

מוודאים שלחשבון המשתמש יש גישה לכתובת ה-URL ושהדף נפתח.

אם חשבון המשתמש ינסה להיכנס לדף אחר במסוף Google Cloud , שאין לו גישה אליו, תופיע הודעת שגיאה.

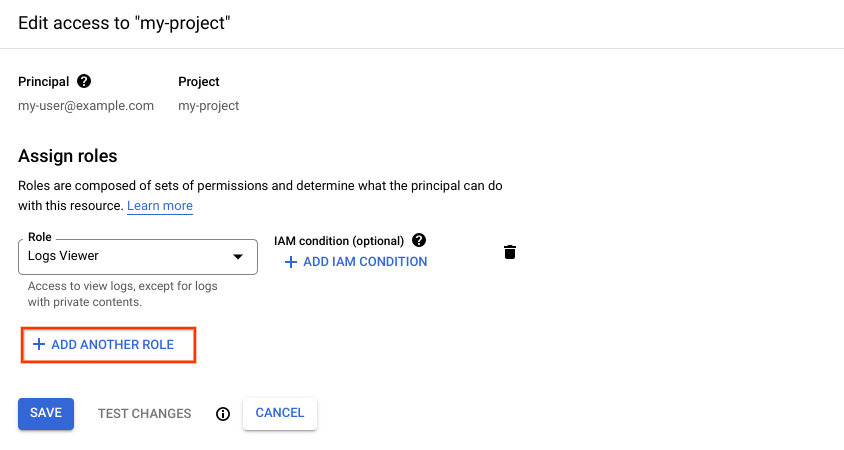

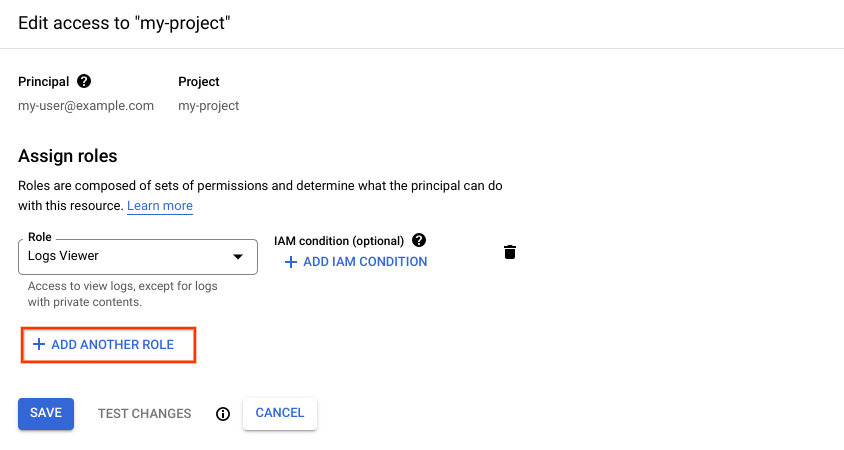

איך נותנים עוד תפקידים לאותו חשבון ראשי

תוכלו לתת לישות המורשית את התפקיד Compute Viewer בנוסף לתפקיד Logs Viewer.

נכנסים לדף IAM במסוף Google Cloud .

מוצאים את השורה של חשבון המשתמש שרוצים לתת לו תפקיד נוסף, ולוחצים על Edit principal בשורה הזו.

בחלונית Edit permissions לוחצים על Add another role.

בתפריט הנפתח Select a role, מחפשים את Compute Viewer ולוחצים על Compute Viewer. לוחצים על Save.

לוחצים על Save.

זהו! לחשבון המשתמש יש עכשיו תפקיד נוסף ב-IAM.

איך מבטלים תפקידים ב-IAM

כך מבטלים את התפקידים שנתתם לחשבון המשתמש בשלבים הקודמים:

מוצאים את השורה של חשבון המשתמש שנתתם לו את התפקידים ולוחצים על Edit principal בשורה הזו.

בחלונית Edit permissions לוחצים על סמל המחיקה ליד התפקידים Logs Viewer ו-Compute Viewer.

לוחצים על Save.

זהו! הסרתם את שני התפקידים מחשבון המשתמש. אם החשבון ינסה להיכנס לדף Logs Explorer, תתקבל הודעת השגיאה הבאה:

You don't have permissions to view logs.

הסרת המשאבים

כדי לא לצבור חיובים לחשבון Google Cloud על המשאבים שבהם השתמשתם בדף הזה:

כדי להסיר את המשאבים מוחקים את הפרויקט שיצרתם במדריך למתחילים.

- In the Google Cloud console, go to the Manage resources page.

- In the project list, select the project that you want to delete, and then click Delete.

- In the dialog, type the project ID, and then click Shut down to delete the project.