בדף הזה מוסבר איך להשתמש במאגר Docker כדי לארח את ההתקנה של Elastic Stack, ולשלוח באופן אוטומטי את הממצאים, הנכסים, יומני הביקורת ומקורות האבטחה של Security Command Center אל Elastic Stack. בנוסף, מוסבר איך לנהל את הנתונים המיוצאים.

Docker היא פלטפורמה לניהול אפליקציות בקונטיינרים. Elastic Stack היא פלטפורמה לניהול אבטחה של מידע ואירועים (SIEM) שמקבלת נתונים ממקור אחד או יותר ומאפשרת לצוותי אבטחה לנהל תגובות לאירועים ולבצע ניתוח בזמן אמת. ההגדרה של Elastic Stack שמתוארת במדריך הזה כוללת ארבעה רכיבים:

- Filebeat: סוכן קל משקל שמותקן במארחים של קצה הרשת, כמו מכונות וירטואליות (VM), שאפשר להגדיר אותו לאיסוף נתונים ולהעברתם

- Logstash: שירות טרנספורמציה שמקבל נתונים, ממפה אותם לשדות הנדרשים ומעביר את התוצאות ל-Elasticsearch

- Elasticsearch: המנוע של מסד הנתונים לחיפוש שמאחסן נתונים

- Kibana: מפעיל לוחות בקרה שמאפשרים להמחיש ולנתח נתונים

במדריך הזה מוגדר Docker, מוודאים שהשירותים הנדרשים של Security Command Center ושלGoogle Cloud מוגדרים בצורה נכונה, ומשתמשים במודול בהתאמה אישית כדי לשלוח ממצאים, נכסים, יומני ביקורת ומקורות אבטחה אל Elastic Stack.

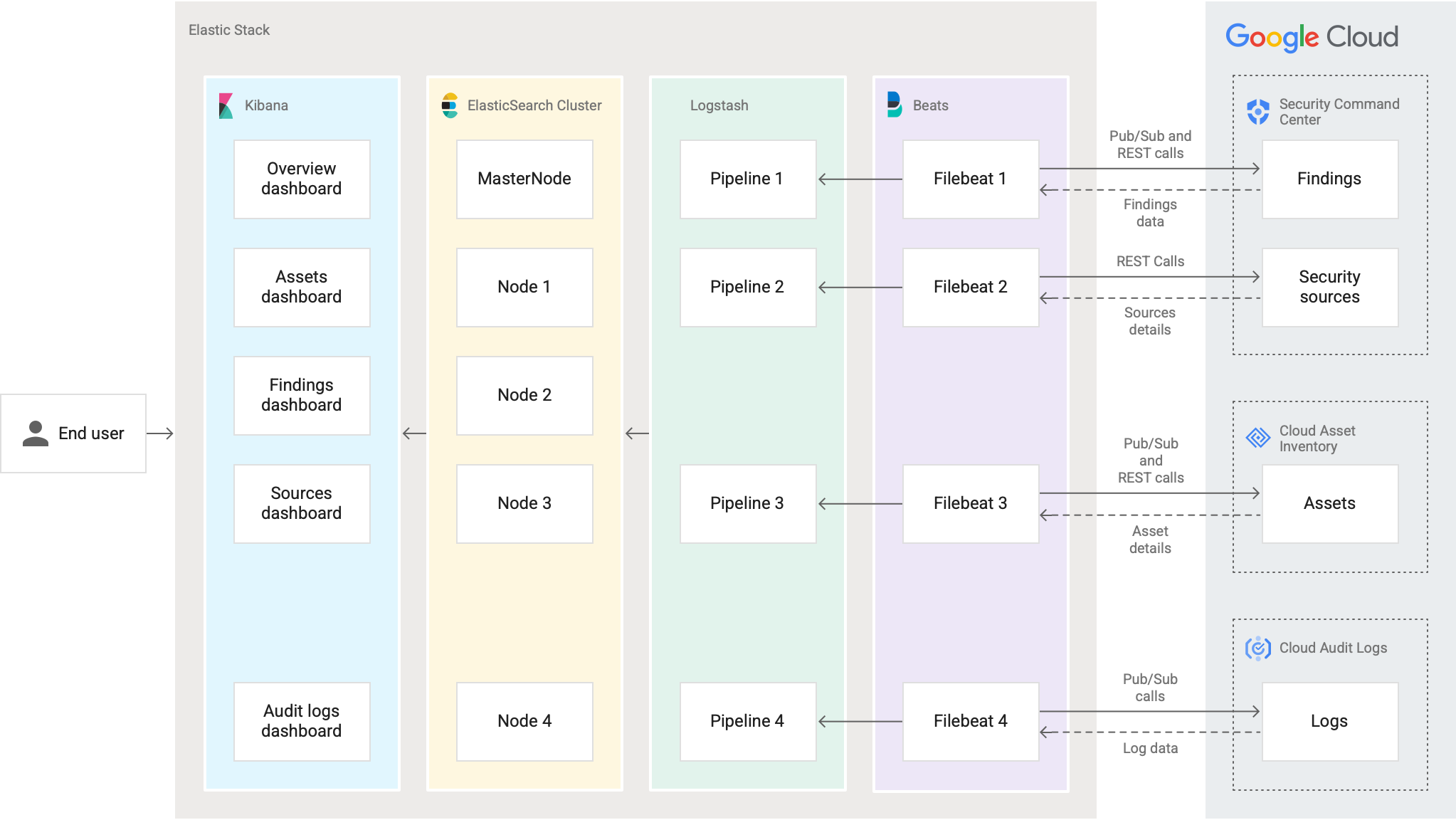

באיור הבא מוצג נתיב הנתונים כשמשתמשים ב-Elastic Stack עם Security Command Center.

הגדרת אימות והרשאה

לפני שמתחברים ל-Elastic Stack, צריך ליצור חשבון שירות לניהול זהויות והרשאות גישה (IAM) בכל Google Cloud ארגון שרוצים להתחבר אליו, ולהעניק לחשבון את תפקידי ה-IAM ברמת הארגון וברמת הפרויקט שנדרשים ל-Elastic Stack.

יצירה של חשבון שירות והקצאת תפקידי IAM

השלבים הבאים מתייחסים לשימוש במסוף Google Cloud . שיטות אחרות מפורטות בקישורים בסוף הקטע הזה.

צריך לבצע את השלבים האלה לכל Google Cloud ארגון שרוצים לייבא ממנו נתונים של Security Command Center.

- באותו פרויקט שבו יוצרים את נושאי Pub/Sub, משתמשים בדף Service Accounts במסוף Google Cloud כדי ליצור חשבון שירות. הוראות מפורטות זמינות במאמר יצירה וניהול של חשבונות שירות.

מקצים לחשבון השירות את התפקידים הבאים:

- אדמין Pub/Sub (

roles/pubsub.admin) - בעלים של נכס בענן (

roles/cloudasset.owner)

- אדמין Pub/Sub (

מעתיקים את השם של חשבון השירות שיצרתם.

משתמשים בכלי לבחירת פרויקטים במסוף Google Cloud כדי לעבור לרמת הארגון.

פותחים את הדף IAM של הארגון:

בדף IAM, לוחצים על Grant access (מתן גישה). תיפתח החלונית למתן גישה.

בחלונית Grant access (הענקת גישה), מבצעים את הפעולות הבאות:

- בקטע Add principals, בשדה New principals, מדביקים את השם של חשבון השירות.

בקטע Assign roles, משתמשים בשדה Role כדי להעניק לחשבון השירות את התפקידים הבאים ב-IAM:

- עריכה של אדמין ב-Security Center (

roles/securitycenter.adminEditor) - הכלי לעריכת הגדרות ההתראות במרכז האבטחה

(

roles/securitycenter.notificationConfigEditor) - צפייה בארגון (

roles/resourcemanager.organizationViewer) - Cloud Asset Viewer (

roles/cloudasset.viewer) - Logs Configuration Writer (

roles/logging.configWriter) לוחצים על Save. חשבון השירות מופיע בכרטיסייה הרשאות בדף IAM בקטע תצוגה לפי חשבונות משתמשים.

באמצעות ירושה, חשבון השירות הופך גם לחשבון משתמש בכל פרויקטי הצאצא של הארגון. התפקידים שרלוונטיים ברמת הפרויקט מופיעים כ'תפקידים שעברו בירושה'.

מידע נוסף על יצירת חשבונות שירות והענקת תפקידים זמין במאמרים הבאים:

העברת פרטי הכניסה אל Elastic Stack

הדרך שבה מספקים את פרטי הכניסה של IAM ל-Elastic Stack משתנה בהתאם למקום שבו מתבצע האירוח של Elastic Stack.

אם אתם מארחים את קונטיינר Docker ב- Google Cloud, כדאי לשקול את האפשרויות הבאות:

מוסיפים את חשבון השירות למכונה הווירטואלית שתארח את הצמתים של Kubernetes. אם אתם משתמשים בכמהGoogle Cloud ארגונים, הוסיפו את חשבון השירות הזה לארגונים האחרים והקצו לו את תפקידי ה-IAM שמתוארים בשלבים 5 עד 7 במאמר יצירת חשבון שירות והקצאת תפקידי IAM.

אם פורסים את קונטיינר Docker בגבול גזרה לשירות, צריך ליצור את הכללים לתעבורת נתונים נכנסת ויוצאת. הוראות מפורטות זמינות במאמר מתן גישה לגבולות גזרה ב-VPC Service Controls.

אם אתם מארחים את קובץ ה-Docker container בסביבה המקומית שלכם, אתם צריכים ליצור מפתח לחשבון שירות לכל ארגון Google Cloud . כדי להשלים את המדריך הזה, אתם צריכים את המפתחות של חשבון השירות בפורמט JSON.

מידע על שיטות מומלצות לאחסון מאובטח של מפתחות לחשבונות שירות זמין במאמר שיטות מומלצות לניהול מפתחות לחשבונות שירות.

אם מתקינים את קובץ ה-Docker container בענן אחר, צריך להגדיר את איחוד הזהויות של עומסי עבודה ולהוריד את קובצי התצורה של פרטי הכניסה. אם אתם משתמשים בכמה Google Cloud ארגונים, הוסיפו את חשבון השירות הזה לארגונים האחרים והקצו לו את תפקידי ה-IAM שמתוארים בשלבים 5 עד 7 במאמר יצירת חשבון שירות והקצאת תפקידי IAM.

הגדרת התראות

צריך לבצע את השלבים האלה לכל Google Cloud ארגון שרוצים לייבא ממנו נתונים של Security Command Center.

כדי להגדיר התראות על מציאת מכשיר:

- מפעילים את Security Command Center API.

- יוצרים מסנן כדי לייצא ממצאים ונכסים.

- יוצרים ארבעה נושאים ב-Pub/Sub: אחד לכל אחד מהממצאים, המשאבים, יומני הביקורת והנכסים.

NotificationConfigצריך להשתמש בנושא Pub/Sub שיוצרים בשביל הממצאים.

כדי להגדיר את Elastic Stack, תצטרכו את מזהה הארגון, מזהה הפרויקט ושמות הנושאים ב-Pub/Sub.

מפעילים את Cloud Asset API בפרויקט.

התקנת הרכיבים Docker ו-Elasticsearch

כדי להתקין את רכיבי Docker ו-Elasticsearch בסביבה שלכם, פועלים לפי השלבים הבאים.

התקנה של Docker Engine ו-Docker Compose

אפשר להתקין את Docker לשימוש בסביבה מקומית או אצל ספק שירותי ענן. כדי להתחיל, כדאי לעיין במדריכים הבאים במסמכי התיעוד של Docker:

התקנה של Elasticsearch ו-Kibana

קובץ האימג' של Docker שהתקנתם בקטע התקנת Docker כולל את Logstash ואת Filebeat. אם עדיין לא התקנתם את Elasticsearch ו-Kibana, תוכלו להיעזר במדריכים הבאים כדי להתקין את האפליקציות:

כדי להשלים את המדריך הזה, תצטרכו את הפרטים הבאים מהמשימות האלה:

- Elastic Stack: מארח, יציאה, אישור, שם משתמש וסיסמה

- Kibana: מארח, יציאה, אישור, שם משתמש וסיסמה

הורדת מודול GoApp

בקטע הזה מוסבר איך להוריד את מודול GoApp, תוכנית Go שמתוחזקת על ידי Security Command Center. המודול מבצע אוטומציה של תהליך התזמון של קריאות ל-Security Command Center API, ומאחזר באופן קבוע נתונים של Security Command Center לשימוש ב-Elastic Stack.

כדי להתקין את GoApp:

בחלון המסוף, מתקינים את wget, כלי תוכנה חינמי שמשמש לאחזור תוכן משרתי אינטרנט.

במהדורות של Ubuntu ו-Debian, מריצים את הפקודה הבאה:

apt-get install wgetבמערכות הפעלה מסוג RHEL, CentOS ו-Fedora, מריצים את הפקודה הבאה:

yum install wgetמתקינים את

unzip, כלי תוכנה חינמי שמשמש לחילוץ התוכן מקובצי ZIP.במהדורות של Ubuntu ו-Debian, מריצים את הפקודה הבאה:

apt-get install unzipבמערכות הפעלה מסוג RHEL, CentOS ו-Fedora, מריצים את הפקודה הבאה:

yum install unzipיוצרים ספרייה לחבילת ההתקנה של GoogleSCCElasticIntegration:

mkdir GoogleSCCElasticIntegrationמורידים את חבילת ההתקנה של GoogleSCCElasticIntegration:

wget -c https://storage.googleapis.com/security-center-elastic-stack/GoogleSCCElasticIntegration-Installation.zipמחליצים את התוכן של חבילת ההתקנה GoogleSCCElasticIntegration אל הספרייה

GoogleSCCElasticIntegration:unzip GoogleSCCElasticIntegration-Installation.zip -d GoogleSCCElasticIntegrationיוצרים ספריית עבודה לאחסון ולהרצה של רכיבי המודול

GoApp:mkdir WORKING_DIRECTORYמחליפים את

WORKING_DIRECTORYבשם הספרייה.עוברים לספריית ההתקנה

GoogleSCCElasticIntegration:cd ROOT_DIRECTORY/GoogleSCCElasticIntegration/מחליפים את

ROOT_DIRECTORYבנתיב לספרייה שמכילה את הספרייהGoogleSCCElasticIntegration.מעבירים את

install,config.yml,dashboards.ndjsonואת התיקייהtemplates(עם הקבציםfilebeat.tmpl,logstash.tmplו-docker.tmpl) אל ספריית העבודה.mv install/install install/config.yml install/templates/docker.tmpl install/templates/filebeat.tmpl install/templates/logstash.tmpl install/dashboards.ndjson WORKING_DIRECTORYמחליפים את

WORKING_DIRECTORYבנתיב לספריית העבודה.

התקנת מאגר Docker

כדי להגדיר את קונטיינר Docker, מורידים ומתקינים תמונה בפורמט מוגדר מראש Google Cloud שכוללת את Logstash ו-Filebeat. מידע על קובץ אימג' של Docker זמין במאגר Artifact Registry במסוף Google Cloud .

במהלך ההתקנה, מגדירים את המודול GoApp באמצעות פרטי הכניסה של Security Command Center ו-Elastic Stack.

עוברים לספריית העבודה:

cd /WORKING_DIRECTORYמחליפים את

WORKING_DIRECTORYבנתיב לספריית העבודה.מוודאים שהקבצים הבאים מופיעים בספריית העבודה:

├── config.yml ├── install ├── dashboards.ndjson ├── templates ├── filebeat.tmpl ├── docker.tmpl ├── logstash.tmplפותחים את הקובץ

config.ymlבעורך טקסט ומוסיפים את המשתנים הנדרשים. אם משתנה מסוים לא נדרש, אפשר להשאיר אותו ריק.משתנה תיאור חובה elasticsearchהקטע להגדרת Elasticsearch. חובה hostכתובת ה-IP של המארח של Elastic Stack. חובה passwordהסיסמה שלכם ב-Elasticsearch. אופציונלי portהיציאה של המארח ב-Elastic Stack. חובה usernameשם המשתמש שלכם ב-Elasticsearch. אופציונלי cacertהאישור של שרת Elasticsearch (לדוגמה, path/to/cacert/elasticsearch.cer).אופציונלי http_proxyקישור עם שם המשתמש, הסיסמה, כתובת ה-IP והיציאה של שרת ה-proxy (לדוגמה, http://USER:PASSWORD@PROXY_IP:PROXY_PORT).אופציונלי kibanaהקטע של הגדרת Kibana. חובה hostכתובת ה-IP או שם המארח שאליהם יקשר שרת Kibana. חובה passwordהסיסמה שלכם ל-Kibana. אופציונלי portהיציאה של שרת Kibana. חובה usernameשם המשתמש שלכם ב-Kibana. אופציונלי cacertהאישור של שרת Kibana (לדוגמה, path/to/cacert/kibana.cer).אופציונלי cronהקטע להגדרת cron. אופציונלי assetהקטע של הגדרת ה-cron של הנכס (לדוגמה, 0 */45 * * * *).אופציונלי sourceהקטע של הגדרת ה-cron של המקור (לדוגמה, 0 */45 * * * *). מידע נוסף זמין במאמר בנושא מחולל ביטויי Cron.אופציונלי organizationsהקטע של הגדרות הארגון Google Cloud . כדי להוסיף כמה Google Cloud ארגונים, מעתיקים את כל מה שבין - id:ל-subscription_nameבקטעresource.חובה idמזהה הארגון. חובה client_credential_pathאחת מהאפשרויות: - הנתיב לקובץ ה-JSON, אם אתם משתמשים במפתחות של חשבונות שירות.

- קובץ התצורה של פרטי הכניסה, אם אתם משתמשים באיחוד זהויות של עומסי עבודה.

- אם זה Google Cloud הארגון שבו מתקינים את מאגר Docker, לא צריך לציין שום דבר.

אופציונלי, בהתאם לסביבה updateהאם אתם משדרגים מגרסה קודמת? nאם לא,yאם כןאופציונלי projectהקטע של מזהה הפרויקט. חובה idהמזהה של הפרויקט שמכיל את נושא ה-Pub/Sub. חובה auditlogהקטע של הנושא והמינוי ב-Pub/Sub ליומני ביקורת. אופציונלי topic_nameהשם של נושא Pub/Sub ליומני ביקורת אופציונלי subscription_nameהשם של המינוי ל-Pub/Sub עבור יומני ביקורת אופציונלי findingsהקטע של הנושא והמינוי ב-Pub/Sub לממצאים. אופציונלי topic_nameהשם של נושא Pub/Sub לממצאים. אופציונלי start_dateתאריך אופציונלי להתחלת העברת הממצאים, לדוגמה: 2021-04-01T12:00:00+05:30אופציונלי subscription_nameהשם של המינוי ל-Pub/Sub לקבלת ממצאים. אופציונלי assetהקטע להגדרת הנכס. אופציונלי iampolicyהקטע של הנושא והמינוי ב-Pub/Sub למדיניות IAM. אופציונלי topic_nameהשם של נושא Pub/Sub למדיניות IAM. אופציונלי subscription_nameהשם של המינוי ל-Pub/Sub עבור מדיניות IAM. אופציונלי resourceהקטע של הנושא והמינוי ב-Pub/Sub למשאבים. אופציונלי topic_nameהשם של נושא Pub/Sub למשאבים. אופציונלי subscription_nameהשם של המינוי ל-Pub/Sub עבור משאבים. אופציונלי קובץ

config.ymlלדוגמהבדוגמה הבאה מוצג קובץ

config.ymlשכולל שני Google Cloud ארגונים.elasticsearch: host: 127.0.0.1 password: changeme port: 9200 username: elastic cacert: path/to/cacert/elasticsearch.cer http_proxy: http://user:password@proxyip:proxyport kibana: host: 127.0.0.1 password: changeme port: 5601 username: elastic cacert: path/to/cacert/kibana.cer cron: asset: 0 */45 * * * * source: 0 */45 * * * * organizations: – id: 12345678910 client_credential_path: update: project: id: project-id-12345 auditlog: topic_name: auditlog.topic_name subscription_name: auditlog.subscription_name findings: topic_name: findings.topic_name start_date: 2021-05-01T12:00:00+05:30 subscription_name: findings.subscription_name asset: iampolicy: topic_name: iampolicy.topic_name subscription_name: iampolicy.subscription_name resource: topic_name: resource.topic_name subscription_name: resource.subscription_name – id: 12345678911 client_credential_path: update: project: id: project-id-12346 auditlog: topic_name: auditlog2.topic_name subscription_name: auditlog2.subscription_name findings: topic_name: findings2.topic_name start_date: 2021-05-01T12:00:00+05:30 subscription_name: findings1.subscription_name asset: iampolicy: topic_name: iampolicy2.topic_name subscription_name: iampolicy2.subscription_name resource: topic_name: resource2.topic_name subscription_name: resource2.subscription_nameמריצים את הפקודות הבאות כדי להתקין את קובץ האימג' של Docker ולהגדיר את המודול

GoApp.chmod +x install ./installהמודול

GoAppמוריד את קובץ האימג' של Docker, מתקין אותו ומגדיר את הקונטיינר.בסיום התהליך, מעתיקים את כתובת האימייל של חשבון השירות WriterIdentity מהפלט של ההתקנה.

docker exec googlescc_elk ls docker exec googlescc_elk cat Sink_}}HashId{{ספריית העבודה צריכה להיות במבנה הבא:

├── config.yml ├── dashboards.ndjson ├── docker-compose.yml ├── install ├── templates ├── filebeat.tmpl ├── logstash.tmpl ├── docker.tmpl └── main ├── client_secret.json ├── filebeat │ └── config │ └── filebeat.yml ├── GoApp │ └── .env └── logstash └── pipeline └── logstash.conf

עדכון ההרשאות ליומני ביקורת

כדי לעדכן את ההרשאות כך שיומני הביקורת יוכלו לעבור למערכת SIEM:

עוברים לדף הנושאים של Pub/Sub.

בוחרים את הפרויקט שכולל את נושאי ה-Pub/Sub.

בוחרים את נושא ה-Pub/Sub שיצרתם ליומני ביקורת.

בקטע Permissions, מוסיפים את חשבון השירות WriterIdentity (שהעתקתם בשלב 4 של תהליך ההתקנה) כחשבון משתמש חדש ומקצים לו את התפקיד Pub/Sub Publisher. מדיניות יומן הביקורת מתעדכנת.

ההגדרות של Docker ו-Elastic Stack הושלמו. עכשיו אפשר להגדיר את Kibana.

צפייה ביומני Docker

פותחים טרמינל ומריצים את הפקודה הבאה כדי לראות את פרטי הקונטיינר, כולל מזהי הקונטיינר. חשוב לציין את המזהה של מאגר התגים שבו מותקן Elastic Stack.

docker container lsכדי להפעיל קונטיינר ולראות את היומנים שלו, מריצים את הפקודות הבאות:

docker exec -it CONTAINER_ID /bin/bash cat go.logמחליפים את

CONTAINER_IDבמזהה של הקונטיינר שבו מותקן Elastic Stack.

הגדרת Kibana

צריך לבצע את השלבים האלה כשמתקינים את מאגר Docker בפעם הראשונה.

פותחים את

kibana.ymlבכלי לעריכת טקסט.sudo vim KIBANA_DIRECTORY/config/kibana.ymlמחליפים את

KIBANA_DIRECTORYבנתיב לתיקיית ההתקנה של Kibana.מעדכנים את המשתנים הבאים:

-

server.port: היציאה שבה יש להשתמש עבור שרת הקצה העורפי של Kibana. ברירת המחדל היא 5601. -

server.host: כתובת ה-IP או שם המארח שאליהם שרת Kibana יקשר -

elasticsearch.hosts: כתובת ה-IP והיציאה של מופע Elasticsearch שבהן יש להשתמש לשאילתות -

server.maxPayloadBytes: הגודל המקסימלי של מטען ייעודי (payload) בבייטים לבקשות שרת נכנסות. ברירת המחדל היא 1,048,576 -

url_drilldown.enabled: ערך בוליאני שקובע אם אפשר לנווט מלוח הבקרה של Kibana לכתובות URL פנימיות או חיצוניות. ברירת המחדל היאtrue

ההגדרות האישיות שיושלמו ייראו כך:

server.port: PORT server.host: "HOST" elasticsearch.hosts: ["http://ELASTIC_IP_ADDRESS:ELASTIC_PORT"] server.maxPayloadBytes: 5242880 url_drilldown.enabled: true-

ייבוא מרכזי בקרה של Kibana

- פותחים את אפליקציית Kibana.

- בתפריט הניווט, עוברים אל Stack Management (ניהול מחסנית) ואז לוחצים על Saved Objects (אובייקטים שמורים).

- לוחצים על ייבוא, עוברים לספריית העבודה ובוחרים באפשרות dashboards.ndjson. לוחות הבקרה מיובאים ונוצרים דפוסי אינדקס.

שדרוג קונטיינר Docker

אם פרסתם גרסה קודמת של מודול GoApp, אתם יכולים לשדרג לגרסה חדשה יותר.

כשמשדרגים את קובץ ה-Docker container לגרסה חדשה יותר, אפשר לשמור את ההגדרה הקיימת של חשבון השירות, את הנושאים ב-Pub/Sub ואת הרכיבים ב-ElasticSearch.

אם אתם משדרגים משילוב שלא השתמש במאגר Docker, כדאי לעיין במאמר בנושא שדרוג לגרסה העדכנית.

אם אתם משדרגים מגרסה 1, אתם צריכים לבצע את הפעולות הבאות:

מוסיפים לחשבון השירות את התפקיד Logs Configuration Writer (

roles/logging.configWriter).יוצרים נושא Pub/Sub ליומני הביקורת.

אם מתקינים את קובץ ה-Docker container בענן אחר, צריך להגדיר איחוד זהויות של עומסי עבודה ולהוריד את קובץ התצורה של פרטי הכניסה.

אופציונלי: כדי להימנע מבעיות בייבוא של מרכזי הבקרה החדשים, מסירים את מרכזי הבקרה הקיימים מ-Kibana:

- פותחים את אפליקציית Kibana.

- בתפריט הניווט, עוברים אל Stack Management (ניהול ה-Stack) ואז לוחצים על Saved Objects (אובייקטים שמורים).

- מחפשים את Google SCC.

- בוחרים את כל מרכזי הבקרה שרוצים להסיר.

- לוחצים על Delete.

מסירים את קונטיינר Docker הקיים:

פותחים טרמינל ועוצרים את הקונטיינר:

docker stop CONTAINER_IDמחליפים את

CONTAINER_IDבמזהה של הקונטיינר שבו מותקן Elastic Stack.מסירים את קונטיינר Docker:

docker rm CONTAINER_IDאם צריך, מוסיפים

-fלפני מזהה מאגר התגים כדי להסיר את מאגר התגים בכוח.

משלימים את שלבים 1 עד 7 בקטע הורדת מודול GoApp.

מעבירים את הקובץ הקיים

config.envמההתקנה הקודמת לספרייה\update.אם צריך, נותנים הרשאת הפעלה כדי להריץ את

./update:chmod +x ./update ./updateמריצים את הפקודה

./updateכדי להמיר אתconfig.envל-config.yml.מוודאים שהקובץ

config.ymlכולל את ההגדרה הקיימת. אם לא, מריצים מחדש את הפקודה./update.כדי לתמוך בכמה Google Cloud ארגונים, מוסיפים עוד הגדרות ארגון לקובץ

config.yml.מעבירים את הקובץ

config.ymlלספריית העבודה, שבה נמצא הקובץinstall.פועלים לפי השלבים במאמר התקנת Docker.

מבצעים את השלבים שמפורטים במאמר עדכון הרשאות ליומני ביקורת.

מייבאים את מרכזי הבקרה החדשים, כמו שמתואר במאמר ייבוא מרכזי בקרה של Kibana. הפעולה הזו תחליף את לוחות הבקרה הקיימים של Kibana.

הצגה ועריכה של מרכזי בקרה ב-Kibana

אתם יכולים להשתמש במרכזי בקרה בהתאמה אישית ב-Elastic Stack כדי להציג באופן חזותי את הממצאים, הנכסים ומקורות האבטחה שלכם ולנתח אותם. מרכזי הבקרה מציגים ממצאים קריטיים ועוזרים לצוות האבטחה לתעדף את התיקונים.

לוח הבקרה של הסקירה הכללית

לוח הבקרה סקירה כללית מכיל סדרה של תרשימים שבהם מוצג המספר הכולל של הממצאים בארגונים שלכם, לפי רמת חומרה, קטגוריה ומצב. Google Cloud הממצאים נאספים משירותים מובנים של Security Command Center, כמו Security Health Analytics, Web Security Scanner, Event Threat Detection ו-זיהוי איומים בקונטיינר, וגם מכל שירות משולב שאתם מפעילים.

כדי לסנן תוכן לפי קריטריונים כמו הגדרות שגויות או נקודות חולשה, אפשר לבחור באפשרות Finding class.

בתרשימים נוספים אפשר לראות אילו קטגוריות, פרויקטים ונכסים מניבים את הכי הרבה ממצאים.

לוח הבקרה של הנכסים

בלוח הבקרה נכסים מוצגות טבלאות עם הנכסים שלכם. Google Cloud בטבלאות מוצגים בעלי הנכסים, מספר הנכסים לפי סוג המשאב והפרויקטים, והנכסים שהוספתם ועדכנתם לאחרונה.

אתם יכולים לסנן את נתוני הנכסים לפי ארגון, שם הנכס, סוג הנכס והנכסים ברמת ההורה, ולעבור במהירות לפרטי הממצאים לגבי נכסים ספציפיים. אם לוחצים על שם של נכס, מועברים לדף נכסים במסוף של Security Command Center Google Cloud ומוצגים פרטים על הנכס שנבחר.

לוח הבקרה של יומני הביקורת

במרכז הבקרה יומני ביקורת מוצגים סדרה של תרשימים וטבלאות עם מידע מיומני הביקורת. יומני הביקורת שכלולים בלוח הבקרה הם יומני הביקורת של פעילות האדמין, גישה לנתונים, אירועים במערכת ודחיית מדיניות. הטבלה כוללת את השעה, רמת החומרה, סוג היומן, שם היומן, שם השירות, שם המשאב וסוג המשאב.

אפשר לסנן את הנתונים לפי ארגון, מקור (כמו פרויקט), חומרה, סוג יומן וסוג משאב.

מרכז הממצאים

לוח הבקרה Findings כולל תרשימים שמציגים את הממצאים האחרונים. התרשימים מספקים מידע על מספר הממצאים, החומרה, הקטגוריה והמצב שלהם. אפשר גם לראות את הממצאים הפעילים לאורך זמן, ואילו פרויקטים או משאבים כוללים הכי הרבה ממצאים.

אפשר לסנן את הנתונים לפי ארגון ולפי כיתה.

אם לוחצים על שם הממצא, מועברים לדף Findings במסוף Google Cloud של Security Command Center ומוצגים פרטים על הממצא שנבחר.

מרכז הבקרה של המקורות

במרכז הבקרה מקורות מוצג המספר הכולל של הממצאים ומקורות האבטחה, מספר הממצאים לפי שם המקור וטבלה של כל מקורות האבטחה. העמודות בטבלה כוללות את השם, השם לתצוגה והתיאור.

הוספת עמודות

- עוברים למרכז בקרה.

- לוחצים על עריכה ואז על עריכת התרשים.

- בקטע הוספת דלי משנה, בוחרים באפשרות פיצול שורות.

- ברשימה, בוחרים באפשרות Terms aggregation (צבירת נתונים של מונחים).

- בתפריט הנפתח יורד, בוחרים באפשרות 'עולה' או 'יורד'. בשדה גודל, מזינים את המספר המקסימלי של שורות בטבלה.

- בוחרים את העמודה שרוצים להוסיף ולוחצים על עדכון.

- שומרים את השינויים.

הסתרה או הסרה של עמודות

- עוברים אל מרכז הבקרה.

- לוחצים על Edit.

- כדי להסתיר עמודה, לוחצים על סמל החשיפה (העין) לצד שם העמודה.

- כדי להסיר עמודה, לוחצים על X או על סמל המחיקה שליד שם העמודה.

הסרת השילוב עם Elasticsearch

כדי להסיר את השילוב בין Security Command Center לבין Elasticsearch, צריך להשלים את הפעולות שמפורטות בקטעים הבאים.

הסרה של לוחות בקרה, אינדקסים ודפוסי אינדקס

מסירים מרכזי בקרה כשרוצים להסיר את הפתרון הזה.

עוברים אל מרכזי הבקרה.

מחפשים את Google SCC ובוחרים את כל מרכזי הבקרה.

לוחצים על מחיקת לוחות הבקרה.

עוברים אל Stack Management > Index Management.

סוגרים את האינדקסים הבאים:

- gccassets

- gccfindings

- gccsources

- gccauditlogs

עוברים אל Stack Management > Index Patterns.

סגירת הדפוסים הבאים:

- gccassets

- gccfindings

- gccsources

- gccauditlogs

הסרת Docker

מחיקת NotificationConfig ל-Pub/Sub. כדי למצוא את השם של NotificationConfig, מריצים את הפקודה:

docker exec googlescc_elk ls docker exec googlescc_elk cat NotificationConf_}}HashId{{הסרה של פידים של Pub/Sub לנכסים, לממצאים, למדיניות IAM וליומני ביקורת. כדי למצוא את השמות של הפידים, מריצים את הפקודה:

docker exec googlescc_elk ls docker exec googlescc_elk cat Feed_}}HashId{{מסירים את יעד ההעברה של יומני הביקורת. כדי למצוא את השם של יעד הנתונים, מריצים את הפקודה:

docker exec googlescc_elk ls docker exec googlescc_elk cat Sink_}}HashId{{כדי לראות את פרטי הקונטיינר, כולל מזהי הקונטיינר, פותחים את הטרמינל ומריצים את הפקודה הבאה:

docker container lsעוצרים את הקונטיינר:

docker stop CONTAINER_IDמחליפים את

CONTAINER_IDבמזהה של הקונטיינר שבו מותקן Elastic Stack.מסירים את קונטיינר Docker:

docker rm CONTAINER_IDבמקרה הצורך, מוסיפים את

-fלפני מזהה מאגר התגים כדי להסיר את מאגר התגים בכוח.מסירים את קובץ האימג' של Docker:

docker rmi us.gcr.io/security-center-gcr-host/googlescc_elk_v3:latestמוחקים את ספריית העבודה ואת הקובץ

docker-compose.yml:rm -rf ./main docker-compose.yml

המאמרים הבאים

מידע נוסף על הגדרת התראות על ממצאים ב-Security Command Center

מידע נוסף על סינון התראות על ממצאים ב-Security Command Center