Questa pagina fornisce una panoramica di Virtual Machine Threat Detection.

Panoramica

Virtual Machine Threat Detection è un servizio integrato di Security Command Center. Questo servizio esegue la scansione delle macchine virtuali per rilevare applicazioni potenzialmente dannose, come software di mining di criptovalute, rootkit in modalità kernel e malware in esecuzione in ambienti cloud compromessi.

VM Threat Detection fa parte della suite di rilevamento delle minacce di Security Command Center ed è progettato per integrare le funzionalità esistenti di Event Threat Detection e Container Threat Detection.

I risultati di VM Threat Detection sono minacce di gravità elevata che ti consigliamo di correggere immediatamente. Puoi visualizzare i risultati di VM Threat Detection in Security Command Center.

Per le organizzazioni registrate a Security Command Center Premium, le scansioni di VM Threat Detection sono abilitate automaticamente. Se necessario, puoi disabilitare il servizio o abilitarlo a livello di progetto. Per saperne di più, vedi Abilitare o disabilitare VM Threat Detection.

Come funziona VM Threat Detection

VM Threat Detection è un servizio gestito che esegue la scansione dei progetti Compute Engine e delle istanze di macchine virtuali (VM) abilitati per rilevare applicazioni potenzialmente dannose in esecuzione nelle VM, come software di mining di criptovalute e rootkit in modalità kernel.

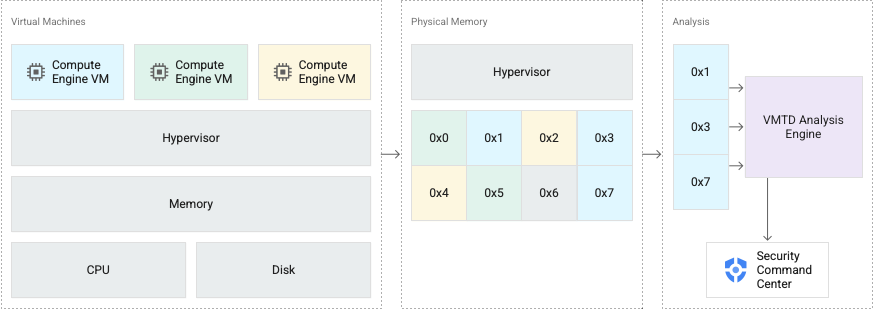

La figura seguente è un'illustrazione semplificata che mostra come il motore di analisi di VM Threat Detection acquisisce i metadati dalla memoria guest della VM e scrive i risultati in Security Command Center.

VM Threat Detection è integrato nell'hypervisor di Google Cloud, una piattaforma sicura che crea e gestisce tutte le VM di Compute Engine.

VM Threat Detection esegue periodicamente scansioni dall'hypervisor alla memoria di una VM guest in esecuzione senza mettere in pausa l'operazione del guest. Esegue anche periodicamente la scansione dei cloni del disco. Poiché questo servizio opera al di fuori dell'istanza VM guest, non richiede agenti guest o una configurazione speciale del sistema operativo guest ed è resistente alle contromisure utilizzate da malware sofisticati. Non vengono utilizzati cicli di CPU all'interno della VM guest e non è richiesta la connettività di rete. I team di sicurezza non devono aggiornare le firme o gestire il servizio.

Come funziona il rilevamento del mining di criptovalute

Basato sulle regole di rilevamento delle minacce di Google Cloud's , VM Threat Detection analizza le informazioni sul software in esecuzione sulle VM, inclusi un elenco di nomi di applicazioni, l'utilizzo della CPU per processo, gli hash delle pagine di memoria, i contatori delle prestazioni hardware della CPU e le informazioni sul codice macchina eseguito per determinare se un'applicazione corrisponde a firme di mining di criptovalute note. Quando possibile, VM Threat Detection determina il processo in esecuzione associato alle corrispondenze delle firme rilevate e include informazioni su questo processo nel risultato.

Come funziona il rilevamento dei rootkit in modalità kernel

VM Threat Detection deduce il tipo di sistema operativo in esecuzione sulla VM e utilizza queste informazioni per determinare il codice del kernel, le regioni di dati di sola lettura e altre strutture di dati del kernel in memoria. VM Threat Detection applica varie tecniche per determinare se queste regioni sono state manomesse, confrontandole con gli hash precalcolati previsti per l'immagine del kernel e verificando l'integrità delle importanti strutture di dati del kernel.

Come funziona il rilevamento di malware

VM Threat Detection crea cloni di breve durata del disco permanente della VM, senza interrompere i workload, ed esegue la scansione dei cloni del disco. Questo servizio analizza i file eseguibili sulla VM per determinare se alcuni file corrispondono a firme di malware note. Il risultato generato contiene informazioni sul file e sulle firme di malware rilevate.

Funzionalità multi-cloud

Oltre a Google Cloud, il rilevamento di malware è disponibile anche per le VM Amazon Elastic Compute Cloud (EC2).

Per eseguire la scansione delle VM AWS, devi essere un cliente di Security Command Center Enterprise e devi prima abilitare VM Threat Detection per AWS.

Puoi abilitare questa funzionalità solo a livello di organizzazione. Durante la scansione, VM Threat Detection utilizza le risorse sia su Google Cloud che su AWS.

Frequenza di scansione

Per la scansione della memoria, VM Threat Detection esegue la scansione di ogni istanza VM immediatamente dopo la creazione dell'istanza. Inoltre, VM Threat Detection esegue la scansione di ogni istanza VM ogni 30 minuti.

- Per il rilevamento del mining di criptovalute, VM Threat Detection genera un risultato per processo, per VM, al giorno. Ogni risultato include solo le minacce associate al processo che è identificato dal risultato. Se VM Threat Detection rileva minacce ma non riesce ad associarle a nessun processo, per ogni VM, VM Threat Detection raggruppa tutte le minacce non associate in un unico risultato che genera una volta ogni 24 ore. Per le minacce che persistono per più di 24 ore, VM Threat Detection genera nuovi risultati una volta ogni 24 ore.

- Per il rilevamento dei rootkit in modalità kernel, VM Threat Detection genera un risultato per categoria, per VM, ogni tre giorni.

Per la scansione di disco permanente, che rileva la presenza di malware noti, VM Threat Detection esegue la scansione di ogni istanza VM almeno una volta al giorno.

Se attivi il livello Premium di Security Command Center, le scansioni di VM Threat Detection vengono abilitate automaticamente. Se necessario, puoi disabilitare il servizio e/o abilitarlo a livello di progetto. Per saperne di più, vedi Abilitare o disabilitare VM Threat Detection.

Risultati

Questa sezione descrive i risultati delle minacce generati da VM Threat Detection.

VM Threat Detection ha i seguenti rilevamenti delle minacce.

Risultati delle minacce di mining di criptovalute

VM Threat Detection rileva le seguenti categorie di risultati tramite la corrispondenza degli hash o le regole YARA.

| Categoria | Modulo | Descrizione |

|---|---|---|

|

CRYPTOMINING_HASH

|

Confronta gli hash di memoria dei programmi in esecuzione con gli hash di memoria noti del software di mining di criptovalute. Per impostazione predefinita, i risultati sono classificati come gravità elevata. |

|

CRYPTOMINING_YARA

|

Corrisponde a pattern di memoria, come le costanti di proof-of-work, note per essere utilizzate dal software di mining di criptovalute. Per impostazione predefinita, i risultati sono classificati come gravità elevata. |

|

|

Identifica una minaccia rilevata dai moduli

CRYPTOMINING_HASH e CRYPTOMINING_YARA.

Per saperne di più, vedi

Rilevamenti combinati. Per impostazione predefinita, i risultati sono classificati come gravità elevata.

|

Risultati delle minacce di rootkit in modalità kernel

VM Threat Detection analizza l'integrità del kernel in fase di runtime per rilevare le tecniche di evasione comuni utilizzate dal malware.

Il modulo KERNEL_MEMORY_TAMPERING

rileva le minacce eseguendo un confronto degli hash sul

codice del kernel e sulla memoria dei dati di sola lettura del kernel di una macchina virtuale.

Il modulo KERNEL_INTEGRITY_TAMPERING rileva le minacce controllando

l'integrità delle importanti strutture di dati del kernel.

| Categoria | Modulo | Descrizione |

|---|---|---|

| Rootkit | ||

|

|

È presente una combinazione di indicatori che corrispondono a un rootkit in modalità kernel noto. Per ricevere i risultati di questa categoria, assicurati che entrambi i moduli siano abilitati. Per impostazione predefinita, i risultati sono classificati come gravità elevata. |

| Manomissione della memoria del kernel | ||

|

KERNEL_MEMORY_TAMPERING

|

Sono presenti modifiche impreviste della memoria dei dati di sola lettura del kernel. Per impostazione predefinita, i risultati sono classificati come gravità elevata. |

| Manomissione dell'integrità del kernel | ||

|

KERNEL_INTEGRITY_TAMPERING

|

Sono presenti punti ftrace con callback che puntano a regioni che non rientrano nell'intervallo di codice del kernel o del modulo previsto. Per impostazione predefinita, i risultati sono classificati come gravità elevata.

|

|

KERNEL_INTEGRITY_TAMPERING

|

Sono presenti gestori di interruzioni che non rientrano nelle regioni di codice del kernel o del modulo previste. Per impostazione predefinita, i risultati sono classificati come gravità elevata. |

|

KERNEL_INTEGRITY_TAMPERING

|

Sono presenti pagine di codice del kernel che non rientrano nelle regioni di codice del kernel o del modulo previste. Per impostazione predefinita, i risultati sono classificati come gravità elevata. |

|

KERNEL_INTEGRITY_TAMPERING

|

kprobe punti sono presenti con callback che puntano a regioni che non rientrano nell'

intervallo di codice del kernel o del modulo previsto. Per impostazione predefinita, i risultati sono classificati come gravità elevata.

|

|

KERNEL_INTEGRITY_TAMPERING

|

Sono presenti processi imprevisti nella coda di esecuzione dello scheduler. Questi processi si trovano nella coda di esecuzione, ma non nell'elenco delle attività dei processi. Per impostazione predefinita, i risultati sono classificati come gravità elevata. |

|

KERNEL_INTEGRITY_TAMPERING

|

Sono presenti gestori di chiamate di sistema che non rientrano nelle regioni di codice del kernel o del modulo previste. Per impostazione predefinita, i risultati sono classificati come gravità elevata. |

Risultati delle minacce di malware

VM Threat Detection rileva le seguenti categorie di risultati eseguendo la scansione del disco permanente di una VM alla ricerca di malware noti.

| Categoria | Modulo | Descrizione | Provider cloud supportato |

|---|---|---|---|

Malware: Malicious file on disk

|

MALWARE_DISK_SCAN_YARA_AWS

|

Esegue la scansione dei dischi permanenti nelle VM Amazon EC2 e confronta le firme utilizzate da malware noti Per impostazione predefinita, i risultati sono classificati come gravità media. | AWS |

Malware: Malicious file on disk (YARA)

|

MALWARE_DISK_SCAN_YARA

|

Esegue la scansione dei dischi permanenti nelle VM Compute Engine e confronta le firme utilizzate da malware noti. Per impostazione predefinita, i risultati sono classificati come gravità media. | Google Cloud |

Eseguire la scansione delle VM nei perimetri dei Controlli di servizio VPC

Prima che VM Threat Detection possa eseguire la scansione delle VM nei perimetri dei Controlli di servizio VPC, devi aggiungere regole in entrata e in uscita in ogni perimetro di cui vuoi eseguire la scansione. Per saperne di più, vedi Consentire a VM Threat Detection di accedere ai perimetri dei Controlli di servizio VPC.

Limitazioni

VM Threat Detection supporta le istanze VM di Compute Engine VM, con le seguenti limitazioni:

Supporto limitato per le VM Windows:

Per il rilevamento del mining di criptovalute, VM Threat Detection si concentra principalmente sui file binari Linux e ha una copertura limitata dei miner di criptovalute in esecuzione su Windows.

Per il rilevamento dei rootkit in modalità kernel, VM Threat Detection supporta solo i sistemi operativi Linux.

Nessun supporto per le VM di Compute Engine che utilizzano Confidential VM. Le istanze Confidential VM utilizzano la crittografia per proteggere i contenuti della memoria mentre si spostano all'interno e all'esterno della CPU. Di conseguenza, VM Threat Detection non può eseguirne la scansione.

Nessun supporto per le VM che utilizzano processori basati su Arm.

Limitazioni della scansione dei dischi:

I dischi permanenti criptati con chiavi di crittografia fornite dal cliente (CSEK) o chiavi di crittografia gestite dal cliente (CMEK) non sono supportati.

Vengono eseguite la scansione solo delle partizioni

vfat,ext2eext4.

VM Threat Detection richiede che il service agent di Security Center sia in grado di elencare le VM nei progetti e di clonare i dischi nei progetti di proprietà di Google. Alcuni vincoli dei criteri dell'organizzazione come

constraints/compute.storageResourceUseRestrictionspossono interferire con queste operazioni. In questo caso, la scansione di VM Threat Detection potrebbe non funzionare.VM Threat Detection si basa sulle funzionalità di Google Cloud's hypervisor e di Compute Engine. Di conseguenza, VM Threat Detection non può essere eseguito in ambienti on-premise o in altri ambienti cloud pubblico.

Privacy e sicurezza

VM Threat Detection accede ai cloni del disco e alla memoria di una VM in esecuzione per l'analisi. Il servizio analizza solo ciò che è necessario per rilevare le minacce.

I contenuti della memoria VM e dei cloni del disco vengono utilizzati come input nella pipeline di analisi del rischio di VM Threat Detection. I dati vengono criptati in transito ed elaborati da sistemi automatizzati. Durante l'elaborazione, i dati vengono protetti dai sistemi di controllo della sicurezza di Google Cloud.

Per scopi di monitoraggio e debug, VM Threat Detection archivia informazioni statistiche e di diagnostica di base sui progetti protetti dal servizio.

VM Threat Detection esegue la scansione dei contenuti della memoria VM e dei cloni del disco nelle rispettive regioni. Tuttavia, i risultati e i metadati risultanti (come i numeri di progetto e organizzazione) potrebbero essere archiviati al di fuori di queste regioni.

Per saperne di più su come Security Command Center gestisce i tuoi dati, consulta la panoramica sulla sicurezza dei dati e dell'infrastruttura.

Passaggi successivi

- Scopri come utilizzare VM Threat Detection.

- Scopri come abilitare VM Threat Detection per AWS.

- Scopri come consentire a VM Threat Detection di eseguire la scansione delle VM nei Controlli di servizio VPC perimetri.

- Scopri come ispezionare una VM per verificare la presenza di segni di manomissione della memoria del kernel del kernel.

- Scopri come rispondere ai risultati delle minacce di Compute Engine.

- Consulta l'indice dei risultati delle minacce.