בדף הזה מוסבר איך להשתמש בניהול זהויות והרשאות גישה (IAM) כדי לשלוט בגישה למשאבים בהפעלה של Security Command Center ברמת הארגון. הדף הזה רלוונטי לכם אם אחד מהתנאים הבאים מתקיים:

- Security Command Center מופעל ברמת הארגון ולא ברמת הפרויקט.

- Security Command Center Standard כבר מופעל ברמת הארגון. בנוסף, הפעלתם את Security Command Center Premium בפרויקט אחד או יותר.

אם הפעלתם את Security Command Center ברמת הפרויקט ולא ברמת הארגון, כדאי לעיין במאמר IAM להפעלות ברמת הפרויקט.

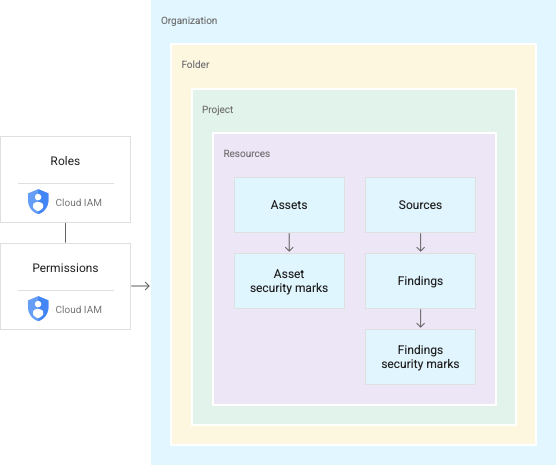

בהפעלה של Security Command Center ברמת הארגון, אתם יכולים לשלוט בגישה למשאבים ברמות שונות בהיררכיית המשאבים. ב-Security Command Center נעשה שימוש בתפקידי IAM כדי לקבוע מי יכול לבצע פעולות כלשהן בנכסים, בממצאים ובמקורות אבטחה בסביבת Security Command Center. אתם מקצים תפקידים למשתמשים ולאפליקציות, וכל תפקיד מספק הרשאות ספציפיות.

הרשאות

נדרש להפעלה

כדי להפעיל את Security Command Center, צריך לפעול לפי ההוראות שמתאימות לרמת השירות שלכם:

נדרש לניהול שוטף ולשימוש

בקטע הזה מפורטות ההרשאות שנדרשות כדי לנהל את Security Command Center Premium ו-Standard ולהשתמש בהן. מידע על Security Command Center Enterprise זמין במאמר בנושא הגדרת הרשאות לשימוש שוטף ב-Security Command Center Enterprise.

כדי לשנות את ההגדרה של הארגון, אתם צריכים את שני התפקידים הבאים ברמת הארגון:

-

אדמין ארגוני (

roles/resourcemanager.organizationAdmin) -

אדמין ב-Security Center (

roles/securitycenter.admin)

אם משתמש לא צריך הרשאות עריכה, כדאי להקצות לו תפקיד של צופה.

כדי להציג את כל הנכסים, הממצאים ונתיבי התקיפה ב-Security Command Center, המשתמשים צריכים את התפקיד מנהל מערכת בעל הרשאת צפייה ב-Security Center (roles/securitycenter.adminViewer) ברמת הארגון.

כדי להציג את ההגדרות, המשתמשים צריכים את התפקיד

אדמין של מרכז האבטחה (roles/securitycenter.admin) ברמת הארגון.

כדי להגביל את הגישה לפרויקטים ולתיקיות ספציפיים, אל תעניקו את כל התפקידים ברמת הארגון. במקום זאת, צריך להעניק את התפקידים הבאים ברמת התיקייה או הפרויקט:

-

צפייה בנכסים במרכז האבטחה (

roles/securitycenter.assetsViewer) - צפייה בתוצאות של מרכז האבטחה

(

roles/securitycenter.findingsViewer)

יכול להיות שיהיה צורך בהרשאות נוספות כדי להפעיל או להגדיר כל שירות זיהוי. מידע נוסף זמין במאמרי העזרה הספציפיים לכל שירות.

תפקידים ברמת הארגון

כשמחילים תפקידי IAM ברמת הארגון, הפרויקטים והתיקיות שבאותו ארגון יורשים את הקשרים בין התפקידים למשתמשים.

באיור הבא מוצגת היררכיית משאבים אופיינית ב-Security Command Center, עם תפקידים שמוענקים ברמת הארגון.

תפקידי IAM כוללים הרשאות לצפייה במשאבים, לעריכה, לעדכון, ליצירה או למחיקה שלהם. תפקידים שמוענקים ברמת הארגון ב-Security Command Center מאפשרים לכם לבצע פעולות שנקבעו מראש לגבי ממצאים, נכסים ומקורות אבטחה בכל הארגון. לדוגמה, משתמש שקיבל את

התפקיד 'עריכת ממצאים ב-Security Center' (roles/securitycenter.findingsEditor) יכול לראות או לערוך ממצאים שמצורפים לכל משאב בכל פרויקט או תיקייה בארגון. במבנה הזה, לא צריך להעניק למשתמשים תפקידים בכל תיקייה או פרויקט.

הוראות לניהול תפקידים והרשאות מופיעות במאמר ניהול הגישה לפרויקטים, לתיקיות ולארגונים.

תפקידים ברמת הארגון לא מתאימים לכל תרחישי השימוש, במיוחד לאפליקציות רגישות או לתקני תאימות שנדרשים בהם אמצעי בקרה קפדניים לגישה. כדי ליצור מדיניות גישה פרטנית, אפשר להעניק תפקידים ברמת התיקייה והפרויקט.

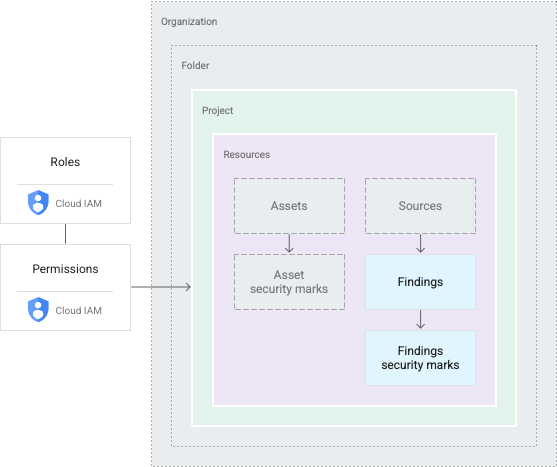

תפקידים ברמת התיקייה וברמת הפרויקט

ב-Security Command Center אפשר להקצות תפקידי IAM ב-Security Command Center לתיקיות ולפרויקטים ספציפיים, וכך ליצור תצוגות מרובות או סילו בתוך הארגון. אתם מעניקים למשתמשים ולקבוצות הרשאות גישה ועריכה שונות לתיקיות ולפרויקטים בארגון.

בסרטון הבא מוסבר איך להעניק תפקידים ברמת התיקייה וברמת הפרויקט, ואיך לנהל אותם במסוף Security Command Center.

באמצעות תפקידים בתיקיות ובפרויקטים, משתמשים עם תפקידים ב-Security Command Center יכולים לנהל נכסים וממצאים בתוך פרויקטים או תיקיות ייעודיים. לדוגמה, אפשר לתת למהנדס אבטחה גישה מוגבלת לתיקיות ולפרויקטים נבחרים, ואילו אדמין אבטחה יכול לנהל את כל המשאבים ברמת הארגון.

תפקידים בתיקיות ובפרויקטים מאפשרים להחיל הרשאות של Security Command Center ברמות נמוכות יותר בהיררכיית המשאבים של הארגון, אבל הם לא משנים את ההיררכיה. באיור הבא מוצג משתמש עם הרשאות ל-Security Command Center, שמאפשרות לו לגשת לתוצאות בפרויקט ספציפי.

משתמשים עם תפקידים בתיקייה ובפרויקט רואים קבוצת משנה של המשאבים בארגון. כל הפעולות שהם מבצעים מוגבלות לאותו היקף. לדוגמה, אם למשתמש יש הרשאות לתיקייה, הוא יכול לגשת למשאבים בכל פרויקט בתיקייה. הרשאות בפרויקט מעניקות למשתמשים גישה למשאבים בפרויקט הזה.

הוראות לניהול תפקידים והרשאות מופיעות במאמר ניהול הגישה לפרויקטים, לתיקיות ולארגונים.

הגבלות על תפקידים

הקצאת תפקידים ב-Security Command Center ברמת התיקייה או הפרויקט מאפשרת לאדמינים של Security Command Center לבצע את הפעולות הבאות:

- הגבלת הרשאות הצפייה או העריכה ב-Security Command Center לתיקיות ולפרויקטים ספציפיים

- הענקת הרשאות צפייה ועריכה לקבוצות של נכסים או ממצאים למשתמשים או לצוותים ספציפיים

- להגביל את היכולת לצפות בפרטי הממצאים או לערוך אותם, כולל עדכונים לסימוני אבטחה ולמצב הממצאים, לאנשים פרטיים או לקבוצות עם גישה לממצאים הבסיסיים

- שליטה בגישה להגדרות של Security Command Center, שרק אנשים עם תפקידים ברמת הארגון יכולים לראות

פונקציות של Security Command Center

הפונקציות של Security Command Center מוגבלות גם על סמך הרשאות הצפייה והעריכה.

במסוף Google Cloud , Security Command Center מאפשר לאנשים שאין להם הרשאות ברמת הארגון לבחור רק משאבים שיש להם גישה אליהם. הבחירה שלהם מעדכנת את כל הרכיבים של ממשק המשתמש, כולל נכסים, ממצאים ואמצעי בקרה של ההגדרות. המשתמשים רואים את ההרשאות שמשויכות לתפקידים שלהם, ויכולים לדעת אם הם יכולים לגשת לממצאים או לערוך אותם בהיקף הנוכחי שלהם.

ממשק Security Command Center API ו-Google Cloud CLI גם מגבילים את הפונקציות לתיקיות ולפרויקטים שצוינו. אם משתמשים עם תפקידים ברמת התיקייה או הפרויקט מבצעים קריאות לרישום או לקיבוץ של נכסים וממצאים, רק ממצאים או נכסים בהיקפים האלה מוחזרים.

בהפעלות של Security Command Center ברמת הארגון, קריאות ליצירה או לעדכון של ממצאים והתראות על ממצאים תומכות רק בהיקף הארגון. כדי לבצע את המשימות האלה, צריך תפקידים ברמת הארגון.

כדי לראות את נתיבי התקיפה שנוצרים על ידי סימולציות של נתיבי תקיפה, צריך להעניק את ההרשאות המתאימות ברמת הארגון ולהגדיר את התצוגה במסוף לארגון. Google Cloud

מקורות מידע להורים בנושא ממצאים

בדרך כלל, ממצא משויך למשאב, כמו מכונה וירטואלית (VM) או חומת אש. ב-Security Command Center, הממצאים מצורפים למאגר המידע הקרוב ביותר למשאב שיצר את הממצא. לדוגמה, אם מכונה וירטואלית יוצרת ממצא, הממצא מצורף לפרויקט שמכיל את המכונה הווירטואלית. ממצאים שלא מקושרים למשאב Google Cloud מצורפים לארגון וגלויים לכל מי שיש לו הרשאות ברמת הארגון ב-Security Command Center.

תפקידים ב-Security Command Center

אלה תפקידי ה-IAM שזמינים ל-Security Command Center. אפשר לתת את התפקידים האלה ברמת הארגון, התיקייה או הפרויקט.

| Role | Permissions |

|---|---|

Security Center Admin( Admin(super user) access to security center Lowest-level resources where you can grant this role:

|

|

Security Center Admin Editor( Admin Read-write access to security center Lowest-level resources where you can grant this role:

|

|

Security Center Admin Viewer( Admin Read access to security center Lowest-level resources where you can grant this role:

|

|

Security Center Asset Security Marks Writer( Write access to asset security marks Lowest-level resources where you can grant this role:

|

|

Security Center Assets Discovery Runner( Run asset discovery access to assets Lowest-level resources where you can grant this role:

|

|

Security Center Assets Viewer( Read access to assets Lowest-level resources where you can grant this role:

|

|

Security Center Attack Paths Reader( Read access to security center attack paths |

|

Security Center BigQuery Exports Editor( Read-Write access to security center BigQuery Exports |

|

Security Center BigQuery Exports Viewer( Read access to security center BigQuery Exports |

|

Security Center Compliance Reports Viewer Beta( Read access to security center compliance reports |

|

Security Center Compliance Snapshots Viewer Beta( Read access to security center compliance snapshots |

|

Security Center External Systems Editor( Write access to security center external systems |

|

Security Center Finding Security Marks Writer( Write access to finding security marks Lowest-level resources where you can grant this role:

|

|

Security Center Findings Bulk Mute Editor( Ability to mute findings in bulk |

|

Security Center Findings Editor( Read-write access to findings Lowest-level resources where you can grant this role:

|

|

Security Center Findings Mute Setter( Set mute access to findings |

|

Security Center Findings State Setter( Set state access to findings Lowest-level resources where you can grant this role:

|

|

Security Center Findings Viewer( Read access to findings Lowest-level resources where you can grant this role:

|

|

Security Center Findings Workflow State Setter Beta( Set workflow state access to findings Lowest-level resources where you can grant this role:

|

|

Security Center Issues Editor( Write access to security center issues |

|

Security Center Issues Viewer( Read access to security center issues |

|

Security Center Mute Configurations Editor( Read-Write access to security center mute configurations |

|

Security Center Mute Configurations Viewer( Read access to security center mute configurations |

|

Security Center Notification Configurations Editor( Write access to notification configurations Lowest-level resources where you can grant this role:

|

|

Security Center Notification Configurations Viewer( Read access to notification configurations Lowest-level resources where you can grant this role:

|

|

Security Center Resource Value Configurations Editor( Read-Write access to security center resource value configurations |

|

Security Center Resource Value Configurations Viewer( Read access to security center resource value configurations |

|

Security Center Risk Reports Viewer( Read access to security center risk reports |

|

Security Health Analytics Custom Modules Tester( Test access to Security Health Analytics Custom Modules |

|

Security Center Settings Admin( Admin(super user) access to security center settings Lowest-level resources where you can grant this role:

|

|

Security Center Settings Editor( Read-Write access to security center settings Lowest-level resources where you can grant this role:

|

|

Security Center Settings Viewer( Read access to security center settings Lowest-level resources where you can grant this role:

|

|

Security Center Simulations Reader( Read access to security center simulations |

|

Security Center Sources Admin( Admin access to sources Lowest-level resources where you can grant this role:

|

|

Security Center Sources Editor( Read-write access to sources Lowest-level resources where you can grant this role:

|

|

Security Center Sources Viewer( Read access to sources Lowest-level resources where you can grant this role:

|

|

Security Center Valued Resources Reader( Read access to security center valued resources |

|

Service agent roles

Service agent roles should only be granted to service agents.

| Role | Permissions |

|---|---|

Attack Surface Management Scanner Service Agent( Gives Mandiant Attack Surface Management the ability to scan Cloud Platform resources. |

|

Security Center Automation Service Agent( Security Center automation service agent can configure GCP resources to enable security scanning. |

|

Security Center Control Service Agent( Security Center Control service agent can monitor and configure GCP resources and import security findings. |

|

Security Center Integration Executor Service Agent( Gives Security Center access to execute Integrations. |

|

Security Center Notification Service Agent( Security Center service agent can publish notifications to Pub/Sub topics. |

|

Security Health Analytics Service Agent( Security Health Analytics service agent can scan GCP resource metadata to find security vulnerabilities. |

|

Google Cloud Security Response Service Agent( Gives Playbook Runner permissions to execute all Google authored Playbooks. This role will keep evolving as we add more playbooks |

|

Security Center Service Agent( Security Center service agent can scan GCP resources and import security scans. |

|

תפקידים ב-Security Command Center Management API

אלה תפקידי ה-IAM שזמינים ל-Security Command Center Management API. אפשר לתת את התפקידים האלה ברמת הארגון, התיקייה או הפרויקט.

| Role | Permissions |

|---|---|

Security Center Management Admin( Full access to manage Cloud Security Command Center services and custom modules configuration. |

|

Securitycentermanagement Editor( Editor role for securitycentermanagement |

|

Security Center Management Viewer( Readonly access to Cloud Security Command Center services and custom modules configuration. |

|

Security Center Management Custom Modules Editor( Full access to manage Cloud Security Command Center custom modules. |

|

Security Center Management Custom Modules Viewer( Readonly access to Cloud Security Command Center custom modules. |

|

Security Center Management Custom ETD Modules Editor( Full access to manage Cloud Security Command Center ETD custom modules. |

|

Security Center Management ETD Custom Modules Viewer( Readonly access to Cloud Security Command Center ETD custom modules. |

|

Security Center Management Services Editor( Full access to manage Cloud Security Command Center services configuration. |

|

Security Center Management Services Viewer( Readonly access to Cloud Security Command Center services configuration. |

|

Security Center Management Settings Editor( Full access to manage Cloud Security Command Center settings |

|

Security Center Management Settings Viewer( Readonly access to Cloud Security Command Center settings |

|

Security Center Management SHA Custom Modules Editor( Full access to manage Cloud Security Command Center SHA custom modules. |

|

Security Center Management SHA Custom Modules Viewer( Readonly access to Cloud Security Command Center SHA custom modules. |

|

תפקידי IAM ב-Compliance Manager

בטבלה הבאה מפורטים התפקידים וההרשאות ב-IAM שזמינים לשירות Compliance Manager. אפשר להעניק את התפקידים האלה ברמת הארגון, התיקייה או הפרויקט.

| Role | Permissions |

|---|---|

Compliance Manager Admin( Full access to Compliance Manager resources. |

|

Compliance Manager Viewer( Readonly access to Compliance Manager resources. |

|

Service agent roles

Service agent roles should only be granted to service agents.

| Role | Permissions |

|---|---|

Cloud Security Compliance Service Agent( Gives CSC Service Account access to consumer resources. |

|

תפקידים ב-Security Posture API

התפקידים הבאים ב-IAM זמינים ל-Security Posture API ולתכונת האימות של התשתית כקוד (IaC) שלו. אפשר לתת את התפקידים האלה ברמת הארגון, התיקייה או הפרויקט, אלא אם צוין אחרת.

| Role | Permissions |

|---|---|

Security Posture Admin( Full access to Security Posture service APIs. Lowest-level resources where you can grant this role:

|

|

Security Posture Viewer( Read only access to all the SecurityPosture Service resources. |

|

Security Posture Deployer( Mutate and read permissions to the Posture Deployment resource. |

|

Security Posture Deployments Viewer( Read only access to the Posture Deployment resource. |

|

Security Posture Resource Editor( Mutate and read permissions to the Posture resource. |

|

Security Posture Resource Viewer( Read only access to the Posture resource. |

|

Security Posture Shift-Left Validator( Create access for Reports, e.g. IaC Validation Report. |

|

תפקידי IAM ב-Data Security Posture Management

בהמשך מפורטים התפקידים וההרשאות ב-IAM שזמינים לשירות Data Security Posture Management (DSPM). אפשר להעניק את התפקידים האלה ברמת הארגון, התיקייה או הפרויקט.

| Role | Permissions |

|---|---|

Data Security Posture Management Admin( Full access to Data Security Posture Management resources. |

|

Data Security Posture Management Viewer( Readonly access to Data Security Posture Management resources. |

|

Service agent roles

Service agent roles should only be granted to service agents.

| Role | Permissions |

|---|---|

DSPM Service Agent( Gives DSPM Service Account access to consumer resources. |

|

התפקידים של סוכן שירות

סוכן שירות מאפשר לשירות לגשת למשאבים שלכם.

אחרי שמפעילים את Security Command Center, נוצרים בשבילכם סוכני השירות הבאים:

service-org-ORGANIZATION_ID@security-center-api.iam.gserviceaccount.com.סוכן השירות הזה צריך את תפקיד ה-IAM

roles/securitycenter.serviceAgent.service-org-ORGANIZATION_ID@gcp-sa-ktd-hpsa.iam.gserviceaccount.com.סוכן השירות הזה צריך את תפקיד ה-IAM

roles/containerthreatdetection.serviceAgent.

service-org-ORGANIZATION_ID@gcp-sa-csc-hpsa.iam.gserviceaccount.com(רק במסלול פרימיום)סוכן השירות הזה צריך את תפקיד ה-IAM

roles/cloudsecuritycompliance.serviceAgent.

service-org-ORGANIZATION_ID@gcp-sa-dspm-hpsa.iam.gserviceaccount.com(רק במסלול פרימיום)סוכן השירות הזה משמש ל-Data Security Posture Management (DSPM) ונדרש לו תפקיד

roles/dspm.serviceAgentIAM.

במהלך תהליך ההפעלה של Security Command Center, תתבקשו להעניק לכל סוכן שירות תפקיד אחד או יותר ב-IAM. כדי ש-Security Command Center יפעל, צריך להעניק את התפקידים לכל סוכן שירות.

כדי לראות את ההרשאות של כל תפקיד, אפשר לעיין במאמרים הבאים:

כדי להעניק את התפקידים, צריכה להיות לכם הרשאת roles/resourcemanager.organizationAdmin

role.

אם אין לכם את התפקיד roles/resourcemanager.organizationAdmin, האדמין הארגוני יכול להקצות את התפקידים לסוכני השירות בשבילכם באמצעות הפקודה הבאה ב-CLI של gcloud:

gcloud organizations add-iam-policy-binding ORGANIZATION_ID \

--member="SERVICE_AGENT_NAME" \

--role="IAM_ROLE"

מחליפים את מה שכתוב בשדות הבאים:

-

ORGANIZATION_ID: מזהה הארגון -

SERVICE_AGENT_NAME: השם של סוכן השירות שרוצים להעניק לו את התפקיד. השם הוא אחד משמות סוכני השירות הבאים:service-org-ORGANIZATION_ID@security-center-api.iam.gserviceaccount.comservice-org-ORGANIZATION_ID@gcp-sa-ktd-hpsa.iam.gserviceaccount.com

-

IAM_ROLE: התפקיד הנדרש הבא שמתאים לסוכן השירות שצוין:roles/securitycenter.serviceAgentroles/containerthreatdetection.serviceAgent

מידע נוסף על תפקידים ב-IAM מופיע במאמר הסבר על תפקידים.

תפקידים ב-Web Security Scanner

התפקידים הבאים ב-IAM זמינים ל-Web Security Scanner. אפשר להעניק את התפקידים האלה ברמת הפרויקט.

| Role | Permissions |

|---|---|

Web Security Scanner Admin( Full access to all Web Security Scanner resources |

|

Web Security Scanner Editor( Full access to all Web Security Scanner resources Lowest-level resources where you can grant this role:

|

|

Web Security Scanner Viewer( Read access to all Web Security Scanner resources Lowest-level resources where you can grant this role:

|

|

Web Security Scanner Runner( Read access to Scan and ScanRun, plus the ability to start scans Lowest-level resources where you can grant this role:

|

|

Service agent roles

Service agent roles should only be granted to service agents.

| Role | Permissions |

|---|---|

Cloud Web Security Scanner Service Agent( Gives the Cloud Web Security Scanner service account access to compute engine details and app engine details. |

|