Der Sicherheitsgraph von Security Command Center ist eine beziehungsbezogene Datenbank, die Cloud-Ressourcen, ihre Konfigurationen und zugehörige Risikoindikatoren wie Sicherheitslücken, Zugriffsberechtigungen, Datensensibilität und Netzwerkexposition zuordnet. Der Graph bietet eine umfassende Ansicht Ihrer Cloud-Assets und ihrer Beziehungen.

In diesem Dokument wird die Graphsuche erläutert. Mit dieser Funktion können Sie den Sicherheitsgraphen untersuchen, indem Sie benutzerdefinierte Abfragen erstellen, um potenzielle Sicherheitsprobleme in Ihrer Umgebung zu ermitteln.

Abfragekomponenten

Abfragen für den Sicherheitsgraphen bestehen aus drei Hauptkomponententypen:

- Knoten: Ein Sicherheitsergebnis oder eine Cloud-Ressource.

- WHERE-Klausel (Filter): Ein Filter, der auf einen Knoten angewendet wird, um die Abfrage basierend auf den spezifischen Eigenschaften des Knotens zu verfeinern.

- Verbindung: Eine gerichtete Beziehung zwischen zwei Knoten.

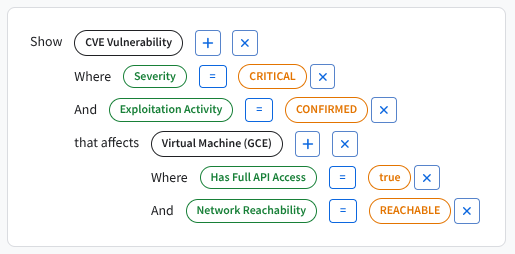

Das folgende Beispiel zeigt eine Abfrage in der Google Cloud console, die diese Komponenten verwendet.

Diese Beispielabfragestruktur identifiziert eine Beziehung zwischen Sicherheitsentitäten, um Risiken zu ermitteln. Zuerst werden die wichtigsten Themen oder Knoten der Untersuchung festgelegt: die CVE-Sicherheitslücke und die virtuelle Maschine (GCE). Die Verbindung, die durch den Ausdruck betrifft identifiziert wird, verknüpft diese beiden Knoten explizit. Schließlich wird die Abfrage mit mehreren Attributen, sogenannten WHERE-Klauseln oder Filtern, für jeden Knoten optimiert. Zu den hier verwendeten Filtern gehören der Schweregrad der Sicherheitslücke und die Netzwerkerreichbarkeit der VM. Zusammen helfen diese Komponenten, potenzielle Risiken in einer Umgebung zu identifizieren.

Knoten

Ein Knoten stellt ein Sicherheitsergebnis oder eine Cloud-Ressource dar.

Einige Beispiele für Knoten in der Google Cloud console:

- CVE-Sicherheitslücke: Eine Sicherheitslücke vom Typ „Common Vulnerabilities and Exposures“ , die von der MITRE Corporation definiert wurde.

- Virtuelle Maschine (GCE): Eine Compute Engine Instanz.

- GKE-Bereitstellung: Eine Google Kubernetes Engine -Ressource.

- IAM-Dienstkonto: Ein Identity and Access Management-Dienstkonto (IAM).

- BigQuery-Dataset: Ein Container mit Daten in BigQuery. Weitere Informationen finden Sie unter Einführung in Datasets.

Knoten werden nach Kategorien wie Compute, Kubernetes, Identität und Datenbanken gruppiert. Sie können beim Erstellen Ihrer Abfrage in der Google Cloud Console alle verfügbaren Knotentypen durchsuchen.

WHERE-Klausel (Filter)

Eine WHERE-Klausel ist ein Filter, der auf einen Knoten angewendet wird, um die Abfrage basierend auf den spezifischen Eigenschaften des Knotens zu verfeinern.

Einige Beispiele für Filter:

- Schweregrad = Kritisch: Ein Element mit kritischem Schweregrad, z. B. eine CVE.

- Vollständiger API-Zugriff = True: Gibt an, dass ein Knoten mit vollständigem Zugriff auf alle Google Cloud APIs konfiguriert ist.

- Ausnutzungsaktivität = Bestätigt: Gibt bekannte, gemeldete oder erwartete Fälle an, in denen eine Sicherheitslücke in der Praxis ausgenutzt wird.

Die in der Google Cloud console angezeigten Filter sind kontextabhängig und hängen vom ausgewählten Knotentyp ab.

Verbindung

Eine Verbindung ist eine gerichtete Beziehung zwischen zwei Knoten.

Einige Beispiele für Verbindungen:

- betrifft: Definiert die Beziehung zwischen zwei ausgewählten Knoten, z. B. eine CVE-Sicherheitslücke in Bezug auf eine virtuelle Maschine (GCE).

- verwendet: Definiert die Beziehung zwischen zwei ausgewählten Knoten, z. B. eine virtuelle Maschine (GCE) in Bezug auf ein IAM-Dienstkonto.

Verbindungen sind kontextabhängig. Für den ausgewählten Knotentyp werden nur gültige Beziehungen angezeigt.

Abfrage erstellen

Sie können den Sicherheitsgraphen abfragen, um Ihre Cloud-Umgebung anhand von Kriterien zu untersuchen, die für Sie wichtig sind. Durch das Ausführen und Verfeinern von Abfragen im Graphen können Sie bestimmte Sicherheitsschwachstellen identifizieren, die Sie überwachen möchten.

Rufen Sie in der Google Cloud console die Seite Graphsuche von Security Command Center auf.

Erstellen Sie Ihre Abfrage mit dem Abfrageeditor. Wählen Sie eine der folgenden Optionen aus:

- Erstellen Sie eine eigene benutzerdefinierte Abfrage.

- Wählen Sie einen vordefinierten Suchvorschlag aus und verwenden Sie ihn unverändert.

- Ändern Sie einen vordefinierten Suchvorschlag nach Bedarf.

Führen Sie die Abfrage aus.

Prüfen Sie die Abfrageergebnisse in der Tabelle. Sie können die Ergebnisansicht anpassen, indem Sie auswählen, welche Spalten angezeigt werden sollen. Sie können jede Spalte auch in auf- oder absteigender Reihenfolge sortieren.

Optional: Wenn Sie die Abfrageergebnisse als CSV-Datei exportieren möchten, klicken Sie auf CSV-Datei herunterladen.

Benutzerdefinierte Abfragen erstellen

Sie können benutzerdefinierte Abfragen definieren, um Sicherheitslücken zu identifizieren, die speziell für Ihre Umgebung relevant sind.

Wenn Sie eine benutzerdefinierte Abfrage erstellen möchten, starten Sie entweder eine neue Abfrage oder passen Sie einen vorhandenen Suchvorschlag an. Gehen Sie dazu so vor:

Rufen Sie in der Google Cloud console die Seite Security Command Center Graphsuche auf.

Klicken Sie im Feld Anzeigen auf Hinzufügen und wählen Sie eine Ressource oder ein Ergebnis als primären Knoten für Ihre Abfrage aus. Klicken Sie dann auf Weiter. Ein Dialogfeld für den ausgewählten Knoten wird angezeigt.

Führen Sie einen der folgenden Schritte aus, um die Abfrage zu verfeinern:

- Wenn Sie nach einer der Eigenschaften des Knotens filtern möchten, klicken Sie für diese Eigenschaft auf die Ein/Aus-Schaltfläche WHERE. Geben Sie im daraufhin angezeigten Feld Filterwert einen Wert ein oder wählen Sie einen Wert aus, den die Eigenschaft enthalten muss.

- Wenn Sie nach den Verbindungen des Knotens zu anderen Knoten filtern möchten, klicken Sie auf die Ein/Aus-Schaltfläche neben einem Verbindungstyp wie betrifft oder verwendet, um ihn zu aktivieren.

Führen Sie einen der folgenden Schritte aus, um die Abfrage zu ändern:

- Wenn Sie der Abfrage Komponenten hinzufügen möchten, klicken Sie neben einem Knoten oder einer Verbindung auf „Hinzufügen“ Hinzufügen.

- Wenn Sie eine Komponente aus der Abfrage entfernen möchten, klicken Sie auf Schließen.

Wählen Sie Abfrage ausführen aus.

Die verfügbaren Knoten, Filter und Verbindungen werden in der Google Cloud console aktualisiert.

Suchvorschlag verwenden oder anpassen

Es werden mehrere Suchvorschläge als Ausgangspunkt bereitgestellt. Sie können diese Vorschläge unverändert verwenden oder an Ihre spezifischen Anforderungen anpassen.

Rufen Sie in der Google Cloud console die Seite Security Command Center Graphsuche auf.

Wählen Sie einen Suchvorschlag aus, um detailliertere Informationen zur Abfrage zu sehen.

Klicken Sie auf Vorschlag verwenden.

Optional: Ändern Sie die Abfragedetails im Editor nach Bedarf. Weitere Informationen finden Sie unter Benutzerdefinierte Abfragen erstellen.

Klicken Sie auf Abfrage ausführen.

Fehlerbehebung bei Abfragen, die keine Ergebnisse zurückgeben

Wenn Ihre Abfrage keine Ergebnisse zurückgibt, versuchen Sie die folgenden Schritte zur Fehlerbehebung und Anpassung.

Vordefinierten Suchvorschlag verwenden

Die vordefinierten Suchvorschläge sind Beispiele , die Ergebnisse für eine Vielzahl von Umgebungen zurückgeben sollen. Sie können Suchvorschläge an Ihre spezifischen Anforderungen anpassen.

Abfrage vereinfachen oder anpassen

Entfernen oder reduzieren Sie Filter, um den Umfang Ihrer Abfrage zu erweitern.

Fragen Sie einen einzelnen Asset-Typ oder eine einzelne Eigenschaft ab, um zu prüfen, ob Daten zurückgegeben werden.

Kombinieren Sie nicht zu viele Einschränkungen. Andernfalls werden möglicherweise unbeabsichtigt Ergebnisse ausgeschlossen.

Zugriffsberechtigungen prüfen

Achten Sie darauf, dass Sie die erforderlichen Berechtigungen haben, um die Daten abzufragen. Ohne den richtigen Zugriff werden einige Assets oder Beziehungen möglicherweise ausgeblendet oder aus den Ergebnissen ausgeschlossen.

Zeit für die Datensynchronisierung einplanen

Es kann einige Minuten oder Stunden dauern, bis neu erstellte oder aktualisierte Ressourcen im Graphen angezeigt werden. Verzögerungen können beispielsweise auftreten, wenn Sie gerade eine Ressource hinzugefügt oder IAM-Richtlinien aktualisiert haben. Wenn Sie gerade Änderungen an Ihrer Cloud-Umgebung vorgenommen haben, führen Sie die Abfrage nach einiger Zeit noch einmal aus.

Graphabdeckung

Je nach Umgebung und unterstützten Datentypen sind einige Datentypen oder Beziehungen möglicherweise nicht im Sicherheitsgraphen verfügbar. Wenn Sie nicht die erwarteten Daten sehen, sind sie möglicherweise nicht im Graphen verfügbar.

Zusätzliche Hilfe

Wenn Sie die vorherigen Schritte ausgeführt haben und immer noch nicht die erwarteten Ergebnisse sehen, wenden Sie sich an Ihren Projektadministrator oder lesen Sie den Hilfeartikel Support erhalten , um Unterstützung bei der Überprüfung Ihrer Abfragekonfiguration und Berechtigungen zu erhalten.

Nächste Schritte

- Weitere Informationen zu Problemen mit Security Command Center

- Probleme verwalten und beheben