Security Command Center 보안 그래프 는 클라우드 리소스, 구성, 취약점, 액세스 권한, 데이터 민감도, 네트워크 노출과 같은 연결된 위험 지표를 매핑하는 관계 인식 데이터베이스입니다. 그래프는 클라우드 애셋과 관계에 대한 종합적인 뷰를 제공합니다.

이 문서에서는 환경에서 발생할 수 있는 보안 문제를 정확히 파악하는 데 도움이 되는 커스텀 쿼리를 만들어 보안 그래프를 탐색할 수 있는 기능인 그래프 검색에 대해 설명합니다.

쿼리 구성요소

보안 그래프 쿼리는 다음 세 가지 주요 구성요소 유형으로 구성됩니다.

- 노드: 보안 발견 항목 또는 클라우드 리소스입니다.

- WHERE 절 (필터): 노드의 특정 속성을 기반으로 쿼리를 구체화하기 위해 노드에 적용되는 필터입니다.

- 연결: 두 노드 간의 방향 관계입니다.

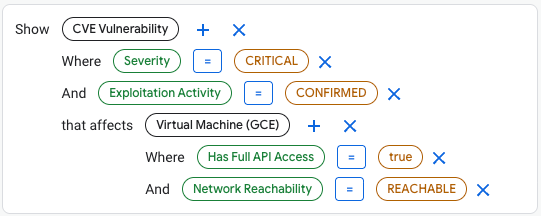

다음은 이러한 구성요소를 사용하여 콘솔에 표시되는 쿼리의 예입니다. Google Cloud

이 예시 쿼리 구조는 보안 항목 간의 관계를 식별하여 위험을 정확히 파악하는 데 도움이 됩니다. 먼저 쿼리는 조사 대상의 주요 주제 또는 노드인 CVE 취약점 및 가상 머신 (GCE){/3)을 설정합니다. 영향을 미치는 이라는 구문으로 식별되는 연결은 이러한 두 노드를 명시적으로 연결합니다. 마지막으로 쿼리는 각 노드에서 WHERE 절 또는 필터라고 하는 여러 속성을 사용하여 미세 조정됩니다. 여기에서 사용되는 필터에는 취약점의 심각도와 VM의 네트워크 연결 가능성이 포함됩니다. 이러한 구성요소는 함께 환경에서 발생할 수 있는 위험을 식별하는 데 도움이 됩니다.

노드

노드는 보안 발견 항목 또는 클라우드 리소스를 나타냅니다.

콘솔의 노드 예는 다음과 같습니다. Google Cloud

- CVE 취약점: MITRE Corporation에서 정의한 Common Vulnerabilities and Exposures 취약점입니다.

- 가상 머신 (GCE): Compute Engine 인스턴스입니다.

- GKE 배포: Google Kubernetes Engine 리소스입니다.

- IAM 서비스 계정: Identity and Access Management (IAM) 서비스 계정입니다.

- BigQuery 데이터 세트: BigQuery의 데이터 컨테이너입니다. 자세한 내용은 데이터 세트 소개를 참조하세요.

노드는 컴퓨팅, Kubernetes, ID, 데이터베이스와 같은 카테고리로 그룹화됩니다. 쿼리를 구성할 때 Google Cloud 콘솔에서 사용 가능한 모든 노드 유형을 찾아보거나 검색할 수 있습니다.

WHERE 절 (필터)

WHERE 절은 노드와 연결된 특정 속성을 기반으로 쿼리를 구체화하기 위해 노드에 적용되는 필터입니다.

다음은 몇 가지 필터 예시입니다.

- 심각도 = 중요: 심각도가 중요한 항목(예: CVE)입니다.

- 전체 API 액세스 권한 있음 = True: 노드가 모든 Google Cloud API에 대한 전체 액세스 권한으로 구성되어 있음을 나타냅니다.

- 악용 활동 = 확인됨: 실제 상황에서 악용되는 취약점의 알려진, 보고된 또는 예상되는 인스턴스를 나타냅니다.

콘솔에 표시되는 필터는 컨텍스트를 인식하며 선택한 노드 유형에 따라 달라집니다. Google Cloud

연결

연결은 두 노드 간의 방향 관계입니다.

다음은 연결의 예입니다.

- 영향을 미치는: 선택한 두 노드 간의 관계를 정의합니다(예: 가상 머신(GCE)과 관련된 CVE 취약점).

- 사용하는: 선택한 두 노드 간의 관계를 정의합니다(예: IAM 서비스 계정과 관련된 가상 머신(GCE)).

연결은 컨텍스트를 인식하며 선택한 노드 유형에 대해 유효한 관계만 표시됩니다.

쿼리 빌드

보안 그래프를 쿼리하여 중요한 기준에 따라 클라우드 환경을 탐색할 수 있습니다. 그래프에서 쿼리를 실행하고 구체화하면 모니터링하려는 특정 보안 취약점을 식별하는 데 도움이 됩니다.

콘솔에서 Security Command Center 그래프 검색 페이지로 이동합니다. Google Cloud

쿼리 편집기를 사용하여 쿼리를 빌드합니다. 다음 옵션 중 하나를 선택합니다.

- 자체 커스텀 쿼리를 만듭니다.

- 미리 정의된 검색 추천을 선택하고 있는 그대로 사용합니다.

- 미리 정의된 검색 추천을 필요에 맞게 수정합니다.

쿼리를 실행합니다.

표에서 쿼리 결과를 검토합니다. 표시할 열을 선택하여 결과 뷰를 맞춤설정할 수 있습니다. 각 열을 오름차순 또는 내림차순으로 정렬할 수도 있습니다.

선택사항: 쿼리 결과를 CSV 파일로 내보내려면 CSV 다운로드 를 클릭합니다.

커스텀 쿼리 만들기

커스텀 쿼리를 정의하여 환경에 특정한 보안 취약점을 식별할 수 있습니다.

커스텀 쿼리를 만들려면 다음 단계에 따라 새 쿼리를 시작하거나 기존 검색 추천을 맞춤설정합니다.

콘솔에서 Security Command Center 그래프 검색 페이지로 이동합니다. Google Cloud

표시 필드에서 추가 를 클릭하고 쿼리의 기본 노드로 리소스 또는 발견 항목을 선택한 후 계속을 클릭합니다. 선택한 노드에 대한 대화상자가 표시됩니다.

쿼리를 구체화하려면 다음 중 하나를 수행합니다.

- 노드의 속성 중 하나로 필터링하려면 해당 속성의 WHERE 전환 버튼을 클릭합니다. 표시되는 필터 값 필드에서 속성에 포함되어야 하는 값을 입력하거나 선택합니다.

- 노드의 다른 노드에 대한 연결로 필터링하려면 **영향을 미치는** 또는 **사용하는**과 같은 연결 유형 옆에 있는 전환 버튼을 클릭하여 사용 설정합니다.

쿼리를 수정하려면 다음 중 하나를 수행합니다.

- 쿼리에 구성요소를 추가하려면 노드 또는 연결 옆에 있는 추가 를 클릭합니다.

- 쿼리에서 구성요소를 삭제하려면 닫기를 클릭합니다.

쿼리 실행 을 선택합니다.

사용 가능한 노드, 필터, 연결이 콘솔에서 Google Cloud 업데이트됩니다.

검색 추천 사용 또는 맞춤설정

여러 검색 추천이 시작점으로 제공됩니다. 이러한 추천을 있는 그대로 사용하거나 특정 요구사항에 맞게 맞춤설정할 수 있습니다.

콘솔에서 Security Command Center 그래프 검색 페이지로 이동합니다. Google Cloud

검색 추천 을 선택하여 쿼리에 대한 자세한 정보를 확인합니다.

추천 사용 을 클릭합니다.

선택사항: 편집기에서 필요에 맞게 쿼리 세부정보를 수정합니다. 자세한 내용은 커스텀 쿼리 만들기를 참조하세요.

쿼리 실행 을 클릭합니다.

결과를 반환하지 않는 쿼리 문제 해결

쿼리가 결과를 반환하지 않으면 다음 단계에 따라 문제를 해결하고 조정해 보세요.

미리 정의된 검색 추천 사용

제공되는 미리 정의된 검색 추천은 다양한 환경과 관련된 결과를 반환하도록 설계된 예입니다. 특정 요구사항에 맞게 검색 추천을 수정할 수 있습니다.

쿼리 간소화 또는 조정

필터를 삭제하거나 줄여 쿼리 범위를 넓힙니다.

단일 애셋 유형 또는 속성을 쿼리하여 데이터가 반환되는지 확인해 보세요.

제약조건을 너무 많이 결합하지 마세요. 이렇게 하면 의도치 않게 결과가 제외될 수 있습니다.

액세스 권한 확인

쿼리하는 데이터를 볼 수 있는 필요한 권한이 있는지 확인합니다. 올바른 액세스 권한이 없으면 일부 애셋 또는 관계가 숨겨지거나 결과에서 제외될 수 있습니다.

데이터 동기화 시간 허용

최근에 생성되거나 업데이트된 리소스는 그래프에 표시되는 데 몇 분 또는 몇 시간이 걸릴 수 있습니다. 예를 들어 리소스를 추가하거나 IAM 정책을 업데이트한 경우 지연이 발생할 수 있습니다. 클라우드 환경을 변경한 경우 잠시 후 쿼리를 다시 실행해 보세요.

그래프 범위

환경 및 지원되는 데이터 유형에 따라 일부 데이터 유형 또는 관계가 보안 그래프에서 제공되지 않을 수 있습니다. 예상되는 데이터가 표시되지 않으면 그래프에서 제공되지 않을 수 있습니다.

추가 도움말

이전 단계를 시도해도 예상되는 결과가 표시되지 않으면 프로젝트 관리자에게 문의하거나 지원 받기 를 참조하여 쿼리 구성 및 권한 검토에 대한 지원을 받으세요.

다음 단계

- Security Command Center 문제에 대해 자세히 알아보세요.

- 문제 관리 및 해결