Looker bietet die 2‑Faktor-Authentifizierung (2FA) als zusätzliche Sicherheitsebene zum Schutz von Daten, auf die über Looker zugegriffen werden kann. Wenn die 2FA aktiviert ist, muss sich jeder Nutzer, der sich anmeldet, mit einem Einmalcode authentifizieren, der von seinem Mobilgerät generiert wird. Es gibt keine Option, die 2FA für eine Teilmenge von Nutzern zu aktivieren.

Auf der Seite 2‑Faktor-Authentifizierung im Bereich Authentifizierung des Menüs Admin können Sie die 2FA aktivieren und konfigurieren.

2‑Faktor-Authentifizierung verwenden

Im Folgenden finden Sie den allgemeinen Workflow zum Einrichten und Verwenden der 2FA. Beachten Sie die Anforderungen an die Zeitsynchronisierung, die für den korrekten Betrieb der 2FA erforderlich sind.

Der Administrator aktiviert die 2FA in den Administratoreinstellungen von Looker.

Wenn Sie die 2FA aktivieren, werden alle Nutzer, die in Looker angemeldet sind, abgemeldet und müssen sich mit der 2FA wieder anmelden.

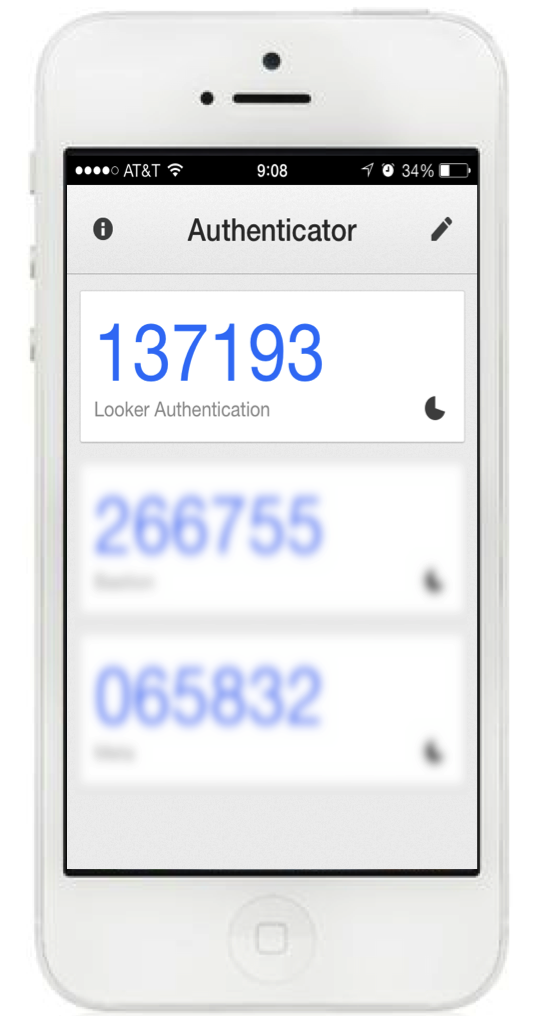

Einzelne Nutzer installieren die Google Authenticator-App für iPhone oder Android auf ihren Mobilgeräten oder eine beliebige Authenticator-App eines Drittanbieters.

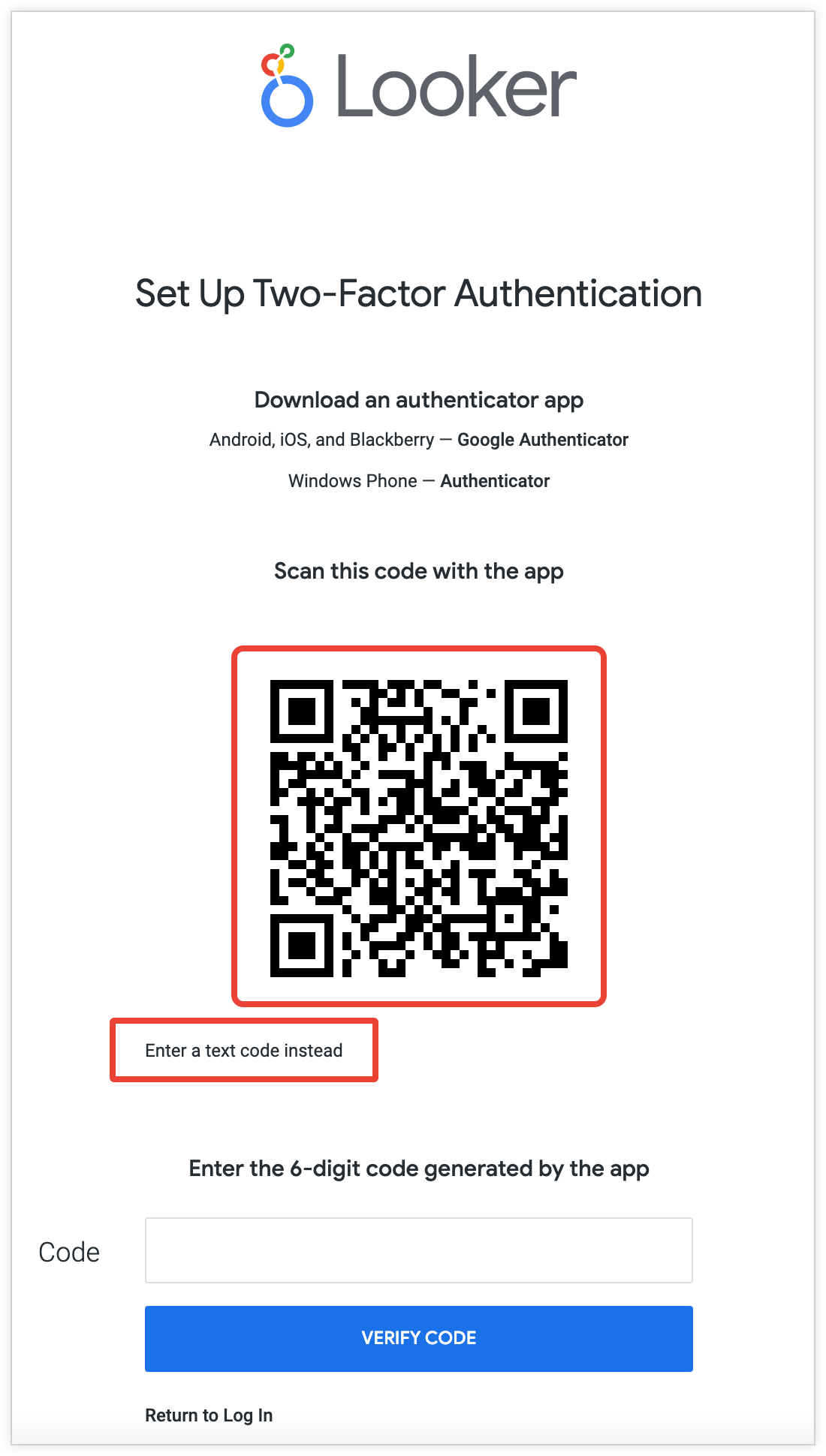

Bei der ersten Anmeldung wird dem Nutzer auf dem Computerbildschirm ein QR-Code angezeigt, den er mit seinem Smartphone über die Authenticator-App scannen muss.

Wenn der Nutzer keinen QR-Code mit seinem Smartphone scannen kann, besteht auch die Möglichkeit, einen Textcode zu generieren, den er auf seinem Smartphone eingeben kann.

Nach diesem Schritt können die Nutzer Authentifizierungsschlüssel für Looker generieren.

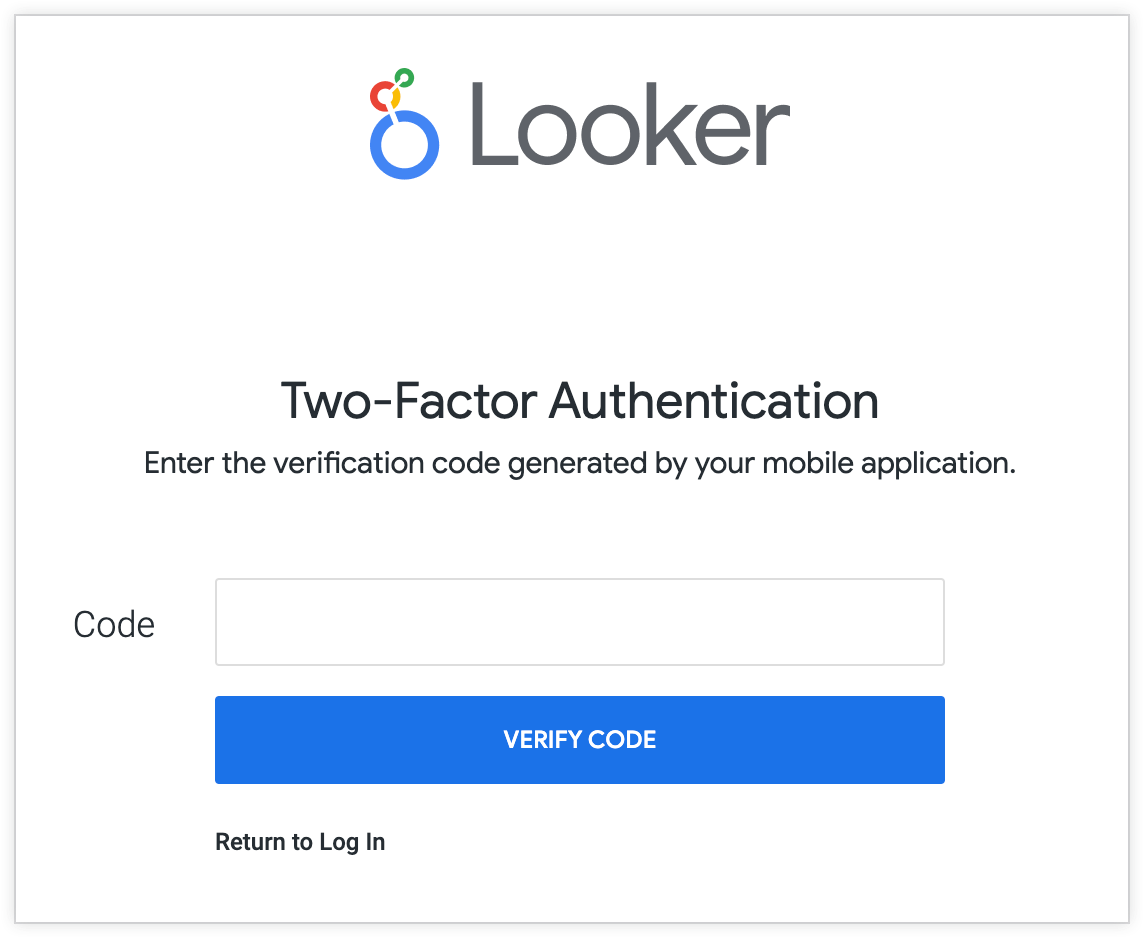

Bei nachfolgenden Anmeldungen in Looker muss der Nutzer nach der Eingabe seines Nutzernamens und Passworts einen Authentifizierungsschlüssel eingeben.

Wenn ein Nutzer die Option Dies ist ein vertrauenswürdiger Computer aktiviert, authentifiziert der Schlüssel den Anmeldebrowser für einen Zeitraum von 30 Tagen. In diesem Zeitraum kann sich der Nutzer nur mit Nutzernamen und Passwort anmelden. Alle 30 Tage muss jeder Nutzer den Browser mit seiner Authenticator-App neu authentifizieren.

Anforderungen an die Zeitsynchronisierung

Eine Authenticator-App generiert zeitbasierte Tokens. Damit diese funktionieren, ist eine Zeitsynchronisierung zwischen dem Looker-Server und jedem Mobilgerät erforderlich. Wenn der Looker-Server und ein Mobilgerät nicht synchronisiert sind, kann sich der Nutzer des Mobilgeräts möglicherweise nicht mit der 2FA authentifizieren. So synchronisieren Sie Zeitquellen:

- Legen Sie für Mobilgeräte die automatische Zeitsynchronisierung mit dem Netzwerk fest.

- Bei vom Kunden gehosteten Looker-Bereitstellungen muss NTP auf dem Server ausgeführt und konfiguriert sein. Wenn der Server in AWS bereitgestellt wird, müssen Sie NTP möglicherweise explizit in der AWS-Netzwerk-ACL zulassen.

- Ein Looker-Administrator kann im Bereich Admin von Looker die maximal zulässige Zeitverschiebung festlegen. Dadurch wird definiert, wie groß der Unterschied zwischen dem Server und den Mobilgeräten sein darf. Wenn die Zeiteinstellung eines Mobilgeräts um mehr als die zulässige Abweichung abweicht, funktionieren die Authentifizierungsschlüssel nicht. Der Standardwert ist 90 Sekunden.

2‑Faktor-Authentifizierung zurücksetzen

Wenn die 2FA eines Nutzers zurückgesetzt werden muss (z. B. wenn er ein neues Mobilgerät hat):

- Klicken Sie auf der Seite Nutzer im Bereich Admin von Looker rechts neben dem Nutzer auf Bearbeiten, um die Kontoinformationen des Nutzers zu bearbeiten.

- Klicken Sie im Bereich 2‑Faktor-Secret auf Zurücksetzen. Dadurch werden Benutzer in Looker aufgefordert, einen neuen QR-Code mit der Google Authenticator-App zu scannen, wenn sie sich das nächste Mal bei der Looker-Instanz anmelden.

Hinweise

Beachten Sie bei der Konfiguration der 2‑Faktor-Authentifizierung Folgendes:

- Die 2‑Faktor-Authentifizierung hat keine Auswirkungen auf die Verwendung der Looker API.

- Die 2‑Faktor-Authentifizierung hat keine Auswirkungen auf die Authentifizierung über externe Systeme wie LDAP, SAML, Google OAuth oder OpenID Connect. Die 2FA wirkt sich jedoch auf alle alternativen Anmeldedaten aus, die mit diesen Systemen verwendet werden.