כברירת מחדל, Gemini Enterprise מצפין את התוכן של הלקוחות במצב מנוחה. Gemini Enterprise מטפל בהצפנה בשבילכם בלי שתצטרכו לבצע פעולות נוספות. האפשרות הזו נקראת הצפנת ברירת המחדל של Google.

אם רוצים לשלוט במפתחות ההצפנה, אפשר להשתמש במפתחות הצפנה בניהול הלקוח (CMEK) ב-Cloud KMS עם שירותים שמשולבים עם CMEK, כולל Gemini Enterprise. שימוש במפתחות של Cloud KMS מאפשר לכם לשלוט ברמת ההגנה, במיקום, בלוח הזמנים של הרוטציה, בשימוש ובהרשאות הגישה, ובגבולות הקריפטוגרפיים. שימוש ב-Cloud KMS מאפשר לכם גם לעקוב אחרי השימוש במפתחות, לצפות ביומני ביקורת ולשלוט במחזורי החיים של המפתחות. במקום ש-Google תהיה הבעלים של מפתחות להצפנת מפתחות (KEK) סימטריים שמגנים על הנתונים שלכם ותנהל אותם, אתם שולטים במפתחות האלה ומנהלים אותם ב-Cloud KMS.

אחרי שמגדירים את המשאבים עם CMEK, חוויית הגישה למשאבי Gemini Enterprise דומה לשימוש בהצפנה שמוגדרת כברירת מחדל ב-Google. מידע נוסף על אפשרויות ההצפנה זמין במאמר מפתחות הצפנה בניהול הלקוח (CMEK).

מגבלות של Cloud KMS ב-Gemini Enterprise

המגבלות הבאות חלות על מפתחות CMEK (Cloud KMS) ב-Gemini Enterprise:

- אי אפשר לשנות מפתחות שכבר הוחלו על מאגר נתונים, אבל אפשר לבצע סבב של גרסאות המפתחות.

- חובה להשתמש במאגרי נתונים ובאפליקציות רב-אזוריים בארה"ב או באיחוד האירופי (ולא גלובליים). מידע נוסף על אזורים מרובים ועל מיקום נתונים, כולל מגבלות שקשורות לשימוש במיקומים לא גלובליים, זמין במאמר בנושא מיקומים.

אם אתם צריכים לרשום יותר ממפתח אחד לפרויקט, פנו לצוות של חשבון Google שלכם כדי לבקש להגדיל את המכסה של הגדרות CMEK, וציינו למה אתם צריכים יותר ממפתח אחד.

השימוש במנהל מפתחות חיצוני (EKM) עם CMEK זמין לכולם עם רשימת היתרים. כדי להשתמש ב-EKM עם CMEK, צריך לפנות לצוות של חשבון Google.

המגבלות הבאות חלות על EKM או HSM עם CMEK:

לפחות 1,000 QPM של מרווח ביטחון צריכים להיות זמינים במכסת ה-EKM וה-HSM שלכם עבור קריאות הצפנה ופענוח. הוראות לבדיקת המכסות מופיעות במאמר בדיקת המכסות של Cloud KMS.

אם משתמשים ב-EKM, צריך לוודא שאפשר לגשת למפתח ביותר מ-90% מחלון זמן כלשהו שאורכו יותר מ-30 שניות. אם לא ניתן להגיע למפתח למשך הזמן הזה, הדבר עלול להשפיע לרעה על ההוספה לאינדקס ועל עדכניות החיפוש.

אם יש בעיות בחיוב, בעיות חוזרות שקשורות לחריגה מהמכסה או בעיות חוזרות שקשורות לחוסר זמינות למשך יותר מ-12 שעות, השירות משבית באופן אוטומטי את CmekConfig שמשויך למפתח EKM או למפתח HSM.

- לא ניתן להגן באמצעות המפתח על מאגרי נתונים שנוצרו לפני שהמפתח נרשם לפרויקט.

- באפליקציות עם כמה מאגרי נתונים, אם מאגר נתונים אחד משתמש בהגדרת CMEK, כל שאר מאגרי הנתונים חייבים להשתמש באותה הגדרת CMEK.

- מחברים מאינטראקציה ישירה (First-Party) לא תואמים ל-CMEK, למעט מאגרי הנתונים 'ייבוא חד-פעמי' ו'מחזורי' ב-BigQuery וב-Cloud Storage.

- אי אפשר להשתמש ב-Terraform כדי להגדיר CMEK ל-Gemini Enterprise.

לפני שמתחילים

צריך לוודא שמתקיימות הדרישות המוקדמות הבאות:

יוצרים מפתח סימטרי של Cloud KMS שכולל מספר אזורים. מידע נוסף זמין במאמרים בנושא יצירת אוסף מפתחות ויצירת מפתח במסמכי התיעוד של Cloud KMS.

מגדירים את תקופת הרוטציה לNever (Manual rotation) (לעולם לא (רוטציה ידנית)).

בשדה Location, בוחרים באפשרות Multi-region ובתפריט הנפתח בוחרים באפשרות europe או us.

אם אתם משתמשים במחברים של צד שלישי, אתם צריכים ליצור שלושה מפתחות סימטריים של Cloud KMS באזור יחיד. בכל מקרה אחר, זהו שדה אופציונלי.

מגדירים את תקופת הרוטציה לNever (Manual rotation) (לעולם לא (רוטציה ידנית)).

בשדה Location, בוחרים באפשרות region.

בתפריט הנפתח של המיקום, בוחרים את האזורים הבודדים שמופיעים בטבלה הבאה. צריך להחזיק את שלושת המפתחות כשרושמים את מפתחות Cloud KMS למחברים של צד שלישי.

us single-regionseurope single-regionsus-east1europe-west1us-central1europe-west4us-west1europe-north1

תפקיד ה-IAM CryptoKey Encrypter/Decrypter (

roles/cloudkms.cryptoKeyEncrypterDecrypter) במפתח הוענק לסוכן השירות של Discovery Engine. לחשבון של סוכן השירות יש כתובת אימייל בפורמט הבא:service-PROJECT_NUMBER@gcp-sa-discoveryengine.iam.gserviceaccount.com. הוראות כלליות להוספת תפקיד לסוכן שירות מופיעות במאמר הענקת תפקיד יחיד או ביטול ההרשאה שלו.תפקיד ה-IAM CryptoKey Encrypter/Decrypter (

roles/cloudkms.cryptoKeyEncrypterDecrypter) במפתח הוענק לסוכן השירות של Cloud Storage. אם התפקיד הזה לא מוקצה, ייבוא נתונים למאגרי נתונים שמוגנים באמצעות CMEK ייכשל כי Discovery Engine לא יכול ליצור את הדלי הזמני ואת הספרייה שמוגנים באמצעות CMEK, שנדרשים לייבוא.אל תיצרו מאגרי נתונים או אפליקציות שאתם רוצים שהמפתח ינהל עד שתסיימו את ההוראות לרישום המפתח בדף הזה.

רישום מפתח Cloud KMS

כדי להצפין נתונים באמצעות CMEK, צריך לרשום את המפתח הרב-אזורי. אם הנתונים שלכם צריכים מפתחות של אזור יחיד, למשל כשמשתמשים במחברים של צד שלישי, צריך לרשום את המפתחות של האזור היחיד.

רישום של מפתח Cloud KMS שכולל מספר אזורים

לפני שמתחילים

חשוב לוודא את הדברים הבאים:

האזור לא מוגן כבר על ידי מפתח. התהליך שמתואר בהמשך ייכשל אם מפתח כבר רשום לאזור באמצעות פקודת REST. כדי לבדוק אם יש מפתח פעיל ב-Gemini Enterprise למיקום מסוים, אפשר לעיין במאמר בנושא הצגת מפתחות Cloud KMS.

יש לכם את התפקיד אדמין של Discovery Engine (

roles/discoveryengine.admin).

התהליך

REST

כדי לרשום מפתח משלכם ל-Gemini Enterprise, פועלים לפי השלבים הבאים:

מבצעים קריאה ל-

UpdateCmekConfigעם המפתח שרוצים לרשום.curl -X PATCH \ -H "Authorization: Bearer $(gcloud auth print-access-token)" \ -H "Content-Type: application/json" \ -d '{"kmsKey":"projects/KMS_PROJECT_ID/locations/KMS_LOCATION/keyRings/KEY_RING/cryptoKeys/KEY_NAME"}' \ "https://LOCATION-discoveryengine.googleapis.com/v1/projects/PROJECT_ID/locations/LOCATION/cmekConfigs/CMEK_CONFIG_ID?set_default=SET_DEFAULT"מחליפים את מה שכתוב בשדות הבאים:

-

KMS_PROJECT_ID: מזהה הפרויקט שמכיל את המפתח. מספר הפרויקט לא יעבוד. KMS_LOCATION: המפתח במספר אזורים:usאוeurope.-

KEY_RING: השם של אוסף המפתחות שמכיל את המפתח. -

KEY_NAME: השם של המפתח. -

PROJECT_ID: מזהה הפרויקט שמכיל את מאגר הנתונים. -

LOCATION: האזור המרובה של מאגר הנתונים:usאוeu. -

CMEK_CONFIG_ID: הגדרת מזהה ייחודי למשאב CmekConfig, לדוגמה,default_cmek_config. -

SET_DEFAULT: צריך להגדיר את הערךtrueכדי להשתמש במפתח כמפתח ברירת המחדל למאגרי נתונים עתידיים שייווצרו באחסון במספר אזורים.

-

אופציונלי: מתעדים את הערך

nameשמוחזר על ידי השיטה ופועלים לפי ההוראות במאמר קבלת פרטים על פעולה ממושכת כדי לראות מתי הפעולה מסתיימת.בדרך כלל לוקח כמה דקות לרשום מפתח.

אחרי שהפעולה מסתיימת, מאגרי נתונים חדשים באזור הרב-אזורי הזה מוגנים על ידי המפתח. מידע כללי על יצירת מאגרי נתונים זמין במאמר מידע על אפליקציות ומאגרי נתונים.

המסוף

התהליך

כדי לרשום מפתח משלכם ל-Gemini Enterprise, פועלים לפי השלבים הבאים:

נכנסים לדף Gemini Enterprise במסוף Google Cloud .

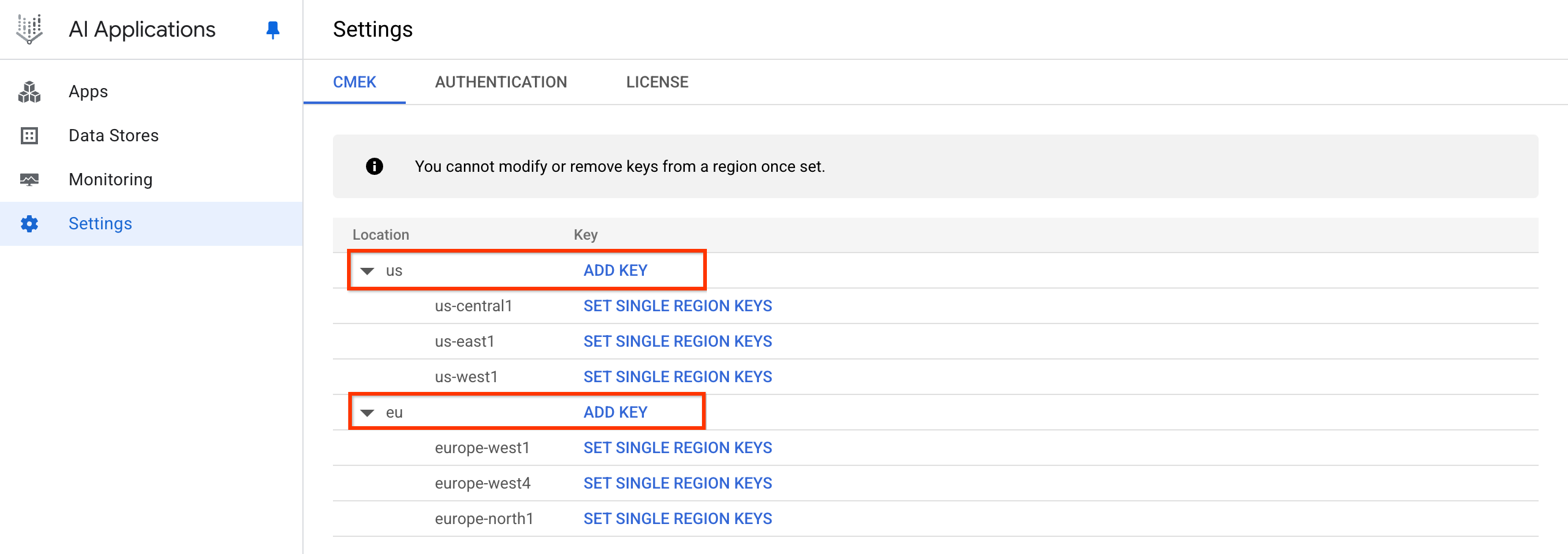

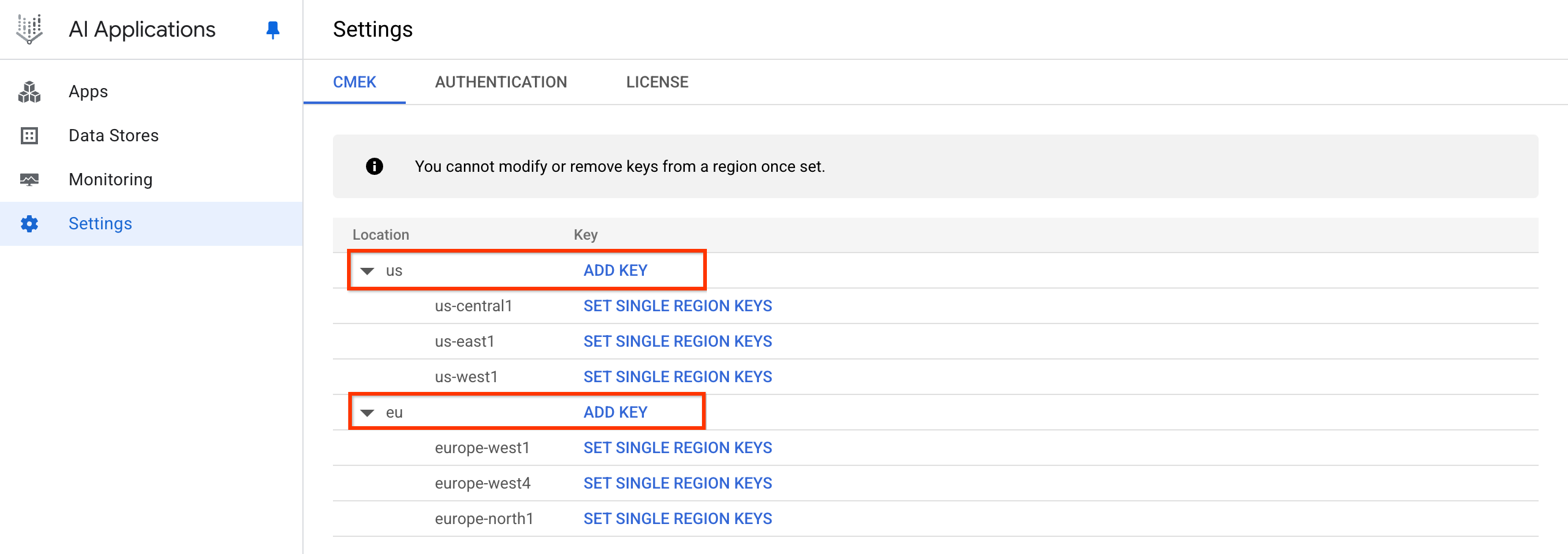

לוחצים על הגדרות ובוחרים בכרטיסייה CMEK.

לוחצים על הוספת מפתח למיקום us או eu.

לוחצים על 'הוספת מפתח'. לוחצים על התפריט הנפתח Select a Cloud KMS key ובוחרים את המפתח.

אם המפתח נמצא בפרויקט אחר, לוחצים על החלפת פרויקט, לוחצים על שם הפרויקט, מקלידים את שם המפתח שיצרתם ובוחרים את המפתח.

אם אתם יודעים את שם המשאב של המפתח, לוחצים על הזנה ידנית, מדביקים את שם המשאב של המפתח ולוחצים על שמירה.

לוחצים על אישור > שמירה.

המפתח נרשם ונוצר CmekResource בשם default_cmek_config.

יכול להיות שיחלפו כמה שעות עד שהנתונים שהוטמעו יופיעו בתוצאות החיפוש.

רישום מפתחות Cloud KMS באזור יחיד עבור מחברים של צד שלישי

REST

כדי לרשום מפתח משלכם ל-Gemini Enterprise, פועלים לפי השלבים הבאים:

מבצעים קריאה ל-

UpdateCmekConfigעם המפתח שרוצים לרשום.curl -X PATCH \ -H "Authorization: Bearer $(gcloud auth print-access-token)" \ -H "Content-Type: application/json" \ -d '{"kmsKey":"projects/KMS_PROJECT_ID/locations/KMS_LOCATION/keyRings/KEY_RING/cryptoKeys/KEY_NAME"}' \ "https://LOCATION-discoveryengine.googleapis.com/v1/projects/PROJECT_ID/locations/LOCATION/cmekConfigs/CMEK_CONFIG_ID?set_default=SET_DEFAULT"מחליפים את מה שכתוב בשדות הבאים:

-

KMS_PROJECT_ID: מזהה הפרויקט שמכיל את המפתח. מספר הפרויקט לא יעבוד. KMS_LOCATION: המפתח במספר אזורים:usאוeurope.-

KEY_RING: השם של אוסף המפתחות שמכיל את המפתח. -

KEY_NAME: השם של המפתח. -

PROJECT_ID: מזהה הפרויקט שמכיל את מאגר הנתונים. -

LOCATION: האזור המרובה של מאגר הנתונים:usאוeu. -

CMEK_CONFIG_ID: מגדירים מזהה ייחודי למשאב CmekConfig, לדוגמה,default_cmek_config. -

SET_DEFAULT: אם רוצים להשתמש במפתח כמפתח ברירת המחדל למאגרי נתונים עתידיים שייווצרו באחסון במספר אזורים, צריך להגדיר את הערךtrue.

-

אופציונלי: מתעדים את הערך

nameשמוחזר על ידי השיטה ופועלים לפי ההוראות במאמר קבלת פרטים על פעולה ממושכת כדי לראות מתי הפעולה מסתיימת.בדרך כלל לוקח כמה דקות לרשום מפתח.

אחרי שהפעולה מסתיימת, מאגרי נתונים חדשים באזור הרב-אזורי הזה מוגנים על ידי המפתח. מידע כללי על יצירת מאגרי נתונים זמין במאמר מידע על אפליקציות ומאגרי נתונים.

אם אתם משתמשים במחברים של צד שלישי ורוצים להגן על הנתונים של הצד השלישי באמצעות מפתח משלכם, אתם צריכים ליצור שלושה מפתחות נוספים של אזור יחיד באופן הבא:

curl -X PATCH \ -H "Authorization: Bearer $(gcloud auth print-access-token)" \ -H "Content-Type: application/json" \ -d '{ "kmsKey":"projects/KMS_PROJECT_ID/locations/KMS_LOCATION/keyRings/KEY_RING/cryptoKeys/KEY_NAME", "singleRegionKeys": [ \ {"kmsKey": "projects/KMS_PROJECT_ID/locations/REGION_1/keyRings/KEY_RING_1/cryptoKeys/KEY_NAME_1"}, \ {"kmsKey": "projects/KMS_PROJECT_ID/locations/REGION_2/keyRings/KEY_RING_2/cryptoKeys/KEY_NAME_2"}, \ {"kmsKey": "projects/KMS_PROJECT_ID/locations/REGION_3/keyRings/KEY_RING_3/cryptoKeys/KEY_NAME_3"} \ ] \ }' \ "https://LOCATION-discoveryengine.googleapis.com/v1/projects/PROJECT_ID/locations/LOCATION/cmekConfigs/CMEK_CONFIG_ID?set_default=SET_DEFAULT"מחליפים את מה שכתוב בשדות הבאים:

KMS_PROJECT_ID: מזהה הפרויקט שמכיל את המפתח. מספר הפרויקט לא יעבוד.מגדירים את הערכים של

REGION:

REGION_1: למיקוםeu, מגדירים את הערךeurope-west1, ולמיקוםus, מגדירים את הערךus-east1.

REGION_2: למיקוםeu, מגדירים את הערךeurope-west4, ולמיקוםus, מגדירים את הערךus-central1.

REGION_3: למיקוםeu, מגדירים את הערךeurope-north1, ולמיקוםus, מגדירים את הערךus-west1.

KEY_RING: השם של אוסף המפתחות שמכיל את המפתח.

KEY_NAME: השם של המפתח במספר אזורים.

LOCATION: האזור המרובה של מאגר הנתונים:usאוeu.

PROJECT_ID: מזהה הפרויקט שמכיל את מאגר הנתונים.

CMEK_CONFIG_ID: מוגדר למזהה של משאב CmekConfig. משתמשים באותו ערך כמו בשלב 1, לדוגמה,default_cmek_config.

SET_DEFAULT: אם רוצים להשתמש במפתח כמפתח ברירת המחדל למאגרי נתונים עתידיים שייווצרו באחסון במספר אזורים, צריך להגדיר את הערךtrue.

המסוף

לפני שמתחילים

מוודאים שהאזורים לא מוגנים כבר על ידי מפתחות. הפעולה הבאה תיכשל אם מפתח כבר רשום לאזור באמצעות פקודת ה-REST.

כדי לבדוק אם יש מפתח פעיל למיקום מסוים, אפשר לעיין במאמר בנושא הצגת מפתחות Cloud KMS.

התהליך

כדי לרשום מפתח משלכם כשמשתמשים במחברים של צד שלישי ל-Gemini Enterprise, פועלים לפי השלבים הבאים:

נכנסים לדף Gemini Enterprise במסוף Google Cloud .

לוחצים על הגדרות ובוחרים בכרטיסייה CMEK.

לוחצים על הוספת מפתח למיקום בארה"ב או באירופה.

לוחצים על 'הוספת מפתח'. לוחצים על התפריט הנפתח Select a cloud kms key ובוחרים את המפתח.

אם המפתח נמצא בפרויקט אחר, לוחצים על החלפת פרויקט, לוחצים על שם הפרויקט, מקלידים את שם המפתח שיצרתם ובוחרים את המפתח.

אם אתם יודעים את שם המשאב של המפתח, לוחצים על הזנה ידנית, מדביקים את שם המשאב של המפתח ולוחצים על שמירה.

לוחצים על אישור > שמירה.

המפתח נרשם ונוצר CmekResource בשם

default_cmek_config.

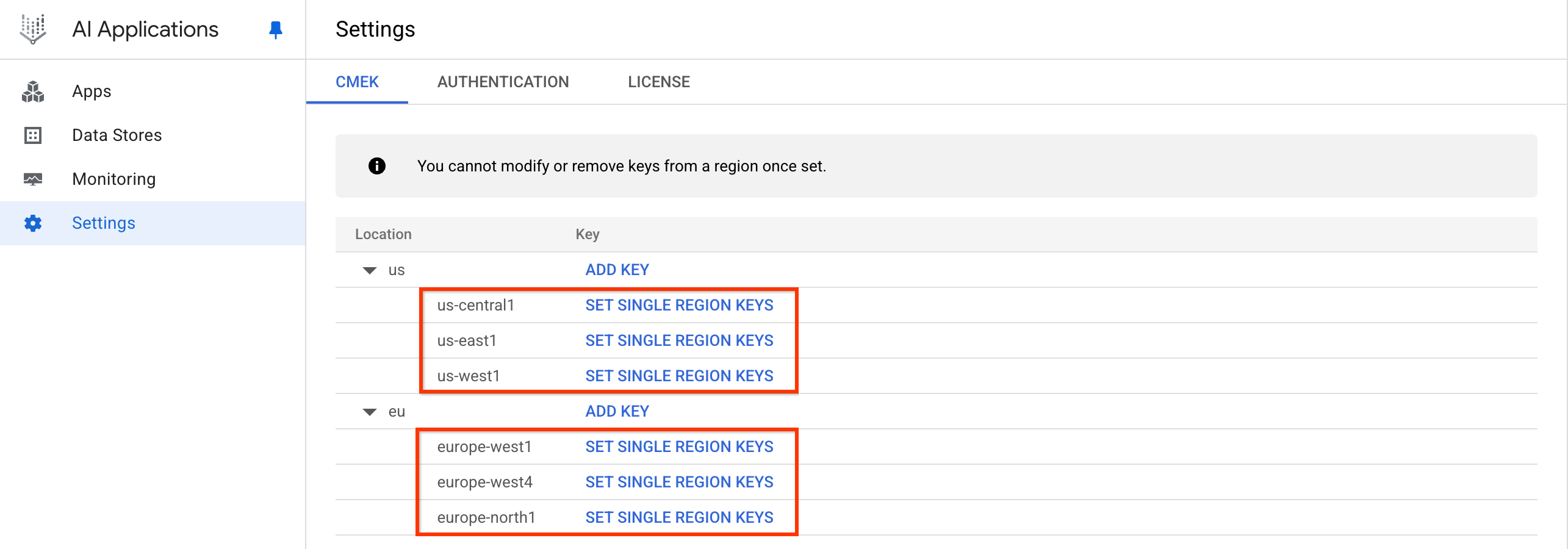

אם מגדירים מקור נתונים של צד שלישי, לוחצים על הגדרת מפתחות לאזור יחיד.

לוחצים על 'הגדרת מפתחות לאזור יחיד'. לוחצים על התפריט הנפתח Select a cloud kms key ובוחרים את המפתח לכל אזור.

אם המפתח נמצא בפרויקט אחר, לוחצים על החלפת פרויקט, לוחצים על שם הפרויקט, מקלידים את שם המפתח שיצרתם ובוחרים את המפתח.

אם אתם יודעים את שם המשאב של המפתח, לוחצים על הזנה ידנית, מדביקים את שם המשאב של המפתח ולוחצים על שמירה.

לוחצים על Save.

המפתחות שלכם באזור יחיד יירשמו ב-CmekResource שנקרא

default_cmek_config.

יכול להיות שיחלפו כמה שעות עד שהנתונים שהוטמעו יופיעו בתוצאות החיפוש.

צפייה במפתחות Cloud KMS

כדי לראות מפתח רשום ל-Gemini Enterprise, אפשר לבצע אחת מהפעולות הבאות:

אם יש לכם את שם המשאב CmekConfig, אתם יכולים להשתמש בשיטה

GetCmekConfig:curl -X GET \ -H "Authorization: Bearer $(gcloud auth print-access-token)" \ "https://LOCATION-discoveryengine.googleapis.com/v1/projects/PROJECT_ID/locations/LOCATION/cmekConfigs/CMEK_CONFIG_ID"מחליפים את מה שכתוב בשדות הבאים:

-

LOCATION: האזור המרובה של מאגר הנתונים:usאוeu. -

PROJECT_ID: מזהה הפרויקט שמכיל את הנתונים. -

CMEK_CONFIG_ID: המזהה של משאב CmekConfig. אם רשמתם את המפתח באמצעות המסוף, המזהה הואdefault_cmek_config.

דוגמה לקריאת curl ותגובה:

$ curl -X GET -H "Authorization: Bearer $(gcloud auth print-access-token)" "https://us-discoveryengine.googleapis.com/v1/projects/my-ai-app-project-123/locations/us/cmekConfigs/default_cmek_config"

{ "name": "projects/my-ai-app-project-123/locations/us/cmekConfigs/default_cmek_config", "kmsKey": "projects/key-project-456/locations/us/keyRings/my-key-ring/cryptoKeys/my-key" "state": "ACTIVE" "isDefault": true }-

אם אין לכם את שם המשאב CmekConfig, צריך לקרוא לשיטה

ListCmekConfigs:curl -X GET \ -H "Authorization: Bearer $(gcloud auth print-access-token)" \ "https://LOCATION-discoveryengine.googleapis.com/v1/projects/PROJECT_ID/locations/LOCATION/cmekConfigs"מחליפים את מה שכתוב בשדות הבאים:

-

LOCATION: האזור המרובה של מאגר הנתונים:usאוeu. -

PROJECT_ID: מזהה הפרויקט שמכיל את הנתונים.

דוגמה לקריאת curl ותגובה:

$ curl -X GET -H "Authorization: Bearer $(gcloud auth print-access-token)" "https://us-discoveryengine.googleapis.com/v1/projects/my-ai-app-project-123/locations/us/cmekConfigs"

{ "cmek_configs": [ { "name": "projects/my-ai-app-project-123/locations/us/cmekConfigs/default_cmek_config", "kmsKey": "projects/key-project-456/locations/us/keyRings/my-key-ring/cryptoKeys/my-key" "state": "ACTIVE" "isDefault": true } ] }-

ביטול הרישום של מפתח Cloud KMS

כדי לבטל את הרישום של המפתח ב-Gemini Enterprise, פועלים לפי השלבים הבאים:

קוראים לשיטה

DeleteCmekConfigעם שם המשאב CmekConfig שרוצים לבטל את הרישום שלו.curl -X DELETE \ -H "Authorization: Bearer $(gcloud auth print-access-token)" \ "https://LOCATION-discoveryengine.googleapis.com/v1/projects/PROJECT_ID/locations/LOCATION/cmekConfigs/CMEK_CONFIG_ID"מחליפים את מה שכתוב בשדות הבאים:

-

LOCATION: האזור המרובה של מאגר הנתונים:usאוeu. -

PROJECT_ID: מזהה הפרויקט שמכיל את מאגר הנתונים. -

CMEK_CONFIG_ID: המזהה של משאב CmekConfig. אם רשמתם את המפתח באמצעות המסוף, המזהה הואdefault_cmek_config.

דוגמה לקריאת curl ותגובה:

$ curl -X DELETE -H "Authorization: Bearer $(gcloud auth print-access-token)" "https://us-discoveryengine.googleapis.com/v1/projects/my-ai-app-project-123/locations/us/cmekConfigs/default_cmek_config" { "name": "projects/my-ai-app-project-123/locations/us/operations/delete-cmek-config-56789", "metadata": { "@type": "type.googleapis.com/google.cloud.discoveryengine.v1.DeleteCmekConfigMetadata" } }-

אופציונלי: מתעדים את הערך

nameשמוחזר על ידי השיטה ופועלים לפי ההוראות במאמר קבלת פרטים על פעולה ממושכת כדי לראות מתי הפעולה הושלמה.בדרך כלל המחיקה של מפתח נמשכת כמה דקות.

אימות של הגנה על מאגר נתונים באמצעות מפתח

מאגרי נתונים שנוצרו אחרי רישום המפתח מוגנים על ידי המפתח. כדי לוודא שמאגר נתונים מסוים מוגן על ידי המפתח שלכם, פועלים לפי השלבים הבאים:

מריצים את פקודת ה-curl הבאה במאגר הנתונים:

curl -X GET \ -H "Authorization: Bearer $(gcloud auth print-access-token)" \ -H "Content-Type: application/json" \ -H "x-goog-user-project: PROJECT_ID" \ "https://LOCATION-discoveryengine.googleapis.com/v1/projects/PROJECT_ID/locations/LOCATION/collections/default_collection/dataStores/DATA_STORE_ID"מחליפים את מה שכתוב בשדות הבאים:

-

LOCATION: האזור המרובה של מאגר הנתונים:usאוeu. -

PROJECT_ID: מזהה הפרויקט שמכיל את מאגר הנתונים. -

DATA_STORE_ID: המזהה של מאגר הנתונים.

דוגמה לקריאת curl:

curl -X GET -H "Authorization: Bearer $(gcloud auth print-access-token)" -H "Content-Type: application/json" -H "x-goog-user-project: my-ai-app-project-123" "https://us-discoveryengine.googleapis.com/v1/projects/my-ai-app-project-123/locations/us/collections/default_collection/dataStores/my-data-store-1"

-

בודקים את הפלט של הפקודה: אם השדה

cmekConfigמופיע בפלט והשדהkmsKeyמציג את המפתח שרשמתם, מאגר הנתונים מוגן על ידי המפתח.דוגמה לתגובה:

{ "name": "projects/969795412903/locations/us/collections/default_collection/dataStores/my-data-store-1", "displayName": "my-data-store-1", "industryVertical": "GENERIC", "createTime": "2023-09-05T21:20:21.520552Z", "solutionTypes": [ "SOLUTION_TYPE_SEARCH" ], "defaultSchemaId": "default_schema", "cmekConfig": { "name": "projects/969795412903/locations/us/collections/default_collection/dataStores/my-data-store-1/cmekConfigs/default_cmek_config", "kmsKey": "projects/my-ai-app-project-123/locations/us/keyRings/my-key-ring/cryptoKeys/my-key" } }

נתונים אחרים שמוגנים על ידי מפתח Cloud KMS

בנוסף לנתונים במאגרי הנתונים, המפתחות יכולים להגן על סוגים אחרים של מידע ליבה בבעלות האפליקציה שמאוחסן ב-Gemini Enterprise, כמו נתוני הסשן שנוצרו במהלך חיפוש עם שאלות המשך. המידע הבסיסי הזה מוגן באמצעות CMEK אם מאגרי הנתונים שמשויכים לאפליקציה מוגנים באמצעות CMEK.

עם זאת, אי אפשר להריץ פקודה ספציפית כדי לוודא שהסשנים מוגנים. אם מריצים את הפקודה Verify that a data store is protected by a key (אימות של מאגר נתונים שמוגן באמצעות מפתח) ורואים את המפתח במשאב cmekConfig, אפשר לדעת שנתוני הסשן מוגנים.

החלפת מפתחות Cloud KMS

כשמבצעים רוטציה למפתחות, יוצרים גרסה חדשה של המפתח ומגדירים את הגרסה החדשה כגרסה הראשית. כדאי להשאיר את הגרסה המקורית של המפתח מופעלת למשך זמן מה לפני שמשביתים אותה. כך ניתנת לכל הפעולות ארוכות הטווח שאולי משתמשות במפתח הישן אפשרות להסתיים.

בקטעים הבאים מפורטים השלבים להחלפת מפתחות במאגר נתונים של Gemini Enterprise. מידע כללי על רוטציית מפתחות זמין במאמר רוטציית מפתחות במדריך Cloud KMS.

חשוב: אל תבצעו רוטציה של מפתחות במאגרי נתונים שמשויכים לאפליקציות של המלצות או לאפליקציות שזקוקות לניתוח נתונים, ואל תבצעו רוטציה של מפתחות של אזור יחיד שמשמשים למחברים של צד שלישי. מידע נוסף זמין במאמר מגבלות של Cloud KMS ב-Gemini Enterprise.

צריך לרשום מחדש את המפתח. כדי לעשות זאת, חוזרים על שלב 1 של רישום מפתח Cloud KMS.

כדי לבצע את הפעולות הבאות, אפשר לעיין בהוראות שבקטע ניהול מפתחות במדריך Cloud KMS:

יוצרים גרסה חדשה של המפתח, מפעילים אותה והופכים אותה לראשית.

אחרי שהמפתח החדש מוגדר כמפתח ראשי, המסמכים במאגר הנתונים מוצפנים מחדש באמצעות המפתח החדש, וכל מסמך שנוסף למאגר הנתונים אחרי כן מוצפן באמצעות המפתח החדש.

משאירים את הגרסה הישנה יותר של המפתח מופעלת.

אחרי שבוע בערך, משביתים את גרסת המפתח הישנה ומוודאים שהכול פועל כמו קודם.

בשלב מאוחר יותר, כשתהיו בטוחים שהשבתת גרסת המפתח הישנה לא גרמה לבעיות, תוכלו להשמיד את גרסת המפתח הישנה.

אם מפתח Cloud KMS מושבת או מבוטל

אם מפתח מושבת או שההרשאות של המפתח מבוטלות, מאגר הנתונים מפסיק להטמיע נתונים ולהציג נתונים תוך 15 דקות. עם זאת, הפעלה מחדש של מפתח או שחזור הרשאות אורכים זמן רב. יכול להיות שיחלפו עד 24 שעות לפני שמאגר הנתונים יוכל לחזור להציג נתונים.

לכן, אל תשביתו מקש אלא אם יש צורך בכך. השבתה והפעלה של מפתח במאגר נתונים הן פעולות שלוקחות זמן. לדוגמה, אם מעבירים מפתח שוב ושוב בין מצב מושבת למצב מופעל, ייקח הרבה זמן עד שמאגר הנתונים יגיע למצב מוגן. השבתה של מפתח והפעלה מחדש שלו מיד לאחר מכן עלולה לגרום להשבתה של המפתח למשך ימים, כי המפתח מושבת קודם ממאגר הנתונים ואז מופעל מחדש.

פתרון בעיות: שגיאה 'לא נמצאו פרויקטים עם מפתח KMS'

הסימפטום: כשמנסים ליצור מאגר נתונים באמצעות מפתח KMS, מקבלים שגיאה שדומה לשגיאה הבאה:

KMS key projects/[...] not found for location: [...] and project number: [...]

בעיה: הודעת השגיאה הזו עלולה להטעות. זה לא בהכרח אומר שהמפתח לא קיים. במקום זאת, יכול להיות שההודעה תציין שמפתח ה-KMS לא נרשם לשימוש ב-Gemini Enterprise במיקום שצוין.

פתרון: כדי לפתור את הבעיה, צריך לרשום את המפתח לפי השלבים שמפורטים במאמר רישום המפתח של Cloud KMS. אחרי שההרשמה מסתיימת, אפשר ליצור מאגרי נתונים שמוגנים על ידי המפתח הזה.