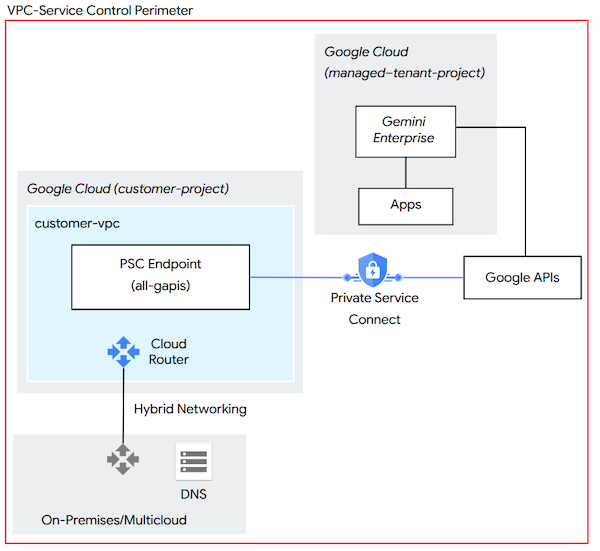

כברירת מחדל, משתמשים ניגשים לממשקים של Gemini Enterprise לתכונות כמו סוכנים, העוזר הדיגיטלי ו-NotebookLM Enterprise דרך האינטרנט הציבורי. כדי לעמוד בדרישות האבטחה של הארגון, אתם יכולים להגדיר גישה פרטית לממשק המשתמש באמצעות פתרונות רישות היברידיים כמו Cloud VPN או Cloud Interconnect.

כדי להגדיר קישוריות פרטית ל-Gemini Enterprise, צריך לנתב את תעבורת הנתונים שלGoogle Cloud ה-API דרך נקודת קצה (endpoint) של Private Service Connect (PSC). הגישה הזו מאפשרת למשתמשים לגשת לממשקים של Gemini Enterprise דרך כתובת IP פנימית בענן הווירטואלי הפרטי (VPC), בלי להשתמש באינטרנט הציבורי.

באדריכלות ההפניה הזו, משתמשים מקומיים או משתמשים בסביבה מרובת עננים מתחברים לנקודת קצה של PSC, שמאפשרת גישה לממשקי Google API דרך כתובת IP פנימית שהוגדרה על ידי המשתמש בתוךGoogle Cloud הענן הווירטואלי הפרטי. בנוסף, צריך להגדיר את ה-DNS הפנימי כך שיפתור דומיינים של Gemini Enterprise לכתובת ה-IP של נקודת הקצה של PSC.

מגבלות

התכונות Deep Research ויצירת סרטונים מסתמכות על הדומיין discoveryengine.clients6.google.com. אין תמיכה בדומיין הזה ב-Private Service Connect. כדי להשתמש בתכונות האלה, הרשת שלכם צריכה לאפשר פענוח DNS ציבורי וגישה לאינטרנט לדומיין discoveryengine.clients6.google.com.

לפני שמתחילים

לפני שמגדירים גישה לממשק משתמש פרטי, חשוב לוודא שיש לכם את הפריטים הבאים:

רשת ענן וירטואלי פרטי (VPC) שמחוברת לרשת המקומית שלכם דרך Cloud Router, באמצעות Cloud VPN או Cloud Interconnect. Google Cloud

הרשאות ליצירת נקודות קצה של Private Service Connect ולניהול מסלולים בהתאמה אישית ב-Cloud Router.

הגדרה של Private Service Connect

כתובות IP וירטואליות (VIP) פרטיות ומוגבלות שמשמשות לגישה פרטית ל-Google לא תומכות בגישה פרטית לממשק המשתמש של Gemini Enterprise. כדי להבטיח פונקציונליות מלאה, צריך לפתור את בעיות הדומיינים של Gemini Enterprise בנקודת קצה של Private Service Connect שהוגדרה עם חבילת all-apis.

יוצרים נקודת קצה חדשה של PSC באותו ענן וירטואלי פרטי (VPC) שבו נמצא Cloud Router שמשמש לרשת היברידית.

מטרגטים את חבילת ה-API All Google APIs. החבילה הזו מספקת גישה לרוב ממשקי Google API, כולל נקודות קצה של שירותים

*.googleapis.com. חבילת ה-API של VPC-SC לא תומכת בכל הדומיינים של Gemini Enterprise.

הגדרת ניתוב ברשת

נקודת הקצה של PSC משתמשת בכתובת IP של /32 שלא מגיעה מרשת משנה רגילה של VPC, והיא לא תהיה גלויה מרשתות מקומיות או מרשתות מרובות עננים. צריך להגדיר את Cloud Router כדי לפרסם את כתובת ה-IP. מידע נוסף על הדרישות לגבי כתובות IP לנקודות קצה של Private Service Connect זמין במאמר דרישות לגבי כתובות IP.

מזהים את כתובת ה-IP שהקציתם לנקודת הקצה של PSC.

בתצורת Cloud Router, יוצרים מסלול בהתאמה אישית לכתובת ה-IP. מידע נוסף על הגדרת מסלולים מותאמים אישית לפרסום ב-Cloud Router זמין במאמר פרסום של טווחי כתובות מותאמים אישית.

מעדכנים את חומות האש המקומיות או מרובות העננים כדי לאפשר תעבורה יוצאת לכתובת ה-IP.

עדכון הגדרות DNS

לבסוף, מעדכנים את הגדרות ה-DNS כדי לתרגם את הדומיינים של Gemini Enterprise באמצעות נקודת הקצה של PSC. מידע נוסף זמין במאמר יצירת רשומות DNS באמצעות שמות DNS שמוגדרים כברירת מחדל.

מגדירים רשומות DNS פנימיות ברשת מקומית או ברשת בענן כדי לפתור את הבעיה בדומיינים הבאים של Gemini Enterprise לכתובת ה-IP הפנימית של נקודת הקצה של ה-PSC:

vertexaisearch.cloud.google.comnotebooklm.cloud.google.comdiscoveryengine.googleapis.comdiscoveryengine.mtls.googleapis.comdiscoveryengine.mtls.clients6.google.comaccounts.googleapis.com

אם הסביבה שלכם דורשת גבולות הגנה מחמירים מפני זליגת נתונים, הגדירו את כתובת ה-IP של חבילת VPC-SC בדומיין

discoveryengine.googleapis.com.

מידע על אבטחת האפליקציה באמצעות VPC Service Controls

כדי להגביר את האבטחה, אתם יכולים להטמיע את VPC Service Controls (VPC-SC) כדי למנוע זליגת מידע משירותים מנוהלים כמו Gemini Enterprise ו-BigQuery. בניגוד לניהול זהויות והרשאות גישה (IAM), שקובע מי יכול לגשת לנתונים, אמצעי הבקרה של VPC-SC קובעים איפה אפשר לגשת לנתונים ולהעביר אותם.

אם אתם שוקלים להשתמש בגישה הזו, חשוב לזכור את הנקודות הבאות:

השימוש ב-VPC Service Controls הוא אופציונלי, אבל מומלץ כדי לחסום גישה ציבורית לשירותי Google שנחשפים דרך

googleapis.com.בין היתר, שירותים (כמו

discoveryengine.googleapis.com) שנוספים לגבולות הגזרה של VPC-SC נחסמים לכל הגישה הציבורית, כולל גישה דרך המסוף Google Cloud .כדי לאפשר גישה לשירותים מוגנים בתוך גבולות גזרה של VPC-SC, האדמינים צריכים לאפשר באופן מפורש תעבורת נתונים נכנסת (ingress) באמצעות כללי תעבורת נתונים נכנסת (ingress) של VPC-SC או הגדרת רמות גישה באמצעות Access Context Manager.

מידע נוסף על אבטחת אפליקציית Gemini Enterprise באמצעות VPC-SC ו-Access Context Manager זמין במאמר אבטחת האפליקציה באמצעות VPC Service Controls.