Tentang layanan yang dipublikasikan

Dokumen ini memberikan ringkasan tentang penggunaan Private Service Connect untuk menyediakan layanan bagi konsumen layanan.

Sebagai produsen layanan, Anda dapat menggunakan Private Service Connect untuk memublikasikan layanan menggunakan alamat IP internal di jaringan VPC Anda. Layanan yang Anda publikasikan dapat diakses oleh konsumen layanan dengan menggunakan alamat IP internal di jaringan VPC mereka.

Untuk menyediakan layanan kepada konsumen, Anda membuat satu atau beberapa subnet khusus. Selanjutnya, buat lampiran layanan yang merujuk ke subnet tersebut. Lampiran layanan dapat memiliki preferensi koneksi yang berbeda.

Jenis konsumen layanan

Ada dua jenis konsumen yang dapat terhubung ke layanan Private Service Connect:

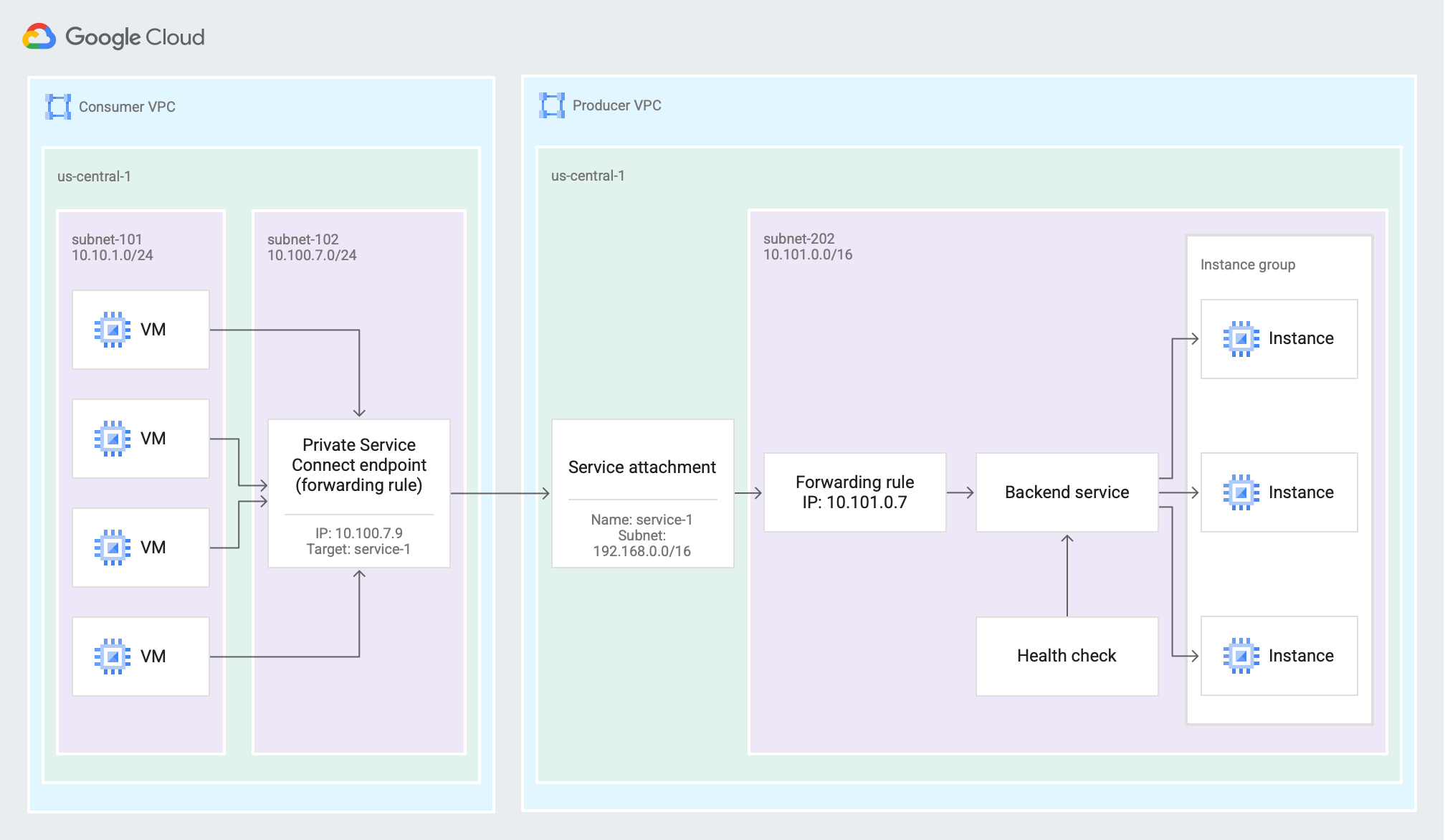

Endpoint didasarkan pada aturan penerusan.

Endpoint memungkinkan konsumen layanan mengirimkan traffic dari jaringan VPC konsumen ke layanan di jaringan VPC produsen layanan (klik untuk memperbesar).

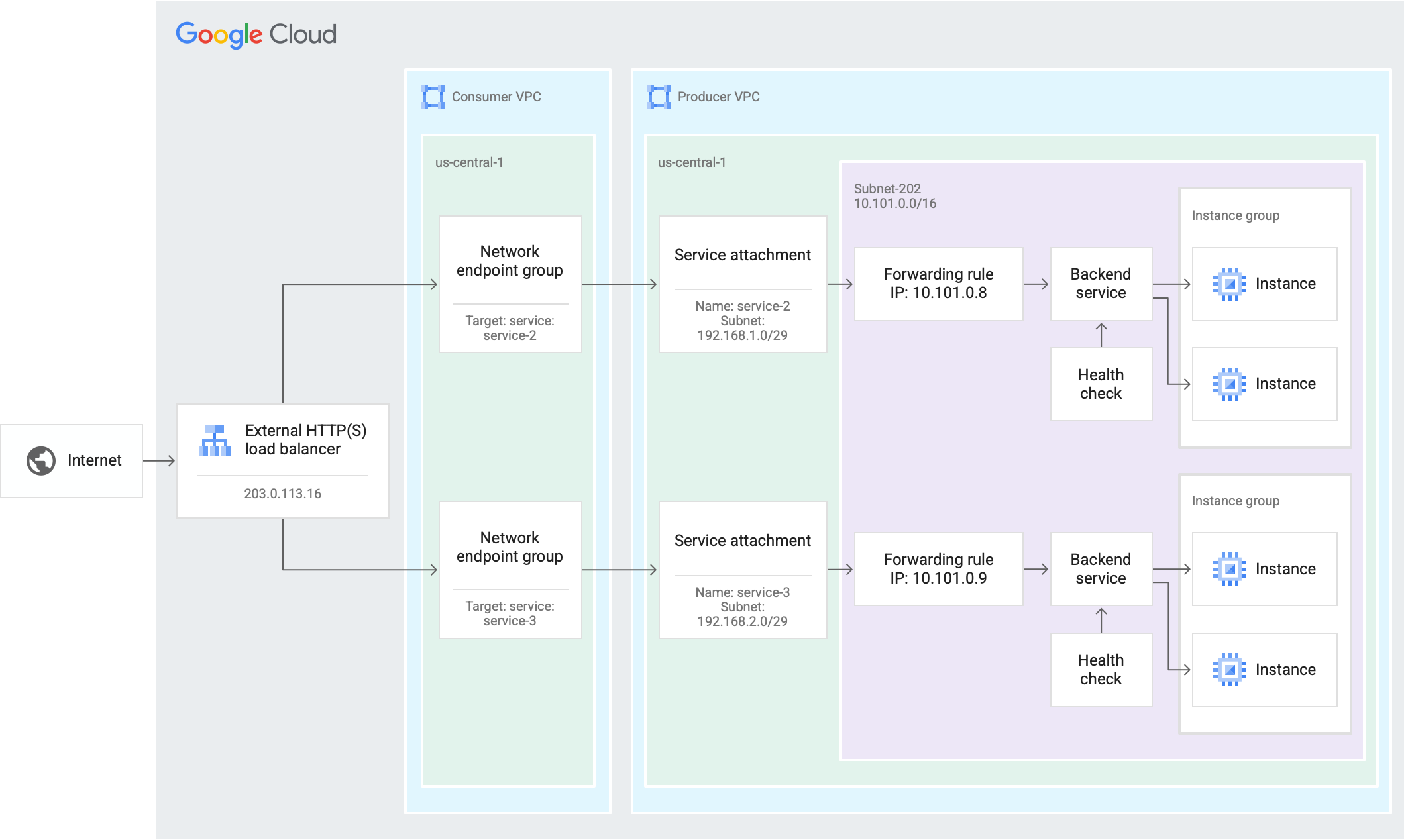

Backend didasarkan pada load balancer.

Backend yang menggunakan Load Balancer Aplikasi eksternal global memungkinkan konsumen layanan dengan akses internet mengirimkan traffic ke layanan di jaringan VPC produsen layanan (klik untuk memperbesar).

Subnet NAT

Lampiran layanan Private Service Connect dikonfigurasi dengan satu atau beberapa subnet NAT (juga disebut sebagai subnet Private Service Connect). Paket dari jaringan VPC konsumen diterjemahkan menggunakan NAT sumber (SNAT) sumber sehingga alamat IP sumber aslinya dikonversi menjadi alamat IP sumber dari subnet NAT di jaringan VPC produsen.

Lampiran layanan dapat memiliki beberapa subnet NAT. Selain itu, subnet NAT dapat ditambahkan ke lampiran layanan kapan saja tanpa mengganggu traffic.

Meskipun lampiran layanan dapat memiliki beberapa subnet NAT yang dikonfigurasi, subnet NAT tidak dapat digunakan di lebih dari satu lampiran layanan.

Subnet NAT Private Service Connect tidak dapat digunakan untuk resource seperti instance virtual machine (VM) atau aturan penerusan. Subnet hanya digunakan untuk menyediakan alamat IP untuk SNAT koneksi konsumen yang masuk.

Pengukuran subnet NAT

Ukuran subnet menentukan jumlah konsumen yang dapat terhubung ke layanan Anda. Jika semua alamat IP di subnet NAT digunakan, koneksi Private Service Connect tambahan akan gagal. Pertimbangkan hal berikut:

Satu alamat IP digunakan dari subnet NAT untuk setiap endpoint atau backend yang terhubung ke lampiran layanan.

Jumlah koneksi TCP atau UDP, klien, atau jaringan VPC konsumen tidak memengaruhi pemakaian alamat IP dari subnet NAT.

Jika propagasi koneksi digunakan oleh konsumen, alamat IP tambahan akan digunakan untuk setiap spoke VPC yang koneksinya dipropagasi, untuk setiap endpoint.

Anda dapat mengontrol jumlah koneksi yang diterapkan yang dibuat dengan mengonfigurasi batas koneksi yang diterapkan.

Saat Anda memperkirakan jumlah alamat IP yang diperlukan untuk endpoint dan backend, perhitungkan layanan multi-tenant atau konsumen yang menggunakan akses multi-titik untuk Private Service Connect.

Pemantauan subnet NAT

Untuk membantu memastikan bahwa koneksi Private Service Connect tidak gagal karena alamat IP yang tidak tersedia di subnet NAT, kami merekomendasikan hal berikut:

- Pantau metrik lampiran layanan

private_service_connect/producer/used_nat_ip_addresses. Pastikan jumlah alamat IP NAT yang digunakan tidak melebihi kapasitas subnet NAT lampiran layanan. - Pantau status koneksi dari koneksi lampiran layanan. Jika koneksi memiliki status Needs attention, mungkin tidak ada alamat IP lain yang tersedia di subnet NAT lampiran.

- Untuk layanan multi-tenant, Anda dapat menggunakan Batas koneksi untuk membantu memastikan bahwa satu konsumen tidak menghabiskan kapasitas subnet NAT lampiran layanan.

Jika diperlukan, subnet NAT dapat ditambahkan ke lampiran layanan kapan saja tanpa mengganggu traffic.

Spesifikasi NAT

Pertimbangkan karakteristik NAT Private Service Connect berikut saat Anda mendesain layanan yang Anda publikasikan:

Waktu Tunggu Tidak Ada Aktivitas Pemetaan UDP adalah 30 detik dan tidak dapat dikonfigurasi.

Waktu Tunggu Tidak Ada Aktivitas Koneksi yang Dibuat TCP adalah 20 menit dan tidak dapat dikonfigurasi.

Untuk menghindari masalah koneksi klien yang kehabisan waktu, lakukan salah satu tindakan berikut:

Pastikan semua koneksi berlangsung kurang dari 20 menit.

Pastikan beberapa traffic dikirim lebih sering daripada sekali setiap 20 menit. Anda dapat menggunakan detak jantung atau tetap aktif di aplikasi, atau tetap aktif TCP. Misalnya, Anda dapat mengonfigurasi keepalive di proxy target dari Load Balancer Aplikasi internal Regional atau Load Balancer Jaringan proxy internal Regional.

Waktu Tunggu Tidak Ada Aktivitas Koneksi Transitori TCP adalah 30 detik dan tidak dapat dikonfigurasi.

Ada penundaan dua menit sebelum 5 tuple apa pun (alamat IP sumber subnet NAT dan port sumber ditambah protokol tujuan, alamat IP, dan port tujuan) dapat digunakan kembali.

SNAT untuk Private Service Connect tidak mendukung fragmen IP.

Koneksi maksimum

VM produsen tunggal dapat menerima maksimum 64.512 koneksi TCP serentak dan 64.512 koneksi UDP dari satu konsumen (endpoint atau backend) Private Service Connect. Tidak ada batasan jumlah total koneksi TCP dan UDP yang dapat diterima endpoint Private Service Connect secara gabungan di semua backend produsen. VM klien dapat menggunakan ke-65.536 port sumber saat memulai koneksi TCP atau UDP ke endpoint Private Service Connect. Semua penafsiran alamat jaringan (NAT) dilakukan secara lokal di host produsen, yang tidak memerlukan kumpulan port NAT yang dialokasikan secara terpusat.

Lampiran layanan

Produsen layanan mengekspos layanan mereka melalui lampiran layanan. Lampiran layanan memiliki karakteristik berikut:

- Untuk mengekspos layanan, produsen layanan membuat lampiran layanan yang merujuk ke layanan target.

- Layanan target dapat berupa salah satu dari berikut:

- Aturan penerusan load balancer

- Instance Secure Web Proxy

- URI lampiran layanan memiliki format ini:

projects/SERVICE_PROJECT/regions/REGION/serviceAttachments/SERVICE_NAME - Lampiran layanan hanya dapat memiliki satu layanan target.

- Beberapa lampiran layanan dapat berbagi layanan target yang sama.

- Anda dapat memperbarui layanan target lampiran layanan tanpa membuat ulang lampiran layanan.

- Lampiran layanan memungkinkan Anda mengontrol akses ke layanan yang dipublikasikan, melihat koneksi, dan mengonfigurasi batas koneksi. Untuk mengetahui informasi selengkapnya, lihat Tentang mengontrol akses ke layanan yang dipublikasikan.

Status koneksi

Lampiran layanan memiliki status koneksi yang mendeskripsikan status koneksinya. Untuk informasi selengkapnya, lihat Status koneksi.

Konfigurasi DNS

Untuk informasi tentang konfigurasi DNS untuk layanan dan endpoint yang dipublikasikan yang terhubung ke layanan yang dipublikasikan, lihat Konfigurasi DNS untuk layanan.

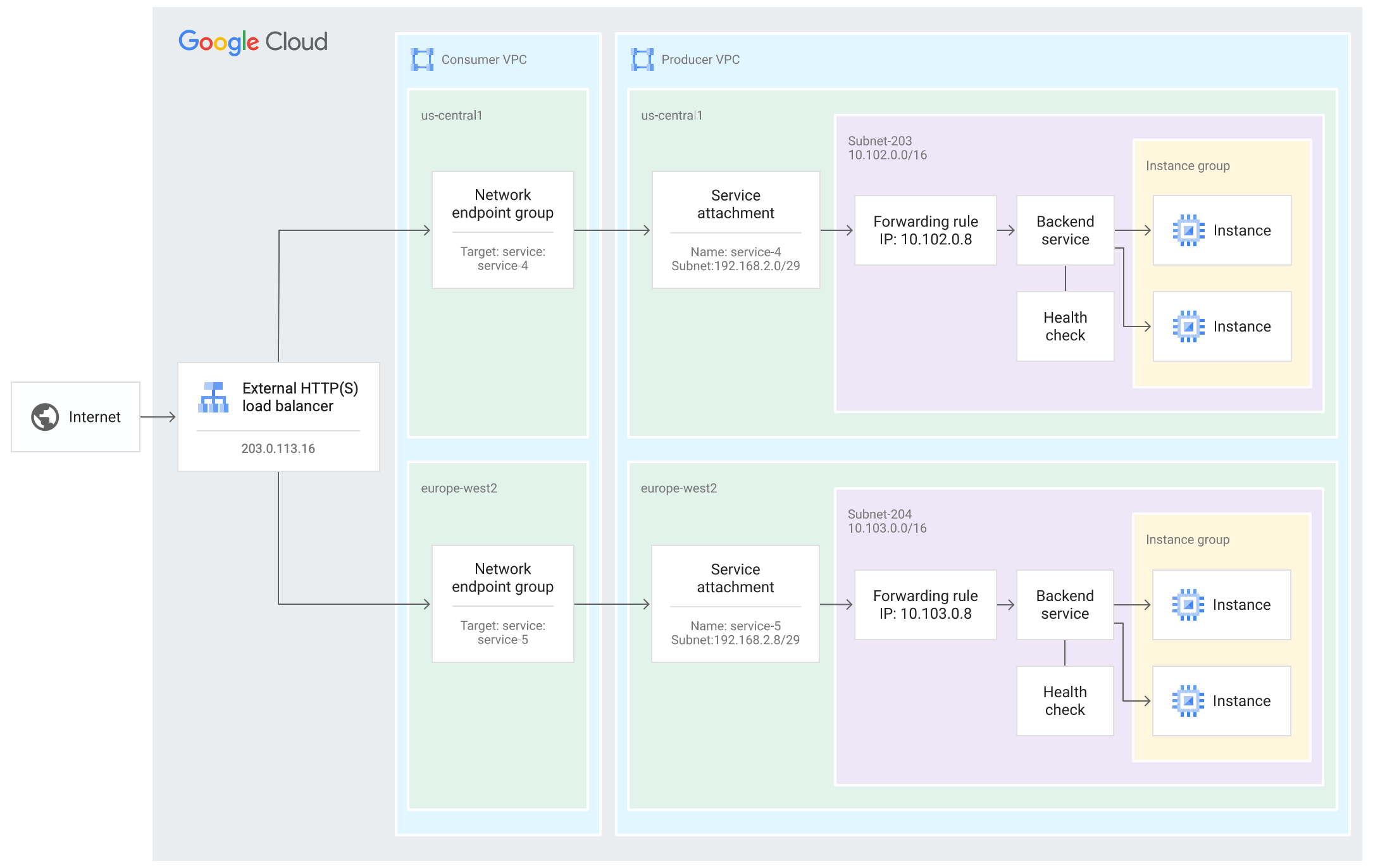

Konfigurasi beberapa region untuk failover

Anda dapat menyediakan layanan di beberapa region dengan membuat konfigurasi berikut.

Konfigurasi produsen:

- Deploy layanan di setiap region. Setiap instance layanan regional harus dikonfigurasi pada load balancer regional yang mendukung akses oleh backend.

- Buat lampiran layanan untuk memublikasikan setiap instance regional dari layanan.

Konfigurasi konsumen:

- Buat backend

Private Service Connect untuk mengakses layanan yang dipublikasikan. Backend

harus didasarkan pada

load balancer yang mendukung failover lintas region

dan mencakup konfigurasi berikut:

- NEG Private Service Connect di setiap region yang mengarah ke lampiran layanan region tersebut

- Layanan backend global yang berisi backend NEG

Konfigurasi ini mendukung failover lintas region otomatis. Dengan failover otomatis, jika instance layanan di satu region menjadi tidak responsif, load balancer konsumen akan berhenti merutekan traffic ke layanan tersebut dan merutekan traffic ke instance layanan yang responsif di region alternatif.

Penggunaan Load Balancer Aplikasi eksternal global memungkinkan konsumen layanan dengan akses internet mengirim traffic ke layanan di jaringan VPC produsen layanan. Karena layanan di-deploy di beberapa region, load balancer konsumen dapat merutekan traffic ke instance layanan yang sehat di region alternatif (klik untuk memperbesar).

Untuk mengetahui informasi selengkapnya tentang failover lintas region, lihat artikel berikut:

Terjemahan versi IP

Untuk endpoint Private Service Connect yang terhubung ke layanan yang dipublikasikan (lampiran layanan), versi IP alamat IP aturan penerusan konsumen menentukan versi IP endpoint dan traffic yang keluar dari endpoint. Alamat IP dapat berasal dari subnet khusus IPv4, khusus IPv6, atau dual-stack. Versi IP endpoint dapat berupa IPv4 atau IPv6, tetapi tidak keduanya.

Untuk layanan yang dipublikasikan, versi IP lampiran layanan ditentukan oleh alamat IP aturan penerusan terkait atau instance Secure Web Proxy. Alamat IP ini harus kompatibel dengan jenis stack subnet NAT lampiran layanan. Subnet NAT dapat berupa subnet khusus IPv4, khusus IPv6, atau dual-stack. Jika subnet NAT adalah subnet dual-stack, rentang alamat IPv4 atau IPv6 akan digunakan, tetapi tidak keduanya.

Private Service Connect tidak mendukung koneksi endpoint IPv4 dengan lampiran layanan IPv6. Dalam hal ini, pembuatan endpoint gagal dengan pesan error berikut:

Private Service Connect forwarding rule with an IPv4 address

cannot target an IPv6 service attachment.

Kombinasi berikut dapat digunakan untuk konfigurasi yang didukung:

- Endpoint IPv4 ke lampiran layanan IPv4

- Endpoint IPv6 ke lampiran layanan IPv6

-

Endpoint IPv6 ke lampiran layanan IPv4

Dalam konfigurasi ini, Private Service Connect secara otomatis menerjemahkan antara dua versi IP.

Untuk koneksi antara backend Private Service Connect dan lampiran layanan, aturan penerusan konsumen dan produsen harus menggunakan IPv4.

Fitur dan kompatibilitas

Dalam tabel berikut, tanda centang menunjukkan bahwa fitur didukung, dan simbol tidak ada menunjukkan bahwa fitur tidak didukung.

Bergantung pada load balancer produsen yang dipilih, layanan produsen dapat mendukung akses melalui endpoint, backend, atau keduanya.

Dukungan untuk endpoint

Bagian ini merangkum opsi konfigurasi yang tersedia untuk konsumen dan produsen saat menggunakan endpoint untuk mengakses layanan yang dipublikasikan.

Konfigurasi konsumen

Tabel ini merangkum opsi konfigurasi yang didukung dan kemampuan endpoint yang mengakses layanan yang dipublikasikan berdasarkan jenis produsen target.

Konfigurasi produsen

Tabel ini merangkum opsi konfigurasi yang didukung dan kemampuan layanan yang dipublikasikan yang diakses oleh endpoint.

| Jenis produser | Konfigurasi produsen (layanan yang dipublikasikan) | |||

|---|---|---|---|---|

| Backend produsen yang didukung | Protokol PROXY (khusus traffic TCP) | Versi IP | ||

| Load Balancer Aplikasi internal lintas region |

|

|

||

| Load Balancer Jaringan passthrough internal |

|

|

||

| Penerusan protokol internal (instance target) |

|

|

||

| Layanan pemetaan port |

|

|

||

| Load Balancer Aplikasi internal regional |

|

|

||

| Load Balancer Jaringan proxy internal regional |

|

|

||

| Secure Web Proxy |

|

|

||

Load balancer yang berbeda mendukung konfigurasi port yang berbeda pula; beberapa load balancer mendukung port tunggal, beberapa mendukung berbagai port, dan beberapa mendukung semua port. Untuk informasi selengkapnya, lihat spesifikasi port.

Dukungan untuk backend

Backend Private Service Connect untuk layanan yang dipublikasikan memerlukan dua load balancer, yaitu load balancer konsumen dan load balancer produsen. Bagian ini merangkum opsi konfigurasi yang tersedia untuk konsumen dan produsen saat menggunakan backend untuk mengakses layanan yang dipublikasikan.

Konfigurasi konsumen

Tabel ini menjelaskan load balancer konsumen yang didukung oleh backend Private Service Connect untuk layanan yang dipublikasikan, termasuk protokol layanan backend yang dapat digunakan dengan setiap load balancer konsumen. Load balancer konsumen dapat mengakses layanan yang dipublikasikan yang dihosting di load balancer produsen yang didukung.

| Load balancer konsumen | Protokol | IP version | Failover lintas region |

|---|---|---|---|

|

IPv4 | ||

|

IPv4 | ||

|

Load Balancer Aplikasi eksternal global Catatan:

|

|

IPv4 | |

|

Load Balancer Jaringan proxy eksternal global Untuk mengaitkan load balancer ini dengan NEG Private Service Connect, gunakan Google Cloud CLI atau kirim permintaan API. Catatan: Load Balancer Jaringan proxy klasik tidak didukung. |

|

IPv4 | |

|

IPv4 | ||

|

IPv4 | ||

|

IPv4 | ||

|

IPv4 |

Konfigurasi produsen

Tabel ini menjelaskan konfigurasi untuk load balancer produsen yang didukung oleh backend Private Service Connect untuk layanan yang dipublikasikan.

| Jenis produser | Konfigurasi produsen (layanan yang dipublikasikan) | |||||

|---|---|---|---|---|---|---|

| Backend produsen yang didukung | Protokol aturan penerusan | Port aturan penerusan | Protokol PROXY | IP version | Dukungan pemantauan kondisi Private Service Connect | |

| Load Balancer Aplikasi internal lintas region |

|

|

Mendukung satu, beberapa, atau semua port | IPv4 | ||

| Load Balancer Jaringan passthrough internal |

|

|

Lihat Konfigurasi port produsen | IPv4 | ||

| Load Balancer Aplikasi internal regional |

|

|

Mendukung satu port | IPv4 | ||

|

Load Balancer Jaringan proxy internal regional Catatan: Koneksi dari Load Balancer Aplikasi eksternal global konsumen tidak didukung. |

|

|

Mendukung satu port | IPv4 | ||

| Secure Web Proxy |

|

|

Tidak berlaku | IPv4 | ||

Konfigurasi port produsen

Saat Load Balancer Jaringan passthrough internal dipublikasikan menggunakan Private Service Connect, konsumen yang menggunakan backend Private Service Connect untuk mengakses layanan perlu mengetahui port mana yang akan digunakan untuk berkomunikasi dengan layanan. Pertimbangkan hal berikut saat Anda membuat aturan penerusan untuk Load Balancer Jaringan passthrough internal produsen:

- Sebaiknya Anda memberi tahu konsumen port mana yang digunakan dalam aturan penerusan produsen, sehingga mereka dapat menentukan port saat membuat NEG.

Jika konsumen tidak menentukan port produsen saat membuat NEG, port produsen ditentukan berdasarkan konfigurasi aturan penerusan produsen:

- Jika aturan penerusan produsen menggunakan satu port, backend konsumen menggunakan port yang sama.

Jika aturan penerusan produsen menggunakan beberapa port, hal berikut berlaku:

- Jika port

443disertakan, backend konsumen menggunakan port443. - Jika port

443tidak disertakan, backend konsumen akan menggunakan port pertama dalam daftar, setelah daftar diurutkan berdasarkan abjad. Misalnya, jika Anda menentukan port80dan port1111, backend konsumen akan menggunakan port1111. Mengubah port yang digunakan oleh backend produsen dapat menyebabkan gangguan layanan bagi konsumen.

Misalnya, Anda membuat layanan yang dipublikasikan dengan aturan penerusan yang menggunakan port

443dan8443, serta VM backend yang merespons di port443dan8443. Saat backend konsumen terhubung ke layanan ini, backend tersebut menggunakan port443untuk komunikasi.Jika Anda mengubah VM backend agar hanya merespons di port

8443, backend konsumen tidak dapat lagi menjangkau layanan yang dipublikasikan.

- Jika port

Jika aturan penerusan produsen menggunakan semua port, konsumen layanan harus menentukan port produsen saat membuat NEG. Jika tidak menentukan port, backend konsumen akan menggunakan port

1, yang tidak berfungsi.

Mutabilitas layanan

Anda dapat memperbarui layanan target lampiran layanan tanpa membuat ulang lampiran layanan. Untuk melakukannya, Anda memperbarui lampiran layanan untuk menargetkan layanan target baru.

Koneksi konsumen tidak dihapus atau dibuat ulang selama update ini, dan setiap koneksi mempertahankan ID koneksi Private Service Connect (pscConnectionId). Namun, selama update, traffic akan terganggu selama beberapa saat. Setelah update selesai, aliran traffic akan dilanjutkan

tanpa memerlukan tindakan lebih lanjut dari produsen atau konsumen.

Saat mengganti layanan target, batasan berikut berlaku:

- Lampiran layanan harus dikaitkan dengan layanan target.

- Layanan target baru harus memiliki jaringan VPC, region, dan versi IP yang sama dengan layanan sebelumnya.

- Anda tidak dapat memperbarui layanan target pemetaan port jika lampiran layanan memiliki koneksi dari konsumen yang menggunakan backend Private Service Connect.

- Setelan akses global

(

allow-psc-global-access) layanan target baru dan yang sudah ada harus sama. Jika Anda perlu mengubah akses global, perbarui terlebih dahulu lampiran layanan untuk merujuk ke layanan target baru, lalu perbarui properti akses global layanan dalam operasi terpisah. - Untuk mengupdate ke atau dari layanan target penerusan protokol internal, Anda harus menggunakan gcloud CLI atau mengirim permintaan API.

Tabel berikut mencantumkan kombinasi layanan target asli dan baru yang didukung. Tanda centang menunjukkan bahwa penggantian didukung, dan simbol tidak ada menunjukkan bahwa penggantian tidak didukung.

| Layanan target asli | Layanan target baru | ||||||

|---|---|---|---|---|---|---|---|

| Load Balancer Jaringan passthrough internal | Penerusan protokol internal (instance target) | Layanan pemetaan port | Load Balancer Aplikasi internal regional | Load Balancer Jaringan proxy internal regional | Load Balancer Aplikasi internal lintas region | Secure Web Proxy | |

| Load Balancer Jaringan passthrough internal | |||||||

| Penerusan protokol internal (instance target) | |||||||

| Layanan pemetaan port | |||||||

| Load Balancer Aplikasi internal regional | |||||||

| Load Balancer Jaringan proxy internal regional | |||||||

| Load Balancer Aplikasi internal lintas region | |||||||

| Secure Web Proxy | |||||||

VPC Bersama

Service Project Admin dapat membuat lampiran layanan di project layanan VPC Bersama yang terhubung ke resource di jaringan VPC Bersama.

Konfigurasinya sama seperti untuk lampiran layanan reguler, kecuali untuk hal berikut:

- Aturan penerusan load balancer produsen dikaitkan dengan alamat IP dari jaringan VPC Bersama. Subnet aturan penerusan harus dibagikan dengan project layanan.

- Lampiran layanan menggunakan subnet Private Service Connect dari jaringan VPC Bersama. Subnet ini harus dibagikan dengan project layanan.

Logging

Anda dapat mengaktifkan Log Aliran VPC di subnet yang berisi VM backend. Log ini menampilkan alur antara VM backend dan alamat IP di subnet Private Service Connect.

Kontrol Layanan VPC

Kontrol Layanan VPC dan Private Service Connect itu kompatibel satu sama lain. Jika jaringan VPC tempat endpoint Private Service Connect diterapkan berada dalam perimeter Kontrol Layanan VPC, endpoint tersebut merupakan bagian dari perimeter yang sama. Setiap layanan yang didukung Kontrol Layanan VPC yang diakses melalui endpoint tunduk pada kebijakan perimeter Kontrol Layanan VPC tersebut.

Saat Anda membuat endpoint, panggilan API bidang kontrol akan dilakukan antara project konsumen dan produsen untuk membuat koneksi Private Service Connect. Membuat koneksi Private Service Connect antara project konsumen dan produsen yang tidak berada dalam perimeter Kontrol Layanan VPC yang sama tidak memerlukan otorisasi eksplisit dengan kebijakan keluar. Komunikasi ke layanan yang didukung Kontrol Layanan VPC melalui endpoint dilindungi oleh perimeter Kontrol Layanan VPC.

Melihat informasi koneksi konsumen

Secara default, Private Service Connect menerjemahkan alamat IP sumber konsumen ke alamat di salah satu subnet Private Service Connect di jaringan VPC produsen layanan. Jika ingin melihat alamat IP sumber asli konsumen, Anda dapat mengaktifkan protokol PROXY saat memublikasikan layanan. Private Service Connect mendukung protokol PROXY versi 2.

Tidak semua layanan mendukung protokol PROXY. Untuk mengetahui informasi selengkapnya, lihat Fitur dan kompatibilitas.

Jika protokol PROXY diaktifkan, Anda bisa mendapatkan alamat IP sumber konsumen dan ID koneksi PSC (pscConnectionId) dari header protokol PROXY.

Format header protokol PROXY bergantung pada versi IP endpoint konsumen. Jika load balancer lampiran layanan Anda memiliki alamat IPv6, konsumen dapat terhubung dengan alamat IPv4 dan IPv6. Konfigurasi aplikasi Anda untuk menerima dan membaca header protokol PROXY untuk versi IP traffic yang akan diterima.

Untuk traffic konsumen yang mengalir melalui koneksi yang dipropagasi, alamat IP sumber konsumen dan ID koneksi PSC merujuk ke endpoint Private Service Connect yang dipropagasi.

Jika Anda mengaktifkan protokol PROXY untuk lampiran layanan, perubahan hanya berlaku untuk koneksi baru. Koneksi yang ada tidak menyertakan header protokol PROXY.

Jika Anda mengaktifkan protokol PROXY, periksa dokumentasi software server web backend Anda untuk mendapatkan informasi tentang penguraian dan pemrosesan header protokol PROXY yang masuk di payload TCP koneksi klien. Jika protokol PROXY diaktifkan pada lampiran layanan, tetapi server web backend tidak dikonfigurasi untuk memproses header protokol PROXY, format permintaan web mungkin salah. Jika format permintaan salah, server tidak dapat menafsirkan permintaan tersebut.

ID koneksi Private Service Connect (pscConnectionId) dienkode dalam header protokol PROXY dalam format Type-Length-Value (TLV).

| Kolom | Panjang kolom | Nilai kolom |

|---|---|---|

| Jenis | 1 byte | 0xE0 (PP2_TYPE_GCP)

|

| Length | 2 byte | 0x8 (8 byte) |

| Value | 8 byte | pscConnectionId 8 byte di urutan jaringan |

Anda dapat melihat nilai pscConnectionId 8 byte dari aturan penerusan konsumen atau

lampiran layanan produsen.

Nilai pscConnectionId akan berbeda di seluruh dunia untuk semua koneksi aktif pada titik waktu tertentu. Namun, seiring waktu, pscConnectionId dapat digunakan kembali dalam

skenario berikut:

Dalam jaringan VPC tertentu, jika Anda menghapus endpoint (aturan penerusan), dan membuat endpoint baru menggunakan alamat IP yang sama, nilai

pscConnectionIdyang sama dapat digunakan.Jika Anda menghapus jaringan VPC yang berisi endpoint (aturan penerusan), setelah masa tunggu selama tujuh hari, nilai

pscConnectionIdyang digunakan untuk endpoint tersebut dapat digunakan untuk endpoint yang berbeda di jaringan VPC lain.

Anda dapat menggunakan nilai pscConnectionId untuk melakukan proses debug dan melacak sumber

paket.

ID lampiran layanan Private Service Connect 16 byte terpisah

(pscServiceAttachmentId) tersedia dari lampiran layanan produsen.

Nilai pscServiceAttachmentId adalah ID unik secara global yang mengidentifikasi lampiran layanan Private Service Connect. Anda dapat menggunakan nilai

pscServiceAttachmentId untuk visibilitas dan proses debug. Nilai ini tidak

disertakan dalam header protokol PROXY.

Harga

Harga untuk Private Service Connect dijelaskan di halaman harga VPC.

Kuota

Jumlah total endpoint Private Service Connect dan koneksi yang di-propagate, dari konsumen mana pun, yang dapat mengakses jaringan VPC produsen Anda dikontrol oleh kuota PSC ILB consumer forwarding rules per producer VPC network.

Endpoint berkontribusi pada kuota ini hingga dihapus, meskipun lampiran layanan terkait dihapus atau dikonfigurasi untuk menolak koneksi. Koneksi yang di-propagate berkontribusi pada kuota ini hingga endpoint terkait dihapus, meskipun propagasi koneksi dinonaktifkan di hub NCC atau spoke koneksi yang di-propagate dihapus.

Akses lokal

Layanan Private Service Connect disediakan menggunakan endpoint. Endpoint ini dapat diakses dari host lokal yang terhubung dan didukung. Untuk informasi selengkapnya, lihat Mengakses endpoint dari host lokal.

Batasan

Layanan yang dipublikasikan memiliki batasan berikut:

- Load balancer yang dikonfigurasi dengan

beberapa protokol—kumpulan protokol ditetapkan ke

L3_DEFAULT—tidak didukung. - Duplikasi Paket tidak dapat menduplikasi paket untuk traffic layanan yang dipublikasikan Private Service Connect.

- Anda harus menggunakan Google Cloud CLI atau API untuk membuat lampiran layanan yang mengarah ke aturan penerusan yang digunakan untuk penerusan protokol internal.

Untuk masalah dan solusinya, lihat Masalah umum.