כברירת מחדל, Cloud Run מצפין את התוכן של הלקוחות במצב מנוחה. Cloud Run מטפל בהצפנה בשבילכם בלי שתצטרכו לבצע פעולות נוספות. האפשרות הזו נקראת הצפנת ברירת המחדל של Google.

אם אתם רוצים לשלוט במפתחות ההצפנה, אתם יכולים להשתמש במפתחות הצפנה בניהול הלקוח (CMEK) ב-Cloud KMS עם שירותים שמשולבים עם CMEK, כולל Cloud Run. שימוש במפתחות של Cloud KMS מאפשר לכם לשלוט ברמת ההגנה, במיקום, בלוח הזמנים של הרוטציה, בשימוש ובהרשאות הגישה, ובגבולות הקריפטוגרפיים. בנוסף, באמצעות Cloud KMS תוכלו לצפות ביומני ביקורת ולשלוט במחזורי החיים של המפתחות. במקום ש-Google תהיה הבעלים של מפתחות ההצפנה (KEK) הסימטריים שמגנים על הנתונים שלכם ותנהל אותם, אתם שולטים במפתחות האלה ומנהלים אותם ב-Cloud KMS.

אחרי שמגדירים את המשאבים עם CMEK, חוויית הגישה למשאבי Cloud Run דומה לשימוש בהצפנת ברירת המחדל של Google. מידע נוסף על אפשרויות ההצפנה זמין במאמר מפתחות הצפנה בניהול הלקוח (CMEK).

במאמר הגנה על הנתונים באמצעות CMEK מוסבר איך להגן על הנתונים באמצעות CMEK בפונקציות שנוצרו באמצעות פקודות gcloud functions או באמצעות Cloud Functions v2 API.

חשוב לדעת:

- מטא-נתונים של קבצים, כמו הנתיב, לא מוצפנים.

- מטא-נתונים של שירות Cloud Run, כמו שם או משתני סביבה, לא מוצפנים באמצעות המפתח שסופק אלא באמצעות Google-owned and Google-managed encryption key.

- בזמן הריצה, הזיכרון ותוכן הקובץ לא מוצפנים.

- אם משביתים את ה-CMEK, מופעים חדשים של עדכונים קיימים ב-Cloud Run שמשתמשים במפתח לא יופעלו.

- אם CMEK מושבת, פריסה של עדכון חדש ב-Cloud Run תיכשל אלא אם נעשה שימוש במפתח חדש ותקין.

CMEK עם Cloud KMS Autokey

אתם יכולים ליצור CMEK באופן ידני כדי להגן על משאבי Cloud Run או להשתמש ב-Cloud KMS Autokey. עם Autokey, מחזיקי מפתחות ומפתחות נוצרים לפי דרישה כדי לתמוך ביצירת משאבים ב-Cloud Run. אם סוכני השירות שמשתמשים במפתחות לפעולות הצפנה ופענוח לא קיימים, הם נוצרים ומקבלים את התפקידים הנדרשים של ניהול זהויות והרשאות גישה (IAM). מידע נוסף מופיע במאמר סקירה כללית על Autokey.

כדי להגדיר CMEK באופן ידני, ראו הגדרת CMEK לשירות Cloud Run.

כדי להגדיר CMEK באמצעות Autokey, אפשר לעיין במאמר בנושא שימוש ב-Autokey.

אי אפשר להשתמש ב-Autokey בפונקציות שנוצרו באמצעות פקודות gcloud functions או באמצעות Cloud Functions v2 API.

מכסות Cloud KMS ו-Cloud Run

אתם יכולים להגדיר את CMEK לאחת מרמות ההגנה שזמינות כדי לציין איך מתבצעות פעולות קריפטוגרפיות. כשמשתמשים ב-CMEK ב-Cloud Run, הפרויקטים יכולים לנצל את המכסות של בקשות קריפטוגרפיות ב-Cloud KMS. לדוגמה, מאגרי מידע מוצפנים באמצעות CMEK יכולים לנצל את המכסות האלה לכל העלאה או הורדה.

פעולות הצפנה ופענוח באמצעות מפתחות CMEK משפיעות על המכסות של Cloud KMS באופן הבא:

- כשמדובר במפתחות CMEK של תוכנה שנוצרו ב-Cloud KMS, לא נעשה שימוש במכסת Cloud KMS.

- מפתחות CMEK בחומרה – לפעמים נקראים מפתחות Cloud HSM – פעולות ההצפנה והפענוח נספרות במסגרת המכסות של Cloud HSM בפרויקט שמכיל את המפתח.

- מפתחות CMEK חיצוניים – לפעמים נקראים מפתחות Cloud EKM – פעולות ההצפנה והפענוח נספרות במכסות של Cloud EKM בפרויקט שמכיל את המפתח.

מידע נוסף מופיע במאמר מכסות ב-Cloud KMS.

התנהגות של התאמה אוטומטית לעומס (autoscaling) שמושפעת מ-CMEK

כשמשתמשים במפתחות הצפנה בניהול הלקוח, יכולה להיות השפעה על התאמה אוטומטית לעומס הצפויה בשירות Cloud Run. לדוגמה, זמן האחזור להפעלת מופעים חדשים יכול להתארך בגלל עיכובים ביצירת קשר עם מערכות חיצוניות לניהול מפתחות במהלך פעולות שקשורות למפתחות.

בטבלה הבאה מוצגים השינויים האפשריים בהתנהגות עקב שימוש ב-CMEK:

| פעולה שקשורה ל-CMEK | התנהגות של התאמה אוטומטית לעומס |

|---|---|

| המפתח הושבת, הושמד או בוטל | מופעים חדשים לא יופעלו. |

| לא ניתן ליצור קשר עם מנהל המפתחות החיצוני | אם אפשר לנסות שוב את בקשת המפתח, לא יושבתו מופעים במהלך הניסיונות החוזרים ולא יופעלו מופעים חדשים. יכול להיות שהרחבת הקיבולת תיראה איטית מהצפוי. אם אי אפשר לנסות שוב את בקשת המפתח, לא יופעלו מופעים חדשים, והמופעים הפעילים יושבתו אחרי תקופת המתנה. |

| חריגה מהמכסה של KMS | אם חורגים מהמכסה הזו, שגיאות RESOURCE_EXHAUSTED נרשמות ביומן ומופעים חדשים לא יופעלו. כדי לפתור את הבעיה, אפשר לבקש מכסה נוספת. |

לפני שמתחילים

מתן גישה למפתח ל-Cloud Run

כדי להשתמש ב-CMEK ב-Cloud Run, מבצעים את השלבים הבאים:

מגדירים את Artifact Registry לשימוש ב-CMEK.

בעזרת מדריך למתחילים ל-Docker ב-Artifact Registry, יוצרים מאגר Docker ומעבירים אליו בדחיפה קובץ אימג'.

משתמשים במפתח סימטרי קיים של Cloud KMS או יוצרים מפתח סימטרי חדש.

כדי לאפשר ל-Cloud Run גישה למפתח, צריך להעניק לסוכן השירות של Cloud Run את התפקיד Cloud KMS CryptoKey Encrypter/Decrypter:

המסוף

עוברים אל הדף Cryptographic keys

לוחצים על מחזיק המפתחות של המפתח כדי לפתוח את דף רשימת המפתחות.

בוחרים את המפתח ובכרטיסייה Permissions (הרשאות) בצד שמאל, לוחצים על Add principal (הוספת גורם ראשי).

בשדה New principals, מעתיקים את כתובת האימייל של סוכן השירות של Cloud Run. היא כוללת את הסיומת הבאה:

service-PROJECT_NUMBER@serverless-robot-prod.iam.gserviceaccount.com.

בשדה Select a role, בוחרים באפשרות Cloud KMS CryptoKey Encrypter/Decrypter.

לוחצים על שמירה

gcloud

משתמשים בפקודה

gcloud kmsהבאה:gcloud kms keys add-iam-policy-binding KEY_NAME \ --keyring=KEYRING \ --location=LOCATION \ --member serviceAccount:service-PROJECT_NUMBER@serverless-robot-prod.iam.gserviceaccount.com \ --role='roles/cloudkms.cryptoKeyEncrypterDecrypter'

מחליפים את מה שכתוב בשדות הבאים:

- KEY_NAME: שם המפתח.

- KEYRING: השם של אוסף המפתחות.

- LOCATION: שם האזור.

- PROJECT_NUMBER: מספר הפרויקט שבו אתם מתכוונים לפרוס את שירות Cloud Run.

כדי להעניק את תפקיד ה-IAM

roles/cloudkms.cryptoKeyEncrypterDecrypter, צריך הרשאה לניהול משאבי Cloud KMS בפרויקטGoogle Cloud . רק חברים ב-IAM עם התפקידים 'בעלים' (roles/owner) או 'אדמין של Cloud KMS' (roles/cloudkms.admin) יכולים להעניק או לבטל גישה למשאבי Cloud KMS.

הגדרת CMEK לשירות Cloud Run

כל שינוי בהגדרות מוביל ליצירה של גרסה חדשה. גם גרסאות עתידיות יקבלו את הגדרת התצורה הזו באופן אוטומטי, אלא אם תבצעו עדכונים מפורשים כדי לשנות אותה.

המסוף

נכנסים ל-Cloud Run במסוף Google Cloud :

בתפריט הניווט של Cloud Run, בוחרים באפשרות Services (שירותים) ולוחצים על Deploy container (פריסת קונטיינר) כדי להגדיר שירות חדש. אם אתם מגדירים שירות קיים, לוחצים על השירות ואז על עריכה ופריסה של עדכון חדש.

אם אתם מגדירים שירות חדש, ממלאים את דף ההגדרות הראשוניות של השירות ואז לוחצים על Container(s), Volumes, Networking, Security (מאגרים, אמצעי אחסון, רשתות, אבטחה) כדי להרחיב את דף הגדרות השירות.

לוחצים על הכרטיסייה אבטחה.

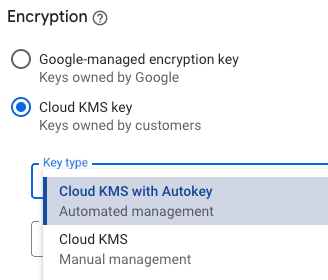

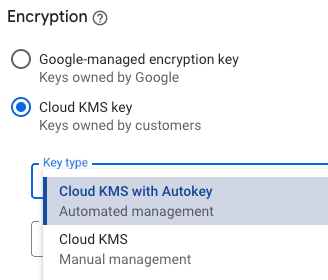

- בקטע הצפנה:

- בוחרים באפשרות מפתח Cloud KMS.

- בשדה Key type, בוחרים באפשרות Cloud KMS.

- בתפריט Select a Cloud KMS key (בחירת מפתח Cloud KMS), בוחרים אחת מהאפשרויות הבאות:

בוחרים באפשרות החלפת פרויקט אם רוצים להשתמש במפתח מפרויקט אחר. אתם יכולים להפנות למפתח מפרויקט אחר אם לחשבון השירות של הפרויקט שלכם יש גישה למפתח לפעולות הצפנה ופענוח.

בוחרים באפשרות Enter key manually כדי להזין את הסוד מפרויקט, באמצעות הפורמט הבא:

projects/PROJECT_NAME/locations/LOCATION/keyRings/KEYRING_NAME/cryptoKeys/KEY_NAME.- עוברים אל הדף 'מפתחות קריפטוגרפיים'.

- לוחצים על אוסף המפתחות.

- בוחרים את השם של אוסף המפתחות ולוחצים על פעולות.

- בתפריט, בוחרים באפשרות העתקת שם המשאב ומדביקים אותו בשדה שם המשאב של המפתח מהשלב הקודם.

- בתפריט פעולת ביטול המפתח, בוחרים באחת מהאפשרויות הבאות:

מניעת יצירה של מכונת מאגר חדשה: לא יופעלו מכונות חדשות אחרי ביטול המפתח של CMEK.

כיבוי בהקדם האפשרי: לא יופעלו מכונות חדשות והמכונות הקיימות יכובו אחרי ביטול המפתח של CMEK.

השהיית כיבוי בהתאמה אישית: מציינים את מספר השעות לפני שהשירות יכבה.

כדי להעתיק ולהדביק את שם המשאב מפרויקט אחר שיש לכם גישה אליו:

- בקטע הצפנה:

לוחצים על יצירה או על פריסה.

gcloud

כדי להגדיר מפתח בשירות, משתמשים באחת מהפקודות הבאות:

gcloud run deploy SERVICE \ --image IMAGE_URL \ --key KEY \ --post-key-revocation-action-type KEY_REVOCATION_ACTION --encryption-key-shutdown-hours SHUTDOWN_HOURS

gcloud run services update SERVICE --key KEY --post-key-revocation-action-type KEY_REVOCATION_ACTION --encryption-key-shutdown-hours SHUTDOWN_HOURS

מחליפים את מה שכתוב בשדות הבאים:

- SERVICE: השם של השירות.

- IMAGE_URL: הפניה לקובץ אימג' בקונטיינר, לדוגמה,

us-docker.pkg.dev/cloudrun/container/hello:latest. אם אתם משתמשים ב-Artifact Registry, צריך ליצור מראש את המאגר REPO_NAME. כתובת ה-URL היא בפורמטLOCATION-docker.pkg.dev/PROJECT_ID/REPO_NAME/PATH:TAG. - KEY: השם המלא של המפתח בפורמט הבא:

projects/PROJECT_NAME/locations/LOCATION/keyRings/KEYRING_NAME/cryptoKeys/KEY_NAME. - KEY_REVOCATION_ACTION:

shut-downאוprevent-new, בהתאם להעדפות שלכם לביטול מפתחות. - SHUTDOWN_HOURS: מספר השעות להשהיה לפני שהשירות נסגר אחרי הביטול.

YAML

אם אתם יוצרים שירות חדש, דלגו על השלב הזה. אם אתם מעדכנים שירות קיים, מורידים את הגדרות ה-YAML שלו:

gcloud run services describe SERVICE --format export > service.yaml

מעדכנים את הערכים של ההערות הבאות של CMEK לערכים הרצויים:

apiVersion: serving.knative.dev/v1 kind: Service metadata: name: SERVICE spec: template: metadata: annotations: run.googleapis.com/encryption-key: projects/PROJECT_NAME/locations/LOCATION/keyRings/KEYRING_NAME/cryptoKeys/KEY_NAME run.googleapis.com/post-key-revocation-action-type: KEY_REVOCATION_ACTION run.googleapis.com/encryption-key-shutdown-hours: SHUTDOWN_HOURS name: REVISION

מחליפים את מה שכתוב בשדות הבאים:

- SERVICE: השם של שירות Cloud Run.

- PROJECT_NAME: השם של הפרויקט שבו נוצר המפתח.

- LOCATION: המיקום שבו נוצר המפתח. המיקום צריך להיות זהה למיקום של שירות Cloud Run.

- KEYRING_NAME: השם של אוסף המפתחות.

- KEY_NAME: השם של המפתח.

- KEY_REVOCATION_ACTION:

shut-downאוprevent-new, בהתאם להעדפות שלכם לביטול מפתחות. - SHUTDOWN_HOURS: מספר השעות להשהיה לפני שהשירות נסגר אחרי הביטול.

- REVISION עם שם חדש של גרסה או למחוק אותה (אם היא קיימת). אם מספקים שם חדש לגרסה, חובה שהוא יעמוד בקריטריונים הבאים:

- מתחיל ב-

SERVICE- - הוא מכיל רק אותיות קטנות, מספרים וגם

- - לא מסתיים ב-

- - לא חורג מ-63 תווים

- מתחיל ב-

מחליפים את השירות בהגדרה החדשה שלו באמצעות הפקודה הבאה:

gcloud run services replace service.yaml

Terraform

כדי ללמוד איך להחיל הגדרות ב-Terraform או להסיר אותן, ראו פקודות בסיסיות ב-Terraform.

מוסיפים את הקוד הבא למשאב google_cloud_run_v2_service בתצורת Terraform.

resource "google_cloud_run_v2_service" "default" {

name = "SERVICE"

location = "europe-west1"

template {

containers {

image = "us-docker.pkg.dev/cloudrun/container/hello"

}

encryption_key = "projects/PROJECT_NAME/locations/LOCATION/keyRings/KEYRING_NAME/cryptoKeys/KEY_NAME"

}

}

מחליפים את מה שכתוב בשדות הבאים:

- SERVICE: השם של שירות Cloud Run.

- PROJECT_NAME: השם של הפרויקט שבו נוצר המפתח.

- LOCATION: המיקום שבו נוצר המפתח. המיקום צריך להיות זהה למיקום של שירות Cloud Run.

- KEYRING_NAME: השם של אוסף המפתחות.

- KEY_NAME: השם של המפתח.

שימוש ב-Autokey

אם עדיין לא עשיתם זאת, מפעילים את Cloud KMS Autokey.

כל שינוי בהגדרות מוביל ליצירה של גרסה חדשה. גם גרסאות עתידיות יקבלו את הגדרת התצורה הזו באופן אוטומטי, אלא אם תבצעו עדכונים מפורשים כדי לשנות אותה.

המסוף

נכנסים ל-Cloud Run במסוף Google Cloud :

בתפריט הניווט של Cloud Run, בוחרים באפשרות Services (שירותים) ולוחצים על Deploy container (פריסת קונטיינר) כדי להגדיר שירות חדש. אם אתם מגדירים שירות קיים, לוחצים על השירות ואז על עריכה ופריסה של עדכון חדש.

אם אתם מגדירים שירות חדש, ממלאים את דף ההגדרות הראשוניות של השירות ואז לוחצים על Container(s), Volumes, Networking, Security (מאגרים, אמצעי אחסון, רשתות, אבטחה) כדי להרחיב את דף הגדרות השירות.

לוחצים על הכרטיסייה אבטחה.

- בקטע הצפנה:

- בתפריט Key type (סוג המפתח), בוחרים באפשרות Cloud KMS with Autokey (Cloud KMS עם Autokey).

- לוחצים על בקשת מפתח.

- לוחצים על יצירה.

פרטי המפתח מוצגים אחרי יצירת המשאב.

- בתפריט פעולת ביטול המפתח, בוחרים באחת מהאפשרויות הבאות:

מניעת יצירה של מכונת מארח חדשה: לא יופעלו מכונות מארח חדשות אחרי ביטול CMEK.

כיבוי בהקדם האפשרי: לא יופעלו מופעים חדשים והמופעים הקיימים יכובו אחרי ביטול CMEK.

השהיית כיבוי בהתאמה אישית: מציינים את מספר השעות לפני שהשירות יכבה.

- בקטע הצפנה:

לוחצים על יצירה או על פריסה.

הצגת הגדרות אבטחה

כדי לראות את הגדרות האבטחה הנוכחיות של שירות Cloud Run:

המסוף

במסוף Google Cloud , נכנסים לדף Services של Cloud Run:

לוחצים על השירות שרוצים לראות את הפרטים שלו כדי לפתוח את הדף פרטי השירות.

לוחצים על הכרטיסייה עדכונים.

בחלונית הפרטים בצד שמאל, הגדרת האבטחה מופיעה בכרטיסייה אבטחה.

gcloud

משתמשים בפקודה הבאה:

gcloud run services describe SERVICE

מאתרים את הגדרת האבטחה בתצורה שהוחזרה.

הגדרות נוספות לפריסות שמבוססות על מקור

פריסות של מקורות Cloud Run ופונקציות כוללות שלב נוסף של build. כדי לוודא שהשלב הזה תואם ל-CMEK, צריך לבצע את הפעולות הבאות:

יוצרים קטגוריה של Cloud Storage עם הצפנה באמצעות CMEK. פרטים נוספים זמינים במסמכי התיעוד של CMEK ל-Cloud Storage.

מעלים את קוד המקור לקטגוריית האחסון שמוצפנת באמצעות CMEK כקובץ ארכיון דחוס.

יוצרים מאגר Artifact Registry מוצפן באמצעות CMEK. פרטים נוספים זמינים במסמכי התיעוד בנושא CMEK ל-Artifact Registry. במאגר הזה מאוחסנים ארטיפקטים שנוצרו בתהליך ה-build.

פורסים את הפונקציה ומעבירים את משאבי ה-build באמצעות הדגלים

--sourceו---image.

gcloud run deploy FUNCTION \

--key KEY \

--source CUSTOM_BUCKET_WITH_SOURCE_CODE \

--image CUSTOM_AR_REPOSITORY \

--function FUNCTION_ENTRYPOINT \

--base-image BASE_IMAGE \

--region REGION

מחליפים את מה שכתוב בשדות הבאים:

FUNCTION: השם של הפונקציה שרוצים לפרוס. אפשר להשמיט את הפרמטר הזה לגמרי, אבל אם תשמיטו אותו, תתבקשו לציין את השם.

KEY: השם המלא של המפתח בפורמט הבא:

projects/PROJECT_NAME/locations/LOCATION/keyRings/KEYRING_NAME/cryptoKeys/KEY_NAME.CUSTOM_BUCKET_WITH_SOURCE_CODE: ה-URI של מיקום ב-Cloud Storage שבו מאוחסן קוד המקור. הפורמט הנדרש הוא:

gs://BUCKET_NAME/PATH_TO_SOURCE.CUSTOM_AR_REPOSITORY: ה-URI של מאגר Artifact Registry בפורמט

REGION-docker.pkg.dev/PROJECT_ID/REPOSITORY_NAME/PACKAGE_NAME.FUNCTION_ENTRYPOINT: נקודת הכניסה לפונקציה בקוד המקור. זה הקוד ש-Cloud Run מריץ כשהפונקציה פועלת. הערך של הדגל הזה צריך להיות שם של פונקציה או שם מלא של מחלקה שקיימים בקוד המקור.

BASE_IMAGE: סביבת תמונת הבסיס של הפונקציה. מידע נוסף על תמונות בסיס ועל החבילות שכלולות בכל תמונה זמין במאמר תמונות בסיס של סביבות ריצה.

REGION: האזור שבו רוצים לפרוס את הפונקציה. Google Cloudלדוגמה,

europe-west1.

בנוסף, אם אתם משתמשים ב-Eventarc להפעלת הפונקציות, כדאי לעיין בהגדרת CMEK ל-Eventarc. במקרים כאלה, כדי לעמוד בדרישות התאימות באופן מלא, צריך להצפין את הערוצים שמתאימים לסוגי האירועים שבהם נעשה שימוש.

בדיקת ביטול של CMEK

כדי לוודא שההגנה באמצעות CMEK פועלת, אפשר להשבית את המפתח שבו השתמשתם כדי להפעיל CMEK בשירות מסוים, ואז לנסות להפעיל את השירות:

מריצים את הפקודה הבאה כדי לוודא שאפשר לגשת לשירות:

curl SERVICE_URLמחליפים את SERVICE_URL בכתובת ה-URL של השירות. אפשר למצוא את כתובת ה-URL הזו בממשק המשתמש של המסוף אחרי הפריסה: כתובת ה-URL של מאגר התגים מוצגת לצד הטקסט כתובת URL:.

ממתינים את מספר הדקות שציינתם.SHUTDOWN_HOURS אם לא ציינתם את מספר שעות ההשבתה, צריך להפעיל מחדש את המפתח ולערוך או לפרוס מחדש את השירות עם הערך המוגדר למינימום של שעה אחת. אם פרסתם קוד מקור, נסו להציג את קוד המקור. הניסיון אמור להיכשל.

אחרי שמחכים את משך הזמן SHUTDOWN_HOURS שהגדרתם, מריצים מחדש את הפקודה הבאה ומוודאים שאי אפשר יותר לגשת לשירות:

curl SERVICE_URL

אחרי שמוודאים שגרסת המפתח מושבתת, מפעילים את המפתח.

הסבר על יומני ביקורת והודעות שגיאה

אם אתם אחראים למעקב אחרי יומני ביקורת, יכול להיות שאחת מהמשימות שלכם היא לאמת פעולות של CMEK בשירות Cloud Run. במקרה כזה, צריך להבין את יומני הביקורת שקשורים לכך.

אם אתם אחראים לטיפול בשגיאות זמן ריצה בשירות Cloud Run, יכול להיות שתצטרכו לפתור בעיות שקשורות ל-CMEK שנרשמות במהלך הפעולה של שירות Cloud Run.

בקטעים הבאים מוסבר על המידע שנדרש לביצוע המשימות הקודמות.

יומני ביקורת

יומני הביקורת של KMS מספקים נתיב ביקורת לכל פעולה שמתבצעת באמצעות מפתח. בשירותי Cloud Run שמופעל בהם CMEK, Cloud Run מוסיף הקשר ספציפי של המתקשר שמפרט למה המערכת ניגשה למפתח הלקוח. בטבלה הבאה מפורטים ההקשרים שעשויים להופיע ביומני הביקורת:

| הסיבה לגישה למפתח | תיאור |

|---|---|

Decrypting CMEK-encrypted layer during container clone start. |

הרישום מתבצע בכל פעם שמופעל מופע חדש. |

Encrypting a newly created data-encryption-key w/ the customer-managed-encryption-key. |

היומן מתועד במהלך הפריסה של שירות עם CMEK, שבו המפתח להצפנת נתונים (DEK) עטוף ב-CMEK. |

Decrypting an existing encrypted data-encryption-key, under the same customer-managed-encryption-key, to be used to encrypt container contents. |

הרישום מתבצע כשמופע חדש מופעל, מה שמחייב פענוח של התמונה. |

Performing an encrypt operation on dummy data to check the customer-managed-encryption-key status and access. |

הפעולה מתועדת בכל פעם שמתבצעת בדיקת אימות של המפתח, והבדיקה הזו מתבצעת מעת לעת. |

Performing a decrypt operation on dummy data to check the customer-managed-encryption-key status and access. |

הפעולה מתועדת בכל פעם שמתבצעת בדיקת אימות של המפתח, והבדיקה הזו מתבצעת מעת לעת. |

למידע ספציפי על הפורמט והתוכן של יומני הביקורת, אפשר לעיין בדף בנושא רישום ביומן ביקורת של KMS.

הודעות שגיאה

שימו לב שהודעות השגיאה שמתקבלות ממנהל מפתחות חיצוני מועברות ישירות אל היומנים של Cloud Run בשירות שלכם.

בטבלה הבאה מפורטות הודעות שגיאה שקשורות ל-CMEK, יחד עם תיאורים ופתרונות אפשריים.

| הודעה | תיאור |

|---|---|

User's service account does not have CMEK decrypter permission. Service account: %s |

פתרון: מתן הרשאת גישה לשירות למפתח |

User's KMS operation quota has been exceeded. CMEK key: %s |

השירות שמופעל בו CMEK חרג ממכסות KMS. פתרון: בקשה להגדלת המכסה ב-KMS |

User's CMEK key has been disabled. CMEK key: %s |

בוטל ה-CMEK. פתרון: צריך לשנות את ה-CMEK של השירות ולפרוס מחדש את השירות. |

User's CMEK key has been destroyed. CMEK key: %s |

מפתח ה-CMEK נמחק. פתרון: צריך לשנות את ה-CMEK של השירות ולפרוס מחדש את השירות. |

User's CMEK key has been scheduled for deletion. CMEK Key: %s |

מחיקת ה-CMEK תוזמנה. פתרון: צריך לשנות את ה-CMEK של השירות ולפרוס מחדש את השירות. |

המאמרים הבאים

- מידע נוסף על CMEK

- מידע נוסף על הרשאות ותפקידים ב-Cloud KMS

- מידע נוסף על הצפנת ברירת המחדל של Google

- יצירת מפתח

- איך מסובבים מפתחות

- יומני ביקורת