Halaman ini menjelaskan cara mengonfigurasi Kontrol Layanan VPC untuk mengamankan produk data Anda.

Gunakan Kontrol Layanan VPC untuk mencegah pemindahan data yang tidak sah dan memastikan bahwa komunikasi antara produk data, aset data, dan pengguna tetap berada dalam perimeter yang sah.

Produk data adalah pengelompokan logis dari resource (aset data) yang dapat mencakup beberapa project. Jika project Anda termasuk dalam perimeter Kontrol Layanan VPC yang berbeda, Anda harus mengonfigurasi aturan ingress dan egress untuk mengizinkan Dataplex API mengelola resource dan metadata.

Sebelum memulai

- Pahami Kontrol Layanan VPC.

- Pahami konsep produk data.

- Pastikan Anda memiliki izin yang diperlukan untuk mengelola perimeter Kontrol Layanan VPC dan resource Katalog Pengetahuan.

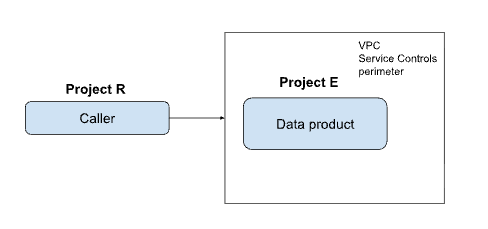

Aturan perimeter layanan untuk membuat produk data

Project berikut menentukan batas komunikasi yang diperlukan untuk membuat produk data di seluruh perimeter layanan:

Project R (Pemanggil): project tempat pengguna, akun layanan, atau aplikasi berada yang memulai permintaan pembuatan.

Project E (Produk data): project yang menghosting resource produk data.

Untuk membuat produk data di project yang berbeda dengan project pemanggil Anda, konfigurasikan aturan masuk dan keluar berikut:

| Project | Aturan wajib diisi |

|---|---|

| Project R | Aturan keluar untuk Project E |

| Project E | Aturan ingress untuk Project R |

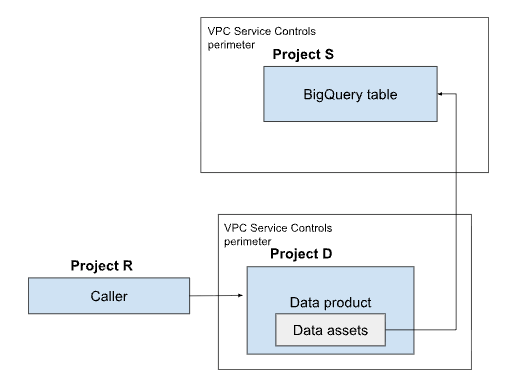

Aturan perimeter layanan untuk mengelola aset data

Saat Anda mengelola aset data (seperti menambahkan tabel BigQuery ke produk data), arsitekturnya melibatkan tiga peran project yang berbeda:

Project R (Pemanggil): project yang memulai permintaan pengelolaan aset.

Project D (Produk data): project yang menghosting produk data yang mengelompokkan aset. Aset dalam produk data adalah penunjuk ke resource data fisik, seperti set data, tabel, atau tampilan BigQuery. Produk data dapat berisi satu atau beberapa aset.

Project S (Sumber resource): project tempat resource data sebenarnya berada.

Saat menambahkan atau mengelola aset data yang berada di project yang berbeda dengan produk data, Anda harus menjembatani komunikasi antara ketiga project dengan mengonfigurasi aturan masuk dan keluar berikut:

| Project | Aturan wajib diisi |

|---|---|

| Project R | Aturan keluar untuk Project D Aturan keluar untuk Project S |

| Project D | Aturan ingress untuk Project R Aturan egress untuk Project S |

| Project S | Aturan ingress untuk Project R Aturan ingress untuk Project D |

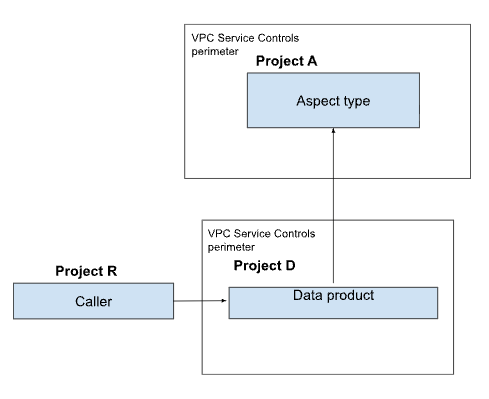

Aturan perimeter layanan untuk menambahkan aspek dan metadata ke produk data

Project berikut menentukan batas komunikasi yang diperlukan untuk melampirkan metadata dan aspek ke produk data di seluruh perimeter layanan:

Project R (Pemanggil): project yang memulai permintaan untuk melampirkan aspek.

Project D (Produk data): project yang menghosting produk data yang menerima aspek.

Project A (Jenis aspek): project tempat jenis aspek tertentu (skema metadata) ditentukan dan disimpan.

Untuk melampirkan aspek saat project ini berada di perimeter terpisah, konfigurasikan aturan ingress dan egress berikut:

| Project | Aturan wajib diisi |

|---|---|

| Project R | Aturan keluar untuk Project D Aturan keluar untuk Project A |

| Project D | Aturan ingress untuk Project R Aturan egress untuk Project A |

| Project A | Aturan ingress untuk Project R Aturan egress untuk Project D |

Aturan perimeter layanan untuk menggunakan produk data

Agar konsumen produk data dapat mengakses produk data yang dilindungi oleh Kontrol Layanan VPC, Anda harus memasukkan project konsumen atau identitas pengguna tertentu ke dalam daftar yang diizinkan. Untuk memberikan akses ini kepada konsumen produk data, konfigurasikan aturan ingress di perimeter layanan produk data.

Batasan

Produk data tidak mendukung aturan berbasis metode. Untuk memastikan fungsi, Anda harus mengizinkan semua metode (

*) untuk layanandataplex.googleapis.comdalam aturan ingress dan egress. Contoh:ingressTo: operations: - methodSelectors: - method: '*' serviceName: dataplex.googleapis.com resources: - projects/PROJECT_IDJika resource BigQuery pokok Anda dilindungi oleh perimeter layanan, Anda harus mengonfigurasi aturan ingress dan egress untuk layanan

bigquery.googleapis.com. Contoh:ingressTo: operations: - methodSelectors: - method: '*' serviceName: bigquery.googleapis.com resources: - projects/PROJECT_ID

Langkah berikutnya

- Pelajari lebih lanjut produk data.

- Pahami Aturan ingress dan egress.