חלק מספקי השירותים של Vertex AI דורשים להתחבר לשירותים שלהם דרך ממשקי Private Service Connect. השירותים האלה מפורטים בטבלה שיטות הגישה ל-Vertex AI.

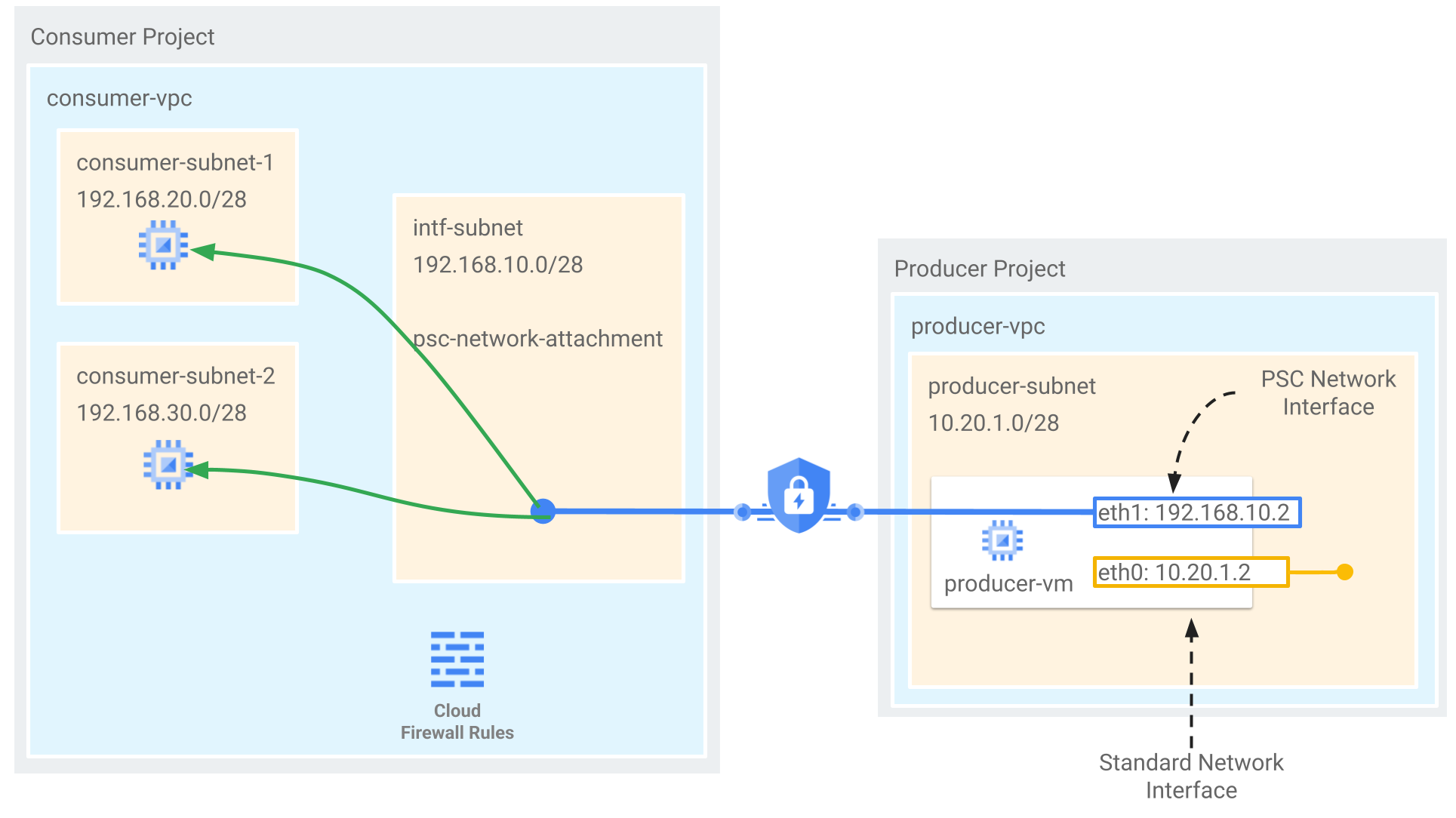

כשיוצרים ממשק Private Service Connect, נוצרת גם מכונה וירטואלית עם לפחות שני ממשקי רשת. הממשק הראשון מתחבר לתת-רשת ברשת VPC של ספק. הממשק השני מבקש חיבור לרשת המשנה של הקובץ המצורף לרשת ברשת צרכנית. אם הבקשה מתקבלת, מוקצית לממשק הזה כתובת IP פנימית מרשת המשנה של הצרכן.

בצד של ספק השירות בחיבור הפרטי, יש רשת VPC שבה מוקצים משאבי השירות שלכם. הרשת הזו נוצרת באופן בלעדי בשבילכם והיא מכילה רק את המשאבים שלכם. הקישוריות בין הרשת של הבעלים של השירות לבין הרשת של צרכן השירות נוצרת באמצעות הממשק של Private Service Connect.

הדיאגרמה הבאה מציגה ארכיטקטורה של Vertex AI Pipelines שבה Vertex AI API מופעל ומנוהל ברשת של הלקוח. המשאבים של Vertex AI Pipelines נפרסים כתשתית כשירות (IaaS) שמנוהלת על ידי Google ברשת ה-VPC של ספק השירות. מכיוון שממשק Private Service Connect נפרס עם כתובת IP מתת-הרשת של הלקוח, לרשת של הספק יש גישה לנתיבים שנלמדו על ידי הלקוח, שיכולים לכלול רשתות VPC, סביבות מרובות עננים ורשתות מקומיות.

תכונות ומגבלות

אלה התכונות והמגבלות של ממשקי Private Service Connect (PSC):

- צרכן השירות יוצר צירוף רשת ברשת ה-VPC שלו. זהו משאב שמייצג את הצד שלו בחיבור הפרטי.

- הבעלים של השירות המנוהל יוצר את המשאב המנוהל עם ממשק PSC שמפנה לחיבור הרשת של הצרכן.

- אחרי שהצרכן מאשר את החיבור, מוקצית לממשק ה-PSC כתובת IP פנימית מרשת משנה ברשת ה-VPC של הצרכן, וכך מתאפשרת תקשורת מאובטחת, פרטית ודו-כיוונית.

- רשת המשנה של הרשת המצורפת תומכת בכתובות RFC 1918 וכתובות שאינן RFC 1918, למעט רשתות המשנה

100.64.0.0/10ו-240.0.0.0/4. - Vertex AI יכול להתחבר רק לטווחים של כתובות IP מסוג RFC 1918 שאפשר לנתב מהרשת שצוינה.

- ממשקי Private Service Connect לא תומכים בכתובות IP חיצוניות.

ל-Vertex AI אין גישה לכתובת IP ציבורית שמשמשת לשימוש פרטי או לטווחים הבאים שאינם RFC 1918:

100.64.0.0/10192.0.0.0/24192.0.2.0/24198.18.0.0/15198.51.100.0/24203.0.113.0/24240.0.0.0/4

העדפת חיבור של Private Service Connect

Private Service Connect מציע העדפת חיבור כשפורסים קובץ מצורף לרשת, שקובעת אם בקשות חיבור מספק יתקבלו אוטומטית או ידנית. ב-Vertex AI, גישה לצירוף רשת עם ההעדפה 'אישור אוטומטי של חיבורים לכל הפרויקטים' (ACCEPT_AUTOMATIC) או 'אישור חיבורים לפרויקטים נבחרים' (ACCEPT_MANUAL) מטופלת באופן הבא:

- Vertex AI תומך בחיבור לרשת שהוגדר עם העדפת החיבור

ACCEPT_MANUALבלי להגדיר את מזהה הפרויקט של Vertex AI בפרויקט המקובל. - Vertex AI משתמש בהרשאות (

compute.networkAttachments.updateו-compute.regionOperations.get) כדי לאשר לפרויקט הדייר שמארח את Vertex AI להשתמש בחיבור לרשת לצורך פריסת ממשק PSC עבור העדפות החיבורACCEPT_AUTOMATICו-ACCEPT_MANUAL.

מידע נוסף על IAM והנחיות לפריסה זמין במאמר הגדרת ממשק Private Service Connect למשאבי Vertex AI.

אפשרויות פריסה של ממשקי Private Service Connect

כדי ליצור ממשק Private Service Connect, צריך קודם לפרוס רשת משנה ב-VPC של הצרכן, שמשותפת לאותו אזור כמו שירות הבעלים. כדאי לבדוק את הדרישות הספציפיות של השירות כדי לוודא שאין טווחי רשתות משנה שכדאי להימנע מהם. לאחר מכן יוצרים קובץ מצורף לרשת שמפנה לרשת המשנה. מומלץ להקצות את רשת המשנה שהוקצתה לחיבור לרשת באופן בלעדי לפריסות של ממשקי Private Service Connect.

בדפים הבאים מפורטים תרחישי שימוש ספציפיים בממשקי Vertex AI Private Service Connect:

- הגדרה של ממשק Private Service Connect לצינור

- שימוש בממשק Private Service Connect ל-Vertex AI Training

- יצירת אשכול Ray ב-Vertex AI

- שימוש בממשק Private Service Connect עם Vertex AI Agent Engine

שיקולים לגבי VPC Service Controls

היכולת של שירותים של ספקי Vertex AI לגשת לאינטרנט הציבורי תלויה בהגדרות האבטחה של הפרויקט, ובפרט בשאלה אם אתם משתמשים ב-VPC Service Controls.

- ללא VPC Service Controls: ל-Vertex AI שמתארח ב-Google managed tenting יש גישה לאינטרנט כברירת מחדל. התנועה היוצאת הזו יוצאת ישירות מהסביבה המאובטחת שמנוהלת על ידי Google, שבה פועל שירות היצרן שלכם. החריג להתנהגות הזו הוא Vertex AI Agent Engine, שלא מספק יציאה מהאינטרנט. במקום זאת, אתם נדרשים לפרוס מכונת VM של שרת proxy עם כתובת RFC 1918 לתעבורת נתונים יוצאת (egress) מהאינטרנט.

- עם VPC Service Controls: כשהפרויקט שלכם הוא חלק מגבול גזרה של VPC Service Controls, הגישה לאינטרנט שמוגדרת כברירת מחדל באירוח של Vertex AI ב-tenting שמנוהל על ידי Google נחסמת על ידי גבול הגזרה כדי למנוע זליגת נתונים. כדי לאפשר גישה לאינטרנט הציבורי בתרחיש הזה, צריך להגדיר במפורש נתיב יציאה מאובטח שמעביר את התעבורה דרך רשת ה-VPC. הדרך המומלצת לעשות זאת היא להגדיר שרת proxy בתוך ההיקף של ה-VPC וליצור שער Cloud NAT כדי לאפשר למכונה הווירטואלית של ה-proxy לגשת לאינטרנט.

מידע נוסף על שיקולים לגבי VPC Service Controls זמין במאמר VPC Service Controls עם Vertex AI.

שיקולים לגבי פריסה

אלה שיקולים לגבי תקשורת בין עומסי עבודה מקומיים, מרובי עננים ו-VPC לבין שירותי Vertex AI שמנוהלים על ידי Google.

המלצות לרשתות משנה ב-Vertex AI

בטבלה הבאה מפורטים טווחי רשתות המשנה המומלצים לשירותי Vertex AI שתומכים בממשקי Private Service Connect.

| תכונה של Vertex AI | טווח רשתות משנה מומלץ |

|---|---|

| Vertex AI Pipelines | /28 |

| משימות אימון בהתאמה אישית | /28 |

| Ray on Vertex AI | /28 |

| Vertex AI Agent Engine | /28 |

פרסום כתובת IP

- כשמשתמשים בממשק Private Service Connect כדי להתחבר לשירותים ברשת ה-VPC של הצרכן, בוחרים כתובת IP מרשימה של טווחי IP נתמכים ברשת ה-VPC.

- כברירת מחדל, Cloud Router יפרסם רשתות משנה רגילות של VPC, אלא אם מוגדר מצב פרסום בהתאמה אישית. מידע נוסף זמין במאמר בנושא התאמה אישית של מודעות.

- החיבור בין קובץ מצורף עם רשת לבין ממשק Private Service Connect הוא טרנזיטיבי. עומסי עבודה ברשת ה-VPC של ספק השירות יכולים לתקשר עם עומסי עבודה שמחוברים לרשת ה-VPC של צרכן השירות.

כללי חומת אש

ממשקי Private Service Connect נוצרים ומנוהלים על ידי ארגון שמספק שירות, אבל הם ממוקמים ברשת VPC של צרכן. לגבי אבטחה בצד הצרכן, מומלץ להשתמש בכללי חומת אש שמבוססים על טווחי כתובות IP מרשת ה-VPC של הצרכן. צריך לעדכן את כללי חומת האש כדי לאפשר ל-subnet של צירוף הרשת גישה לרשת של הלקוח. מידע נוסף זמין במאמר בנושא הגבלת תעבורת נתונים נכנסת ממפיק לצרכן.

רזולוציית שם דומיין

שימוש בממשק Private Service Connect בלבד מחייב חיבור לשירותים באמצעות כתובות ה-IP הפנימיות שלהם. זו לא שיטה מומלצת למערכות ייצור, כי כתובות IP יכולות להשתנות, מה שמוביל להגדרות לא יציבות.

במקום זאת, באמצעות הטמעה של DNS Peering, ספקי Vertex AI יכולים לבצע רזולוציה ולהתחבר לשירותים ב-VPC וברשתות מקומיות או רב-ענניות. הדבר מתבצע באמצעות שאילתות של רשומות מאזור פרטי של Cloud DNS בתוך רשת ה-VPC שלכם, וכך מובטח שירות יציב ומהימן גם אם כתובות ה-IP הבסיסיות משתנות.

מידע נוסף זמין במאמר בנושא הגדרת שרת DNS פרטי.

המאמרים הבאים

- מידע נוסף על מפרט של חיבור לרשת

- אתם יכולים לנסות codelab על שימוש בממשקי Private Service Connect עם Vertex AI Pipelines.

- מומלץ לנסות Codelab בנושא שימוש בשרת proxy מפורש כדי להגיע לנקודות קצה שאינן rfc1918 באמצעות Vertex AI Pipelines.